A legtöbb biztonsági csapat nem megfelelő módon vizsgálja át az archívumokat

Ha megkérdezzük a legtöbb biztonsági csapatot, hogyan kezelik a beérkező ZIP-fájlokat, ugyanazt a választ kapjuk: „Átvizsgáljuk őket.” Ez alatt azt értik, hogy a kártevőirtó vagy EDR-megoldásuk kiolvassa az archívum fejlécét, kibontja a tartalmat, majd átvizsgálja az ismert fenyegetésekre. A probléma az, hogy a legtöbb vizsgálati motor megbízik abban, amit az archívum magáról állít. A támadók már évek óta tudják, hogyan lehet ezt a feltételezést kihasználni.

2026 elején a kutatók közzétették a „Zombie ZIP” névre keresztelt technika részleteit (amelyet a CERT/CC VU#976247 tanácsadója és a CVE-2026-0866 azonosító jelöl), bemutatva, hogy egy szándékosan hibásan kialakított ZIP-archívum hogyan képes kijátszani a rosszindulatú programok elleni védelmi rendszerek 98%-át. A kijátszáshoz nincs szükség zero-day sebezhetőségekre vagy állami szintű eszközökre. Csak egy hexadecimális szerkesztőre és annak ismeretére van szükség, hogy a legtöbb biztonsági eszköz milyen pontatlanul elemzi az archívum metaadatait.

Mi az a Zombie ZIP?

A Zombie ZIP egy olyan elkerülési technika, amely a ZIP-archívumformátum szerkezeti következetlenségét használja ki. Ahelyett, hogy egy adott alkalmazás vagy operációs rendszer sebezhetőségére támaszkodna, magát a ZIP-specifikációt használja fel arra, hogy eltérést hozzon létre az archívum deklarált szerkezete és tényleges tartalma között, így lehetővé téve a platformok közötti szkennerek kijátszását.

A szabványos ZIP-archívumok egy „Compression Method” nevű fejlécmezőt használnak annak jelzésére, hogy a tárolt adatok hogyan vannak kódolva. A „Method=0” érték azt jelzi, hogy az adatok tömörítetlenül vannak tárolva, míg a „Method=8” a DEFLATE-tömörítést jelzi. A „Zombie ZIP” szándékosan állítja be ezt a mezőt „Method=0”-ra, annak ellenére, hogy a hasznos adatok továbbra is DEFLATE-tömörítésűekmaradnak. A CRC-32 ellenőrző összeget a tömörítetlen adatok alapján számítják ki, nem pedig a ténylegesen az archívumban tárolt tömörített bájtok alapján.

Az eredmény egy olyan archívum, amelynek deklarált felépítése nem egyezik meg a tényleges tartalmával. A legtöbb biztonsági eszköz nem rendelkezik olyan mechanizmussal, amely ezt az eltérést ellenőrizni tudná.

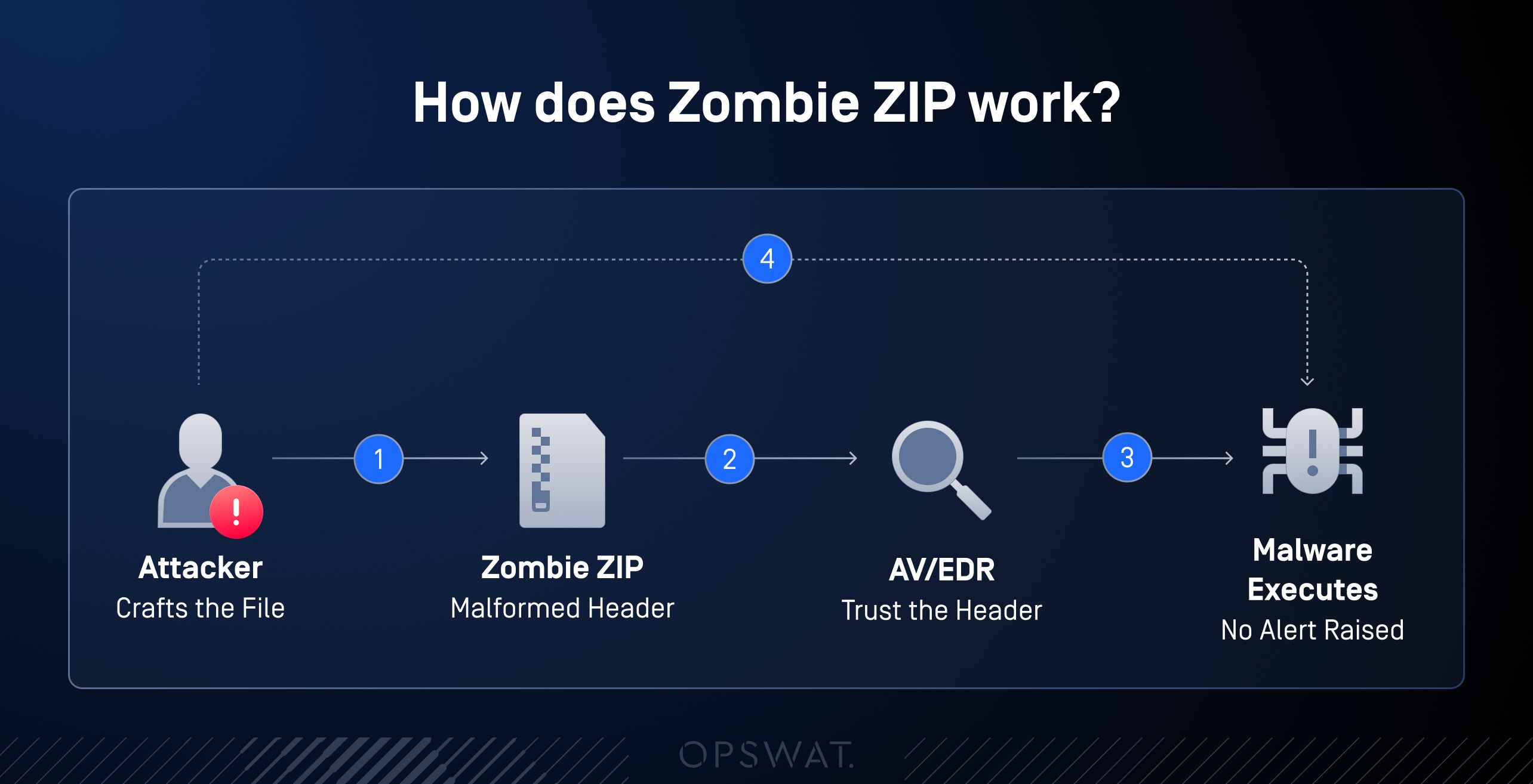

Hogyan hajtja végre a Zombie ZIP a kitérést

Amikor egy biztonsági szkennelő egy „zombi ZIP”-fájlra bukkan, kiolvassa a fejlécből a megadott tömörítési módszert, a fájl tartalmát nyers, tömörítetlen bájtokként kezeli, majd ezeket a bájtokat vizsgálja meg ismert rosszindulatú szignatúrák után kutatva. Mivel a fájl tartalma valójában DEFLATE-tömörítésű, a szkennelő olyan, nagy entrópiájú tömörített adatokat olvas be, amelyek nem egyeznek meg egyetlen szignatúrával sem. Ezért a szkennelő a fájlt biztonságosnak minősíti, és továbbengedi.

A támadó betöltőprogramja a célrendszeren másképp működik. Figyelmen kívül hagyja a megadott módszer mezőt, erőszakosan kicsomagolja az adatfolyamot DEFLATE formátumban, és teljes egészében visszaállítja a hasznos adatot.

- A támadó a ZIP-fejlécet Method=0 (STORED) értékre állítja, miközben a tényleges hasznos adat DEFLATE-tömörítésű marad. A CRC-32 ellenőrző összeget is szándékosan eltérő értékre állítja.

- Az AV- vagy EDR-szkenner a Method=0 értéket olvassa ki, a hasznos adatot nyers bájtokként kezeli, kizárólag tömörített zajra bukkan, nem talál egyező szignatúrát, és „tiszta” minősítést ad vissza.

- Egy támadó által irányított, egyedi betöltő figyelmen kívül hagyja a megadott metódust, kényszeresen kicsomagolja a DEFLATE-adatfolyamot, és a teljes hasznos adatot visszaállítja a végrehajtáshoz.

- A hasznos teher – legyen az zsarolóvírus, távoli hozzáférést biztosító eszköz vagy hitelesítőadatokra vadászó program – települ a végponton, miközben az összes hálózati szűrő a fájlt tiszta minősítéssel jelenti. Riasztás nem történik.

A legtöbb beolvasóprogram feltétel nélkül megbízik az archívumok metaadataiban. Azok alapján dolgozzák fel a fájlt, amit az magáról állít, nem pedig annak tényleges tartalma alapján. Ez a feltételezés messze túlmutat a ZIP-formátumon, és a támadók ezt használják ki számos archívumformátum esetében.

A megadott formátum nem egyezik meg a tényleges formátummal

A Zombie ZIP egy példája annak a támadási kategóriának, amelyet „formátum-összekeverésnek” neveznek. A támadók rendszeresen:

- A végrehajtható fájlok átnevezése ártalmatlan kiterjesztésre (.exe-ről .pdf-re, .js-ről .txt-re)

- Olyan többnyelvű fájlok beágyazása, amelyek egyszerre két különböző formátumban is érvényesek

- Használjon kevésbé elterjedt vagy régebbi archívumformátumokat (RAR4, ACE, ARJ, nem szabványos fejlécekkel rendelkező 7z), amelyeket sok víruskereső program teljesen figyelmen kívül hagy

- Archívumokat helyez el archívumokon belül, hogy kimerítse a szkennelő rekurziós korlátait

- A metaadatokat éppen annyira rontja meg, hogy az archívum ne legyen beolvasható, így számos eszköz a fájlt blokkolás helyett észrevétlenül továbbítja

Ezek a technikák mind ugyanazt az alapvető gyengeséget használják ki: arra támaszkodnak, hogy a fájl mit állít magáról, ahelyett, hogy alaposan ellenőriznék a tényleges felépítését.

Mi történik, ha áttörik a védelmet?

A CERT/CC VU#976247 hivatalosan is elismeri, hogy az archívum-beolvasó rétegben van egy strukturális biztonsági rés, amelyet már kihasználnak az aktív zsarolóvírus- és RAT-kampányok során.

Egy olyan „zombi ZIP-fájl”, amely átjut a külső ellenőrzésen, riasztás kiváltása nélkül juttathat el egy végpontra ransomware-telepítőt, távoli hozzáférést biztosító eszközt vagy hitelesítőadatok-gyűjtőt. Azokban az ágazatokban, ahol a fájlok folyamatosan átlépik a bizalmi határokat – például a pénzügyi szolgáltatásoknál az ügyfél-dokumentumok feldolgozása, az egészségügyi rendszereknél a biztosítási nyomtatványok fogadása, valamint a kormányzati szerveknél a vállalkozói beadványok kezelése során –, a veszélynek való kitettség folyamatos, és a hagyományos vizsgálati módszerekkel nem észlelhető.

Hogyan lehet felismerni és megelőzni a „zombi ZIP”-eket

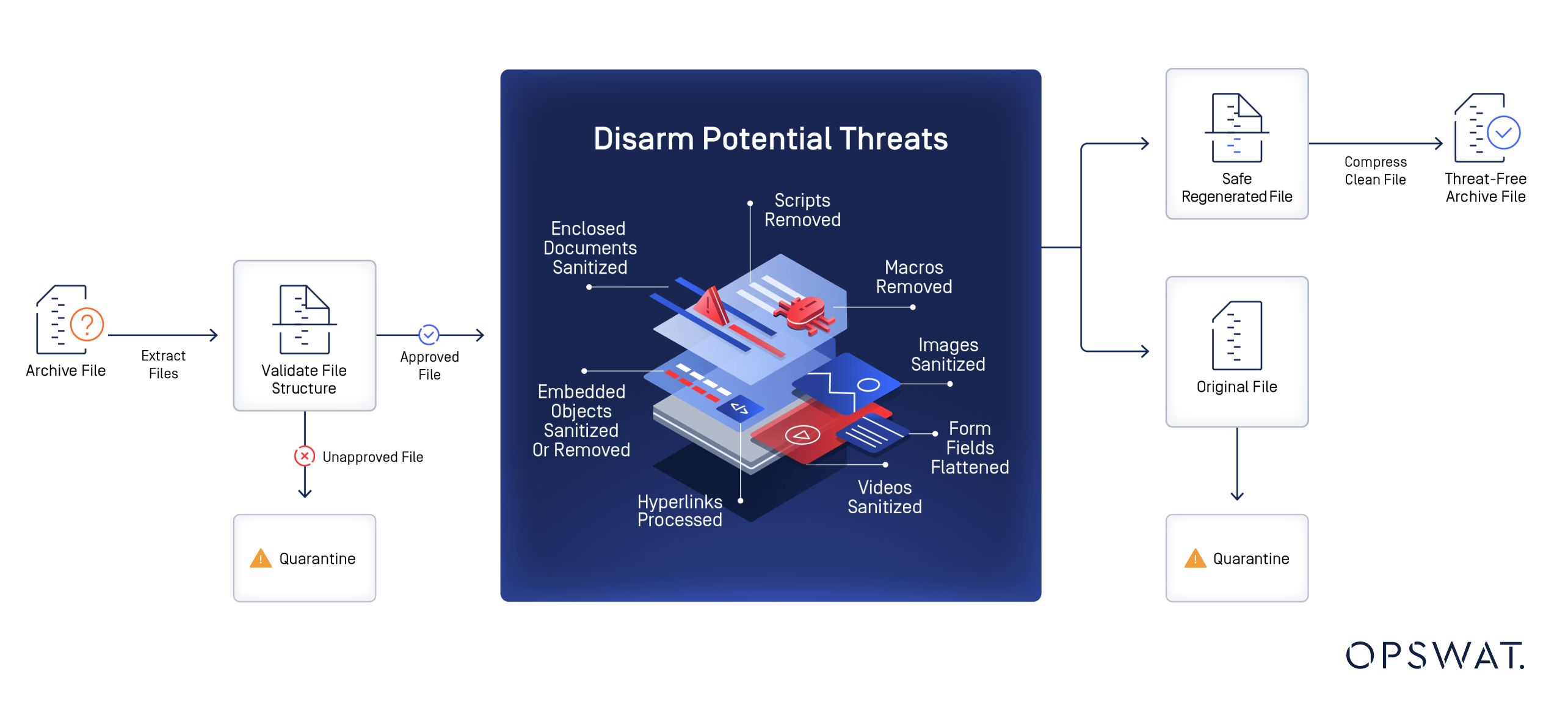

A hibásan formázott archívumok felismerése hasznos, de önmagában nem elegendő. A leghatékonyabb megoldás az archívum helyreállítása a tisztítási folyamat részeként.

Ahelyett, hogy a platform a kapott archívumot változatlanul elfogadná, annak tartalmát egy ellenőrzött környezetbe másolja, minden kicsomagolt fájlt ellenőriz, majd az ellenőrzött tartalomból új, hibátlan archívumot állít össze. A végeredmény a nulláról készül, pontos és szabályszerű metaadatokkal.

Ez a megközelítés kiküszöböli a „Zombie ZIP” támadási vektort. Nincs olyan hibás fejléc, amely megtéveszthetné a szkennert, mivel a fejlécet a tisztító motor hozza létre. Az, hogy az eredeti archívum a Method=0 értéket adta-e meg, vagy DEFLATE tömörítést használt-e, irreleváns, mivel a rekonstruáláshoz először sikeres kibontásra van szükség. Ha a hasznos adatot egy szabványnak megfelelő kibontó programmal nem lehet kibontani, akkor azt blokkolják, és nem engedik át.

Réteges védelem OPSWAT MetaDefender Core™ segítségével

A „Zombie ZIP” és a fájltípus-megzavaró támadások elleni védekezéshez nem elegendő egyetlen ellenőrzési módszer. MetaDefender Core három technológiátCore egymás után: a fájltípus-felismerést, az archívumok kibontását és a Deep CDR™ technológiát. Mindegyik a fenyegetés egy-egy különböző aspektusát célozza meg, és együttesen pótolják azokat a strukturális hiányosságokat, amelyeket a szignatúra-alapú vizsgálat nem képes lefedni.

A fájltípus-felismerés az ellenőrzés első lépése. Ahelyett, hogy a megadott fájlkiterjesztésre vagy fejlécre hagyatkozna, a rendszer a fájl tényleges bájtszerkezetét elemzi „magic byte” elemzés, formátumérzékeny elemzés, valamint a hamisított vagy nem megfelelő típusok felismerésére betanított mesterséges intelligencia modell segítségével. Egy „Zombie ZIP” fájl esetében a megadott Method=0 érték szerkezetileg nem egyezik meg a tömörített hasznos adat nagy entrópiájú tartalmával, és ez az eltérés már ebben a szakaszban felismerhető.

Az Archive Extraction a tényleges adatfolyamot dolgozza fel, ahelyett, hogy a megadott metaadatokra támaszkodna. Vagy sikeresen kibontja a tartalmat a fájlonkénti vizsgálathoz, vagy a CRC-eltérés miatt a fájlt kibonthatatlannak jelöli meg. Egy konfigurálható szabály határozza meg, hogy a kibontási hiba esetén a rendszer blokkolja-e a fájlt, vagy csendben továbbhalad.

A Deep CDR™ technológia minden kivont fájlt megtisztít, majd az ellenőrzött kimeneti adatokból újraépíti az archívumot. Eltávolítja a potenciálisan káros aktív tartalmakat – ideértve a makrókat, a beágyazott szkripteket és a kihasználási kódokat –, miközben megőrzi a dokumentumok használhatóságát. A később átadott archívumot teljes egészében a tisztító motor állítja elő, így az eredeti fájlból nem öröklődnek át hibás szerkezeti elemek.

A legfontosabb tudnivalók

- A vizsgálat megkezdése előtt ellenőrizze a fájltípust. A Zombie ZIP azt a feltételezést használja ki, hogy a megadott fájltípus megegyezik a tényleges fájltípussal. A fájltípus-felismerés még a szignatúra-alapú vizsgálat elindítása előtt észleli a szerkezeti eltérést.

- A döntés előtt csomagolja ki a fájlt. Ha az archívumot a tartalmának kicsomagolása nélkül vizsgálja meg, akkor csak a konténert vizsgálja, nem pedig a benne lévő fájlokat. Az archívum kicsomagolásával láthatóvá válik a tartalom, így fájlonként is ellenőrizheti azokat.

- Ne csak ellenőrizze, hanem állítsa vissza! A Deep CDR™ technológia minden fájlt megtisztít, majd az archívumot a semmiből újraépíti. A kimeneti fájl nem tartalmaz hibás szerkezetet, mivel az eredeti archívum metaadatai egyáltalán nem kerülnek átvitelre.

- A kibontás sikertelenségét tekintsük blokkolási oknak. Azokat a „zombi ZIP”-fájlokat, amelyeket a szabványnak megfelelő kibontóprogram nem tud kibontani, blokkolni és megjelölni kell, nem pedig csendben továbbítani sérült fájlként.

- Ne csak az aláírásokat állítsa be, hanem a teljes platformot is. A Zombie ZIP kialakításának köszönhetően képes kijátszani az aláírásalapú vizsgálatokat. A megoldás egy olyan munkafolyamat-konfiguráció, amely a fájlok környezetbe való belépésének minden pontján kötelezővé teszi a kibontást, a típusellenőrzést és a fertőtlenítést.

További források

- Látogasson el azOPSWAT Központba

- Fedezze fel azOPSWAT megoldásait

- Olvasson hasonló blogbejegyzéseket: