Viselkedésalapú Threat Intelligence (

)

Egy technológiai motor, amely a fájladatokból és a viselkedési jelekből hasznosítható információkat nyer ki felhőalapú, hibrid és fizikailag elszigetelt környezetekben egyaránt.

- Magas pontosságú IOC-k

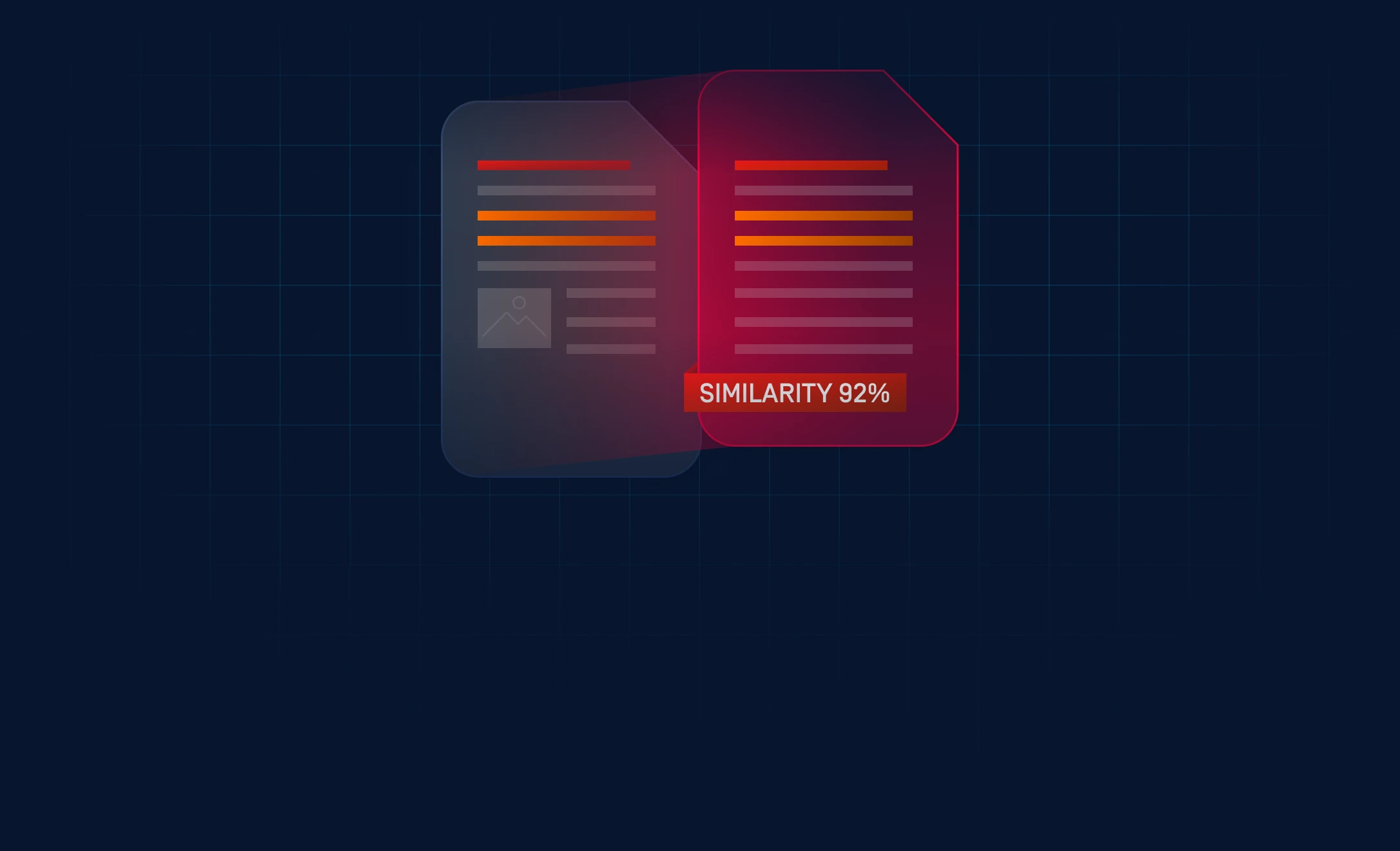

- Hasonlóság Korreláció

- Hálózaton kívüli használatra alkalmas

Az OPSWAT megbízik

50B+

Globális fenyegetési mutatók

Sandbox

Viselkedésalapú IOC-k

MISP és STIX

Exportok

Fenyegetések megosztása és a „

” automatizálása

Gépi tanuláson alapuló

Hasonlósági keresés

Offline hírnévcsomagok

SIEM és SOAR kompatibilis

MITRE-alapú észlelési kontextus

A jó hírnév önmagában nem elég

A vállalatok naponta több ezer fájlt, e-mailt és adatcserét kezelnek. Alapos ellenőrzés és a szabályzatok

betartatásának hiányában az érzékeny információk észrevétlenül kicsúszhatnak a rendszerből, ami súlyos megfelelési és biztonsági kockázatokat jelent.

Túl sok zaj, túl kevés háttérinformáció

A kizárólag hírnévre épülő adatforrások viselkedési elemzés nélkül, pusztán nyers mutatókat szolgáltatnak, így az elemzőknek kénytelenek kézzel váltogatni a különböző eszközök között a valódi kockázat megállapításához.

A polimorf kártevőprogramok kijátszák a szignatúrákat

Az újrafordított változatok és a kód apróbb módosításai kijátszák a hash-alapú észlelést, ami miatt a kampányok és az infrastruktúra között láthatósági rések keletkeznek.

Az információs szigetek lassítják a nyomozásokat

Ha a sandbox-eredmények, a hírnévadatok és a nyomkövetési munkafolyamatok nincsenek összekapcsolva, a vizsgálatok hosszabb ideig tartanak, és a zero-day-kapcsolatok észrevétlenek maradnak.

A mutatóktól az elemzésekig

Egy egységes fenyegetés-információs motor, amely összekapcsolja a globális hírnevet a viselkedésalapú és a hasonlóságon alapuló elemzésekkel.

Olyan hírszerzés, amely összefüggéseket tár fel,

, nem csupán adatokat gyűjt

Egy többszintű hírszerzési folyamat, amelynek célja a mutatók, a viselkedésminták és a támadók infrastruktúrája közötti összefüggések feltárása.

A mutatókon túlmutató intelligencia

Ötvözze a globális hírnevet, a viselkedésalapú IOC-ket és a hasonlósági keresést az ismeretlen fenyegetések feltárása, a vizsgálati idő csökkentése és az észlelési pontosság javítása érdekében.

Sandbox, a „

” programmal kapcsolatos információk

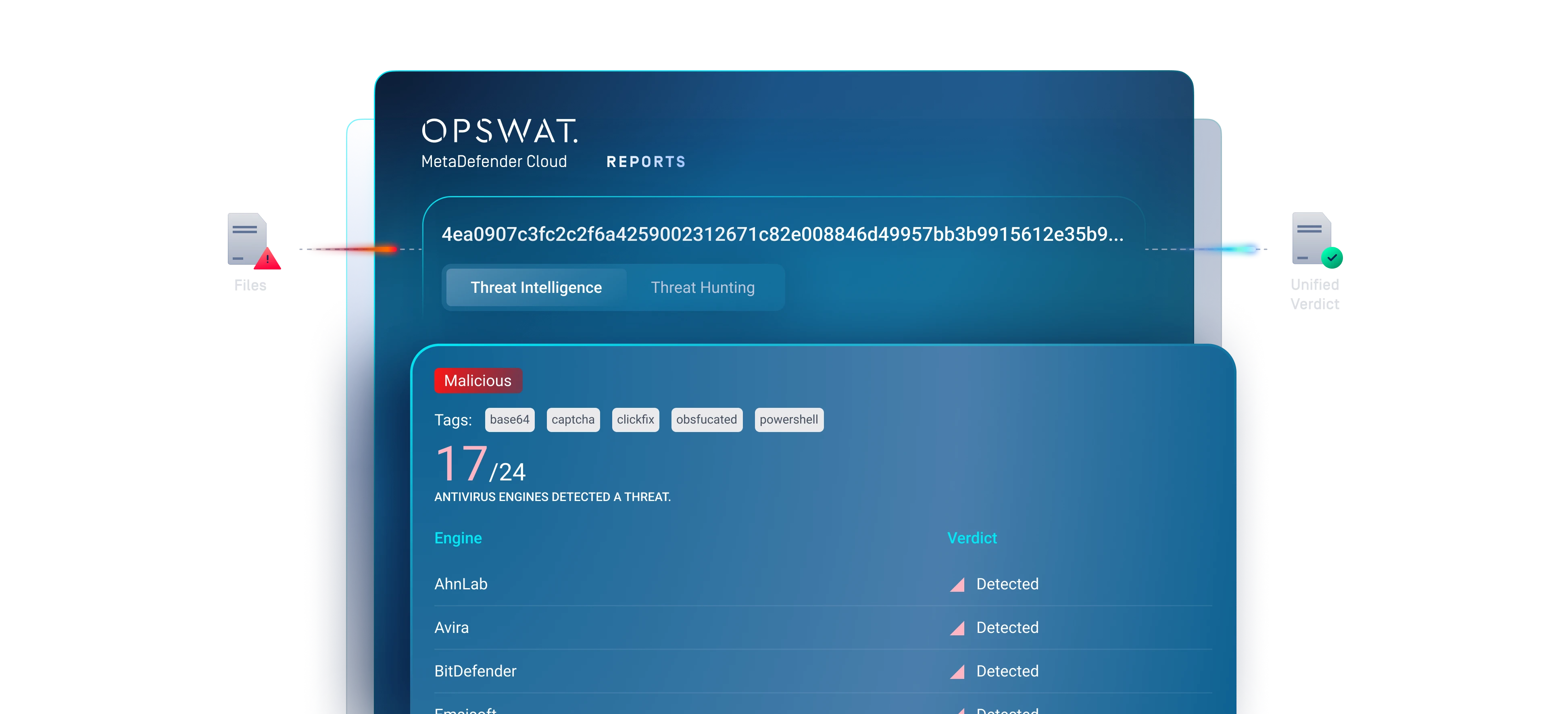

A dinamikus elemzésből nyert viselkedésalapú IOC-k segítségével javítja a hírnév-ellenőrzést, így a kizárólag hírnév-alapú hírszerzési platformokhoz képest növeli az észlelés pontosságát.

Változatfelismerés

nagy léptékben

A hasonlóságalapú keresés felismeri a módosított és polimorf kártevő programokat, így csökkenti a biztonsági rések kialakulásának kockázatát, amikor a támadók más hash-értékeket vagy infrastruktúrát használnak.

-adatok automatizálásra kész feldolgozása

A REST API-k, a MISP, a STIX és a JSON formátumokon keresztül történő strukturált adatátvitel lehetővé teszi a SIEM és a SOAR rendszerek gyors integrációját, minimális fejlesztési ráfordítás mellett.

Nézze meg az információk összevetését a gyakorlatban

Fedezze fel, hogyan tárják fel a viselkedésalapú IOC-k, a hírnév-értékelés és a hasonlósági keresés a kampányok közötti rejtett összefüggéseket.

Viselkedésalapú intelligencia kontra kizárólag hírnévre épülő hírcsatornák

A hagyományos fenyegetés-elemző platformok elsősorban ismert hash-értékekre, IP-címekre és domainnevekre támaszkodnak. Ezek a mutatók ugyan hasznosak, de a támadók könnyen kicserélhetik őket.

Ez az intelligencia-motor összefüggésbe hozza az olyan viselkedési jeleket, mint a végrehajtási folyamat, a tartósítási módszerek, a konfigurációs minták és az infrastruktúra újrafelhasználása. Ez a változás a támadó működési rétegeinek magasabb szintjére helyezi az észlelést, így a felderítés elkerülése költségesebbé és jobban láthatóvá válik.

Az eredmény egy olyan intelligencia, amely a kampányok közötti összefüggéseket ismeri fel, nem pedig csupán az elszigetelt elemeket.

Helyezze el az intelligenciát ott, ahol a biztonsági rendszer működik

Használjon felhőalapú API-kat, hibrid adatgazdagítást vagy offline hírszerzési csomagokat a fenyegetések kontextusának továbbításához a SIEM-, SOAR- és hírszerzési munkafolyamatokba.

Hibrid telepítés

Cloud helyi elemzéssel. Támogatja a vállalati SOC- és TIP-munkafolyamatokat.

Air-Gapped támogatás

Offline hírnévcsomagok. Információbiztonsági folytonosság szabályozott környezetben.

Cloud intelligencia

Valós idejű API . Folyamatosan frissülő globális adatkészletek.

Vezető globális vállalatok bizalma

Világszerte több mint 2000 szervezet OPSWAT kritikus adatainak, eszközeinek és hálózatainak védelmét

az eszközökön és fájlokon keresztül terjedő fenyegetésekkel szemben.