MetaDefender rétegei

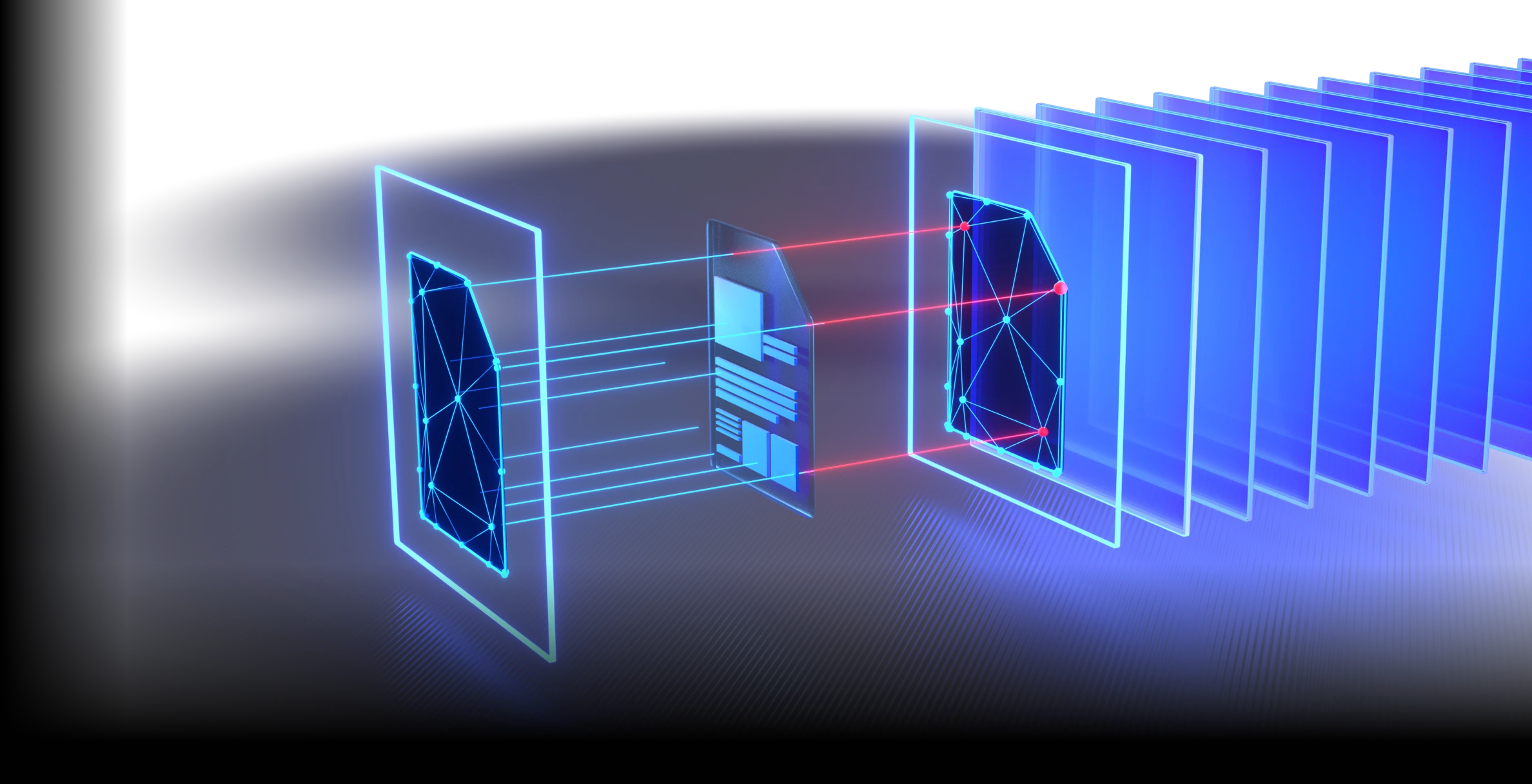

A MetaDefender réteg az egész MetaDefender olyan mesterséges intelligencián alapuló technológiákkal támogatja, amelyek úgy lettek kialakítva, hogy összehangoltan működjenek (

). Akár az e-mailek, a felhő, a tárolóeszközök, a külső adathordozók, a felügyelt fájlátvitel vagy bármely más adatcsatorna védelméről van szó, ezek a többrétegű védelmet biztosító technológiák valós időben alkalmazkodnak a változó fenyegetésekhez az összes felhasználási esetben.

- Univerzális Platform Alapítvány

- Csatornák közötti védelem

- Folyamatos Threat Intelligence

OPSWAT első mesterséges intelligencián alapuló prediktív motorja

a végrehajtás nélküli zero-day-felfedezéshez

100%-os védelem

SE Labs Deep CDR™ technológiai teszt által ellenőrzött

Minden egyben

Mesterséges intelligenciával támogatott technológiai környezet

>99.2%

Rosszindulatú szoftverek felderítése

#1 Piacvezető

Multiscanning Deep CDR™ technológia

20-szor gyorsabb

Mesterséges intelligencián alapuló zero-day támadások észlelése

Technológiai felfedező

Szűrj képesség, technológia és funkció szerint.

Átfogó fenyegetésmegelőzés,

-felismerés és szabályozási megfelelés

OPSWAT a Deep CDR™ technológiát, a Metascan™ Multiscanning, a mesterséges intelligencián alapuló fenyegetés-előrejelzést ésSandbox Adaptive Sandbox OPSWAT ,Sandbox megakadályozza, felismerje, elhárítsa (

) és semlegesítse a fenyegetéseket, még mielőtt azok végrehajtásra kerülnének.

Az előrejelzésre tervezve: az „

” a sebességre lett kialakítva

- A fájlszerkezet mélyreható elemzése

- A zero-day fenyegetésekre betanított ML-modell

Több motor jobb, mint egy

- A rosszindulatú programok közel 100%-ának felismerése

- Egyszerre 30+ vezető AV motorral történő szkennelés

Állítsa meg a fenyegetéseket, amelyeket mások kihagynak

- Több mint 200 fájlformátum támogatása

- Többszintű, egymásba ágyazott archívumok rekurzív szanálása

- Biztonságos és használható fájlok regenerálása

Igazi fájltípus-érzékelés a biztonságkritikus munkafolyamatokhoz

- AI-vel kiegészített

- Milliszekundumok alatt felismeri a hamisított fájltípusokat

- Teljesítménycsökkenés nélküli inline végrehajtás

Az érzékeny adatok elvesztésének megelőzése

- Használja a mesterséges intelligencia által támogatott modelleket a strukturálatlan szövegek felkutatására és előre meghatározott kategóriákba sorolására.

- Több mint 125 fájltípusban automatikusan elrejtse az azonosított érzékeny adatokat, például a személyes azonosító adatokat (PII), az egészségügyi adatokat (PHI) és a PCI-adatokat

- Optikai karakterfelismerés (OCR) támogatása képeken

Kitérő rosszindulatú szoftverek felderítése fejlett emuláció-alapú homokdobozolással

- Fájlok elemzése nagy sebességgel

- A kijátszás elleni sandbox motor kivonja az IOC-kat

- Nulladik napi fenyegetések azonosítása

- Mélyreható rosszindulatú programok osztályozása API vagy helyi integráción keresztül

Fokozza a felderítést valós idejű Threat Intelligence

- Globális IOC-k, IP-k, URL-ek és fájlok hírnevének korrelálása több mint 50B leletre kiterjedően.

- A felmerülő fenyegetések gyorsabb megállítása

- A downstream elemzés gazdagítása

Tegye biztonságossá a szoftverellátási láncát

- A nyílt forráskódú szoftverekkel (OSS), harmadik féltől származó komponensekkel és függőségekkel kapcsolatos kockázatok kezelése.

- A kódbázis átláthatóságának, biztonságának és jogszabályi megfelelőségének biztosítása

Alkalmazások sebezhetőségének felderítése a telepítés előtt

- Ellenőrizze a szoftvereket telepítés előtt az ismert sebezhetőségek szempontjából

- A rendszerek vizsgálata ismert sebezhetőségek után, amikor az eszközök nyugalmi állapotban vannak

- Gyorsan vizsgálja meg a futó alkalmazásokat és könyvtáraikat sebezhetőségek szempontjából

A fájl földrajzi forrásának azonnali felismerésének lehetővé tétele

- A feltöltött fájlok földrajzi forrásának felismerése, beleértve a PE, MSI és SFX (önkicsomagoló archívumok) fájlokat is.

- Automatikusan elemzi a digitális ujjlenyomatokat és metaadatokat a korlátozott helyszínek és gyártók azonosítása érdekében.

Mélyen egymásba ágyazott archív fájlok rekurzív kibontása és elemzése

- Rekurzív kivonás beállítható mélységig

- Egylépéses kivonás az összes motoron

- Régi bombák felderítése és hatástalanítása

- Titkosított és jelszóval védett archívumok támogatása

Kutatóközpont

Fedezze fel részletes elemzéseinket és betekintéseinket – beleértve a „Zero-day Detection” élő nézetünket is –, hogy jobban megérthesse a különböző kiberbiztonsági stratégiák hatékonyságát.