OPSWAT SBOM

Biztosítsa a biztonságot és a szabályoknak való megfelelést a szoftverellátási láncban. OPSWAT (Software of Materials) segítségével a fejlesztők azonosíthatják az ismert sebezhetőségeket, ellenőrizhetik a licenceket, valamint összeállíthatják az OSS (nyílt forráskódú szoftverek), a harmadik féltől származó függőségek és a konténerek komponensjegyzékét.

- Az Supply Chain átláthatósága

- SBOM a CycloneDX és az SPDX rendszerben

- A sebezhetőségekkel kapcsolatos betekintés

Az OPSWAT megbízik

-alkalmazásokhoz tartozó SBOM-ok automatizált létrehozása

CycloneDX és SPDX formátumok

7 millió felett

Külső fejlesztők által készített, nyílt forráskódú „

” Software

CI/CD folyamat és a

-integráció

Licencinformációk

A biztonsági résekkel kapcsolatos tudatosság

A rejtett függőségek Software sodorják a Software

Software átláthatóságának hiánya

A fejlesztőcsapatok nyílt forráskódú tárolókra és harmadik féltől származó komponensekre támaszkodnak. Központi SBOM hiányában a szervezetek nem tudják megállapítani, hogy milyen szoftverek vannak beágyazva az alkalmazásokba vagy a konténerekbe.

Megfelelési és szabályozási követelmények

Az EU CRA, a NIS2 irányelv, az EO 14028 és a NIST keretrendszerekhez hasonló szabályozások előírják a szervezetek számára, hogy tegyék közzé a szoftverek összetételét és a velük kapcsolatos kockázatokat. Az SBOM kézi létrehozása lassú, következetlen, és a gyorsan változó fejlesztési folyamatok során nehéz karbantartani.

Ismeretlen és még nem javított biztonsági rések

Amikor új CVE-k jelennek meg, az automatizált SBOM-mal nem rendelkező csapatok nem tudják gyorsan azonosítani az érintett függőségeket. Ez késlelteti az incidensekre való reagálást, meghosszabbítja a sebezhetőségi időszakot, és növeli a biztonsági incidensek kockázatát a szoftverellátási lánc egészében.

Elemzés, felderítés, generálás

A „Származási ország” modul a fájlok ujjlenyomatait és metaadatait elemzi a földrajzi eredet megállapítása és a szabályalapú műveletek elindítása érdekében.

Ön megoldásokat dolgoz ki. Mi kezeljük a kockázatokat.

Nyílt forráskódú Software azonosítása és nyomon követése –

Automatikusan azonosítja a nyílt forráskódú komponenseket, és figyelemmel kíséri a kritikus szoftverfrissítéseket és a biztonsági sebezhetőségeket javító javításokat 5 millió könyvtárból.

Szabványosított SBOM-szerkezet (

) az eszközök közötti együttműködés (

) érdekében

Támogassa az SBOM szabványosítását az SPDX és a CycloneDX formátumok használatával, amelyek megkönnyítik az adatok létrehozását, megosztását és felhasználását.

Software konténerek biztonsági réseinek felderítése

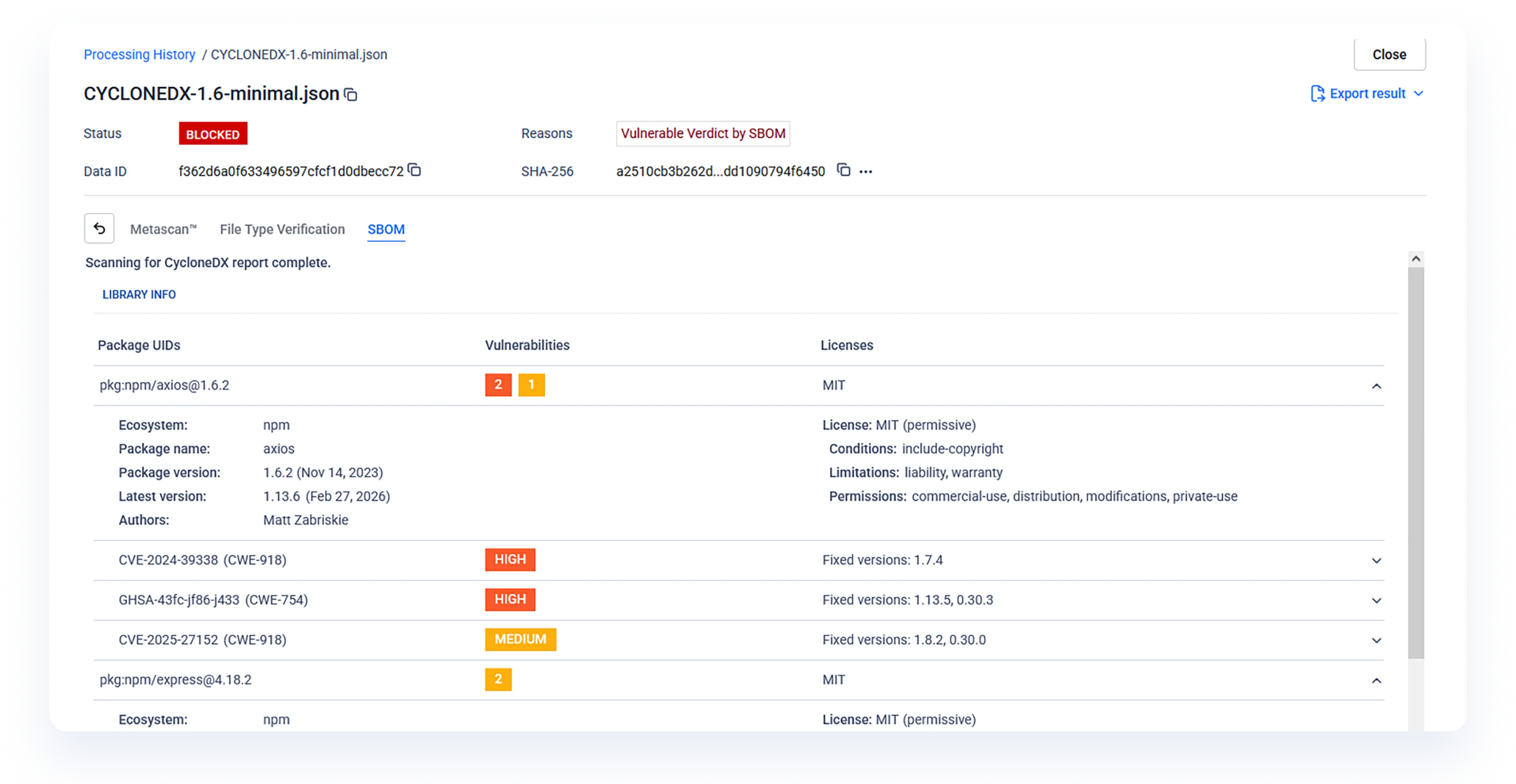

A szoftverkomponensek és a megbízható sebezhetőségi adatbázisok (például GHSA, CVE és EUVD) közötti összehasonlítás révén azonosítsa és csökkentse a forráskódban és a konténerekben rejlő kockázati kitettséget.

Ne hagyja, hogy a fenyegetések behatoljanak a Software láncába:

Használja a Metascan™ Multiscanning a Proactive DLP™ megoldásokkal együtt, hogy proaktív módon felismerje az ismert rosszindulatú programok több mint 99%-át, és megakadályozza a titkos biztonsági rések kihasználását.

Rugalmas, automatizált

-szkennelés

A biztonsági mérnökök és a GRC-csapatok (Governance, Risk, and Compliance) számára készült valós idejű jelentések segítségével folyamatosan értékelje a szabályozási és belső biztonsági irányelveket.

Kerülje a nem

-kompatibilis licencet

Ellenőrizze és használja a nyílt forráskódú szoftverekhez és harmadik féltől származó függőségekhez jóváhagyott licencet. Azonosítsa a magas kockázatú licencet, mint például a GPL, az AGPL, az MIT és mások.

Egységes megoldás a Software védelmére

Olvassa be kódját és konténereit, és azonosítsa egyszerre a függőségeket és a nyílt forráskódú függőségekben rejlő sebezhetőségeket az

oldalon, egy egységes fejlesztői biztonsági platformon.

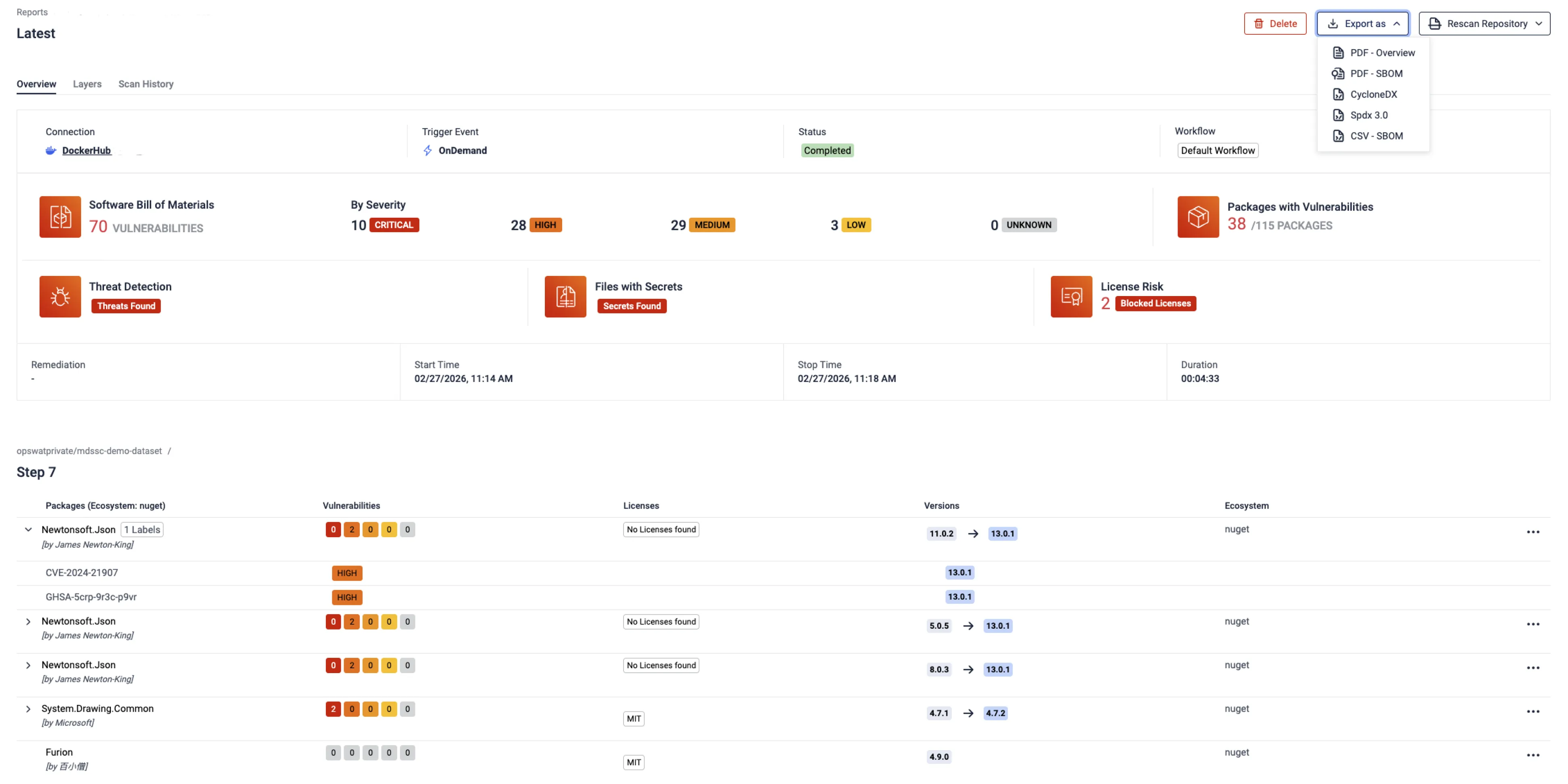

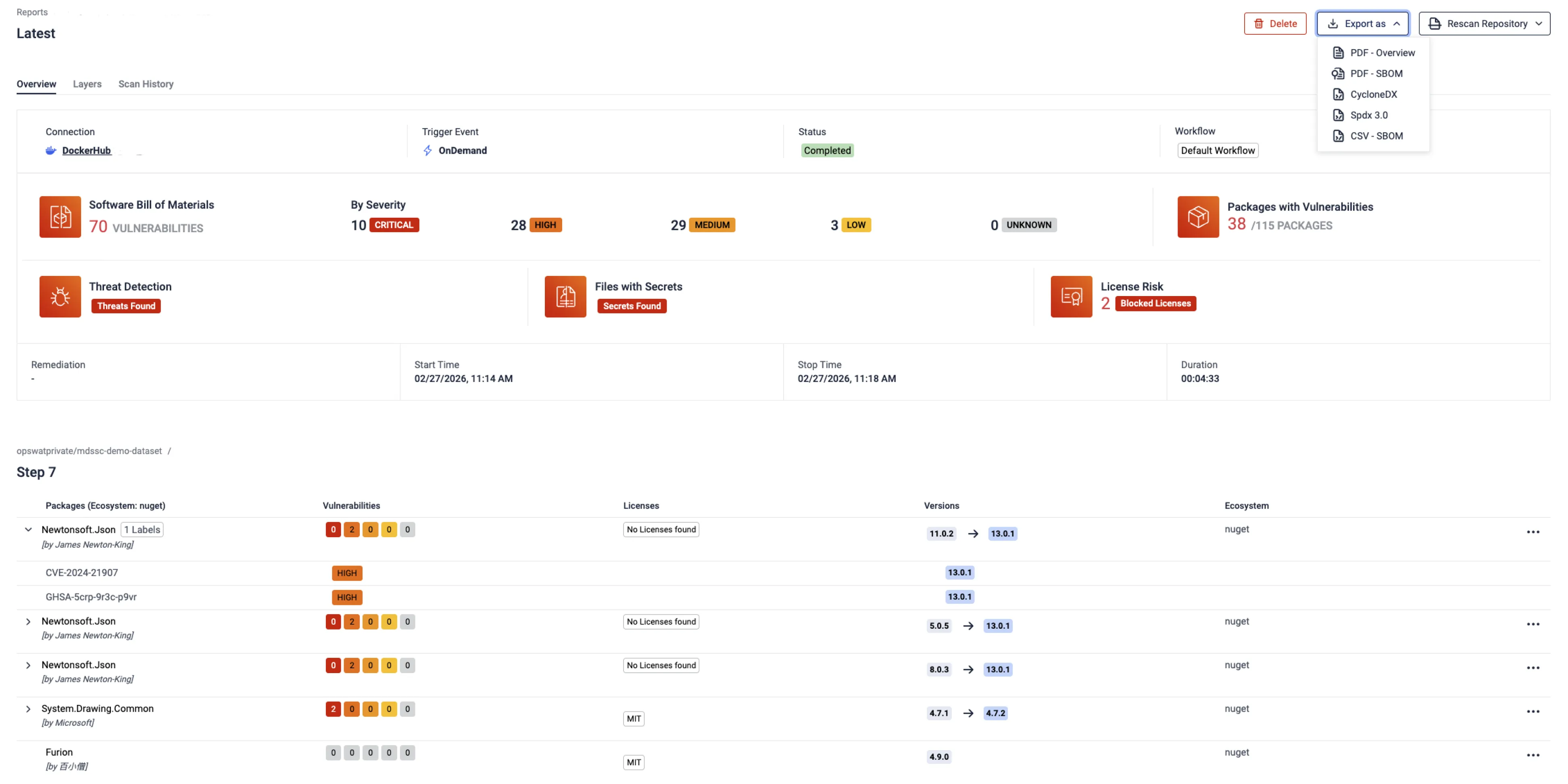

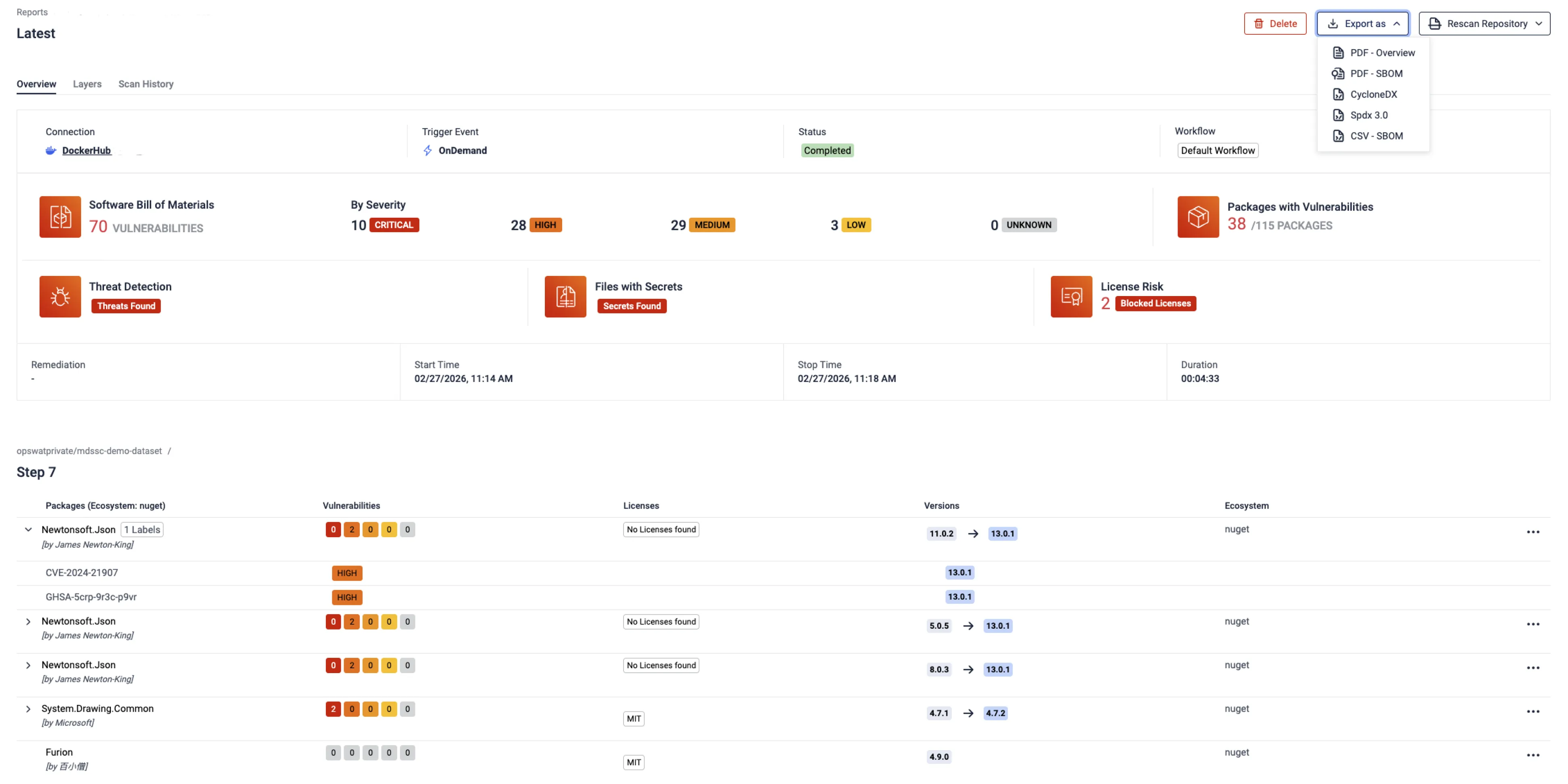

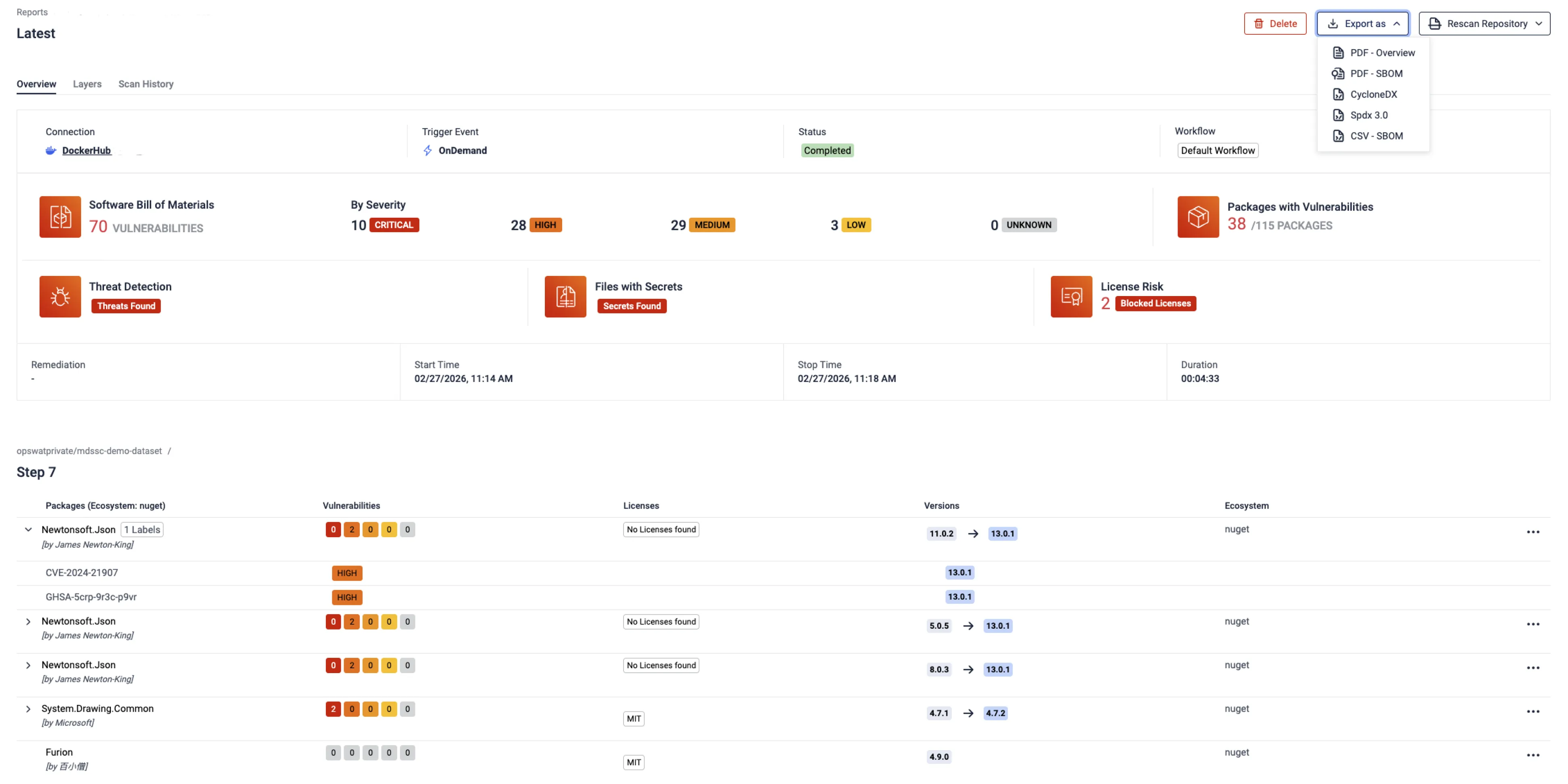

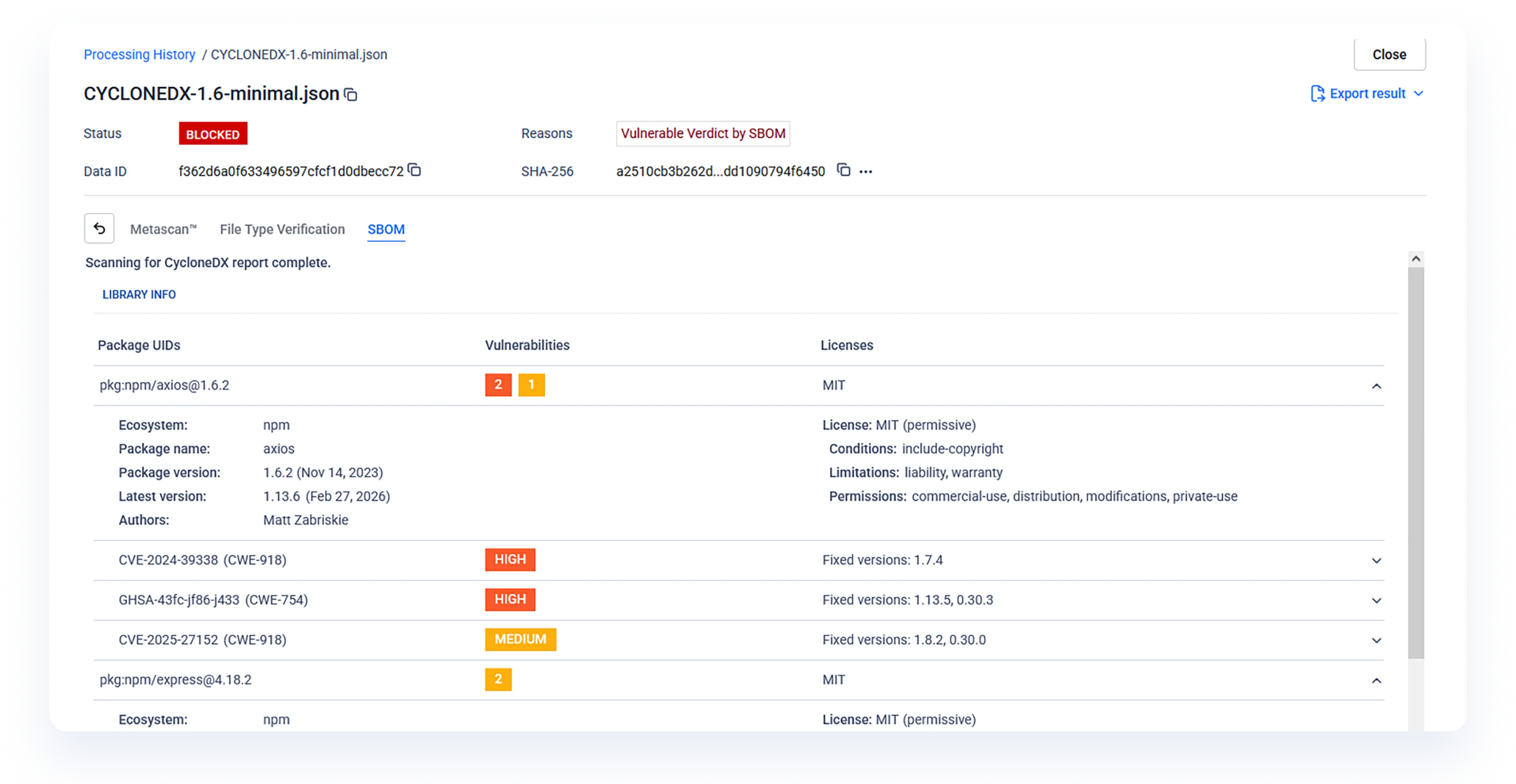

Áttekintést nyújt az ellenőrzés során azonosított összes szoftverkomponensről és biztonsági résről.

Megjeleníti az egyes csomagokhoz tartozó licenc típusát, valamint azok felismert verzióját és a rendelkezésre álló frissítési verziókat.

Összefoglalók, amelyek ismert sebezhetőségeket tartalmaznak, a CVE-k súlyosság szerinti részletes bontásával, hogy segítsék a csapatokat a javítások fontossági sorrendjének megállapításában.

Lehetővé teszi a szkennelési eredmények exportálását többféle jelentés- és SBOM-formátumban, beleértve a CycloneDX-et és az SPDX-et is.

Töltsön be egy meglévő SBOM-jelentést annak pontosságának ellenőrzése érdekében, és a hiányzó CVE-k automatikus feltárása a legfrissebb fenyegetési információk alapján.

Töltsön fel bármilyen fájlt az SBOM azonnali létrehozásához és a sebezhetőségi elemzéshez – nincs szükség tárolóintegrációra.

Integrációk és támogatott nyelvek

Felhasználási esetek

SBOM a kódhoz

Lehetővé teszi a fejlesztők számára, hogy azonosítsák, rangsorolják és kezeljék a nyílt forráskódú függőségek biztonsági sebezhetőségeit és licencelési problémáit.

SBOM konténerekhez

A konténerképek elemzése és SBOM generálása a csomag neve, a verzióinformáció és a potenciális sebezhetőségek tekintetében.

SBOM az Supply Chain biztonságáért

Secure a szoftverellátási láncot egyetlen platformról, hogy növelje a biztonságot, csökkentse a kockázatot és biztonságos szoftvereket szállítson.