Az APT-k (Advanced Persistent Threats, azaz fejlett, tartós fenyegetések) működése eltér a tipikus kibertámadásoktól. A széles körű kampányok helyett precíz célzásra, gondosan kidolgozott csalogató eszközökre és olyan rosszindulatú programokra támaszkodnak, amelyek úgy lettek kialakítva, hogy beleolvadjanak a mindennapi munkafolyamatokba. A támadók gyakran dokumentumokat használnak fegyverként, a rosszindulatú kódot legitim eszközökbe rejtik, és a támadásokat kifejezetten úgy tervezik meg, hogy kijátsszák a hagyományos, szignatúra-alapú védelmi rendszereket.

Annak bemutatására, hogy ezek a fenyegetések hogyan is deríthetők fel, öt valós APT-esetet elemeztünk, amelyek a közel-keleti, iráni, pakisztáni és dél-ázsiai kormányzati, védelmi, pénzügyi és gyártási szektorokat célozták meg. Mindegyik esetben MetaDefender felismerte és elemezte a támadásokat az egységes zero-day felderítési folyamatának segítségével, amely ötvözi a fenyegetések hírnevét, az adaptív szandboxolást, a fenyegetésértékelést és a gépi tanuláson alapuló hasonlóságkeresést.

Miért fontosak a célzott APT-támadások?

A célzott APT-kampányok célja nem a széles körű terjedés, hanem konkrét szervezetekbe való behatolás. Ezek a kibertámadások gyakran kormányzati szervekre, kritikus infrastruktúrára, pénzügyi intézményekre és olyan ipari ágazatokra irányulnak, ahol az ellopott információk vagy a működés megzavarása stratégiai jelentőségű lehet.

A szokványos kártevőprogramokkal ellentétben az APT-támadásokat gondosan úgy tervezik meg, hogy kijátsszák a hagyományos védelmi rendszereket. A támadók gyakran használnak célzott adathalász dokumentumokat, több lépcsős kártékony kódok kiszállítását, valamint olyan technikákat, amelyek célja a szignatúra-alapú észlelés vagy az automatizált elemző rendszerek kijátszása.

Ez a folyamatosan fejlődő technológia az egyik oka annak, hogy a szervezetek egyre nagyobb hangsúlyt fektetnek a viselkedésalapú ellenőrzésre és a zero-day támadások felderítésére. A biztonsági csapatoknak egyre inkább áttekintést kell szerezniük arról, hogy a fájlok hogyan viselkednek futás közben – és nem csupán arról, hogy hogyan jelennek meg a statikus vizsgálat során –, hogy felfedjék azokat a fenyegetéseket, amelyeket kifejezetten úgy terveztek, hogy rejtve maradjanak.

Öt valós APT-példa

1. támadás: Kormányzati szervezeteket célzó spear-phishing-kampány

Kontextus

Az APT34, más néven OilRig, egy állítólagosan az iráni államhoz kapcsolódó kiberbiztonsági fenyegetést jelentő csoport, amely több mint egy évtizede aktív. A csoport arról ismert, hogy célzott kiberkémkedési kampányokat folytat a Közel-Kelet kormányzati, energetikai és pénzügyi szervezetei ellen, és a kezdeti hozzáférés megszerzéséhez gyakran gondosan kidolgozott, személyre szabott adathalász e-maileket használ.

A fenyegetési hírszerzési jelentésekből kitűnik, hogy az APT34 gyakran használ rosszindulatú dokumentumokat egyedi kártevőprogramok bejuttatására és az áldozatok rendszeréhez való hosszú távú hozzáférés fenntartására. Ezeket a kampányokat úgy tervezték, hogy a címzett számára mindennapi tevékenységnek tűnjenek, miközben észrevétlenül telepítenek megfigyelési és adatgyűjtő eszközöket.

A támadás áttekintése

Ebben az esetben a támadók egy kormányzati és tengeri szervezeteket célzó, célzott adathalász e-mailen keresztül terjesztettek egy rosszindulatú Microsoft Word-dokumentumot. A fájl címe arab nyelven szerepelt, és a haditengerészeti hajók harckészültségét tárgyalta, ami arra utal, hogy úgy állították össze, hogy relevánsnak tűnjön a regionális katonai vagy diplomáciai címzettek számára.

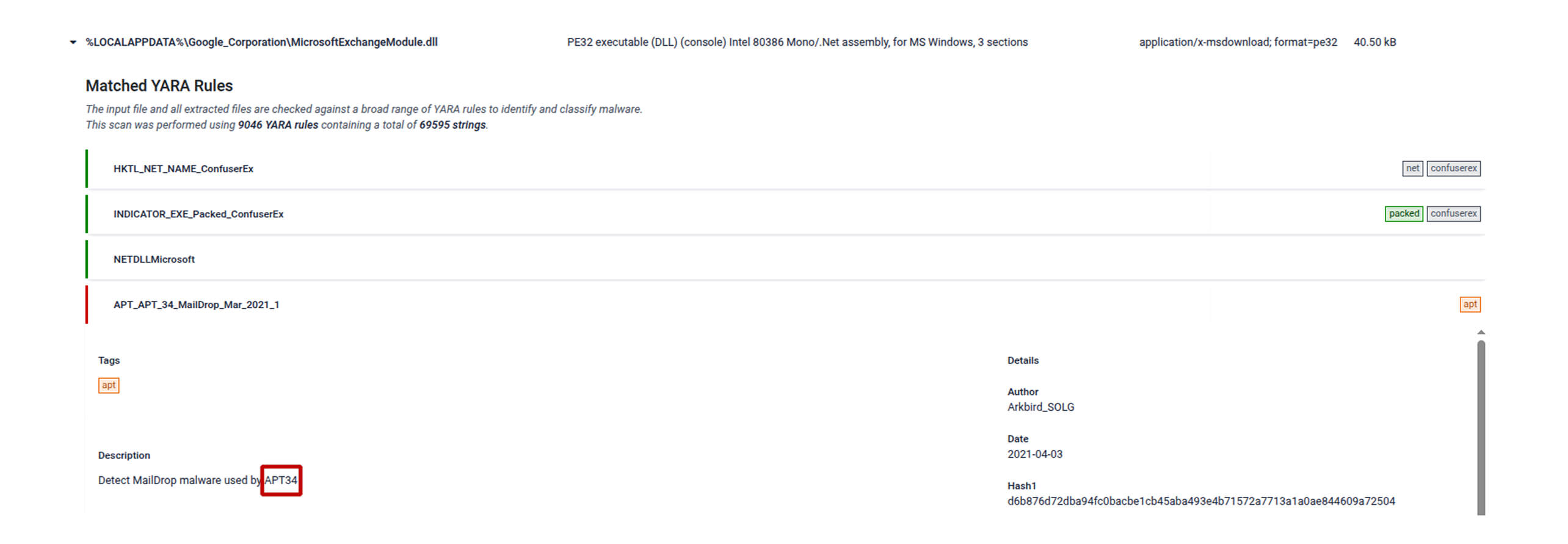

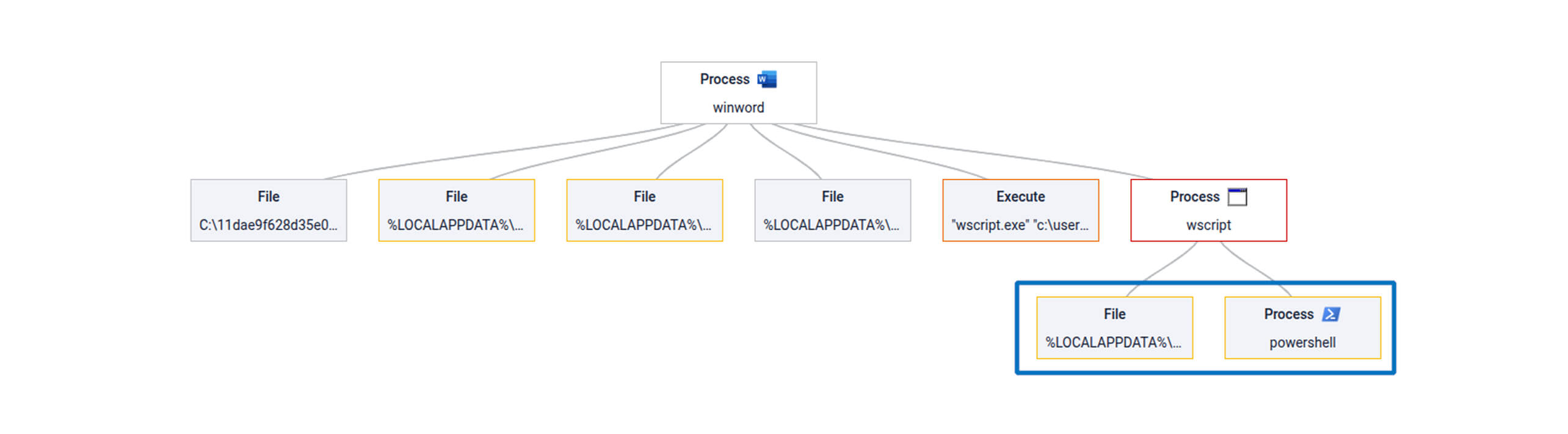

A dokumentum megnyitásakor a rendszer felszólította a felhasználót a makrók engedélyezésére. Az engedélyezés után a makró létrehozott egy, legitim Google-mappának álcázott könyvtárat, és további fájlokat helyezett el a rendszeren. Ezután a makró futtatott egy rövid VBA-parancsfájlt, amely a PowerShell és a .NET-reflexió segítségével betöltött két, a Karkoff kártevőcsaládhoz tartozó DLL-fájlt.

Ipari figyelmeztetés

Ez a támadás rávilágít arra, hogy a dokumentumalapú célzott adathalászatot továbbra is alkalmazzák az érzékeny rendszerekbe való behatolás céljából. A kormányzati szervek, a diplomáciai szervezetek és a tengeri szervek továbbra is gyakori célpontok, mivel az általuk birtokolt információk stratégiai hírszerzési értéket képviselhetnek.

Ezeken a területeken a biztonsági csapatoknak a dokumentumokon keresztül érkező fenyegetéseket elsődleges behatolási csatornaként kell kezelniük. Akár egyetlen, e-mailben elküldött rosszindulatú fájl is behatolási pontként szolgálhat egy nagyobb kémkedési kampányhoz.

Ha többet szeretne megtudni erről a támadásról, és elolvasni a teljes elemzést, tekintse meg az OPSWAT jelentését.

2. támadás: Védett makrókat felhasználó spear-phishing-kampány

Kontextus

Az APT-C-35, közismert nevén Donot, egy régóta aktív fenyegető csoport, amely kormányzati és stratégiai szervezetek ellen irányuló, célzott spear-phishing-kampányairól ismert. A biztonsági kutatók megfigyelték, hogy a csoport nem nagyszabású támadásokat hajt végre, hanem dokumentumalapú csalik és egyedi kártevőprogram-keretrendszerek segítségével hatol be konkrét áldozatok rendszerébe.

A legfrissebb jelentések rávilágítanak arra is, hogy a csoport folyamatosan fejleszti eszközeit, ideértve a Jaca keretrendszer továbbfejlesztését is, amely a kémkedési és adatgyűjtési tevékenységeket támogatja. Ezek a kampányok jól mutatják, hogy a csoport hogyan alkalmazkodik a technikákhoz annak érdekében, hogy kijátszák az automatizált elemzéseket, és megőrizzék hozzáférésüket a célzott környezetekben.

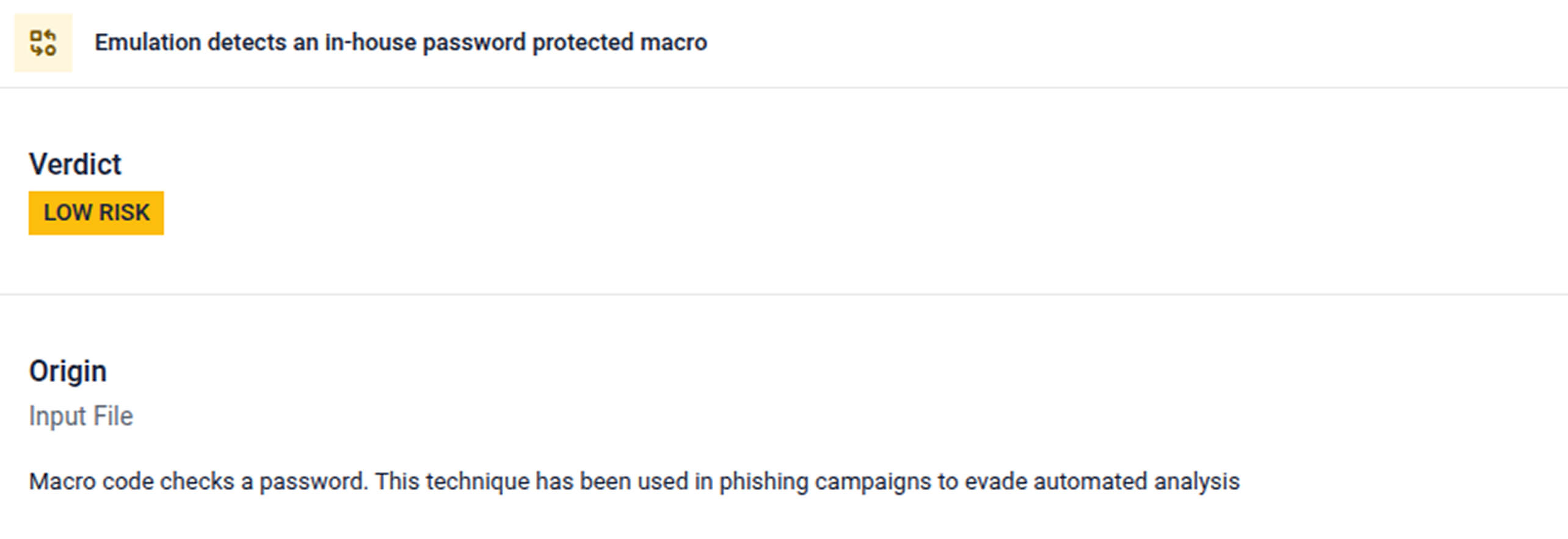

A támadás áttekintése

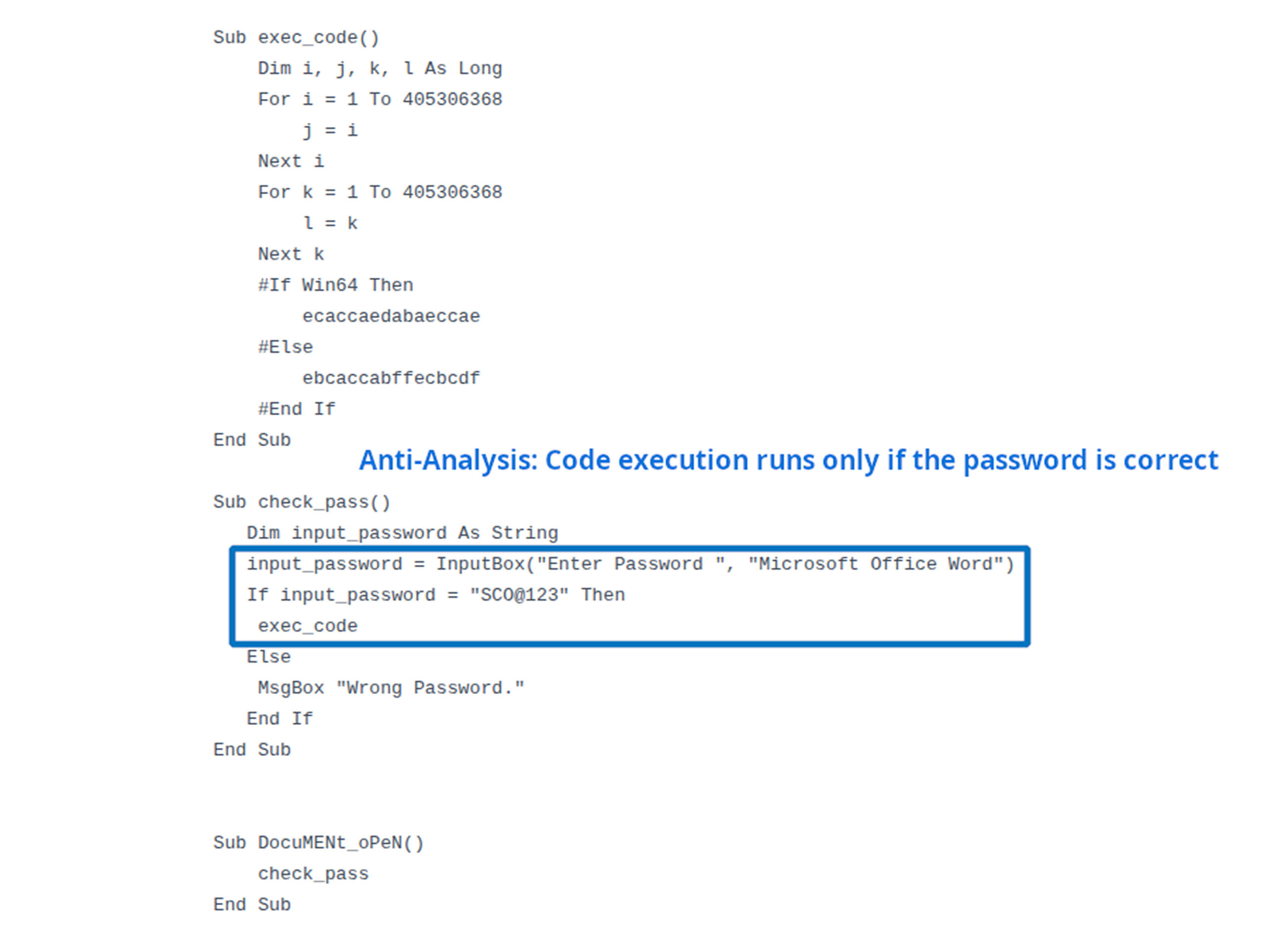

Ebben a példában a támadók egy célzott adathalász e-mailen keresztül juttattak el egy rosszindulatú Microsoft Office-dokumentumot olyan szervezeteknek, amelyek a dél-ázsiai gyártási és kormányzati szektorhoz kapcsolódnak. A dokumentum egy jelszóval védett makrót tartalmazott, amelynek jelszavát a támadók kényelmesen meg is adták az e-mailben, hogy az áldozatot a makró futtatására ösztönözzék.

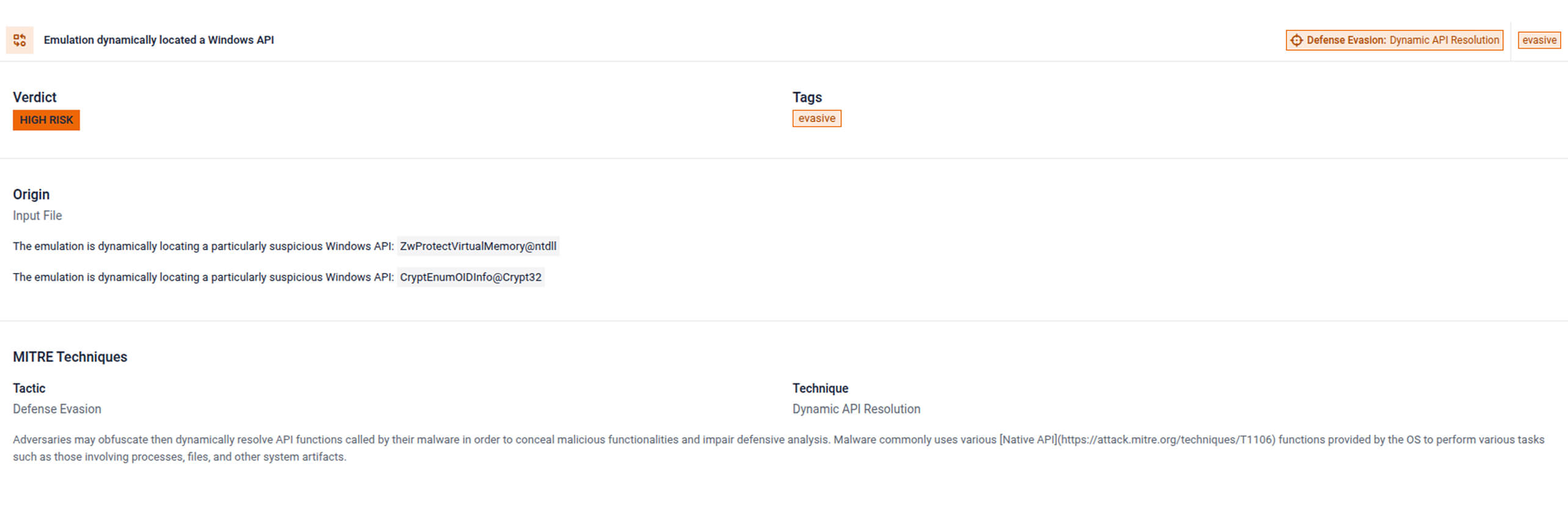

A helyes jelszó megadása után a makró elindított egy rejtett rosszindulatú kódot, amelynek célja az automatizált elemzések kijátszása volt. A kód tartalmazott értelmetlen hurkokat, amelyek az elemzési erőforrások kimerítésére szolgáltak, valamint dinamikusan generált shellkódot, és végül a Windows CryptEnumOIDInfo API mechanizmusán keresztül futtatta a hasznos terhet, lehetővé téve a támadás számára a hagyományos észlelési technikák kijátszását.

Ipari figyelmeztetés

Ez a támadás jól illusztrálja, hogy a rendkívül célzott kampányok gyakran apró technikai trükköket alkalmaznak az automatizált védelmi rendszerek kijátszására. A gyártóvállalatok, a kormányzati szervek és a regionális ellátási láncokhoz kapcsolódó ipari ágazatok gyakori célpontok, mivel a támadók arra számítanak, hogy az alkalmazottak rendszeresen cserélnek dokumentumokat és műszaki fájlokat.

Ezen iparágak biztonsági szakembereinek különös óvatossággal kell kezelniük a jelszóval védett dokumentumokat és a makrókat tartalmazó fájlokat. Még az e-mailben érkező, látszólag legitim fájlok is rejthetnek magukban kifinomult behatolási technikákat, amelyek célja a hagyományos ellenőrző eszközök kijátszása.

Ha többet szeretne megtudni erről a támadásról, és elolvasni a teljes elemzést, tekintse meg az OPSWAT jelentését.

3. támadás: Kritikus infrastruktúrát célzó, hitelesítő adatokat ellopó dokumentum

Kontextus

A kiberkémkedési kampányok gyakran a kormányzati szervekhez és a kritikus infrastruktúrához kapcsolódó szervezeteket veszik célba. Az Iránhoz köthető fenyegető tevékenységek során ismétlődően célzott behatolásokra került sor, amelyek célja hitelesítő adatok, belső dokumentumok és információk gyűjtése volt az érzékeny hálózatokról.

A fenyegetési hírszerzési jelentésekből az is kiderül, hogy ezek a kampányok gyakran a hitelesítő adatok ellopását tartják elsődleges célnak. Az ellopott hitelesítő adatok segítségével a támadók észrevétlenül bővíthetik hozzáférési jogköreiket, és hosszú távon is fenn tudják tartani jelenlétüket a célzott környezetekben.

A támadás áttekintése

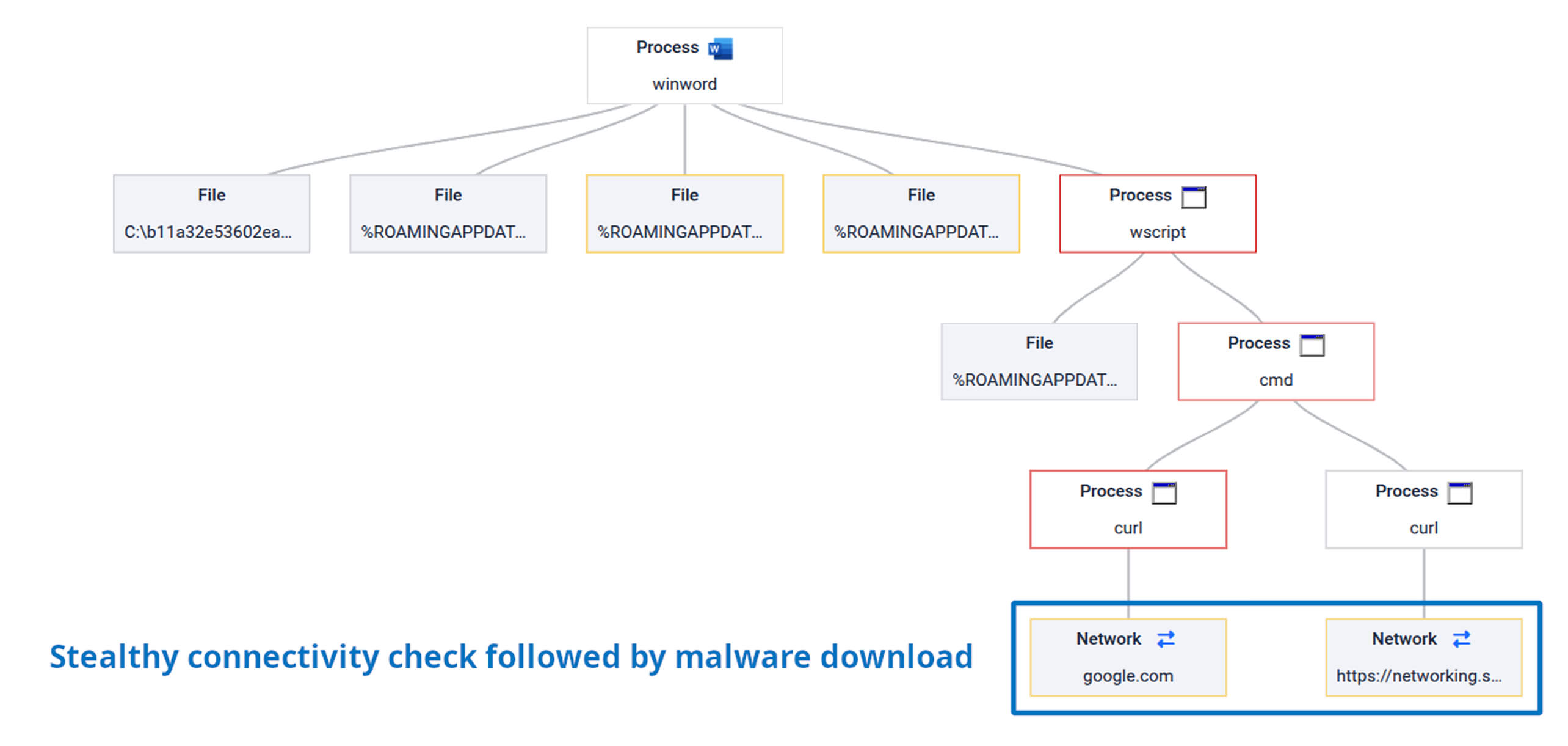

Ebben a példában a támadók egy perzsa nyelvű tartalmat tartalmazó rosszindulatú Office-dokumentumot juttattak el az iráni szervezetekhez. A dokumentumot úgy alakították ki, hogy érzékeny információkat – például bejelentkezési adatokat és belső dokumentumokat – gyűjtsön, miközben képernyőképeket is készített a fertőzött rendszerről.

Miután megteremtette a tartós jelenlétet, a kártevő program a tevékenységének folytatását megelőzően rejtett módon ellenőrizte a kapcsolatot egy megbízható domainnel, például a google.com-mal. Ez a lépés biztosította, hogy a rendszer stabil internetkapcsolattal rendelkezzen, mielőtt további kommunikációt kezdeményezett volna, vagy esetlegesen adatokat szivárogtatott volna ki.

Ipari figyelmeztetés

Ez a példa bemutatja, hogy a hitelesítő adatok ellopására irányuló támadások milyen gyakran fordulnak elő a kritikus infrastruktúrák ellen irányuló célzott behatolások során. Ezek az ágazatok gyakran ellenőrzött hálózatokon működnek, ahol a támadóknak az adatgyűjtés megkísérlése előtt ellenőrizniük kell a kapcsolatot.

A kritikus rendszerekért felelős szervezeteknek szorosan figyelemmel kell kísérniük a gyanús dokumentumok viselkedését, valamint az újonnan megnyitott fájlok által kiváltott váratlan hálózati ellenőrzéseket. Ezek a korai jelek egy nagyobb behatolási kampány kezdetét jelezhetik.

Ha többet szeretne megtudni erről a támadásról, és elolvasni a teljes elemzést, tekintse meg az OPSWAT jelentését.

4. támadás: A MuddyWater „kiberbiztonsági irányelveit” tartalmazó célzott adathalász dokumentum

Kontextus

A MuddyWater egy széles körben ismert, az iráni kiberkémkedési tevékenységekhez kapcsolódó fenyegető csoport. A kutatók megállapították, hogy a csoport célba veszi a Közel-Kelet diplomáciai, távközlési, pénzügyi és kormányzati szervezeteit, és ehhez célzott adathalász e-maileket és rosszindulatú dokumentumokat használ.

A legfrissebb jelentések szerint a csoport egy „RustyWater” néven ismert, Rust-alapú implantátumot terjeszt olyan adathalász e-maileken keresztül, amelyek kiberbiztonsági útmutatásnak álcázott, makrókat tartalmazó Word-dokumentumokat tartalmaznak. A kampány a Közel-Kelet szervezeteit veszi célba, és meggyőző csalogatóelemekre támaszkodik a makrók végrehajtásának kiváltásához.

A támadás áttekintése

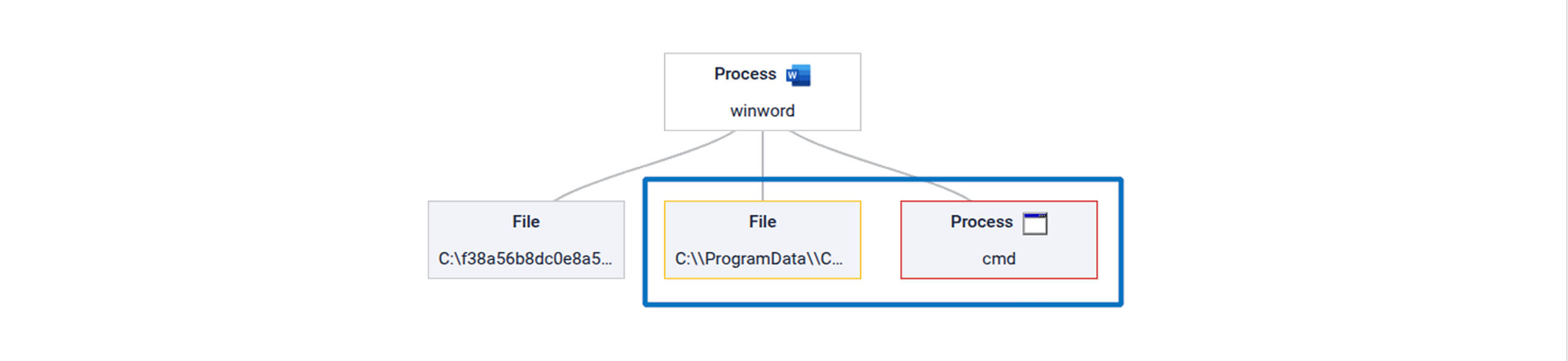

Ebben a példában a támadók egy „Cybersecurity Guidelines” ( Kiberbiztonsági irányelvek) című spear-phishing e-mailt küldtek egy regionális mobile tartozó, hiteles fiókból. Az e-mailben egy rosszindulatú Word-dokumentumot csatoltak, amelyet úgy alakítottak ki, hogy szokásos szabályzatnak vagy biztonsági tanácsadásnak tűnjön.

A makrók engedélyezése után a dokumentum kibontotta a fájlba ágyazott, hexadecimális kódolású hasznos adatot, és azt Windows-futtatható fájlként állította vissza. A kártevő programot a lemezre írták, majd egy elrejtett logika segítségével indították el, amely a futás során újraépítette a kulcsszövegeket, hogy a makró elemzését megnehezítse.

A rendszerre juttatott futtatható fájl egy Rust-alapú beépített kódot telepített, amely hibakeresés-ellenes funkciókat, titkosított működési karakterláncokat tartalmazott, és a parancs- és vezérlőkapcsolat felépítése előtt ellenőrizte a telepített biztonsági eszközöket.

Ipari figyelmeztetés

Ez a támadás jól mutatja, hogy a célzott adathalász-kampányok gyakran valósághű, hivatalos vagy biztonsági témákra építenek annak érdekében, hogy növeljék annak valószínűségét, hogy a címzettek megnyissák a mellékleteket. A diplomáciai szervezetek, a távközlési szolgáltatók és a pénzügyi intézmények továbbra is gyakori célpontjai ezeknek a kampányoknak.

Ezen ágazatok biztonsági szakembereinek óvatosan kell kezelniük a makrókat tartalmazó dokumentumokat, különösen akkor, ha azok váratlan e-mailekben érkeznek. Még azok a fájlok is, amelyek látszólag szokásos kiberbiztonsági útmutatásokat tartalmaznak, rejtett rosszindulatú programokat rejthetnek, amelyek célja hosszú távú behatolási hozzáférés megszerzése.

Ha többet szeretne megtudni erről a támadásról, és elolvasni a teljes elemzést, tekintse meg az OPSWAT jelentését.

5. támadás: A CraftyCamel többnyelvű kártevő szoftver, amely a légi közlekedést és a közlekedési ágazatot veszi célba

Kontextus

A légi közlekedési és közlekedési szervezetek ellen irányuló, rendkívül célzott támadások száma megnőtt, mivel a támadók egyre inkább arra törekednek, hogy bejussanak az érzékeny működési környezetekbe. Ezek az ágazatok gyakran bonyolult rendszereket és ellátási láncokat kezelnek, ami vonzó célponttá teszi őket a kémkedés és a hosszú távú behatolások szempontjából.

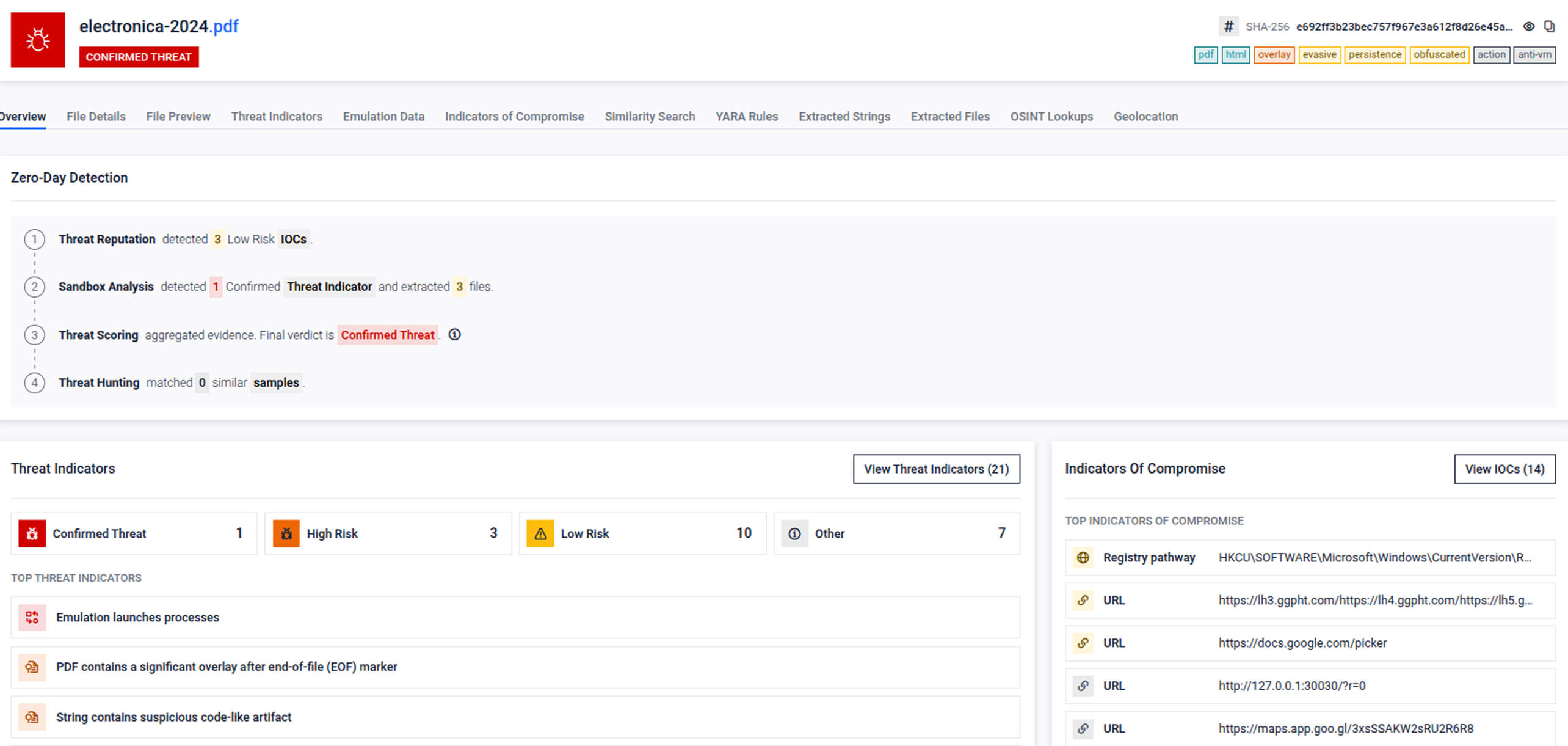

A legújabb jelentések egy „CraftyCamel” néven ismert kampányról számolnak be, amely olyan többnyelvű fájlokat használt, amelyek egyszerre több fájlformátumként is működni tudtak. Ezeket a fájlokat úgy tervezték, hogy kijátsszák a hagyományos ellenőrző eszközöket, miközben a légi közlekedési és az operatív technológiai környezetet vették célba.

A támadás áttekintése

Ebben a példában a támadók egy gondosan megfogalmazott adathalász e-mailt küldtek, amelyet egy megfertőzött, valódi vállalat nevében küldtek el, hogy növeljék a hitelességét. Az üzenet tartalmazott egy ZIP-tömörítést, amelyben olyan fájlok voltak, amelyek valódi dokumentumoknak tűntek, valójában azonban rejtett kód futtatására szolgáltak.

Az archívumban a támadók többféle fájltípust használtak, köztük egy hamis Excel-dokumentumot, amely valójában egy Windows-parancsikon (LNK) volt, valamint további PDF/HTA és PDF/ZIP kombinációkat. Ezek a fájlok olyan megbízható Windows-segédprogramokat használtak ki, mint az mshta.exe, hogy rejtett szkripteket futtassanak, és végül betöltsék a képfájlnak álcázott végső kártevő programot.

Ipari figyelmeztetés

Ez a támadás jól mutatja, hogy a modern behatolási kampányok egyre inkább összetett fájlszerkezetekre támaszkodnak a hagyományos észlelőeszközök kijátszása érdekében. A légiközlekedési, műholdas, távközlési és közlekedési szervezetek különösen ki vannak téve ennek a veszélynek, mivel rendszeresen cserélnek műszaki dokumentumokat és üzemeltetési fájlokat.

Ezen ágazatok biztonsági szakembereinek tisztában kell lenniük azzal, hogy a látszólag ártalmatlan dokumentumoknak tűnő fájlok több beágyazott formátumot vagy rejtett futtatási útvonalat rejthetnek magukban. Ezen fenyegetések felismeréséhez olyan alapos vizsgálatra van szükség, amely képes feltárni a bonyolult fájlszerkezetekbe rejtett rosszindulatú viselkedést.

Ha többet szeretne megtudni erről a támadásról, és elolvasni a teljes elemzést, tekintse meg az OPSWAT jelentését.

Hogyan észlelte MetaDefender mind az öt esetet

Ezek a példák egy általános mintát mutatnak: a támadók gondosan kidolgozott fájlokra támaszkodnak, amelyek célja a hagyományos ellenőrzések kijátszása. A makrókat tartalmazó dokumentumok, a védett szkriptek és a többnyelvű fájlok mind úgy lettek kialakítva, hogy kijátszák a szignatúra-alapú vizsgálatokat és az alapvető statikus elemzéseket.

MetaDefender egy egységes, a zero-day fenyegetéseket felismerő folyamat segítségével oldja meg ezt a kihívást, amely több, egymást kiegészítő réteg segítségével elemzi az összes fájlt. Ahelyett, hogy egyetlen felismerési technikára támaszkodna, a rendszer a hírnév, a viselkedés és a hasonlóság alapján kapott jelzéseket értékeli, hogy a biztonsági csapatok számára egyetlen, megbízható döntést hozzon.

A folyamat négy egymással együttműködő réteget foglal magában:

- A fenyegetések hírnevének ellenőrzése több milliárd mutatót tartalmazó globális adatbázis alapján

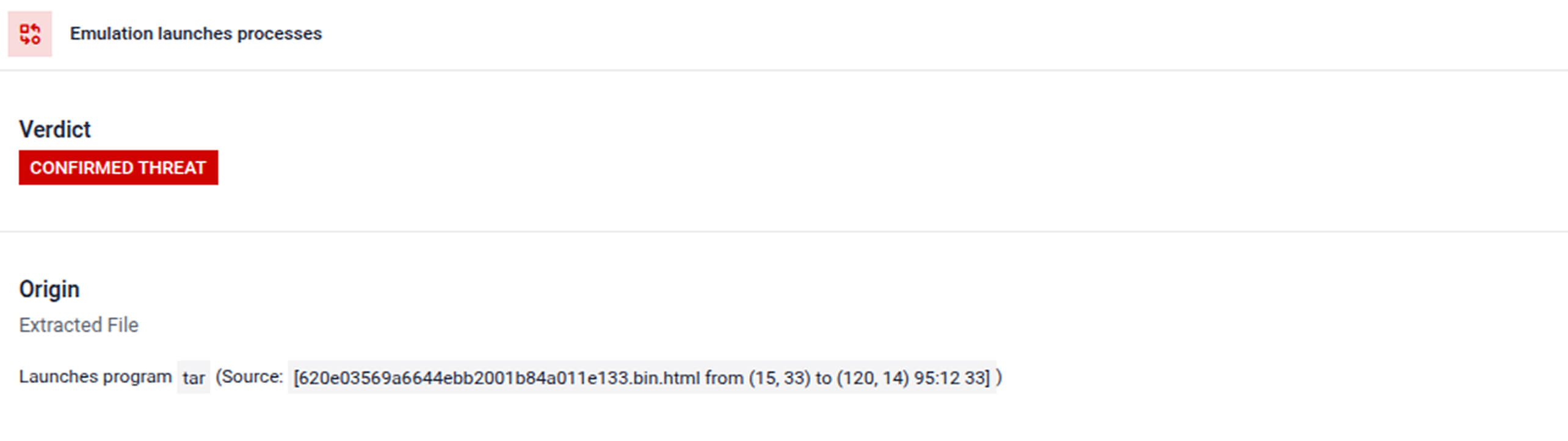

- Utasításszintű adaptív homokozó, amely a CPU és az operációs rendszer viselkedését szimulálja a végrehajtás során fellépő rosszindulatú tevékenységek feltárása érdekében

- Olyan kockázati értékelés, amely a viselkedési mutatókat, a hírnévvel kapcsolatos adatokat és az elemzési eredményeket egységes kockázatértékelésbe integrálja

- A fenyegetéskeresés gépi tanuláson alapuló hasonlóságkeresést alkalmaz , amely azonosítja a kapcsolódó kártevőváltozatokat és kampánymintákat

Ezek a rétegek együttesen feltárják az olyan elkerülő magatartásformákat, mint a rejtett makrók végrehajtása, a többszakaszos kártékony kódok továbbítása és az elemzés megakadályozására irányuló technikák. Az eredmény egy fájlonkénti, cselekvésre ösztönző értékelés, amely lehetővé teszi a biztonsági csapatok számára a célzott támadások gyors felismerését, miközben csökkenti a vizsgálati zajt.

Mit bizonyítanak ezek az esetek

Ez az öt példa jól szemlélteti, hogy a modern APT-támadások célja a hagyományos biztonsági ellenőrzések kijátszása. Az egyes kampányok olyan technikákra támaszkodtak, mint a célzott adathalász dokumentumok, a védett makrók, a többlépcsős kártékony kódok továbbítása vagy a többnyelvű fájlok, hogy a rosszindulatú tevékenységeket látszólag szokványos fájlokba rejtsék el.

Összességében ezek az esetek azt mutatják, hogy MetaDefender képes következetesen felismerni a régió-specifikus fenyegetéseket, az iparági sajátosságokat figyelembe vevő támadási mintákat és a felderítést elkerülő kártevő programokat a legkülönbözőbb behatolási forgatókönyvek során:

1. A célzott támadások nagymértékben támaszkodnak a fájlalapú behatolási technikákra.

A spear-phishing-dokumentumok, az álcázott mellékletek és a bonyolult fájlszerkezetek továbbra is gyakori behatolási pontok az érzékeny rendszerekbe.

2. A támadók egyre gyakrabban úgy tervezik meg a kártevő programokat, hogy azok kijátszhassák az automatizált elemzéseket.

Az olyan technikák, mint a védett makrók, a fokozatos hasznos teher továbbítása és az elemzés elleni ellenőrzések, arra szolgálnak, hogy kijátsszák a hagyományos vizsgálati eszközöket.

3. Az észlelésnek a különböző támadási technikák esetében is következetesnek kell maradnia.

A biztonsági csapatok nem támaszkodhatnak egyetlen észlelési módszerre, ha a támadási kampányok többféle fájlformátumot és terjesztési stratégiát alkalmaznak.

4. A viselkedésalapú ellenőrzés elengedhetetlen a rejtett fenyegetések felismeréséhez.

Ha figyelemmel kísérjük, hogyan viselkedik egy fájl futás közben, olyan rosszindulatú tevékenységeket is felfedezhetünk, amelyek a pusztán statikus vizsgálat során esetleg elkerülnék a figyelmünket.

A hírnévadatok, a viselkedéselemzés, a fenyegetésértékelés és a hasonlóságfelismerés összekapcsolásával MetaDefender következetes és megbízható észlelést biztosít akkor is, ha a támadók álcázzák eszközeiket, hasznos adataikat vagy a támadás módját. A legfontosabb azonban, hogy ezek az esetek azt bizonyítják: a hagyományos védelmi rendszerek kijátszására tervezett célzott kampányok is felismerhetők, még mielőtt elérnék céljukat.

Miért fontos ez a szabályozott és a magas kockázatú környezetekben?

A célzott APT-támadások ritkán véletlenszerű áldozatokat vesznek célba. Olyan szervezetekre koncentrálnak, ahol az ellopott információk, a működés megzavarása vagy a hosszú távú hozzáférés stratégiai előnyt jelenthet.

Az állami szervek, a védelmi szervezetek, a pénzügyi intézmények és a gyártók egy közös problémával szembesülnek: olyan célzott, fájlalapú fenyegetésekkel, amelyek célja a hagyományos ellenőrzési mechanizmusok kijátszása. Ezek a környezetek a biztonságos dokumentumcserétől, a szoftverfrissítésektől és a működés folytonosságától függenek, ami miatt egyetlen rosszindulatú fájl is súlyos következményekkel járó behatolási ponttá válhat.

MetaDefender ezeket a követelményeket úgy támogatja, hogy szabályozott és magas kockázatú környezetekre tervezett, egységes zero-day-észlelést biztosít. Észlelési folyamata kontextusfüggő információkat, nyomozási szintű átláthatóságot, a szabályozási előírásoknak megfelelő jelentéseket, valamint fájlonként egyetlen, megbízható értékelést nyújt. Ez segít a szervezeteknek a proaktív fenyegetéskeresésben, miközben biztosítja az olyan szabályozási keretrendszereknek való megfelelést, mint a NERC CIP, a NIS2, az IEC 62443, a SWIFT CSP és a CMMC.

Az ezeken a területeken működő szervezetek nem feltételezhetik, hogy a kifinomult támadások fejlődése megáll. A viselkedésalapú ellenőrzés és az információalapú elemzés ötvözésével azonban a biztonsági csapatok felderíthetik a célzott fenyegetéseket, mielőtt azok veszélybe sodornák a kritikus rendszereket.

Fedezze fel a MetaDefender által észlelt valós APT-példákat.

Tudjon meg többet MetaDefender ről és az egységes zero-day-észlelésről.