A „zero-day” valóság

A zero-day fenyegetések már nem csupán ritka esetek. Ma már a modern támadók kedvenc fegyverei.

OPSWAT szerint a rosszindulatú programok összetettsége az elmúlt évben 127 százalékkal nőtt, és a hírnév-alapú források által eredetileg biztonságosnak minősített fájlok közül minden tizennegyedikről később kiderült, hogy rosszindulatú. Ezeket a fenyegetéseket úgy tervezték, hogy kijátsszák a statikus vizsgálatokat, késleltessék a futtatást, megtévesztsék a sandboxokat, és beolvadjanak a legitim munkafolyamatokba.

Ugyanakkor a szervezetek egy megoldhatatlan dilemmával szembesülnek:

- A fájlok áramlásának lassítása a részletesebb vizsgálat érdekében

- Vagy tartsa a sebességet, és számoljon a holttérrel

A futtatható fájlok, javítófájlok, szkriptek, archívumok és szabályozott dokumentumok gyakran nem tisztíthatók meg vagy módosíthatók. Ez egyre növekvő biztonsági rést eredményez ott, ahol a hagyományos eszközök kudarcot vallanak.

MetaDefender éppen ennek a hiányosságnak a pótlására fejlesztették ki.

Ez a blogbejegyzés aMetaDefender bevezetéséről szóló bejelentés részletes kiegészítése. Bemutatja, miért fontos a hálózati peremterületen történő egységes zero-day-észlelés, hogyan kezeliMetaDefender a „Pyramid of Pain” teljes spektrumát, valamint hogy OPSWAT ezt a képességet négy szorosan integrált termék révén, amelyek mindegyike egy-egy konkrét üzemeltetési helyzetre lett kialakítva, de mindegyiket ugyanaz a négyrétegű észlelési folyamat támasztja alá.

Nézze meg az alábbiMetaDefender bemutató videót, hogy gyorsan és alaposabban megismerje a terméket:

Ez a rövid videó bemutatja, hogy MetaDefender milyen alapvető kihívásokra kínál megoldást, és hogyan állítja meg a zero-day és az észlelés elkerülő fenyegetéseket még mielőtt azok bejutnának a rendszerbe, anélkül, hogy lassítaná a fájlátvitelt vagy túlterhelné a biztonsági operációs központ (SOC) csapatát.

Miért kell a zero-day támadások észlelését a hálózati peremre helyezni?

A perem az egyetlen hely, ahol minden fájl áthalad.

Az e-mail mellékletek, a szoftverfrissítések, az ellátási láncból származó elemek, a cserélhető adathordozók, a fájlátvitelek, a felhőbe történő feltöltések és a doménközi adatcserék mind összefutnak, mielőtt a fájlok eljutnának a felhasználókhoz vagy a rendszerekhez. Amint egy rosszindulatú fájl belsőleg végrehajtásra kerül, a reagálási költségek megsokszorozódnak.

A hagyományos védelmi rendszerek azonban arra lettek kialakítva, hogy az már ismert fenyegetéseket észleljék. A zero-day támadások definíció szerint olyan sebezhetőségeket használnak ki, amelyeket a védelmi rendszerek még nem ismernek fel: új kártevőcsaládokat, módosított betöltőprogramokat, a helyszínen rendelkezésre álló erőforrásokat kihasználó technikákat, valamint olyan infrastruktúrát, amely gyorsabban változik, mint ahogy a hírnév-adatbázisok frissülni tudnak.

Ugyanakkor a szervezetek azt tapasztalják, hogy:

- A fájlalapú támadási vektorok (dokumentumok, telepítőprogramok, szkriptek, archívumok) robbanásszerű növekedése

- A dinamikus kártevőelemzést előíró szabályozási követelmények

- A túl sok eszköz és az egymásnak ellentmondó döntések okozta SOC-fáradtság

- Cloud, hibrid és fizikailag elszigetelt környezetek, amelyek nem támaszkodhatnak egyetlen telepítési modellre

Ez képezi az OPSWAT Zero-Day Detection megoldásának alapját.

Az egyetlen megoldás a fájdalom teljes spektrumának kezelésére

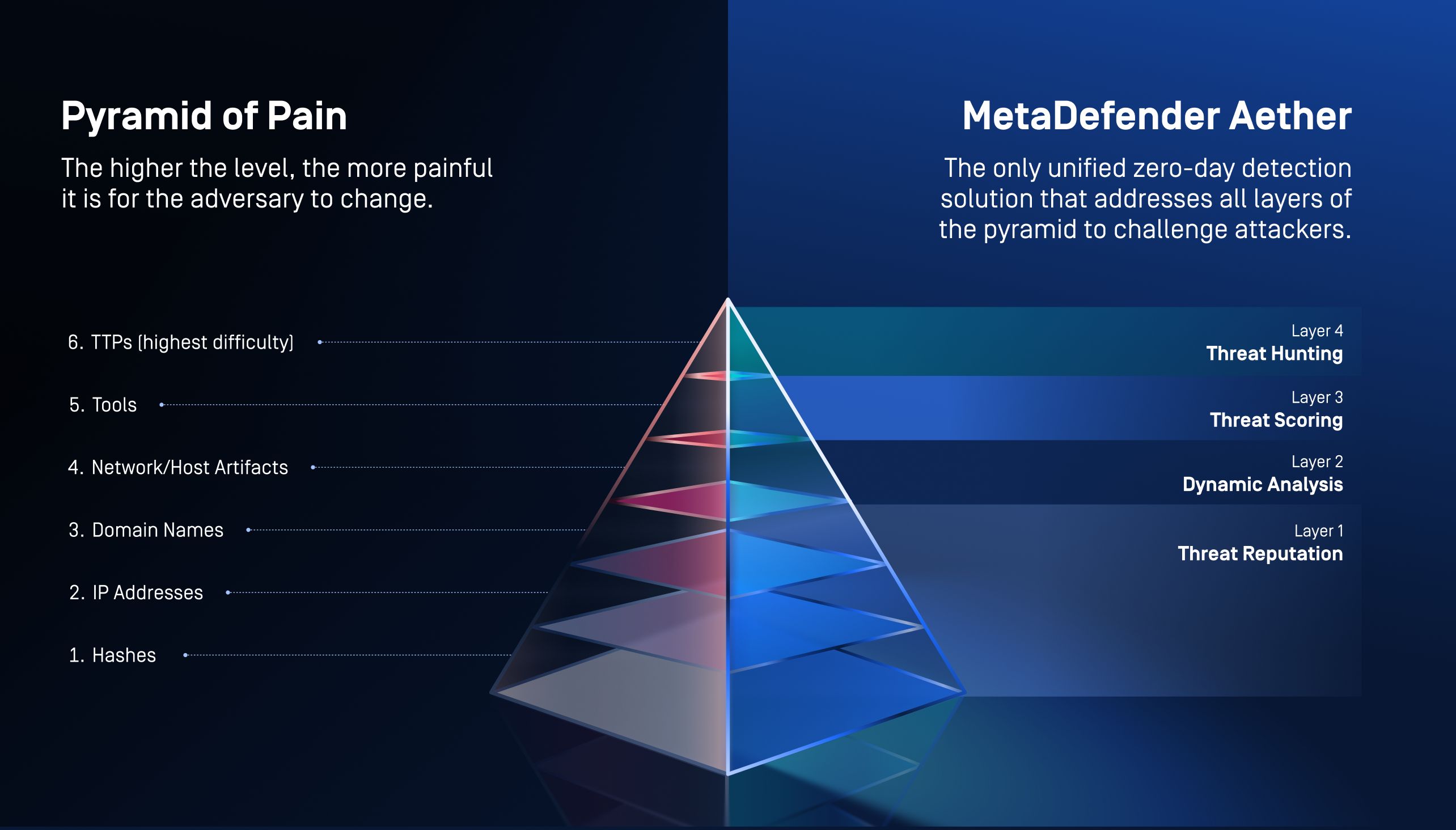

A legtöbb biztonsági eszköz a „fájdalom piramisának” legalján működik – hash-értékek, IP-címek és domainnevek. Ezeket a támadók könnyen megváltoztathatják, és olcsón pótolhatók.

MetaDefender más. Úgy tervezték, hogy a piramis minden szintjén fokozatos nyomást gyakoroljon, arra kényszerítve a támadókat, hogy folyamatosan átalakítsák működésüket.

MetaDefender és a „Pyramid of Pain” összehasonlítása

| Célok | Eredmény | |

|---|---|---|

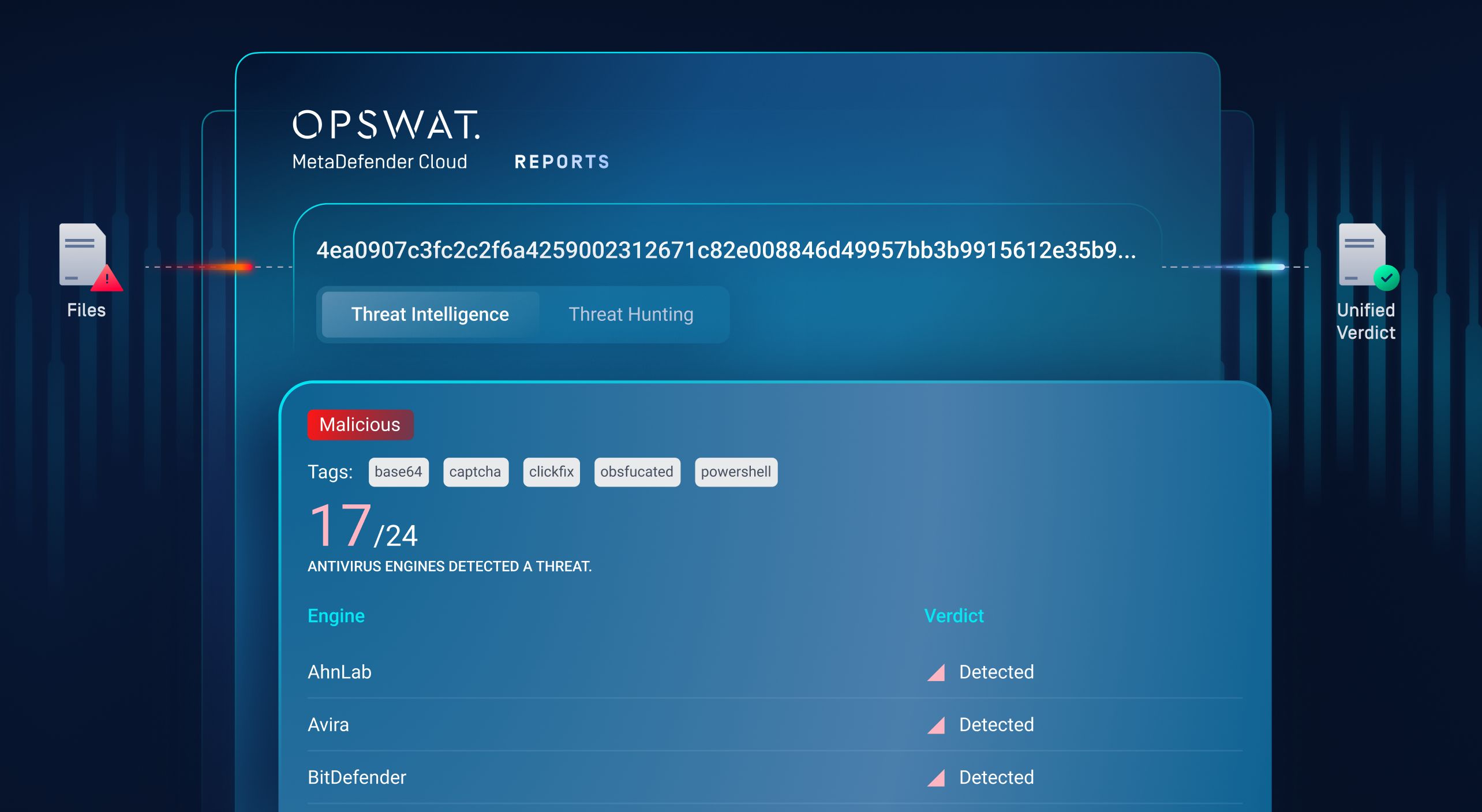

1. réteg Fenyegetés hírneve | Hash-értékek, IP-címek, domainnevek MetaDefender valós idejű és offline fenyegetés-reputációs ellenőrzésekkel indul. Ez a réteg azonnal blokkolja az ismert kártevő programokat, az adathalász-infrastruktúrákat és az újrahasznosított indikátorokat. |

|

2. réteg Dinamikus elemzés [Emuláció] | Eszközök és segédprogramok Az ismeretlen és gyanús fájlokat egy emulációalapú környezetben futtatjuk, amely képes kijátszani a virtuális gépek elleni védelmet és az időzítésen alapuló elkerülési technikákat. Ezzel feltárhatók a betöltő láncok, a kizárólag memóriában tárolt hasznos adatok, a letöltött fájlok, a rendszerleíró adatbázisban végzett módosítások, valamint a hálózati visszahívások. |

|

3. réteg Fenyegetés pontozás | Eszközök és technikák A viselkedési mutatókat a MITRE ATT&CK-hez igazított több száz rosszindulatú jel alapján korrelálják és pontozzák. Ezáltal a valódi kockázatok kerülnek előtérbe, és csökken az elemzői zaj. |

|

4. réteg Fenyegetéskeresés [Hasonlósági keresés] | TTP-k A gépi tanuláson alapuló hasonlóságkeresés összefüggéseket tár fel a változatok, a családok és az infrastruktúra között a különböző mintákban. Még akkor is, ha a műtermékek változnak, a kampányok lelepleződnek. |

|

Ezek a rétegek együttesen teszik MetaDefender az egyetlen olyan egységes zero-day-észlelési megoldássá, amelyet a „Pyramid of Pain” teljes spektrumának kezelésére terveztek.

Az eredmény: az Aether a „Fájdalom piramisa” minden szintjét figyelembe véve maximalizálja a támadók költségeit.

Mi tesziMetaDefender különlegessé?

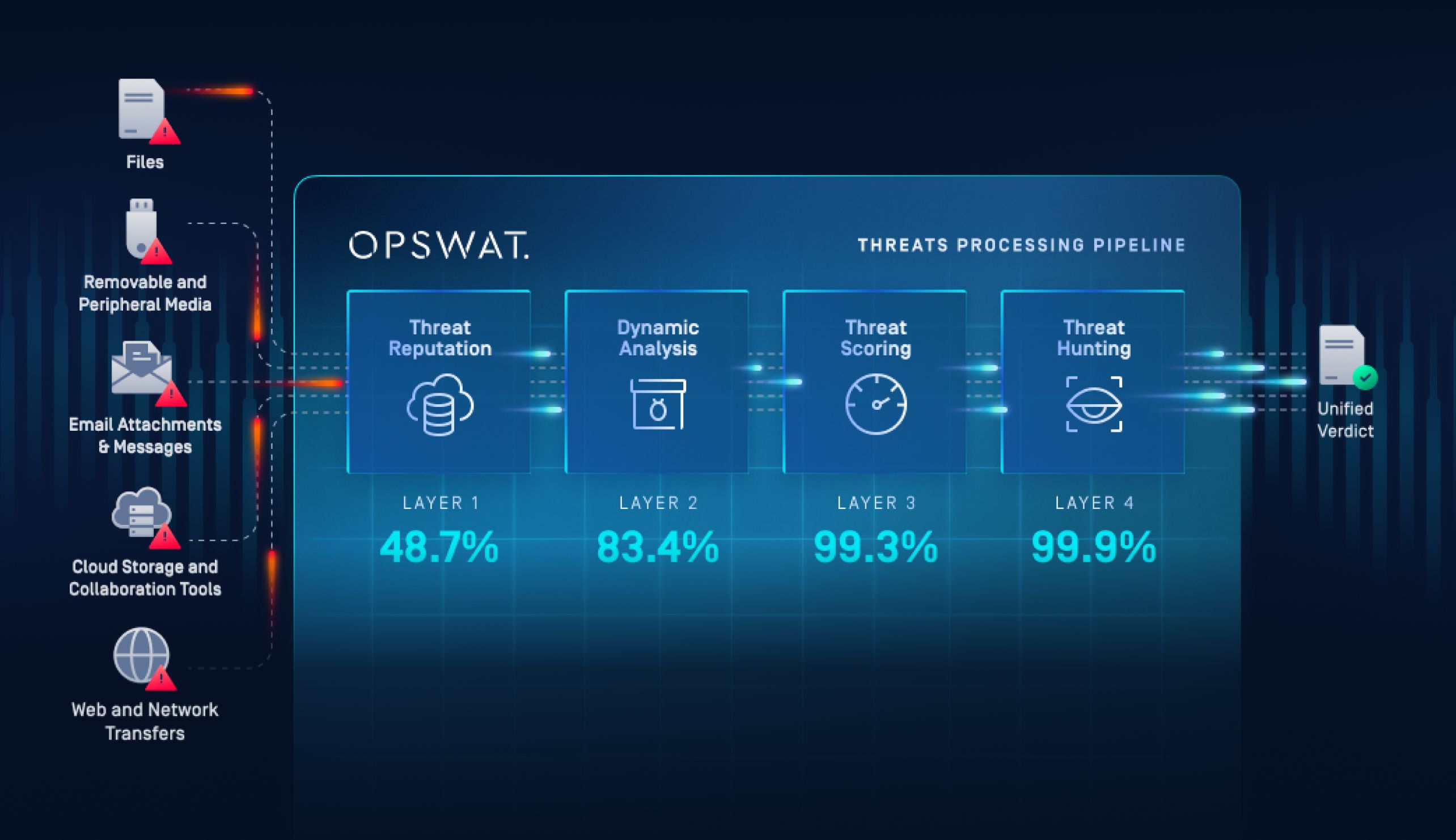

MetaDefender az OPSWATegységes zero-day-észlelési megoldása, amely négy észlelési réteget egyesít egyetlen, öntanuló feldolgozási folyamatba:

1. réteg: Fenyegetés-hírnév

Válasz a kérdésre:Ismert, hogy a fájl rosszindulatú?

A Threat Reputation a fájlokat, URL-eket, IP-címeket és domainneveket folyamatosan frissülő globális adatbázisokkal vet össze, hogy azonnal azonosítsa az ismert fenyegetéseket. Ez a védelmi réteg már a korai szakaszban megakadályozza a széles körben elterjedt kártevők és adathalász támadások áttörését, arra kényszerítve a támadókat, hogy folyamatosan változtassák az infrastruktúrájukat, és így kevésbé hatékonyan tudják újrahasznosítani a támadási jelzőket.

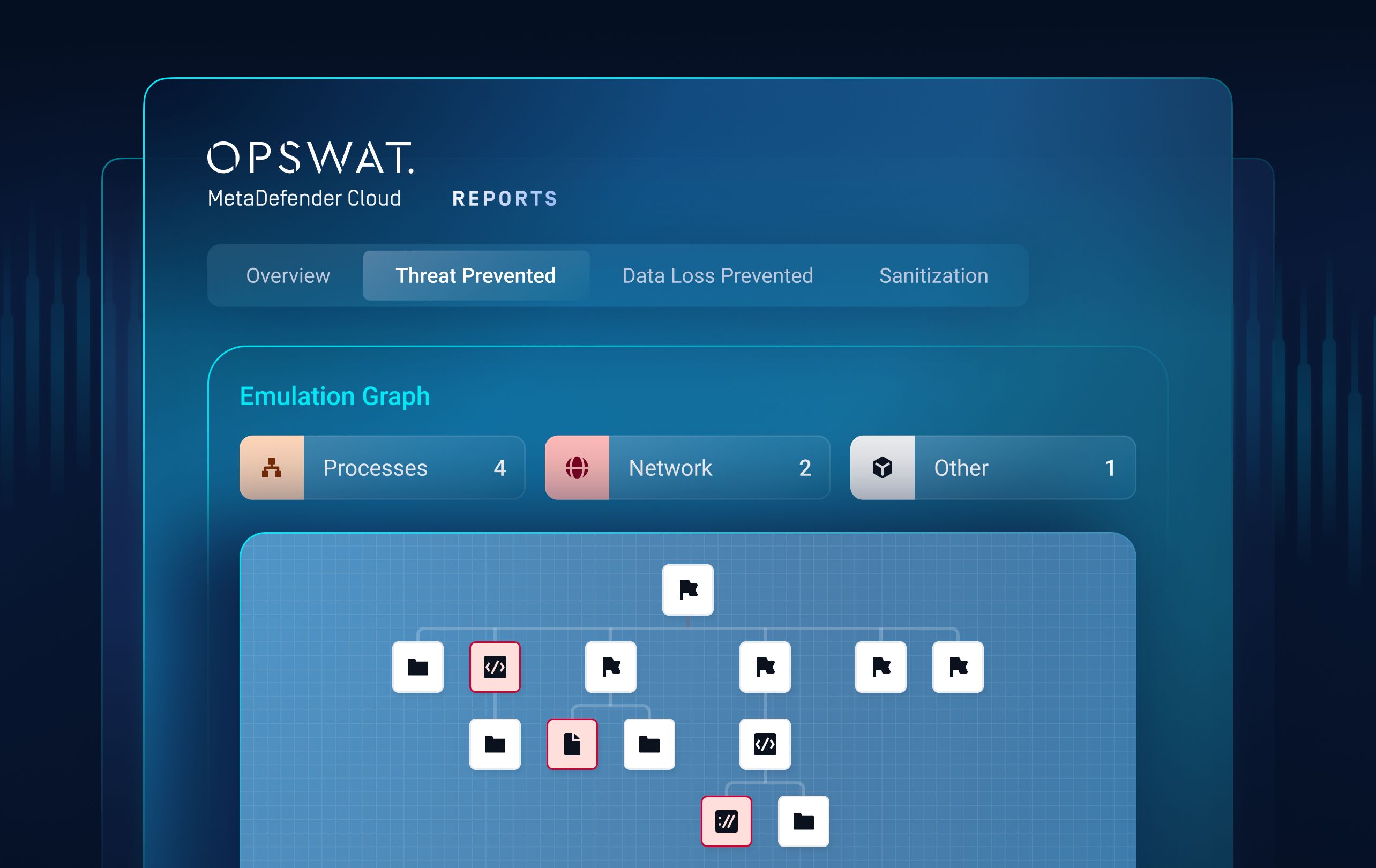

2. rétegű dinamikus elemzés emulációval

Válasz a kérdésre:Ismeretlen vagy gyanús viselkedést mutat a fájl?

A dinamikus elemzés a gyanús fájlokat egy emulációalapú környezetben futtatja, amely képes kijátszani a sandbox-kerülő és időzítésen alapuló trükköket. Felfedi azokat a rejtett viselkedésmódokat, mint például a betöltő láncok, a kizárólag memóriában futó hasznos terhelések és a többfázisú végrehajtás, amelyeket a statikus elemzés és a virtuális gépen alapuló sandboxok gyakran nem vesznek észre.

3. rétegű fenyegetésértékelés

Válasz a kérdésre:Milyen mértékű a zero-day fenyegetés valós kockázata?

A fenyegetésértékelés összehangolja a viselkedési mutatókat, a hírnévvel kapcsolatos információkat és az észlelési jeleket, hogy megbízhatósági alapú kockázati pontszámot állapítson meg. Ezáltal a valódi fenyegetések kerülnek előtérbe, csökken a riasztásfáradtság, és a biztonsági operációs központok (SOC) csapatai azokra a feladatokra koncentrálhatnak, amelyek azonnali intézkedést igényelnek.

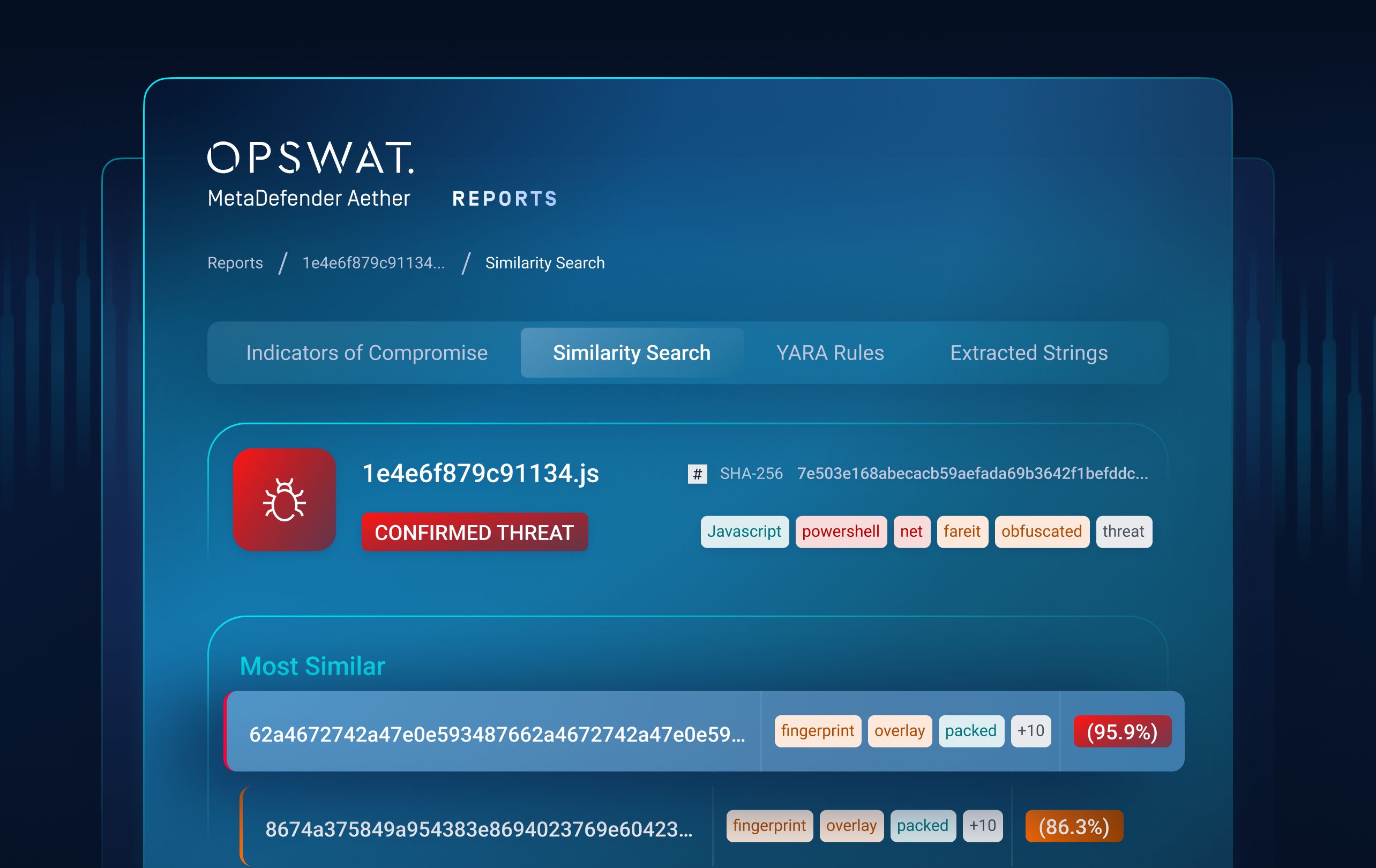

4. rétegű fenyegetéskeresés gépi tanuláson alapuló hasonlósági kereséssel

Válasz a kérdésre:Kapcsolatban áll-ea zero-day fenyegetés szélesebb körű kártevőprogram-kampányokkal?

A Threat Hunting gépi tanuláson alapuló hasonlóságkeresést alkalmaz, hogy összehasonlítsa az ismeretlen mintákat az ismert kártevőcsaládokkal, változatokkal és infrastruktúrákkal. Ez kampányszintű átláthatóságot biztosít, és akkor is felismeri a fenyegetéseket, ha a támadók megváltoztatják a hasznos adatokat, az eszközöket vagy a mutatókat.

Ahelyett, hogy többféle eszközzel és egymásnak ellentmondó eredményekkel kellene beérnünk,MetaDefender egyetlen, megbízható eredményt biztosít – nagy léptékben és a hálózati peremterületen.

A négy termék, amely az egységes zero-day-észlelést biztosítja

MetaDefender négy szorosan összehangolt szolgáltatásból áll. Mindegyik egy-egy konkrét üzemeltetési kihívásra ad megoldást, miközben az így nyert információkat visszajuttatja ugyanazon észlelési folyamatba.

MetaDefender (önálló)

Azok számára, akiknek mélyreható áttekintésre és ellenőrzésre van szükségük a biztonsági operációs központokban és a fenyegetésvadászok körében

A kihívás

A biztonsági csapatok gyakran olyan elszigetelt sandboxokra támaszkodnak, amelyek lassúak, virtuális gépként felismerhetők, és nincsenek összekapcsolva a fenyegetési információkkal. A vizsgálatokhoz kézzel kell váltani az egyes eszközök között.

Mit kínál az Aether

- Emulációalapú dinamikus elemzés, amely megkerüli a sandbox-kerülő mechanizmusokat

- A fenyegetésértékelés és a hasonlósági keresés közvetlenül beépítve a döntésbe

- Részletes viselkedési jelentések és IOC-kivonás

Az átalakulás

A szervezeteka legjobb kategóriájú fájlminősítéseket, gyorsabb osztályozást és kampányszintű betekintést kapnak – anélkül, hogy ez a feldolgozási teljesítmény rovására menne.

Kinek kedvez

SOC-elemzők, kártevőprogram-elemzők, fenyegetésvadászok és DFIR-csapatok.

MetaDefender Cloud számára

Felhőalapú, DevSecOps és nagy forgalmú környezetekhez

- További információkMetaDefender for Cloud termékrőlitt találhatók.

- Töltse le itt a megoldási összefoglalót.

A kihívás

A hagyományos sandboxok nem skálázhatók a felhőalapú munkafolyamatokhoz, és többletmunkát jelentenek.

Milyen problémát old meg

- SaaS-alapú, emulációval vezérelt robbantás felhőalapú méretekben

- API integráció CI/CD-, tárolási és SaaS-folyamatokkal

- Nincs szükség infrastruktúra telepítésére vagy karbantartására

Az átalakulás

A szervezetek fenntartják a fájlok átviteli sebességét és mennyiségét, miközben a fájlok mozgásának minden pontján biztosítják a zero-day támadások észlelését.

Kinek kedvez

Cloud tervezők, DevSecOps-csapatok, MSSP-k, elosztott SOC-k.

MetaDefender Core számára

Helyi, szabályozott és fizikailag elszigetelt környezetekhez

- További információk aMetaDefender for Core termékrőlitt találhatók.

- Töltse le itt a megoldási összefoglalót.

A kihívás

A kritikus infrastruktúrák és a kormányzati környezetek nem küldhetnek fájlokat a felhőbe – ugyanakkor továbbra is szükségük van a dinamikus elemzésre.

Milyen problémát old meg

- CoreMetaDefender Core-ba beépített, emulációalapú homokozó

- Teljes körű offline működés szabályalapú munkafolyamatokkal

- Nincs szükség új infrastruktúrára

Az átalakulás

A zero-day támadások észlelése szabályoknak megfelelő, ellenőrizhető és egyszerűen megvalósítható lesz – még az air-gapped hálózatokban is.

Kinek kedvez

Biztonsági tervezők, OT/ICS-üzemeltetők, kormányzati és védelmi szervezetek.

MetaDefender Threat Intelligence

Korreláció, adatgazdagítás és proaktív védelem

A kihívás

A kizárólag hírnévre épülő fenyegetési információk nem tudnak lépést tartani a modern, gyorsan változó támadásokkal.

Milyen problémát old meg

- A homokozó-telemetriából származó, viselkedéssel kiegészített IOC-k

- Gépi tanuláson alapuló hasonlóságkeresés variánsok és klaszterek felismerésére

- Zökkenőmentes SIEM, SOAR, MISP és STIX integráció

Az átalakulás

Minden ismeretlen fenyegetés hasznosítható információvá válik, ami javítja a jövőbeli észlelést és csökkenti a támadók rendszerben való tartózkodási idejét.

Kinek kedvez

Fenyegetés-elemző csapatok, biztonsági operációs központok (SOC-ok), informatikai biztonsági vezetők (CISO-k), platformmérnökök.

Új szabvány a zero-day támadások elleni védelem terén

MetaDefender a reaktív észlelésről a proaktív ellenálló képességre való átállást jelenti.

Az Aethert bevezető szervezetek a következő előnyöket élvezik:

- Kategóriájában a legjobb vírusvizsgálati eredmények (akár 99,9%-os zero-day-vírusok felismerési hatékonyság)

- Gyors fájlfeldolgozás(akár 20-szor gyorsabb, mint a hagyományos sandboxok)

- Hatalmas fájlmennyiség kezelése ahálózati peremterületen

- A SOC-terhelés csökkentéseegyetlen, megbízható döntés révén

- A modern szabályozásoknak való megfelelés bizonyítható készenléte

A legfontosabb, hogy MetaDefender megváltoztatja a támadások gazdasági logikáját azzal, hogy a támadókat arra kényszeríti, hogy folyamatosan újragondolják módszereiket.

A zero-day fenyegetések nem csökkennek. A védelmi rendszerének sem szabad lanyhulnia.