Az Európai Unió az (EU) 2024/2847 rendelet – más néven a CRA (Cyber Resilience Act) – elfogadásával jelentősen megerősítette kiberbiztonsági védelmi képességeit. A digitális elemekkel rendelkező termékekre (PDE-k) vonatkozó első horizontális kiberbiztonsági rendeletként a CRA jogilag kötelező érvényű biztonsági követelményeket állapít meg az EU piacára forgalomba hozott hardverek és szoftverek tekintetében egyaránt.

2024-ben a rendelet hivatalosan is bevezette a kiberbiztonsági kötelezettségeket a termék teljes életciklusára kiterjedően, a biztonságos fejlesztéstől és a harmadik féltől származó alkatrészek átvilágításától kezdve a sebezhetőségek kezelésén és az incidensek bejelentésén át.

2026 szeptemberétől a gyártóknak be kell jelentenie az aktívan kihasznált biztonsági réseket és a súlyos biztonsági eseményeket. 2027 decemberéig kötelezővé válik a teljes megfelelés, beleértve a dokumentációt, az életciklusra vonatkozó biztonsági ellenőrzéseket ésBill of Materials (SBOM) .

A CRA a CIO-k, a CISO-k, a termékbiztonsági vezetők és a megfelelőségi csapatok számára egyaránt működési, pénzügyi és szabályozási következményekkel jár. A szervezeteknek fel kell készülniük arra, hogy bizonyítsák a „biztonság a tervezés során” elv szerinti gyakorlatok alkalmazását, folyamatos sebezhetőség-figyelést vezessenek be, auditálásra kész SBOM-dokumentációt tartsanak fenn, valamint biztosítsák az ellátási lánc átláthatóságát mind a saját fejlesztésű, mind a nyílt forráskódú komponensek tekintetében.

Ez a cikk gyakorlati útmutatót nyújt a CRA-előírások betartásához, kitérve a szoftverellátási lánc kötelezettségeire, az SBOM-követelményekre, az életciklus során fennálló felelősségekre, valamint azokra a stratégiai lépésekre, amelyeket a szervezeteknek most meg kell tenniük a szabályozás életbe lépésére való felkészülés érdekében.

A kiberbiztonsági törvény követelményeinek áttekintése

Mi az a kiberbiztonsági törvény, és miért hozták létre?

A CRA létrehozza az első, az egész EU-ra kiterjedő, horizontális kiberbiztonsági keretrendszert a digitális elemekkel rendelkező termékek számára.

A rendelet célja:

- A hálózatba kapcsolt termékek rendszerbeli sebezhetőségeinek csökkentése

- A szoftverellátási láncok átláthatóságának javítása

- A sebezhetőségek életciklus-alapú kezelésének biztosítása

- A felelősséget a gyártókra kell áthárítani

Kinek kell betartania a szabályokat?

- Software

- Szoftvert beépítő Hardware

- Importőrök és forgalmazók

- Olyan fejlesztők, akik harmadik féltől származó vagy nyílt forráskódú komponenseket integrálnak

- Kritikus vagy fontos digitális termékek szállítói

A CRA szerinti Software Supply Chain

Alkatrészek átvilágítása

A gyártóknak gondoskodniuk kell a harmadik féltől származó alkatrészek megfelelő ellenőrzéséről, ideértve az ismert biztonsági rések felmérését és a biztonsági frissítések nyomon követését is.

A biztonsági résekért való teljes körű felelősség

A gyártók továbbra is felelősek az összes beépített alkatrész biztonsági sebezhetőségeiért, függetlenül azok eredetétől.

Secure és Secure

A termékeket biztonságos alapbeállításokkal kell szállítani, és tervezésük során már a kezdetektől fogva figyelembe kell venni a kiberbiztonságot.

A biztonsági rések figyelemmel kísérése és jelentése

A kihasznált biztonsági réseket és a súlyos incidenseket 2026 szeptemberétől kötelező bejelenteni.

Műszaki dokumentáció és megőrzés

A biztonsági dokumentációt, beleértve az SBOM-okat (Software ) is, a termék forgalomba hozatalát követően 10 évig meg kell őrizni.

A CRA szerinti SBOM-követelmények

A CRA előírja a gyártók számára, hogy dokumentálják a digitális elemeket tartalmazó termékekben használt szoftverkomponenseket, általában a termék műszaki dokumentációjának részeként vezetett SBOM-okon keresztül. Bár a rendelet nem ír elő konkrét SBOM-mezőket, az iparági szabványnak megfelelő SBOM-ok általában tartalmaznak komponensazonosítókat, verzióadatokat, beszállítói vagy származási adatokat, függőségi kapcsolatokat, valamint integritási adatokat, például kriptográfiai hash-értékeket.

Az SBOM-nak a következő feltételeknek kell megfelelnie:

- Gép által olvasható

- A műszaki dokumentáció részeként vezetik

- Indokolt kérelem esetén az uniós hatóságok rendelkezésére bocsátják

Hogyan OPSWAT a CRA Software Supply Chain

1. Software átláthatósága

- Alkatrész neve, verziója és a beszállító azonosítója

- Közvetlen és tranzitív függőségi leképezés

- Egyedi azonosítók és kriptográfiai érvényesítés

- Központosított SBOM-kezelés

2. Átláthatóság és kockázatfelismerés

- Nyilvános adatbázisokhoz Vulnerability detection

- Rosszindulatú programok ellenőrzése szoftvercsomagokon belül

- A kiadás előtti rejtett kockázatok felismerése

- Az új CVE-k folyamatos figyelemmel kísérése

3. Dokumentáció és az ellenőrzésre való felkészültség

- Gépileg olvasható SBOM-készítés (CycloneDX, SPDX)

- Kivonható jelentések

- Secure és ellenőrzött megosztás

Software összehangolása a CRA-kötelezettségekkel

| Alkatrész típusa | Példa | Szükséges láthatóság | Felelősség |

|---|---|---|---|

| Fő alkalmazás | Vállalati SaaS-platform | Teljes termék szintű SBOM | Gyártó |

| Core | OpenSSL | Felső szintű és sebezhetőségi nyomon követés | Gyártó |

| Közbenső szoftver/futási környezet | Webszerver vagy konténer futtatási környezet | Függőségek ellenőrzése | Gyártó + forgalmazó |

| Külső könyvtárak | SDK-k, API-k | Transzitiv SBOM-beépítés | Gyártó |

Gyakorlati útmutató a CRA-előírások betartásához

1. Készültségi felmérés elvégzése

Értékelés:

- A szoftverkészletek jelenlegi kezelési gyakorlata

- A meglévő SBOM-k létrehozása

- A biztonsági rések figyelemmel kísérésének fejlettségi szintje

- A dokumentumok megőrzésének folyamatai

2. Belső irányítási rendszer kialakítása

Határozzák meg egyértelműen a következő szerepköröket:

- Fejlesztők

- DevOps-csapatok

- Biztonsági csapatok

- Jogi/megfelelés

- Közbeszerzés

3. Az SBOM-készítés automatizálása

Az eszközöknek:

- Készítsen SBOM-okat minden kiadáshoz és frissítéshez

- Integrálás CI/CD folyamatokkal

- Kimeneti formátumok: CycloneDX és SPDX

- A kötelezően kitöltendő mezők érvényesítése

4. Az SBOM beépítése az SDLC teljes folyamatába

Az SBOM érettségi szintje a következő szakaszokon keresztül alakul:

- Tervezési SBOM (tervezett alkatrészek)

- SBOM létrehozása (lefordított kódok)

- Elemzett SBOM (összeállítás utáni ellenőrzés)

- Telepített SBOM (termelési környezet)

- Futásidejű SBOM (aktív figyelés)

5. A szabályoknak való folyamatos megfelelés és a folyamatos ellenőrzés biztosítása

- A sebezhetőségi adatbázisok folyamatos figyelemmel kísérése

- A komponensek változása esetén frissítse az SBOM-okat

- A biztonsági sebezhetőségek közzétételére vonatkozó munkafolyamatok kialakítása

- Dokumentáció elkészítése a hatósági megkeresésekhez

A CRA keretében elfogadott SBOM-formátumok

CycloneDX

Biztonságközpontú, a sebezhetőségek kezelésére optimalizált.

SPDX

A licenckérdésekre összpontosít, széles körben alkalmazzák a megfelelőségi dokumentációhoz.

Hogyan értékeljük a CRA-kompatibilis megfelelési megoldásokat

Szolgáltatók vagy eszközök kiválasztásakor vegye figyelembe a következőket:

- SBOM-készítés elfogadott formátumokban

- Integráció a DevOps-szal és a konténer-nyilvántartásokkal

- Folyamatos sebezhetőség-figyelés

- Kártevőprogram-ellenőrzési funkciók

- Auditálásra kész jelentések

- Secure és -megosztás

Kérdezze meg a szolgáltatókat:

- Milyen gyakran frissítik az SBOM-okat?

- Hogyan kezeled a tranzitív függőségeket?

- Hogyan történik a sebezhetőségi információk integrálása?

- Hogyan támogatják a szabályozási jelentéstételi munkafolyamatokat?

A CRA zökkenőmentes bevezetésének bevált gyakorlata

- Az SBOM-készítés korai beépítése („shift left”)

- A függőségek feltérképezésének automatizálása

- A beszállítóktól SBOM-adatok bekérése

- Képezze ki a csapatokat a CRA-feladatokra vonatkozóan

Kerülendő gyakori hibák

| Hiba | Kockázat | Enyhítés |

|---|---|---|

| Az SBOM statikusként való kezelése | Elavult biztonsági rés | A folyamatos frissítések automatizálása |

| A tranzitív függőségek figyelmen kívül hagyása | Az ellátási lánc rejtett kockázatai | Rekurzív függőségtérkép használata |

| Kézi SBOM-folyamatok | Inkonzisztencia és az ellenőrzés sikertelensége | Automatizált eszközök bevezetése |

Ágazatspecifikus szempontok

- Az SBOM-készítés korai beépítése („shift left”)

- A függőségek feltérképezésének automatizálása

- A beszállítóktól SBOM-adatok bekérése

- Képezze ki a csapatokat a CRA-feladatokra vonatkozóan

Kritikus és fontos termékek

Az operációs rendszerek, a hipervizorok, a tűzfalak és az alapvető infrastruktúraelemek egyre nagyobb figyelem középpontjába kerülnek.

Pénzügyi szolgáltatások

A szervezeteknek össze kell hangolniuk a CRA-nak való megfelelést az EU szélesebb körű kiberbiztonsági keretrendszereivel (pl. a DORA-val).

Industrial IoT

A beágyazott szoftverek esetében gondoskodni kell a dokumentáció hosszú távú megőrzéséről és a biztonsági rések figyelemmel kíséréséről.

OPSWAT SBOM

OPSWAT a következő lehetőségeket kínálja a csapatoknak:

- Pontos szoftverkomponens-leltárak

- SBOM-készítés forráskódhoz és konténerekhez

- Sebezhetőségek közötti összefüggés

- Az engedélyek átláthatósága

Software és szoftvertermékek SBOM-ja

A fejlesztés lelassítása nélkül azonosítsa, rangsorolja és orvosolja a nyílt forráskódú szoftverekkel kapcsolatos kockázatokat.

SBOM Container

Készítsen SBOM-okat minden konténerréteghez, és észlelje a biztonsági réseket a telepítés előtt.

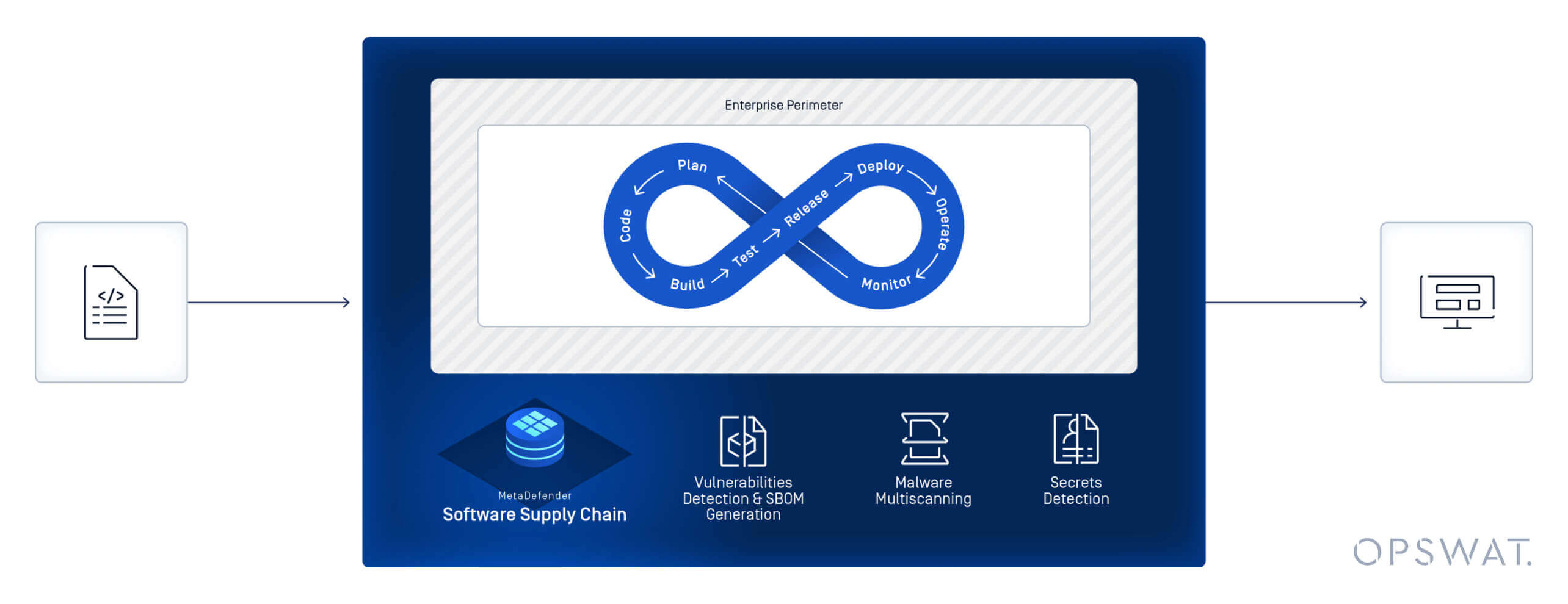

MetaDefender Software Supply Chain™

Ne csak a dokumentációval foglalkozzon, hanem a szállítói láncban felmerülő komolyabb fenyegetésekkel is!

MetaDefender Software Chain™ több mint 30 víruskereső motorral végzett többszintű vizsgálatot, a rögzített titkos adatok felderítését, a konténerek mélyreható elemzését, a sebezhetőségek azonosítását, valamint a kódtárakkal és a CI/CD-folyamatokkal való natív integrációt ötvözve beépíti a „zero-trust” alapú ellenőrzést a szoftverfejlesztési életciklusba (SDLC). Ezzel megelőzi a rosszindulatú programok, a nyilvánosságra került hitelesítő adatok és a függőségekből fakadó kockázatokat, miközben támogatja az olyan szabályozási kereteknek való megfelelést, mint például az EU kiberbiztonsági törvénye.

GYIK

Mikor alkalmazandó a CRA?

A jelentéstételi kötelezettségek 2026 szeptemberében lépnek hatályba. A rendelet teljes körű alkalmazása 2027 decemberében kezdődik.

Az SBOM-okat nyilvánosságra kell hozni?

Nem. Indokolt kérelem esetén azokat a hatóságok rendelkezésére kell bocsátani.

A nyílt forráskódú komponensek is számítanak?

Igen. Az összes beépített alkatrész a gyártó felelősségi körébe tartozik.

Milyen szankciók vonatkoznak a szabályok be nem tartására?

Legfeljebb 15 millió euró vagy a globális éves forgalom 2,5%-a.

Szükség van automatizálásra?

Bár ezt nem írják elő kifejezetten, az automatizálás elengedhetetlen az életciklus-felügyeleti követelmények teljesítéséhez.

Mi következik? Felkészülés a CRA végrehajtási intézkedéseire

A CRA az EU-piacon való működés feltételeként szabja meg a szoftverellátási lánc biztonságát, előírva az életciklusra kiterjedő elszámoltathatóságot, a sebezhetőségek folyamatos figyelemmel kísérését, valamint a strukturált SBOM-dokumentációt. Azok a szervezetek, amelyek már most megkezdik fejlesztési és biztonsági folyamataik összehangolását, csökkenthetik a szabályozási kockázatokat, miközben megerősítik általános ellenálló képességüket.

OPSWAT a CRA-követelmények gyakorlati megvalósítását azáltal, hogy az SBOM-automatizálást, a sebezhetőségi információkat, a többszörös vizsgálatot és a zéró bizalmi ellenőrzést közvetlenül beépíti a fejlesztési munkafolyamatokba, ezzel segítve a gyártókat szoftverellátási láncaik megerősítésében, miközben biztosítja az ellenőrzésre való felkészültséget.

Tudja meg, hogyan OPSWAT szervezetének a CRA-követelmények gyakorlatba ültetésében és a szoftverellátási lánc biztonságának megerősítésében.