A fejlett kiberfenyegetések képesek kijátszani a hagyományos biztonsági eszközöket, mivel gyorsabban változnak, mint ahogy a szignatúraalapú észlelés és a hírnév-adatbázisok alkalmazkodni tudnak hozzájuk. A támadók rendszeresen módosítják a kártevőprogramok változatát, megváltoztatják a rosszindulatú jelzőket, és a látszólag legitim fájlokba rejtik el a rosszindulatú tevékenységeket.

Ezeknek a fenyegetéseknek a felismeréséhez a biztonsági csapatoknak olyan információkra van szükségük, amelyek többféle mutatót – például hírnévmutatókat, viselkedési jeleket és a kártevőprogram-változatok közötti kapcsolatokat – összefüggésbe hoznak egymással.

MetaDefender mögött állóThreat Intelligence úgy oldja meg ezt a kihívást, hogy összehasonlítja a hírnévadatokat, a sandbox által generált IOC-ket (fertőzésre utaló jeleket) és a gépi tanuláson alapuló fenyegetés-hasonlósági keresést. Ez segít a biztonsági csapatoknak a zero-day fenyegetések felderítésében, valamint az ismert rosszindulatú minták és tevékenységek közötti összefüggések azonosításában.

MetaDefender for Core rendszeren keresztül történő telepítés esetén ez az információs rendszer közvetlenül a helyszíni és az air-gapped környezetekben működik. A szervezetek emulációalapú dinamikus elemzéssel vizsgálhatják a gyanús fájlokat, miközben az eredményeket összefüggő fenyegetési információkkal egészítik ki, ami segít a rejtőzködő és korábban ismeretlen fenyegetések felismerésében.

Miért Threat Intelligence elégséges Threat Intelligence kizárólag hírnévre épülő Threat Intelligence ?

A hagyományos fenyegetés-elemző platformok olyan hírnév-indikátorokra támaszkodnak, mint a fájl-hashértékek, az IP-címek, a domainnevek és az URL-ek. Ezek az indikátorok segíthetnek az ismert fenyegetések azonosításában, de csak korlátozott kontextust nyújtanak, ha a támadók módosítják a kártevő szoftvert, vagy megváltoztatják a rosszindulatú indikátorokat, például a domainneveket vagy az IP-címeket.

A hírnév-alapú Threat Intelligence korlátai

| A hírnév-alapú hírszerzés korlátai | Hatása a biztonsági csapatokra |

|---|---|

| A hash-alapú mutatók könnyen megváltoztathatók | A rosszindulatú fájlok megkerülhetik a hírnév-alapú észlelést, ha a mutatók megváltoznak |

| A mutatók nem tükrözik a viselkedési kontextust | Az elemzők nem tudják megfigyelni, hogyan viselkedik egy fájl futás közben |

| A mutatók egymástól függetlenül jelennek meg | Nehéz megállapítani, hogy van-e ehhez kapcsolódó rosszindulatú tevékenység |

| A hírszerzési források szétszórtak | Az elemzőknek a különböző eszközök között kell váltogatniuk a fenyegetések kivizsgálása során |

A Threat Intelligence többféle hírszerzési adat összefüggéseinek feltárásával orvosolja ezt a korlátot. Ahelyett, hogy kizárólag statikus mutatókra támaszkodna, a motor a hírnévadatokat ötvözi a dinamikus elemzésből nyert viselkedési jelekkel, valamint a kapcsolódó minták közötti fenyegetés-hasonlósági keresés eredményeivel.

Ez a megközelítés lehetővé teszi a biztonsági csapatok számára, hogy túllépjenek az elszigetelt jelzőkön, és olyan mintákat ismerjenek fel, amelyek korábban nem látott kártevőváltozatokat azonosítanak azáltal, hogy azokat összevetik az ismert rosszindulatú mintákkal.

Hogyan korrelálja a Threat Intelligence a mutatókat

A statikus mutatók és a viselkedési jelek elemzésével a rendszer feltárhatja a rosszindulatú fájlok, a kapcsolódó mutatók és az ismert rosszindulatú tevékenységek közötti összefüggéseket. A Threat Intelligence egy négyrétegű, a környezetbe bejutó fájlokat elemző zero-day-észlelési folyamat részeként működik. Minden réteg más-más típusú információval járul hozzá, ami megerősíti az átfogó értékelést.

1. Fenyegetések hírneve

Az első szakaszban a fájlokat és a hozzájuk kapcsolódó IOC-ket a globális fenyegetési hírszerzési mutatók alapján értékelik. A fájlokat, URL-eket, domainneveket és IP-címeket összehasonlítják az ismert rosszindulatú mutatókkal, hogy gyorsan azonosítani lehessen a korábban már észlelt fenyegetéseket.

2. Dinamikus elemzés

Ha a fájlok nem osztályozhatók kizárólag hírnév-ellenőrzés alapján, akkor azokat egy emulációalapú dinamikus elemzési környezetben futtatják. Ez a szakasz olyan viselkedési nyomokat generál, mint például a létrehozott fájlok, a rendszerleíró adatbázisban végrehajtott módosítások, a végrehajtási láncok és a hálózati visszahívások, amelyekből kiderül, hogyan viselkedik a fájl futás közben.

3. Fenyegetésértékelés

A dinamikus elemzésből nyert viselkedési mintákat összevetjük a hírnévmutatókkal a gyanús tevékenységek felmérése érdekében.

4. Fenyegetések hasonlósága alapján történő keresés

Az utolsó lépésben gépi tanuláson alapuló fenyegetés-hasonlósági keresést alkalmaznak a minták közötti szerkezeti és viselkedési hasonlóságok felismerésére. Ez lehetővé teszi a motor számára, hogy a korábban még nem látott fájlokat azonosítsa azáltal, hogy azokat összehasonlítja az ismert rosszindulatú mintákkal.

Ezek az hírszerzési funkciók együttesen az elszigetelt mutatókat összefüggő fenyegetési információkká alakítják át. A biztonsági csapatok így mélyebb betekintést nyernek a fájlok viselkedésébe, azok ismert támadásokhoz fűződő kapcsolatába, valamint abba, hogy egy meglévő fenyegetés új változatát jelentik-e.

Threat Intelligence MetaDefender Core számára

MetaDefender for Core rendszeren keresztül telepítve a Threat Intelligence közvetlenül a helyszíni biztonsági környezetekben működik. Ez lehetővé teszi a szervezetek számára, hogy gyanús fájlokat elemezzenek anélkül, hogy adatokat küldenének külső szolgáltatásoknak, ami szabályozott vagy fizikailag elszigetelt környezetek esetében elengedhetetlen.

A motor a MetaDefender emulációalapú dinamikus elemzési funkcióival együttműködve működik. A környezetbe bekerülő fájlokat egy ellenőrzött elemzési környezetben futtatják le, ahol a rendszer figyelemmel kíséri a fájlok viselkedését és kinyeri az IOC-ket.

Ezeket a viselkedési jeleket ezután a Threat Intelligence összehasonlítja. A hírnév-mutatók kontextust nyújtanak az ismert rosszindulatú mutatókról, míg a sandbox által generált mutatók feltárják, hogyan viselkedik a fájl futás közben. A fenyegetés-hasonlósági keresés összehasonlítja a fájlok viselkedési és szerkezeti jellemzőit a korábban elemzett mintákkal.

A Threat Intelligence által használt hírszerzési jelek

| Hírszerzési jel | Forrás | Mit árul el |

|---|---|---|

| Hírnévmutatók | Fenyegetés-hírnév-elemző rendszer | Ismert rosszindulatú jelek |

| Viselkedési artefaktok | Dinamikus elemzés | Hogyan viselkedik a fájl futás közben |

| Szerkezeti jellemzők | Fájlellenőrzés | Gyanús fájlszerkezet vagy tömörítés |

| Fenyegetések hasonlósági keresése | Fájl: Gépi tanuláson alapuló hasonlósági elemzés | Az elemzett fájlok szerkezeti és viselkedési hasonlóságai |

Mivel a motorCore MetaDefender Core megegyező környezetben működik, a szervezetek ezt az elemzést közvetlenül beépíthetik a meglévő fájlfeldolgozási folyamatokba. Az e-mail-átjárókon, fájlátviteli platformokon, tárolóeszközök átvizsgálása során vagy más ellenőrzési pontokon keresztül beérkező gyanús fájlokat még mielőtt azok eljutnának a belső rendszerekbe, elemezhetik és összevethetik a fenyegetési információkkal.

Ez az architektúra a viselkedéselemzést és a fenyegetési információkat közvetlenül integráljaCore MetaDefender Core . Ennek köszönhetően a szervezetek képesek felismerni a rejtőzködő fenyegetéseket, miközben teljes ellenőrzést gyakorolnak az érzékeny adatok felett.

Biztonsági kihívások és azok kezelése a Threat Intelligence segítségével

A biztonsági csapatok gyakran különálló eszközökre támaszkodnak a fenyegetések felismeréséhez, a rosszindulatú programok viselkedésének elemzéséhez és a kapcsolódó támadások kivizsgálásához. Ez a széttagoltság lassítja a vizsgálatokat, és megnehezíti a támadás különböző szakaszaiból származó jelzők összekapcsolását.

A Threat Intelligence ezeket a kihívásokat úgy oldja meg, hogy egy egységes hírszerzési folyamaton belül összefüggésbe hozza a hírnévmutatókat, a viselkedési jeleket és a kapcsolódó mintákat.

A hírnévadatokból nyert korlátozott kontextus

Amikor a támadók módosítják a kártevőprogramok változatát, a hírnév-mutatók önmagukban nem feltétlenül tárják fel a valódi fenyegetést. A dinamikus elemzés során kivont viselkedési jellemzőknek a hírnév-mutatókkal és a fenyegetések közötti hasonlóságok keresésével való összevetésével a Threat Intelligence mélyebb kontextust biztosít a gyanús fájlok értékeléséhez és a korábban még nem látott kártevőprogram-változatok azonosításához.

Szakosodott vizsgálati egységek

Számos környezetben a sandbox-elemzés, a hírnév-ellenőrzés és a fenyegetések közötti hasonlóságok keresése különálló eszközökben történik. Az elemzőknek különböző rendszerek között kell váltogatniuk annak megállapításához, hogy egy gyanús fájl egy szélesebb körű támadás részét képezi-e.

A Threat Intelligence automatikusan összefüggésbe hozza ezeket az IOC-ket, így az elemzők egyetlen vizsgálati folyamaton belül megtekinthetik a viselkedési mintákat, a kapcsolódó mutatókat és az elemzett fájlokat. Ez lerövidíti a vizsgálati időt, és segít az elemzőknek annak megállapításában, hogy egy fájl ismert rosszindulatú tevékenységhez kapcsolódik-e, vagy új fenyegetést jelent-e.

Láthatóság korlátozott hozzáférésű vagy fizikailag elszigetelt környezetekben

Számos, kritikus infrastruktúrát üzemeltető szervezet nem támaszkodhat kizárólag a felhőalapú fenyegetéselemzésre. MetaDefender for Core a Threat Intelligence közvetlen működését a helyszíni környezetekben, így a gyanús fájlok külső internetkapcsolat nélkül is elemezhetők.

A biztonsági incidensek megbízható jelzői

A dinamikus elemzés olyan viselkedési nyomokat generál, mint például elhelyezett fájlok, hálózati visszahívások, rendszerleíró adatbázis-módosítások és végrehajtási láncok. A hírnév-mutatókkal és a fenyegetések közötti hasonlóságok keresésével összekapcsolva ezek a nyomok nagy pontosságú IOC-ket biztosítanak, amelyek elősegítik a gyorsabb kivizsgálást és reagálást.

A Threat Intelligence helye a MetaDefender Core

Számos szervezetnél a gyanús fájlok többféle csatornán keresztül kerülnek be a rendszerbe, például e-mail mellékletek, fájlátvitelek, feltöltések és cserélhető adathordozók útján. A biztonsági csapatoknak olyan megoldásra van szükségük, amellyel ezeket a fájlokat a normál üzleti munkafolyamatok megzavarása és az érzékeny adatok külső rendszereknek való kitettsége nélkül tudják elemezni.

MetaDefender for Core segítségével történő telepítés esetén a Threat Intelligence a MetaDefender Core fájlellenőrzési folyamatának részévé válik. A gyanús fájlok elemzése a meglévő biztonsági ellenőrzések során történik, így a szervezetek még azelőtt azonosíthatják a fenyegetéseket, hogy a fájlok eljutnának a belső rendszerekbe.

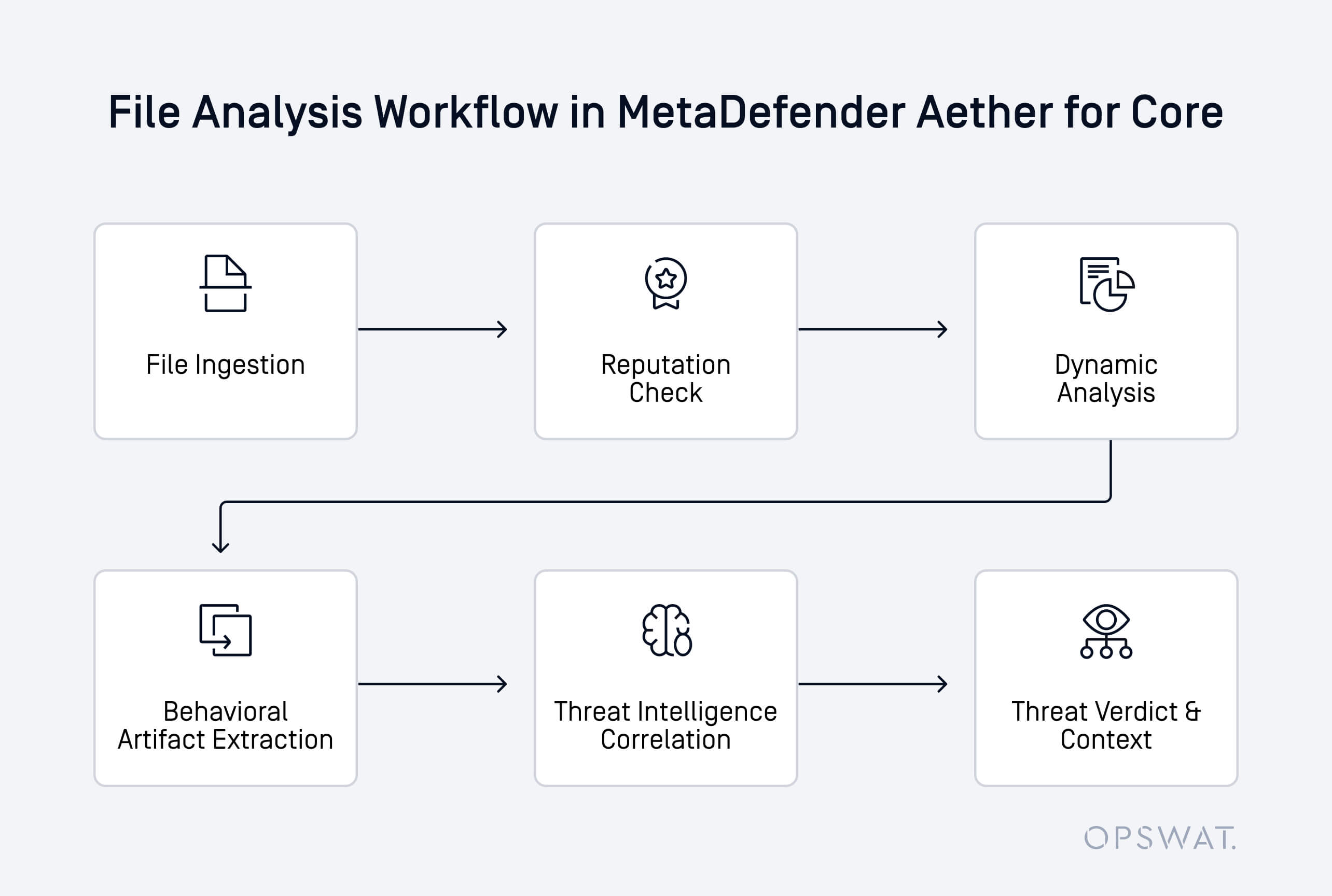

Core MetaDefender Core az elemzési folyamat általában egy strukturált sorrendet követ:

- Egy fájl egy tartalomcsatornán keresztül kerül be a rendszerbe, például e-mailben, feltöltéssel vagy fájlátvitellel

- A statikus vizsgálat és a hírnév-ellenőrzés azt vizsgálja, hogy a fájl egyezik-e az ismert fenyegetésekkel

- A gyanús vagy ismeretlen fájlokat egy emulációalapú dinamikus elemzési környezetben futtatják

- Kivonásra kerülnek az olyan viselkedési nyomok, mint az eldobott fájlok, a rendszerleíró adatbázisban végzett módosítások, a végrehajtási láncok és a hálózati visszahívások

- A Threat Intelligence ezeket az adatokat összevetik a hírnévadatokkal és a fenyegetések közötti hasonlóságok alapján végzett kereséssel

- A rendszer kontextusérzékeny elemzés alapján hoz végső döntést, amely segít az elemzőknek a kockázatok megértésében

Mivel a motor közvetlenül a MetaDefender Core belül működik, a szervezetek ezt az intelligenciát több ellenőrzési ponton is alkalmazhatják. Az e-mail-átjárókon, fájlátviteli rendszereken, tárolóplatformokon és egyéb tartalomkezelési munkafolyamatokon keresztül beérkező fájlok mind részesülhetnek ugyanazon összefüggésalapú elemzés előnyeiből.

Ez az integráció lehetővé teszi a biztonsági csapatok számára, hogy a viselkedésalapú fenyegetési információkat közvetlenül az operatív munkafolyamatokba építsék be, ami segít nekik a gyanús fájlok korábbi felismerésében, miközben a környezet egészében biztosítják az egységes ellenőrzést.

Miért elengedhetetlen Threat Intelligence viselkedésalapú Threat Intelligence a zero-day támadások felismeréséhez?

A rosszindulatú szoftverek ritkán támaszkodnak egyetlen statikus mutatóra. Ezért a biztonsági csapatoknak olyan információkra van szükségük, amelyek a támadások közötti viselkedésmintákra és összefüggésekre összpontosítanak, nem pedig elszigetelt mutatókra.

A viselkedésközpontú fenyegetés-információk úgy oldják meg ezt a kihívást, hogy összefüggésbe hozzák azokat a különböző mutatókat, amelyek feltárják a rosszindulatú fájlok viselkedését. Ahelyett, hogy kizárólag a hírnévadatokra támaszkodna, a Threat Intelligence elemzi a fájlok futási viselkedését, a kapcsolódó IOC-ket és az elemzett fájlok közötti hasonlóságokat, hogy segítsen megítélni, gyanúsak-e azok.

Ez a megközelítés az alábbiak révén javítja az észlelést:

- A viselkedési minták elemzésével az eddig ismeretlen fenyegetések felismerése

- A hasonló futtatási mintákat mutató kártevőváltozatok közötti összefüggések feltárása

- A gyanús fájlok összekapcsolása a kapcsolódó rosszindulatú tevékenységekkel és a hozzájuk tartozó IOC-kkal

- Olyan kontextusfüggő információk biztosítása, amelyek segítenek az elemzőknek megérteni egy fájl célját

MetaDefender for Core rendszerben ezek a funkciók az emulációalapú dinamikus elemzéssel együtt működnek. A sandbox-környezet feltárja a rejtett viselkedésmódokat, míg a Threat Intelligence összehasonlítja a kapott eredményeket a hírnév-mutatókkal és a korábban elemzett mintákkal.

Ezeknek a viselkedési jeleknek az összekapcsolásával a szervezetek képesek felismerni azokat a zero-day kártevőket, amelyek egyébként elkerülnék a szignatúra-alapú észlelést vagy a hírnév-adatbázisokat. Ez lehetővé teszi a biztonsági csapatok számára, hogy a korábban ismeretlen fenyegetéseket hamarabb azonosítsák, és még azelőtt reagáljanak, hogy a támadások elterjednének a rendszerben.

Ismeretlen fenyegetések gyorsabb felismerése viselkedésalapú Threat Intelligence segítségével

MetaDefender for Core rendszeren keresztül történő telepítés esetén a Threat Intelligence közvetlenül a szervezet környezetében működik. A biztonsági csapatok emulációalapú dinamikus elemzéssel vizsgálhatják a gyanús fájlokat, miközben az eredményeket összevetik a fenyegetés-információkkal, így feltárva a korábban ismeretlen fájlokat és a hozzájuk kapcsolódó rosszindulatú tevékenységeket.

A fenyegetési információk korrelációjának közvetlen integrálásávalCore MetaDefender Core a szervezetek már az ellenőrzési folyamat korai szakaszában elemezhetik a fájlokat, és jobb rálátást nyerhetnek a gyanús tevékenységekre, még mielőtt a fenyegetések eljutnának a belső rendszerekhez.

Erősítse meg zero-day fenyegetések felismerési stratégiáját viselkedésalapú fenyegetés-információk segítségével. Vegye fel a kapcsolatot szakértőinkkel, és tudjon meg többet arról, hogyan javíthatja a Threat Intelligence a felismerést a MetaDefender Core .