Archívum-kivonás

Az archív fájlok gyakran többrétegű, tömörített tartalmat tartalmaznak, amelynek célja a hagyományos biztonsági

eszközök kijátszása. OPSWAT Extraction biztonságosan kicsomagolja az archívumokat, és minden fájlt alapos elemzésnek vet alá.

- Rekurzív archívum kibontás

- Archívum-bombák felderítése

- Az adatok sérülésének megelőzése

Az OPSWAT megbízik

Rekurzív kivonás

konfigurálható mélységig

160+

Támogatott archív formátumok

Egylépéses kivonás

Minden motoron

Raktári bombák felderítése és hatástalanítása

Titkosított és jelszóval védett archívumok támogatása

A támadók fegyverként használják az archívum felépítését

A egymásba ágyazott rétegek, a hibás fejlécek és az összekapcsolt archívumok kijátszák azokat a szkennereket, amelyek csak a

fájl felületét vizsgálják meg, mielőtt biztonságosnak minősítenék azt.

Beágyazott fenyegetések

Az archívum egészének átvizsgálása nem tárja fel, mi rejlik benne. A támadók egymásba ágyazott rétegeket, összekapcsolt ZIP-fájlokat, önkicsomagoló konténereket és többnyelvű fájlokat használnak annak biztosítására, hogy az elemzőprogramok még a hasznos adat elérését megelőzően leálljanak. Mivel a vizsgálat előfeltétele a kicsomagolás, az észlelőmotorok soha nem vizsgálják meg a tényleges fenyegetést.

Titkosított archívumok

A jelszóval védett archívumokat a legtöbb biztonsági eszköz jelszó nélkül nem tudja megnyitni. Az aktív kampányok továbbra is ilyen módon terjesztik a zsarolóvírusokat és az adatlopó programokat, a jelszót pedig egy külön csatornán keresztül küldik el, hogy elkerüljék a kapcsolat felismerését.

Hibás és túlméretezett archívum

Az archívumoknak nem feltétlenül kell kártékony kódot tartalmazniuk ahhoz, hogy kárt okozzanak. A kicsomagolási bombák kimerítik a CPU-, memória- és lemez-erőforrásokat, így lelassítják vagy összeomlasztják a vizsgálati folyamatokat, és ezzel lehetőséget teremtenek más fenyegetéseknek, hogy ellenőrizetlenül átjussanak a rendszeren. A mélyen egymásba ágyazott archívumok ugyanazt az eredményt hozzák, ha nincs korlátozás a rekurziós mélységre, a fájlok számára vagy a kicsomagolt méretre vonatkozóan.

Következetes, skálázható archívum-kivonás

Az Archive Extraction Engine központosítja a tömörített és konténerfájlformátumok kicsomagolását, biztosítva, hogy a fájlok belsejében található összes elem hozzáférhetővé váljon, és alapos elemzésen essen át, mielőtt a többi vizsgálati motorhoz kerülne.

Részletes elemzés, teljes átláthatóság, jobb „

” ellenőrzés

Az Archive Extraction Engine optimalizált elemzőket használ a fájlok kivonásához, a kivonási logika egységesítéséhez, valamint a szkennelési és CDR-munkafolyamatokba való integráláshoz.

Főbb jellemzők és előnyök

Rekurzív archívum kibontás

Automatikusan kibontja a többszörösen egymásba ágyazott rétegeket, hogy feltárja azokat a fájlokat, amelyek a komplex archívumszerkezetek mélyén rejtőznek, és amelyeket az egylépéses vizsgálat soha nem éri el. Így egyetlen réteg sem szolgálhat biztonságos rejtekhelyként a rosszindulatú kódok számára.

Egylépéses kivonás az összes motoron

Az archívumok feldolgozása fájltípusonként egyszer történik, és a kibontott kimeneti adatokat az összes utólagos vizsgálati motor megosztja egymással, így elkerülhető a felesleges kibontás. Gyorsabb feldolgozás és konzisztens eredmények, függetlenül attól, hogy hány motor van bevetve.

Beállítható kitermelési korlátok

A rendszergazdák minden egyes munkafolyamat esetében kifejezett felső határokat állítanak be a rekurziós mélységre, a kibontott fájlok maximális számára és a teljes kicsomagolt méretre vonatkozóan. A túlterhelést okozó fájlokat és a túlméretezett archívumokat még azelőtt megfékezik, hogy azok kimerítenék a rendszer erőforrásait vagy leállítanák a vizsgálati folyamatokat.

Telepítési lehetőségek

Helyszínen

Telepítse a meglévő biztonsági infrastruktúrájába a teljes ellenőrzés és testreszabás érdekében.

Cloud

Használjon felhőalapú feldolgozást az archívumelemzés elosztott környezetekre történő kiterjesztéséhez.

Hibrid

Kombinálja a helyszíni és a felhőalapú telepítéseket a teljesítmény és a biztonsági lefedettség optimalizálása érdekében.

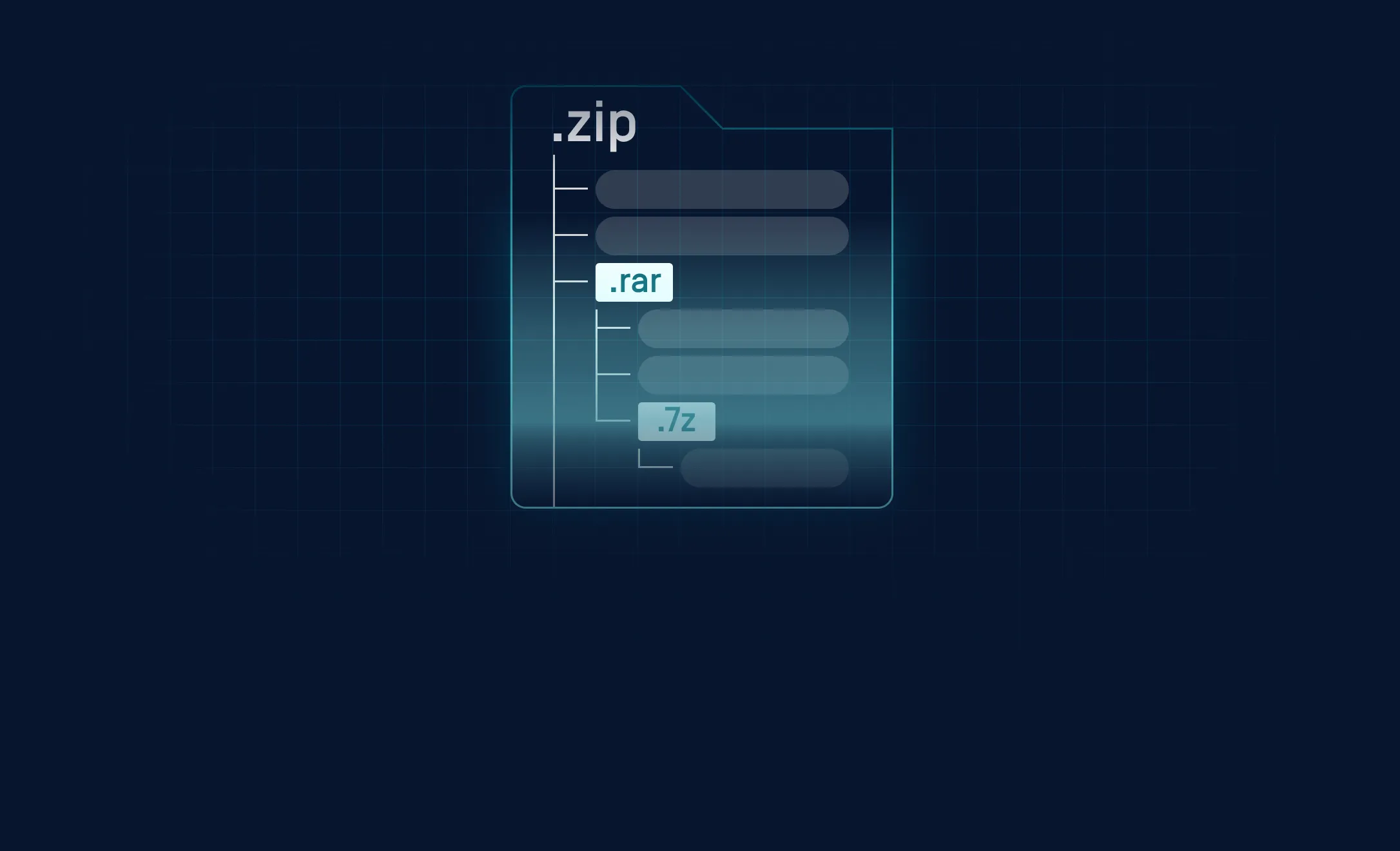

Tartalom

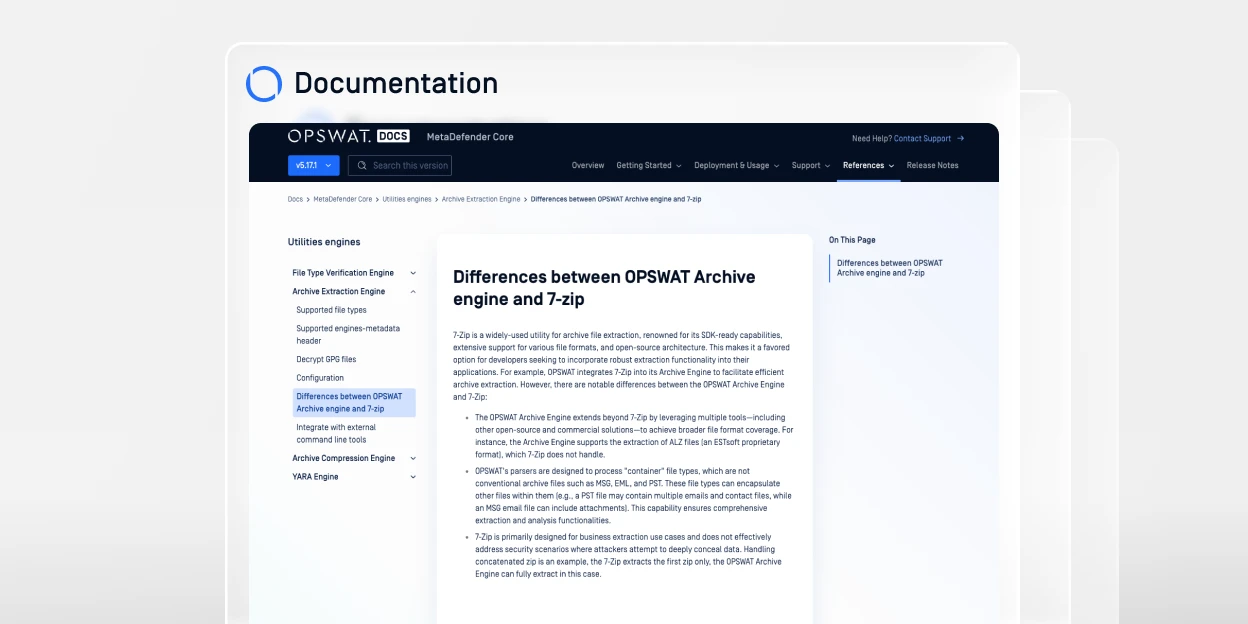

Az Archive Extraction Engine és a Metascan Antivirus motorok fájlkivonási módszereinek különbsége

Az OPSWAT Engine és a 7-Zip közötti különbségek