MetaDefender® Platform Guardrails for LLMs

Secure files, content, and data before they reach your LLM. Stop file level threats, reduce RAG poisoning risk, enforce one-way transfer, and protect your AI investment.

- Prevention First Security

- Mély fájl fertőtlenítés

- Hardware Enforced Isolation

Az OPSWAT megbízik

The New AI Attack Surface

File-Borne Malware in AI Pipelines

Malicious payloads hide inside common business files like PDFs, Office documents, and archives. Typical AI guardrails focused on text do not neutralize embedded file-level risks.

Knowledge Manipulation Through Untrusted Documents

Malicious or deceptive documents can enter retrieval pipelines, get indexed, and silently influence model outputs over time, turning the knowledge base into an attack vector.

Sensitive Data Exposure to AI Systems

Users upload financial data, source code, credentials, and customer records into AI workflows. Once exposed to external models or poorly governed services, organizations face loss of data control and potential regulatory liability.

Embedded Prompt Injection Inside Files

Instructions hidden inside uploaded documents, rather than typed directly into chat, can manipulate model behavior and downstream tools when retrieved through RAG or agent workflows.

Unknown and Zero-Day File-Based Threats

AI workflows encourage massive content ingestion, increasing exposure to previously unseen threats. Detection alone is not enough. Prevention must occur before content enters the pipeline, or organizations risk regulatory penalties and reputational harm from undetected breaches.

Prevention First Security for Enterprise AI

MetaDefender Core applies a prevention-first model to AI content flows and secures what enters the model, what gets indexed, and what crosses trust boundaries.

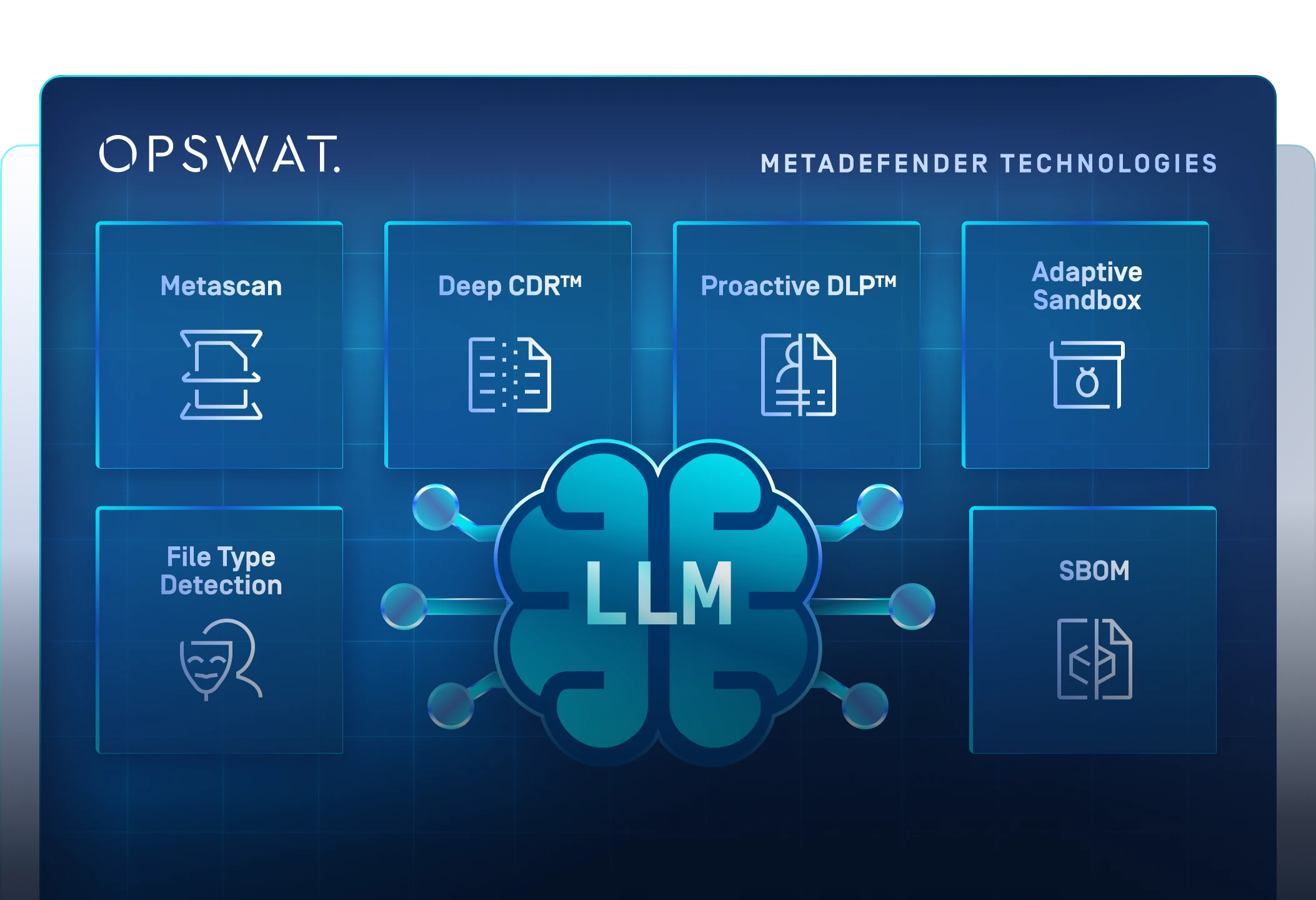

Jellemzők

Az előrejelzésre tervezve: az „

” a sebességre lett kialakítva

- A fájlszerkezet mélyreható elemzése

- A zero-day fenyegetésekre betanított ML-modell

Több motor jobb, mint egy

- A rosszindulatú programok közel 100%-ának felismerése

- Egyszerre 30+ vezető AV motorral történő szkennelés

Állítsa meg a fenyegetéseket, amelyeket mások kihagynak

- Több mint 200 fájlformátum támogatása

- Többszintű, egymásba ágyazott archívumok rekurzív szanálása

- Biztonságos és használható fájlok regenerálása

Igazi fájltípus-érzékelés a biztonságkritikus munkafolyamatokhoz

- AI-vel kiegészített

- Milliszekundumok alatt felismeri a hamisított fájltípusokat

- Teljesítménycsökkenés nélküli inline végrehajtás

Az érzékeny adatok elvesztésének megelőzése

- Használja a mesterséges intelligencia által támogatott modelleket a strukturálatlan szövegek felkutatására és előre meghatározott kategóriákba sorolására.

- Több mint 125 fájltípusban automatikusan elrejtse az azonosított érzékeny adatokat, például a személyes azonosító adatokat (PII), az egészségügyi adatokat (PHI) és a PCI-adatokat

- Optikai karakterfelismerés (OCR) támogatása képeken

Kitérő rosszindulatú szoftverek felderítése fejlett emuláció-alapú homokdobozolással

- Fájlok elemzése nagy sebességgel

- A kijátszás elleni sandbox motor kivonja az IOC-kat

- Nulladik napi fenyegetések azonosítása

- Mélyreható rosszindulatú programok osztályozása API vagy helyi integráción keresztül

Fokozza a felderítést valós idejű Threat Intelligence

- Globális IOC-k, IP-k, URL-ek és fájlok hírnevének korrelálása több mint 50B leletre kiterjedően.

- A felmerülő fenyegetések gyorsabb megállítása

- A downstream elemzés gazdagítása

Tegye biztonságossá a szoftverellátási láncát

- A nyílt forráskódú szoftverekkel (OSS), harmadik féltől származó komponensekkel és függőségekkel kapcsolatos kockázatok kezelése.

- A kódbázis átláthatóságának, biztonságának és jogszabályi megfelelőségének biztosítása

Alkalmazások sebezhetőségének felderítése a telepítés előtt

- Ellenőrizze a szoftvereket telepítés előtt az ismert sebezhetőségek szempontjából

- A rendszerek vizsgálata ismert sebezhetőségek után, amikor az eszközök nyugalmi állapotban vannak

- Gyorsan vizsgálja meg a futó alkalmazásokat és könyvtáraikat sebezhetőségek szempontjából

Enable Instant Detection of a File’s Geographic Source

- A feltöltött fájlok földrajzi forrásának felismerése, beleértve a PE, MSI és SFX (önkicsomagoló archívumok) fájlokat is.

- Automatikusan elemzi a digitális ujjlenyomatokat és metaadatokat a korlátozott helyszínek és gyártók azonosítása érdekében.

Mélyen egymásba ágyazott archív fájlok rekurzív kibontása és elemzése

- Rekurzív kivonás beállítható mélységig

- Egylépéses kivonás az összes motoron

- Régi bombák felderítése és hatástalanítása

- Titkosított és jelszóval védett archívumok támogatása

Telepítési lehetőségek

Cloud Native

Deploy MetaDefender Core in your cloud environment for scalable, on-demand AI pipeline protection.

Integrates with cloud-based AI workflows via REST API, supporting elastic scaling for variable file ingestion volumes across LLM applications and RAG pipelines.

Helyszínen

Full on-premises deployment for organizations requiring complete control over data and infrastructure.

Air-Gapped / High-Assurance

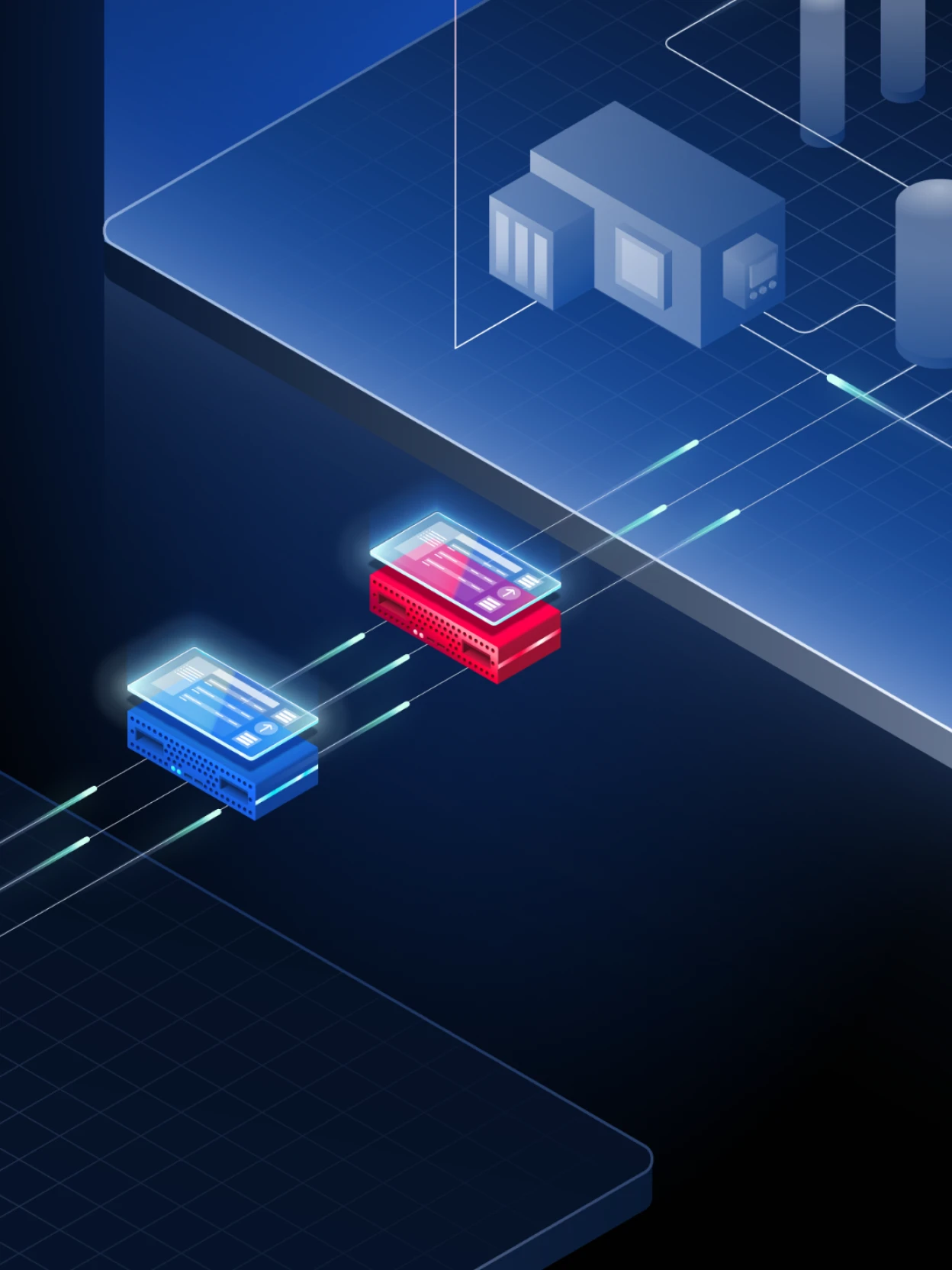

Air-gapped deployment with MetaDefender Optical Diode for hardware-enforced unidirectional data transfer.

Integrációk

It scans at every stage, from file upload portals and RAG ingestion pipelines to CI/CD workflows used in AI model and chatbot development. The platform connects to existing enterprise AI environments, including cloud platforms such as AWS and Azure, without requiring changes to application logic or model infrastructure.

Where MetaDefender Core

Fits in the AI Stack

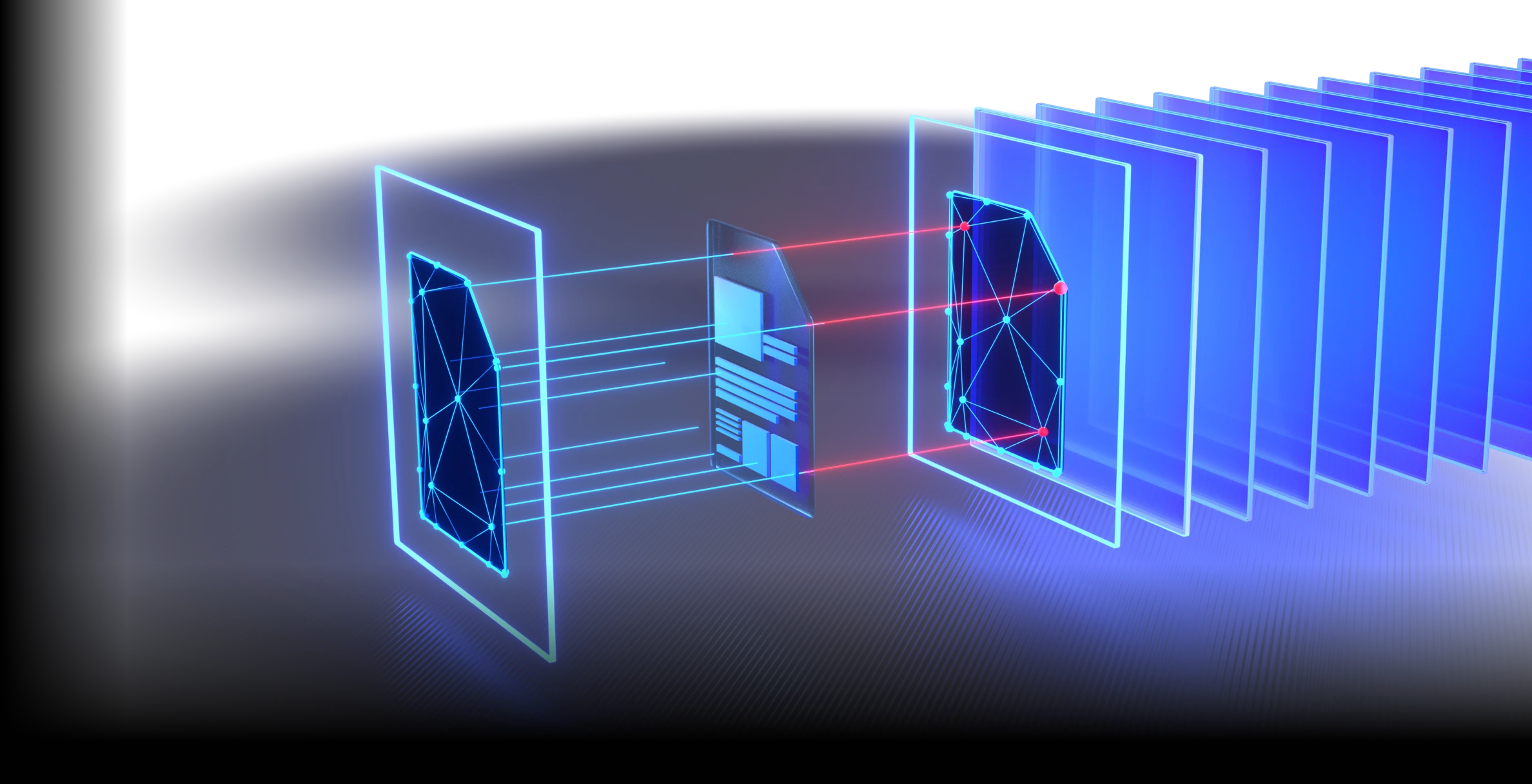

MetaDefender Core acts as the AI security gateway, inspecting and sanitizing content before file upload, before RAG ingestion, before tool execution, and before data crosses a trust boundary.

Protect AI Copilots Handling Sensitive Financial Data

Financial institutions using LLM-powered copilots for research, compliance, and customer service need to prevent sensitive data leakage and ensure that uploaded documents are free of embedded threats. Proactive DLP and Deep CDR™ Technology enforce content-level controls before files reach the model.

High-Assurance AI with Hardware-Enforced Isolation

Government and defense agencies require the highest levels of data assurance. MetaDefender Core sanitizes all content entering classified or sensitive AI environments, and MetaDefender Optical Diode ensures no data can flow back through the ingestion path — meeting strict cross-domain transfer requirements.

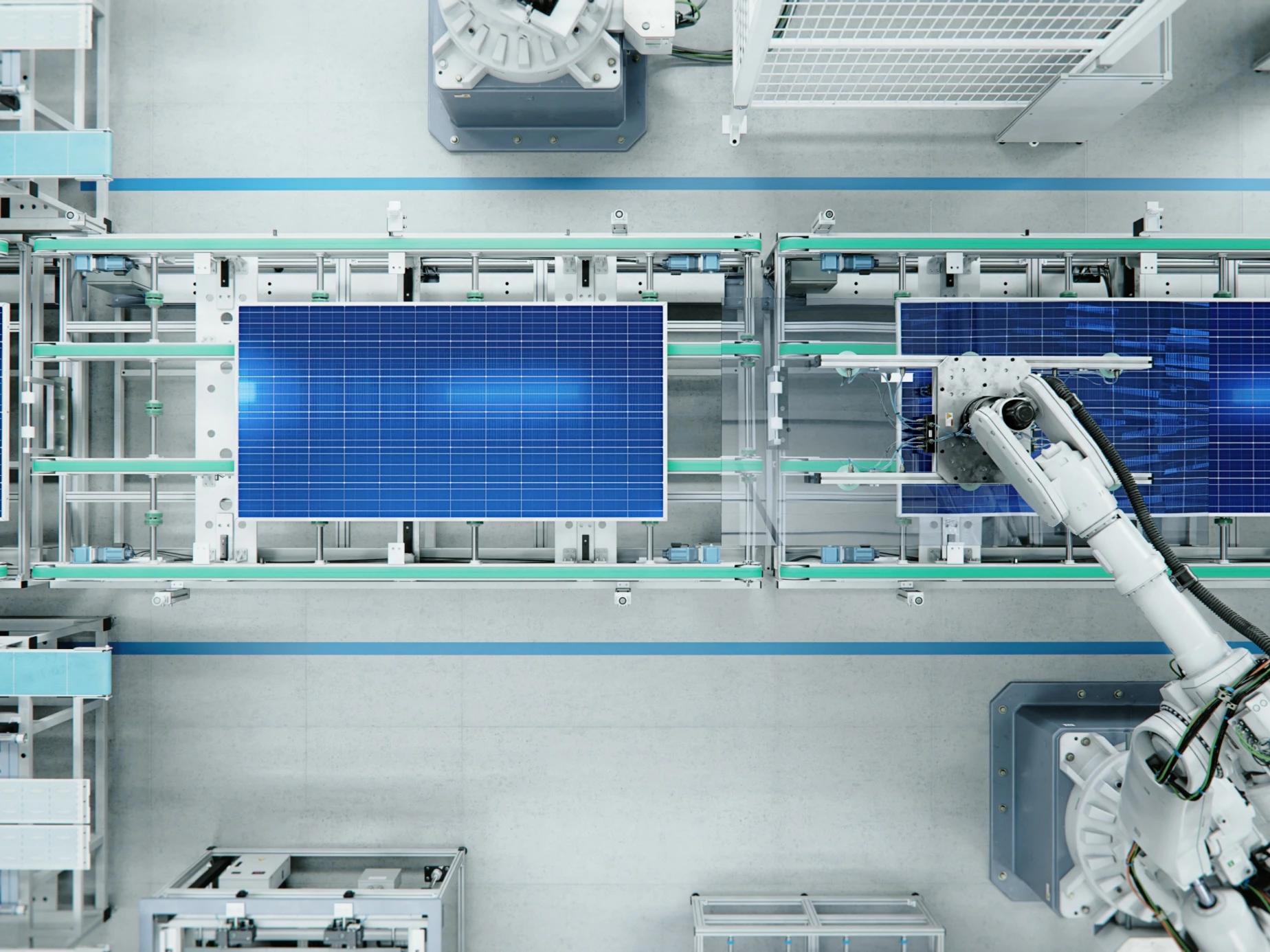

Secure AI-driven Analytics in Operational Environments

Manufacturers using AI for predictive maintenance, quality control, and supply chain optimization must protect against file-borne threats entering through data ingestion. MetaDefender Core provides policy-driven enforcement at every ingestion point, with air-gapped deployment options for isolated OT networks.

Secure AI Deployments Across OT and IT Environments

Energy and utilities organizations deploying AI for operational intelligence need to ensure that untrusted files and data feeds cannot introduce malware or manipulate models connected to operational technology networks. MetaDefender Optical Diode enforces one-way data transfer between IT and OT zones.

Ajánlott források

Securing AI Data Pipelines and LLM-Powered Applications

Software AI-alapú Software a fájlbiztonságot a kiberbiztonság új frontvonalává teszi

GYIK

MetaDefender Core supports over 200 file types including PDFs, Office documents, archives, images, media files, source code, and executables, covering the full range of content commonly ingested by enterprise AI systems.

Deep CDR™ Technology does not rely on detecting known threats. It strips all active content from files and reconstructs clean, usable versions, neutralizing both known and unknown malware, including zero-day threats.

Yes. MetaDefender Core inspects and sanitizes files before they are indexed into vector stores or retrieval systems, reducing the risk of RAG poisoning and long-term knowledge manipulation.

The MetaDefender Optical Diode is a hardware-enforced, one-way data transfer device. It physically prevents data from flowing back into a protected environment — required for defense, critical infrastructure, and any deployment where software-only controls are insufficient.

MetaDefender Core integrates via REST API or ICAP at any data ingestion point, including file upload portals, RAG pipelines, CI/CD workflows, and AI training data feeds. No changes to application logic or model infrastructure are required.

Yes. MetaDefender Core provides secure input validation, complete audit trails, file hashing, and logging that support compliance with the EU AI Act, Cyber Resilience Act, GDPR, HIPAA, and other emerging AI regulatory frameworks.

Yes. Proactive DLP scans for PII, PHI, financial data, and credentials. It also uses OCR to detect and redact hidden text within images and visual content that could bypass human review.

MetaDefender Core deploys cloud-native, on-premises, or in air-gapped architectures. For high-assurance environments, it pairs with the Optical Diode for hardware-enforced unidirectional transfer.