Bevezetés

Ez a blog a CVE-2025-59718 és CVE-2025-59719 technikai elemzését mutatja be, amelyek két kritikus hitelesítés-megkerülési sebezhetőséget jelentenek, amelyek több Fortinet terméket érinthetnek, ha a FortiCloud Single Sign-On (SSO) engedélyezve van.

Mindkét sebezhetőség a kriptográfiai aláírások nem megfelelő ellenőrzéséből (CWE-347) ered a SAML-válasz feldolgozása során. Bizonyos körülmények között egy speciálisan kialakított SAML-válasz érvényesnek minősülhet, ami lehetővé teszi egy hitelesítetlen támadó számára, hogy megkerülje a FortiCloud SSO hitelesítést.

A kutatás elvégzésének idején a nyilvánosan hozzáférhető műszaki információk korlátozottak voltak, és nem állt rendelkezésre olyan, függetlenül ellenőrizhető koncepcióbizonyíték, amely a sebezhetőségek tényleges kihasználását igazolta volna. OPSWAT 515-ös OPSWAT alapos elemzést végzett annak megállapítására, hogy ezek a sebezhetőségek a gyakorlatban kihasználhatók-e, valamint hogy felmérje azok valós hatását.

A sebezhetőség hatálya és műszaki következményei

A CVE-2025-59718 és a CVE-2025-59719 több Fortinet-terméket is érint, többek között a FortiOS, a FortiWeb, a FortiProxy és a FortiSwitchManager termékeket, amennyiben a rendszergazdai hitelesítéshez a FortiCloud Single Sign-On (SSO) szolgáltatást használják.

Mindkét sebezhetőség alapvető oka a kriptográfiai aláírások nem megfelelő ellenőrzése (CWE-347) a SAML-válaszok feldolgozása során. Ennek következtében bizonyos körülmények között a hibásan formázott vagy manipulált SAML-válaszok is érvényes hitelesítési adatokként kerülhetnek feldolgozásra.

A FortiCloud SSO engedélyezése esetén ez a biztonsági rés a hitelesítés teljes megkerüléséhez vezethet. A sebezhetőség sikeres kihasználása esetén egy hitelesítetlen támadó érvényes hitelesítő adatok nélkül is hozzáférhet a védett rendszergazdai felületekhez. A telepítési konfigurációtól és a hozzáférési kockázatoktól függően ez végső soron az érintett eszköz teljes kompromittálódásához vezethet.

A FortiGuard Labs által közzétett tanácsadó dokumentum szerint ezeket a biztonsági réseket belső vizsgálat során tártak fel. A kihasználás részletes mechanizmusait és a gyakorlati támadási folyamatokat a közzétételkor még nem hozták nyilvánosságra.

A közérdekű hasznosításra vonatkozó kérelmek értékelése

A nyilvánosságra hozatalt követően több nyilvános kódtár és technikai blogbejegyzés is azt állította, hogy rendelkezik a CVE-2025-59718 és a CVE-2025-59719 sebezhetőségekre vonatkozó bizonyító jellegű kihasználási módszerekkel. E sebezhetőségek valós körülmények közötti kihasználhatóságának pontos felmérése érdekében az Unit 515 szisztematikus áttekintést végzett, és ellenőrzött környezetben gyakorlati teszteléssel ellenőrizte a nyilvánosan elérhető anyagokat.

A vizsgált anyagok között számos GitHub-repozitórium szerepelt, amelyek állítólag bemutatták, hogyan lehet a Fortinet-eszközökön a hitelesítést megkerülni speciálisan kialakított SAML-válaszok segítségével. A műszaki ellenőrzés során azonban az 515-ös egység megállapította, hogy ezek a megoldások nem működnek .

Konkrétan elemzésünk kimutatta, hogy a közzétett PoC-k:

- A FortiCloud SSO-hitelesítés megkerülése nem sikerült

- Olyan feltételezésekre támaszkodnak, amelyek nem tükrözik az érintett termékek tényleges SAML-feldolgozási viselkedését

- Nem sikerült érvényes, hitelesített munkamenetet vagy rendszergazdai hozzáférést létrehozni

Ennek eredményeként a nyilvánosan elérhető bizonyító kódok közül egyik sem volt képes a CVE-2025-59718 vagy a CVE-2025-59719 sebezhetőséget a gyakorlatban kihasználni.

Az 515-ös egység által végzett független műszaki ellenőrzés

Tekintettel a CVE-2025-59718 és a CVE-2025-59719 sebezhetőségeknek kiosztott kritikus súlyossági besorolásra, valamint arra, hogy nem állt rendelkezésre igazolt nyilvános kihasználási eset, OPSWAT 515 független műszaki vizsgálatot végzett annak megállapítására, hogy ezek a sebezhetőségek a valós körülmények között gyakorlatilag kihasználhatók-e.

A tesztelést ellenőrzött laboratóriumi környezetben végezték, olyan érintett Fortinet-eszközökön, amelyeket a rendszergazdai hitelesítéshez FortiCloud SSO-val konfiguráltak. A kutatás a SAML-válaszok feldolgozási logikájának, az aláírás-ellenőrzés működésének, valamint a hitelesítési folyamat során alkalmazott bizalmi feltételezések elemzésére összpontosított.

A vizsgálat során az 515-ös egységnek sikerült megbízhatóan reprodukálnia a biztonsági rést, és megerősítenie, hogy a SAML-feldolgozás során végzett elégtelen kriptográfiai ellenőrzés bizonyos körülmények között kihasználható a hitelesítési ellenőrzések megkerülésére. Az így megfigyelt viselkedés bizonyítja, hogy a biztonsági rések nem csupán elméleti jellegűek, hanem a szükséges feltételek fennállása esetén ismétlődő módon kihasználhatók.

Ez az ellenőrzés megerősíti, hogy a CVE-2025-59718 és a CVE-2025-59719 nem csupán ritka esetekben előforduló megvalósítási hibák, hanem valódi hitelesítési megkerülési sebezhetőségek, amelyek jelentős biztonsági kockázatot jelentenek.

Nyilatkozat a felelősségteljes kutatásról

Minden tesztet kizárólag védelmi célú kutatás keretében, elszigetelt, nem termelési környezetünkben hajtottunk végre. Sem ügyfélrendszerek, sem külső környezetek nem érintettek.

Ajánlás

Fortinet kockázatcsökkentés

2025 decemberében a Fortinet kiadta a FortiGuard FG-IR-25-647 tanácsadót, amely két, a FortiCloud Single Sign-On (SSO) hitelesítési folyamat megkerülését lehetővé tevő sebezhetőséget, a CVE-2025-59718 és a CVE-2025-59719 azonosítójúakat tárgyalta. Az elsődleges válaszlépés részeként a Fortinet frissített firmware-verziókat bocsátott ki az érintett termékcsaládokhoz, és azt tanácsolta az ügyfeleknek, hogy frissítsék az érintett eszközöket, és vizsgálják felül a FortiCloud SSO-val kapcsolatos rendszergazdai hozzáférési beállításokat.

2026 januárjának végén a Fortinet néhány ügyféltől olyan bejelentéseket kapott, amelyek váratlan rendszergazdai bejelentkezési tevékenységeket írtak le, amelyek nagyban hasonlítottak a korábban már kezelésbe vett problémára. Fontos megjegyezni, hogy az érintett rendszerek közül több is már akkor a legfrissebb firmware-verziót futtatta, ami arra utal, hogy a megfigyelt viselkedést nem az eredeti sebezhetőségek hiányos javítása, hanem egy teljesen más támadási útvonal okozta.

További vizsgálatok nyomán a Fortinet azonosított egy olyan hitelesítési megkerülést, amely alternatív útvonalat vagy csatornát használ (CWE-288), és amely több terméket érintett, amennyiben a FortiCloud SSO hitelesítés engedélyezve volt. A problémát a CVE-2026-24858 azonosítóval látták el, és a FortiGuard FG-IR-26-060 tanácsadó közleményben dokumentálták.

Ezen újonnan azonosított kockázat enyhítése érdekében a Fortinet további firmware-frissítéseket adott ki, és szigorúbb szabályokat vezetett be a FortiCloud szolgáltatás szintjén. 2026. január 27-től a FortiCloud SSO-hitelesítés csak azoknak az eszközöknek engedélyezett, amelyek támogatott, naprakész firmware-verziót futtatnak, és aktív FortiCloud-előfizetéssel rendelkeznek. Azok az eszközök, amelyek nem felelnek meg ezeknek a követelményeknek, nem tudnak hitelesedni a FortiCloud SSO-n keresztül, így hatékonyan megakadályozva az érintett hitelesítési útvonalakon keresztül történő kihasználást.

Ezek az összehangolt intézkedések mind az eredetileg nyilvánosságra hozott FortiCloud SSO-megkerülési sebezhetőségeket, mind a később azonosított alternatív hitelesítési útvonalat kezelik, jelentősen csökkentve ezzel a FortiCloud SSO-n keresztül történő jogosulatlan rendszergazdai hozzáférés kockázatát.

Firewall és OPSWAT dióda-megoldás

Ez a támadási típus egy kritikus architektúrai kockázatra hívja fel a figyelmet: ha egy tűzfalat feltörnek vagy megkerülnek, akkor már nem lehet rá biztonsági határként támaszkodni. Ha ez bekövetkezik, a támadók tartós hozzáférést szerezhetnek a megbízható hálózati szegmensekhez, és minden olyan rendszer veszélybe kerül, amelyet kizárólag a tűzfal véd.

A tűzfalak továbbra is a hálózati biztonság elengedhetetlen elemei, azonban ezek szoftveralapú védelmi eszközök, amelyek a bizalom elvén működnek. Amikor ez a feltételezés megdől – akár hitelesítési visszaélések, logikai hibák, akár feltört felügyeleti csatornák miatt –, a tűzfal akaratlanul is elősegítheti a támadó mozgását, ahelyett, hogy megakadályozná azt. Ebben a szakaszban a hagyományos biztonsági megerősítések és a szabályok finomhangolása már csak korlátozott értéket képvisel, mivel a védelmi vonalat már áttörték.

A Firewall túli többrétegű védelem fontossága

A rugalmas biztonsági architektúrák abból a feltételezésből indulnak ki, hogy a rendszerbe behatolnak. A tűzfalak, az identitáskezelő szolgáltatások és az egyéb szoftveralapú védelmi eszközök mind sebezhetőek, és megbízhatóságuk is megingatható. Ha egy tűzfal biztonsága megsérül, akkor minden olyan rendszer, amely kizárólag erre támaszkodik a védelem érvényesítéséhez, kritikus mértékben ki lesz téve a veszélynek, függetlenül a belső biztonsági intézkedésektől.

E kockázat csökkentése érdekében a szervezeteknek olyan többszintű védelmi stratégiát kell alkalmazniuk, amely legalább egy olyan védelmi intézkedést tartalmaz, amely a tűzfal bizalmi határainak áttörése után is képes megakadályozni az adatbiztonsági incidenseket. Ehhez a szabályalapú érvényesítésen túl a fizikai elszigetelésre is szükség van.

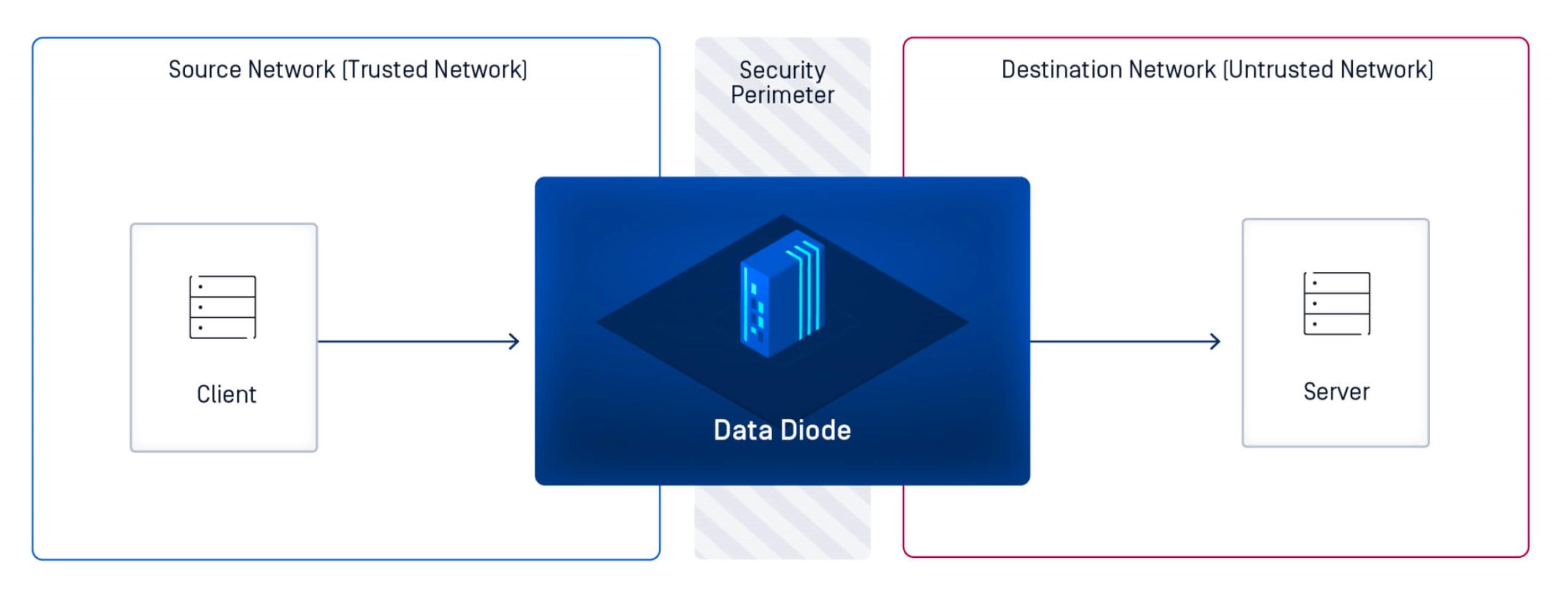

Az adatdiódák mint determinisztikus biztonsági intézkedés

Az adatdióda fizikailag egyirányú adatáramlást biztosít, így garantálva, hogy az információk csak egy irányba haladhatnak, visszafelé történő adatforgalom nélkül. A szoftveres szabályzatokra, munkamenetkezelésre és bizalmi feltételezésekre támaszkodó tűzfalaktól eltérően az adatdióda a hardver szintjén biztosítja az elszigeteltséget. Bejövő útvonal nem létezik, ami szerkezetileg lehetetlenné teszi a távoli hozzáférést, a parancsbeépítést és a visszafelé irányuló kommunikációt.

Ez a megközelítés alapvetően megváltoztatja a biztonsági modellt. Ahelyett, hogy megpróbálná felismerni vagy blokkolni a rosszindulatú tevékenységeket, az adatdióda teljesen megszünteti a támadási útvonalat. Még ha a feljebb lévő védelmi rétegek meg is sérülnének, a támadónak nincs lehetősége a védett rendszerekkel való kapcsolattartásra.

MetaDefender Optical Diode: Átfogó adatdióda-megoldás

Amikor a tűzfalak védelme már nem elegendő a szegmentáció biztosításához, a szervezeteknek olyan ellenőrzési mechanizmusra van szükségük, amely a szabályok érvényesítésétől vagy a kétirányú bizalomtól függetlenül képes fenntartani a biztonsági határokat. Az OPSWAT MetaDefender Optical Diode -t úgy tervezték, hogy megfeleljen ennek az igénynek, és a legmagasabb szintű hálózati elszigeteltséget, adatintegritást és szabályozási megfelelést biztosítsa olyan környezetekben, ahol a hiba nem megengedett.

A kritikus infrastruktúrát és az operatív technológiai (OT) környezetet célzó modern kiberfenyegetések elleni védelemre tervezett MetaDefender Optical Diode megbízható mechanizmustOptical Diode a biztonságos kommunikáció fenntartásához anélkül, hogy a védett hálózatokat kockázatnak tenné ki. A tűzfalak helyett azok kiegészítéseként működik, fizikai, egyirányú adatáramlást érvényesítve, így biztosítva, hogy a kritikus rendszerek akkor is elszigetelten maradjanak, ha a hagyományos peremvédelmi rendszerek megsérülnek.

OPSWATa közelmúltban végrehajtott FEND felvásárlásnak köszönhetően a MetaDefender Optical Diode immár minden telepítési méretet és felhasználási esetet támogat – a távoli vagy perifériás létesítményekhez szánt kompakt megoldásoktól kezdve a nagyméretű ipari környezetekhez készült nagy kapacitású platformokig. Akár finomító, erőmű, közlekedési csomópont, gyártóüzem vagy védelmi rendszer biztonságáról van szó, a szervezetek az üzemeltetési igényeikreOptical Diode MetaDefender Optical Diode megoldást alkalmazhatnak.

A fizikai egyirányú elszigetelés és a fejlett fenyegetésmegelőzés ötvözésévelOptical Diode MetaDefender Optical Diode a kritikus hálózatok számára a biztonságos kommunikációt – anélkül, hogy azok bármilyen bejövő kockázatnak lennének kitéve. Biztosítja a szervezetek számára azt a megnyugvást, hogy még a legkritikusabb környezetekben is a biztonság veszélyeztetése nélkül zajlhat a létfontosságú adatcsere.

MetaDefender Optical Diode mint egy kiberbiztonsági eszköz – nyugalmat biztosít azoknak a környezeteknek, ahol a bizalmi határoknak mindenképpen fenn kell maradniuk, még akkor is, ha más védelmi intézkedések nem képesek erre.