A hackertevékenység és az iparági válaszok tendenciáit elemző MidYear 2024 Cyber Risk Report szerint 2024-ben két ágazatban nőtt a legnagyobb mértékben a kárigények száma: a feldolgozóiparban és az építőiparban. A feldolgozóipar a 2023-as 15,2%-ról 2024-ben az összes kárigény 41,7%-ára emelkedett.

Az innováció vonzhatja a fenyegető szereplőket

Az elmúlt 80 év során ez a vállalat olyan fogalmak úttörője volt, mint az átállás, a rugalmas összeszerelés, az automatizálás, a számítógépes szimuláció, a gépi látás és a robotika.

A világ első programozható logikai vezérlője (PLC), amelyet ez a vállalat 1969-ben mutatott be, úttörő technológia volt a gyártósorok berendezéseinek vezérlésében. 55 évvel később azonban éppen ezek a rendszerek váltak a gyártási környezet megzavarására és befolyásolására törekvő rosszfiúk elsődleges célpontjává.

Egy veszélyeztetett PLC lehetővé teheti a támadók számára, hogy betörjenek a biztonságosabb hálózatokba, amelyekhez a vállalkozó munkaállomása hozzáfér, ami jelentős kockázatot jelent. A rosszindulatú szereplők az emberi kíváncsiságot is célba veszik a USB drop támadásokkal e vállalat gyártóüzemein kívül, rosszindulatú szoftverek terjesztésének reményében.

Hogyan vezethetnek be a vállalkozók kockázatokat Industrial Hálózatok

Egy magasan védett kritikus hálózat feltörése érdekében a fenyegető szereplők gyakran harmadik fél mérnökeit és vállalkozóit veszik célba.

Először is, a hacker kompromittál egy programozható logikai vezérlőt (PLC), amely az internetre csatlakoztatva alacsony szintű védelmet tapasztalhat. Ezután becsapja a mérnököt, hogy a mérnöki munkaállomásáról csatlakozzon a kompromittált PLC-hez.

A sebezhetőségeket akkor használják ki, amikor egy mérnök feltöltési eljárást kezdeményez, amely metaadatokat, konfigurációkat és szöveges kódot továbbít a veszélyeztetett PLC-ről a munkaállomására. A kompromittált eszköz most lehetővé teszi a támadó számára, hogy feltörje a PLC-ket más, biztonságosabb hálózatokba, amelyekhez a vállalkozó munkaállomása hozzáfér.

A biztonsági kutatók ezt a támadási módszert "Evil PLC Attack" néven azonosították . Kutatásuk során több gyártó, köztük az ABB (B&R Automation Studio), Emerson (PAC Machine Edition), GE (ToolBoxST), Ovarro (TwinSoft), Rockwell Automation (Connected Components Workbench), Schneider Electric (EcoStruxure Control Expert) és Xinje (XD PLC Program Tool) mérnöki munkaállomás-szoftverében azonosítottak sebezhetőségeket.

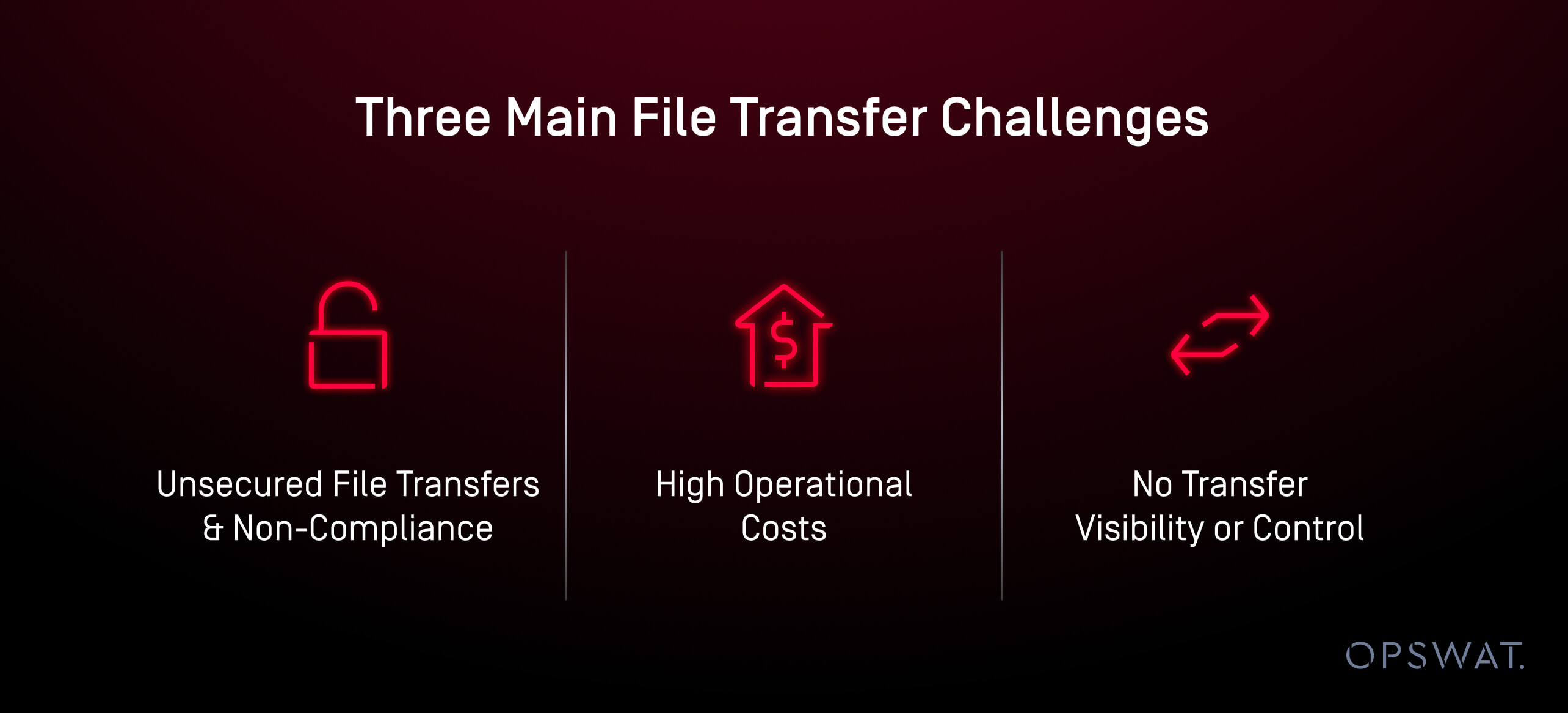

Három fő fájlátviteli kihívás

- Biztonságtalan fájlátvitel és a megfelelés hiánya: A PLC-khez közvetlenül csatlakozó integrátorok potenciálisan rosszindulatú munkaállomásokkal, amelyek ismeretlen vagy nulladik napi malware-t tartalmaznak. A rosszindulatú szereplők a nagy szervezeteket, mint ez a vállalat, nemcsak azért veszik célba, hogy megzavarják az üzletmenetet, hanem a gazdaságot és a tőzsdét is, vagy nagy összegű váltságdíjat követelnek. Az ilyen kiberfenyegetések elleni védelem érdekében a gyártósorok az internetről teljesen leválasztottak.

- Magas működési költségek: Az elhúzódó akták biztonsági ellenőrzése a harmadik fél vállalkozók számára hosszabb várakozási időt eredményezett, ami jelentős, de elkerülhető kiadásokat eredményezett. Ha egy gyártósor leáll, az óránként 1 millió dollár bevételkiesésbe kerül. Ezért a vállalat nagy erőfeszítéseket tesz annak érdekében, hogy megvédje gyártósorait a kiberfenyegetésektől.

- Nincs átviteli láthatóság vagy ellenőrzés: Nem volt lehetséges ellenőrizni, hogy milyen fájlokat küldtek, ki továbbította a fájlokat, és hová küldték azokat.

OPSWAT megoldása: MetaDefender Managed File Transfer MFT)

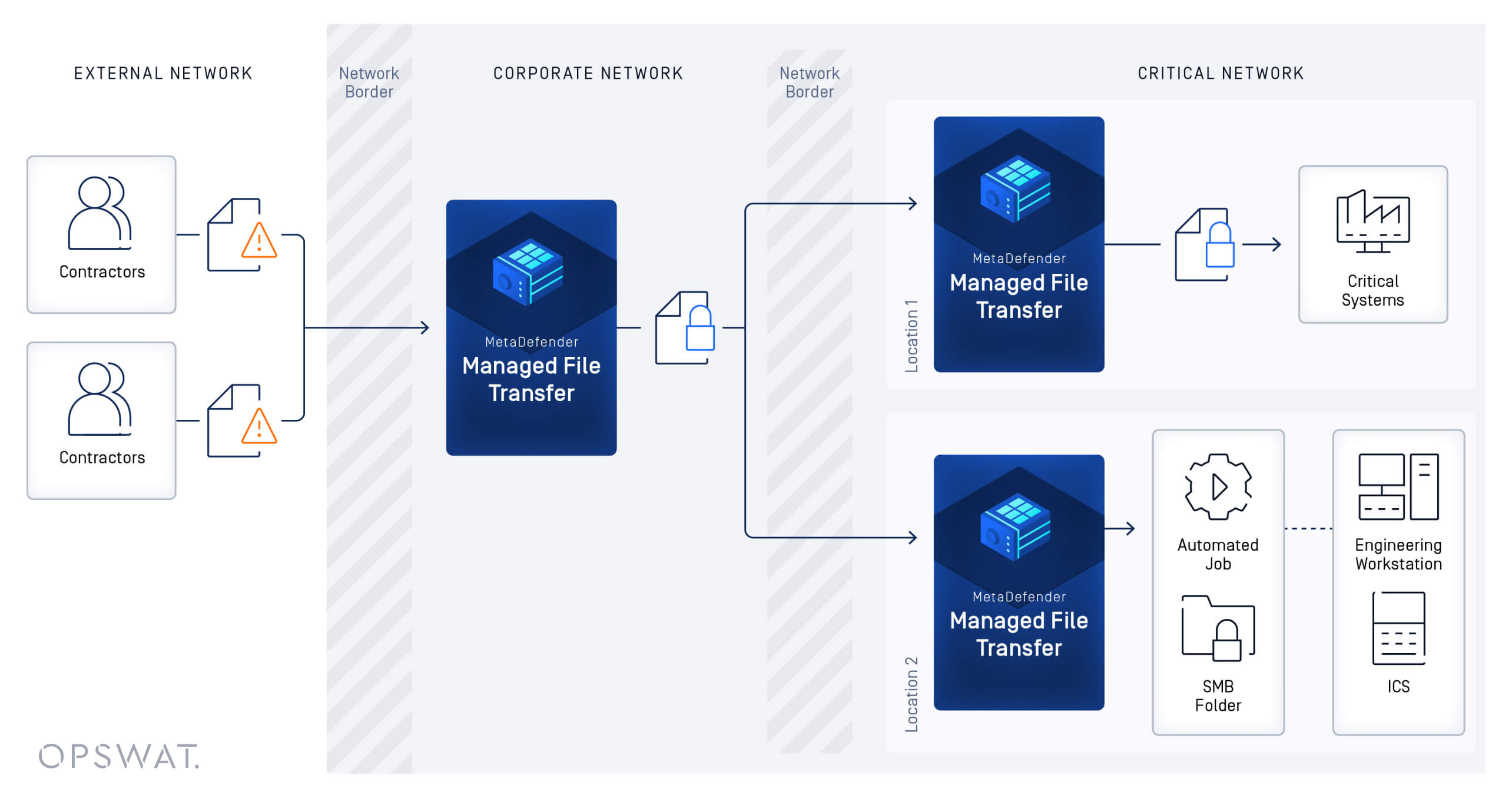

A MetaDefender Managed File Transfer (MFT) segítségével ez a vállalat jelentősen javította a termelékenységet és a biztonságot, új átláthatóságot és ellenőrzést gyakorolva. Egyetlen nyilvános MFT vendégportál mostantól az összes fájlfeltöltés és -átvitel elsődleges központjaként szolgál.

Ez lehetővé teszi számukra, hogy magas szintű védelmet biztosítsanak az OT-infrastruktúrájuk számára, miközben a külső felhasználók és az üzemeltetők a fájlátvitel rugalmasságát és sebességét tapasztalják. Az alkalmazottak teljes mértékben ellenőrzik a vállalkozói hozzáférési lejárati dátumokat, és a sebezhető PLC-k kiberbiztonsági kockázata mostantól mérséklődik.

Az adatok folyamatos áramlásának biztosítása és az üzemi működés zavartalan fenntartása érdekében olyan perifériás adathordozókat tiltottak be, mint a USB pendrive-ok és SD-kártyák. Ez befolyásolta az eladók azon képességét, hogy a gyártósorokon frissítsék a PLC firmware-t.

A cél a USB portok letiltása volt minden termelő munkaállomáson - 12 500 port globálisan, és a sneakernet folyamat végleges leállítása.

A folyamat biztonságos fájlátvitellel kezdődik, amelynek során a vállalkozók feltöltik fájljaikat MetaDefender Managed File Transfer MFT) rendszerekbe, mielőtt azok az OT/ipari környezetbe kerülnének. Ez az érkezés előtti folyamat nemcsak növeli a termelékenységet, hanem szilárd biztonsági intézkedéseket is biztosít a programozható logikai vezérlők (PLC-k) elleni potenciális támadásokkal szemben.

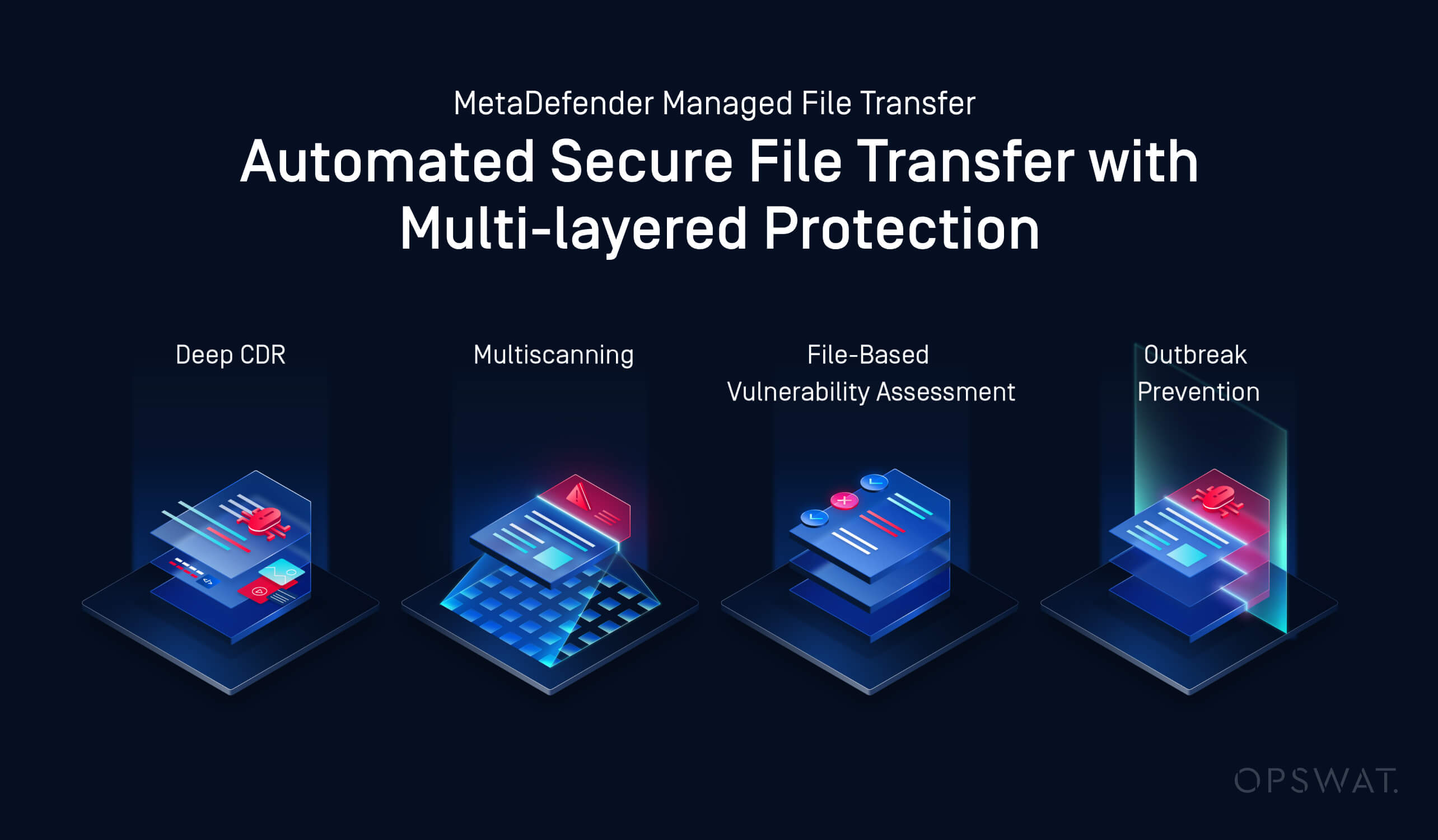

Ennek a folyamatnak a részeként a feltöltött fájlokat többféle szkennelési módszer kombinációjával vizsgálják meg Multiscanning—amely akár 30 kártevőirtó motort is igénybe vesz—és a Deep CDR™ technológia (Content Disarm and Reconstruction) kombinációjával, amely semlegesíti a fájlalapú zero-day fenyegetéseket. Miután ezeket a fájlokat alaposan átvizsgálták, a kijelölt helyekre továbbítják őket, ahol további elemzések, beleértve a sebezhetőségi értékeléseket és a járványmegelőző technológiákat, biztosítják biztonságukat.

Managed File Transfer MetaDefender Managed File Transfer MFT) automatizálja a fájlátviteli folyamatot is, így nincs szükség manuális kezelésre, és jelentősen csökken a hibák száma. Ez az automatizálás lehetővé teszi a vállalkozók számára, hogy gyorsan hozzáférjenek az OT-környezethez, miközben fájljaik többszintű biztonsági ellenőrzésen mennek keresztül, így a vállalat új szintű működési rugalmasságot, ellenőrzést és hatékonyságot érhet el.

A megoldás továbbá egyértelmű átláthatóságot és ellenőrzést biztosít az alkalmazottak számára. Könnyedén létrehozhatnak vendégfiókokat a belső OT-fájltovábbítások megkönnyítése érdekében, és szabályozhatják, hogy a vállalkozók mely szatellithelyszínekkel szinkronizálhatnak. Ezek a vendégfiókok lejárati dátummal rendelkeznek, ami növeli a biztonságot azáltal, hogy korlátozza, hogy egy vállalkozó mennyi ideig férhet hozzá a rendszerhez.

A fájlkezelést is központosítottuk, ami zökkenőmentes és biztonságos átvitelt tesz lehetővé több helyszín között. Ez a központosított megközelítés támogatja az összetett terjesztési forgatókönyveket, akár különböző szervezeti egységek között, akár külső partnerekkel.

A biztonságot tovább erősíti a szerepalapú hozzáférés-szabályozás, amely biztosítja, hogy a vállalkozók és beszállítók csak a feletteseik által engedélyezett fájlokhoz és funkciókhoz férhetnek hozzá. Ez a részletezettségi szint biztosítja az adatvédelmi előírásoknak való megfelelést.

A hozzáférés-vezérlés kiterjed a helyalapú kezelésre is. A vállalkozók vendégfiókjai a MetaDefender Managed File Transfer MFT) helyszíneire korlátozódnak, amelyeket a nekik kiosztott felhasználói jogosultságok jelölnek ki, így biztosítva, hogy az érzékeny rendszerekhez csak az arra jogosult személyek férhessenek hozzá. A felelősségre vonhatóság fenntartása érdekében a rendszer naplózza az összes felhasználói hozzáférést, adatmozgást és rendszereseményt, így részletes, ellenőrizhető történeti feljegyzéseket hoz létre.

A megoldás biztonsági intézkedései nem állnak meg itt. Folyamatosan figyeli a rosszindulatú programok kitöréseit a visszatérő fájlelemzés segítségével, amely mind a Multiscanning és a Sandbox technológiákat használ a potenciális nulladik napi rosszindulatú programok felderítésére és semlegesítésére. A fájlokat minden egyes vizsgálat során a legfrissebb vírusdefiníciók alapján ellenőrzi, így a rendszer folyamatosan védve van a fejlődő fenyegetésekkel szemben.

A Deep CDR™ technológia döntő szerepet játszik a kifinomult támadások megelőzésében azáltal, hogy semlegesíti a fájlokba ágyazott, potenciálisan kártékony aktív tartalmakat, miközben biztosítja a fájlok működőképességének megőrzését. Ez a technológia több mint 175 fájlformátumot támogat és több mint 1000 fájltípust ellenőriz, így széles körű védelmet nyújt a legkülönbözőbb adatok számára.

Végül az Adaptive Sandbox funkció a statikus fájlelemzést, a dinamikus fenyegetésérzékelést és a gépi tanulási algoritmusokat kombinálja a korábban ismeretlen fenyegetések osztályozásához. Ez a funkció integrálja az automatikus fenyegetésvadászatot és a valós idejű azonosítást a szélesebb körű fenyegetés-felderítő rendszerekkel is, biztosítva a proaktív védelmi intézkedések meglétét.

Ezen túlmenően az OPSWAT szabadalmaztatott fájlalapú sebezhetőségi értékelése az alkalmazásokban és fájlokban található sebezhetőségeket is felismeri, több milliárd adatpontot használva a sebezhetőségek korrelációjának megállapítására a szoftverkomponensek, telepítők és egyéb bináris fájlok között. Ez a technológia hatékonyan csökkenti a kockázatot a telepítés előtt, hozzájárulva a rendszer általános biztonságához és integritásához.

Eredmények és reakciók

OPSWAT MetaDefender Managed File Transfer MFT) rendszerének bevezetése jelentősen javította a globális autóipari vállalat fájlátvitelének biztonságát és hatékonyságát, megvédve OT-infrastruktúráját a potenciális fenyegetésektől, miközben biztosította a zavartalan működést.

Ez valóban közös erőfeszítés volt, nemcsak a csapatok, hanem világszerte 15 gyártóüzem között, hogy drámaian növeljék a szervezet kiberbiztonsági lábnyomát és tudatosságát, és ezzel a kiberbiztonsági kultúra új korszakát indítsák el.

A megoldás bevezetésével az autóipari vállalat munkafolyamatai nem szakadnak meg.

Ha többet szeretne megtudni arról, hogy OPSWAT iparágvezető MFT ,Managed File Transfer MetaDefender Managed File Transfer MFT) hogyan járulhat hozzá kritikus infrastruktúrájának védelméhez, vegye fel a kapcsolatot az OPSWAT még ma.