Energia | Ügyféltörténetek

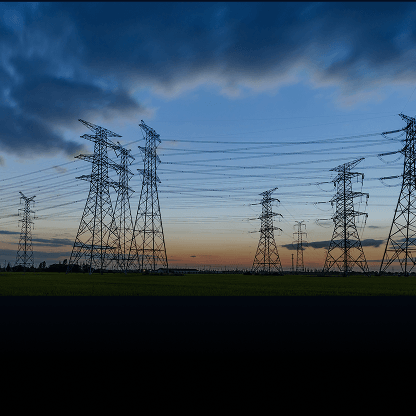

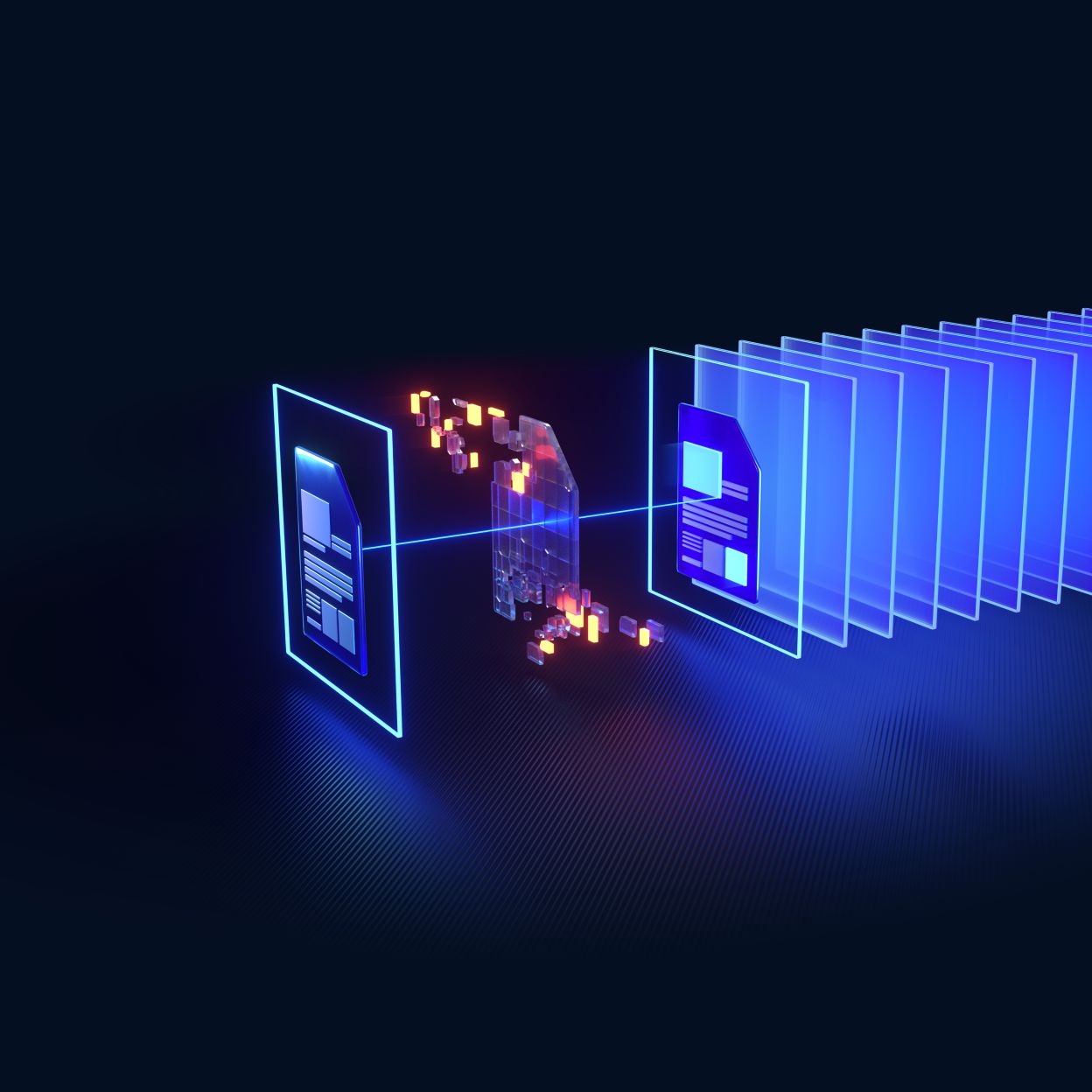

Naplófájlok, riasztások és telemetriai adatok továbbítása adatdiódán keresztül

A fájlalapú fenyegetések továbbra is a vállalatok számára az egyik legkitartóbb és legnehezebben felismerhető kockázatot jelentik, a dokumentumokban rejlő zero-day sebezhetőségektől kezdve a látszólag biztonságos fájlokba rejtett APT-kig. Mivel a szervezetek igyekeznek minden, a rendszerükbe bekerülő fájlt biztonságossá tenni, a tartalom-semlegesítés és -rekonstrukció (CDR) a védelem egyik kulcsfontosságú elemévé vált.