Mi jellemzi a modern kiberbiztonságban a biztonságra összpontosító, Managed File Transfer ?

A biztonságra összpontosítóMFT kezelhető fájlátvitel) megoldás alapjait proaktív fenyegetésmegelőzés, folyamatos láthatóság és tervezés során beépített megfelelőségi funkciók alkotják. Túlmutat a fájlok átvitel közbeni egyszerű titkosításán, mivel minden fájlt, felhasználót, munkafolyamatot és környezetet potenciális támadási felületként kezel. MFT biztonság-első MFT a modern ellenfeleink által jelentett fenyegetéseket, akik fájlalapú támadásokat, kompromittált identitásokat, ellátási láncba való behatolást és nem ellenőrzött munkafolyamatokat használnak fel, hogy hozzáférjenek az érzékeny rendszerekhez.

MFT hagyományos MFT ezzel szemben eredetileg a fájlok automatizált továbbítását szolgáló operatív eszközként jött létre, nem pedig a fájlok biztonságát szolgáló eszközként.MFT hagyományosMFT a megbízhatóságra, az ütemezésre, a szkriptelésre és a rendszerek közötti összeköttetésre összpontosítanak. A biztonsági funkciókat általában később, kiegészítő funkciók formájában építik be, például alapvető titkosítás, opcionális rosszindulatú programok elleni szkennelés vagy külső DLP-integrációk formájában.

A folyamatosan fejlődő mesterséges intelligencia alapú fenyegetések és az egyre összetettebb megfelelőségi előírások miatt a szervezetek már nem támaszkodhatnak a hagyományos modellekre. Olyan platformokra van szükségük, amelyek védelmet nyújtanak a fájlokon keresztül terjedő fenyegetések ellen, és megfelelnek a szabályozási követelményeknek.

MFT biztonság-első MFT MFT hagyományos MFT-től MFT alapelvek

MFT biztonság-első MFT egy sor alapelv MFT , amelyek megkülönböztetik a hagyományos megközelítésektől:

- Proaktív fenyegetésmegelőzés– Több rosszindulatú programok elleni védelmi motort használ egyszerre (multiscanning), sandboxing, fájltípus-ellenőrzés és tartalomellenőrzés a kézbesítés előtt.

- Zero Trust architektúra– Feltételezi, hogy minden felhasználó, eszköz és fájl veszélybe kerülhet, és folyamatosan ellenőrzi azok érvényességét.

- Compliance-by-Design– Beépíti az ellenőrzési mechanizmusokat, a szabályok érvényesítését, a titkosítást és az irányítást magába a munkafolyamatba.

- Automatizálás és biztonsági integráció– A biztonsági ellenőrzések manuális beavatkozás nélkül automatikusan alkalmazandók az összes munkafolyamatra.

MFT hagyományos MFT általában kiegészítőként tartalmazzák a fájlbiztonságot. Bár a hagyományos platformok titkosítást vagy hozzáférés-vezérlést kínálhatnak, ezek a funkciók gyakran opcionális modulok, vagy hatékonyságukhoz további eszközökre van szükség.

Hogyan alakították a megfelelőségi szabványok a biztonság-első MFT felé történő elmozdulást?

A szabályozási keretek meghatározó szerepet játszottak abban, hogy a vállalkozások a biztonság elsődleges fontosságú megoldások felé mozduljanak el. Az olyan szabványok, mint a NIST, ISO 27001, GDPR, HIPAA és PCI-DSS szigorú követelményeket támasztanak a következőkre vonatkozóan:

- Titkosítás nyugalmi állapotban és szállítás közben

- Ellenőrzött hozzáférés-vezérlés

- Teljes, megváltoztathatatlan ellenőrzési napló

- A politika végrehajtásának bizonyítéka

- Adattárolás és adatmegőrzés garanciái

- Időben történő bejelentés a jogsértésről

- Integritásellenőrzés és kockázatfigyelés

MFT hagyományos MFT gyakran nehezen tudnak lépést tartani a megfelelőségi előírásokkal. Nehézséget okozhat számukra az adatkezelés, az audit integritás vagy a folyamatos monitoring követelményeinek teljesítése. MFT biztonságra összpontosító MFT ezeket a hiányosságokat beépített, kifejezetten a szabályozott iparágak számára tervezett ellenőrző mechanizmusokkal orvosolják.

A hagyományos MFT gyakori sebezhetőségei

MFT régi és hagyományos MFT gyakran komoly biztonsági kockázatoknak teszik ki a szervezeteket. A leggyakoribb sebezhetőségek a következők:

- Titkosítatlan vagy következetlenül titkosított átvitelek, különösen a belső munkafolyamatok során

- Gyenge hitelesítési mechanizmusok, amelyek kizárólag jelszavakra vagy elavult szerepmodellekre támaszkodnak

- Korlátozott vagy nem létező valós idejű figyelés, ami megakadályozza a gyanús tevékenységek eszkalálódását

- Kézi javítások és frissítések, amelyek a rendszereket zero-day vagy régi CVE-knek teszik ki

- Nem megfelelő hozzáférés-ellenőrzés, túlzott jogosultságok engedélyezése

- Nincs rosszindulatú programok keresése vagy fájlok tisztítása, így a fájlokon keresztül terjedő fenyegetések ellenőrizetlenül áthaladhatnak.

- Hiányos auditnaplók, a vizsgálatok akadályozása és a megfelelőségi auditok elmulasztása

A valós világban előforduló biztonsági incidensek jól mutatják a hiányos biztonsági ellenőrzések kockázatait. Például az Emsisoft biztonsági incidensek nyomon követési adatai szerint a 2023-as MOVEit Transfer sebezhetőség (CVE-2023-34362) több mint 2000 szervezetet érintett és 77 millió rekordot tett közzé. Ezek az incidensek jól illusztrálják, hogy MFT hagyományos MFT hogyan biztosíthatnak a támadóknak csendes bejutást a kritikus rendszerekbe.

Biztonsági képességek összehasonlítása: biztonság-első MFT hagyományos MFT

A biztonságra összpontosító és MFT hagyományos MFT első ránézésre gyakran hasonlóaknak tűnnek. Mindkettő megkönnyíti a fájlok átvitelét rendszerek, partnerek vagy felhasználók között. De a felszín alatt az architektúra tekintetében jelentős különbségek vannak.

Az alábbi táblázat bemutatja, hogy az egyes megközelítések hogyan kezelik a beépített biztonsági funkciókat és az opcionális kiegészítőket.

Mely biztonsági funkciók beépítettek, és melyek kiegészítők MFT ?

| Képesség | Biztonság-első MFT | Hagyományos MFT |

|---|---|---|

| Rosszindulatú szoftverek vizsgálata | Beépített többszörös szkennelés és fájltisztítás (CDR) | Általában kiegészítő vagy hiányzó |

| DLP vezérlők | Integrált, automatizált, szabályalapú | Gyakran külső vagy kézi |

| Titkosítás | Kötelező és végrehajtandó | Opcionális vagy következetlenül alkalmazott |

| Zéró bizalmi hozzáférés | Folyamatos ellenőrzés és legkisebb jogosultság | Alapvető, kerületalapú hozzáférés |

| Threat Intelligence | Natív, valós idejű | Ritka és külső |

| Audit naplózás | Változatlan, részletes, mindig elérhető | Részleges vagy manuálisan konfigurált |

| Automatizált házirend-érvényesítés | Core jellemző | Szkriptek vagy rendszergazdai beavatkozás szükséges |

| Fájlellenőrzés | Mély fájltípus-ellenőrzés | Korlátozott vagy nem létező |

| Incidenskezelési hookok | Natív SIEM/SOC integráció | Opcionális csatlakozók |

MFT hagyományos MFT alapvetően nem biztonsági platformok, hanem automatizálási eszközök, amelyekhez további termékek szükségesek az alapszintű védelem biztosításához.

Miben különbözik a felhasználói hozzáférés-vezérlés és -felügyelet a biztonság-orientált és MFT hagyományos MFT között?

MFT biztonságot előtérbe helyező MFT részletes, Zero Trust-kompatibilis hozzáférés-vezérlést és valós idejű felügyeletet MFT a belső kockázatok és külső fenyegetések minimalizálása érdekében. A felhasználók csak a szükséges jogosultságokkal rendelkeznek, és minden műveletet folyamatosan ellenőrzünk.

MFT hagyományos MFT statikus jogosultságokra, korlátozott RBAC (szerepköralapú hozzáférés-vezérlés) modellekre és szórványos figyelésre támaszkodnak. Naplózzák ugyan a hozzáféréseket, de ritkán észlelik a rendellenes felhasználói viselkedést vagy a jogosulatlan hozzáférési mintákat.

A biztonságot előtérbe helyező ellenőrzések a következőket tartalmazzák:

- Politikaalapú RBAC

- MFA/azonosító integráció

- Folyamatos munkamenet-érvényesítés

- Viselkedéselemzés

- Valós idejű felügyeleti műszerfalak

Ezek a képességek csökkentik annak valószínűségét, hogy a feltört fiókok adatlopáshoz vagy működési zavarokhoz vezessenek.

Hogyan teszi MFT biztonság-első MFT a proaktív fenyegetésmegelőzést?

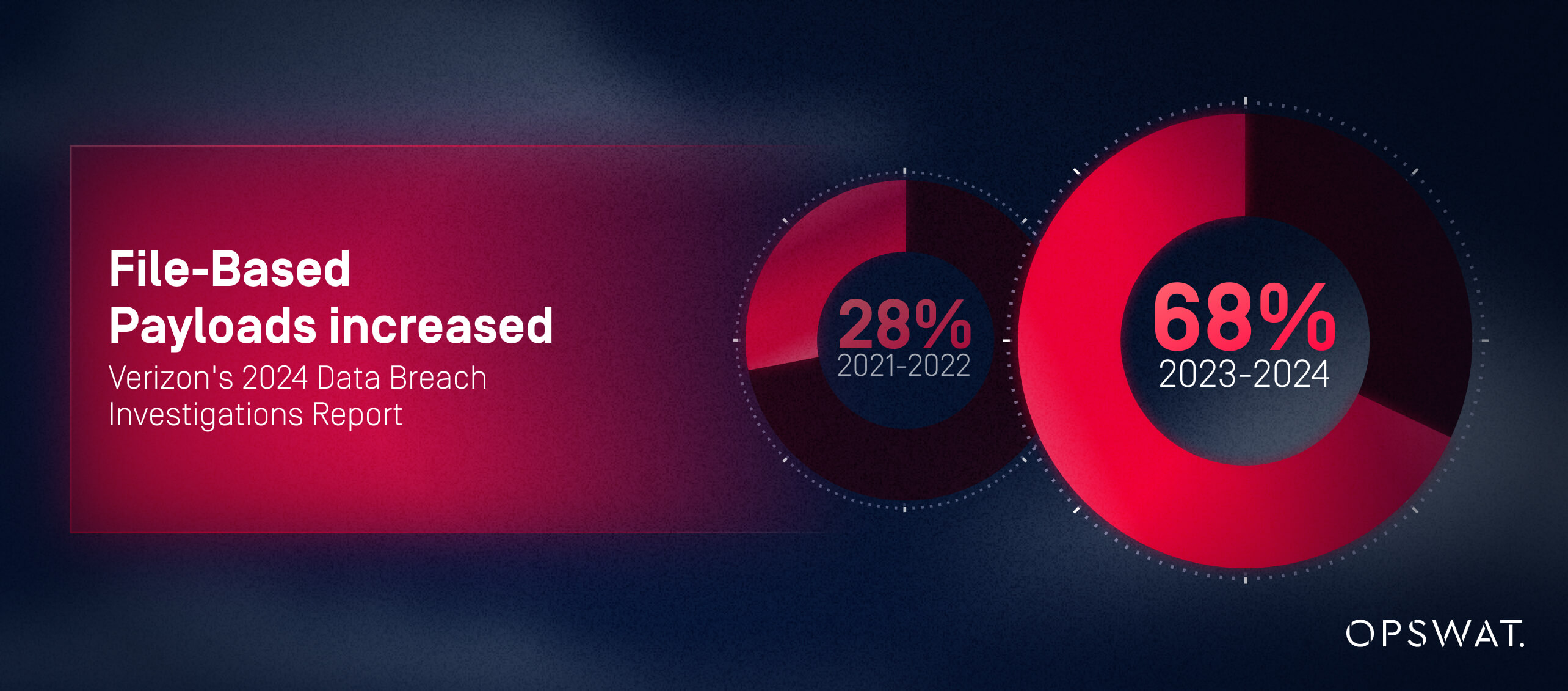

MFT biztonságot előtérbe helyező MFT a fenyegetéseket, mielőtt a fájlok elérnék célállomásukat. A Verizon 2024-es adatvédelmi incidensekkel kapcsolatos jelentése szerint a 2023–2024-es időszakban a támadások 68%-a dokumentumokba, PDF-fájlokba, képekbe vagy tömörített fájlokba ágyazott fájlalapú hasznos terheléseket használt, ami 40%-os növekedést jelent a 2020–2021-es időszakhoz képest. Ezek a támadási vektorok kifejezetten a fájlátviteli rendszereket célozzák meg. MFT hagyományos MFT nem vizsgálják ezeket a fájlokat, MFT biztonság-első MFT

A proaktív fenyegetésmegelőzés példái:

- Automatizált rosszindulatú programok többszörös vizsgálata

- CDR (tartalom ártalmatlanítása és újjáépítése) – rosszindulatú aktív tartalom eltávolítása

- Ismeretlen fájlok szandboxolása

- Fenyegetés-információkon alapuló kockázati értékelés

- Politikaalapú karanténba helyezés vagy blokkolás

Hogyan MFT biztonságközpontú MFT a szabályozási megfelelést és az auditra való felkészültséget?

A szabályozási komplexitás az egyik legnagyobb kihívás a modern vállalkozások számára. MFT biztonságra összpontosító MFT a szabályozási megfelelést azáltal, hogy a kormányzást, az érvényesítést és az ellenőrizhető ellenőrzéseket közvetlenül beépíti az átviteli munkafolyamatokba.

MFT hagyományos MFT a megfelelőségért való felelősséget az adminisztrátorokra MFT , gyakran manuális konfiguráció, javítások, szkriptek és apránkénti dokumentáció révén.

A GDPR, HIPAA, PCI-DSS és az iparági szabványok betartása a biztonság elsődleges fontosságú MFT segítségével

A biztonságot előtérbe helyező MFT kialakításának köszönhetően megfelel a legfontosabb szabályozási követelményeknek:

- Átvitel közbeni és tárolás közbeni titkosítás (GDPR 32. cikk, HIPAA §164.312(a)(2)(iv), PCI-DSS 4. követelmény)

- Változatlan ellenőrzési nyomvonalak a hozzáférés és az adatmozgás figyelemmel kíséréséhez (GDPR 30. cikk, HIPAA §164.312(b), SOX 404. szakasz)

- Adattárolási kötelezettségek érvényesítése (GDPR 44–50. cikk, különböző nemzeti adatvédelmi törvények)

- A legkisebb jogosultság elvéhez igazodó hozzáférés-vezérlés (NIST SP 800-53 AC-6, ISO 27001 A.9.2.3)

- Valós idejű riasztás potenciális jogsértések esetén (GDPR 33. cikk – 72 órás értesítési kötelezettség)

- Secure az adatok integritásának fenntartása érdekében (HIPAA §164.312(c)(1), PCI-DSS 11.5. követelmény)

Ezek a beépített ellenőrzések csökkentik a megfelelés hiányosságait és biztosítják a szabályozó hatóságok által megkövetelt ellenőrizhető bizonyítékokat.

Az ellenőrzési terhek csökkentése és a bizonyítékok gyűjtésének egyszerűsítése

MFT hagyományos MFT hetekig is eltarthatnak a rossz naplózás, az inkonzisztens ellenőrzések vagy a hiányzó adatok miatt. MFT biztonságra összpontosító MFT megszüntetik ezt a terhet az alábbiak biztosításával:

- Automatikusan generált audit jelentések

- Központosított naplófájlok teljes átviteli láthatósággal

- Előre konfigurált megfelelőségi leképezések és sablonok

- Esemény szintű metaadatok a törvényszéki rekonstrukcióhoz

Ez csökkenti az audit fáradtságát, felgyorsítja a bizonyítékok gyűjtését és javítja a szabályozási bizalmat.

Hogyan MFT biztonság-első MFT a folyamatos megfelelést a változó szabályozások közepette?

MFT biztonságot előtérbe helyező MFT a szabályozási előírások változásaihoz gyorsan alkalmazkodnak a szabályalapú ellenőrzések, az automatikus frissítések és a konfigurálható irányítási keretrendszerek révén. Ezek a képességek biztosítják a jövőbeli megfelelést, és lehetővé teszik a szervezetek számára, hogy folyamatos megfelelést mutassanak fel, amit MFT hagyományos MFT fenntartani.

Kockázatcsökkentés és incidenskezelés: Miért MFT biztonság-első MFT a biztonsági rések kockázatát?

A modern biztonsági programok sikere abban mérhető, hogy mennyire képesek gyorsan és hatékonyan enyhíteni a biztonsági incidenseket. MFT biztonságra összpontosító MFT javítja mind az észlelést, mind a reagálást, csökkentve az incidensek hatását és erősítve a nyomozási eredményeket.

MFT hagyományos MFT nem rendelkezik a gyors reagáláshoz szükséges átláthatósággal, intelligenciával és automatizáltsággal.

Hogyan MFT biztonság-első MFT a támadások észlelését és a fenyegetésekre való reagálást?

A biztonság-első platformok lehetővé teszik:

- Valós idejű riasztás gyanús fájlaktivitás esetén

- A rosszindulatú fájlokat karanténba helyező vagy blokkoló automatikus kiváltók

- Integráció a SIEM és SOC munkafolyamatokkal a gyors eskaláció érdekében

- A felhasználói és fájlviselkedésen alapuló anomália-felismerés

A Ponemon Institute 2024-es belső fenyegetések költségeiről szóló jelentése szerint MFT hagyományos MFT manuális felügyeleten MFT , átlagosan 24-72 órás észlelési késéssel. Ez 300%-kal növeli a biztonsági rést, összehasonlítva azokkal a biztonsági megoldásokkal, amelyek valós időben (5 perc alatt) észlelik a fenyegetéseket. A hosszabb észlelési idő miatt a laterális mozgás és az adatok kiszivárogtatása ellenőrizetlenül haladhat előre.

A fejlett ellenőrzési nyomvonalakkal támogatott törvényszéki nyomozások

Az incidensek kezelése a magas szintű láthatóságtól függ. MFT biztonságra összpontosító MFT :

- Változatlan, időbélyeggel ellátott naplófájlok

- Fájlintegritás-ellenőrzés

- Teljes felhasználói tevékenységi előzmények

- Átvitel szintű metaadatok (forrás, cél, alkalmazott szabályok)

Ezek a képességek támogatják a gyors ok-okozati elemzést és a megalapozott szabályozási jelentéstételt.

A hagyományos MFT leggyakoribb biztonsági hiányosságainak kezelése

A hagyományos MFT a következő kockázatoknak MFT a szervezeteket:

- Elavult vagy javítás nélküli kriptográfiai könyvtárak

Gyenge identitás- vagy hozzáférési modellek

- Vakfoltok a partneri vagy harmadik fél integrációkban

- Ellenőrizetlen fájlmegosztás a hálózatokon

MFT biztonságra összpontosító MFT integrált fenyegetésmegelőzéssel, folyamatos figyelemmel kíséréssel és beépített irányítási keretrendszerrel MFT ezeket a hiányosságokat.

Működési és erőforrás-megfontolások a biztonság-orientált Managed File Transfer való áttéréskor

MFT hagyományos MFT -ről MFT biztonságközpontú MFT való áttérés gondos tervezést MFT , de megtérül a csökkentett működési költségek, az alacsonyabb biztonsági kockázat és a jobb megfelelés hatékonysága formájában.

Melyek a legfontosabb lépések a hagyományos MFT-ről a biztonság-orientált MFTre való átálláshoz?

A strukturált migrációs ütemterv a következőket tartalmazza:

- Értékelés– Leltár munkafolyamatok, partnerek, titkosítási függőségek és megfelelési hiányosságok.

- Tervezés– Határozza meg a Zero Trust irányelveket, a biztonsági ellenőrzéseket és az architektúra követelményeket.

- Pilot –Ellenőrizze a munkafolyamatokat egy ellenőrzött bevezetés során.

- Fázisokban történő bevezetés –Terjeszkedjen az osztályok és a nagy értékű munkaterhelések között.

- Irányítási összehangolás– Frissítse a politikákat, szerepköröket és a megfelelőségi dokumentációt.

A biztonság-első MFT integrálása MFT meglévő IT-infrastruktúrá MFT

MFT biztonságra összpontosító MFT zökkenőmentesen MFT , ha:

- Az identitáskezelés (IAM/MFA) központosított

- A SIEM platformok MFT használnak

- A DLP eszközök érvényesítik a tartalomkezelést

- Cloud a helyszíni fájltárolók biztonságosan szinkronizálódnak

- Az API-k és az automatizálási keretrendszerek támogatják a munkafolyamatok összehangolását.

A közös kihívások, mint például a szilárd rendszerek vagy a régi függőségek, fokozatos bevezetéssel és csatlakozóalapú integrációkkal enyhíthetők.

A biztonság-első MFT teljes tulajdonlási költségének és ROI-jának értékelése

Bár MFT biztonságra összpontosító MFT magasabb kezdeti beruházást MFT , megtérülését a következő tényezők ösztönzik:

- A jogsértések valószínűségének és a kapcsolódó költségek csökkentése

- Csökkentett audit munkaterhelés

- Az automatizálásnak köszönhetően alacsonyabb működési költségek

- Kevesebb manuális biztonsági réteg

- Jobb rendelkezésre állás és munkafolyamat-stabilitás

A szabályozott iparágak esetében ezek a megtakarítások jelentősek lehetnek, gyakran meghaladják az első évben a kezdeti beruházás összegét.

Döntési keretrendszer: mikor és miért érdemes biztonságközpontú MFT váltani?

A vállalkozások gyakran akkor ismerik fel a frissítés szükségességét, amikor audit-hibák, működési bonyodalmak vagy fokozott fenyegetettség tapasztalható. A döntési keretrendszer segít a vezetőknek a megfelelő időzítés és a stratégiai indoklás meghatározásában.

MFT elsődleges fontosságát jelző legfontosabb tényezők

Gyakori kiváltó okok:

- Biztonsági vagy megfelelőségi ellenőrzések sikertelensége

- A ransomware és a fájlokon keresztül terjedő rosszindulatú programok számának növekedése

- A fájlok mozgásának láthatóságának hiánya

- Túlzott támaszkodás a manuális vagy szkriptalapú folyamatokra

- Adattárolás vagy határokon átnyúló megfelelés kihívásai

- Modernizációt igénylő digitális átalakulási kezdeményezések

Ha több kiváltó ok is fennáll, akkor a szervezet jó eséllyel jelölt a biztonság-első MFT bevezetésére.

A biztonságra összpontosító MFT értékelésének és kiválasztásának bevált gyakorlata

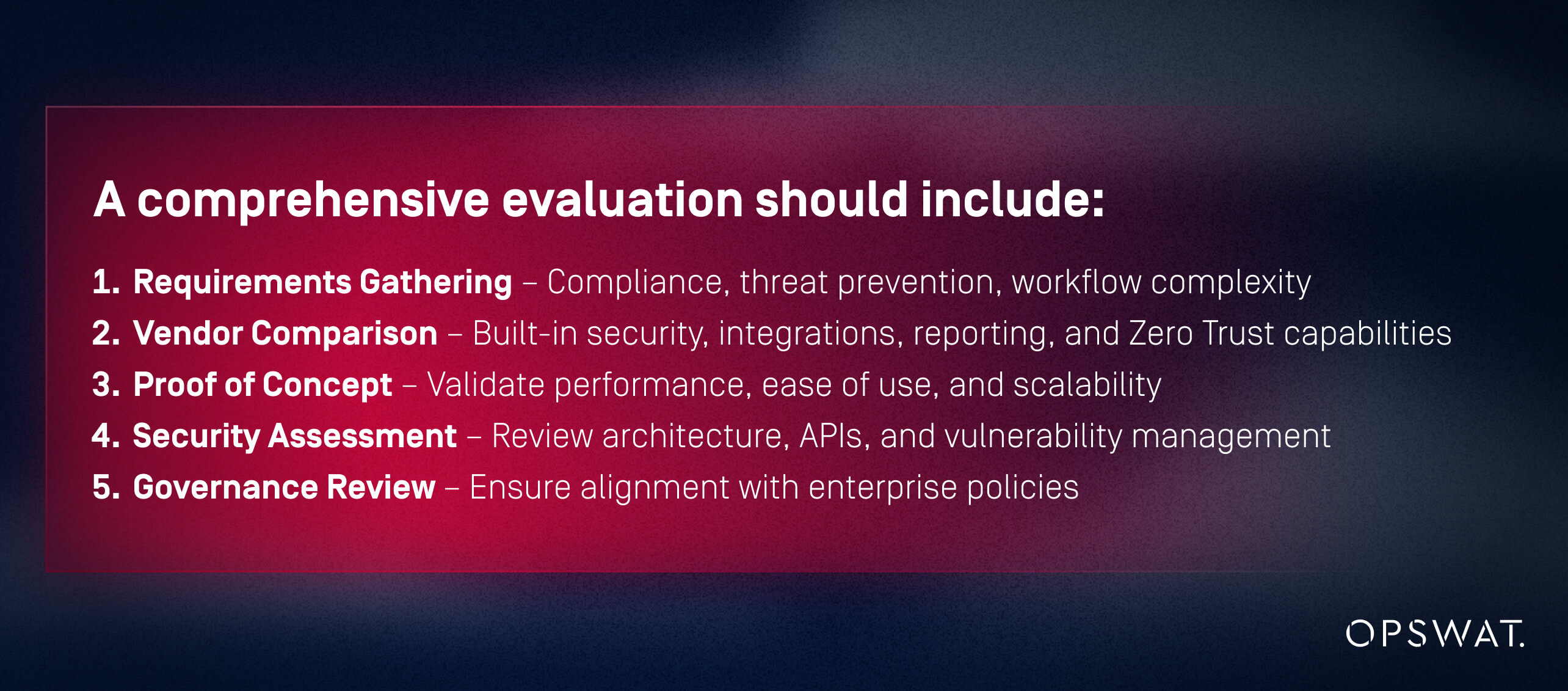

Az átfogó értékelésnek a következőket kell tartalmaznia:

- Követelmények összegyűjtése– Megfelelés, fenyegetések megelőzése, munkafolyamatok összetettsége

- Szolgáltatók összehasonlítása– Beépített biztonság, integrációk, jelentések és Zero Trust funkciók

- Koncepció igazolása– Teljesítmény, könnyű használat és skálázhatóság ellenőrzése

- Biztonsági értékelés– Az architektúra, az API-k és a sebezhetőségek kezelésének felülvizsgálata

- Irányítási felülvizsgálat– Gondoskodjon a vállalati irányelvekkel való összhangról

A beszállítóknak feltett kérdések:

- A biztonsági ellenőrzések natívak vagy kiegészítők?

- Hogyan észlelik és semlegesítik a fenyegetéseket?

- Meg tudja mutatni a megfelelőségi térképet?

- Hogyan támogatja a Zero Trust érvényesítését?

A figyelmeztető jelek közé tartozik a külső rosszindulatú programok elleni szkennelésre való támaszkodás, a hiányos naplófájlok, az elavult architektúrák vagy a korlátozott integrációs képességek.

Miért OPSWAT a biztonság-első Managed File Transfer terén?

OPSWAT MFT OPSWAT a biztonság-első MFT mércéjét:

- Integrált többszörös szkennelés, CDR, sandboxing és fájltípus-ellenőrzés

- Zero Trust architektúra minimális jogosultságokkal és folyamatos érvényesítéssel

- Tervezés szerinti megfelelés ellenőrzése

- Változatlan auditnaplók és SIEM-kompatibilis telemetria

- Nagy teljesítményű, hibridre kész telepítési modellek

- Bizonyított eredmények a kritikus infrastruktúra és a szabályozott iparágak területén

Ezek a képességek közvetlenül orvosolják a hagyományos MFT hiányosságait, MFT lehetővé teszik a szervezetek számára a biztonságos modernizálást.

Következő lépések: Hogyan vegyen részt OPSWAT biztonsági OPSWAT vagy bemutatójában?

A CISO-k és az IT-vezetők a következő lépéseket tehetik meg:

- Személyre szabott biztonsági értékelés kérése

- Megfelelőségi ellenőrzőlisták letöltése

- MetaDefender MFT időpontjának egyeztetése

- OPSWATszakértőinek bevonása a migrációra való felkészültség értékeléséhez

MFT biztonság elsődleges fontosságú MFT stratégiai átalakulást MFT . OPSWAT az ehhez szükséges architektúrai mélységet és bevált biztonságot.

GYIK

Milyen biztonsági funkciók különböztetik meg MFT biztonságra összpontosító MFT MFT hagyományos MFT MFT ?

MFT biztonságra összpontosító MFT négy alapvető architektúrális MFT MFT MFT hagyományos MFT : beépített fenyegetésmegelőzés (többszöri szkennelés, sandboxing, CDR), folyamatos ellenőrzéssel ellátott részletes hozzáférés-vezérlés, Zero Trust tervezési elvek és teljes, megváltoztathatatlan auditnaplók. MFT hagyományos MFT ezeket MFT opcionális kiegészítők formájában kínálja, nem pedig alapvető funkcióként.

Hogyan képes a biztonságközpontú MFT hatékonyabban MFT a fenyegetéseket?

Integrált multiscanning, sandboxing, CDR és valós idejű monitorozás révén.

Milyen kihívások merülnek fel a hagyományos MFT-ről a biztonságközpontú MFT való áttérés során?

Régi függőségek, munkafolyamat-leképezés, IAM-integráció és szabályzatok összehangolása.

Hogyan csökkenti az automatizált fenyegetés-információ a biztonsági incidensek kockázatát?

A szabályzatok folyamatos frissítésével és az új fenyegetési minták azonnali felismerésével.

Melyek a ROI különbségek?

MFT biztonságra összpontosító MFT a működési költségeket, a megfelelési kockázatot és az incidensekkel kapcsolatos költségeket.

Hogyan MFT a biztonságra összpontosító MFT az incidensek kezelését?

Változatlan naplófájlok, részletes metaadatok és automatikus riasztások a gyors kivizsgáláshoz.

Védett-e a szervezeted MFT biztonság-első MFT?

A kiberfenyegetések fejlődésével és a szabályozási elvárások szigorodásával MFT nagyobbá MFT a különbség MFT hagyományos és MFT biztonságközpontú MFT között. A régi rendszerek nem képesek védelmet nyújtani a modern fájlokon keresztül terjedő fenyegetések, a belső kockázatok és a komplex szabályozási követelmények ellen. MFT biztonságközpontú MFT alapvetően erősebb modellt MFT , amelynek célja a biztonsági incidensek megelőzése, a szabályozási követelmények gyorsabb teljesítése és a működés átláthatóságának biztosítása.

A modern vállalkozások már nem engedhetik meg maguknak a reaktív vagy részleges védelmet. A biztonság elsődleges fontosságú megközelítés alkalmazásával a szervezetek csökkentik a kockázatot, erősítik a bizalmat, és biztosítják a biztonságos, előírásoknak megfelelő, rugalmas fájlátvitelt az egész ökoszisztémájukban.