- Mi az a Tartalmi hatástalanítás és újjáépítés (CDR)?

- Miben különbözik a CDR a hagyományos rosszindulatú programok felderítésétől?

- A tartalom lefegyverzése és újjáépítése mögött álló Core

- Miért fontos a CDR a modern kiberbiztonságban?

- Miért fordulnak a szervezetek a CDR-hez a fájlok biztonsága érdekében?

- Hogyan működik a Tartalom hatástalanítása és újjáépítése?

- CDR vs. Antivirus és Sandboxing: A legfontosabb különbségek és egymást kiegészítő szerepek

- Milyen típusú fájlokkal és fenyegetésekkel foglalkozik a CDR?

- Hogyan véd a CDR a nulladik napi sebezhetőségek és a kitérő fájlalapú fenyegetések ellen?

- Legjobb gyakorlatok a CDR értékeléséhez és végrehajtásához

- GYIK

A növekvő fájlalapú támadások és a nulladik napi fenyegetések aláássák az olyan hagyományos biztonsági megoldások hatékonyságát, mint a vírusirtó és a sandboxing. A CISO-kra ma egyre nagyobb nyomás nehezedik, hogy bizonyítsák a kifinomult támadók elleni proaktív védelmet, különösen olyan környezetekben, ahol a dokumentumok, a csatolmányok és a fájlátvitel kritikus fontosságú a napi működés szempontjából.

Itt lép be a beszélgetésbe a CDR (Content Disarm and Reconstruction). Ahelyett, hogy megpróbálná felismerni az ismert rosszindulatú programokat, a CDR proaktív módon szanálja a fájlokat a potenciálisan rosszindulatú összetevők eltávolításával, miközben megőrzi a használhatóságot.

Ez a blog a CDR technológiai jellemzőit és működését vizsgálja, hogyan viszonyul a hagyományos eszközökhöz, és miért alkalmazzák a vállalatok gyorsan a többrétegű védelmi stratégia részeként.

Mi az a Tartalmi hatástalanítás és újjáépítés (CDR)?

A CDR egy proaktív fájlszanálási technológia, amely a fájlokból a rosszindulatú leletek eltávolításával semlegesíti a potenciális fenyegetéseket. Ahelyett, hogy megpróbálná azonosítani a rosszindulatú programokat, a CDR szétszereli a fájlt, eltávolítja a nem biztonságos elemeket, például a makrókat vagy a beágyazott kódot, és újraépít egy biztonságos, használható verziót a végfelhasználók számára.

Ez a megközelítés biztosítja, hogy a vállalathoz e-mailben, letöltéseken, fájlátvitelen vagy együttműködési eszközökön keresztül beérkező fájlok ne tartalmazzanak rejtett rosszindulatú hasznos terheléseket, így a szervezetet a termelékenység megzavarása nélkül védi.

Miben különbözik a CDR a hagyományos rosszindulatú programok felderítésétől?

- CDR: Eltávolítja a nem jóváhagyott elemeket anélkül, hogy aláírásokra vagy viselkedéselemzésre támaszkodna.

- Antivírus: Aláírások vagy heurisztika alapján észleli az ismert fenyegetéseket.

- Sandboxing: A gyanús fájlokat egy elszigetelt környezetben robbantja fel a viselkedés megfigyelése céljából.

A legtöbb észlelésen alapuló eszközzel ellentétben a CDR aláírás nélküli védelmet nyújt, így rendkívül hatékony a nulladik napi fenyegetések és a polimorf rosszindulatú programok ellen.

A tartalom lefegyverzése és újjáépítése mögött álló Core

- Feltételezzük, hogy minden fájl megbízhatatlan

- Hatástalanítás: Aktív vagy futtatható tartalom (makrók, szkriptek, beágyazott kódok) eltávolítása.

- Újjáépítés: A fájl biztonságos, szabványosított formátumban történő újragenerálása.

- Szállítsd ki: Tiszta, használható fájl biztosítása, amely megőrzi az integritást, a funkcionalitást és az üzletmenet folytonosságát.

Miért fontos a CDR a modern kiberbiztonságban?

A rosszindulatú programok több mint 90%-a fájlalapú fenyegetéseken keresztül jut be a szervezetekbe, például e-mail mellékletek, feltöltési portálok, letöltések és cserélhető adathordozók révén. Mivel a támadók egyre inkább a megbízható fájltípusokat, például a PDF-eket, az Office-dokumentumokat és a képeket veszik célba, a kizárólag az észlelésre való hagyatkozás vakfoltokat hagy. A CDR ezt a rést a fenyegetések semlegesítésével zárja be, mielőtt azok végrehajtódnának.

Miért fordulnak a szervezetek a CDR-hez a fájlok biztonsága érdekében?

Az elfogadás mozgatórugói a következők:

- Növekvő nulladik napi és APT-k (fejlett tartós fenyegetések)

- Megfelelési nyomás a pénzügyi, egészségügyi és kormányzati szektorban

- Biztonságos, használható fájlokkal biztosított üzletmenet-folytonosság szükségessége

- Az észlelésen alapuló eszközök hamis pozitív eredményeinek csökkentése

- A mélységi védekezési stratégiák megerősítése

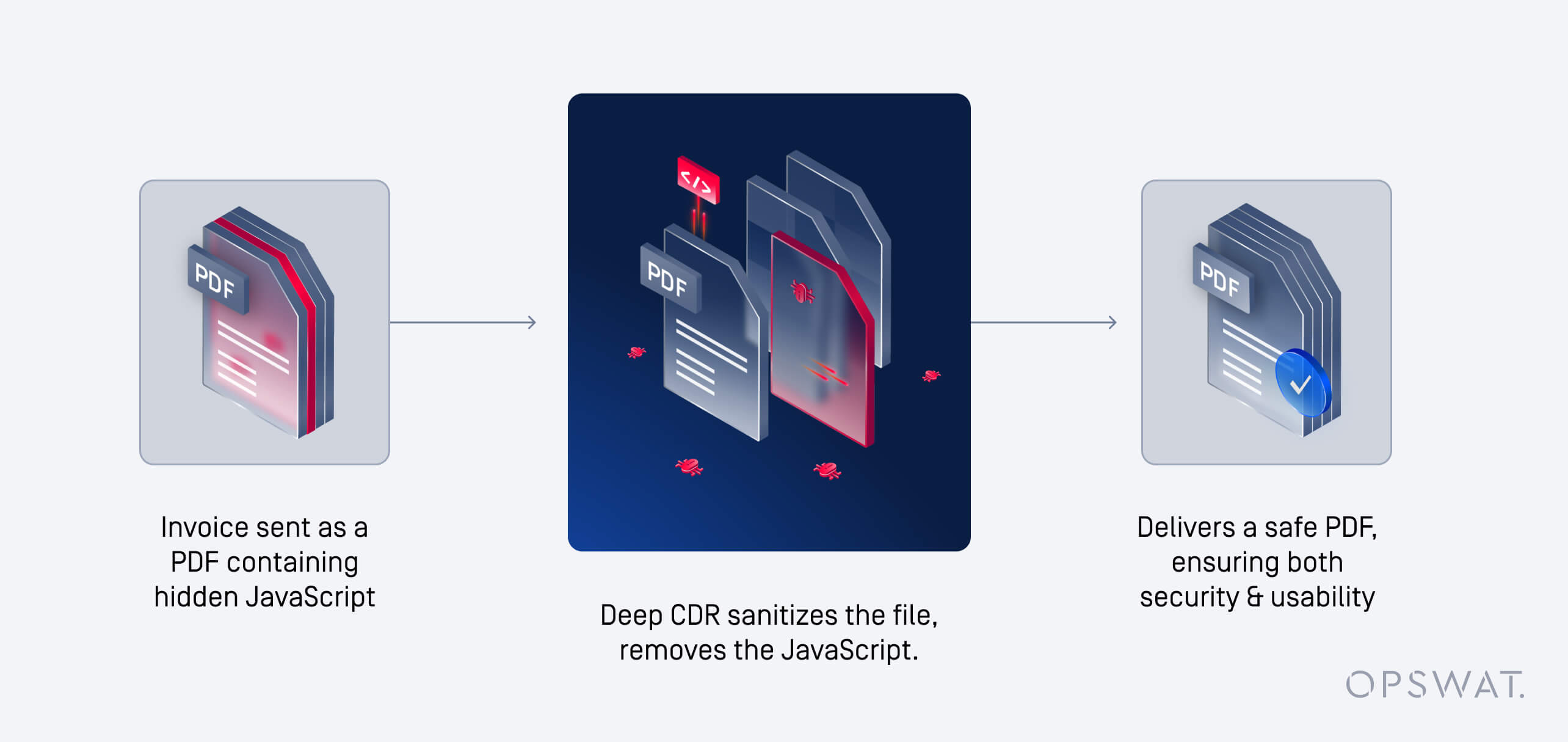

Hogyan működik a Tartalom hatástalanítása és újjáépítése?

A CDR egy strukturált munkafolyamatot követ, amelyet úgy terveztek, hogy valós időben, a használhatóság befolyásolása nélkül szanálja a fájlokat.

Lépésről lépésre CDR munkafolyamat: A fájlfelvételtől a kézbesítésig

- Lenyelés: Fájl feltöltése, letöltése vagy átvitele.

- Elemzés: A fájlt elemzési összetevőkre bontják.

- Hatástalanítás: A rosszindulatú vagy felesleges elemek (makrók, beágyazott futtatható fájlok, szkriptek) eltávolításra kerülnek.

- Újjáépítés: A fájl tiszta, működőképes másolata újjáépül.

- Szállítás: A biztonságos fájl átadásra kerül a végfelhasználónak vagy a munkafolyamatnak.

A CDR-technológia legfontosabb jellemzői

- Széles körű fájlformátum-lefedettség (Office, PDF, képek, archívumok stb.)

- Valós idejű feldolgozás nagy volumenű környezetekhez

- Szabályzat-alapú vezérlés (karantén, figyelmeztetés, blokkolás vagy engedélyezés)

- Rugalmas konfigurációk a különböző felhasználási esetek kiszolgálására (e-mail átjárók, webes feltöltések és fájlmegosztó platformok)

- A fájlok integritásának és használhatóságának megőrzése

Miért fontos a Deep CDR™ technológia?

Az alapvető CDR eltávolítja a felszíni aktív tartalmakat. A Deep CDR™ technológia ennél tovább megy: a fájlszerkezeteket részletes szinten elemzi, hogy biztosítsa, ne maradjon rejtve egyetlen rosszindulatú töredék sem a beágyazott rétegekben.

CDR vs. Antivirus és Sandboxing: A legfontosabb különbségek és egymást kiegészítő szerepek

Hogyan kezeli a vírusirtó, a homokfészek és a CDR a fájlalapú fenyegetéseket?

| Felhasználási eset | Antivirus | Sandboxing | CDR |

|---|---|---|---|

| Ismert fenyegetés észlelése | Teljesen támogatott | ||

| Zéró-napos védelem | |||

| AI-generált malware | Részben támogatott | ||

| Viselkedéselemzés | |||

| Valós idejű fájl fertőtlenítés | N/A | N/A | |

| Megőrzi a fájl használhatóságát | Részben támogatott | ||

| Megfelelőségi igazodás | Részben támogatott | Részben támogatott | Részben támogatott |

| Skálázhatóság a nagy volumenhez | Részben támogatott | ||

| Integráció a vállalati eszközökkel |

A CDR helyettesíti vagy kiegészíti a Sandboxingot és a vírusirtót?

A CDR nem helyettesíti önmagát vagy nem jelent holisztikus megoldást. Ez egy kiegészítő rétege a mélységi védelem stratégiájának:

- A vírusirtó hatékonyan kezeli az ismert fenyegetéseket.

- A sandboxing viselkedési betekintést nyújt.

- A CDR biztosítja, hogy a fájlokat az ismeretlen fenyegetésektől megtisztítsák, mielőtt azok eljutnak a felhasználókhoz.

A megfelelő keverék kiválasztása: A CDR, a vírusirtó vagy mindkettő telepítése

- E-mail mellékletek: CDR használata a proaktív fertőtlenítéshez

- Fejlett fenyegetéselemzés: Sandboxing használata

- Endpoint : Vírusirtó használata

- Vállalati rugalmasság: Kombinálja mindhármat

Milyen típusú fájlokkal és fenyegetésekkel foglalkozik a CDR?

A CDR által támogatott közös fájltípusok

- Microsoft Office (Word, Excel, PowerPoint)

- Képek (JPEG, PNG, BMP, ...)

- Levéltárak (ZIP, RAR)

- Végrehajtható programok és telepítők

- CAD, DICOM és speciális ipari formátumok

A CDR által semlegesített fenyegetésvektorok: makrók, beágyazott objektumok és más fenyegetések

- Makrók az Office-fájlokban

- JavaScript műveletek PDF-ekben

- Steganográfia

- Fájlolvasókban sebezhetőséget kiváltó, kihasználható objektumok

- Obfuszkált vagy polimorf hasznos terhek

Hogyan véd a CDR a nulladik napi

sebezhetőségek és a kitérő fájlalapú fenyegetések ellen?

Miért hatékony a CDR az ismeretlen és a nulladik napi rosszindulatú szoftverek ellen

- Nem támaszkodik aláírásokra vagy viselkedési mintákra

- Semlegesíti a strukturális kockázatokat a fájlok közvetlen fertőtlenítésével

- Csökkenti a támadási felületet a végrehajtás előtt

CDR kontra kitérő rosszindulatú szoftverek technikái

Kikerülési taktikák, mint például:

- Polimorf rosszindulatú szoftverek

- Titkosított hasznos terhek

- Késleltetett végrehajtás kiváltó okok

A CDR úgy enyhíti ezeket, hogy fájlszinten eltávolítja az aktív tartalmat, így a támadóknak nincs mit kihasználniuk.

Legjobb gyakorlatok a CDR értékeléséhez és végrehajtásához

A CDR-technológia szállítójának kiválasztásakor alkalmazandó legfontosabb értékelési kritériumok

- A támogatott fájltípusok széles köre

- A fertőtlenítés hatékonysága (alapszintű vs. Deep CDR™ technológia)

- Integrációs képességek a meglévő munkafolyamatokkal

- Megfelelőségi tanúsítványok és összehangolás

- Teljesítménymérések méretarányosan

A CDR integrálása a meglévő biztonsági infrastruktúrába

| Buktató | Enyhítés |

|---|---|

| Csak az alapvető CDR telepítése | Válassza a Deep CDR™ technológiát a fejlett védelem érdekében |

| Titkosított fájlok figyelmen kívül hagyása | Szabályzat alapú kezelés (karantén vagy kézi felülvizsgálat) |

| Gyenge integráció | Válasszon egy olyan szállítót, amely bizonyítottan vállalati csatlakozókkal rendelkezik |

Tudjon meg többet OPSWATfájlbiztonsági megoldáscsomagjáról, és arról, hogy a Deep CDR™ technológia hogyan segítheti vállalkozását abban, hogy egy lépéssel a folyamatosan változó fenyegetések előtt járjon.

GYIK

A CDR-technológia hatással lehet a dokumentum használhatóságára vagy formázására?

OPSWAT CDR™ technológiát úgy tervezték, hogy a dokumentumok használhatósága és olvashatósága a tisztítás után is megmaradjon. Míg az aktív tartalmakat – például a makrókat vagy a beágyazott szkripteket – eltávolítják a fenyegetések kiküszöbölése érdekében, a fájl alapszerkezete és formázása változatlan marad, hogy biztosítsa az üzletmenet folytonosságát.

Alkalmas-e a CDR a szigorúan szabályozott iparágak, például az egészségügy vagy a pénzügy számára?

Igen. OPSWAT CDR™ technológia megfelel az egészségügy, a pénzügyi szektor és a közszféra szigorú megfelelési követelményeinek. Azzal, hogy a fenyegetéseket proaktív módon távolítja el, anélkül, hogy az észlelésre támaszkodna, támogatja az olyan szabályozási előírásokat, mint a HIPAA, a PCI-DSS és a GDPR, segítve ezzel a szervezeteket az adatok integritásának és bizalmas jellegének megőrzésében.

Hogyan kezeli a CDR a titkosított vagy jelszóval védett fájlokat?

A titkosított vagy jelszóval védett fájlokat csak visszafejtés után lehet megtisztítani. OPSWAT CDR™ technológia ezeket a fájlokat megjelöli a szabályalapú kezeléshez – például karanténba helyezéshez vagy kézi ellenőrzéshez –, így biztosítva, hogy a rejtett fenyegetések ne kerülhessék meg a biztonsági ellenőrzéseket.

Melyek a CDR tipikus telepítési modelljei (felhő, helyben, hibrid)?

A Deep CDR™ technológia számos telepítési lehetőséget támogat, hogy megfeleljen a vállalatok változatos igényeinek. A szigorú adathordozási vagy szabályozási követelményekkel rendelkező helyszíni környezetek esetében a szolgáltatás a MetaDefender Core-en keresztül érhető el. A skálázható, infrastruktúra-mentes megoldást kereső szervezetek számára a MetaDefender Cloud CDR-t kínál SaaS szolgáltatásként. Hibrid megközelítés is rendelkezésre áll, amely ötvözi a helyszíni és a felhőalapú telepítéseket az elosztott infrastruktúra támogatására vagy a csúcsidőszaki feldolgozási igények kezelésére. Ez a rugalmasság biztosítja a meglévő biztonsági architektúrába való zökkenőmentes integrációt a teljesítmény, a megfelelőség vagy a skálázhatóság romlása nélkül.

A CDR gyakori frissítéseket igényel, mint a vírusirtó szoftverek?

Nem. A szignatúrafelvételek frissítésére támaszkodó vírusirtó eszközökkel ellentétben OPSWAT CDR™ technológia proaktív, szignatúrafelvételektől független megközelítést alkalmaz. A fájlszerkezet és a viselkedés alapján távolítja el a potenciálisan káros tartalmakat, így csökkenti a folyamatos frissítések szükségességét és minimalizálja az üzemeltetési terheket.

Milyen gyorsan képes a CDR feldolgozni a nagy mennyiségű fájlt?

OPSWAT CDR™ technológiát nagy teljesítményű környezetekhez fejlesztették ki. Képes nagy mennyiségű fájlt valós időben feldolgozni, így késleltetés nélkül alkalmazható olyan feladatokra, mint az e-mail szűrés, a fájlfeltöltés és a doménközi adatátvitel. Tekintse meg a Deep CDR™ technológia teljesítménymutatóit.

Integrálható-e a CDR e-mail átjárókkal és fájlmegosztó platformokkal?

Igen. OPSWAT CDR™ technológia zökkenőmentesen integrálható a biztonságos e-mail átjárókkal, fájlmegosztó platformokkal és tartalom-együttműködési eszközökkel. Ez lehetővé teszi a szervezetek számára, hogy a fájlokat a legfontosabb be- és kimeneti pontokon tisztítsák meg, csökkentve ezzel a fájlalapú fenyegetések kockázatát az összes kommunikációs csatornán.

Milyen adatvédelmi következményekkel jár a CDR használata érzékeny dokumentumokra?

OPSWAT CDR™ technológiát az adatvédelem szem előtt tartásával fejlesztették ki. A fájlokat memóriában dolgozza fel, és nem tárolja a megtisztított tartalmat, így biztosítva az érzékeny adatok biztonságos kezelését. A szervezetek szabályzatokat állíthatnak be, amelyekkel bizonyos metaadatokat vagy mezőket kizárhatnak a feldolgozásból, így megfelelhetnek az adatvédelmi követelményeknek.

Hogyan fejlődik a CDR-technológia az új fájlformátumok és fenyegetések kezelése érdekében?

OPSWAT frissíti a Deep CDR™ technológiát, hogy támogatni tudja az új fájlformátumokat és a folyamatosan változó fenyegetési vektorokat. Formátumfüggetlen felépítése lehetővé teszi a fenyegetések semlegesítését még ismeretlen vagy módosított fájlszerkezetekben is, így ellenállóvá teszi a jövőbeli támadási technikákkal szemben.

A CDR-technológia védelmet nyújt az AI által generált vagy AI-alapú rosszindulatú szoftverek ellen?

Igen. OPSWAT CDR™ technológia semlegesíti a fenyegetéseket függetlenül attól, hogy azok hogyan jöttek létre, beleértve az AI által generált vagy továbbfejlesztett fenyegetéseket is. Az ismert szignatúrákra vagy viselkedési mintákra támaszkodó, észlelésalapú eszközökkel ellentétben a Deep CDR™ technológia szerkezeti elemzés alapján távolítja el a fájlokból a potenciálisan rosszindulatú elemeket. Ezáltal rendkívül hatékonyan véd az olyan új, polimorf vagy AI által létrehozott kártevők ellen, amelyek képesek kijátszani a hagyományos biztonsági megoldásokat.