Ebben a kiadásban

- Fejlesztések a C/C++ könyvtárakhoz

- A PE információk felhasználása a DLL/EXE könyvtárak felismeréséhez

- További aláírások hozzáadása a C/C++ könyvtárakhoz

- CycloneDX fájlformátum feldolgozásának támogatása

Az SBOMSoftware Bill of Materials) technológia legújabb, 4.0.0 verziójú fejlesztéseinkben kiterjesztjük adatbázisunk lefedettségét a bináris komponensekre, például a DLL és EXE fájlokra, javítjuk a bináris azonosítást a PE (Portable Executable) metaadatokon keresztül, és lehetővé tesszük a CycloneDX SBOM jelentések validálását és gazdagítását.

A bináris vakfolt

A hagyományos SBOM-megoldások elsősorban a csomagkezelőkre és a manifeszt fájlokra (pl. requirements.txt, package.json) támaszkodnak a harmadik féltől származó komponensek azonosítása érdekében. Bár sok modern alkalmazás esetében hatékony, ez a megközelítés jelentős vakfoltokat hagy, különösen az olyan forgatókönyvek esetében, mint például:

- Következetes csomagkezelő használata nélküli projektek: A csomagkezelők által nem követett DLL könyvtárakat tartalmazó C/C++ projektek láthatatlanok maradhatnak az SBOM-generáló eszközök számára.

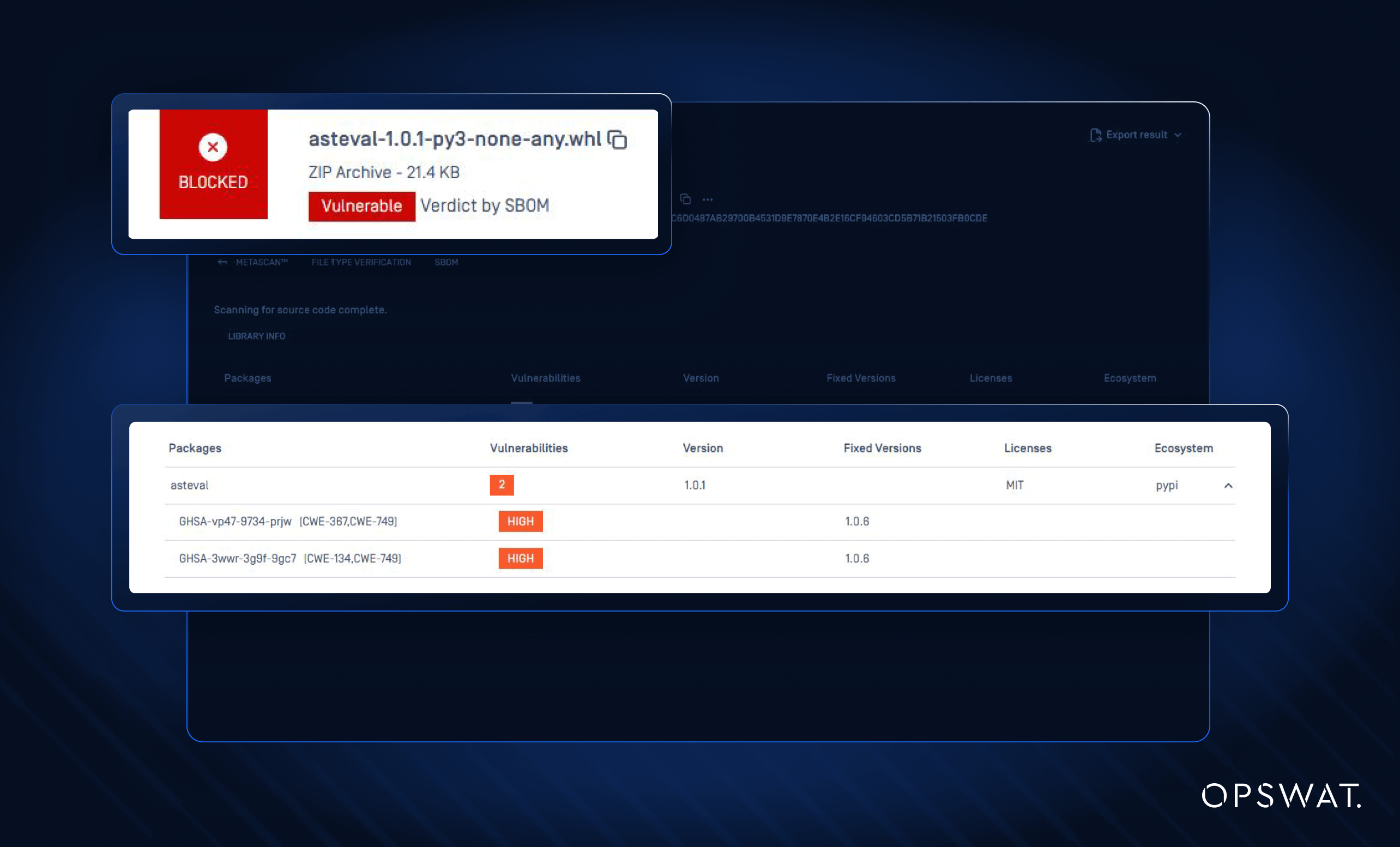

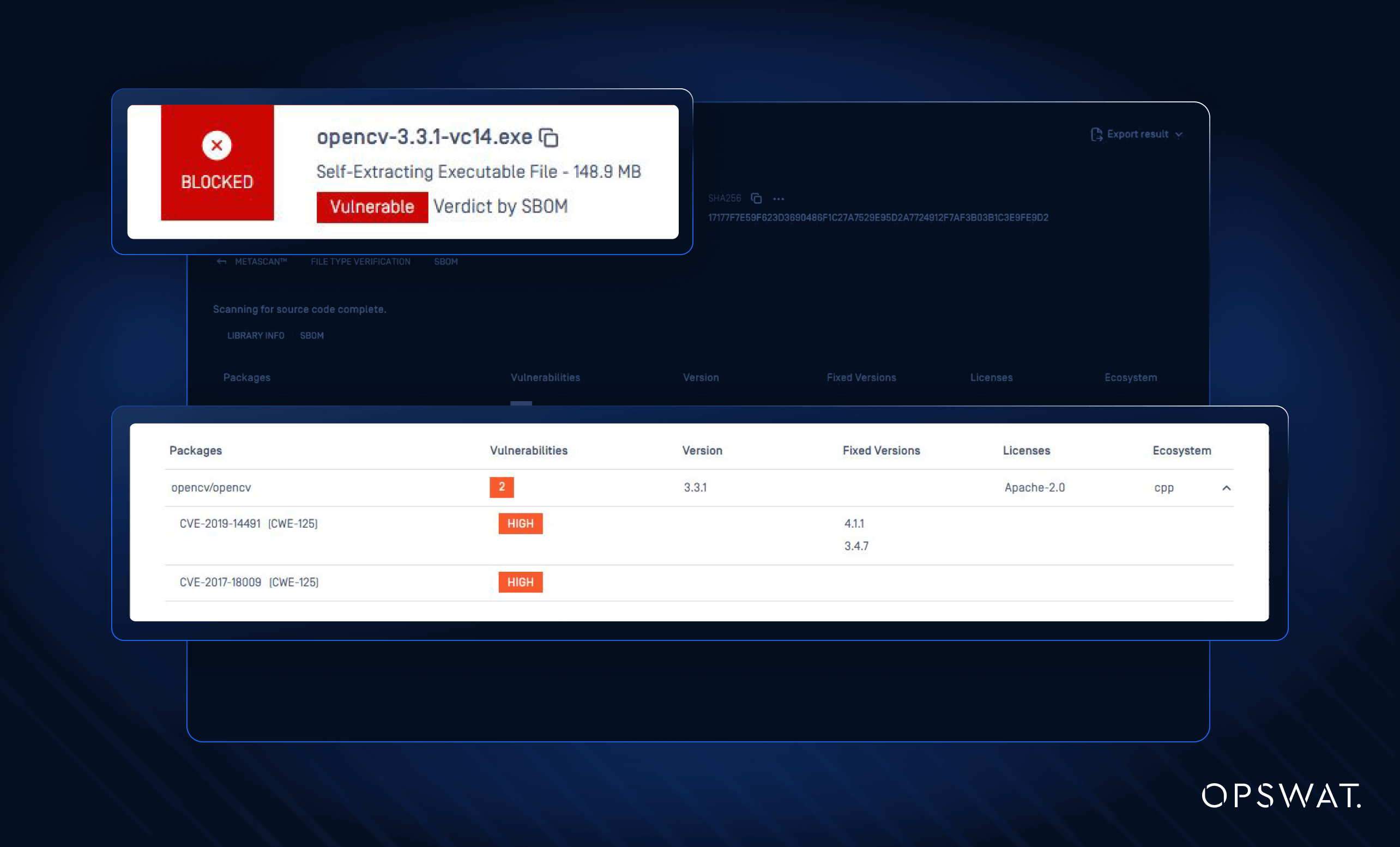

- Beágyazott harmadik féltől származó bináris programokat tartalmazóSoftware telepítők: A telepítők gyakran tartalmaznak harmadik féltől származó bináris függőségeket explicit metaadatok nélkül, ami megnehezíti a nyomon követésüket.

- Bináris formátumú könyvtárak a műtárgytárolókban: A JFrog Artifactory, a Nexus Repository vagy az Apache Archiva könyvtárak nem forráskódban, hanem bináris formátumban (whl, egg, zip) tárolják a könyvtárakat. Ezekből a bináris csomagokból hiányoznak a deklarációk is, ami szintén korlátozza a hagyományos SBOM láthatóságát.

Ezek a hiányosságok biztonsági kockázatot jelentenek - a bináris függőségek láthatatlanok maradnak, a telepítőcsomagok nem kerülnek vizsgálatra, és a be nem jelentett függőségekben lévő sebezhetőségek nem követhetők nyomon.

Az SBOM bináris biztonsági rés megszüntetése

E kritikus vakfoltok kezelése érdekében az OPSWAT SBOM 4.0.0 több, egymást kiegészítő megközelítéssel továbbfejlesztett képességeket biztosít:

Kibővített adatbázis-lefedettség a bináris komponensek számára

Jelentősen kibővítettük a C, C++ és C# binárisok (DLL-ek, EXE-k) aláírás-adatbázisát. A Software csapatok akkor is azonosíthatják a beágyazott harmadik féltől származó könyvtárakat, ha a csomagkezelő metaadatai nem állnak rendelkezésre.

Ezzel a frissítéssel az OPSWAT SBOM biztosítja az összetevők átfogó nyomon követését a forráskódban, a lefordított bináris programokban és a szoftver telepítőprogramokban.

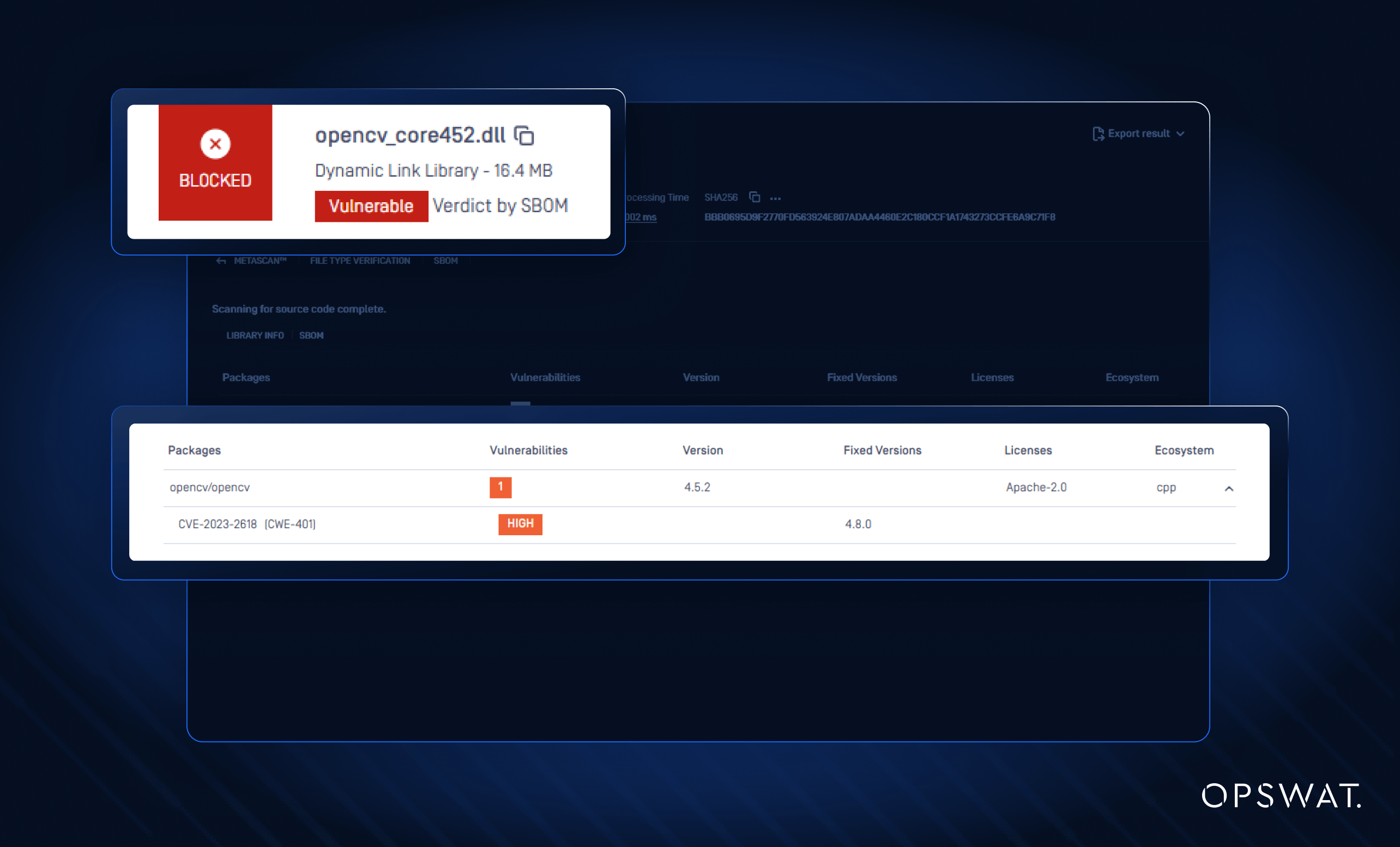

Pontos könyvtári azonosítás metaadat-elemzéssel

Új kiadásunk a PE (Portable Executable) metaadatelemzést használja a bináris fájlok azonosítására, valamint az ismert sebezhetőségekkel és licencadatbázisokkal való összevetésükre. Ez az automatizált megközelítés felváltja a korábban manuális, időigényes és hibakockázatos folyamatot.

Hogyan működik:

- OPSWAT SBOM felismeri a harmadik féltől származó könyvtárakat bináris formában (DLL-ek, EXE-k) az aláírások és a PE (portable executable) metaadatok felhasználásával.

- A kinyert bináris információ ismert könyvtárakhoz és verziókhoz van rendelve.

- Ezeket a megállapításokat ezután összevetjük a sebezhetőségi és licencadatbázisainkkal.

Előnyök:

- Harmadik féltől származó komponensek azonosítása, beleértve a manuálisan kezelt C/C++ könyvtárakat és telepítőcsomagokat.

- A bináris komponensek azonosításának pontosságának javítása a metaadatok elemzésével

- Csökkentse a biztonsági kockázatokat a függőségek felismerésével, akár csomagkezelői nyilatkozatok nélkül is.

- Átfogó sebezhetőség-kezelés és biztonsági értékelések lehetővé tétele

Pontos könyvtári azonosítás metaadat-elemzéssel

A SBOM és az artefaktum-tárházak integrálása

A bináris könyvtárak közvetlen szkennelésén túl az OPSWAT SBOM és a MetaDefender Software Supply Chain támogatja a natív integrációt az olyan artefakt-tárházakkal, mint a JFrog Artifactory, az eredeti csomagok szkenneléséhez és metaadataik lekérdezéséhez. Tudjon meg többet a JFrog Artifactory integrációról.

Ez a kereszthivatkozás lehetővé teszi a beágyazott harmadik féltől származó könyvtárak pontos azonosítását, és biztosítja, hogy a csapatok ne hagyjanak ki kritikus biztonsági információkat a projektjeik bináris összetevőiben.

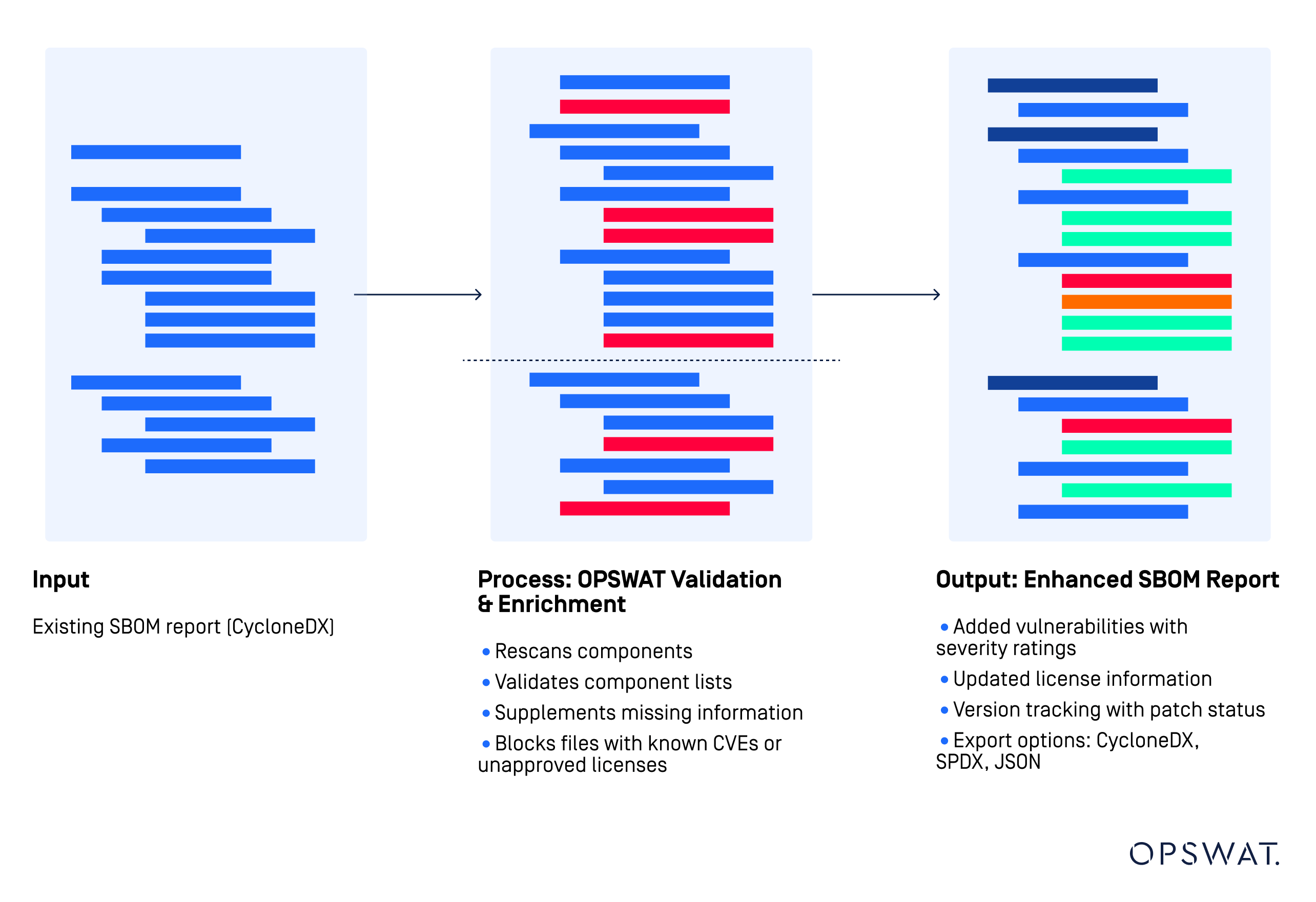

CycloneDX SBOM jelentés érvényesítés és dúsítás

Egy másik frissítés ebben a kiadásban a SBOM-jelentések pontosságára és teljességére összpontosít - különösen a CycloneDX formátumú jelentésekre.

A CycloneDX egy széles körben használt SBOM formátum a biztonság és a sebezhetőségek nyomon követésére. E jelentések némelyikéből azonban gyakran hiányoznak az olyan információk, mint a licencadatok vagy a be nem jelentett függőségek.

Az OPSWAT a többrétegű védelem filozófiájában hiszünk. Ahogy a többszintű biztonsági stratégiák javítják a rosszindulatú programok felderítését, úgy a többszintű SBOM-érvényesítés is fokozza a szoftverellátási lánc biztonságát. Ez a fejlesztés validálja és gazdagítja a CycloneDX SBOM-jelentéseket, hogy teljesebb komponensleltárakat hozzon létre.

Hogyan működik:

Meglévő SBOM importálása

A felhasználók egy SBOM-jelentést nyújtanak be CycloneDX formátumban, amely az elemzés és a hitelesítés alapjául szolgál.

Validálás és gazdagítás

OPSWAT újra átvizsgálja a SBOM-ot, a felsorolt komponenseket az adatbázisunkkal összevetve, és kiegészíti a hiányzó adatokat, többek között:

- sebezhetőségi betekintés (CVE észlelés és súlyossági besorolások)

- Engedélyezési adatok

- Verziókövetés (elavult verziók és javított javítások)

Ezenkívül az ismert CVE-kkel vagy nem jóváhagyott licencekkel rendelkező fájlok az előre beállított házirendek alapján megjelölik vagy blokkolják.

Továbbfejlesztett SBOM generálása és exportálása

A frissített SBOM további biztonsági ismereteket tartalmaz. A feldúsított megállapítások JSON, CycloneDX vagy SPDX SBOM formátumban exportálhatók.

Miért fontos a bináris érzékelés

Átfogó Vulnerability Management

Amikor új CVE-ket jelentenek be, a biztonsági csapatok azonnal felmérhetik, hogy érintettek-e, még a bináris formában lévő komponensek esetében is. Ez kiküszöböli a biztonsági vakfoltokat a sebezhetőségi válaszadási munkafolyamatokban.

Megfelelőség és szabályozási felkészültség

A növekvő szabályozási követelményekkel vagy az SBOM-ok iránti vevői igényekkel szembesülő szervezetek biztosíthatják, hogy minden összetevővel elszámoljanak - nem csak azokkal, amelyeket a csomagkezelőkön keresztül kezelnek.

Telepítőcsomagok biztonsági értékelései

A Software csomagok gyakran számos harmadik féltől származó komponenst tartalmaznak. A bináris felismerés kiterjeszti a telepítők átláthatóságát, és biztosítja, hogy az ügyfelekhez eljutó összes függőséget leltározzák és biztonsági szempontból ellenőrizzék.

Legacy kódbázis támogatása

A modern függőségkezeléssel nem rendelkező régebbi alkalmazások mostantól bevonhatók a szoftverellátási lánc biztonsági programjaiba anélkül, hogy manuális nyomon követést vagy kiterjedt átdolgozást igényelnének.

Az OPSWAT SBOM-ról

OPSWAT SBOM lehetővé teszi a szoftverek átláthatóságát azáltal, hogy pontos leltárt készít a szoftverkomponensekről a szoftveralkalmazásokban. OPSWAT SBOM segítségével a fejlesztők azonosíthatják az ismert sebezhetőségeket, érvényesíthetik a licenceket, és komponensleltárt készíthetnek az OSS (nyílt forráskódú szoftverek), a harmadik féltől függő függőségek és a konténerképek számára. A Software csapatok a fejlesztési sebesség befolyásolása nélkül maradhatnak szabálykövetők és a támadók előtt.

Tudjon meg többet arról, hogyan segíti az SBOM az alkalmazások biztonságát a opswat oldalon.