- A Secure jövőjéről tudni kell

- Hogyan alakítja át a mesterséges intelligencia a fenyegetések észlelését Managed File Transfer?

- Mit jelent a kvantumszámítás a vállalati fájlátvitel biztonsága szempontjából?

- Hogyan alakítják a kvantumbiztonságos titkosítás és a kvantumkulcs-elosztás a fájlátvitel biztonságának következő generációját?

- Miért elengedhetetlen a Zero Trust Secure az AI és a kvantumfenyegetések korában?

- Hogyan tudják a CISO-k a jövőben is Managed File Transfer az AI és a kvantumtechnológia által jelentett fenyegetésekkel Managed File Transfer ?

- Milyen megfelelési és szabályozási szempontok fontosak a kvantumbiztonságos és AI-vezérelt fájlátviteli megoldások bevezetésekor?

- GYIK

- Felkészült-e szervezete a Secure jövőjére?

A Secure jövőjéről tudni kell

Secure a nyilvános kulcsú kriptográfia bevezetése óta az egyik legforradalmibb technológiai korszakba lép. Mivel az AI felgyorsítja a kibertámadások sebességét és kifinomultságát, a kvantumszámítástechnika pedig felkészül a széles körben használt titkosítási rendszerek feltörésére, a CISO-knak át kell gondolniuk, hogyan védik a mozgásban lévő adatokat.

A 2010-es évek közepéig a biztonsági szakemberek abból a feltételezésből indultak ki, hogy az RSA és AES algoritmusokat használó titkosított fájlátvitelek alapvetően biztonságosak minden ismert támadási vektorral szemben. Ez a feltételezés azonban már nem érvényes a kvantumszámítógépek és a mesterséges intelligencia által vezérelt fenyegetések korában.

A támadók fegyverként használják az AI-vezérelt rosszindulatú programokat, a viselkedés utánzását és az automatizált hitelesítő adatok elleni támadásokat. Eközben a nemzetállamok szereplői már ma is titkosított adatokat gyűjtenek azzal a szándékkal, hogy azokat dekódolják, miután a kvantumszámítás elérte a kiforrott állapotot, ami az úgynevezett „most gyűjts, később dekódolj” fenyegetés.

Az AI, a kvantumszámítás és az egyre inkább elterjedt architektúrák konvergenciája miatt a biztonságos fájlátvitel stratégiai prioritássá vált a CISO-k számára. A Gartner 2024-es CISO-felmérése szerint a biztonsági vezetők 68%-a a kvantumellenálló fájlátvitelt a következő 24 hónap három legfontosabb infrastrukturális prioritásának egyikeként azonosította. Azok, akik most cselekszenek, jövőbiztosíthatják adatcsere-környezetüket.

Miért nem elegendő már a hagyományos fájlátviteli biztonság?

Az 1990-es évek óta a biztonságos fájlátvitel nagymértékben támaszkodik a titkosítási algoritmusokra, köztük az RSA-ra (1977-ben bevezetve) és az ECC-re (elliptikus görbe kriptográfia, a 2000-es évek elején szabványosítva), a peremalapú hitelesítésre és a statikus bizalmi modellekre.

A régebbi titkosítási algoritmusok, amelyek egykor feltörhetetlennek tűntek, ma már sebezhetőek a kvantumalgoritmusok, például Shor algoritmusa számára. A statikus hitelesítő adatokon alapuló hitelesítési módszerek megkerülhetők az AI-vezérelt hitelesítő adatokkal való visszaélések vagy szintetikus identitás-támadások révén. A központosított hálózatokhoz tervezett, peremalapú modellek nem nyújtanak érdemi védelmet a többfelhős és távoli környezetekben.

Mivel a fenyegetések szereplői folyamatosan fejlődnek, a CISO-k már nem támaszkodhatnak MFT hagyományos MFT . Át kell állniuk olyan architektúrákra, amelyek feltételezik a kompromisszumot, folyamatosan validálnak, és rugalmasak maradnak akkor is, ha a titkosítási szabványok megváltoznak.

Hogyan alakítják át a fájlátvitelt az AI, a kvantumtechnológia és a zéró bizalom?

Az AI mind a támadási, mind a védekezési képességeket átalakítja. Az AI lehetővé teszi a valós idejű anomália észlelést, a tartalom osztályozását és a fenyegetések előrejelzését, jelentősen javítva a fájlok szintjén végzett ellenőrzést. Ezzel szemben a támadók az AI-t használják a rosszindulatú szoftverek álcázására, polimorf payloadok generálására és a felhasználói viselkedés utánozására.

A kvantumszámítás egy második, még jelentősebb változást hoz magával. Amint a kvantumszámítógépek elérik a körülbelül 4000 stabil logikai kubitot (a kutatók becslése szerint ez a küszöbérték 10-15 éven belül elérhető), Shor algoritmusával képesek lesznek feltörni a 2048 bites RSA és a 256 bites ECC titkosítást. A posztkvantum (kvantumbiztos) kriptográfia és a QKD (kvantumkulcs-elosztás) jelentik a szükséges evolúciós lépést.

A Zero Trust ezeket az elemeket összekapcsolja azáltal, hogy folyamatos ellenőrzést, a legkisebb jogosultságú hozzáférést és mikroszegmentációt érvényesít a fájlátviteli munkafolyamatokban. Ez az architektúra gerince, amely szükséges ahhoz, hogy ellenálljon mind az AI-vezérelt, mind a kvantumtechnológiával támogatott fenyegetéseknek.

Hogyan alakítja át a mesterséges intelligencia a fenyegetések észlelését Managed File Transfer?

A mesterséges intelligencia forradalmasítja a fenyegetések észlelését MFT , mivel mélyebb betekintést, gyorsabb reagálási időket és sokkal pontosabb észlelést tesz lehetővé a kifinomult támadások esetében. Míg a hagyományos eszközök statikus aláírásokra támaszkodnak, az AI a viselkedést, a tartalom szerkezetét és a környezeteken átívelő mintákat elemzi az anomáliák azonosítása érdekében.

A CISO-k számára az AI kézzelfogható működési előnyöket nyújt:

- A rendellenes fájlviselkedés valós idejű azonosítása

- Prediktív fenyegetésértékelés a fájlátvitel kockázatának felmérése érdekében a kézbesítés előtt

- A szabályozott munkafolyamatokban a kitettséget csökkentő tartalom-osztályozás

- Automatikus válaszintézkedések, amelyek elkülönítik, karanténba helyezik vagy blokkolják a rosszindulatú átviteleket

- Láthatóság hibrid és többfelhős környezetekben, ahol a peremfelügyelet nem működik

Melyek a legújabb AI technikák a fájlátviteli fenyegetések észlelésére?

MFT -környezetekben az AI-alapú fenyegetésfelismerés most már három alapvető kategóriát foglal magában:

- ML (gépi tanulás) – Észleli az ismert fájlátviteli alapértékektől való eltéréseket, és jelzi az olyan rendellenességeket, mint a szokatlan fájlméret, átviteli idő vagy célhely.

- Viselkedéselemzés – Figyelemmel kíséri a felhasználók, a rendszer és a fájlok viselkedését az idő múlásával, hogy felismerje a belső fenyegetéseket, a kompromittált fiókokat és a gyanús munkafolyamatokat.

- Mélytanulási modellek – Azonosítsa a dokumentumokban, médiafájlokban, tömörített archívumokban vagy titkosított hasznos adatokban elrejtett komplex rosszindulatú programok mintáit, beleértve azokat is, amelyek célja az antivírus-motorok kijátszása.

A SANS Institute 2024-es tanulmánya szerint az AI-alapú észlelési rendszerek 43%-kal javították a pontosságot az ismeretlen vagy polimorf fenyegetések elemzésekor, összehasonlítva a szignatúra-alapú észlelési módszerekkel, és 28%-ról 16%-ra csökkentették a hamis negatív eredmények arányát.

Hogyan integrálhatók az AI-alapú biztonsági eszközök Managed File Transfer ba?

Az AI-val támogatott fájlátviteli megoldásokat értékelő CISO-knak gondoskodniuk kell arról, hogy az AI a munkafolyamat minden szakaszába integrálódjon:

- Átvitel előtti szkennelés ML-alapú fenyegetésértékeléssel

- SIEM/SOAR-ral integrált valós idejű viselkedésfigyelés

- Átadás utáni érvényesítés a rejtett vagy kialakulóban lévő fenyegetések felismerése érdekében

- A kockázati jelzések alapján alkalmazkodó szabályok automatizálása

- Zero Trust identitásjelzések a hozzáférés-ellenőrzési döntések javítása érdekében

Az integráció legjobb gyakorlatait az alábbiak tartalmazzák:

- Beépített mesterséges intelligenciával vagy natív integrációs lehetőségekkel rendelkező MFT kiválasztása

- Az API-k automatizálás, viselkedési telemetria és biztonsági események korrelációjának támogatása

- Az AI eszközök összehangolása az IAM, DLP és SIEM ökoszisztémákkal

Hogyan segít az AI Secure Cloud hibrid környezetekben?

Cloud bonyolítják a hagyományos felügyeletet, de a mesterséges intelligencia skálázható megoldást kínál. Modern, mesterséges intelligencián alapuló elemzés:

- A felhőbérlők közötti rendellenes fájlmozgások észlelése

- API kompromittált API vagy szolgáltatási fiókok azonosítása

- A felhőalapú erőforrások közötti oldalirányú mozgás figyelése

- A felhasználói viselkedés és az eszköz identitása alapján kontextusfüggő hozzáférési szabályok érvényesítése

- Javítsa a megfelelőségi naplózást az elosztott rendszerek valós idejű betekintésével

MetaDefender File Transfer™ (MFT) intelligens és Zero Trust ellenőrzéseket épít be a fájlcserélési munkafolyamatokba, így biztosítva a biztonságos és előírásoknak megfelelő fájlátvitelt komplex, többfelhős architektúrákban.

Mit jelent a kvantumszámítás a vállalati fájlátvitel biztonsága szempontjából?

A kvantumszámítás az elmúlt évtizedek legnagyobb kriptográfiai áttörését jelenti. Bár még mindig kialakulóban vannak, a kvantumrendszerek végül meg fogják törni az aszimmetrikus kriptográfiát, amely ma a biztonságos fájlátvitel alapját képezi.

Még ha a gyakorlati kvantumtámadások még évekre vannak is, a fenyegetések szereplői már most is titkosított adatokat gyűjtenek a jövőbeli visszafejtéshez. Az amerikai Nemzetbiztonsági Ügynökség (NSA) és az Egyesült Királyság Nemzeti Kiberbiztonsági Központja (NCSC) egyaránt nyilvános figyelmeztetéseket adott ki azokkal a nemzetállami szereplőkkel kapcsolatban, akik „most gyűjts, később fejt meg” kampányokat folytatnak a titkosított kommunikáció és fájlátvitel ellen. Bármely érzékeny adat, amelyet ma sebezhető kriptográfiával továbbítanak, hosszú távú kockázatnak van kitéve.

A kvantumveszélyek miatt elengedhetetlen a korai felkészülés.

Milyen hamar fogja a kvantumszámítás befolyásolni a vállalati fájlátvitel biztonságát?

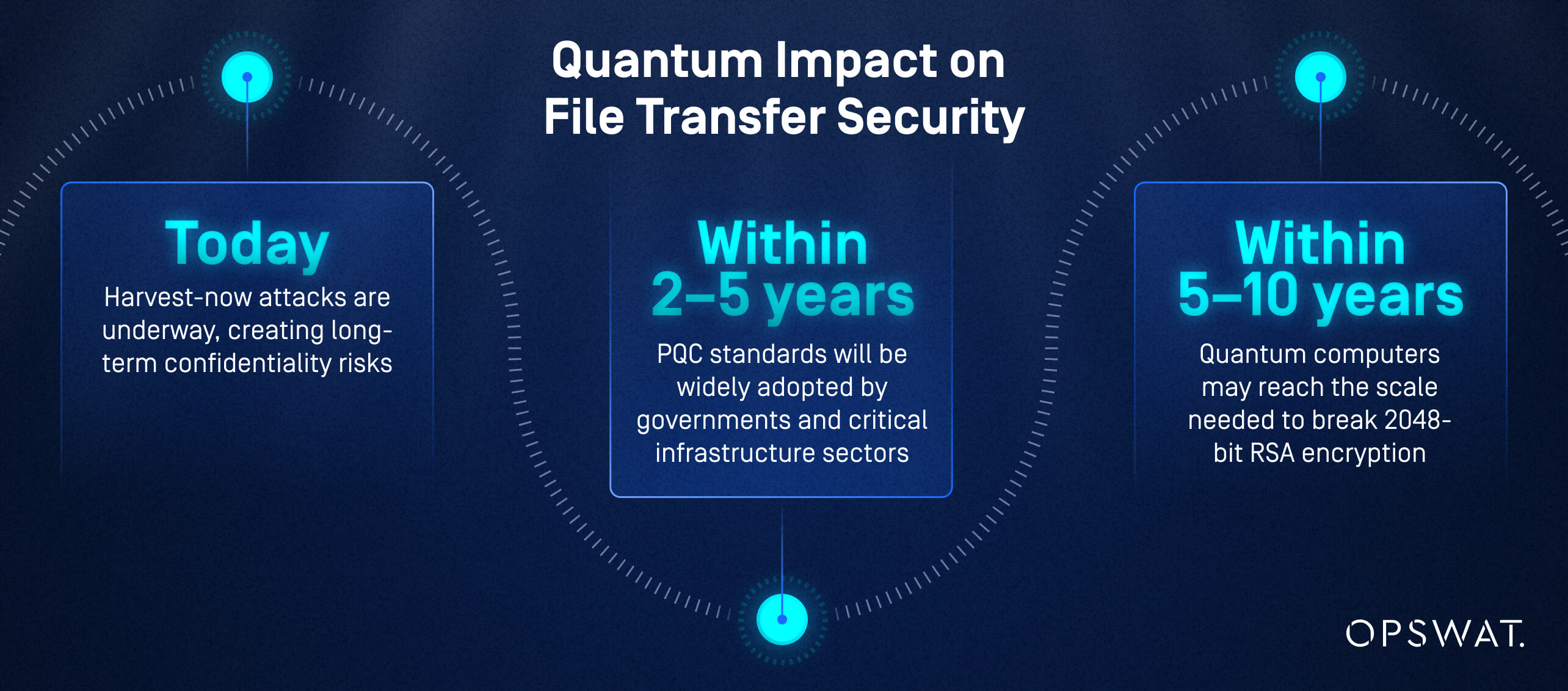

Bár a becslések eltérőek, a NIST, a Global Risk Institute, valamint az IBM és a Google vezető kvantumszámítástechnikai kutatói több mérföldkőben egyetértenek:

- Ma: Harvest-now támadások vannak folyamatban, amelyek hosszú távú titoktartási kockázatokat jelentenek.

- 2–5 éven belül: a PQC szabványokat széles körben bevezetik a kormányok és a kritikus infrastruktúra-ágazatok.

- 5–10 éven belül: A kvantumszámítógépek elérhetik azt a méretet, amely szükséges a 2048 bites RSA titkosítás feltöréséhez.

A CISO-k nem támaszkodhatnak távoli határidőkre; a migráció tervezését most kell megkezdeni.

Melyek a hagyományos fájlátviteli titkosítás Core a kvantumtámadásokkal szemben?

A kvantumalgoritmusok közvetlenül fenyegetik:

- RSA titkosítás (faktorizációs sebezhetőség)

- Elliptikus görbe kriptográfia (ECC) (diszkrét logaritmus sebezhetőség)

- Diffie–Hellman kulcscsere

- RSA/ECC-alapú kulcs-tárgyalást kihasználó TLS protokollok

A ma ezekkel az algoritmusokkal átvitt titkosított fájlok visszamenőlegesen visszafejthetők, ami szabályozott, titkos vagy védett információk kiszivárogtatásához vezethet.

Hogyan értékelhetik a szervezetek a kvantumtechnológiával kapcsolatos fenyegetéseknek való kitettségüket?

A CISO által vezetett gyakorlati értékelés a következőket tartalmazza:

- Az RSA/ECC-re támaszkodó összes fájlátviteli munkafolyamat nyilvántartása

- Hosszú élettartamú adatok azonosítása, például egészségügyi, pénzügyi vagy kormányzati nyilvántartások

- A partneri ökoszisztémák kvantumkészségének értékelése

- A titkosítási függőségek értékelése MFT , API és TLS végpontokon belül

- A „most gyűjtsd össze, később dekódold” kockázat modellezése érzékeny munkaterhelések esetén

Hogyan alakítják a kvantumbiztonságos titkosítás és a kvantumkulcs-elosztás a fájlátvitel biztonságának következő generációját?

A kvantumbiztonságos titkosítás és a QKD a jövőbiztos fájlátvitel alapvető technológiáit jelentik. Ezek hosszú távú titkosságot biztosítanak még olyan ellenfeleink jelenléte esetén is, akik kvantumképességekkel rendelkeznek.

Melyek a vezető posztkvantum kriptográfiai szabványok a Managed File Transfer területén?

A NIST (az Egyesült Államok Nemzeti Szabványügyi és Technológiai Intézete) és az ETSI (az Európai Távközlési Szabványügyi Intézet) vezeti a globális PQC szabványosítást.

A vezető algoritmusok között szerepelnek:

- CRYSTALS-Kyber(kulcs létrehozása)

- KRISTÁLYOK – Dilítium(digitális aláírások)

- SPHINCS+(hash-alapú aláírások)

- Falcon(rácsalapú aláírások)

Ezek az algoritmusok úgy lettek kialakítva, hogy ellenálljanak a kvantumtámadásoknak, miközben fenntartják a vállalati fájlátviteli munkaterheléshez megfelelő teljesítményt.

Hogyan viszonyul a kvantumkulcs-elosztás a posztkvantum kriptográfiához a fájlátvitelek biztonságának garantálása szempontjából?

QKD (kvantumkulcs-elosztás):

- A kvantumfizikát használja a kulcsok cseréjének biztonságosítására

- Valós időben észleli a lehallgatást

- Speciális hardver és optikai infrastruktúra szükséges

PQC (posztkvantum kriptográfia):

- Meglévő hardveren fut

- Könnyebb nagy léptékben bevezetni

- A praktikumának MFT a vállalati MFT területén a domináns szabványná válik.

A globális szervezetek esetében a PQC bevezetése valószínűleg megelőzi a QKD-t, bár mindkettő együtt létezhet a magas biztonsági szintű környezetekben.

Mi a határidő a kvantumbiztonságos titkosítás bevezetésére a vállalati fájlmegosztásban?

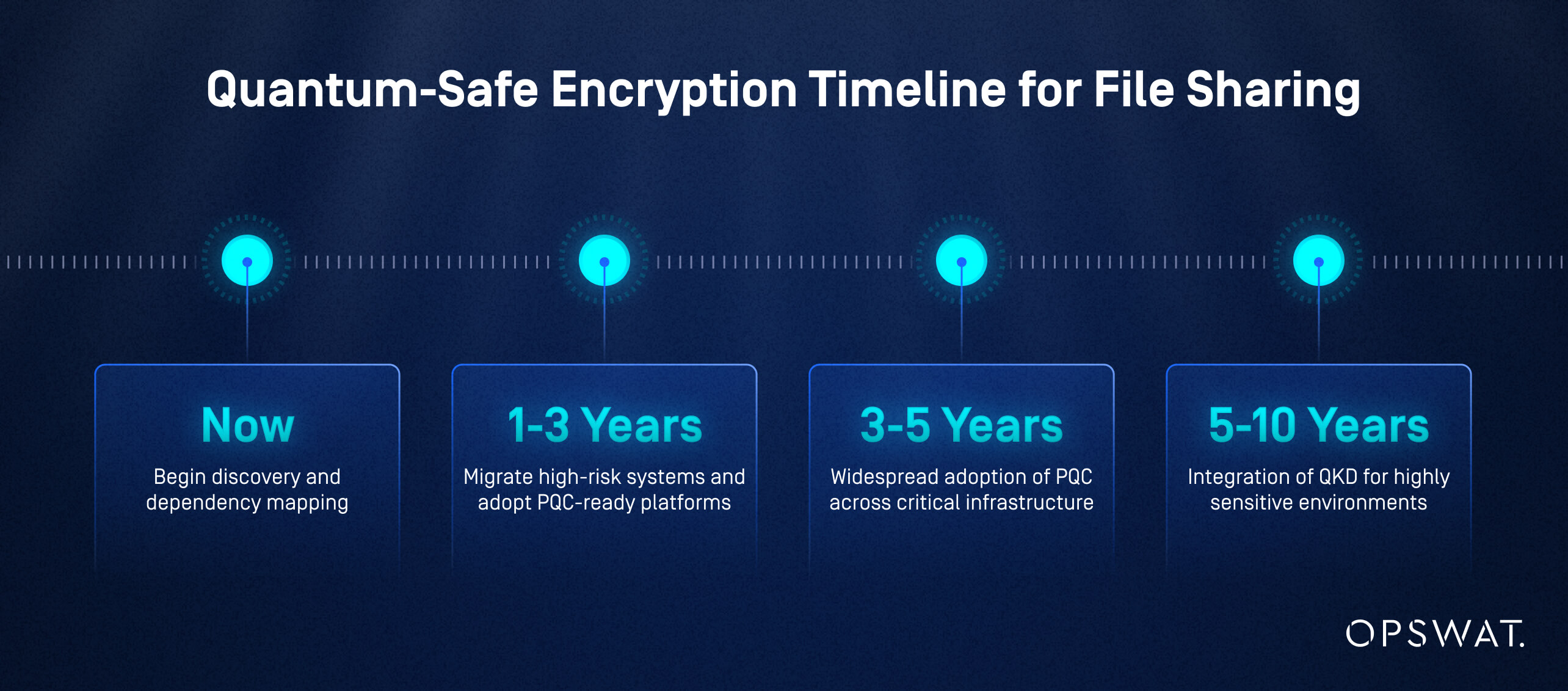

A NIST posztkvantum kriptográfiai ütemterve és a korábbi kriptográfiai átállások során megfigyelt iparági alkalmazási minták alapján a stratégiai ütemterv a következőket tartalmazza:

- Most: Kezdje meg a felfedezést és a függőségek feltérképezését

- 1–3 év: A magas kockázatú rendszerek áttelepítése és PQC-kompatibilis platformok bevezetése

- 3–5 év: A PQC széles körű bevezetése a kritikus infrastruktúrában

- 5–10 év: QKD integrálása rendkívül érzékeny környezetekbe

Miért elengedhetetlen a Zero Trust Secure az AI és a kvantumfenyegetések korában?

A Zero Trust az egyetlen olyan biztonsági architektúra, amely elég rugalmas és robusztus ahhoz, hogy ellenálljon az AI-vezérelt fenyegetéseknek, a kvantumtechnológiával történő dekódolásnak és az egyre inkább elosztott hálózatoknak.

A Zero Trust az implicit bizalom kiküszöbölésével és minden hozzáférési kérelem ellenőrzésével biztosítja, hogy még akkor is, ha a titkosítás megsérül vagy a hitelesítő adatok kompromittálódnak, a támadók nem tudnak szabadon mozogni vagy érzékeny adatokat eltulajdonítani.

Hogyan fejlődik a Zero Trust a fájlátvitelben felmerülő kvantum- és mesterséges intelligencia által vezérelt fenyegetések kezelése érdekében?

A Zero Trust modellek most már a következőket tartalmazzák:

- AI-alapú folyamatos kockázati pontozás

- Az identitás és az eszköz megbízhatóságának valós idejű értékelése

- Titkosítási rugalmasság a posztkvantum protokollok támogatásához

- Mikroszegmentálás hibrid és többfelhős fájlátviteli környezetekben

- Fájlszintű ellenőrzés az integritás érvényesítéséhez és a rejtett fenyegetések észleléséhez

Ezek a fejlesztések biztosítják a rugalmasságot még olyan esetekben is, amikor az AI-vezérelt rosszindulatú programok megkerülik a hagyományos ellenőrzéseket, vagy a kvantumfenyegetések aláássák a meglévő kriptográfiát.

Melyek a gyakorlati lépések a Zero Trust megvalósításához Managed File Transfer ?

A CISO-k fokozatos MFT alkalmazhatják a Zero Trust modellt MFT re:

- Térképezze fel az összes fájlátviteli eszközt (felhasználók, rendszerek, munkafolyamatok, partnerek).

- Kisebb jogosultságú hozzáférés és feltételes szabályok érvényesítése.

- Végezzen folyamatos ellenőrzést identitás-, eszköz- és fájlszintű jelek segítségével.

- A fájlátviteli környezetek szegmentálása a laterális mozgás korlátozása érdekében.

- Integrálja a fejlett fenyegetésmegelőzést, beleértve az AI-vezérelt ellenőrzést és a CDR-t.

- Automatizálja a szabályok érvényesítését és folyamatosan figyelje a viselkedést.

A sikerhez vezetői támogatás, szoros IAM-integráció és egy modern, Zero Trust elvre tervezett MFT szükséges.

Hogyan javítja a Zero Trust a fájlátviteli műveletek megfelelőségét és rugalmasságát?

A Zero Trust jelentősen megerősíti a megfelelőséget az alábbiak biztosításával:

- Világos, megváltoztathatatlan ellenőrzési nyomvonalak

- Kényszerített adatkezelési ellenőrzések

- Dokumentált hozzáférési korlátozások

- Adaptive hitelesítés

- Erős összhang olyan keretrendszerekkel, mint a GDPR, HIPAA, PCI DSS, SOX

A folyamatos ellenőrzés és a mélyreható láthatóság révén a szervezetek ellenállóbbá válnak a biztonsági résekkel, a hibás konfigurációkkal, a belső fenyegetésekkel és az auditálási kihívásokkal szemben.

Hogyan tudják a CISO-k a jövőben is Managed File Transfer az AI és a kvantumtechnológia által jelentett fenyegetésekkel Managed File Transfer ?

A CISO-knak stratégiai tervezést és technológiai modernizációt kell ötvözniük annak érdekében, hogy a fenyegetések fejlődésével együtt fájlátviteli környezeteik is biztonságosak maradjanak. A jövőbiztosításhoz befektetésekre van szükség az AI-alapú betekintés, a posztkvantum kriptográfia és a Zero Trust architektúra területén.

Melyek a kvantumrezisztens fájlátviteli architektúrákra való áttéréshez szükséges lépések?

A jövőbiztos migrációs stratégia a következőket tartalmazza:

- Értékelés– Értékelje a titkosítási függőségeket, a hosszú távú adatérzékenységet és a kvantumkockázatot.

- Prioritás meghatározása– Azonosítsa a magas kockázatú vagy hosszú tárolási idejű fájlfolyamatokat.

- PQC-készség– Válasszon olyan MFT , amelyek támogatják az agilis kriptográfiát.

- Kísérleti program– Tesztelje a PQC-megvalósításokat alacsony kockázatú környezetben.

- Teljes körű bevezetés– Átállás a munkafolyamatokra és partnerekre a kvantumbiztonságos protokollokra.

- Folyamatos validálás– A szabványok frissítéseinek figyelemmel kísérése és a kriptográfiai rugalmasság fenntartása.

Hogyan lehet az AI-t felhasználni a fájlátvitel során felmerülő kvantumalapú fenyegetések felismerésére és enyhítésére?

Az AI a következőképpen javítja a kvantumkorszak biztonságát:

- A kvantumtechnológiával végrehajtott támadásokhoz kapcsolódó rendellenességek figyelemmel kísérése

- Azok az eszközök, amelyek hosszú távú kriptográfiai kockázatnak vannak kitéve

- A fájlok integritásának ellenőrzése az átvitel után

- A „harvest-now” kampányokra utaló szokatlan hozzáférési minták felismerése

- A karantén és az izoláció munkafolyamatainak automatizálása

OPSWATmesterséges intelligencián alapuló fenyegetésérzékelő eszközei erősítik ezt a modellt azzal, hogy a fenyegetési információkat közvetlenül integrálják a fájlcserélési munkafolyamatokba.

Melyek a legjobb gyakorlatok Managed File Transfer felkészítésére a kvantum- és mesterséges intelligencia által vezérelt kiberfenyegetésekre?

A CISO-knak a következő bevált gyakorlatokat kell alkalmazniuk:

- Kriptográfiai rugalmasság bevezetése az algoritmusok gyors váltásához

- Alkalmazzon zéró bizalom elveket az összes fájlátviteli munkafolyamatban

- AI-alapú anomáliafelismerés és kockázati pontozás bevezetése

- Csökkentse a sebezhető, elavult protokolloktól való függőséget

- A partneri ökoszisztémák PQC-készségének ellenőrzése

- A dokumentumok mennyiségének és a mesterséges intelligencia kockázatainak kezelése a megfelelőségi jelentésekhez

- Beépített fájlszintű fenyegetésmegelőzés, például CDR és több motorral működő rosszindulatú programok elleni szkennelés

Milyen megfelelési és szabályozási szempontok fontosak a kvantumbiztonságos és AI-vezérelt fájlátviteli megoldások bevezetésekor?

A szabályozások gyorsan változnak, hogy figyelembe vegyék a kvantumveszélyeket, az AI-kockázatokat és a fejlett adatvédelmi követelményeket. A CISO-knak gondoskodniuk kell arról, hogy a fájlátvitel modernizálására irányuló erőfeszítéseik összhangban legyenek ezekkel a változó elvárásokkal.

Melyek a kvantumbiztonságos fájlátvitel legfontosabb megfelelőségi szabványai?

A legfontosabb szabványok és iránymutatások a következőkből származnak:

- NIST PQC irányelvek (Kyber, Dilithium, SPHINCS+)

- ETSI szabványok a QKD és a PQC számára

- Regionális megbízások a kriptográfiai rugalmasság és az algoritmusok frissítése terén

- Az Egyesült Államok elnöki rendeletei és szövetségi iránymutatásai a kvantumtechnológia alkalmazására való felkészültségről

Ezek a szabványok az algoritmusok átállását, a kulcskezelés frissítését, az ellenőrzési dokumentációt és a hosszú távú titoktartási garanciákat hangsúlyozzák.

Hogyan kell a szervezeteknek dokumentálniuk és jelenteniük a kvantumbiztonságos és mesterséges intelligenciával vezérelt fájlátviteli biztonságot?

A legjobb gyakorlatok közé tartoznak:

- Kriptográfiai leltárak vezetése

- Az algoritmusok átmenetének és a kulcsfontosságú életciklus-irányítás dokumentálása

- AI-vezérelt észlelési események és válaszintézkedések rögzítése

- A hozzáférés-vezérlési döntések rögzítése a Zero Trust munkafolyamatokban

- A GDPR, CCPA, HIPAA és SOX előírásoknak megfelelő megfelelőségi jelentések készítése

OPSWATmegfelelőségi követelményeknek megfelelő naplózási és jelentési funkciói jelentősen csökkentik a biztonsági csapatok terheit.

Milyen következményekkel járnak a kvantum- és mesterséges intelligencia technológiák az adatvédelemre és a határokon átnyúló adattovábbításra?

A kvantumtechnológia és a mesterséges intelligencia új adatvédelmi szempontokat vet fel:

- A PQC hosszú távú titkosságot biztosít az érzékeny exportok számára

- Az AI-ellenőrzés joghatósági aggályokat vet fel az adatfeldolgozás tekintetében

- Az adatvédelmi törvények (GDPR, CCPA, APAC szabályozások) kriptográfiai átláthatóságot követelnek.

- A határokon átnyúló adattovábbításokhoz biztosítani kell, hogy az adatok elhagyják a kiindulási környezetet, a kvantumbiztonságos védelem továbbra is fennmaradjon.

A CISO-knak gondoskodniuk kell arról, hogy a fájlátviteli rendszerek bizonyíthassák a titkosítás tartósságát, és a szabályozási keretek között felelősségteljesen alkalmazzák a mesterséges intelligenciát.

GYIK

Melyek a vezető posztkvantum kriptográfiai szabványok az MFT számára?

A NIST által jóváhagyott algoritmusok, mint például a Kyber és a Dilithium, képezik a jövőbeli PQC-bevezetés alapját.

Hogyan integrálhatók az AI-alapú eszközök MFT ba?

Viselkedéselemzés, anomáliafelismerés és automatizált fenyegetésértékelés SIEM/IAM integrációval.

Mi a PQC bevezetésének ütemterve MFT vállalati MFTben?

Kezdje meg az értékelést most, tesztelje a PQC-t 1–3 éven belül, és valósítsa meg a teljes bevezetést 3–5 éven belül.

Mi a kockázata a „most begyűjteni, később dekódolni” típusú támadásoknak?

A támadók ma már képesek elfogni a titkosított fájlokat, és azokat dekódolni, amint a kvantumszámítógépek elég érettek lesznek.

Hogyan viszonyul a QKD a PQC-hez?

A QKD páratlan biztonságot kínál, de speciális hardvert igényel; a PQC praktikusabb a nagy léptékű bevezetéshez.

Hogyan kell a vállalkozásoknak felkészülniük az AI és a kvantumtechnológia jelentette fenyegetésekre?

Vezesse be a Zero Trust modellt, alkalmazza a kriptográfiai agilitást, telepítse az AI-alapú észlelést, és modernizálja a régi protokollokat.