In critical infrastructure, trust must be earned—especially when files are being transferred into OT (operational technology) networks via USBs, CDs, or peripheral and removable media. That’s why MetaDefender Kiosk, combined with MetaDefender Aether, is a vital line of defense for protecting industrial control systems from sophisticated threats.

Túl a Multiscanning és a fájlfertőtlenítésen

MetaDefender Kiosk is already known for its ruggedized hardware and ability to scan and sanitize files using 30+ AV engines and Deep CDR™ TechnologyTM, but advanced threats don’t always show their hand during static analysis. That’s where MetaDefender Aether comes in.

Sandbox dinamikus viselkedéselemzéssel ellátott, légvédett környezetet biztosít - akár offline is:

- Késleltetett vagy felhasználófüggő malware viselkedés kiváltása szimulációval

- A hosszú alvásidejű hasznos terhek expozíciójának felgyorsítása

- A sandbox-tudatos rosszindulatú programok megfigyelésének megakadályozása

Ez különösen kritikus az olyan környezetekben, mint az energiahálózatok, a vízkezelő üzemek és a gyártóüzemek, ahol a csak a telepítés után beinduló rosszindulatú szoftverek katasztrofális fennakadásokat okozhatnak.

Miért működik a légüres hálózatokban

MetaDefender Aether was engineered to function in isolated environments and it:

- Nem igényel tartós felhőkapcsolatot a működéshez

- Támogatja a fenyegetési információk biztonságos szinkronizálásátManaged File Transfer MetaDefender Managed File Transfer MFT) segítségével.

- Részletes viselkedési jelentéseket és IOC-ket biztosít a SIEM-ekbe és SOC-munkafolyamatokba történő integráláshoz.

Így ideális olyan felhasználási esetekhez, amikor a fájlokat egy biztonságos állomáshelyen (például egy üzemi DMZ-ben) szkennelik, mielőtt megbízható adathordozón keresztül az OT magba továbbítják.

Bizonyított az elkerülő rosszindulatú szoftverek ellen

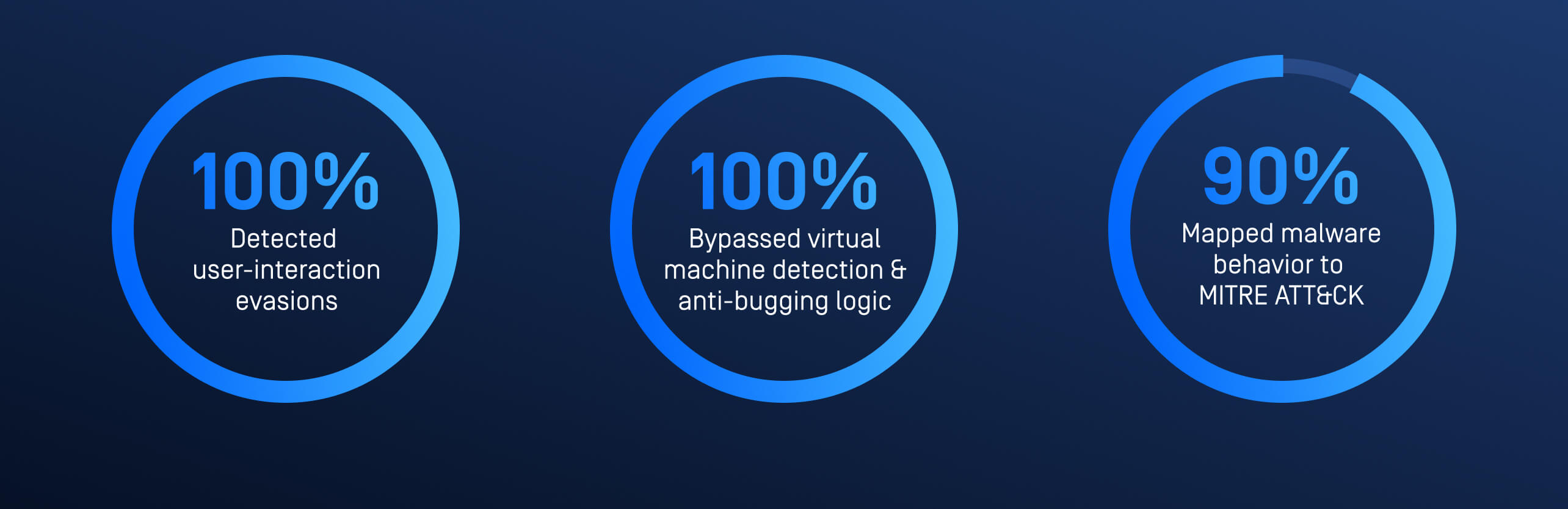

Az AMTSO által hitelesített tesztelés szerint:

- Sandbox a felhasználói interakciók megkerülésének 100%-át észlelte (pl. emberi görgetésre vagy kattintásra váró rosszindulatú szoftverek).

- Sandbox megkerülte a virtuális gép észlelésének és a hibakeresés elleni logika 100%-át.

- Sandbox a rosszindulatú programok viselkedésének 90%-át a MITRE ATT&CK-hez rendelte, lehetővé téve a fenyegetésvadászatot még a felismerés után is.

Ez a teljesítmény alapvető fontosságú az OT-környezetekben, ahol a jogsértéseket gyakran túl későn fedezik fel, és a szabályozási megfelelés (például a NIST CSF, az IEC 62443 vagy a TSA SD02C) proaktív fenyegetésérzékelést követel meg.