A kiberfenyegetések folyamatos fejlődésével a támadók új módszereket találnak arra, hogy a nem hagyományos fájltípusok, a beágyazott rosszindulatú tartalom és az újszerű támadási vektorok révén elkerüljék a felderítést. OPSWATlegújabb biztonsági fejlesztései a fenyegetések észlelését a következő szintre emelik, és hatékony eszközöket biztosítanak a szervezetek számára a fenyegetések pontosabb elemzéséhez, osztályozásához és semlegesítéséhez. Az egyedi fájltípus-érzékeléstől a PCAP-ok (hálózati csomagfelvételek) mélyreható vizsgálatáig ezek a fejlesztések biztosítják, hogy a biztonsági csapatok a felmerülő kockázatok előtt járjanak.

Fájltípus-érzékelés

Egyéni szabályok meghatározása

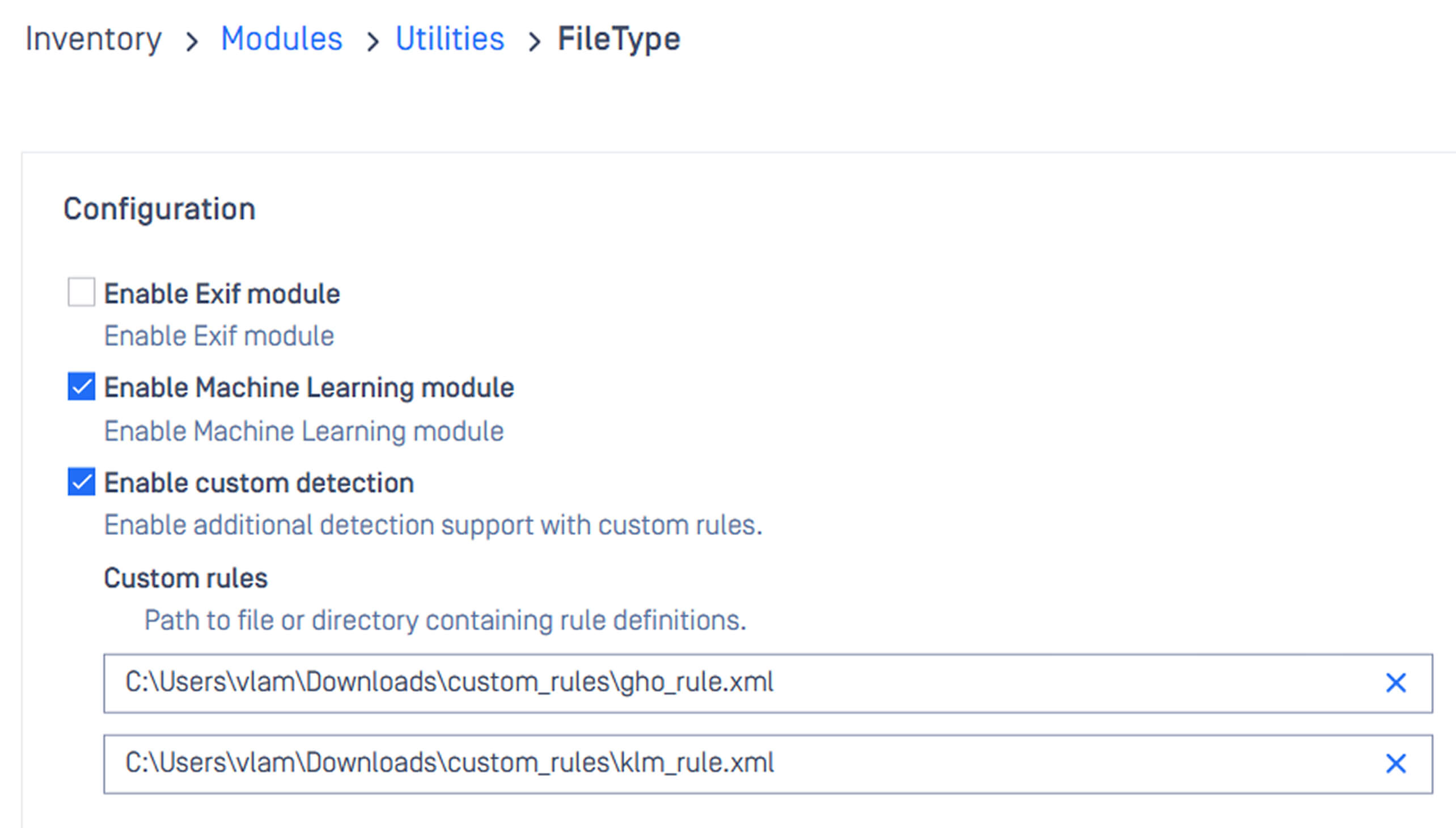

A szervezetek gyakran találkoznak olyan egyedi vagy szabadalmaztatott formátumú fájlokkal, amelyeket a szabványos eszközök nem tudnak azonnal felismerni. A gyártó által biztosított javításokra való várakozás megakaszthatja a munkafolyamatokat, és a csapatok nem tudják, hogy blokkolják-e ezeket a fájlokat (kockáztatva a fennakadást) vagy engedélyezzék őket (kockáztatva a kitettséget).

A Fájltípus-érzékelő motor ezt egyéni szabályalapú fájltípus-érzékeléssel oldja meg, lehetővé téve a szervezetek számára, hogy saját osztályozási logikát határozzanak meg a fel nem ismert fájlokra vonatkozóan.

- Definiáljon saját kritériumokat (pl. fejlécek, kiterjesztések vagy bájtminták) a nem támogatott formátumok osztályozásához.

- Azonnal cselekedjen - nem kell várnia a frissítésekre.

- A biztonság és a termelékenység egyensúlya a szabályok szervezetének egyedi fájlkezelési irányelveihez való igazításával.

Ez visszaadja az irányítást az Ön kezébe, biztosítva, hogy még a hiányos vagy új fájltípusok is összhangban legyenek a munkafolyamatokkal.

Deep CDR™ technológia

Adja meg az "intézkedés okát"

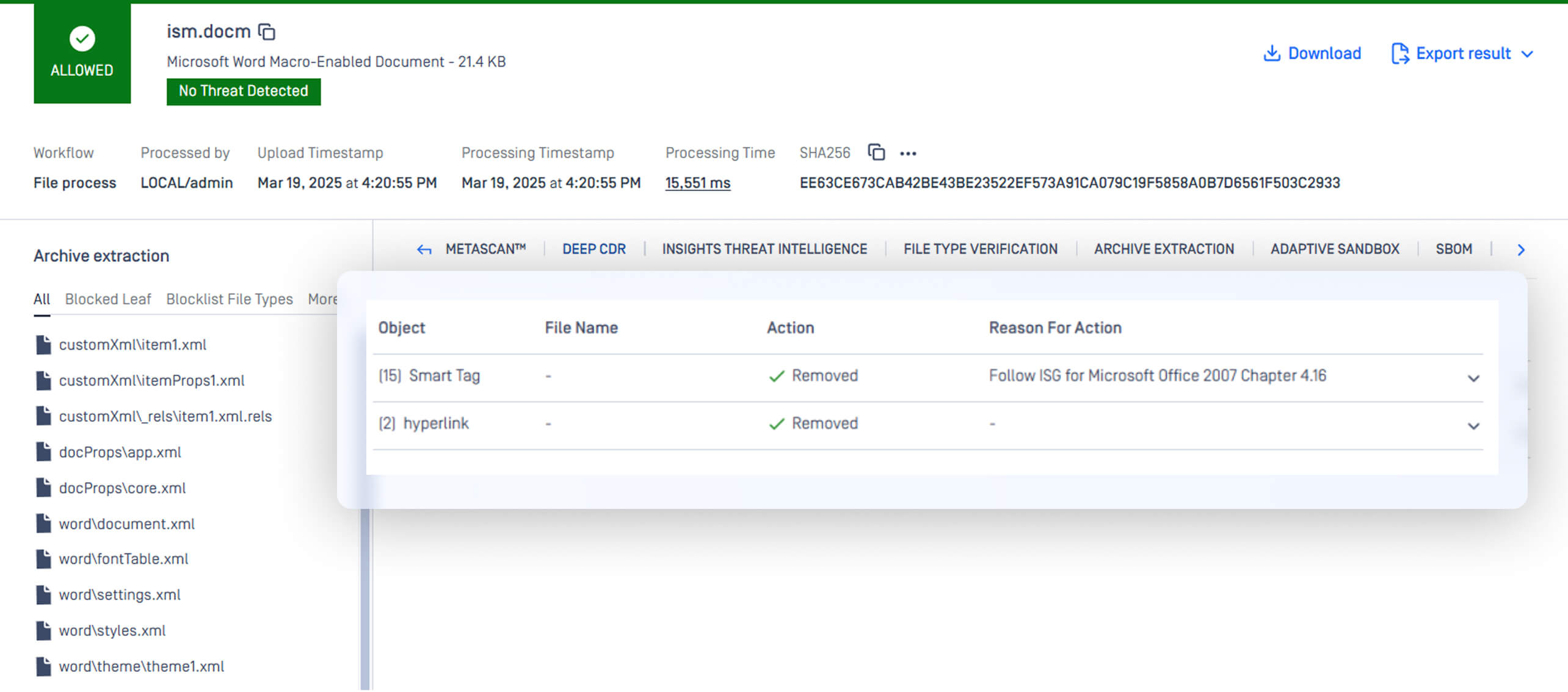

A modern dokumentumok több mint egyszerű szöveg és kép - metaadatokat, beágyazott objektumokat és akár rejtett szkripteket is tartalmaznak, amelyek támadási vektorok lehetnek. Míg a makrókat széles körben kockázatosnak ismerik el, az olyan finomabb fenyegetések, mint a dokumentumtulajdonságok, a sablonhivatkozások vagy a régebbi Office-fájlokba ágyazott QR-kódok gyakran elkerülik a vizsgálatot.

A Deep CDR™ technológia mostantól részletes „intézkedés indoklását” is megad, segítve a biztonsági csapatokat abban, hogy megértsék, miért tisztították meg bizonyos elemeket. Ez a átláthatóság elengedhetetlen a szabályoknak való megfelelés, a forenzikus elemzés és a felhasználói bizalom szempontjából.

ASCII-alapú QR-kódok felismerése

A fenyegető szereplők folyamatosan újítanak, hogy elkerüljék a felderítést. Az egyik új taktika a rosszindulatú QR-kódok ASCII formátumba történő beágyazása. Ezeket a QR-kódokat beolvasva adathalász webhelyekre vagy rosszindulatú letöltésekhez vezethetnek.

A Deep CDR™ technológia most már felismeri és semlegesíti az ASCII-kódolású QR-kódokat, így megakadályozza ezt az újszerű támadási módszert, mielőtt azt kihasználhatnák.

Base64-kódolt JSON adatok rekurzív szanálása

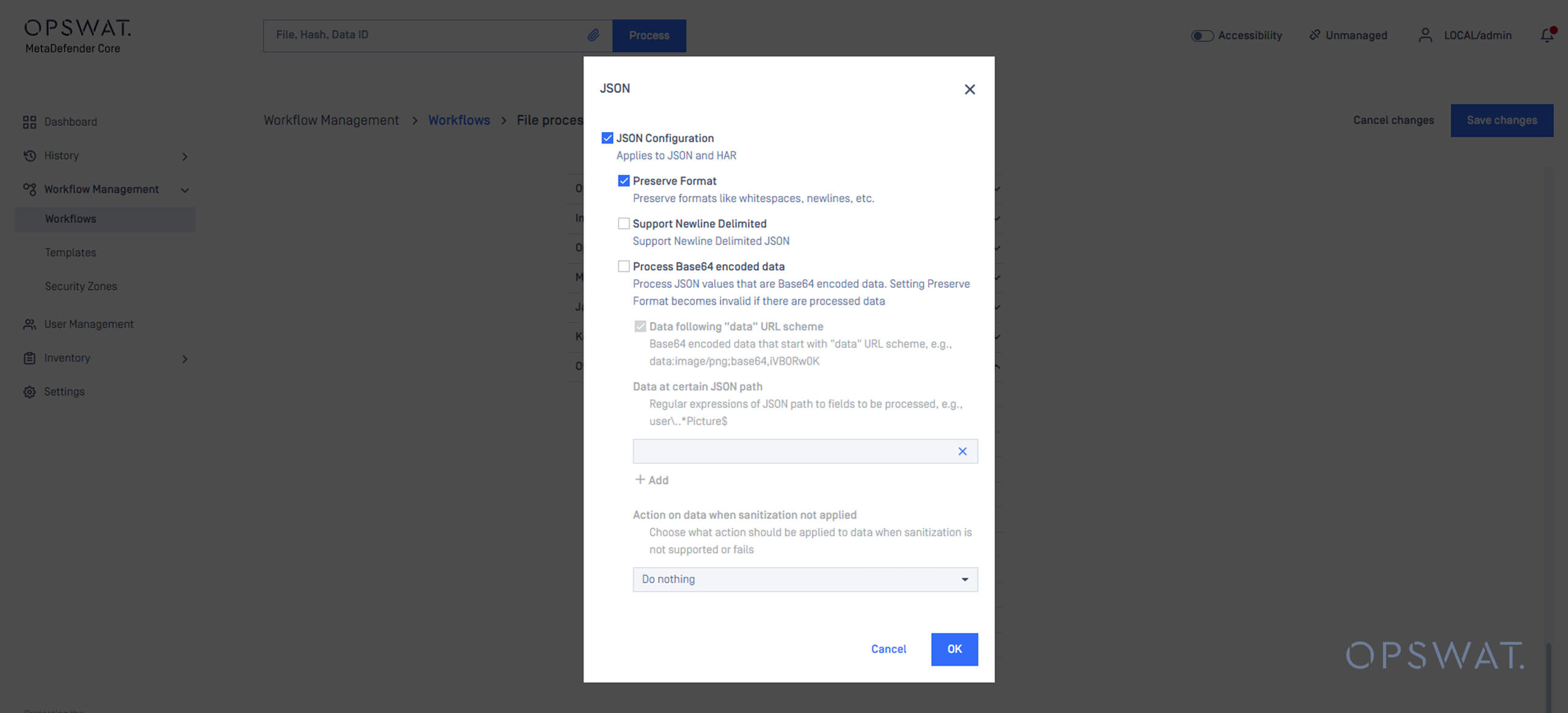

Egy másik fontos fejlesztés a Base64-kódolt JSON-adatok mélyreható vizsgálata. A támadók egyre gyakrabban ágyaznak rosszindulatú hasznos terheket kódolt karakterláncokba az API vagy konfigurációs fájlokban.

A Deep CDR™ technológia mostantól rekurzív tisztítási funkcióval rendelkezik a Base64-kódolású JSON-tartalmakhoz, amely biztosítja, hogy:

- A Base64-kódolt adatok dekódolása megtörténik.

- A kinyert tartalom fertőtlenítve van.

- A szanált adatokat újra Base64-ben kódoljuk, és újra beillesztjük a JSON struktúrába.

Ez a folyamat biztosítja, hogy a strukturált adatfájlokba nem maradnak beágyazott fenyegetések.

Archívum-kivonás

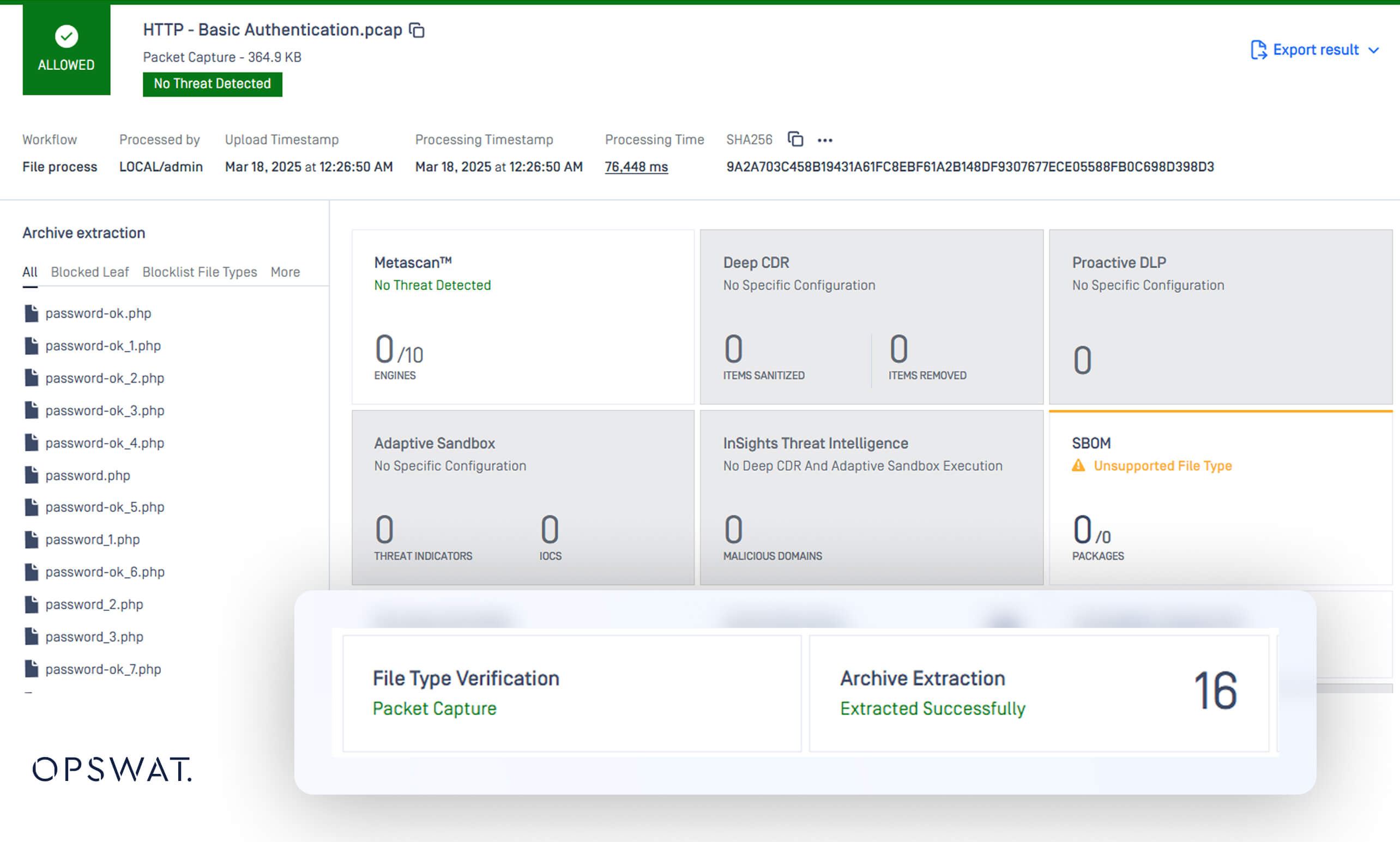

A PCAP-fájlok kivonása és vizsgálata

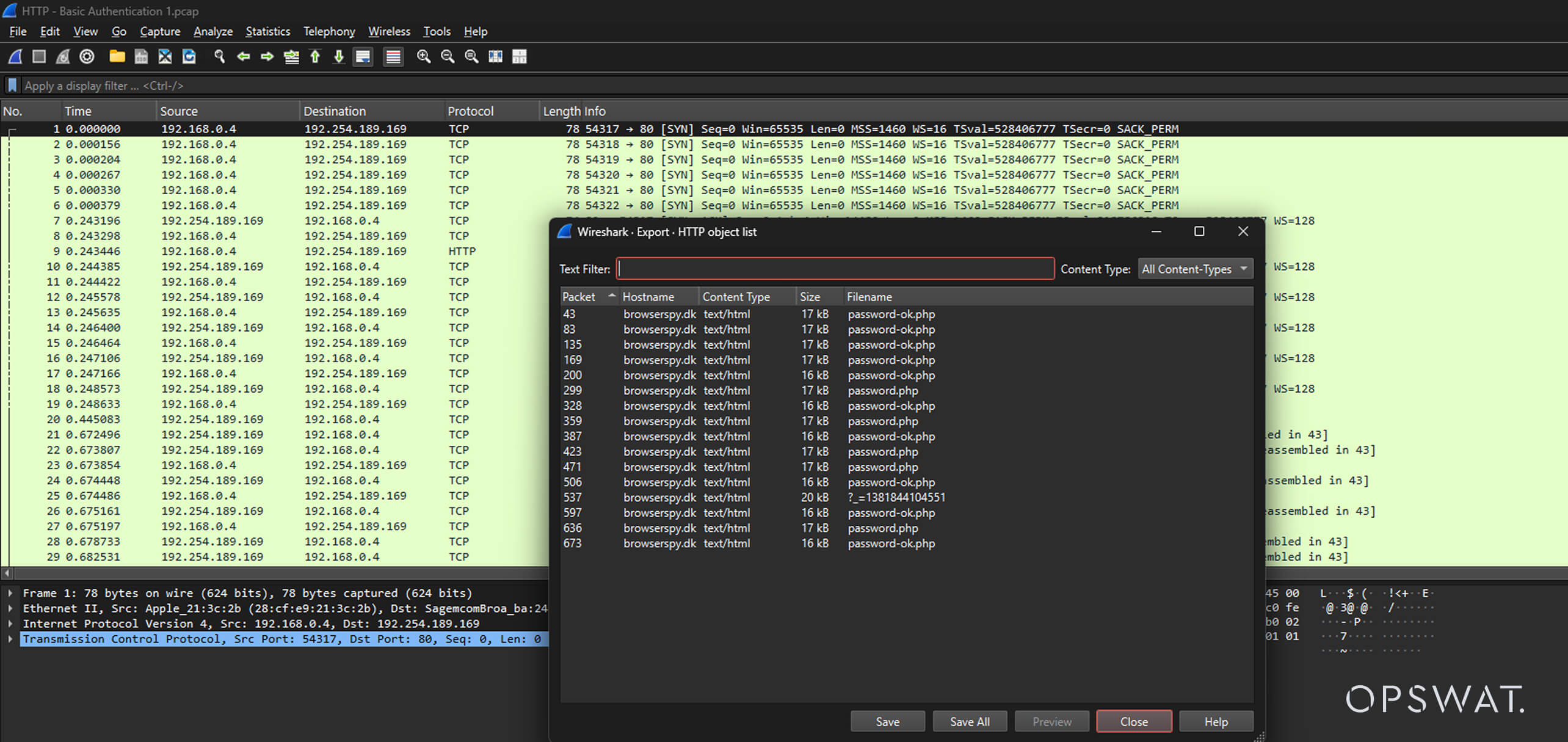

A hálózati csomagfelvételek (PCAP-fájlok) aranybányát jelentenek a törvényszéki nyomozók számára, de sok biztonsági megoldás számára vakfoltot jelentenek. A hagyományos eszközök gyakran átláthatatlan tárolóként kezelik a PCAP fájlokat, és figyelmen kívül hagyják a bennük lévő HTTP, FTP vagy IMAP forgalmat. Ez a figyelmetlenség lehetővé teszi a támadók számára, hogy a látszólag jóindulatú hálózati naplókon keresztül adatokat szivárogtassanak ki vagy rosszindulatú programokat juttassanak célba.

Az Archive Engine mostantól a PCAP-fájlokon belüli összes csomagot kivonja és megvizsgálja, ugyanazt a szigorú elemzést alkalmazva, mint az önálló fájlok esetében. A hálózati munkamenetek rekonstruálásával és a kinyert hasznos terhelések vizsgálatával a biztonsági csapatok felismerhetik:

- Malware letöltések

- Adatszivárgási kísérletek

- Parancsnoki és ellenőrző kommunikáció

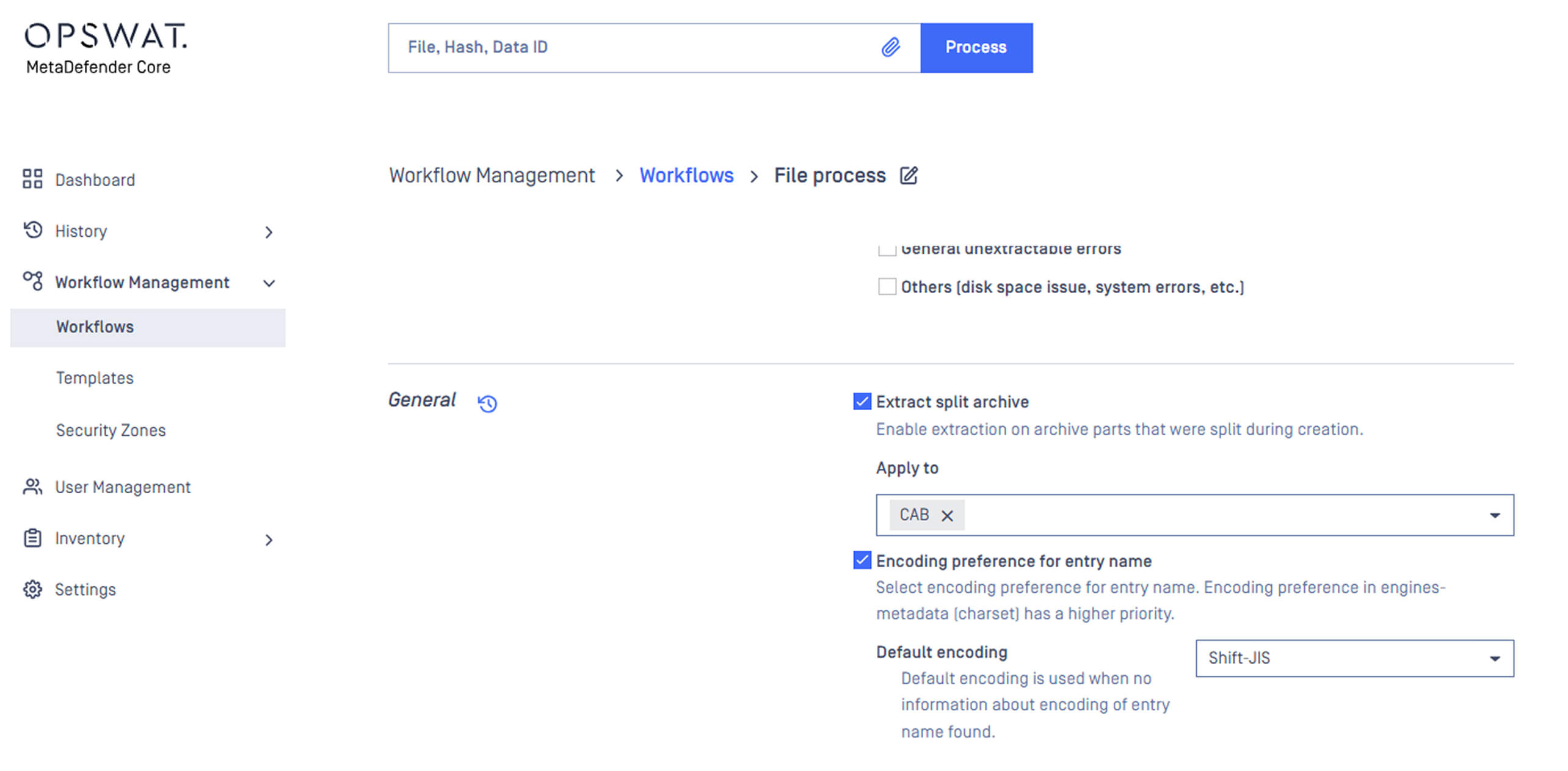

Rugalmas konfiguráció lehetővé tétele munkafolyamat-integrációval

Korábban számos globális konfigurációs lehetőség modulszinten volt korlátozva. Ezzel a frissítéssel a legfontosabb konfigurációk a munkafolyamatokba kerültek, lehetővé téve:

- Nagyobb rugalmasság a biztonsági irányelvek meghatározásában.

- Könnyebb testreszabhatóság a szervezeti igények alapján.

- Nagyobb hatékonyság a nagyszabású biztonsági telepítések kezelésében.

Frissítések az Ön igényeinek megfelelően

A Deep CDR™ Technology, File Type Verification és az Archive Extraction motorok legújabb frissítései lehetővé teszik a biztonsági csapatok számára, hogy közvetlenül ellenőrizzék a fájlok, dokumentumok és hálózati adatok elemzését, így a döntések a kontextuson alapulnak, nem pedig találgatásokon. Ha többet szeretne megtudni, vagy szeretné látni ezeket a funkciókat működés közben, vegye fel a kapcsolatot OPSWAT