A kiberbiztonság terén elért fejlődés ellenére a rosszindulatú támadások még mindig gyakoribbak, mint valaha. A sebezhetőségeket az elmúlt években vezető fegyverként használták ki, és számos közelmúltbeli támadási incidensben, köztük a Microsoft Follina sebezhetőségi támadásában és az orosz-ukrán kiberháborúban is megtaláljuk őket. Ezért kritikus fontosságú az adatbiztonság hatékony biztosítása a nem biztonságos állapotban. A Secure Access Service Edge ( Secure ) és a Cloud Access Security Broke (CSAB) kulcsszerepet játszik ebben a kérdésben.

A SASE témája az évek során folyamatosan napirenden volt. Ez a hálózati architektúra a vállalatok számára biztonságos hálózati modellről szóló elképzelést testesíti meg, és a hálózati határok – például a hálózati biztonsági átjárók, a felhőalapú hozzáférés, a tűzfalak és a zero-trust hálózatok – meghatározásán alapul. 2022 elején a Gartner egy új koncepciót javasolt, Secure Edge (SSE) elnevezésűt, amely felváltotta az eredeti Cloud Security Broke (CSAB) koncepciót, főként a járvány kitörése miatt, amely megváltoztatta a mai munkavégzés módját. A korábbi irodai környezet hibrid irodává vagy teljesen távoli irodai környezetté alakult át.MetaDefender OPSWAT MetaDefender ésCore MetaDefender Core, valamint a saját fejlesztésű Deep CDR™ technológia az ilyen hibrid irodák alapvető építőelemei.

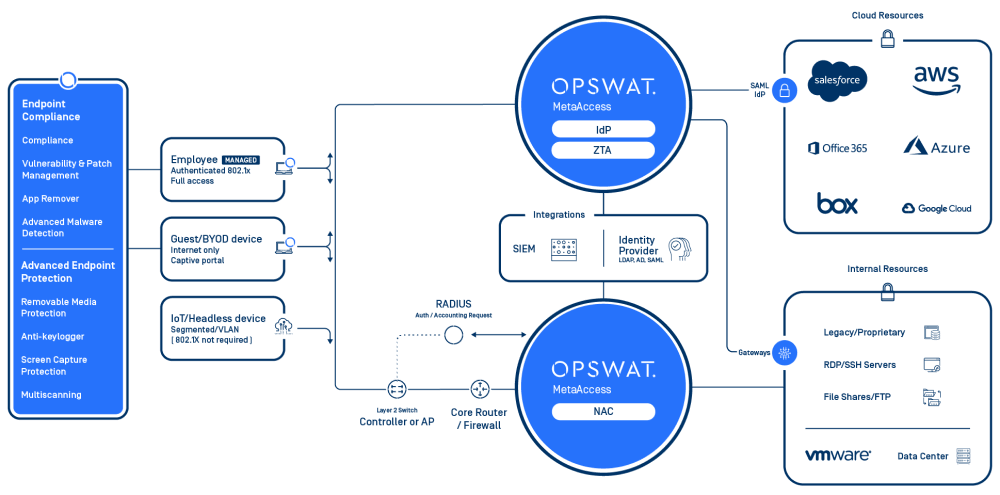

Szigorú biztonsági határok az OPSWAT MetaDefender hozzáféréssel hozzáférés

OPSWAT MetaDefender Az Access egyetlen platformon belül kezeli a biztonságos hozzáférést és az eszközjogszabályi megfelelőséget, függetlenül attól, hogy a végfelhasználók otthon, az irodában vagy távoli helyeken tartózkodnak, és hogy az adatok és alkalmazások a helyszínen vagy a felhőben vannak. Amikor a felhasználók csatlakoznak a hálózathoz, a MetaDefender Access ellenőrzi a végpontok jogszabályi megfelelőségét, és megvizsgálja az eszközöket a szokásos biztonsági ellenőrzésekkel, például az operációs rendszer és a vírusirtó segítségével, majd sokkal mélyebbre megy a kockázat- és sebezhetőségi értékeléssel, valamint a több mint 5000 harmadik féltől származó alkalmazás felismerésének és ujjlenyomatvételének képességével. Ugyanakkor a rendszer integrálható a következőkkel is MetaDefender Core a vállalkozások nagyobb biztonságának biztosítása érdekében.

Zero-Trust biztonság: Hogyan ismeri fel az ismeretlen fenyegetéseket Multiscanning a Deep CDR™ technológia?

A zéró bizalom biztonsági modelljén alapuló OPSWAT MetaDefender Core egy fejlett fenyegetésmegelőző megoldás, amely felismeri, elemzi és semlegesíti a rosszindulatú programokat és a zero-day támadásokat. A MetaDefender Core néhány főbb jellemzője és előnyeCore Multiscanning és a Deep CDR™ (Deep Content Disarm and Reconstruction) technológiák.

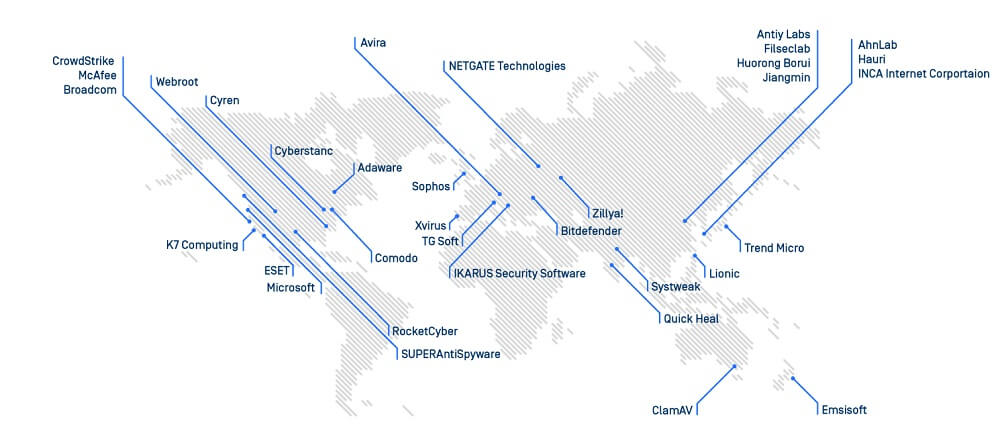

OPSWAT Multiscanning lehetővé teszi, hogy több mint 30 rosszindulatú szoftverek elleni motorral vizsgálja a fájlokat helyben és a felhőben, hogy az aláírások, heurisztikák és a gépi tanulás segítségével 99%-nál nagyobb felismerési arányt érjen el. A Multiscanning segítségével elkerülheti az egyetlen gyártó esetleges korlátai által okozott kockázatokat, amelyek abból adódhatnak, hogy a gyártó bizonyos földrajzi régiókban vagy kormányzati szerveknél nem működhet.

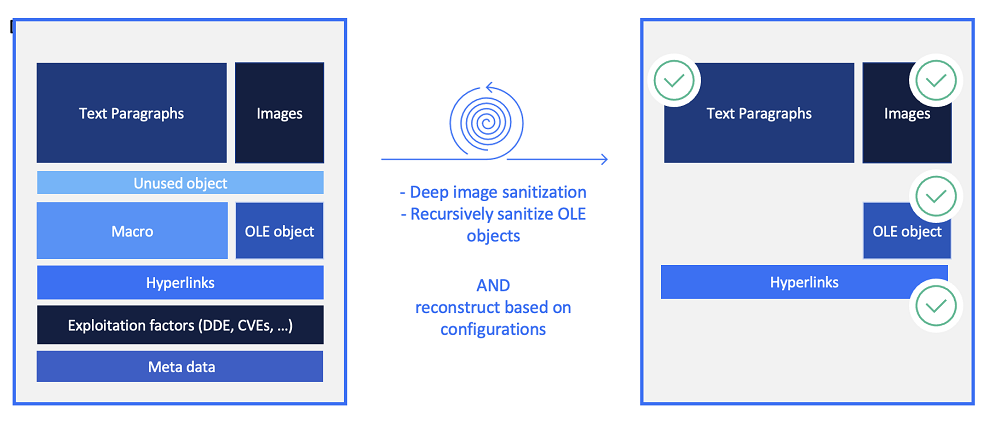

A Deep CDR™ technológia bemutatása: hogyan működik?

A Deep CDR™ technológia – más néven fájltisztítás – MetaDefender Core működésének legfőbb hajtóereje. Ahogyan mindig meg kell mosni a kezünket, hogy megakadályozzuk a vírusok bejutását az otthonunkba, úgy kell megtisztítanunk azokat a fájlokat is, amelyek be akarnak jutni a vállalati hálózatba. Ha az összes fájlt hatástalanítják, mielőtt azok bejutnának a vállalati hálózatba, akkor azok már nem jelentenek veszélyt, miután bekerültek oda.

Ezért az OPSWATfilozófiája: Ne bízz semmiben. Ne bízz semmilyen eszközben.

"Ahogy a rosszindulatú szoftverek homokdoboz kikerülési technikái javulnak, a CDR használata az e-mail átjárónál a homokdobozolás kiegészítéseként vagy alternatívájaként fog növekedni."

Fighting Phishing: Optimize your Defense, Gartner.

Az ismert sebezhetőségeket ki lehet használni, de számos ismeretlen támadási felület is létezik. A zero-day támadások általában a sebezhetőségkezelési életciklus (felismerés, értékelés és javítás) gyenge pontjait használják ki, ezért sok biztonsági védelmi rendszer nem képes észlelni ezeket a támadásokat. A Deep CDR™ technológia minden felhasználható adathordozót ártalmatlanná tesz, így a felhasználók biztonságos környezetben érhetik el a fájlokat, ami hatékony határbiztonsági védelmet garantál.

A következő példa: ha a fájlban olyan objektumok vannak, amelyeknek a természetben nem szabadna létezniük, a hatástalanítás után ugyanaz a fájl továbbra is normálisan használható, és az élesített objektumok megtisztításra és eltávolításra kerülnek.

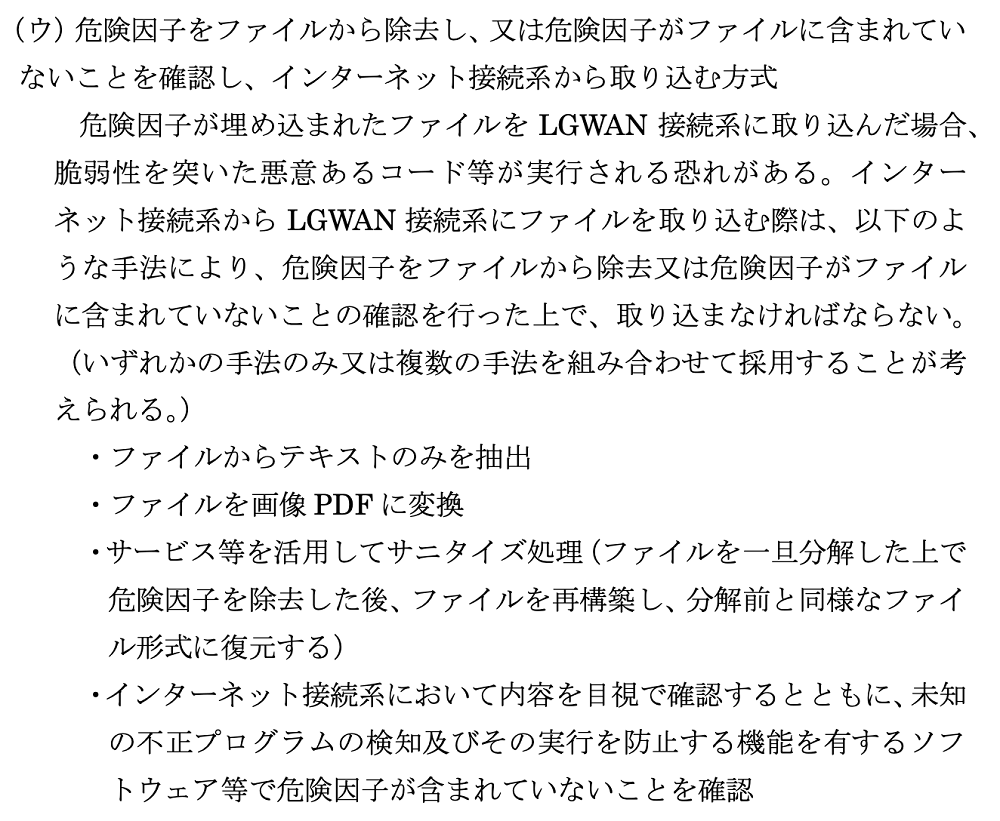

2022 márciusában a japán Belügy- és Hírközlési Minisztérium kiadta a helyi önkormányzatok információbiztonsági irányelveit. Az irányelvek legfontosabb pontja a helyi önkormányzatok szélessávú hálózatainak (LGWAN) figyelembevétele volt. Emellett kiemelték a fájlcserével kapcsolatos kockázati tényezők kiküszöbölésének és a fájlhasználat során a biztonság megerősítésének fontosságát, ami tovább erősítette a Deep CDR™ technológia kritikus hálózatokba történő bevezetésének szükségességét.

- ファイルからテキストのみを抽出(Extract csak szöveg a fájlokból)

- サービス等を活用してサニタイズ処理(ファイルを一旦分解した上で危険因子を除去した後、ファイルを再構築し、分解前と同様なファイル形式に復元する)Sanitize fájlok biztonsági szolgáltatások használatával. (A fájl hatástalanítása és a kockázati tényezők eltávolítása után rekonstruálja a fájlt, és állítsa vissza a korábbi fájlformátumot.)

OPSWAT a Deep CDR™ technológiát OPSWAT a vállalati biztonsági határok megerősítésére. Most már Ön is alkalmazhatja MetaDefender Core technológiát az Email Security, hálózati biztonság, fájlok Secure , Kiosk, Vault és egyéb alkalmazási területek. Ezen felül a MetaDefender Core API megkönnyíti a Deep CDR™ technológia integrálását különböző környezetekbe, például felhőbe, helyszíni rendszerekbe, zárt hálózatokba és Docker-telepítési architektúrákba.

Ha a kritikus eszközök védelmét szolgáló robusztus biztonsági rendszer felállítása érdekli, további információkért forduljon kiberbiztonsági szakértőinkhez!