Az eltávolítható adathordozók, például az USB , külső merevlemezek és más hordozható eszközök kritikus és gyakran figyelmen kívül hagyott fenyegetést jelentenek az OT (Operational Technology) környezetekre. A DarkReading jelentése feltárta, hogy a nemzetállamok visszatérnek az USB-khez, és BYOD kibertámadásokban használják azokat a szigorúan őrzött kormányzati szervezetek kompromittálására, és ezt "a kiberbiztonság legfurcsább trendjeként" emlegetik.

Mivel megkerülik a hagyományos hálózat alapú védelmet, a cserélhető adathordozók közvetlenül a levegőben elzárt és szegmentált rendszerekbe juttatnak rosszindulatú szoftvereket, kihasználva a biztonsági modellt, amelyre az OT és a kritikus infrastruktúra környezetek támaszkodnak. A SANS 2025 ICS/OT Cybersecurity Budget jelentés szerint 2024-ben az ICS-ek (ipari vezérlőrendszerek) ellen irányuló kibertámadásokban a cserélhető adathordozók tették ki a kezdeti vektorok 20,3%-át, míg az összes OT-kompromittálás 15,2%-a cserélhető adathordozókról származott.

Hogyan használják ki a fenyegető szereplők az eltávolítható Media

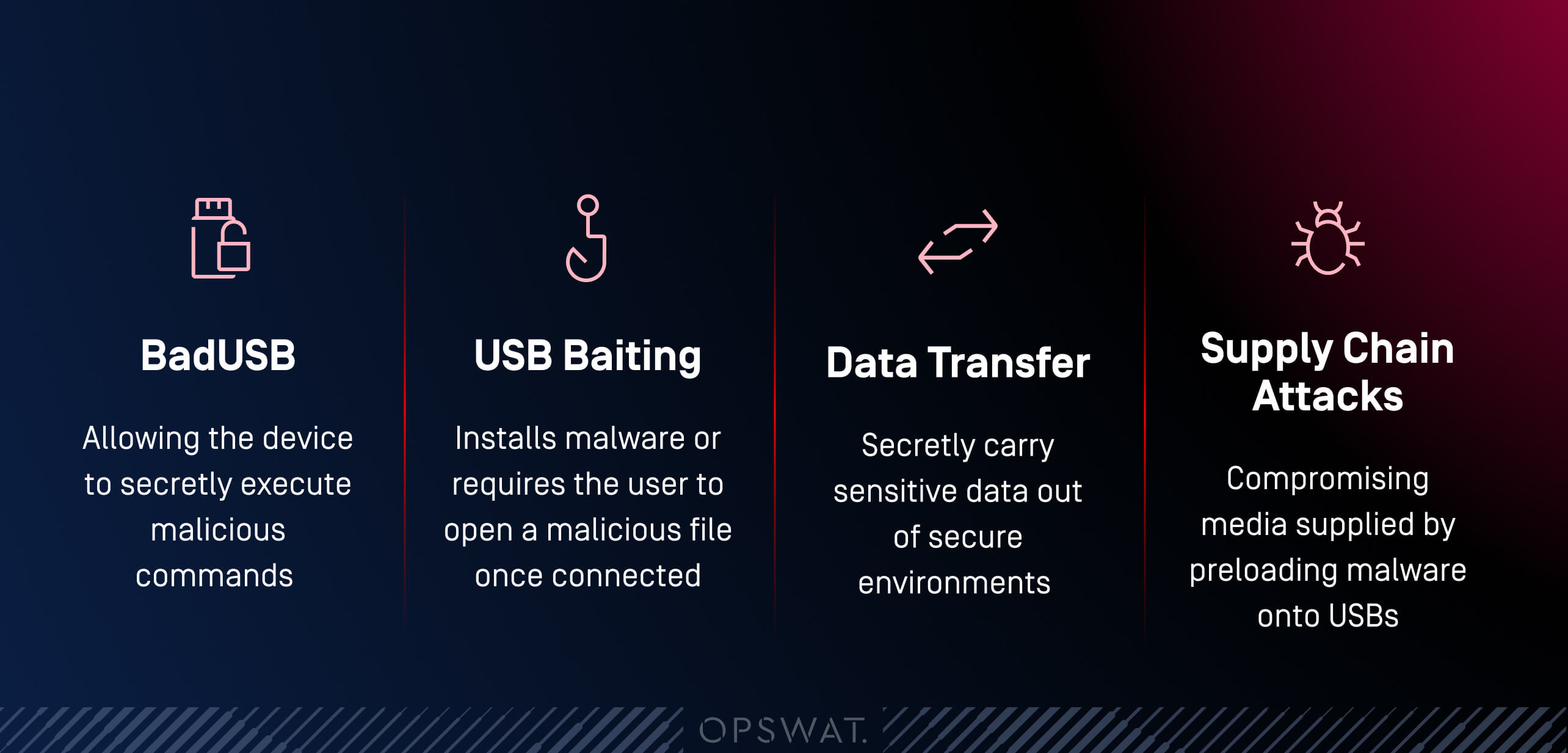

A fenyegető szereplők különböző taktikákat alkalmaznak a rosszindulatú szoftverek terjesztésére vagy adatok kinyerésére a levehető adathordozók segítségével, hogy megkerüljék a hagyományos biztonsági ellenőrzéseket és elkerüljék az észlelést:

- BadUSB: Egy USB firmware-jét úgy programozza át, hogy legitim eszközt, például billentyűzetet vagy hálózati kártyát utánozzon, lehetővé téve az eszköz számára, hogy titokban rosszindulatú parancsokat hajtson végre.

- USB : Egy fertőzött USB nyilvános helyen hagyása csábító címkével, például "Bizalmas" vagy "Q4 Plan", amely rosszindulatú programot telepít, vagy a felhasználónak meg kell nyitnia egy rosszindulatú fájlt, amint csatlakozik.

- Adatátvitel: Ugyanazon adathordozók használata, amelyeket a rosszindulatú programok átvitelére használnak a levegőbe zárt rendszerekbe, hogy titokban érzékeny adatokat szállítsanak ki a biztonságos környezetből.

- Supply Chain elleni támadások: A szállítók és vállalkozók által szállított adathordozók kompromittálása a gyártás vagy a forgalmazás során az USB-kre előre betöltött rosszindulatú szoftverek révén.

Miért sebezhetőbbek a kritikus rendszerek, mint valaha?

A hagyományos vírusirtók már nem hatékonyak

Egyetlen vírusirtó motor átlagosan csak 45,4%-os felismerési arányt érhet el. Mivel az egyetlen vírusirtó megoldások a szignatúra-alapú felismerési megközelítésre és az ismert rosszindulatú szoftverek korlátozott adatbázisára támaszkodnak, a modern, kitérő és mesterséges intelligencia által vezérelt rosszindulatú szoftverekkel szemben nem tudnak megfelelni.

A nulladik napi kihasználások kockázatai

Mivel nincsenek javítások vagy aláírások, és nem áll rendelkezésre elegendő információ a támadás észleléséhez, a nulladik napi támadásokat gyakran csak a károkozás után fedezik fel. Ha a megelőzés helyett kizárólag a felderítésre hagyatkozunk, a kritikus infrastruktúra rendkívül sebezhetővé válik.

Gyanús eredetű fájlok

A gyanús, külföldi eredetű fájlokat hordozó eltávolítható adathordozók további kockázatokat jelenthetnek, mint az államilag támogatott ellenfelek által hordozott rosszindulatú szoftverek. Bár biztonságosnak tűnik a használat, a meghatározott helyekről származó fájlok feldolgozása vagy szoftverek használata a szervezeteket annak a kockázatának teszi ki, hogy nem felelnek meg a jogszabályi előírásoknak, ami súlyos bírságokhoz vezethet.

Kitérő és AI-vezérelt rosszindulatú programok

A támadók továbbra is a legújabb technológiákat használják a nehezen felderíthető rosszindulatú szoftverek kifejlesztésére, a gyakori kitérő technikáktól, mint például a makrók és a memóriakivonás, egészen a viselkedést megváltoztató, mesterséges intelligencia által vezérelt rosszindulatú szoftverekig. A kifinomultság ezen rétegei többrétegű megoldásokat igényelnek, amelyek a megelőzést helyezik előtérbe a felderítéssel szemben.

Emberi hiba és adatvédelmi incidensek

Az érzékeny adatokat, például jelszavakat, kritikus üzleti adatokat és szigorúan titkos tartalmakat tartalmazó cserélhető adathordozók káros adatszivárgáshoz vezethetnek. Az ilyen gyakorlatok az adatsértések és a megfelelőség megsértésének egyik fő okai.

A rosszindulatú szoftverek megállítása a behatolási ponton

A MetaDefender Kiosk™ a különböző üzemeltetési környezetek követelményeinek megfelelő 5 formájú, még a legzordabb körülmények között is használható, fizikai kapuőrként működik, és biztosítja, hogy minden cserélhető adathordozót átvizsgáljanak és érvényesítsenek használat előtt, különösen a kritikus légtérzáras környezetekben. A több mint 20 adathordozótípust támogató MetaDefender Kiosk a cserélhető adathordozók széles skáláját vizsgálja, beleértve az USB , memóriakártyákat, merevlemezeket, CD-ket és DVD-ket.

Bizonyított, világszerte megbízható technológiákkal van felszerelve, hogy védelmet nyújtson az OT-eszközök védelmére a legkifinomultabb eltávolítható adathordozói fenyegetésekkel szemben.

Advanced Threat Detection több motorral

A több mint 30 rosszindulatú szoftvermotorral akár 99,2%-os felismerési arányt is elérő Metascan™ Multiscanning fokozott védelmet nyújt a különféle kiberfenyegetésekkel szemben, csökkenti a kitettségi időt és a hamis pozitív eredmények esélyét.

Megelőző technológia a fel nem fedezett fenyegetések elleni védekezéshez

Míg a hagyományos szkennelési megoldások nem képesek felismerni az ismeretlen fenyegetéseket, a Deep CDR™ technológia ezeket a fenyegetéseket a fájlok tisztításával és regenerálásával védi, miközben megőrzi azok funkcionalitását. Segít megelőzni a fel nem ismert fenyegetéseket, beleértve a zero-day kihasználásokat és a kitérő rosszindulatú programokat, több mint 200 fájltípus támogatásával.

Fájlok eredetének felderítése a megfelelőségi jogsértések elkerülése érdekében

A Country-of-Origin technológia a metaadatok és az ujjlenyomatok elemzése révén azonosítja a fájlok földrajzi eredetét. A fájlok földrajzi eredetének ellenőrzése segít a szervezeteknek elkerülni a megfelelőség megsértését.

Az érzékeny adatok kiszivárgásának megakadályozása

Az érzékeny adatok védelme érdekében a Proactive DLP™ ellenőrzi a fájlokat a kritikus légtérzáras hálózatokra történő átvitel előtt, és egyéni szabályos kifejezések segítségével blokkolja az érzékeny és titkos adatokat.

Ismert fájl sebezhetőségek észlelése

A MetaDefender Kiosk az aktív eszközökről gyűjtött több mint 3 000 000 adatponttal és több mint 30 000 kapcsolódó CVE-vel és súlyossági információval ellenőrzi a fájlokat és szoftvereket a gyakori sebezhetőségek szempontjából, mielőtt átengedné őket a légréseken.

Integrált perifériák és cserélhető Media védelme és azon túlmenően

Kiosk MetaDefender Kiosk más MetaDefender megoldásokkalKiosk többszintű biztonságot nyújt a cserélhető és perifériás adathordozók számára. Zökkenőmentesen integrálódik MetaDefender Managed File Transfer MFT)™ megoldással, hogy biztonságos, fertőtlenített fájlok átvitelét biztosítsa.

My OPSWAT™ Central Management lehetővé teszi a készülékek konfigurálását, a pásztázási irányelvek beállítását és érvényesítését, valamint részletes ellenőrzési naplók generálását több kioszkon keresztül, mindezt egyetlen üvegablakból. A központosított, ellenőrizhető naplókkal és a következetes házirend-kényszerítéssel, a MetaDefender Kiosk fejlett szkennelési képességein felül segíti a szigorú OT-specifikus szabályozási szabványoknak való megfelelést, beleértve a NIST, IEC 62443, ISO 27001 és NERC CIP szabványokat. MetaDefender Netwall hozzáférést biztosít a valós idejű OT-adatokhoz, és lehetővé teszi a biztonságos adatátvitelt az OT-környezetekbe, miközben védi az OT-környezetet a hálózatról származó fenyegetésekkel szemben.

MetaDefender Media Firewall™ biztosítja, hogy a behelyezett hordozható adathordozók indítószektorait és fájltartalmát a MetaDefender KioskTM használat előtt megvizsgálja, ellenőrzi, szanálja és jóváhagyja. A MetaDefender Endpoint Validation™ vagy a Media Validation szintén képes ellenőrizni, hogy a cserélhető adathordozókat a kikényszerített házirendek szerint vizsgálták-e be.

Végponttól-végpontig tartó eltávolítható Media védelme

Az OPSWAT több mint 1900 kritikus infrastruktúrával rendelkező szervezetnél szerzett bizonyított tapasztalataival továbbra is stratégiai előnyt biztosít a fejlődő cserélhető adathordozókkal szembeni fenyegetésekkel szemben. MetaDefender Kiosk az USB és más adathordozókon lévő adatok ellenőrzési pontjaként működik, hogy elemezze, ellenőrizze és fertőtlenítse a digitális adatokat, mielőtt azok belépnek a biztonságos hálózatba vagy elhagyják azt.

Ha többet szeretne megtudni, és élő bemutatót szeretne tartani arról, hogy MetaDefender Kiosk hogyan védheti meg OT környezetét a modern kiberfenyegetésekkel szemben, még ma ütemezzen be egy bemutatót szakértőink egyikével.

További források

Szeretne többet megtudni a MetaDefender Kiosk? Látogasson el a MetaDefender Kiosk Hub oldal