Az OT Security szükségszerűsége

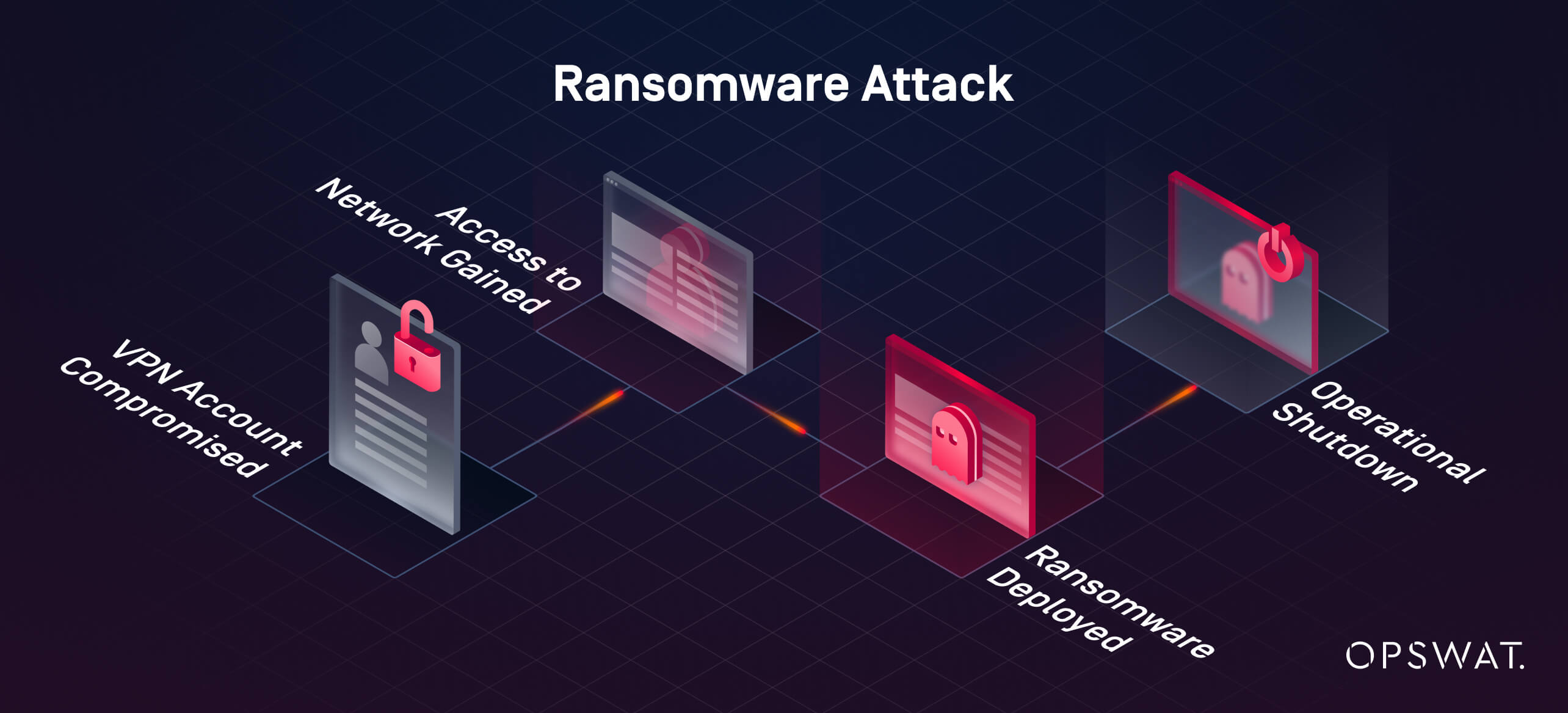

Ha az operatív technológiai rendszereket támadás éri, a következmények messze túlmutatnak az egyes szervezeteken. A közelmúltban bekövetkezett nagy horderejű incidensek, mint például az amerikai olajvezeték elleni zsarolóvírus-támadás, rávilágítottak a kritikus infrastruktúra törékenységére és a biztonságos OT-környezetektől való függőségére.

Ez a konkrét jogsértés 4,4 millió dolláros kifizetést eredményezett, és több millió hordónyi olajtermelés megszakadt, ami széles körű gazdasági és működési zavarokat okozott. Az incidens rávilágított egy kulcsfontosságú sebezhetőségre: a kiberfenyegetésekkel szemben még a levegővel lezárt OT-hálózatok sem védettek, különösen, ha a frissítések és karbantartás fizikai adathordozóktól függ.

Ez a cikk a biztonságos fájlátviteli megoldások szerepét vizsgálja az ipari környezetek védelmében. A fájlalapú fenyegetésmegelőző eszközök hálózatukba történő integrálásával a szervezetek robusztus, többrétegű védelmet hozhatnak létre a fejlődő kibertámadásokkal szemben, miközben biztosíthatják üzleti tevékenységük folyamatosságát.

4 fő különbség az IT és OT kiberbiztonság között

Az IT (információtechnológiai) és az OT (operatív technológiai) környezetek konvergenciája összetett biztonsági kihívásokat hoz létre, amelyeket az eltérő működési prioritások és technológiai követelmények okoznak. Az IT és OT környezetek áthidalásának 4 legfontosabb kihívásáról itt olvashat.

Az IT-rendszerek a rugalmasságot és a hatékonyságot helyezik előtérbe, míg az OT-rendszerek megbízhatóságot és folyamatosságot követelnek, és gyakran megszakítás nélkül működnek a magas biztonságú iparágakban.E prioritások áthidalása olyan megoldásokat igényel, amelyeket úgy terveztek, hogy megkönnyítsék a zökkenőmentes, biztonságos és megfelelő adatáramlást mindkét területen, miközben kezelik az OT-környezetek sajátos sebezhetőségeit.

Az informatikai rutinszerű sebezhetőségi és behatolásvizsgálatokat kihívás megismételni az OT-környezetekben az elavult rendszerek, a ritka frissítések, az ellátási lánc sebezhetőségei és a lapos hálózati architektúrák miatt. Ezen túlmenően az OT-rendszerek érzékenyebbek a tesztelés által okozott zavarokra.

A passzív értékelések és a korlátozott aktív tesztelés tehát gyakori megközelítések, de ezek a módszerek nem feltétlenül fedik fel teljes mértékben az éles rendszerek sebezhetőségeit, illetve nem foglalkoznak a külső adatok és frissítések által bevezetett kockázatokkal. Miközben ezek a gyakorlatok csökkentik a közvetlen működési kockázatokat, nem nyújtanak olyan átfogó biztonságot, amely az OT-rendszerek fejlődő fenyegetésekkel szembeni védelméhez szükséges.

Az informatikai környezetek általában eszközzárat alkalmaznak, hogy megakadályozzák az illetéktelen hozzáférést inaktivitás idején. Az OT környezetben az ember-gép interfészeket (HMI) gyakran több felhasználó osztja meg a gyártócsarnokokban, és azok lezárása életbiztonsági megfontolások miatt nem kivitelezhető.

A fizikai akadályok korlátozhatják a hozzáférést az engedélyezett személyzetre, de ezek önmagukban nem biztos, hogy biztosítják az érzékeny OT-rendszerek belső fenyegetésekkel vagy jogosulatlan használattal szembeni védelméhez szükséges biztonsági szintet.

OT-környezetekben az összetevők gyakran nem képesek naplókat generálni vagy továbbítani a megfelelő célállomásokra. Még ha a naplók rendelkezésre is állnak, előfordulhat, hogy a szabványos IT-környezetekben nem értelmezhetőek. Ennek eredményeképpen az OT-szakértők kézi ellenőrzésekre hagyatkoznak a berendezések állapotának felméréséhez.

Ha a berendezések állapotának felmérése kézi ellenőrzésekre támaszkodik, az nem hatékony és potenciális vakfoltokat eredményez, ami megnehezíti az átfogó felügyelet fenntartását és a biztonsági kockázatok hatékony kezelését.

Az informatikai rendszerek általában helyreállítási pontokat határoznak meg, hogy a zavarok után visszaálljanak egy konzisztens állapotba. Az OT-környezetek azonban egyedi megközelítéseket igényelnek a valós korlátok miatt. Egy alumíniumöntöde például nem tudja pontosan azon a ponton folytatni a termelést, ahol megszakadt, anélkül, hogy figyelembe venné a változásokat, például az olvadt alumínium megszilárdulását.

Ez a személyre szabott, kézi megközelítésekre való támaszkodás növelheti az elhúzódó leállások kockázatát, és megnehezítheti a műveletek zökkenőmentes és biztonságos helyreállítását.

A biztonság megerősítése a Managed File Transfer révén

A működési stabilitás az IT- és OT-környezetek eltérő igényeihez igazított, robusztus megoldásokat igényel. A Secure Managed File Transfer (MFT) megoldások alapvető eszközként szolgálnak a biztonságos, megfelelő és hatékony fájlcsere biztosításához az IT- és OT-rendszerek között.

Az olyan kulcsfontosságú sebezhetőségek, mint a jogosulatlan hozzáférés, az adatok meghamisítása és a fájlalapú fenyegetések kezelése révén MFT biztosítja a rugalmas, rendszereken átívelő kiberbiztonság alapjait.

Hitelesítés és engedélyezés

A hitelesítés kritikus fontosságára rávilágít a Finastra adatvédelmi incidens, ahol az SFTP-alapú fájlátvitel során a hiányos biztonsági lépések lehetővé tették a támadók számára, hogy érzékeny ügyféladatokat tegyenek tönkre.

Az ilyen kockázatok csökkenthetők olyan fájlátviteli megoldásokkal, amelyek olyan alapvető biztonsági intézkedéseket tartalmaznak, mint a felhasználói személyazonosságot ellenőrző MFA (többtényezős hitelesítés), az egyszerűsített hozzáférés-kezelést biztosító SSO (Single Sign-On) és az engedélyezett hozzáférés korlátozására szolgáló, robusztus, szerepkör-alapú hozzáférés-ellenőrzés. Emellett a felügyeleti jóváhagyási munkafolyamatok biztosítják, hogy az érzékeny fájlátvitelt a kijelölt személyzet vizsgálja felül és engedélyezi, ami a biztonság és az elszámoltathatóság további szintjét jelenti.

Bár számos MFT biztosítja ezeket az alapvető funkciókat, OPSWAT MetaDefender Managed File Transfer MFT) OPSWATkritikus infrastruktúra-környezetekre szabott, fejlett hitelesítési intézkedéseket kínál. Ezek közé tartozik az RBAC (szerepköralapú hozzáférés-vezérlés), az MFA (többfaktoros hitelesítés) és az SSO (egyszeri bejelentkezés) megoldásokkal való integráció. Ezek a funkciók biztosítják, hogy csak az arra jogosult személyek férhessenek hozzá az érzékeny adatokhoz, miközben teljesülnek a szigorú szabályozási követelmények is.

Láthatóság és ellenőrzés

A 2024-es AT&T betörés egy Snowflake-fiókon keresztül jelentős hiányosságokat tárt fel a harmadik féltől származó felhőplatformok felügyeletében és hozzáférés-szabályozásában. A támadók ellopott hitelesítő adatokkal hatalmas mennyiségű érzékeny ügyféladatot szivárogtattak ki, ami több mint 100 millió személyt érintett. Ez az incidens kiemeli a valós idejű felügyelet és a központosított irányítás fontosságát a fájlátviteli folyamatokban a jogosulatlan hozzáférés azonnali észlelése és az érzékeny információk védelme érdekében.

Hasonló incidensek megelőzése érdekében OPSWAT MetaDefender Managed File Transfer MFT) részletes ellenőrzési naplókat biztosít, amelyek teljes áttekintést nyújtanak a fájlaktivitásokról. Ez biztosítja a nyomonkövethetőséget és a szabályozási előírások betartását, miközben lehetővé teszi a szervezetek számára a potenciális kockázatok gyors azonosítását és kezelését. A fájlkezelés egyetlen rendszerbe történő összevonásával minimalizálhatók a hatékonysági veszteségek és javulhat az operatív felügyelet.

Kiegészítő, több területet átfogó megoldások

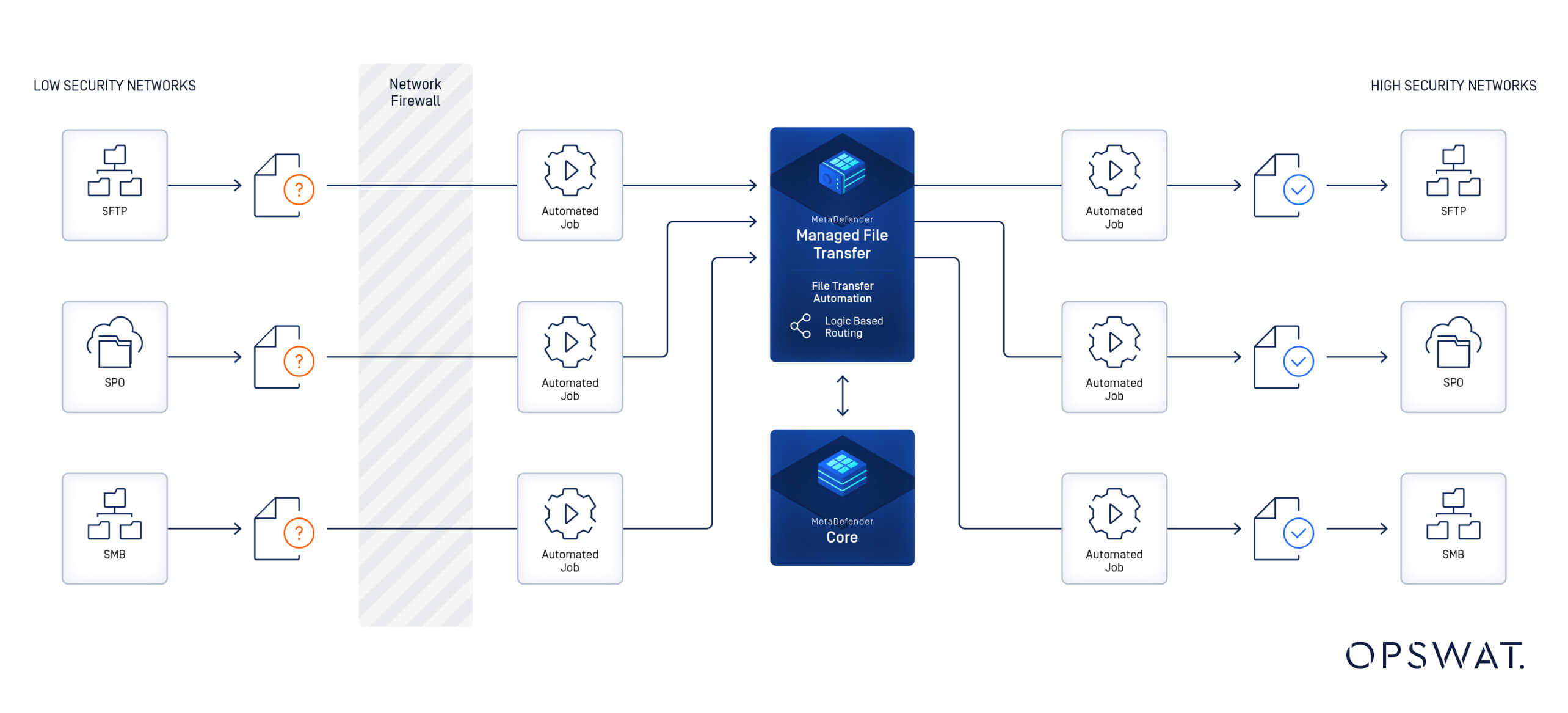

A kombinált IT- és OT-környezetekben a fájlátvitel biztonsága több mint önálló megoldásokat igényel. A biztonságos adatcsere sokrétű kihívásainak kezeléséhez átfogó megközelítésre van szükség. A fizikai adathordozók védelmétől a biztonságos hálózatközi adatátvitel biztosításáig több eszköz és stratégia kombinálásával egységes, többrétegű kibervédelem hozható létre.

Az OPSWATmegoldásai kifejezetten a magas és alacsony biztonságú környezetek egyedi igényeihez igazodnak. Ezen eszközök integrálásával a szervezetek olyan átfogó, több területre kiterjedő stratégiát hozhatnak létre, amely hatékonyan kezeli az IT és OT kiberbiztonsági kihívásokat, fenntartva a működési integritást.

Egy vezető egészségügyi szolgáltató ransomware támadásnak volt kitéve, amely az IT- és OT-rendszereit célozta meg, megzavarva a fájlátvitelt és az adatfolyamatokat. MetaDefender Managed File Transfer MFT) Multiscanning biztosította a biztonságos és előírásoknak megfelelő fájlátvitel alapját, lehetővé téve az automatizált munkafolyamatokat és a szabályozási előírások betartását.

Multiscanning technology leverages 30+ leading anti-malware engines to proactively detect over 99% of malware by using signatures, heuristics, and machine learning. Deep CDR™ Technology removes malicious content from files while preserving usability, providing zero-day protection for OT environments.

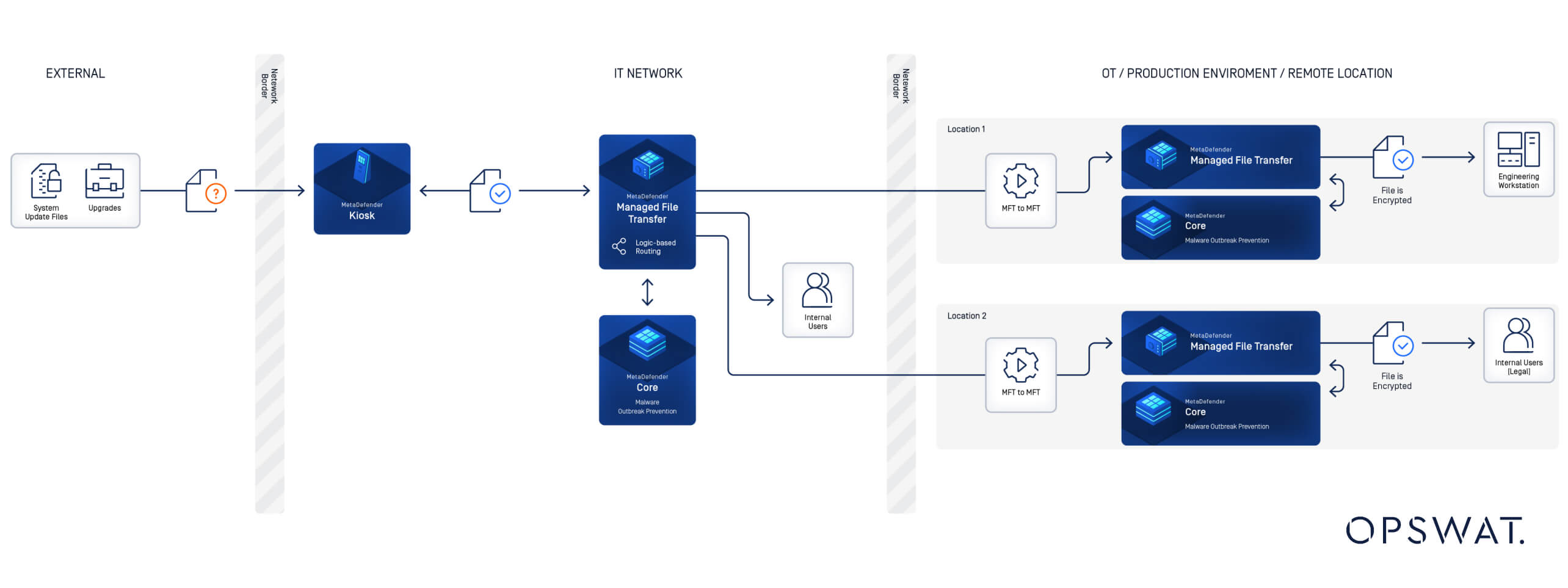

Egy nagy energetikai vállalatnak meg kellett védenie OT-rendszereit a cserélhető adathordozók által okozott sebezhetőségek ellen, amelyeket a vállalkozók és mérnökök gyakran használtak frissítésekhez.Managed File Transfer MetaDefender Managed File Transfer MFT) és Kiosk kombinációja központi szerepet játszott a biztonságos fájlátvitel lehetővé tételében és az iparági szabványoknak való megfelelés biztosításában.

Az OT-környezetekben az eltávolítható adathordozók továbbra is a sebezhetőségek egyik fő forrása. MetaDefender Kiosk csökkenti ezeket a kockázatokat az USB , CD-kről és más eszközökről származó fájlok átvizsgálásával és tisztításával, mielőtt azok belépnének a biztonságos tartományokba. A fejlett rosszindulatú programok felismerésével és fájlszanálási képességekkel felszerelve biztosítja, hogy csak biztonságos fájlok kerüljenek a hálózatba.

Zökkenőmentes védelmi stratégia a konvergens rendszerek számára

Mivel a kritikus infrastruktúrával rendelkező iparágak egyre nagyobb kiberbiztonsági kihívásokkal szembesülnek, az IT- és OT-rendszerek konvergenciája innovatív és átfogó megoldásokat igényel.Managed File Transfer MetaDefender Managed File Transfer MFT) e védelmi stratégia sarokköveként jelenik meg, lehetővé téve a biztonságos, előírásoknak megfelelő és hatékony adatátvitelt komplex környezetekben.

Managed File Transfer MetaDefender Managed File Transfer MFT) kiegészítő MetaDefender , például Kiosk, NetWall Email Security integrálva robusztus, többrétegű megközelítést kínál a kiberbiztonság terén. Ez a szinergia nemcsak védi az érzékeny OT-eszközöket a folyamatosan fejlődő kibertámadásoktól, hanem biztosítja a működés folytonosságát és a szabályozási előírások betartását is – ezek pedig elengedhetetlen tényezők a magas biztonsági követelményeket támasztó környezetekben.

A tét túl nagy ahhoz, hogy töredékes vagy elavult biztonsági intézkedésekre támaszkodjunk. Az OPSWAT MetaDefender megoldásai által támogatott integrált védelmi stratégia elfogadásával a szervezetek olyan rugalmas infrastruktúrákat építhetnek ki, amelyek képesek ellenállni a modern kibertámadásoknak, miközben zökkenőmentes működést biztosítanak.

A kritikus iparágak számára az előrelépés útja egyértelmű: proaktív, egységes megközelítést kell alkalmazni az OT-biztonság terén,Managed File Transfer MetaDefender Managed File Transfer MFT) segítségével, amely egy biztonságos és ellenálló jövő alapját képezi. MetaDefender Managed File Transfer MFT)ről további információkat a termékoldalunkon talál.