Ahogy a szervezetek a hibrid tárolási modell felé mozdulnak el, mind helyben, mind a felhőben, a fájlrendszerek összetettsége és sebezhetősége is növekszik. A nagyobb összetettség több belépési pontot és szélesebb támadási felületet jelent a fenyegető szereplők számára, ezért a szervezeteknek a megfelelő biztonsági intézkedéseket kell alkalmazniuk, és el kell kerülniük a téves információkat, hogy biztosítsák eszközeik védelmét.

Ebben a blogban lerántjuk a leplet néhány gyakori adattárolási biztonsági mítoszról, és rávilágítunk az értékes információk védelmének valóságára.

Mítosz #1: A Cloud tárolt adatok automatikusan Secure

A legtöbb adatsértés többféle környezetben tárolt eszközöket érint, beleértve a felhőalapú és a helyben tároltakat is. Az ilyen típusú jogsértéseket nehezebb azonosítani, és hosszabb ideig tart a megfékezésük, ami magasabb költségekhez és hosszabb szolgáltatásszünetekhez vezet.

Ebben a 2023-as jelentésben a jogsértések legnagyobb százaléka, 39%-a több környezetben tárolt adatokat érintett, ezt követik a nyilvános felhőben tárolt adatokat érintő jogsértések 27%-kal. A több környezetben is előforduló jogsértések száma meghaladta a csak a privát felhőben vagy a helyben lévő környezetben bekövetkezett jogsértések 34%-át.

Míg a felhőalapú tárhelyszolgáltatók számos biztonsági intézkedést hajtanak végre, a felhasználóknak is lépéseket kell tenniük a fájlok biztonságos feltöltése, letöltése és megosztása érdekében, és a felhőalapú eszközökre vonatkozó biztonsági protokollokat a helyben lévő eszközökre is alkalmazni kell, mert:

Cloud tárolási megoldások nem eredendően biztonságosabbak, sőt, a fenyegető szereplők nagyobb valószínűséggel veszik célba őket.

Cloud nem lehet felelősségre vonni a külső tárolórendszerekből feltöltött fájlok miatt bekövetkező biztonsági résekért, amelyek rejtett, fel nem fedezett rosszindulatú szoftvereket tartalmaznak.

A veszélyeztetett és a felhőalapú fájlrendszerekhez hozzáadott offline/helyszíni eszközök ezután elterjedhetnek, és veszélyeztethetik a fájlszinkronizálási folyamatok más aspektusait.

Mítosz #2: A vírusirtó Software elegendő

A vírusirtó (AV) szoftver a védelem szükséges eleme, de ez csak egy darabja a kirakós játéknak. A social engineering és a nulladik napi támadások gyakran kijátsszák ezt a védelmi stratégiát, a felismerési arányok mindössze 7% és 76% között mozognak egyetlen AV-motor esetében.

Védelmi rendszerének megerősítéséhez fontolja meg további biztonsági intézkedések bevezetését, például Multiscanning a fejlett rosszindulatú programok észleléséhez, Deep CDR™ Technology (Content Disarm and Reconstruction) a fájlok tisztításához és sandboxing a gyanús fájlok elkülönítéséhez és megsemmisítéséhez védett környezetben. Ez az alábbiak révén erősíti a biztonsági helyzetét:

Az ismert fenyegetések közel 100%-ának, valamint az ismeretlen fenyegetéseknek a heurisztika és a gyanús viselkedésminták alapján történő felismerése.

Eltávolít minden potenciálisan rosszindulatú kódot, és újratermeli a fertőtlenített, biztonságosan használható fájlokat, amelyek nem jelenthetnek veszélyt.

Lehetővé teszi a szervezet számára, hogy mélyreható jelentésekkel és elemzésekkel megelőző intézkedéseket tegyen még a legkifinomultabb, újszerű fenyegetésekkel kapcsolatban is.

A tárolásbiztonságnak ez a többrétegű megközelítése az összes ismert és ismeretlen fenyegetés közel 100%-át feltartóztatja, biztosítva, hogy egyetlen veszélyeztetett fájl se veszélyeztesse a tárolórendszereket.

Mítosz #3: A Cloud csak a szolgáltató felelőssége

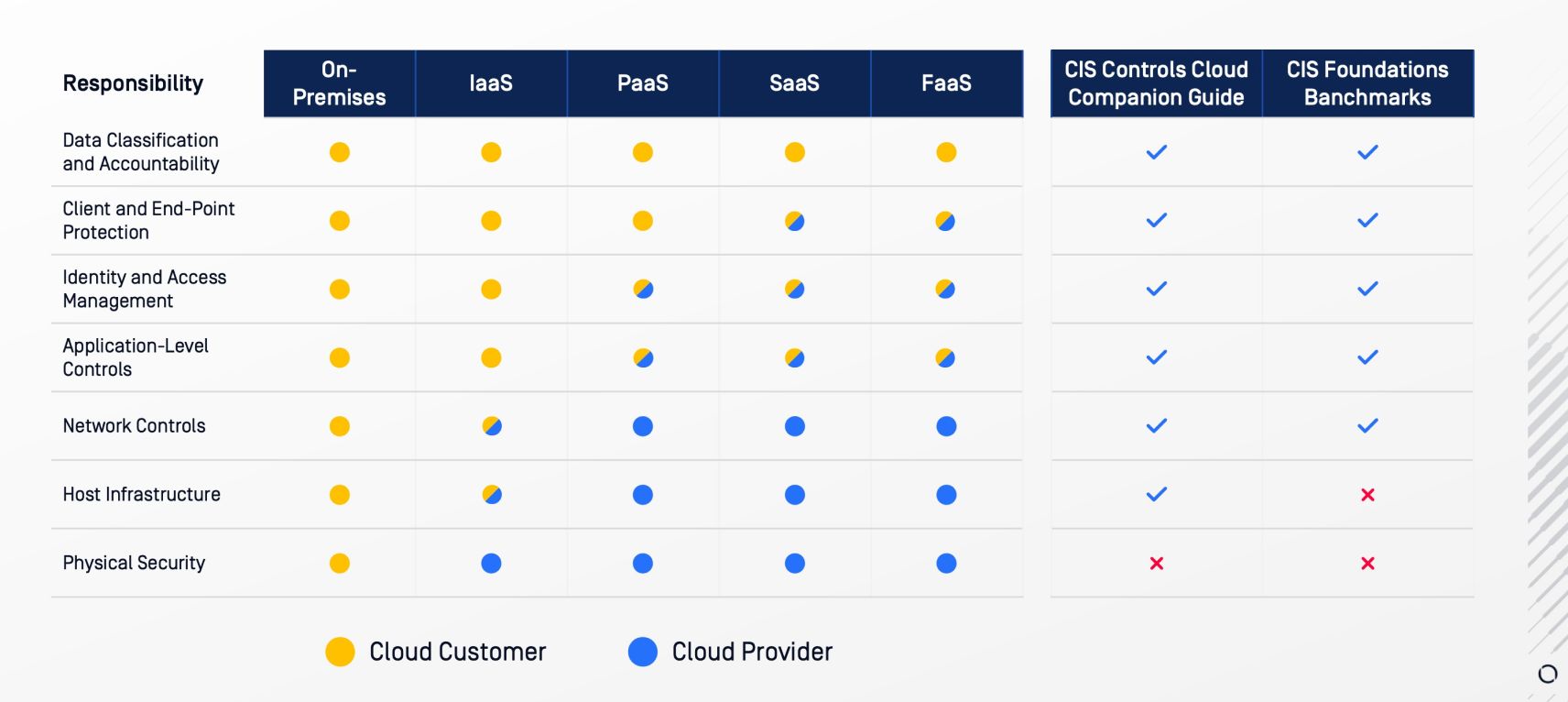

A Cloud sokat fektetnek a biztonságba, de fontos megjegyezni, hogy a felhőbiztonság közös felelősség. Míg a szolgáltatók a felhőalapú tárolási infrastruktúrát biztosítják, addig a felhőfelhasználók felelősek az általuk tárolt adatok biztonságáért.

Forrás: Center for Internet Security

A megbízható tárolási biztonsági intézkedések végrehajtása, a felhasználói hozzáférés kezelése a legkisebb jogosultság elve alapján, valamint a vonatkozó adatvédelmi szabályozások betartása kulcsfontosságú lépések, amelyeket a vállalkozásoknak meg kell tenniük az információik védelme érdekében:

A többrétegű biztonsági stratégia biztosítja, hogy egyetlen fájl se kerüljön szigorú ellenőrzés nélkül a fájlrendszerbe.

A legkisebb jogosultság elve csökkenti annak valószínűségét, hogy az alkalmazottak szándékosan vagy véletlenül veszélyeztetik a teljes fájlrendszert, mivel csak az igényeiknek megfelelő eszközökhöz adnak hozzáférést az alkalmazottaknak, ami a biztonsági rések hatását a lehető legkevesebb jogosultsági szintű hozzáférésre korlátozza.

Az adatvédelmi szabályoknak való megfelelés amellett, hogy segíti az eszközök védelmét, megóvja szervezetét a súlyos bírságoktól és a költséges auditoktól.

4. mítosz: A helybeni megfelelés könnyebb, mint Cloud megfelelés

Bár egyesek úgy vélik, hogy a felhőszolgáltatások használata ütközik az iparági szabályozásokkal, ez nem mindig igaz. Sok felhőszolgáltató betartja az olyan keretrendszereket, mint a HIPAA, a GDPR és a PCI DSS. Erős biztonsági ellenőrzéseket hajtanak végre, és olyan funkciókat kínálnak, amelyek segítik az ügyfeleket a megfelelési kötelezettségek teljesítésében.

A szervezetek számára azonban kritikus fontosságú, hogy alaposan felmérjék a felhőszolgáltató jogszabályi megfelelőségi képességeit, hogy megvédjék magukat a hatalmas bírságoktól és a költséges auditoktól egy esetleges adatvédelmi incidens esetén. Az érzékeny adatok migrálása előtt elengedhetetlen az ezekkel a szabályozásokkal való összhang biztosítása.

Proactive DLP (Data Loss Prevention) technológia hatékony védőpajzs lehet. Ez a technológia segít megvédeni az adatokat a jogszabályi vagy a házirend megsértésétől azáltal, hogy szabályokat állít fel az adatok hozzáférésének, használatának és megosztásának szabályozására a tárolási környezeteken belül. A Proactive DLP automatikusan elfogja és eltakarja ezeket az információkat, hogy biztosítsa, hogy az érzékeny adatokat ne osszák meg, illetve ne férjenek hozzá tévesen az illetéktelen alkalmazottak, illetve ne lopják el a fenyegető szereplők a zsarolóprogram-támadásokhoz.

Erősítse meg adattárolását a MetaDefender Storage Security többszintű védelmével

MetaDefender Storage Security megbízható védelmi réteget kínál a helyben és a felhőben tárolt adatokhoz. Megvédi a vállalati tárolt adatokat az adatszegéstől és a leállástól, és segíti a jogszabályi megfelelőségi előírások betartását.

MetaDefender Storage Security több OPSWAT isStorage Security , mint példáula Deep CDR™ technológia, Multiscanningés Proactive DLP , hogy megvédje a tárolt fájlokat, dokumentumokat és képeket a zero-day támadásoktól, a fejlett fenyegetésektől és az érzékeny adatok elvesztésétől.

MetaDefender Storage Security vállalati szintű funkciókat kínál, amelyek méretezhetőségre és a meglévő munkafolyamatokba való könnyű integrálhatóságra vannak szabva. Az intuitív felhasználói felület és a RESTful API felület lehetővé teszi a zökkenőmentes beépítést a különböző működési beállításokba. Ezenkívül az olyan funkciók, mint a fájlcímkézés és az automatikus javítás segítik a tartalom gyors osztályozását és a rosszindulatú fájlok azonosítását további elemzés vagy törvényszéki vizsgálat céljából.

Következtetés

Az adattárolás biztonságáról szóló mítoszok megcáfolásával és a MetaDefender Storage Security bevezetésével Ön magabiztosan védheti értékes információit.

Lépjen kapcsolatba velünk még ma, ha többet szeretne megtudni arról, hogy az OPSWAT hogyan segíthet az átfogó adatbiztonság elérésében, és hogyan védheti meg vállalkozását a folyamatosan fejlődő fenyegetésekkel szemben.