Az AI (mesterséges intelligencia) gyorsan befolyásolja a kiberbiztonságot a harctér mindkét oldalán. Miközben a védők a fenyegetések gyorsabb észlelésére használják az AI-t, a támadók intelligens eszközöket vetnek be a rendszerek feltörésére, a felderítés elkerülésére és a rosszindulatú tevékenységek automatizálására. Az eredmény? Folyamatosan változó fenyegetések, ahol az AI-alapú támadások képességeinek megértése alapvető fontosságúvá válik a rugalmas védelem kiépítéséhez.

Mi az a mesterséges intelligencia által vezérelt kibertámadás?

Az AI-alapú kibertámadások a mesterséges intelligenciát és a gépi tanulást használják a támadások gyorsabb, pontosabb és megtévesztőbb végrehajtására. Ezek a műveletek túlmutatnak a hagyományos kiberfenyegetéseken, minden egyes kísérletből tanulnak és alkalmazkodnak a célpontokhoz. A hagyományos módszerekkel ellentétben, amelyek statikus szabályokat követnek, ezek a támadások valós időben képesek pivotálni, gyakran emberhez hasonló viselkedéssel.

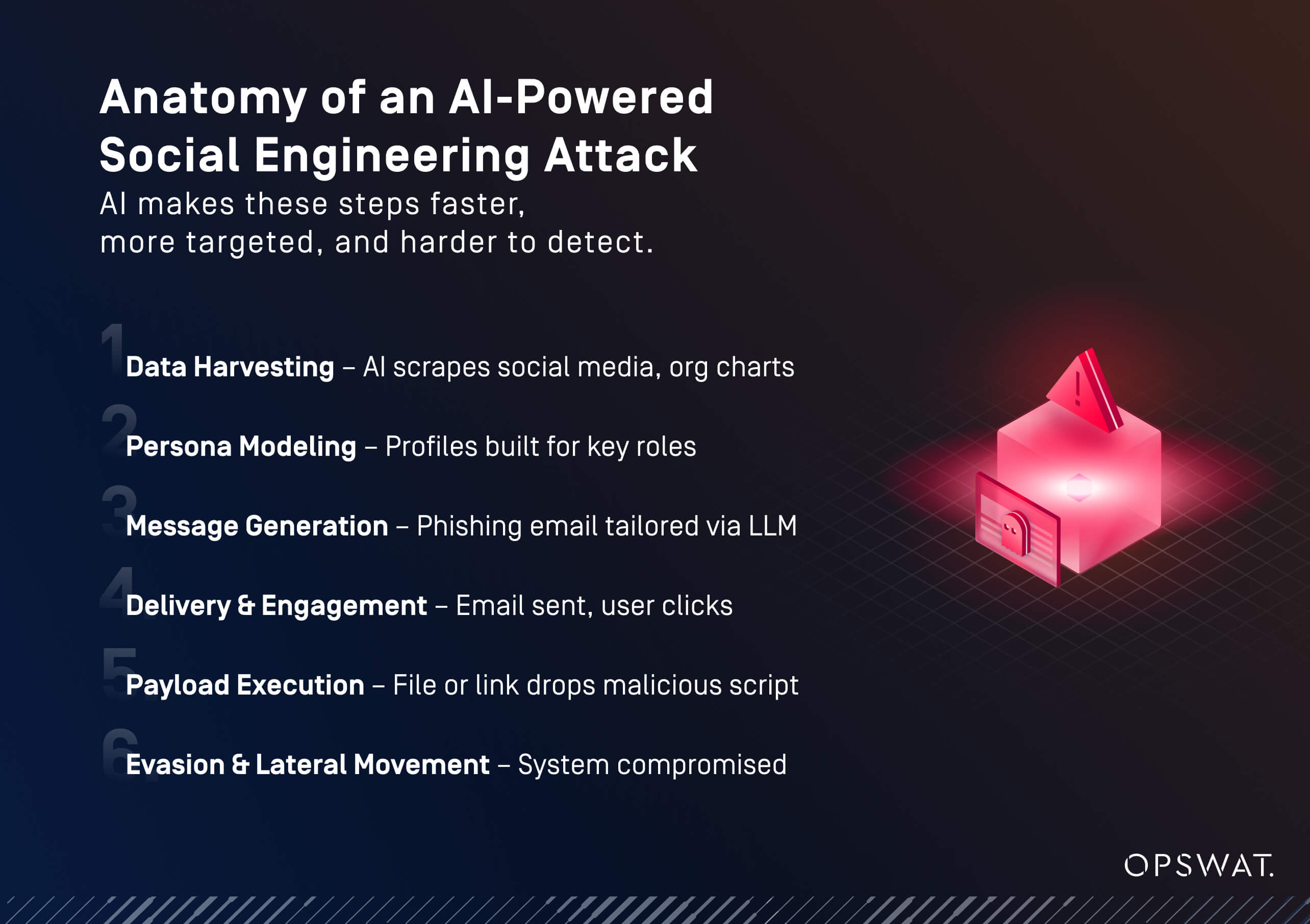

Képzeljünk el egy olyan adathalász e-mailt, amely az Ön munkaköre alapján változtatja meg a hangnemét. Ez az e-mail pontosan úgy hangzik, mint egy olyan üzenet, amelyet a pénzügyi igazgatója küldene - sürgős, csiszolt, és az aktuális költségvetési ügyekre utal. A színfalak mögött a mesterséges intelligencia az Ön szerepére vonatkozó nyilvános adatok alapján állította össze az üzenetet. Ön rákattint a csatolmányra, de úgy tűnik, semmi sem történik. Amit nem lát, az az, hogy a rosszindulatú szoftver csendben próbálkozik különböző módokon, hogy megkerülje a vállalat védelmét, és addig váltogatja a taktikákat, amíg nem talál egy olyat, ami működik. Ez már nem egy hipotetikus forgatókönyv. Ez most történik.

Az AI-alapú kibertámadások az intelligens fenyegetési vektorok széles skáláját foglalják magukban, a mélytanulással kapcsolatos, a rendszereket váratlan módon manipuláló exploitoktól az emberi döntéshozatalt utánzó kognitív hacker stratégiákig. Ez az egyszerű kihasználásokról az algoritmusok által vezérelt betörések felé való elmozdulást jelenti, amelyeket úgy terveztek, hogy még a fejlett védelmet is kijátsszák.

| Hagyományos támadások | AI-alapú támadások |

|---|---|

| Kézi végrehajtás | Automatizált logika |

| Statikus hasznos terhek | Adaptive kód |

| Ismert exploitok | Zéró napi kihasználások |

| Adathalász sablonok | Kontextusfüggő csali |

| Lineáris beszivárgás | Dinamikus döntéshozatal |

A mesterséges intelligencia növekvő fenyegetése a kiberbiztonságban

A mesterséges intelligencia felerősíti a támadók képességeit, lehetővé téve számukra, hogy gyorsabban és nagyobb léptékben dolgozzanak. A generatív mesterséges intelligenciával egyetlen operátor percek alatt több ezer adathalász e-mailt, deepfake videót vagy személyre szabott exploitot képes létrehozni. És mivel ezek az eszközök folyamatosan fejlődnek, minden egyes sikertelen próbálkozásból egy hatékonyabb következő kísérletre lehet következtetni.

Az IBM X-Force® szerint a személyazonosság-alapú támadások 2024-ben az összes behatolás 30%-át teszik ki, amit nagyrészt az adathalász e-mailben érkező, infólopó kártevőket szállító adathalász e-mailek és a mesterséges intelligencia használata táplál, amely a hitelesítő adatok begyűjtésére irányuló erőfeszítéseket növeli. Ez a statisztika kiemeli a veszélyeztetett hitelesítő adatok növekvő veszélyét, és rávilágít a proaktív, AI-tudatos védelmi stratégiák sürgős szükségességére.

A mesterséges intelligenciával hajtott támadások azért vonzóak a fenyegetések szereplői számára, mert lehetővé teszik az automatizált hacker technikákat, amelyek valós időben alkalmazkodnak a védelemhez, így a statikus tűzfalak és az elavult vírusirtó eszközök nem elegendőek. Különösen a neurális hálózati behatolások képesek olyan mintákat feltárni, amelyeket az emberek esetleg figyelmen kívül hagynak, és az intelligens rosszindulatú programok műveletei tartós, lopakodó hozzáférést tesznek lehetővé a szegmentált hálózatokon keresztül.

Az AI-alapú kibertámadások típusai és példái

Vizsgáljuk meg, hogyan érvényesülnek ezek a fenyegetések a való világban. A megszemélyesítő csalásoktól a mélyen beágyazott hasznos terhekig a támadók a mesterséges intelligenciát használják a behatolások eddig soha nem látott mértékű skálázására és személyre szabására. Ezek a taktikák gyakran kombinálják a social engineeringet az automatizált kódfuttatással. E támadások szerkezetének megértése segít a hatékony elhárítási stratégiák kialakításában.

Az AI által generált támadások 3 gyakori típusa

A mesterséges intelligencia sokoldalúsága számos olyan támadási formát tesz lehetővé, amelyeket gyakran úgy terveztek, hogy megkerüljék mind a technikai védelmet, mind az emberi intuíciót.

Adathalászat mesterséges intelligenciával

A nagy nyelvi modellek (LLM) testre szabott e-maileket tudnak készíteni, amelyek a belső kommunikációs stílusokat utánozzák, megnehezítve ezzel a felderítést.

AI-vezérelt zsarolóprogramok

A támadók algoritmusokat használnak a nagy értékű célpontok meghatározására és az optimális támadási időzítés kiválasztására.

Deepfake Social Engineering

Szintetikus hang- vagy videotartalom adhatja ki magát a vezetőknek, hogy jóváhagyják a csalárd tranzakciókat.

Hogyan fokozza a mesterséges intelligencia a Social Engineeringet

A mesterséges intelligencia olyan taktikákat képes létrehozni, amelyek kihasználják a bizalmat és az ismertséget, így a social engineering gyorsabbá, skálázhatóbbá és nehezebben észrevehetővé válik.

- A vállalati hangnemet és szókincset utánzó szövegek

- Oktatás és útmutatás videós nyelvi modellek segítségével

- Szintetikus képek vagy hitelesítő okmányok a személyazonossággal való visszaélés alátámasztására

Gépi tanulási rendszerek kihasználása

Egyes gépi tanulási támadások magukra a mesterséges intelligencia rendszerekre összpontosítanak. Ezek gyakran észrevétlenek, mivel nem váltják ki a hagyományos riasztórendszereket. Néhány példa:

- Mérgezéssel kapcsolatos képzési adatkészletek

- Ellentétes bemenetek létrehozása a modellek összezavarására

- Hamis telemetria vagy naplók létrehozása a felügyeleti eszközök megkerülése érdekében

Esettanulmányok és valós példák

A fenyegetés nem elméleti. Az ágazatokban valódi vállalatok alkalmazzák a mesterséges intelligenciát - mind védekező, mind operatív céllal - a régóta fennálló kihívások megoldására. Ezek a felhasználási esetek olyan gyakorlati megvalósításokat mutatnak be, amelyek egyensúlyt teremtenek a kiberbiztonság, a termelékenység és az alkalmazkodóképesség között.

Az alábbi példák mindegyike az OPSWAT tényleges ügyfél-használatából származik. Bár mindegyik példa más-más üzleti igényt tükröz, a közös pont az intelligens megoldások használata valós problémák biztonságos megoldására.

Globális autóipari vezető

Mivel a gyártóknak USB keresztül kellett hozzáférést biztosítani, a cég OPSWAT MetaDefender Managed File Transfer MFT)™,Kiosk™ és Diode technológiáit telepítette . Ezek az eszközök többszintű szkennelést biztosítottak , miközben kezelték a hozzáférést és az egyirányú átvitelt az OT-ba. Ez segített megakadályozni az AI-vezérelt rosszindulatú programok bejutását a cserélhető adathordozók révén. Az egész történetet itt olvashatja el.

Amerikai energetikai vállalat

Az elszigetelt rendszerek védelme és a változó szabályozásoknak való megfelelés érdekében ez a közüzemi vállalatManaged File Transfer MetaDefender Managed File Transfer MFT)Managed File Transfer telepítette, amely mesterséges intelligencián alapuló, beépített sandboxing és adatvesztés-megelőzési funkciókkal rendelkezik . Ez a megoldások kombinációja biztonságos, szabályalapú fájlátvitelt biztosít a rosszindulatú programok és a zero-day fenyegetések elleni védelem érdekében. Ezek a mesterséges intelligencián alapuló technológiák még a vállalat légréses környezeteiben is biztosítják a működés folytonosságát. További információk erről a történetről itt találhatók .

Egészségügyi helyreállítás

Miután egy ransomware támadás titkosította egy egész egészségügyi szolgáltató hálózatát, a törvényszéki szakértőkManaged File Transfer MetaDefender Managed File Transfer MFT) segítségével biztonságosan áttelepítették a fájlokat a fertőzött rendszerekről a tiszta infrastruktúrára. A megoldás elkülönítette, szűrte és ellenőrizte az összes bejövő adathoz való hozzáférést, biztosítva, hogy a fertőzött fájlok ne kerüljenek vissza a helyreállított környezetbe. A telepítés zökkenőmentesen zajlott, a helyreállítás során a teljes üzletmenet-folytonosságot biztosítva. Itt olvashatja el, hogyan történt ez .

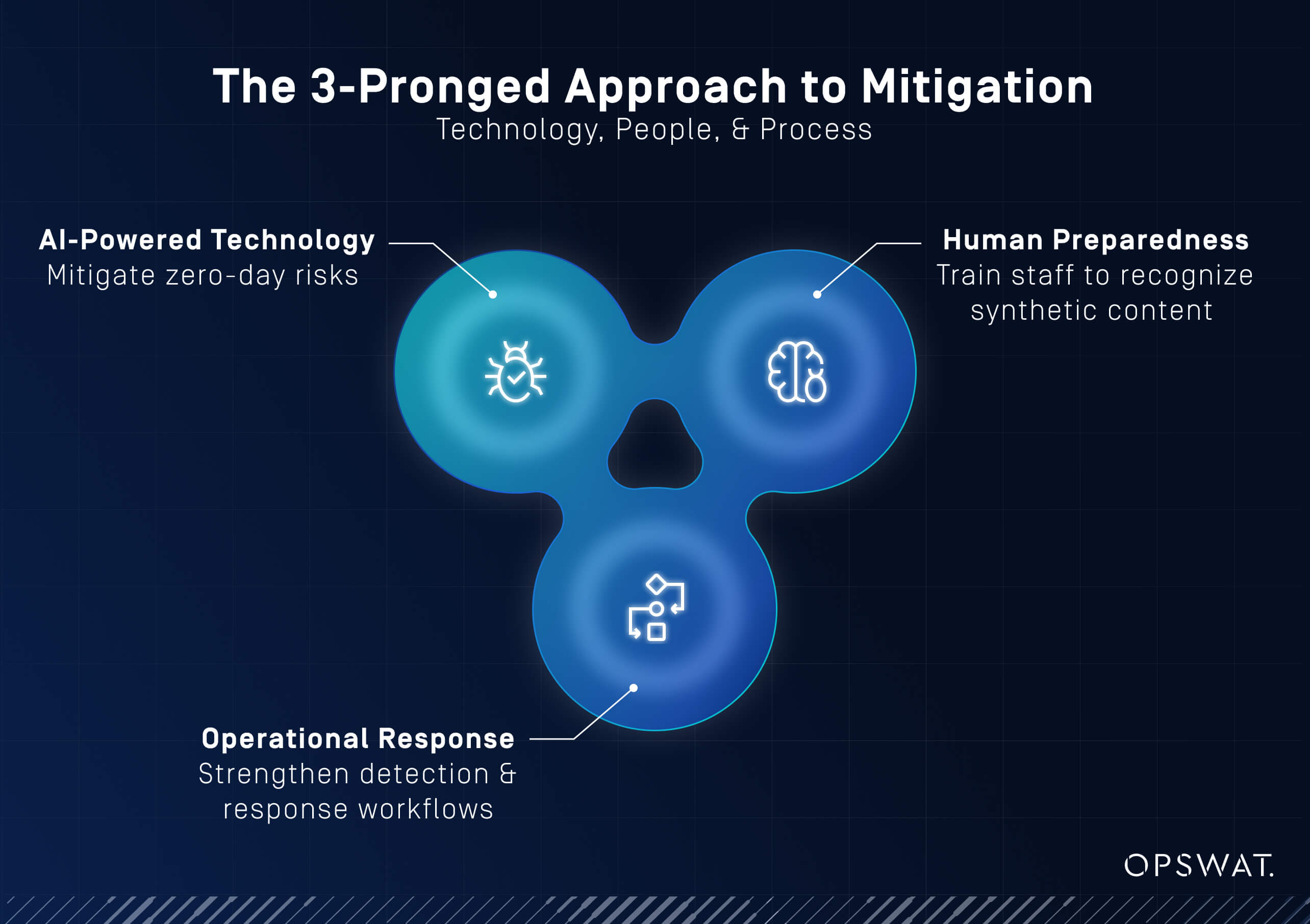

Az AI-alapú kibertámadások enyhítési stratégiái

Hogyan védekezhetnek a szervezetek az ilyen intelligens és alkalmazkodó fenyegetések ellen?

A jó hír az, hogy a mesterséges intelligencia a védők számára is erősségnövelőként használható. Az automatizált fájlellenőrzéstől a házirend-alapú végrehajtásig a megfelelő eszközök hatékony ellenintézkedést jelenthetnek. A sikerhez azonban nem csak technológiára van szükség. Stratégia, irányítás és funkcióközi koordináció is szükséges hozzá.

Gépi tanulási rendszerek kihasználása

A védekezéshez szükség van a mesterséges intelligencia átvételére, de a te feltételeid szerint:

- Integrálja a többrétegű szkennelést (többrétegű szkennelés, CDR, sandboxing) minden fájlcserébe

- Használjon szakterület-specifikus AI-modelleket, ne nyilvános LLM-eket.

- Építsünk olyan rendszereket, amelyekbe a biztonságot beépítettük, nem pedig később adjuk hozzá.

Biztonsági kultúra és készségek kialakítása

A mesterséges intelligenciával kapcsolatos fenyegetések nem csak technikai kihívást jelentenek, hanem emberi kihívást is. Ahhoz, hogy felkészítse munkatársait a váratlan támadásokra, fontolja meg az alábbi megelőző intézkedéseket:

- Az alkalmazottak képzése az AI által generált tartalom felismerésére

- A technikai és operatív csapatokon belüli AI-ismeretek fejlesztése

- A szakértői tudás rögzítése, mielőtt az elhagyja a munkaerőt, majd digitalizálása az újrafelhasználás érdekében.

Modern incidensreagálási terv létrehozása

A reagálási terveknek is fejlődniük kell. A hagyományos játékkönyvek hiányosak lehetnek az adaptív, mesterséges intelligencia által vezérelt fenyegetésekkel szemben. A csapatoknak figyelembe kell venniük a gyorsabb döntési ciklusokat és az összetettebb támadási viselkedést. A következőket teheti:

- Tartalmazza az AI által generált anomáliák jeleit.

- Válaszok tesztelése szimulált intelligens fenyegetésekkel szemben

- Naplózza és elemzi az intézkedéseket a folyamatos fejlesztés és az auditálhatóság érdekében.

A mesterséges intelligencia jövője a kiberbiztonságban

Olyan fázisba lépünk, amikor a támadások teljesen autonómak lehetnek. A rosszindulatú szoftvereket nem csak az AI fogja megírni, de azt is eldönti, hogy mikor, hol és hogyan indítsa el őket. Ezek az autonóm kibertámadások új gondolkodást igényelnek. Az ellenük való védekezéshez a szervezeteknek a következőkre van szükségük:

- A fenyegetésekhez alkalmazkodó moduláris architektúrák elfogadása

- A megmagyarázható mesterséges intelligencia előtérbe helyezése az eszközeikbe vetett bizalom fenntartása érdekében.

- A modellek ipari munkafolyamatokhoz és egyedi adatkészletekhez való hangolása

A Secure MFT szerepe a mesterséges intelligenciával szemben ellenálló kiberbiztonságban

Ahogy a kibertámadások egyre intelligensebbé válnak, a fájlátvitel továbbra is sebezhető belépési pont marad, különösen az operatív környezetekben. Ez az a terület, ahol a biztonságos Managed File TransferMFT) megoldások kritikus szerepet játszanak. Az ad hoc átviteli módszerekkel ellentétben MFT házirend-alapú ellenőrzést, ellenőrzési nyomvonalakat és többszintű szkennelést kínálnak, amelyek mind elengedhetetlenek a modern, mesterséges intelligenciával felerősített fenyegetésekkel szembeni ellenálláshoz.

Jeremy Fong, az OPSWAT termékért felelős alelnöke hangsúlyozta ezt a fejlődést: "MFT korábban az üzleti hatékonyságról szólt. Ma már a láthatóságról, az ellenőrzésről és a megfelelésről szól. A fájlok puszta mozgatásáról áttértünk annak bemutatására, hogy ezeket a fájlokat hogyan ellenőrizték, biztosították és követték nyomon." Ez a váltás tükrözi az átláthatóság és ellenőrizhetőség iránti növekvő igényt az egyre intelligensebb és automatizált kiberfenyegetésekkel szemben.

OPSWAT MetaDefender Managed File Transfer MFT) többrétegű védelmet és központosított irányítást kombinál. A felhasználói szerepkörök, az eszközök kockázata vagy akár a fájl forrása alapján is érvényesítheti a szabályokat. Jeremy Fong megjegyezte:„Ezt a platformot úgy alakítottuk ki, hogy légréses és OT-környezetekben is működjön. Nemcsak biztonságos, hanem a csapatok tényleges működéséhez is illeszkedik.”

Erősítse meg védelmi stratégiáját

A mesterséges intelligencia már most átformálja a kiberkonfliktusok szabályait. A kritikus infrastruktúrák üzemeltetőitől a vállalati biztonsági csapatokig a válasznak gyorsnak és stratégiai jellegűnek kell lennie.

OPSWAT olyan biztonsági eszközöket OPSWAT , mint MetaDefender Managed File Transfer MFT)™, a Sandbox™ és a Metascan™ Multiscanning. Ezek a megoldások segítenek az AI-alapú fenyegetések felismerésében, megelőzésében és azokból való helyreállításban anélkül, hogy megzavarnák a működést.

Ezek a technológiák a modern fenyegetésekhez készültek:

- A Deep CDR™ technológia a fájlrétegek között felderíti a rejtett fenyegetéseket, és semlegesíti a beágyazott kockázatokat anélkül, hogy kizárólag az észlelésre támaszkodna.

- A sandboxing valós időben leplezi le a rosszindulatú viselkedést, a járványmegelőzés pedig megállítja az új fenyegetések terjedését a környezetekben.

- File-based vulnerability assessment és a forrásellenőrzés biztosítja, hogy a fájlok megbízhatóak legyenek.

Az OPSWAT segítségével nem csak reagál az AI fenyegetésekre, hanem megelőzi őket.

Kezdje el a bizonyított felhasználási esetekkel. Secure mind az IT, mind az OT munkafolyamatokat egy többszintű, adaptív védelemmel.

GYIK az AI-alapú kibertámadásokról

Mi a példa az AI támadásra?

Egy deepfake videó, amely egy pénzügyi igazgatónak adja ki magát, hogy engedélyezze a csalárd kifizetéseket.

Mi a példa a mesterséges intelligencia adatainak megsértésére?

Egy mesterséges intelligencia eszköz, amely érzékeny információkat nyer ki a megosztott meghajtón lévő szkennelt dokumentumokból.

Miért veszélyes a mesterséges intelligencia a kiberbiztonságban?

Lehetővé teszi a támadók számára a hagyományos módszereknél gyorsabb skálázást, személyre szabást és alkalmazkodást.

Mi a kibertámadásokban használt mesterséges intelligencia?

Olyan mesterséges intelligencia eszközök, amelyek autonóm módon hoznak létre, telepítenek és adaptálnak támadási hasznos terheket.

Mi a trend az AI-alapú kibertámadások terén?

A támadások egyre automatizáltabbak, nehezebben észlelhetők, és képesek az emberi vagy rendszermagatartást méretarányosan utánozni.