Melyek a legfontosabb változások és új követelmények a CAF 4.0-ban a kritikus infrastruktúra tekintetében?

A CAF (Cyber Assessment Framework) az Egyesült Királyság nemzeti modellje, amelynek célja annak értékelése, hogy az alapvető szolgáltatásokat nyújtó szervezetek hogyan kezelik a kiberkockázatokat és az ellenálló képességet. A brit NCSC (Nemzeti Kiberbiztonsági Központ) által 2025-ben kiadott CAF 4.0 magasabb elvárásokat támaszt azzal, hogy a kritikus infrastruktúra esetében az ellenőrzőlisták alapján történő felülvizsgálatokat felváltja a mérhető, eredményalapú ellenálló képesség értékelésével.

Főbb frissítések

- Secure és életciklus-kezelés a belső és beszállítói rendszerekben (A4.b)

- A mesterséges intelligencia és az automatizálás kockázatkezelése a rendszer nem biztonságos vagy nem szándékolt működésének megelőzése érdekében

- A proaktív fenyegetésfelkutatás mint a C2. alapelv szerinti kötelező képesség

- Az ellátási lánc megbízhatósága és az alvállalkozók átláthatósága

- Sektoriális rétegek az energia-, egészségügyi, közlekedési és digitális infrastruktúra területén történő személyre szabott alkalmazáshoz

- Kifejezett hangsúly a fenyegetések megértésére (A2.b) és a biztonság IGP-ken (jó gyakorlatok mutatói) keresztül történő ellenőrzésére

A CAF 4.0 összhangban áll az NIS2-vel (az EU frissített hálózati és információs rendszerekről szóló rendelete) és az Egyesült Királyság reziliencia-törvényjavaslatával; növeli az igazgatósági szintű elszámoltathatóságot, és az A–D célok keretében folyamatos bizonyítékot követel meg az irányításról és a fejlesztésekről.

Miben különbözik a CAF 4.0 a korábbi verzióktól?

Az NCSC által kidolgozott CAF 4.0 túllép a puszta ellenőrzőlista-alapú megfelelésen, és a mérhető eredményekre, valamint a folyamatos fejlesztésre helyezi a hangsúlyt. Új elveket vezet be, mint például a fenyegetésfelkutatás (C2) ésSoftware Secure Software (A4.b), amelyeket ágazatspecifikus kiegészítések támasztanak alá.

Főbb különbségek

- Az eredményalapú bizonyítékok felváltják az ellenőrzőlistákat, így a szervezetek rugalmasan tudnak megfelelni az egyes alapelveknek

- Az IGP-k inkább a szakértői megítélésre támaszkodnak, mint a merev pontozási rendszerre

- Új irányelvek a fenyegetések felkutatásához (C2) és a biztonságos szoftverfejlesztéshez (A4.b)

- Az ágazatspecifikus szabályozási keretek támogatása lehetővé teszi a szabályozó hatóságok számára, hogy az egyes iparágakra szabják az elvárásaikat

- Nagyobb hangsúlyt kell fektetni az irányításra és a biztosításra, ami az igazgatóság szintjén való felelősségvállalást igényel

A gyakorlatban a CAF 4.0 ellenőrizhető bizonyítékokat és dokumentált fenyegetéskeresési eljárásokat követel meg. A korábbi verziók a hálózatfigyelésre helyezték a hangsúlyt, míg a 4.0-s verzió egy külön fenyegetéskeresési elvet vezet be, amely proaktív keresést és hitelesített eredményeket ír elő.

A CAF 4.0 leggyakoribb kihívásai és azok megoldása a keretrendszer segítségével

| Problémás pont | Hogyan kezeli ezt a CAF 4.0? |

|---|---|

| A bonyolult, egymást átfedő szabályozási követelmények között való eligazodás | A CAF 4.0 összhangban áll az NIS2 irányelvvel és az Egyesült Királyság reziliencia-törvényjavaslatával, és ágazatokon átívelő egységes modellt hoz létre az irányítás, a biztosítás és a reziliencia területén. |

| A folyamatos bizonyítékgyűjtéshez és a fenyegetések figyelemmel kíséréséhez rendelkezésre álló erőforrások korlátozottak | A CAF 4.0 az ellenőrzőlistás típusú auditokat eredményalapú bizonyítékokkal és folyamatos értékeléssel váltja fel, lehetővé téve a szervezetek számára, hogy hatékonyabban igazolják a megfelelést. |

| Bizonytalanság a biztonságos fejlesztéssel és a mesterséges intelligencia kockázataival kapcsolatos új előírások gyakorlati megvalósításának módját illetően | A CAF 4.0 egyértelmű elveket vezet beSoftware Secure Software [A4.b] és a mesterséges intelligencia kockázatkezelése terén, strukturált iránymutatást nyújtva az életciklus-ellenőrzések, a tesztelés és a származási nyomon követhetőség tekintetében. |

| Nehézségek a nyomtatásra kész megfelelőségi és reziliencia-jelentések elkészítésében | A CAF 4.0 mérhető célkitűzések és a bevált gyakorlatok mutatói (IGP-k) révén erősíti a vezetők elszámoltathatóságát, így az igazgatósági szintű jelentéstétel következetesebbé és adat alapúbbá válik. |

A mesterséges intelligencia kockázatai ésSecure a CAF 4.0 prioritásai

A CAF 4.0 felismeri, hogy a mesterséges intelligencián alapuló automatizálás és a komplex szoftverellátási láncok olyan új kockázatokat jelentenek, amelyek – amennyiben a fejlesztés és az üzemeltetés nem biztonságos – megzavarhatják az alapvető szolgáltatások működését.

A szervezetekre vonatkozó követelmények

- A szoftver teljes életciklusa során alkalmazzon biztonságos fejlesztési gyakorlatokat, mint például a kód eredetének nyomon követése, a tesztelés és a sebezhetőségek kezelése

- Az olyan mesterséges intelligencián alapuló vagy automatizált döntéshozatali rendszerekből származó kockázatok felmérése és ellenőrzése, amelyek kiszámíthatatlanul viselkedhetnek, vagy támadók által manipulálhatók

- Ellenőrizze a szoftverek és frissítések hitelességét és sértetlenségét olyan beszállítói biztosítási folyamatok révén, amelyek betartatják a biztonságos fejlesztési szabványokat

Ezek a frissítések hivatalossá teszik a biztonságos fejlesztést és a mesterséges intelligencia kockázatkezelését, hogy a kritikus rendszerekbe a bevezetés előtt ne kerülhessenek be sebezhetőségek, és összhangba hozzák azokat az NIS2 irányelvvel és az Egyesült Királyság reziliencia-törvényjavaslatával.

Új ágazati áttekintések és azok hatása a biztonsági vezetők számára

A CAF 4.0 bevezeti az ágazatspecifikus CAF-profilokat, vagyis az úgynevezett „overlay”-eket, hogy a keretrendszer az alapvető szolgáltatásokat nyújtó iparágak számára is alkalmazható legyen. Az NCSC iránymutatásai alapján kidolgozott overlay-ek biztosítják, hogy a CAF továbbra is közös nemzeti keretrendszer maradjon, ugyanakkor lehetővé teszik az ágazatspecifikus értelmezést.

Képzeljük el az átfedéseket úgy, mint testre szabott tervrajzokat, amelyek ugyanazt a keretrendszert igazítják az egyes ágazatok működési viszonyaihoz, és amelyek mindegyike az adott ágazat sajátos kockázataihoz, technológiáihoz és szabályozási elvárásaihoz igazítja a CAF eredményeit.

Az ágazati átfedések fő célkitűzései

- Ágazatspecifikus értelmezés: Gondoskodni kell arról, hogyaz energia-, egészségügyi, közlekedési és digitális infrastruktúra-üzemeltetők a saját működési környezetükben is alkalmazni tudják a CAF-elveket

- Szabályozási összehangolás: Lehetővé kell tennia szabályozó hatóságok számára, hogy olyan reziliencia-célokat határozzanak meg, amelyek tükrözik a valós működési feltételeket

- Vezetői fókusz: Segítsena biztonsági vezetőknek abban, hogy az alapvető feladataik szempontjából legfontosabb eredményekre összpontosítsanak

- Következetes mérés:Az IT- és OT-környezetekben a kiberbiztonsági érettségi szint egységes értékelésének támogatása

A vezetői csapatok számára ezek a kiegészítő táblázatok világossá teszik, hogy mit jelent a „jó” az egyes területeken, és így a CAF 4.0 nem csupán egy újabb ellenőrzőlista lesz, hanem a kockázatok és a bizonyítékok fontossági sorrendjének megállapítására szolgáló gyakorlati eszközzé válik.

OPSWAT egyszerűsítik és gyakorlati alkalmazásba ültetik a CAF 4.0-hoz való igazodást

OPSWAT összhangban állnak a CAF 4.0 eredményeivel, és a keretrendszer célkitűzéseit mérhető operatív ellenőrzési intézkedésekké alakítják az IT- és OT-környezetekben.

A összehangolás legfontosabb területei

- A fenyegetések megelőzése és felderítése a CAF B. (Kiber támadások elleni védelem) és C. (Kiberbiztonsági események felderítése) célkitűzéseinek megfelelően, MetaDefender és MetaDefender támogatásával a C2-fenyegetés-vadászat érdekében, gépi tanulás és viselkedéselemzés segítségével

- Core MetaDefender Core keretében végzett Secure ellenőrzés – az SBOM-készítés és a sebezhetőségi vizsgálat révén – mérhető biztosítékotCore a szoftver integritására vonatkozóan

- Az automatizált jelentések áttekinthetőséget biztosítanak és elősegítik az ellenőrzésre való felkészülést

- Az elszigetelt hálózatok közötti, domaineken átívelő biztonságos fájlcsere hozzájárul az adatáramlás védelméhez

A CAF-szabványnak megfelelő megfelelőségi leképezés révén OPSWAT a biztonsági csapatának abban, hogy túllépjen a puszta ellenőrzőlista-alapú megfelelésen, és folyamatos biztosítékot, valamint mérhető ellenálló képességet érjen el. Az alábbi táblázat bemutatja, hogy OPSWATtechnológiái hogyan illeszkednek a CAF célkitűzéseihez, segítve ezzel a szervezeteket a mérhető, bizonyítékokon alapuló megfelelés igazolásában.

Hogyan segít OPSWAT a szervezeteknek a CAF 4.0 kihívásainak leküzdésében

| Problémás pont | Hogyan OPSWAT ezt OPSWAT ? |

|---|---|

| A bonyolult, egymást átfedő szabályozási követelmények között való eligazodás | OPSWATmegfelelőségi feltérképezése a CAF 4.0, az NIS2 és az egyesült királyságbeli reziliencia-törvényjavaslatot egyetlen jelentési keretrendszerbe egyesíti. A célok és az ellenőrzési intézkedések közötti automatizált összehangolás csökkenti a különálló auditok szükségességét. |

| A folyamatos bizonyítékgyűjtéshez és a fenyegetések figyelemmel kíséréséhez rendelkezésre álló erőforrások korlátozottak | CoreMetaDefender Core,Managed File Transfer MetaDefender Managed File Transfer ésCentral Management My OPSWAT Central Management automatikusan gyűjti a naplófájlokat, az ellenőrzési nyomvonalakat és az állapotadatokat. Ezek a funkciók folyamatos bizonyítékot nyújtanak manuális nyomon követés nélkül. |

| Bizonytalanság a biztonságos fejlesztés és a mesterséges intelligencia kockázatainak ellenőrzése gyakorlati megvalósításának módját illetően | MetaDefender Core a szoftverek eredetiségét, SBOM-okat generál, és kezeli a sebezhetőségi adatokat, míg Sandbox mesterséges intelligenciával támogatott viselkedéselemzést Sandbox , hogy a telepítés előtt azonosítsa a nem biztonságos vagy manipulált kódokat. |

| Nehézségek a nyomtatásra kész megfelelőségi és reziliencia-jelentések elkészítésében | OPSWATközpontosított megfelelési áttekintései és jelentései a technikai bizonyítékokat vezetői szintű összefoglalókba alakítják át, amelyek a CAF A–D célkitűzéseihez kapcsolódnak. Ezáltal a vezetés világos képet kap a megfelelés érettségi szintjéről és a kockázati helyzetről. |

OPSWAT bizonyítékokon alapuló megfelelést OPSWAT a CAF 4.0 számára

OPSWAT automatizált bizonyítékgyűjtési funkciói, központosított megfelelési áttekintései, valamint az adatpontok és a CAF-célok közötti valós idejű összekapcsolása segítségével egyszerűsítheti a CAF 4.0-s jelentéstételt. Ezek a CAF 4.0-s gyakorlatok máris tükröződnek OPSWAT kritikus infrastruktúrákkal rendelkező környezetekben történő OPSWAT .

OPSWAT legfontosabb OPSWAT a CAF-biztosítás folyamatos fenntartása érdekében

- Az SBOM-készítés és vulnerability detection közvetlen bizonyítékot nyújt a CAF A4.b pont szerinti biztonságos fejlesztési gyakorlatokról, összekapcsolva a műszaki bizonyítékokat OPSWAT konkrét OPSWAT és eredményeivel.

- MetaDefender Core MetaDefender File Transfer™ auditjelentései a CAF A és D célkitűzéseinek felelnek meg, így a biztonsági vezetők nyomon követhető, a szabályozó hatóságok számára is elfogadható összefoglalókat kapnak, amelyek bemutatják a megfelelés terén elért előrehaladást

Az OPSWAT legfontosabb képességei

Központosított megfelelési áttekintések, amelyek valós időben jelenítik meg a CAF-célokhoz viszonyított megfelelési állapotot

A folyamatos bizonyítékgyűjtést támogató naplófájlok, jelentések és ellenőrzési nyomvonalak automatizált gyűjtése

A felügyelői jóváhagyási munkafolyamatok és a részletes ellenőrzési naplófájlok a CAF D2 célkitűzésével összhangban dokumentálják a fájlok mozgását, a szabályok betartatását és az emberi felügyeletet

A logikán alapuló szűrés és az időszakos újraszkennelés tovább erősíti a CAF folyamatos felülvizsgálati követelményét azáltal, hogy automatizálja a megfelelés ellenőrzését az új vagy felmerülő fenyegetésekkel szemben

Integráció biztonságos fájlátviteli, hozzáférés-vezérlési és fenyegetéselemző eszközökkel az adatok integritásának ellenőrzése érdekében

Mi teszi OPSWATtöbb területet átfogó lefedettségét egyedülállóváOT Security terén?

A CAF 4.0 az alapvető funkciókat támogató IT- és OT-rendszerek egészére kiterjedő, egységes biztonsági ellenőrzéseket ír elő. OPSWATegységes platformja védi az adatáramlásokat, az eszközöket és a hálózatokat ott, ahol azok egymással kapcsolódnak. Ez a megközelítés támogatja a CAF energia-, közlekedési és digitális infrastruktúra szektorokra vonatkozó kiegészítő előírásait, ahol a szabályozói elvárások egyre inkább megkövetelik az IT- és OT-rendszerek közötti egységes átláthatóságot.

Míg egyes szolgáltatók kizárólag az operatív technológiai (OT) láthatóságra vagy az informatikai (IT) alapú felügyeletre koncentrálnak, OPSWATCAF-szabványnak megfelelő platformja egyetlen biztonsági és megfelelési modell keretében védi mindkét területet.

Core

- Az IT- és OT-rendszerek integrált védelme

Olyan technológiákat egyesít, mintCore MetaDefender Core,Managed File Transfer MetaDefender Managed File Transfer, MetaDefender és MetaDefender , hogy biztosítsa a fájlcserét és a végpontok védelmét mind a hálózathoz kapcsolódó, mind a hálózattól elszigetelt környezetekben

- Secure, szabályalapú fájlátvitel

Managed File Transfer MetaDefender Managed File Transfer a fájlok hálózatok közötti átvitelét munkafolyamat-szabályok, jóváhagyási folyamatok és ellenőrzési naplófájlok segítségével, biztosítva ezzel a szabályoknak való megfelelést és az adatok integritását

- Eszközbiztonság rendszerindítás előtti Multiscanning vizsgálattal

Drive MetaDefender Drive a végpontok hálózati csatlakozása File-Based Vulnerability Assessment teljes Multiscanning File-Based Vulnerability Assessment Drive , ezzel segítve a rosszindulatú programok terjedésének megakadályozását

- Cserélhető adathordMedia

Kiosk MetaDefender Kiosk a Proactive DLP™ technológiát és a biztonságos törlési funkciókatKiosk a cserélhető adathordozók ellenőrzésére és megtisztítására, mielőtt azok a biztonságos környezetbe kerülnének

- Központosított áttekinthetőség és jelentéskészítés

CoreMetaDefender Core, Managed File Transfer és Central Management My Central Management egységes irányítópaneleket, SIEM-integrációkat és ellenőrzési naplókat Central Management , amelyek az összes felügyelt környezetben megjelenítik az eszközök, a felhasználók és a fájlok tevékenységét

Hogyan kezelik OPSWATtermékei a fejlett fenyegetésfelderítést és a mesterséges intelligenciával kapcsolatos kockázatokat?

OPSWAT MetaDefender , MetaDefender Intelligence™ ésCore MetaDefender Core segítségével OPSWAT a rejtett fenyegetéseket és ellenőrzi a mesterséges intelligencián alapuló szoftverek működését, ezzel teljesítve a CAF 4.0 C2 és B4.a célkitűzéseit az NCSC Cyber Assessment Framework 4.0 keretrendszerén belül.

OPSWAT Core OPSWAT

- Metascan™ Multiscanning valós idejű fenyegetési információk: a fejlett és zero-day fenyegetések felderítése a fájlcserék és az eszközök között

- Sandbox : rosszindulatú viselkedést észlel ismert jelzők hiányában is, az eredményeket pedig a strukturált bizonyítékok érdekében a MITRE ATT&CK (Adversarial Tactics, Techniques, and Common Knowledge) keretrendszerhez való hozzárendelés révén összefüggésbe hozza

- Mesterséges intelligenciával támogatott elemzés: ellenőrzi az automatizált döntéseket és jelzi a rendszer működésében fellépő rendellenességeket

- Ezeknek a technológiáknak a folyamatos frissítése: összhangban a CAF 4.0 változó elvárásaival

Ezek a képességek együttesen biztosítják a magas felismerési pontosságot mind az ismert, mind az újonnan felbukkanó fenyegetések ellen, miközben ellenőrizhető bizonyítékokat nyújtanak a CAF-értékelésekhez.

Az alábbi táblázat összefoglalja, hogy OPSWATtechnológiái hogyan illeszkednek a Cyber Assessment Framework (CAF) 4.0 célkitűzéseihez és alapelveihez, bemutatva, hogy az egyes termékek hogyan járulnak hozzá a mérhető, bizonyítékokon alapuló megfeleléshez az IT- és OT-környezetekben.

OPSWAT funkciói a CAF 4.0 célkitűzéseihez és alapelveihez igazítva

| OPSWAT | Fő jellemzők | A CAF 4.0 célkitűzései / érintett alapelvek | Hogyan segíti elő a funkció a CAF 4.0 előírásainak való megfelelést |

|---|---|---|---|

| MetaDefender Core™ |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender Intelligence™ |

|

|

|

| MetaDefender felügyelt fájlátvitel™ |

|

|

|

| MetaDefender Kiosk™ |

|

|

|

| MetaDefender Drive™ |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender NetWall™ |

|

|

|

| My Central Management |

|

|

|

A biztonságos fejlesztéstől és az ellátási lánc biztosításától a proaktív fenyegetésfelderítésig és az operatív technológiai (OT) hálózatok védelméig: ez az integrált áttekintés mind a szabályozó hatóságok, mind a biztonsági vezetők számára nyomon követhető, adatalapú bizonyítékot nyújt a rendszer ellenálló képességéről.

OPSWAT az adatáramlások, az eszközök és a hálózatok átláthatóságának egységesítésével OPSWAT bizonyítani, hogy minden CAF-célkitűzésnek megfelel, miközben fenntartja a működési hatékonyságot és a változó fenyegetésekre való felkészültséget. Ez a megközelítés nemcsak felgyorsítja a CAF 4.0-nak való megfelelést, hanem erősíti a szabályozott szektorok hosszú távú kiberbiztonsági ellenállóképességét is.

Hogyan csökkenthetik a biztonsági vezetők a CAF 4.0-nak való megfelelés bonyolultságát és bizonytalanságát?

Lehet, hogy a CAF 4.0 bonyolultnak tűnik, mivel eredményalapú felépítésű, amely átfedésben van más szabályozásokkal, például az NIS2-vel és az Egyesült Királyság reziliencia-törvényjavaslatával. Biztonsági vezetőként csökkentheti a bonyolultságot olyan integrált megfelelési eszközök használatával, amelyek automatizálják az adatgyűjtést és a jelentéstételt, így minimalizálva a kézi munkát, miközben biztosítják az összhangot a folyamatosan változó szabályozásokkal.

- Az eredményeket inkább ágazati átfedések, mintsem merev szabályozások alapján értelmezzük

- Az adatgyűjtés egységesítése automatizált, ellenőrizhető adatok segítségével

- Használja az egységes jelentéstételi rendszert a CAF, az NIS2 és a reziliencia-törvény követelményeinek összehangolásához

Ez a megközelítés egyszerűsíti a több keretrendszerre kiterjedő megfelelést, valós idejű áttekinthetőséget biztosít a CAF-célok tekintetében, és segít a mérhető előrelépés bemutatásában, miközben csökkenti az adminisztratív terheket.

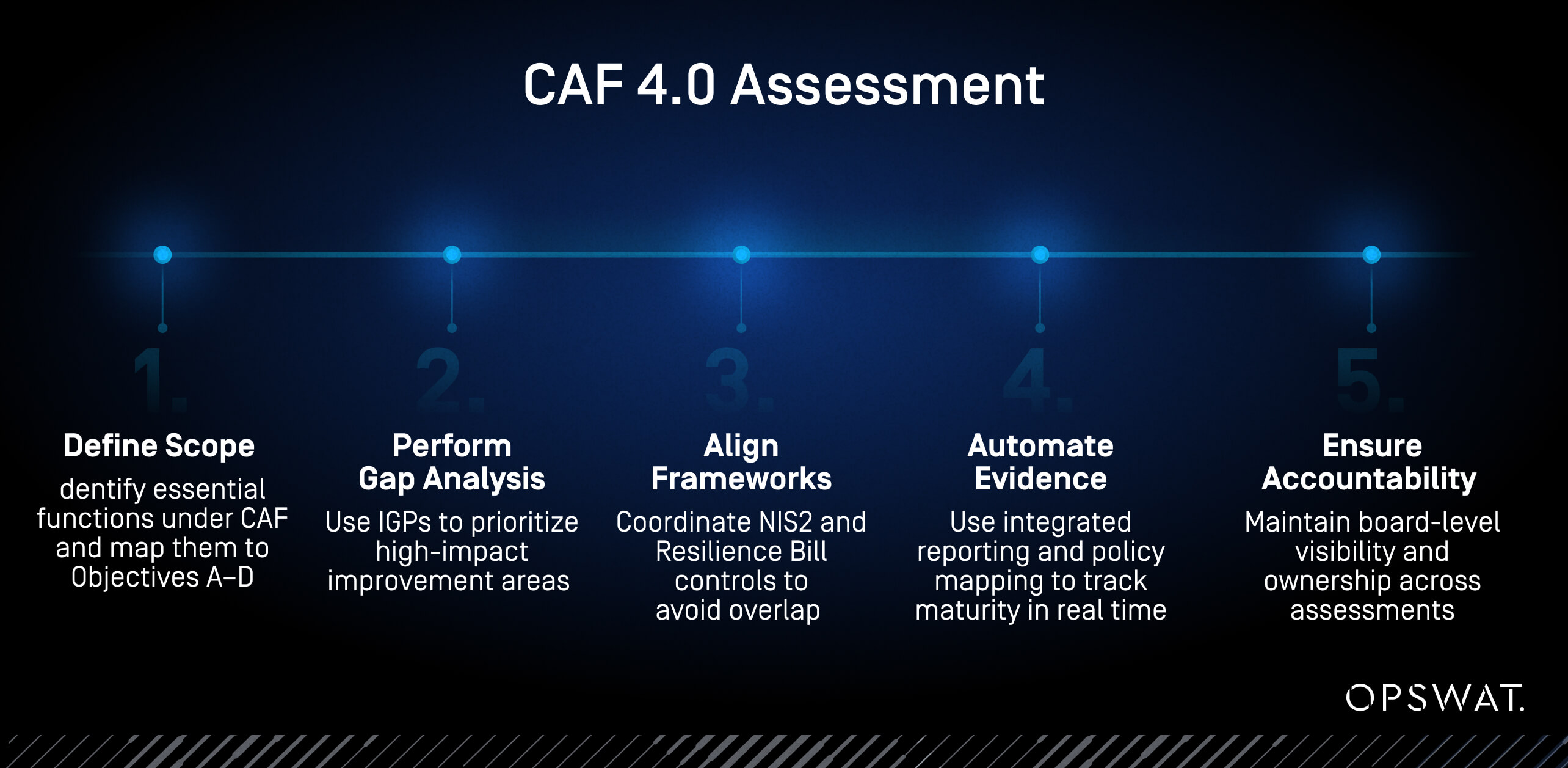

Milyen lépéseket kell tenniük a CISO-knak a CAF 4.0 értékelésre való felkészülés érdekében?

A CISO-k hatékonyan felkészülhetnek, ha a felkészültségre, az adatgyűjtésre és a különböző szabályozási keretek közötti összehangolásra összpontosítanak. A cél az, hogy a CAF-értékelések előre jelezhetőek legyenek, és ne csak utólagos reakcióként történjenek, az A–D célkitűzésekhez igazodó hatókör-meghatározás, hiányosságok elemzése és automatizált adatgyűjtés révén.

- Határozza meg a CAF hatálya alá tartozó alapvető funkciókat, és rendelje azokat a négy fő célhoz

- Végezzen hiányosságelemzést a frissített belső irányelvek (IGP-k) alapján, hogy meghatározza a legfontosabb területeket

- A biztonsági ellenőrzési intézkedéseket a NIS2-hez és az Egyesült Királyság reziliencia-törvényjavaslatához kell igazítani a felesleges ellenőrzések és az egymást átfedő kötelezettségek elkerülése érdekében

- Az integrált megfelelési jelentések és szabályzat-térképek segítségével már a korai szakaszban automatizálja az adatgyűjtést, hogy valós időben nyomon követhesse az ellenőrzési rendszer fejlettségi szintjét

- Az értékelések közötti folyamatos átláthatóság biztosítása érdekében egyértelmű felelősségi köröket kell meghatározni az igazgatósági szinten

Eredmény: Egy olyan készenléti modell, amely a kézi előkészítést folyamatos biztosítással és bizonyítékokon alapuló irányítással váltja fel.

3 módszer a CAF-audithoz szükséges bizonyítékok hatékony összegyűjtésére

A bizonyítékok hatékony összegyűjtésével a CAF-auditokat egyszeri feladatokból folyamatos minőségbiztosítási folyamattá alakíthatja. A szabványosított sablonok és az automatizált jelentéskészítés segítségével szervezete valós időben nyomon követheti az eredményeket, és következetes, ellenőrizhető bizonyítékot tud felmutatni a megfelelésről.

- Használjon CAF-specifikus sablonokat és automatizált adatgyűjtést az egyes ellenőrzési pontok és a mérhető eredmények összekapcsolásához

- A bizonyítékok integrált megfelelési áttekintésekbe történő összevonásával valós időben nyomon követhető az előrehaladás a CAF-célok tekintetében

- Készítsen rövid, könyvvizsgálónak megfelelő összefoglalókat közvetlenül az automatizált jelentésekből, hogy csökkentse az előkészítési időt és a hibák számát

OPSWAT az ágazatok közötti szabályozási bizonytalanságokra OPSWAT

A CAF 4.0 ágazati kiegészítői lehetővé teszik, hogy minden iparág a saját működési kockázatai alapján értelmezze az eredményeket, azonban számos szervezet több ágazatban is tevékenykedik.OPSWAT egységes jelentési és ellenőrzési architektúrával rendelkeznek, amely lehetővé teszi a szervezetek számára, hogy több környezetben is nyomon kövessék a hasonló biztonsági intézkedéseket. Ez az egységesség segít a több ágazatban működő vállalkozásoknak abban, hogy betartsák a szabályozási előírásokat anélkül, hogy a bizonyítékokat vagy az ellenőrzéseket kétszer kellene elvégezniük.”

Milyen bizonyítékokra és dokumentumokra van szükség a CAF 4.0-nak való megfelelés igazolásához?

A CAF 4.0 olyan mérhető, a rendszer által generált bizonyítékokat követel meg, amelyek minden ellenőrzési intézkedést az A–D célok valamelyikéhez kapcsolnak. Nem elegendő csupán annak igazolása, hogy az ellenőrzési intézkedések léteznek; azoknak időben hatékonyan és következetesen kell működniük. OPSWAT automatizált adatgyűjtéssel és testreszabható jelentésekkel OPSWAT ezt a folyamatot, amelyek mind technikai bizonyítékokat, mind pedig vezetői szintű összefoglalókat nyújtanak.

A CAF 4.0 követelményeinek megfelelő 3 bizonyítéktípus

A CAF-bizonyítékok 3 kategóriája

- Irányelvek és irányítási dokumentáció: kockázati nyilvántartások, biztonsági irányelvek, incidenskezelési tervek és beszállítói megfelelőségi nyilvántartások

- Üzemeltetési és műszaki adatok: rendszernaplók, konfigurációs fájlok, sebezhetőségi értékelések és fájlellenőrzési jelentések éles környezetekből

- Biztosítási eredmények: belső ellenőrzési megállapítások, tesztelési eredmények és érettségi értékelések, összhangban a bevált gyakorlatok mutatóival (IGP-k)

Az NCSC iránymutatása kiemeli, hogy a bizonyítékoknak a folyamatos működést kell alátámasztaniuk, nem pedig egy adott időpontban fennálló megfelelést. OPSWATintegrált naplógyűjtése, ellenőrzési nyomvonala és ellenőrzési jelentései biztosítják, hogy minden CAF-ellenőrzési intézkedés rendszer által generált adatokkal, nem pedig kézi feljegyzésekkel legyen igazolható.

A táblázatok összekapcsolása megvalósíthatóvá teszi a szabályozási előírások betartását

A táblázatban szereplő összefüggésábra minden egyes CAF-eredményt konkrét technikai ellenőrzési intézkedésekhez rendel, és jelzi, hogy az adott területen a bizonyítékok teljesek, részlegesek vagy hiányoznak. Ez az ábra azonnali áttekintést nyújt a megfelelés fejlettségi szintjéről, és kiemeli a követendő következő lépéseket.

A CAF-eredményeket összekapcsolhatja OPSWATintegrált jelentési irányítópultjaival és az ellenőrzési adatokkal, hogy valós időben nyomon követhesse az ellenőrzési állapotot. A kritikus infrastruktúra-üzemeltetőkkel végzett kísérleti bevezetések során ez a megközelítés több mint 50%-kal csökkentette a kézi jelentéskészítéssel járó munkaterhet, miközben javította az ellenőrzésre való felkészültséget.

Hogyan néz ki a CAF 4.0 esetében az igazgatóságnak benyújtandó jelentés?

Az igazgatósági szintű jelentéstételhez világos összefoglalókra van szükség a kockázati helyzetről, az ellenőrzési rendszer fejlettségi szintjéről és a szabályozási előírásoknak való megfelelésről. OPSWATintegrált jelentési irányítópultjai világos vizuális összefoglalókat nyújtanak, amelyek a technikai mutatókat üzleti szintű betekintéssé alakítják át.

Az ágazatspecifikus iránymutatások felgyorsítják a CAF 4.0 bevezetését

Az Ön szektorától függően különféle működési kockázatokkal kell szembenéznie, ezért a CAF 4.0 személyre szabott útmutatásokat tartalmaz, amelyek bemutatják, hogyan alkalmazhatók az eredmények az Ön környezetében. Ezek az adaptációk segítik a szervezeteket abban, hogy hatékonyabban vezessék be az ellenőrzési intézkedéseket, és azokat a valós működési körülményekhez igazítsák. OPSWAT ezt automatizált jelentéskészítéssel és moduláris termékkonfigurációkkal OPSWAT , amelyek különböző működési környezetekhez igazíthatók.

A CAF 4.0 legfontosabb célkitűzései a CI-szektorok számára

A CAF prioritásai iparáganként eltérőek, de mindegyikük közös célja az alapvető szolgáltatások biztosítása. A célzott iránymutatások és az automatizálás megfelelő kombinációja felgyorsítja a CAF 4.0 bevezetését, miközben biztosítja, hogy az ellenőrzések minden iparágban arányosak és mérhetőek maradjanak.

Energia

A rendszer ellenálló képessége és az operatív technológiai (OT) hálózatok szegmentálása kulcsfontosságú. OPSWAT MetaDefender és MetaDefender Drive a környezetek elszigetelésében, valamint a végpontok integritásának ellenőrzésében a csatlakozás előtt.

Egészségügy

A betegadatok és a klinikai munkafolyamatok védelme kiemelten fontos.Managed File Transfer MetaDefender Managed File Transfer MetaDefender biztosítja, hogy minden fájlátvitel és feltöltés ellenőrzött, tisztított és nyomon követhető legyen.

Szállítás

A rendelkezésre állás és az adatok integritása biztosítja a szabályoknak való megfelelést. OPSWATintegrált jelentéskészítési funkciója és a szabályalapú átviteli automatizálás biztosítja az átláthatóságot és az ellenőrzést az elosztott rendszerekben.

Digitális infrastruktúra

A fenyegetések felismerése és a biztonságos szoftverfejlesztés alapvető fontosságú. MetaDefender Core Threat Intelligence a sebezhetőségek folyamatos felmérését és a proaktív védelmet.

Vannak-e ágazatspecifikus CAF-bevezetési sablonok?

A szervezetek OPSWATkonfigurálható irányítópultjait és jelentéskészítési funkcióit felhasználva összehangolhatják ellenőrzési folyamataikat az ágazatspecifikus CAF-eredményekkel. Ezek az eszközök valós idejű áttekintést nyújtanak az ellenőrzések állapotáról a különböző környezetekben, segítve a csapatokat az egységes szabványok alkalmazásában és az új felhasználók bevonásának egyszerűsítésében a CAF 4.0 gyakorlatok bevezetése során.

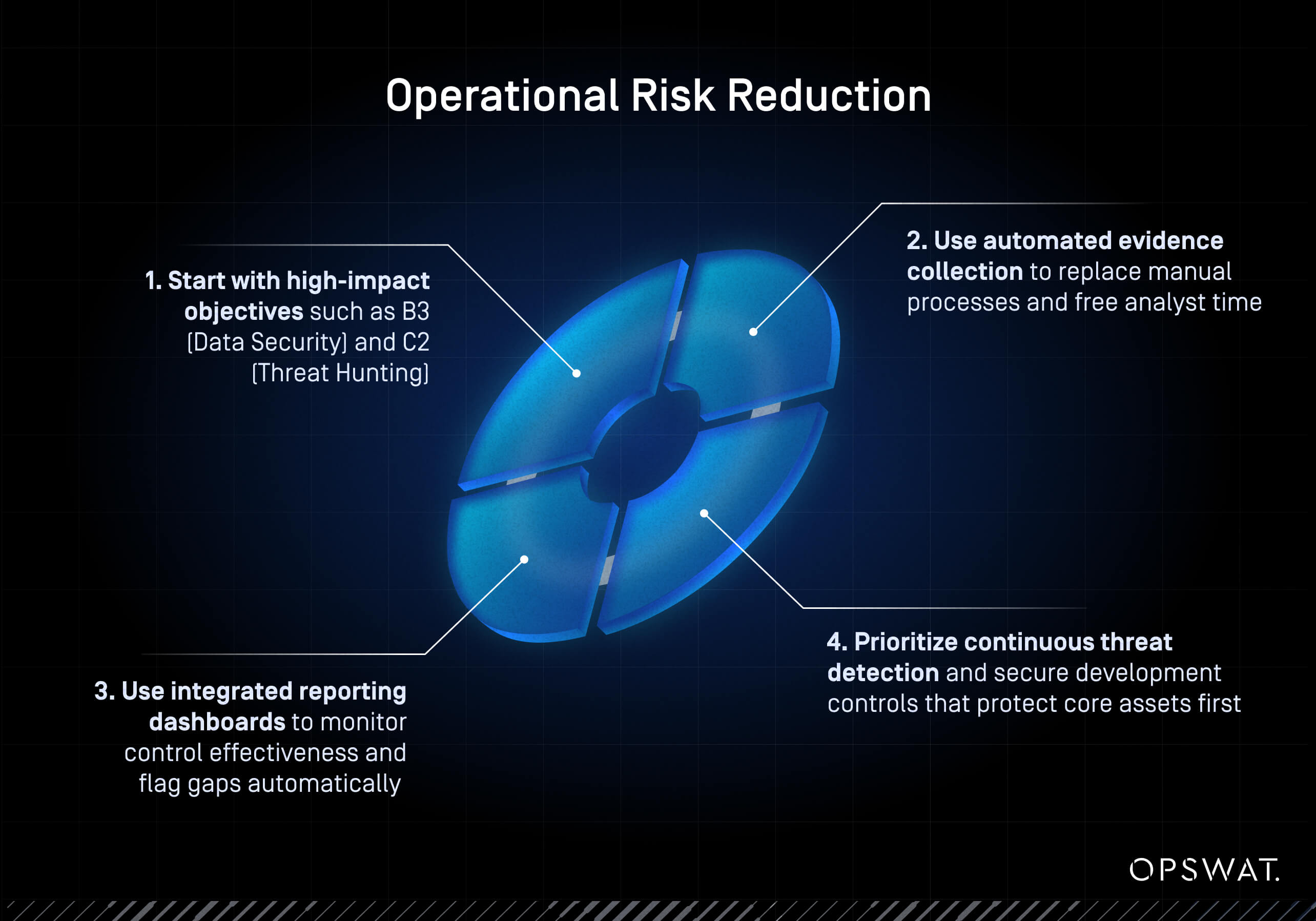

Hogyan állapítják meg az erőforrás-korlátokkal küzdő szervezetek az ellenőrzési intézkedések prioritásait a maximális rugalmasság elérése érdekében

Ha az erőforrások korlátozottak, összpontosítson azokra az ellenőrzési intézkedésekre, amelyekkel a működési kockázatot a leghatékonyabban csökkentheti. Az automatizálás és a folyamatos intelligencia erőfokozóként működik, lehetővé téve a kisebb csapatok számára, hogy ugyanolyan szintű CAF 4.0-biztosítékot érjenek el, mint a nagyobb szervezetek.

- Kezdje olyan kiemelt fontosságú célkitűzésekkel, mint a B3 (adatbiztonság) és a C2 (fenyegetésfelderítés)

- Az automatizált bizonyítékgyűjtés segítségével váltsák le a manuális folyamatokat, és szabadítsanak fel időt az elemzők számára

- Elsőbbséget kell biztosítani a folyamatos fenyegetés-felismerésnek és azoknak a biztonságos fejlesztési ellenőrzési mechanizmusoknak, amelyek elsősorban a legfontosabb eszközöket védik

- Használja az integrált jelentési irányítópultokat az ellenőrzés hatékonyságának nyomon követéséhez és a hiányosságok automatikus jelzéséhez

Mi teszi a CAF 4.0-t stratégiai értéknek?

A CAF 4.0 a biztonsági teljesítmény és a mérhető üzleti eredmények összehangolásával a szabályozási megfelelést stratégiai előfeltételként határozza meg. Lehetővé teszi a szervezetek számára, hogy számszerűsítsék kiberbiztonsági érettségüket, bizonyítsák a folyamatos biztosítékot, és olyan beruházásokat részesítsenek előnyben, amelyek közvetlenül erősítik az ellenálló képességet. OPSWATautomatizált adatgyűjtési és jelentéstételi OPSWATösszekapcsolja az operatív adatokat a mérhető biztonsági eredményekkel. Ezáltal világos képet kaphat arról, hogy az egyes ellenőrzési intézkedések hogyan támogatják a feladatfolyamatok folytonosságát.

A folyamatos hírszerzés biztosíthatja a szabályozási megfelelés és a védelem jövőbiztonságát

A valós idejű információk biztosítják, hogy a CAF 4.0-nak való megfelelés a fenyegetési helyzet alakulásával párhuzamosan fejlődjön. OPSWATplatformjai automatikusan frissítik a kártevőprogram-felismerő modulokat és a fenyegetési adatfolyamokat, a zero-day sebezhetőségektől kezdve az AI-alapú támadásokig. Ez a folyamatos frissítési ciklus garantálja az értékelések pontosságát, és biztosítja, hogy a szabályozási célokra szolgáló bizonyítékok minden pillanatban a szervezet tényleges biztonsági helyzetét tükrözzék.

Ha a CAF 4.0 előírásainak és az ágazatspecifikus követelményeknek való megfeleléssel foglalkozik, OPSWAT megbízható fenyegetésmegelőző és szabályozási automatizálási technológiáival OPSWAT minden fájl, eszköz és adatáram védelmében.

Vegye fel a kapcsolatot egy OPSWAT , hogy felgyorsítsa a CAF 4.0-ra való felkészülését.

GYIK

Melyek a legfontosabb változások a CAF 4.0-ban a korábbi verziókhoz képest?

A CAF 4.0 a ellenőrzőlistákra épülő megfelelést mérhető eredményekkel és folyamatos biztosítással váltja fel. Bevezeti a biztonságos szoftverfejlesztési követelményeket (A4.b), a mesterséges intelligencia és az automatizálás kockázatkezelési intézkedéseit, valamint egy hivatalos fenyegetéskeresési elvet (C2). A keretrendszer emellett ágazatspecifikus kiegészítéseket tartalmaz az energia-, az egészségügyi, a közlekedési és a digitális infrastruktúra területén, továbbá megerősíti az NIS2 és az egyesült királyságbeli reziliencia-törvényjavaslat szerinti irányítási elvárásokat.

Hogyan bizonyíthatják az egyesült királyságbeli kritikus nemzeti infrastruktúra-szervezetek, hogy a kiberbiztonsági értékelési keretrendszernek bizonyítékokon alapuló módon megfelelnek?

Gondoskodnia kell arról, hogy a bizonyítékok rendszer által generáltak, nyomon követhetők és a CAF-célkitűzésekhez kapcsolódjanak. OPSWAT ezt automatizált naplózással, integrált jelentéskészítéssel és szabályalapú munkafolyamatokkal OPSWAT , amelyek minden egyes ellenőrzési intézkedést mérhető eredményekhez rendelnek. A folyamatos felügyelet felváltja a kézi táblázatokat, segítve a kritikus nemzeti infrastruktúra (CNI) üzemeltetőit a teljesítmény ellenőrzésében és a megfelelés ellenőrizhető igazolásának bemutatásában.

Milyen típusú bizonyítékokra vagy dokumentumokra van szükség ahhoz, hogy teljesüljenek a CAF 4.0 igazgatósági szintű jelentéstételre vonatkozó elvárásai?

Át kell tekintenie a kormányzási dokumentumok (irányelvek, kockázati nyilvántartások), az operatív adatok (naplók, sebezhetőségi jelentések) és a biztosítási eredmények (auditok, tesztelési eredmények) együttesét. OPSWAT ezeket tömör megfelelési összefoglalókba OPSWAT , amelyek összekapcsolják a műszaki mutatókat a CAF-célokkal, így a vezetők mélyreható műszaki elemzés nélkül is valós idejű betekintést nyerhetnek az érettségi szintbe és a rugalmasságba.

Hogyan illeszkedik a CAF-keretrendszer a közelgő brit reziliencia- és biztonsági szabályozásokhoz, például az NIS2-hez és a reziliencia-törvényjavaslathoz?

A CAF 4.0 szorosan igazodik az NIS2-hez és az egyesült királyságbeli reziliencia-törvényjavaslathoz, mivel kiemelten kezeli a folyamatos fejlesztést, az igazgatóság elszámoltathatóságát és a tényeken alapuló biztosítékot. OPSWATmegfelelési térképezése és automatizált jelentéskészítése lehetővé teszi a szervezetek számára, hogy az egyes előírásokhoz tartozó különálló auditok vezetése helyett egyetlen, eredményorientált munkafolyamaton keresztül teljesítsék az egymást átfedő követelményeket.

Melyek a bevált gyakorlatok a fenyegetéskeresés és a biztonságos fejlesztési folyamatok CAF 4.0 szerinti bevezetéséhez?

Vezessen be proaktív fenyegetéskeresést (C2) olyan eszközökkel, amelyek ismert jelzők nélkül is felismerik a rendellenes viselkedést. Építse be a biztonságos fejlesztési gyakorlatokat (A4.b) – például az SBOM (Software of Materials) létrehozását és a sebezhetőségi vizsgálatot – minden kiadásba. OPSWAT mindkettőt OPSWAT MetaDefender , Core és Threat Intelligence megoldásain keresztül, amelyek automatizált észlelést, MITRE ATT&CK-leképezést és ellenőrizhető kódintegritást biztosítanak.

Hogyan tudják az erőforrás-korlátokkal küzdő közszektorbeli szervezetek a CAF 4.0 ellenőrzési elemeit rangsorolni a kiberbiztonsági ellenálló képesség maximalizálása érdekében?

Először azokra a nagy hatással bíró célokra összpontosítson (B3 Adatbiztonság, C2 Fenyegetéskeresés), amelyek a leginkább csökkentik az operatív kockázatot. Automatizálja a bizonyítékok gyűjtését és a fájláramlás védelmét, hogy időt takarítson meg az elemzőknek. OPSWATfolyamatos hírszerzési szolgáltatásai és integrált megfelelőségi jelentései lehetővé teszik a kisebb csapatok számára, hogy kevesebb erőforrással is CAF-szintű biztosítékot nyújtsanak, miközben lépést tartanak a folyamatosan változó fenyegetésekkel.