A Microsoft Office-dokumentumok továbbra is az egyik leghatékonyabb eszközök a kiberbehatolásokhoz. Megbízhatónak számítanak, széles körben használják őket, és szorosan beépültek a mindennapi munkavégzésbe. Az orosz támadókhoz köthető legutóbbi tevékenységek, valamint az olyan biztonsági rések, mint a CVE-2026-21509, jól mutatják, hogy az Office miért marad továbbra is megbízható behatolási pont, különösen a nagy értékű és érzékeny környezetek esetében.

A sebezhetőség: a bizalom kihasználása a tervezés során

A CVE-2026-21509 biztonsági rés lehetővé tette a támadók számára, hogy egy legitim Office-dokumentumot támadóeszközzé alakítsanak, így a kihasználás a fájlok szokásos feldolgozása során történt. Nincsenek makrók. Nincsenek figyelmeztetések. Nincsenek nyilvánvaló figyelmeztető jelek. A dokumentum teljesen átlagosnak tűnt, mert szerkezetileg az is volt.

Ez a probléma. Az Office-fájlok összetett tárolóegységek. Beágyazott objektumokat, hivatkozásokat és a hatékonyság érdekében kialakított dinamikus tartalmakat támogatnak. Ugyanez az összetettség teret ad a támadóknak arra, hogy a normál dokumentumkezelés keretein belül rejtett végrehajtási útvonalakat hozzanak létre.

Hogyan működik a biztonsági rés kihasználása?

A Microsoft Office tartalmaz egy Biztonsági menedzsert, amely a beágyazott objektumok kapuőrként működik. Amikor az Office egy OLEObject objektummal találkozik, ellenőrzi a tiltólistát (Kill Bits), hogy megállapítsa, veszélyes-e az adott objektum.

A CVE-2026-21509 közvetlenül kihasználja ezt a bizalmi mechanizmust. A támadók meghatározott tulajdonságokat és jelzőket ágyaznak be a dokumentum XML-szerkezetébe. Ezek a jelzők lényegében hitelesítő adatokat nyújtanak be a Biztonsági Kezelőnek, jelezve, hogy „ez az objektum megbízható, ne ellenőrizd”. A Biztonsági Kezelő ennek eleget tesz, és a rosszindulatúOLEObjectellenőrzés nélkül fut le.

A sebezhetőség már a feldolgozás és a megjelenítés korai szakaszában jelentkezik. A dokumentumnak nem kell feltétlenül rosszindulatúnak tűnnie; elegendő, ha megnyitják.

Egy tendencia, nem pedig kivétel

A CVE-2026-21509 egy jól ismert mintát követ.

A CVE-2024-30103 esetében a támadók kihasználták az Office távoli sablonok kezelésének módját, ami lehetővé tette a kód végrehajtását makrók nélkül és minimális felhasználói beavatkozás mellett. Korábban a CVE-2023-36884 sebezhetőséget állami kapcsolatokkal rendelkező csoportok aktívan kihasználták olyan, speciálisan kialakított Office-dokumentumok révén, amelyek a normál megjelenítés során aktiválódtak.

Minden egyes eset ugyanazt a tényt támasztja alá: a támadás már a feldolgozás és a megjelenítés korai szakaszában bekövetkezik. A dokumentumnak nem kell rosszindulatúnak tűnnie; elég, ha megnyitják.

Ez a megközelítés jól illeszkedik az orosz fenyegető csoportok működési módjához. Ők olyan technikákat részesítenek előnyben, amelyek beleolvadnak a szokásos munkafolyamatokba, elkerülik a feltűnő jelzőket, és a kényszerű behatolás helyett a bizalmat használják ki.

Az Office Zero Days-ből levonható valódi tanulság

A tanulság nem egy adott sebezhetőségről vagy kampányról szól. Hanem magáról a támadási felületről.

Az irodai dokumentumokat általában adatként kezelik, nem pedig futtatható tartalomként. A modern támadások éppen ezt a feltételezést használják ki. A biztonsági szakemberek nem támaszkodhatnak arra, hogy pontosan tudják, melyik sebezhetőség aktív, vagy melyik támadási módszer terjed éppen. A zero-day támadások éppen azért működnek, mert alkalmazásukkor még ismeretlenek.

A kritikus rendszereket üzemeltető szervezetek számára ez megváltoztatja a biztonsági helyzetet. Nem arra kell összpontosítani, hogy a dokumentum megnyitása után azonosítsák a biztonsági rést. Arra kell összpontosítani, hogy eleve megakadályozzák, hogy a dokumentumok rejtett logikát hajtsanak végre.

Hogyan kezeli OPSWAT ezt a fenyegetést?

OPSWAT két egymást kiegészítő technológiával OPSWAT az Office-alkalmazásokkal kapcsolatos zero-day kihívást: a Deep CDR™ technológia megakadályozza a kihasználást azáltal, hogy megszünteti a végrehajtási képességet, mígSandbox Adaptive Sandbox viselkedéselemzésselSandbox a rosszindulatú dokumentumok valódi szándékát.

Deep CDR™ technológia: a biztonsági rések semlegesítése szerkezeti tisztítás révén

A Deep CDR™ technológiaa fájlszerkezetre alkalmazott „zero-trust” megközelítés révén a probléma gyökerét kezeli.

Ahelyett, hogy eldöntené, egy dokumentum rosszindulatú-e, a Deep CDR™ technológia alapértelmezés szerint minden összetett fájlt potenciálisan veszélyesnek tekint. A technológia lebontja a dokumentumot, eltávolítja az összes aktív és kihasználható elemet – szkripteket, beágyazott objektumokat, hibásan felépített struktúrákat –, majd létrehoz egy tiszta változatot, amely megőrzi az üzleti tartalmat.

Hogyan gátolja meg a Deep CDR™ technológia a CVE-2026-21509 sebezhetőséget

A Deep CDR™ technológia az Office Security Manager-től alapvetően eltérő elven működik. Nem értékeli a megbízhatóságot. Nem ellenőrzi a feketelistákat és nem elemzi a jelöléseket. Egyszerűen eltávolít minden, a házirendnek nem megfelelő tartalmat, beleértve az OLEObject-eket is.

A Deep CDR™ technológia a dokumentum lebontásával és az újjáépítés előtti minden aktív, kihasználható elem eltávolításával hatástalanítja a támadási mechanizmust. Nem maradnak végrehajtható OLEObject-ek, sem megbízhatóak, sem egyéb típusúak. Az így létrejövő dokumentum megőrzi az üzleti tartalmat, de nem rendelkezik végrehajtási képességgel.

Ehhez a módszerhez nem szükséges ismerni a CVE-2026-21509 sebezhetőséget vagy annak bármely jövőbeli változatát. Ha a támadás attól függ, hogy a beágyazott objektumok átjutnak-e a felhasználói környezetbe, akkor a rendszer kialakításának köszönhetően meghiúsul.

A CISO-k számára ez új megvilágításba helyezi a kockázatról szóló vitát. Az Office-zeró napok már nem hírszerzési problémát jelentenek, hanem tervezési döntéssé válnak. A dokumentum ugyan megérkezhet, de nem képes rejtett logikát végrehajtani.

Adaptive Sandbox: a rosszindulatú szándék feltárása viselkedéselemzés segítségével

Míg a Deep CDR™ technológia a szerkezeti tisztítás révén megakadályozza a biztonsági rések kihasználását, Adaptive Sandbox más megközelítést alkalmaz: a dokumentumot ellenőrzött környezetben futtatja, és megfigyeli, hogy az valójában mit csinál.

Miért fontos a viselkedéselemzés?

A CVE-2026-21509 példája jól illusztrálja, miért vannak korlátai a statikus elemzésnek. Az APT28 ukrajnai kampányához kapcsolódó rosszindulatú dokumentumok szerkezetileg normálisnak tűnnek. Az XML-be ágyazott jelölők nem jelentenek egyértelmű kártevő-jellegű szignatúrákat. A hagyományos észlelési módszereknek nehézséget okoz a felismerés, mivel nincs semmi nyilvánvalóan „rossz”, amit megtalálhatnának.

Sandbox Adaptive Sandbox másképpSandbox . Ahelyett, hogy statikus kódban próbálna rosszindulatú mintákat felismerni, a dokumentumot ellenőrzött környezetben futtatja, és annak tényleges viselkedését figyeli.

HogyanSandbox Adaptive Sandbox az APT28-kampányt

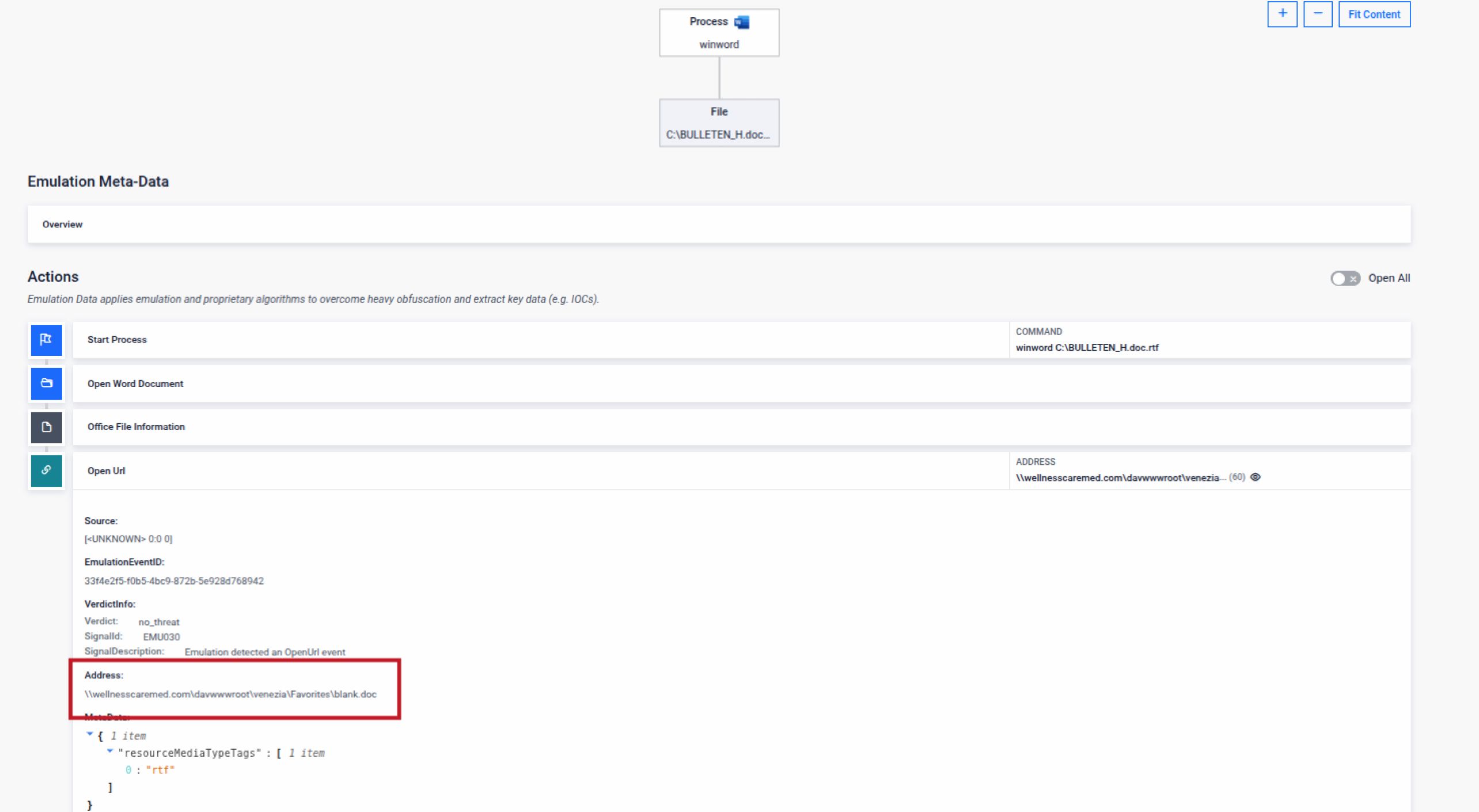

AmikorSandbox Adaptive Sandbox a CVE-2026-21509 sebezhetőséget kihasználó rosszindulatú dokumentumokat, nem ismert kihasználási mintákat keresett. A rendszer futtatta a dokumentumot, és figyelte a történteket.

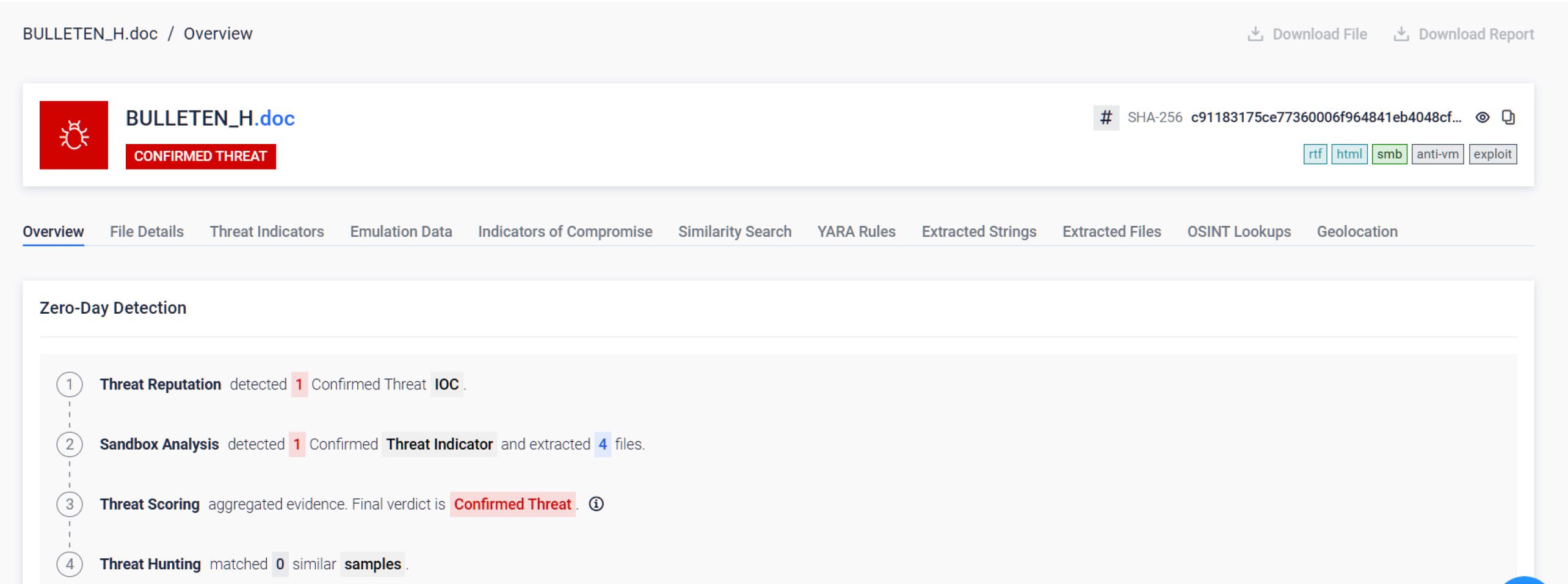

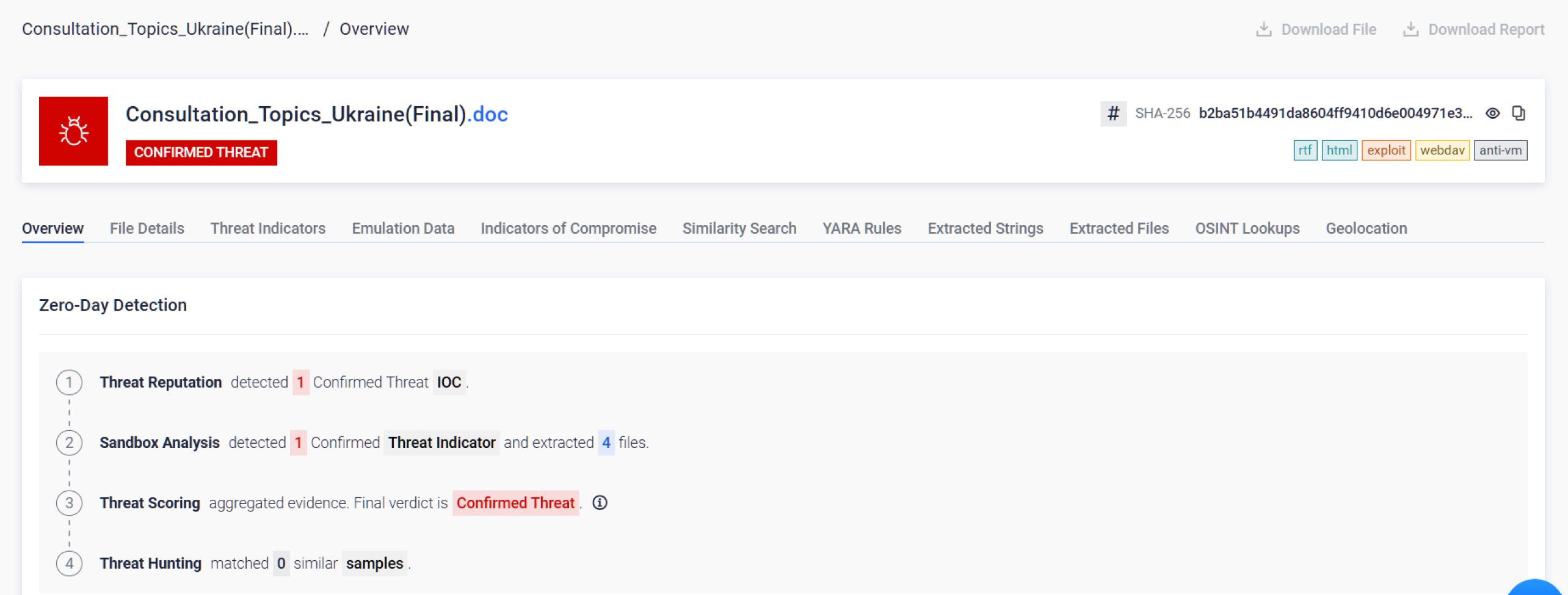

A CVE-2026-21509 sebezhetőséget kihasználó tényleges rosszindulatú dokumentumok

Amint a fájl megnyílt, a beágyazott OLEObject elindult, pontosan a támadó szándékának megfelelően. Azonban ahelyett, hogy eljutott volna az áldozat hálózatára, felfedte valódi célját: WebDAV-kapcsolatot létesített egy külső támadó infrastruktúrájával, hogy letöltse a következő fázisra szánt kártékony kódot.

A hálózati viselkedés a lényeg. Nem az XML-szerkezet. Nem bizonyos jelzők jelenléte. Hanem az a tényleges művelet, amelyet a dokumentum végrehajt, ha lehetőséget kap a futtatásra.

Sandbox Adaptive Sandbox és emulálja az összes aktív és kihasználható elemet, így teljes viselkedési profilt alkotva. Még ha egy biztonsági rés kihasználása ismeretlen is, amennyiben egy dokumentum megkísérli felvenni a kapcsolatot külső szerverekkel, további kártékony kódokat letölteni, rejtett parancsokat végrehajtani vagy parancs- és vezérlőkapcsolatokat létrehozni,Sandbox Adaptive Sandbox ezt a viselkedést, mielőtt a dokumentum eljutna a felhasználókhoz.

Ha az OLEObject rosszindulatú kódot tartalmaz, Adaptive Sandbox viselkedésalapú futtatás révénSandbox azt, nem pedig szignatúra-összehasonlítás útján.

Két technológia együttműködése

A magas kockázatú környezetben működő szervezetek számára a Deep CDR™ technológia ésSandbox Adaptive Sandbox egymástól eltérő, de egymást kiegészítő szerepetSandbox :

- Deep CDR™ technológia a megelőzés érdekében: Biztosítja, hogy a rendszerbe bekerülő dokumentumok ne tudjanak rosszindulatú kódot futtatni. A fájl még mielőtt a felhasználókhoz eljutna, megfosztják a kihasználható sebezhetőségektől. Használja ezt a funkciót, ha a dokumentumokat biztonságos módon kell a végfelhasználókhoz eljuttatni.

- Adaptive Sandbox fenyegetésekSandbox : Ellenőrzött futtatás révén feltárja a gyanús dokumentumok viselkedési szándékát, támogatva ezzel a fenyegetési hírszerzést, az incidenskezelést és a nyomozati elemzést. Használja ezt, ha pontosan meg kell értenie, mire szánták a dokumentumot.

A CVE-2026-21509 a fájlszerkezetbe vetett bizalmat használja ki. A Deep CDR™ technológia eltávolítja a kihasználható szerkezetet.Sandbox Adaptive Sandbox , mire tervezték a támadást.

Egyik módszer sem feltételezi, hogy előre tudnánk a sebezhetőségről. Mindkettő biztosítja, hogy amikor a következő Office-zero-day sebezhetőség felbukkan, a szervezetünk ne kelljen várnia arra, hogy kiderüljön, milyen hatással jár.

Következtetés: Biztonság a tervezés során, nem pedig az észlelés révén

Az Office-programokat kihasználó támadások továbbra is felbukkannak majd. A támadók továbbra is kihasználják a fájlok összetettségét, mert ez bevált módszer. A gyakorlati tanulság egyszerű: a magas kockázatú környezetekben az Office-dokumentumoknak már alapvetően biztonságosnak kell lenniük. Nem csak ellenőrzöttnek. Nem csak „valószínűleg tiszta”nek. Hanem megnyitásukkor is biztonságosnak.

A CVE-2026-21509 nem lesz az utolsó Office-sebezhetőség, amelyet az orosz hackerek kihasználnak. Lehet, hogy a következő máris létezik. Az egyetlen lényeges kérdés az, hogy a dokumentumoknak lesz-e lehetőségük rejtett kódot futtatni a környezetedben.

Tudjon meg többet arról, hogyan integrálhatjaSandbox a Deep CDR™ technológiát és Adaptive Sandbox megoldást a meglévő biztonsági rendszerébe.