Tizenkilenc évvel a kifejlesztése után a QR-kódok a vonalkódok hiánypótló alternatívájából mára már több billió dollár értékű pénzügyi tranzakciót tesznek lehetővé. Összekötik a fizikai és a digitális világot. Ma már a kritikus infrastruktúrát is támadják velük.

Amint azt az URL-rövidítők és a beágyazott hiperlinkek esetében megfigyelhettük, a végpontok elhomályosítása hatékony módszer arra, hogy az embereket rosszindulatú tartalmak elérésére csábítsák. A támadóknak csak be kell ágyazniuk egy rosszindulatú linket egy QR-kódba, el kell küldeniük egy e-mailt, alkalmazniuk kell a social engineering technikákat, és máris kész a hatékony QR-kódos adathalász kampány.

Bemutatjuk, hogyan használják a támadók a QR-kódokat a szervezetek célpontjaira, és hogyan lehet megelőzni az ilyen támadásokat.

QR-kódos adathalászat:

Egy új támadási vektor

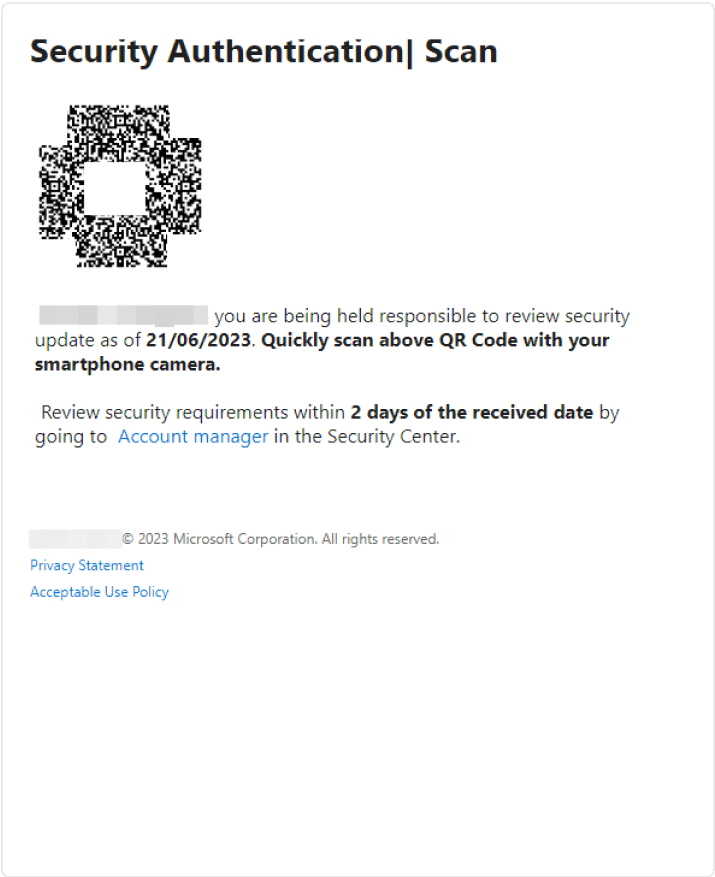

Korábban a QR-kódok nem voltak gyakoriak a vállalkozásokat és a kritikus infrastruktúrát célzó kiberbűnözők számára. Azonban számos előnnyel járnak az adathalász linkek közvetlen e-mailbe történő beágyazásával szemben. A QR-kódok kézbesítési módszerei sokkal nagyobb eséllyel jutnak el a célpont postaládájába, mivel a rosszindulatú programok és a spamszűrők megkerülésével a támadók a QR-kódokat PNG-képbe vagy PDF-mellékletbe ágyazhatják.

Bár a QR-kódok adathalászatra való használata elsőre ellentmondásosnak tűnhet - az áldozatnak a telefon kameráját kell használnia a kód beolvasásához egy másik eszközön ahhoz, hogy a rendszer működjön -, a QR-kódok elterjedtsége a pénzügyi tranzakciók és a 2FA esetében a legitimitás és a sürgősség érzetét kelti, ami manipulálja a felhasználókat a kód beolvasásával. Ráadásul a kódolás elrejti az URL-címet, amelyhez vezet, így a felhasználók nehezebben tudják megítélni a kód jogszerűségét.

Forrás: link

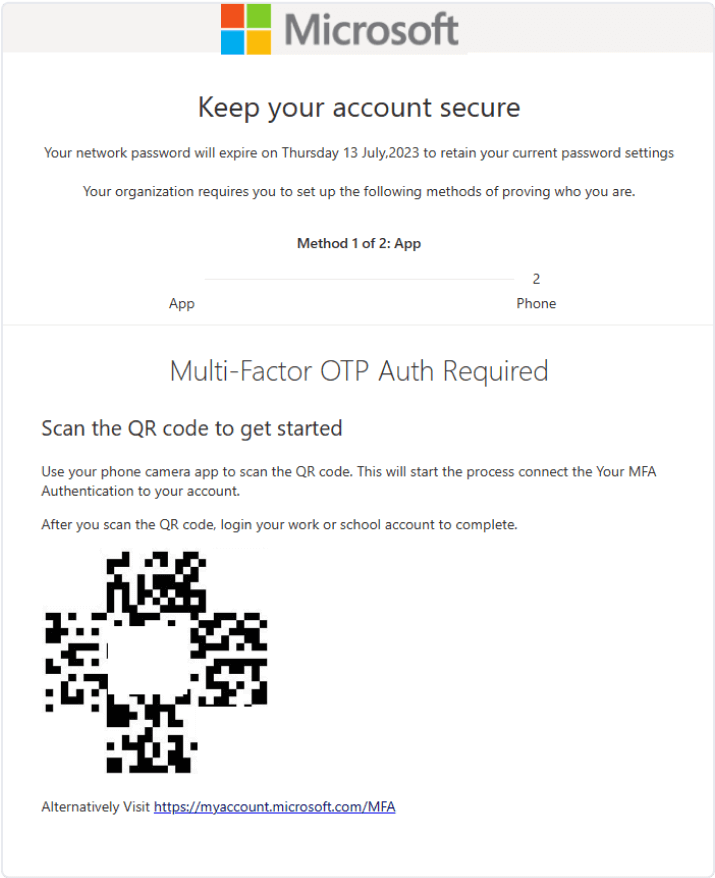

A közelmúltban egy 2023 május óta tartó adathalászkampány egy sor rosszindulatú QR-kódot szabadított el, hogy megszerezze a Microsoft-fiók hitelesítő adatait a gyanútlan felhasználóktól. A legjelentősebb célpont egy prominens amerikai székhelyű energiaipari vállalat.

Azonban nem csak az energiaágazat van veszélyben. A pénzügyi, biztosítási, gyártási és technológiai ágazatokat átfogó szervezetek is célkeresztbe kerültek. A kampány felfedezése óta elképesztő, több mint 2400%-os növekedést ért el.

A Deep CDR™ technológiával hatástalanítsa a rosszindulatú QR-kódokat

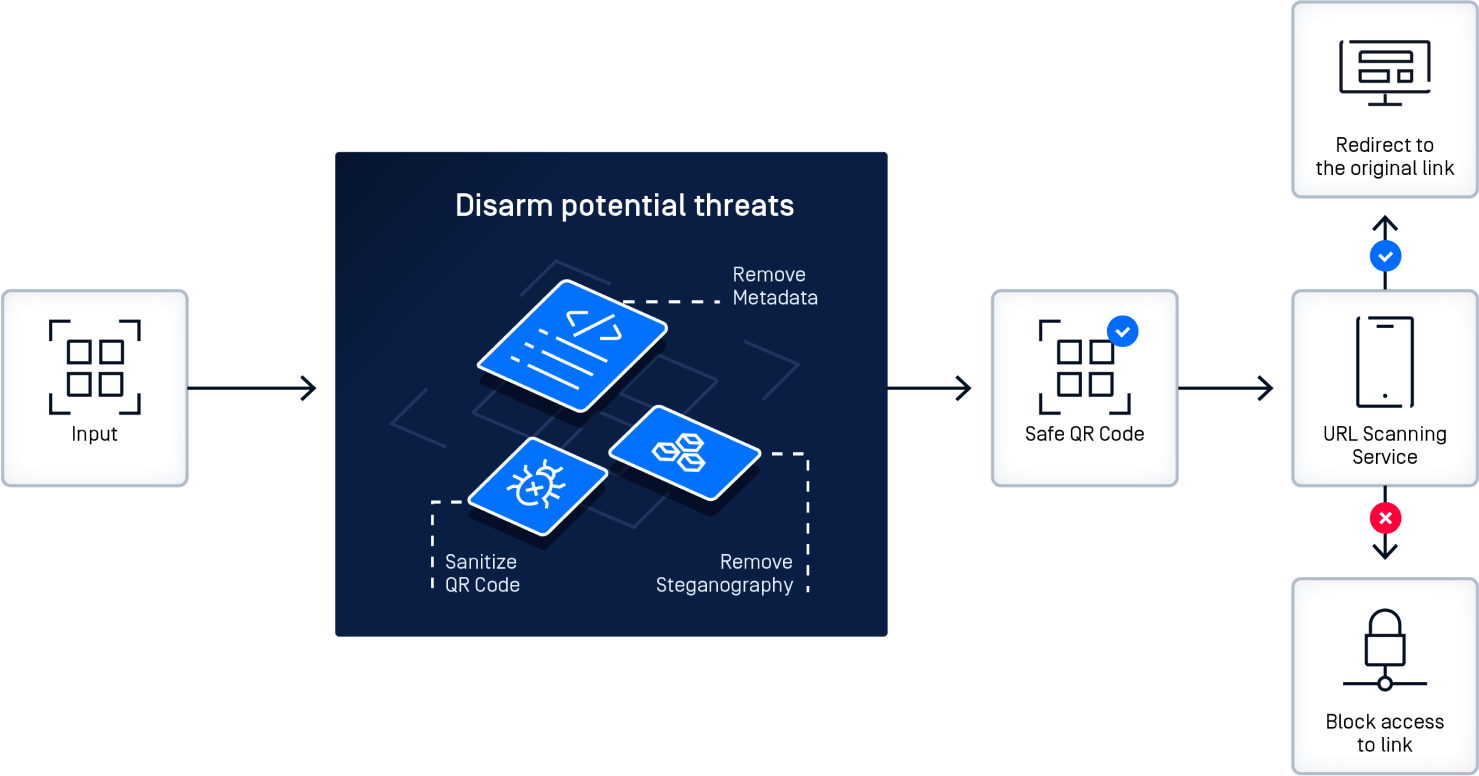

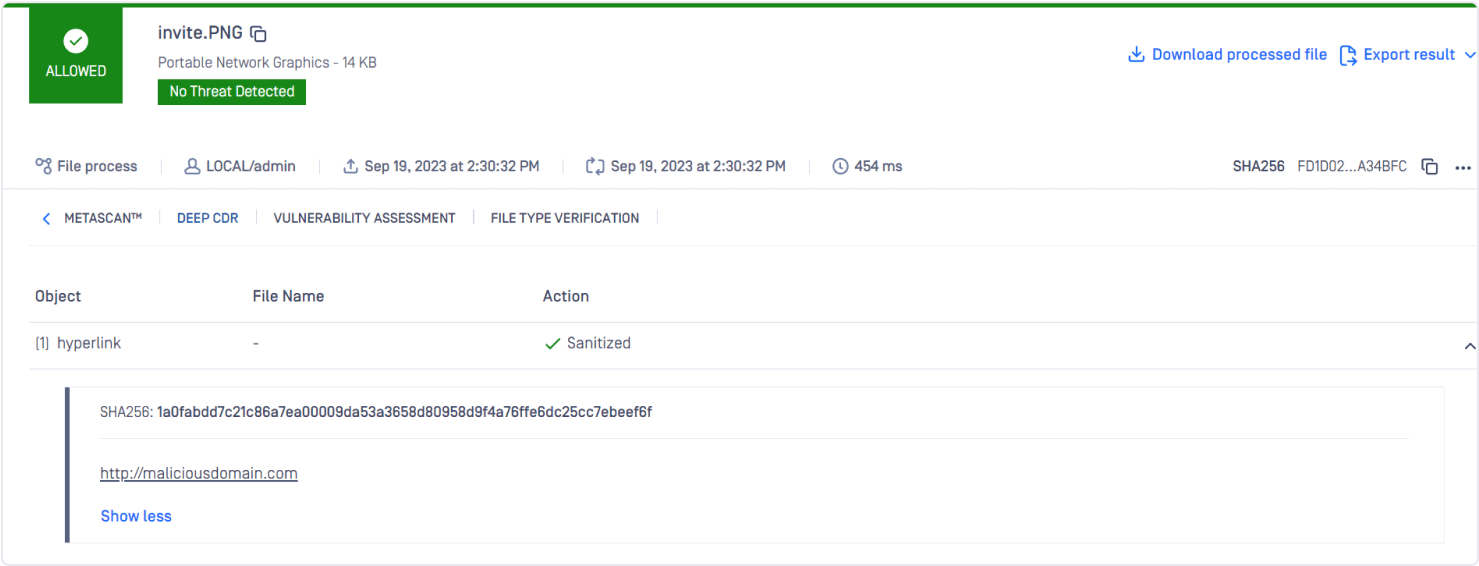

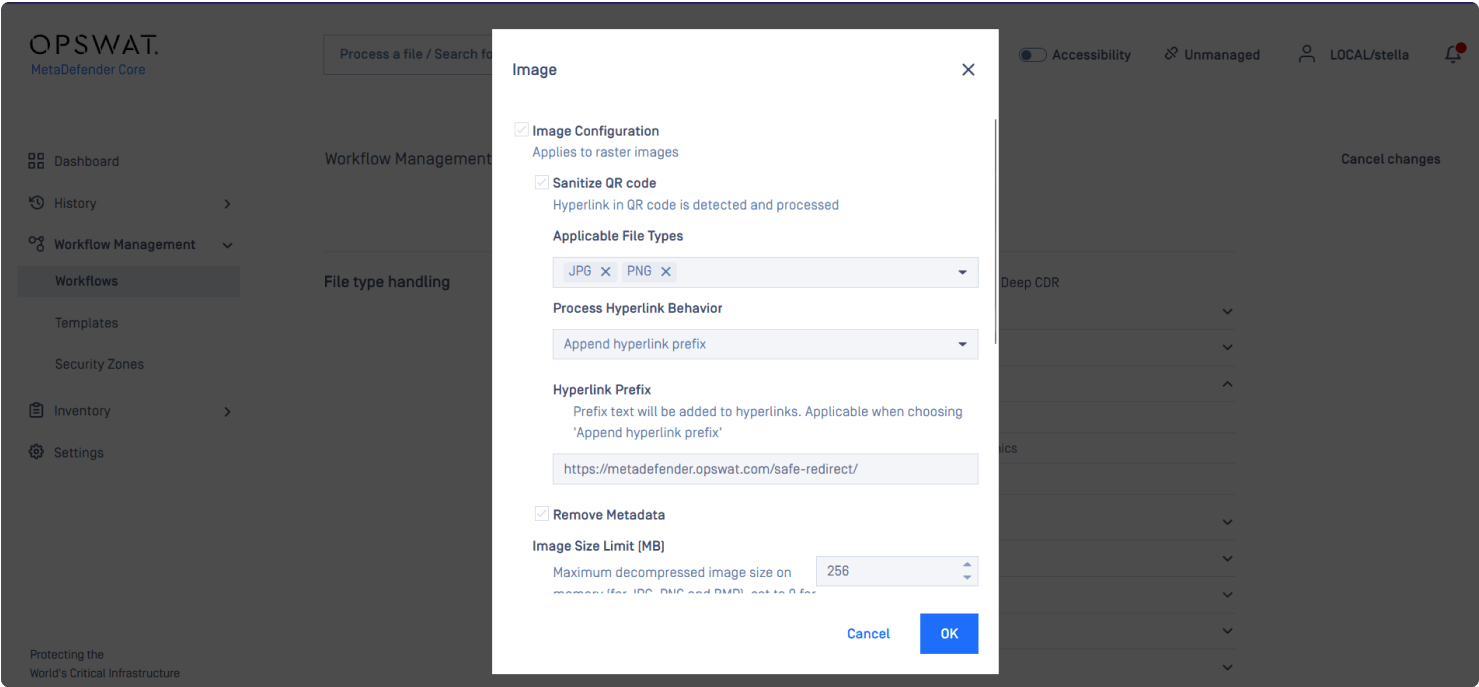

A QR-kódos támadások kihasználják azt a tényt, hogy az emberi szem nem képes elolvasni a kódolt információkat. Ennek következtében a felhasználók bíznak abban, hogy a kód a helyes URL-hez vezet, vagy a kívánt funkciót végzi el. OPSWAT Deep Content Disarm and Reconstruction Deep CDR™ Technology) megjeleníti a QR-kódban kódolt, ember által olvasható URL-t, így a felhasználók a beolvasás előtt ellenőrizhetik az URL legitimitását.

A Deep CDR™ technológia által a QR-kódokban található fenyegetések hatástalanítását bemutató ábra.

A támadók gyakran álcázott vagy rövidített URL-eket használnak a felhasználók megtévesztésére. A Deep CDR™ technológia MetaDefender Cloud URL Redirect segítségével ellenőrzi az URL-t, hogy megállapítsa, rosszindulatú-e. Ha az URL biztonságos, a felhasználók a helyre kerülnek. Ha gyanús, figyelmeztető üzenet jelenik meg. A Deep CDR™ technológiát bármely URL-ellenőrző szolgáltatással együtt használhatja.

Mivel a QR-kódok gyakran képalapúak, steganográfiával rejtett fenyegetéseket tartalmazhatnak. A Deep CDR™ technológia hatékonyan csökkentheti ezeket a potenciális kockázatokat, amint az itt bemutatott példa is mutatja.

QR-kód a Deep CDR™ technológia által végzett tisztítás előtt és után. A bal oldali képen egy rosszindulatú QR-kód támadáshoz használt kód van beágyazva. A jobb oldali képet MetaDefender CDR™ technológiával tisztították meg.

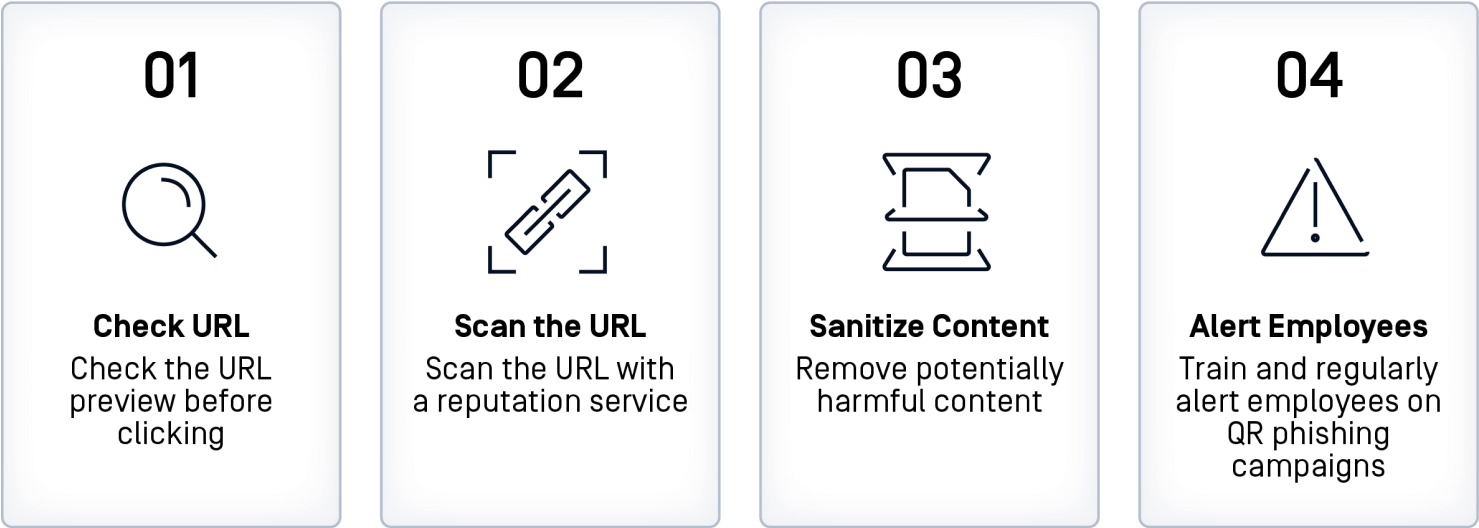

OPSWAT Legjobb gyakorlatok a QR-kódok biztonságához

A QR-kódok elterjedtsége és az azokba vetett bizalom növelte a támadási felületet. Azonban a QR-kódos adathalászat növekvő veszélyének tudatosítása és a megfelelő óvintézkedések meghozatala segíthet a felhasználóknak és a vállalkozásoknak a védelemben. A Deep CDR™ technológia fejlett biztonsági megoldásokat kínál az új támadási vektor elleni küzdelemhez.

Ahogy a QR-kódok használata tovább növekszik, a kiberbűnözők is egyre inkább kihasználják majd őket a

weboldalon adathalász- és rosszindulatú szoftverkampányokhoz. A QR-kódos adathalászat rávilágít a folyamatos éberség fontosságára és az innovatív biztonsági megoldások bevezetésének szükségességére a folyamatosan változó fenyegetésekkel szemben.

A Deep CDR™ technológia képességei megfelelő védelmet nyújtanak a QR-kódos adathalászat ellen, mivel kivonja és ellenőrzi a QR-kód tartalmát, hogy megakadályozza a támadásokat, mielőtt azok veszélybe sodornák az eszközöket és az adatokat. A fokozott tudatosság, a biztonságos gyakorlatok és a fejlett technológia kombinálásával kihasználhatjuk a QR-kódok kényelmét, miközben csökkentjük a kockázataikat.