Emotet, Qakbot, Remote Access Trojan (RAT) - mi a közös bennük? - Mindegyiket Microsoft Office OneNote fájlokon keresztül juttatták el.

Amikor a Microsoft 2022-ben alapértelmezés szerint letiltotta a makrókat, a támadók áttértek a nem makróalapú átviteli mechanizmusok használatára - és a szerény OneNote-fájl tökéletes helyettesítője volt.

Are OneNote Files Secure?

A OneNote a Microsoft Office csomag egyik népszerű termelékenységi alkalmazása, amelyet világszerte milliók használnak. Sokoldalúsága miatt a OneNote a jegyzetelés, az információkezelés és sajnos a rosszindulatú programok terjesztésének kényelmes eszközévé vált.

A OneNote egy saját fájltípust használ, amelyet a .one fájlkiterjesztés jelöl, és amely lehetővé teszi a felhasználók számára, hogy gazdag szöveggel, digitális kézírással és objektumokkal - beleértve a képeket és a multimédiát - formázzák a jegyzeteket. Bár a OneNote-fájlok nem rosszindulatúak, a hackerek kihasználják összetettségüket, hogy rosszindulatú parancsokat ágyazva a fájlba rosszindulatú programokat juttassanak el. Ezek a parancsok rosszindulatú szoftvereket tölthetnek le a felhasználó eszközére, ami olyan pusztító következményekkel járhat, mint az adatvesztés, a veszélyeztetett eszközök, a személyazonosság-lopás vagy a pénzügyi csalás.

A OneNote egyre népszerűbb és elérhetőbb, sajnos az emberek nincsenek tisztában a biztonsági kockázatokkal. Ez a tudatlanság megkönnyíti a támadók számára, hogy rosszindulatú parancsokat ágyazzanak be a OneNote-fájlokba, és rávegyék a felhasználókat, hogy rosszindulatú programokat telepítsenek.

Támadási technikák: OneNote malware terjesztési kampányok

A fenyegető szereplők különböző social engineering technikákat használnak a OneNote fájlokat használó rosszindulatú programok terjesztésére. A trükkök általában e-mailes adathalászatot és a rosszindulatú hasznos teher legitim OneNote-összetevő alá történő álcázását foglalják magukban.

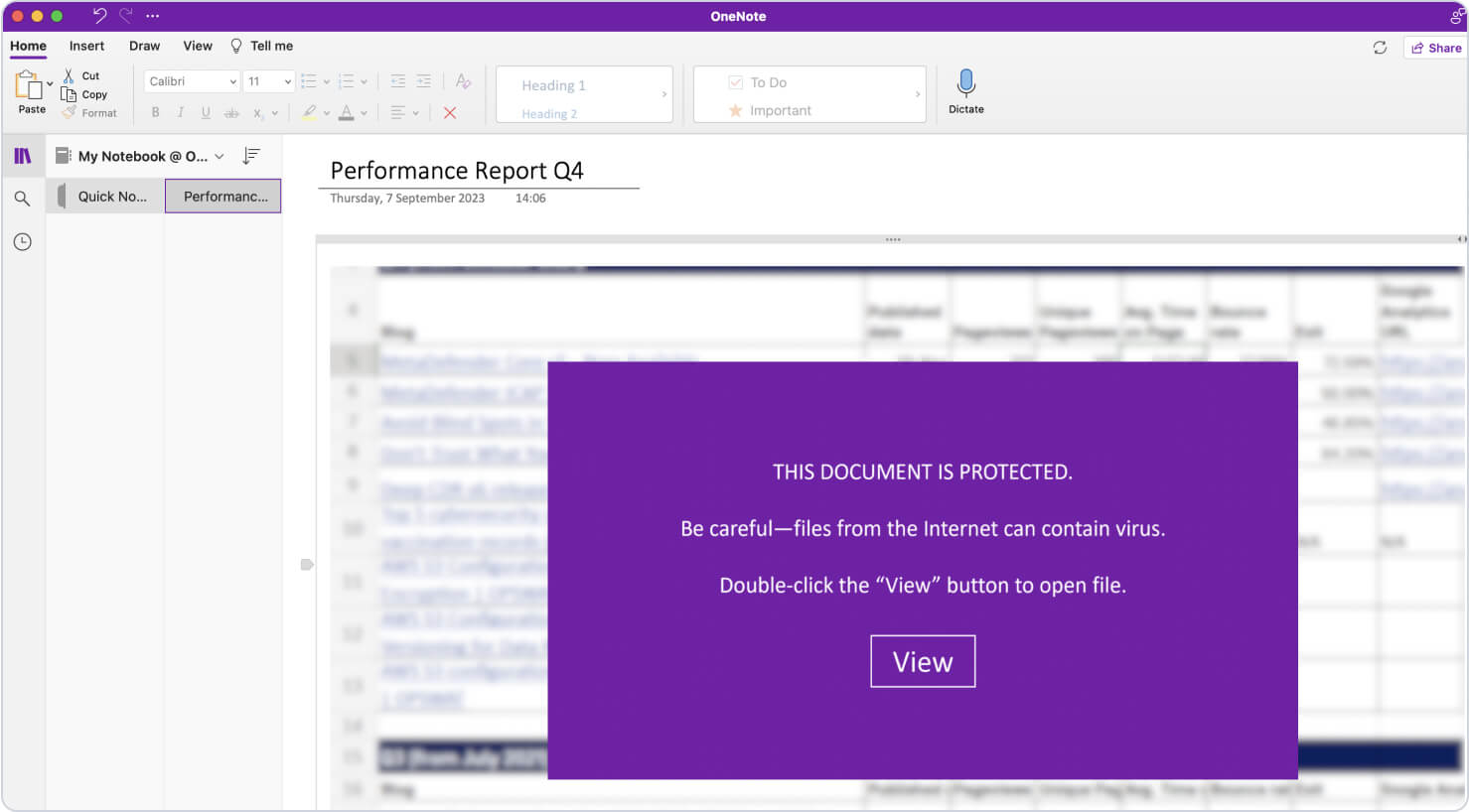

Képek

Biztonsági kutatók 2023 februárjában azonosítottak egy kampányt, amely egy rosszindulatú képet használ a Qakbot (más néven QBot) kártevő terjesztésére. A támadók becsapták a felhasználókat, hogy duplán kattintsanak a OneNote-dokumentum egy tervezési elemére. Amikor a célpont duplán kattintott az elemre, egy beágyazott fájl egy sor parancsot hajtott végre, amelyek letöltötték és telepítették a kártevőt a céleszközre. Ez a kampány egy példa arra, hogy a támadók OneNote-fájlokon keresztül csalogatják a gyanútlan felhasználókat, hogy rosszindulatú szoftvereket töltsenek le a rendszerükre.

Példakép arról, hogy a támadók hogyan rejthetnek el egy rosszindulatú szkriptet egy üzenet alá a OneNote-ban

Csatolt fájlok és e-mail adathalász kampány

Egy másik kampányban a támadók válaszlánc e-maileket küldtek rosszindulatú OneNote-mellékletekkel, amelyeket legitim dokumentumoknak (pl. útmutatók, számlák és egyéb dokumentumok) álcáztak. A fentiekhez hasonló technikát alkalmazva a támadók egy erősen elkendőzött VBScriptet rejtettek el ezekben a mellékletekben, amely végrehajtásakor az Emotet kártevőt töltötte le és telepítette az áldozat eszközére dinamikus linkkönyvtárként (DLL). Az Emotet malware rendkívül veszélyes, mivel csendben fut a megtámadott eszközön, bizalmas információkat (e-maileket, kapcsolatokat) lop el, vagy a vezérlő szerverről vár parancsokat, például további hasznos terhek letöltését.

A OneNote-támadásokra válaszul a Microsoft 2023 áprilisában a 2304-es verziószámú, veszélyes kiterjesztésű beágyazott fájl megnyitását blokkolta a felhasználók számára. A OneNote megjelenít egy párbeszédpanelt, amely korlátozza a felhasználó lehetőségét a fájl megnyitására, de a felhasználó az "OK" gombra kattintva továbbra is meg tudja nyitni a fájlt.

Beágyazott hiperhivatkozások

A csatolt fájlok kihasználása mellett a támadók a OneNote-fájlokban található URL-címeket, hiperlinkeket vagy képeket is felhasználhatják rosszindulatú programok terjesztésére. A social engineering taktikájuk változó, de a végső cél az, hogy az áldozat rosszindulatú hasznos terhet hajtson végre.

A OneNote rosszindulatú szoftverek átadásának megakadályozása a tartalom hatástalanításával és rekonstrukciójával

OPSWAT Deep Content Disarm and Reconstruction Deep CDR™ Technology) technológia minden fájlt és fájlkomponenst potenciális fenyegetésként kezel. Összetett fájlok, például az OneNote-fájlok esetében fontos biztosítani, hogy ne maradjon rejtve egyetlen rosszindulatú komponens sem – legyen szó egy kép mögé rejtett szkriptről, álcázott hiperhivatkozásról vagy a jegyzetfüzet egyik lapjába elrejtett kártevő szoftverről. Ismerje meg a Deep CDR™ Technology által támogatott összes fájltípust.

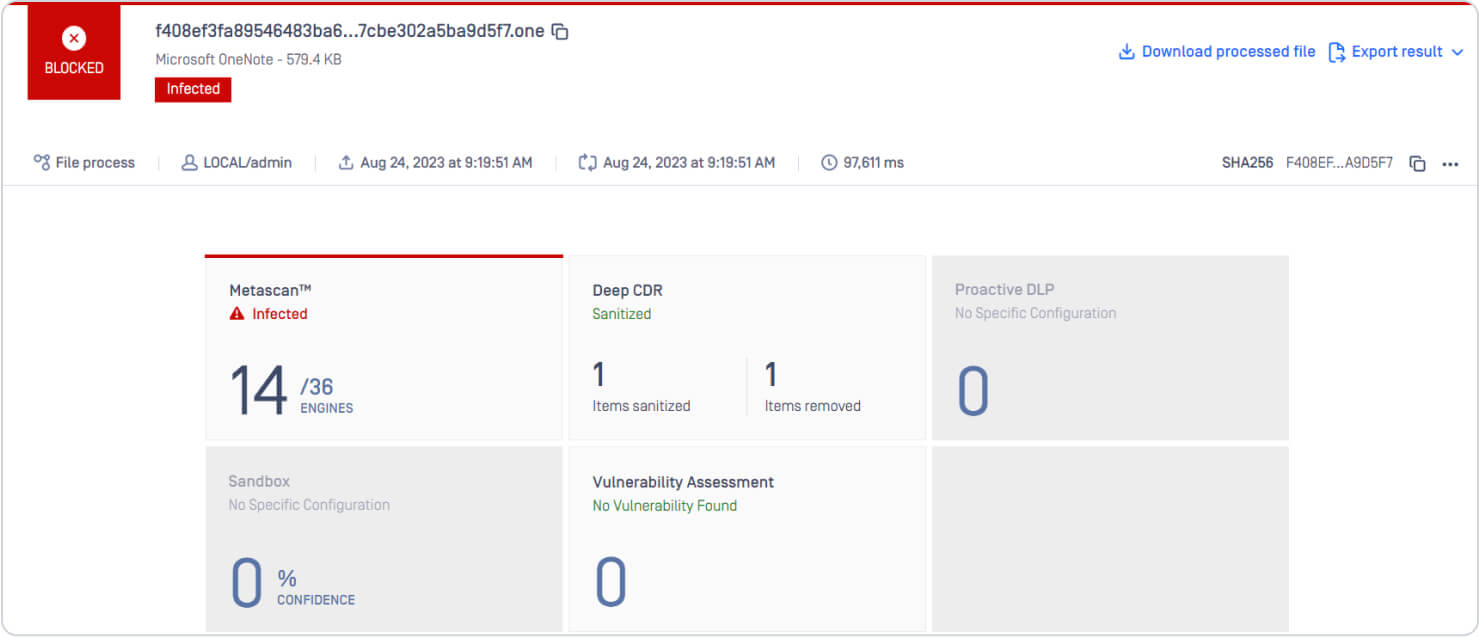

A Deep CDR™ technológia átvizsgálja az OneNote-fájlt, valamint az ahhoz csatolt mellékleteket, képeket és egyéb elemeket. Ezután rekurzív módon megtisztítja őket, és eltávolítja az esetleges rosszindulatú tartalmakat. Ugyanezen vizsgálat során OPSWAT technológia több víruskereső motort is igénybe vesz a fájlban található rosszindulatú programok felderítésére.

A Deep CDR™ technológia felismeri a OneNote-fájlokban található rosszindulatú objektumokat

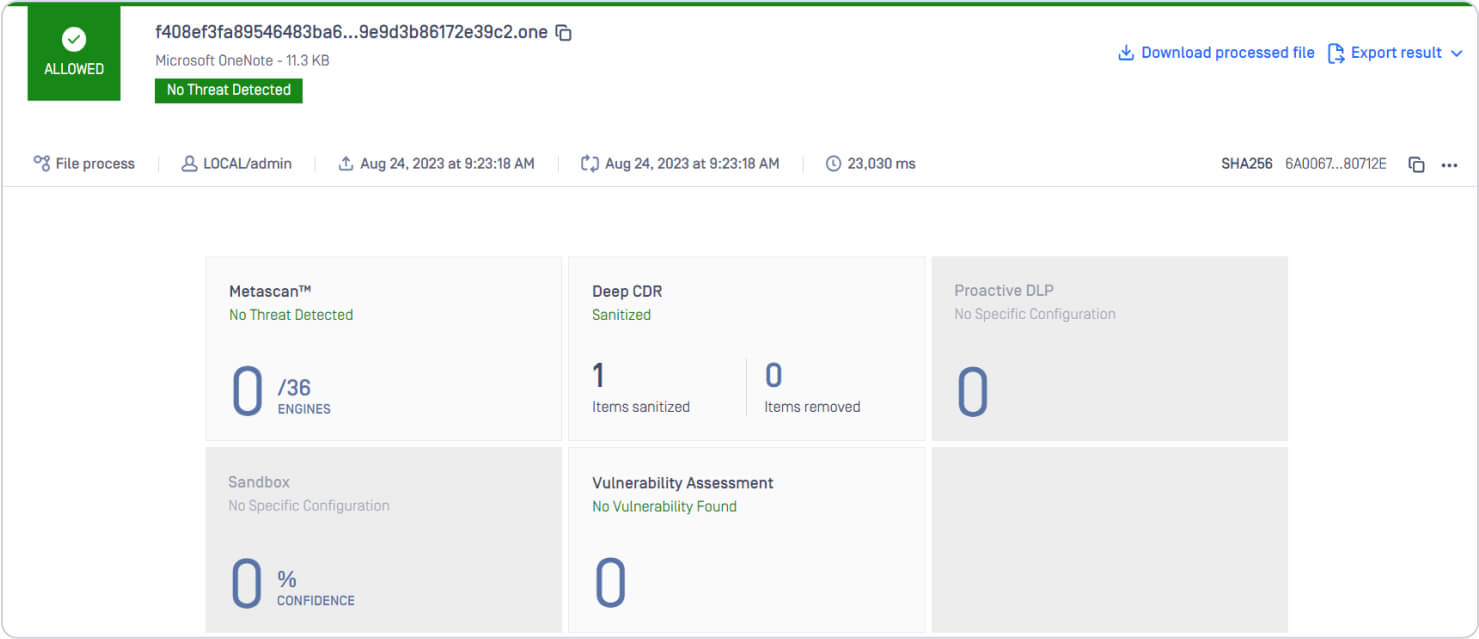

Végül a Deep CDR™ technológia egy biztonságos, rosszindulatú elemeketől mentes OneNote-fájlt állít elő, miközben megőrzi a fájl eredeti funkcióit. A Deep CDR™ technológia eltávolítja az összes ismert és ismeretlen fenyegetést, így a fájl biztonságosan használhatóvá válik.

Az alábbiakban a MetaDefender Core keresési eredményét olvashatja:

A Deep CDR™ technológiával helyreállított fájl biztonságosan használható

Egy utolsó megjegyzés: Legjobb gyakorlatok a fájlok védelmére

A OneNote fájlokkal visszaélő kibertámadások megelőzése érdekében fontolja meg a következő biztonsági intézkedések végrehajtását:

- Legyen óvatos az e-mailekkel és a csatolmányokkal: Legyen óvatos, ha OneNote-mellékleteket tartalmazó e-maileket kap, különösen ismeretlen vagy gyanús feladóktól. Ha a forrás nem ellenőrzött vagy gyanúsnak tűnik, ne nyissa meg a mellékletet.

- Tartsa naprakészen a szoftvert: A hackerek gyakran kihasználják a szoftveralkalmazások sebezhetőségeit, hogy rosszindulatú programokat telepítsenek az eszközökre. Bár a Microsoft folyamatosan javította a sebezhetőségek kihasználásával szembeni védelmet, a kibertámadók még mindig célba vehetik azokat a szervezeteket, amelyek régebbi, javítatlan szoftververziókat használnak. Ennek leküzdése érdekében tartsa naprakészen az operációs rendszert, a vírusirtó szoftvert és az összes releváns alkalmazást. A szoftverfrissítések rendszeres alkalmazása biztosítja a rendszer védelmét az ismert sebezhetőségekkel szemben.

- Legyen óvatos a OneNote-fájlokon belüli hivatkozásokkal: Hasonlóan az e-mail mellékletekhez, legyen óvatos a OneNote fájlokban található linkek megnyitásakor. Ezek a hivatkozások rosszindulatú webhelyekre vezethetnek, amelyek rosszindulatú szoftverekkel fertőzhetik meg az eszközt. Csak megbízható forrásból származó linkeket nyisson meg, és győződjön meg arról, hogy a meglátogatott webhely legitim és biztonságos.

- Vírusvédelem: Használjon jó hírű vírusirtó szoftvert, hogy minden bejövő fájlt átvizsgáljon ismert és ismeretlen rosszindulatú programok után. A hatékonyság növelése érdekében több vírusirtó motor használata növeli a rosszindulatú programok felismerési arányát az egyetlen motor használatához képest. Ismerje meg az OPSWAT többszörös víruskeresési technológiát.

- Távolítson el minden potenciálisan káros objektumot: Az olyan biztonsági intézkedések, mint a Deep CDR™ technológia, segítenek a szervezeteknek megvédeni magukat a kifinomult és nehezen felismerhető kártevő technológiákkal szemben, ideértve az ismert és ismeretlen fenyegetéseket, a zero-day fenyegetéseket, valamint a felderíthetetlen és álcázott kártevőket. Ha minden fájlt potenciális fenyegetésként kezelünk, csökken annak a kockázata, hogy véletlenül káros kódot futtassunk.

Ha többet szeretne megtudni az OPSWAT fenyegetésfelismerő és -megelőző technológiákról, forduljon műszaki szakértőnkhöz.

Kapcsolatfelvétel szakértőinkkel