Lehet, hogy a Salesforce az a hely, ahol vállalkozása adatai tárolódnak, de nincs garancia arra, hogy ott az adatok biztonságban is vannak.

Mivel olyan iparági óriások, mint a Google, a Workday, az Allianz Life, a GAP, a Chanel, a Coca-Cola, az IKEA és mások megerősítették[1] a Salesforce-hez kapcsolódó biztonsági incidenseket 2025-ben, úgy tűnik, hogy egy telefonhívás vagy egy fertőzött fájl elegendő ahhoz, hogy behatoljon a platform környezetébe.

A fent felsorolt esetek többségében a fájlok feltöltése, a beágyazott linkek és az OAuth-alapú integrációk jelentették a támadások behatolási pontjait.

A Salesforce-támadások megváltoztak.

A rosszindulatú szereplők nem erőszakkal törnek be, hanem a megbízható munkafolyamatokon keresztül csúsznak be.

Ez kritikus hiányosságokat tár fel abban, hogy ezeket a környezeteket hogyan védik, és hogyan kellene védeni őket a jövőben.

A 2025-ös Salesforce biztonsági válság: számokban

A támadók érdeklődése a Salesforce iránt közvetlenül arányos annak elterjedtségével.

A 2025-ös fenyegetéselemzési jelentés szerint a fájlfeltöltések és az OAuth visszaélések jelentették a fő támadási vektorokat a jelentős SaaS-biztonsági incidensek mögött, ami a felhőalapú biztonsági stratégiák kritikus gyenge pontját tárta fel.

Támadási volumen robbanás

- A Salesforce fenyegetés-felismerési aránya 2025 első negyedévében 20-szorosára nőtt 2024 negyedik negyedévéhez képest.

- Közel 1 milliárd rekordot loptak elösszehangolt SaaS-támadások során

- 39+ nagy szervezetet támadtak meg, köztük a Google-t, a Coca-Colát, az Adidas-t, az Allianz-t, az Air France-t, a KLM-et és az M&S-t.

Ezek nem voltak elszigetelt esetek.

Hatással voltak globális márkákra, szabályozott iparágakra és érett biztonsági programokkal rendelkező szervezetekre.

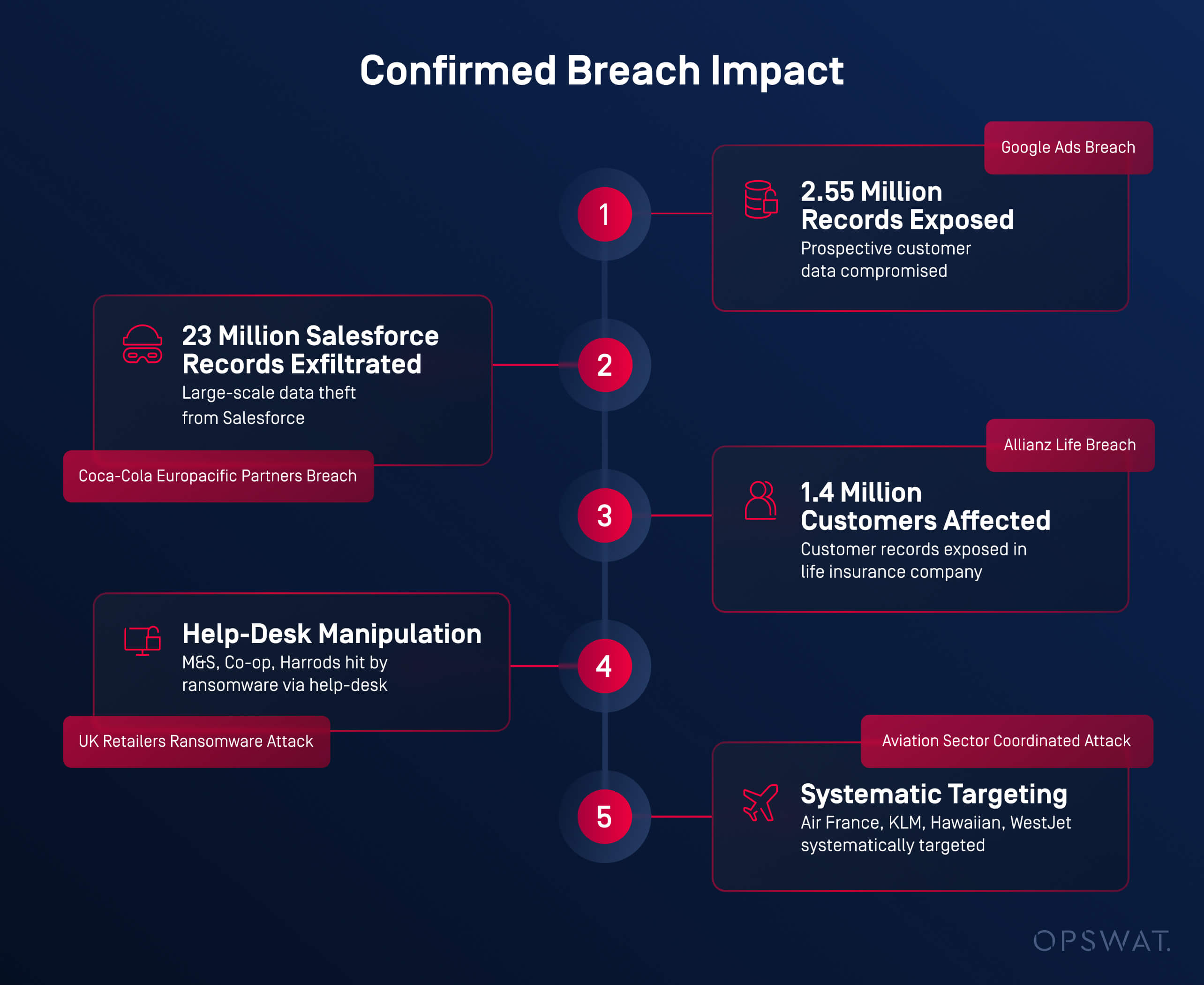

Megerősített biztonsági incidens hatása

- Google Ads: 2 ,55 millió potenciális ügyfél adatai kerültek nyilvánosságra

- Coca-Cola Europacific Partners: Több mint 23 millió Salesforce-rekordot szivárogtattak ki

- Allianz Life:1,4 millió ügyfél érintett

- Brit kiskereskedők (M&S, Co-op, Harrods): A helpdesk manipulációja ransomware telepítéséhez vezetett

- Légiközlekedési szektor (Air France, KLM, Hawaiian, WestJet): Szisztematikus, koordinált célzás

Minden incidensben közös vonás volt: rosszindulatú fájlok és linkek kerültek be a megbízható Salesforce munkafolyamatokon keresztül, ellenőrizetlenül és vizsgálat nélkül.

Fájlok fegyverként: hogyan váltak a mindennapi dokumentumok támadási vektorrá

2025 elején több biztonsági iparági elemző is felfedezett egy mintát.

A támadóklátszólag legitim fájlokathasználnak,hogymegkerüljék a hagyományos védelmi rendszereket, és elérjék a végfelhasználókat olyan SaaS platformokon belül, mint a Salesforce.

A forgatókönyv megváltozott.

Ahelyett, hogy a szoftverek sebezhető pontjait használták volna ki, az ellenfél a normál üzleti munkafolyamatok során átadottmegbízható dokumentumformátumokra– feltöltésekre, megosztott rekordokra és integrációkra – összpontosított.

Ez a módszer hatékonyabb, mert a fájlok feltöltésekor a biztonsági ellenőrzés gyakran minimális.

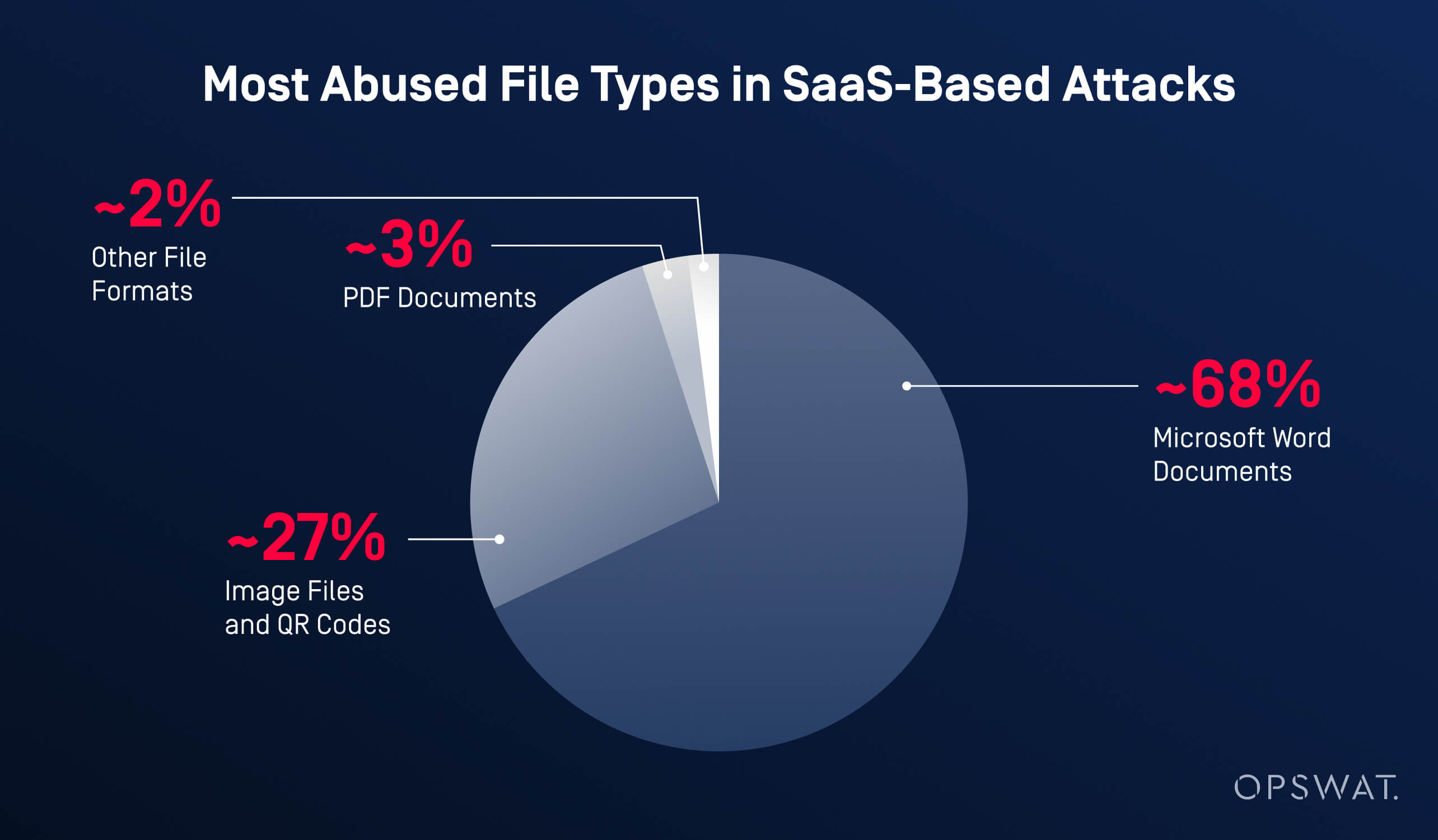

A SaaS-alapú támadások során leggyakrabban visszaélt fájltípusok

A fegyverként használt fájlfeltöltések visszaéltek a felhasználók bizalmával, és káros tartalmakat rejtettek el mindennapi fájlokban.[2-5]

Microsoft Word dokumentumok (~68%)

A Word-fájlok továbbra is a rosszindulatú tevékenységek leggyakoribb terjesztési módszere maradtak.

A támadók beágyaztak phishing linkeket vagy külső rosszindulatú programok letöltési URL-jeit, és ezeket meggyőző szociális mérnöki üzenetekkel párosították, például „kérjük, ellenőrizze a számlát” vagy „mellékletben található a frissített szerződés”.

Miután közvetlenül a Salesforce-ba töltötték fel őket, ezek a fájlok teljesen megkerülték az e-mail biztonsági ellenőrzéseket.

Képfájlok és QR-kódok (~27%)

A Microsoft és más iparági fenyegetésjelentésekben kiemelt módon, a QR-alapú adathalászat („quishing”) 2025-ben lendületet vett.

A képfájlokba ágyazott rosszindulatú QR-kódok főkéntmobile átirányították a felhasználókat hitelesítő adatok gyűjtésére szolgáló oldalakra, kihasználva a mobile korlátozott láthatóságát és ellenőrzési lehetőségeit.

PDF-dokumentumok (~3%)

A PDF-fájlok általában számlák, megfelelőségi űrlapok vagy jogi dokumentumok formájában jelennek meg.

Néhányuk beágyazott JavaScript-et tartalmazott, míg mások külső adathalász vagy rosszindulatú szoftvereket tároló webhelyekre irányították a felhasználókat.

Egyéb fájlformátumok (~2%)

A támadók a következőket is kihasználták:

- HTML fájlok böngészőalapú adathalász oldalakhoz

- ZIP archívumok a másodlagos hasznos terhelések elrejtésére

- Excel-fájlok, amelyek képletalapú technikákat használnak rosszindulatú logika végrehajtására

Miért működik ez?

Ezek a fájlok nem keltettek gyanút, mertlegitimnek tűntek,legitim Salesforcemunkafolyamatokon keresztül haladtak, és a felhasználók megbíztak bennük.

Ahogy a szervezetek megerősítették a hálózati határokat és az e-mail átjárókat, a támadók egyszerűen a legkisebb ellenállás irányába fordultak: a megbízható platformokon belüli megbízható fájlok felé.

A rosszindulatú szoftverek fejlődésének válsága

A fájlalapú adatcsere növekedésével a rosszindulatú szoftverek egyre kifinomultabbá és nehezebben felismerhetővé váltak, gyakran megkerülve a hagyományos, aláírásalapú biztonsági eszközöket.

OPSWAT szerint a rosszindulatú szoftverek komplexitásahat hónap alatt 127%-kal nőtt, ami elsősorban a minden egyes szállításkor változó polimorf rosszindulatú szoftvereknek, a memóriában közvetlenül végrehajtott fájlmentes támadásoknak, az időzített kártékony programoknak, a sandbox-kerülési technikáknak és a legitim fájlstruktúrákba rejtett titkosított rosszindulatú tartalmaknakköszönhető .

Miért buktak meg a hagyományos védelmi módszerek?

- Az egyes víruskereső motorokcsak a fenyegetések 50–70%-át észlelik, ami azt jelenti, hogy30–50% rendszeresen átcsúszik rajtuk.

Ez a felismerési hiány magyarázza, miért:

- A rosszindulatú Word-dokumentumok 67,72%-a megkerülte a védelmi rendszereket.

- A QR-kódos támadások 26,78%-a kijátszotta az e-mail és a végpontok ellenőrzését.

- A Salesforce ideális szállítási mechanizmus lett, miután a támadók teljesen elkerülték az e-maileket.

A fájlokba rejtett linkek: fejlett URL-elkerülési taktikák

Egyes modern támadásokban az injekció behatolási pontja túllép a fájlon.

Ilyen esetekben a valódi veszély gyakrana dokumentumokba és képekbe ágyazott URL-ekben rejtőzik.

A biztonsági kutatók folyamatosan arról számolnak be, hogy a támadók kevésbé koncentrálnak a rosszindulatú programok terjesztésére, hanem inkább arra, hogya felhasználókat rosszindulatú webhelyekre irányítsák át, első ránézésre legitimnek tűnő linkeksegítségével.

Mire a felhasználó rákattint, a hagyományos biztonsági ellenőrzések már megkerülve vannak.

A valós életben gyakran előforduló URL-alapú támadási technikák

Márka-utánzás és hasonló domainnevek

A támadók rendszeresen regisztrálnak olyan domainneveket, amelyek nagyon hasonlítanak a megbízható márkákra, karaktereket cserélnek, extra betűket adnak hozzá, vagy visszaélnek az aldomainekkel.

Példák erre a jól ismert szolgáltatások helyesírási hibákkal ellátott változatai, vagy olyan URL-ek, amelyek megbízható márkanevekkel vannak kiegészítve, hogy a felhasználókat biztonságosnak higgyék őket.

Újonnan regisztrált domainnevek (NRD-k)

A phishing-kampányok nagy része olyan domainnevekre támaszkodik, amelyeket csak néhány héttel, vagy akár napokkal a támadás előtt hoztak létre. Ezek a domainnevek nem rendelkeznek kialakult hírnévvel, a kampányok során csak rövid ideig használják őket, és gyakran még azelőtt elhagyják őket, hogy a blokkolási listákra felkerülnének.

URL-rövidítő szolgáltatások visszaélése

A széles körben használt szolgáltatások rövidített linkjei elrejtik a végső célállomást, így a felhasználók és az alapvető biztonsági eszközök nem láthatják, hová vezet a link. Ez a technika továbbra is népszerű, mert elkerüli az egyszerű hírnév- és kulcsszóalapú szűrést.

Törvényes platformok és átirányítások visszaélése

A támadók egyre gyakrabban rejtőznek megbízható infrastruktúrák, például keresőmotorok átirányításai, felhőszolgáltatások vagy tartalomszolgáltató platformok mögé. Ezek az URL-ek ártalmatlannak tűnnek, átmennek az első bizalmi ellenőrzéseken, és csak később irányítják át a felhasználókat adathalász vagy rosszindulatú szoftvereket tároló oldalakra.

Ismeretlen vagy alacsony költségű felső szintű domainnevek (TLD-k)

Bizonyos TLD-k aránytalanul gyakran kerülnek visszaélésszerű felhasználásra adathalász kampányokban, mivel regisztrációs költségeik alacsonyabbak és a szabályok betartatására kevésbé szigorúak. Noha egyetlen TLD sem rosszindulatú, a támadók azokat a domaineket részesítik előnyben, amelyeket gyorsan létre lehet hozni és következmények nélkül el lehet vetni.

Miért működik még mindig?

A statikus hírnév-értékelés(annak ellenőrzése, hogy egy domain már korábban is megjelent-e, vagy szerepel-e ismert blokkolási listákon) haszontalanná válik, ha a támadók gyorsan váltogatják a domaineket, visszaélnek a megbízható szolgáltatásokkal, vagy a rosszindulatú tevékenységeket a kézbesítés utánra halasztják.

A modern URL-fenyegetések többet igényelnek, mint felületes ellenőrzések.

A hatékony védelema kontextuselemzéstől, a viselkedési jelektől és a folyamatos ellenőrzéstől függ.

Mélyreható ellenőrzésre van szükség, különösen a megbízható SaaS-platformokon belül, ahol a felhasználók nagyobb valószínűséggel kattintanak habozás nélkül.

A Salesforce teljes támadási felületének megértése

A Salesforce számos lehetőséget kínál a fájlok feltöltésére, megosztására és cseréjére – és a támadók szinte mindegyiket kihasználták.

Ahelyett, hogy egyetlen funkciót céloztak volna meg, azegész fájlbeolvasási ökoszisztémát visszaélték, és rosszindulatú tartalmakat kevertek a mindennapi üzleti munkafolyamatokba.

A Salesforce legfontosabb fájlalapú belépési pontjai

Ügyfélkapcsolati csatornák

A külső beküldési útvonalakat gyakran célozták meg, mert azok úgy vannak kialakítva, hogy megbízhatatlan felhasználóktól is fogadjanak fájlokat. Ide tartoznak az Email-to-Case és Web-to-Case űrlapok, Cloud Service Cloud és az ügyfélportálokon keresztül történő feltöltések.

Belső együttműködési eszközök

A támadók olyan együttműködési funkciókat használtak ki, mint a Chatter-bejegyzések, a megosztott fájlok, a Slack és WhatsApp üzenetküldő platformokkal való integrációk, valamint Cloud Experience Cloud belül megosztott tartalmak.

API-k, integrációk és automatizálás

Az automatizált adatáramlás további kockázatot jelentett. A Data Loader, a csatlakoztatott alkalmazások és a harmadik féltől származó munkafolyamat-automatizálási eszközök segítségével történő fájlimportálás lehetővé teszi, hogy rosszindulatú tartalom kerüljön a Salesforce környezetébe anélkül, hogy a felhasználó közvetlenül beavatkozna.

Miért nem elegendőek a hagyományos biztonsági ellenőrzések a Salesforce esetében?

A kiberbiztonságba történő jelentős beruházások ellenére sok szervezet továbbra is sebezhető.

Az iparági kutatások, köztük aVerizon DBIR is, azt mutatják, hogya biztonsági incidensek közel68%-ában emberi hiba áll a háttérben, míg a legtöbb régebbi biztonsági eszköz soha nem volt úgy tervezve, hogy olyan SaaS platformokat védjen, mint a Salesforce.

A legfontosabb kérdés a láthatóság és az időzítés.

A hagyományos ellenőrzések az e-mailekre és a végpontokra koncentrálnak, így a Salesforce-ba feltöltött fájlok és tárolt tartalmak nagyrészt ellenőrzés nélkül maradnak.

- Az e-mail biztonsági átjárók a beérkező levelek kézbesítésénél megállnak, és nem vizsgálják meg a Salesforce-ba közvetlenül feltöltött fájlokat.

- Endpoint inkább az eszközöket védi , mint a felhőalapú platformokat, és általában csak a letöltés után vizsgálja meg a fájlokat.

- A CASB-k (Cloud Security Broker) korlátozott mélyfájl-ellenőrzést kínálnak, és gyakran nem veszik észre a beágyazott vagy titkosított fenyegetéseket.

- Az aláírásalapú felismerés hatástalan a zero-day támadások és a polimorf rosszindulatú programok ellen, ezért nem megbízható a modern fegyverként használt dokumentumok esetében.

Mivel a támadók egyre gyakrabban használnak megbízható SaaS-platformokat rosszindulatú szoftverek és linkek terjesztésére, ezek a hiányosságok a Salesforce-környezeteket sebezhetővé teszik, ha nincs dedikált fájlfeltöltési biztonsági rendszer.

Hogyan biztosítjaMetaDefender Salesforce a fájlok feltöltését?

MetaDefender Salesforceezt a biztonsági rést pótolja azzal, hogy a fájlokat és linkeketa Salesforce-ba való belépésük pillanatában ellenőrzi.

Fejlett,felhőalapú fájlbiztonsági technológiák segítségével mélyreható ellenőrzést alkalmaz közvetlenül a belépési ponton, még mielőtt a tartalom tárolásra, megosztásra vagy feldolgozásra kerülne a Salesforce munkafolyamatokban.

A többrétegű rosszindulatú programok keresése, a tartalomelemzés és a linkek ellenőrzése kombinálásávalMetaDefender koránMetaDefender a rosszindulatú programokat, az adathalász linkeket és a rejtett fenyegetéseket.

Következtetés: A Salesforce biztonsága a fájlokkal kezdődik

A 2025-ös biztonsági adatok[6]egy dolgot világossá tesznek: a fájlok váltak a Salesforce-hoz hasonló SaaS-platformok elsődleges támadási vektorává. A támadók egyre gyakrabban használnak fájlfeltöltéseket és megosztott tartalmakat a hagyományos védelmi mechanizmusok kijátszására, míg az OAuth visszaélések lehetővé teszik, hogy a fenyegetések teljesen megkerüljék az MFA-ellenőrzéseket.

Ugyanakkor kevés régebbi biztonsági eszköz volt úgy tervezve, hogy megvédje a Salesforce munkafolyamatokat vagy ellenőrizze a fájlokat a feltöltéskor.

A kockázat hatékony csökkentése érdekében a megelőzésnekmég azelőtt meg kell történnie,hogy a rosszindulatú fájlok vagy linkek eljutnának a felhasználókhoz vagy az üzleti folyamatokhoz.

MetaDefender Salesforce pontosan ezt teszi lehetővé.

A valódi kérdés már nem az, hogy a támadók megcélozzák-e a Salesforce környezetet, hanem az, hogy meg tudod-e őket állítani, mielőtt sikerrel járnának.

GYIK: Salesforce fájlfeltöltés biztonsága

Miért jelent biztonsági kockázatot a fájlok feltöltése a Salesforce-ban?

A támadók egyre gyakrabban használnak fájlfeltöltéseket és beágyazott linkeket az e-mailek és a peremvédelmi rendszerek megkerülésére. 2025-ben a biztonsági kutatások kimutatták, hogy a megbízható Salesforce munkafolyamatok a rosszindulatú szoftverek és az adathalászat elsődleges behatolási pontjává váltak.

A Salesforce natív biztonsági rendszere képes megállítani a rosszindulatú fájlokat?

A Salesforce biztosítja a platform biztonságát, de nem vizsgálja alaposan a feltöltött fájlokat és a beágyazott URL-eket. További ellenőrzések nélkül a fenyegetések mellékletek, API-k és integrációk révén juthatnak be a rendszerbe.

Mely fájlokat használják leggyakrabban visszaélésszerűen a Salesforce-támadások során?

A támadók leggyakrabban Word-dokumentumokat, QR-kódokat tartalmazó képfájlokat és PDF-fájlokat használnak vissza, mert azok legitimnek tűnnek és könnyen megkerülik a hagyományos biztonsági ellenőrzéseket.

Hogyan hidalja át ezt a szakadékotMetaDefender Salesforce?

MetaDefender Salesforce a fájlokat és linkeket a Salesforce-ba való belépésük pillanatában ellenőrzi, és megakadályozza a rosszindulatú programok és az adathalászat terjedését, mielőtt a tartalom tárolásra, megosztásra vagy munkafolyamatokban való felhasználásra kerülne.