A közelmúltban a Kaseya (ellátási lánc) támadását több szempontból is elemezték, és a valaha végrehajtott legsúlyosabb kibertámadásként jellemezték, amelyet egy nap alatt hajtottak végre, és amely becslések szerint ~50MSP-t és ~1500 végfelhasználót érintett.

De tényleg ennyire rossz?

Hány ilyen végfelhasználónak kellett kifizetnie a kért Ransomware-t?

A Bleeping Computer elemzése szerint a jelek szerint nem sokan, mivel a támadók nem törölték vagy titkosították az áldozatul esett vállalatok biztonsági mentéseit. A legtöbb vállalat a biztonsági mentések segítségével vissza tudta állítani az adatokat, és nem kellett kifizetniük a támadók által követelt váltságdíjat. Azzal, hogy a támadók nem tartották túszul a biztonsági mentéseket, kisebb befolyással bírtak az ügyfelekre.

Tehát, mi a Ransomware elsősegélynyújtás 3 szóban?

Az egyszerű válasz - Biztonsági mentés, biztonsági mentés és... biztonsági mentés.

Ez az egyszerű válasz, de nem ad teljes képet!

Az adatok egyszerű biztonsági mentése, akár ugyanazon a számítógépen belül, akár egy másik számítógépen/tárolóeszközön ugyanazon a hálózaton, nem biztos, hogy elegendő, amint azt a Kaseya-támadásnál valamivel kifinomultabb múltbeli incidensek is bizonyították.

A manapság elterjedtebb támadási vektor a Ransomware-támadás részeként a biztonsági másolatokhoz való hozzáférés és azok zárolása tekintetében több lépcsőfokot tartalmaz:

- biztonsági mentések keresése APT (Advanced Persistent Threat) malware alkalmazásával

- a fontos adatok ellopása a tárolókból és a biztonsági mentésekből

- az adatok és a biztonsági másolatok párhuzamos titkosítása - néha akár különböző kulcsokkal is.

Az ilyen kifinomult Ransomware-támadások hatásainak mérséklése, sőt megelőzése érdekében az elsősegélynyújtásnak a következőkre van szüksége:

Az összes tárolandó fájl beolvasása

- Egyidejűleg több rosszindulatú szoftver elleni motorral a legmagasabb felismerési arányok érdekében

- Secure/maszk érzékeny PII és pénzügyi adatok elrejtése a fájlokban DLP (Data Loss Protection) segítségével.

Sanitize files suspected of including potential hazards - i.e. unknown ‘payloads’ like Macros in Excel/Word files etc. These potentially dangerous payloads can be cleaned with Deep CDR™ Technology (Content Disarm and Reconstruction) for >100 most commonly used file types.

Tárolja és mentse a fájlokat egy másik hálózaton és/vagy egy felhőalapú tárolási megoldáson, például az AWS-en, Azure-on stb.

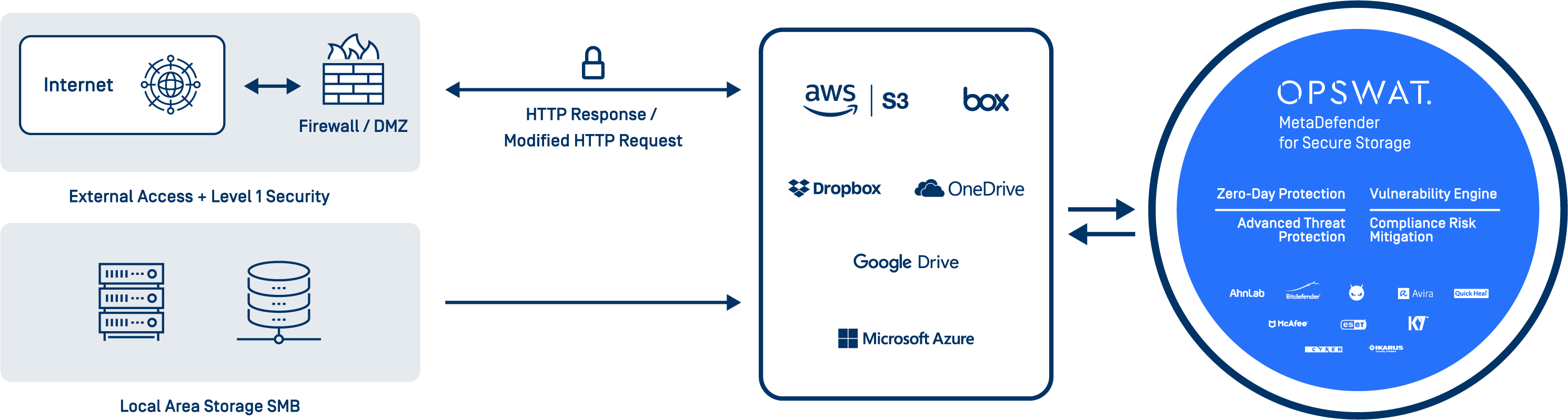

Ábra: A MetaDefender Storage Security szerepe a Cloud tárolás védelmében

MetaDefender Storage Security megkönnyíti a belső tárolóból vagy külső forrásból feltöltött fájlok átvizsgálását, tisztítását és biztonságos tárolását a felhőalapú tárhelyen egy "esős" napra.

Következtetés

Igen, eljön az esős nap - amikor szervezetét kibertámadás éri. Nem az a kérdés, hogy "ha", hanem az, hogy "mikor" - ezért fel kell készülnie. Az egyszerű és biztonságos védekezés az, ha tiszta biztonsági mentést készít (és rendszeresen frissíti) a fontos adatokról egy külön hálózaton és/vagy a felhőben.