OPSWAT folyamatosan fejleszti a Proactive DLP (Data Loss Prevention) funkcióinkat és házirend-konfigurációinkat, hogy megfeleljen ügyfeleink adatvédelmi követelményeinek.

Örömmel jelentjük be, hogy egy új, hatékony funkciót vezettünk be, amely automatikusan megvédi a szervezeteket a titok kiszivárgásától.

A MetaDefender Core Proactive DLP motorja (2.13.0 verzió) beépített titokfelismerő funkcióval bővült. Figyelmezteti Önt, ha a forráskódban titkot találnak, legyen szó akár API vagy véletlenül a forráskódban hagyott jelszavakról. A beépített titokérzékelés azonosítja az Amazon Web Services, a Microsoft Azure és a Google Cloud Platform titkait.

Ez a funkció kiegészíti a nemrég bejelentett Speciális észlelési házirendet, amely lehetővé teszi az ügyfelek számára, hogy olyan összetett szabályokat írjanak, amelyek megakadályozzák, hogy az olyan titkokat tartalmazó fájlok, mint az AWS Key ID vagy a Microsoft Azure hozzáférési kulcs láthatóvá váljanak a támadók számára.

Az alábbiakban bemutatjuk, hogyan akadályozhatja meg a forráskódban lévő titkok kiszivárgását a Proactive DLP oldalra épített új titokfelismerő motor segítségével a MetaDefender Jenkins plugin segítségével.

A titkok felderítése két módszerrel történik.

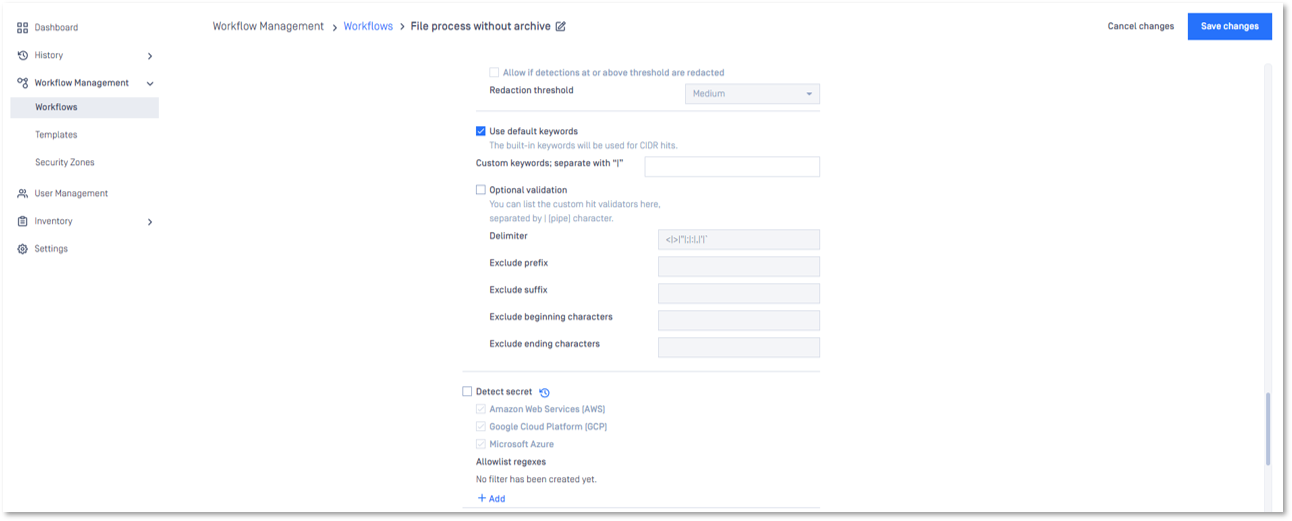

1. A MetaDefender Core beállítása a titkok DLP-t használó felderítésére.

A MetaDefender Core felhasználói felületen a Munkafolyamatok kezelése -> Munkafolyamatok -> "A munkafolyamat neve" -> Proactive DLP -> Titok felismerése menüpont alatt engedélyezheti a titokfelismerő funkciót.

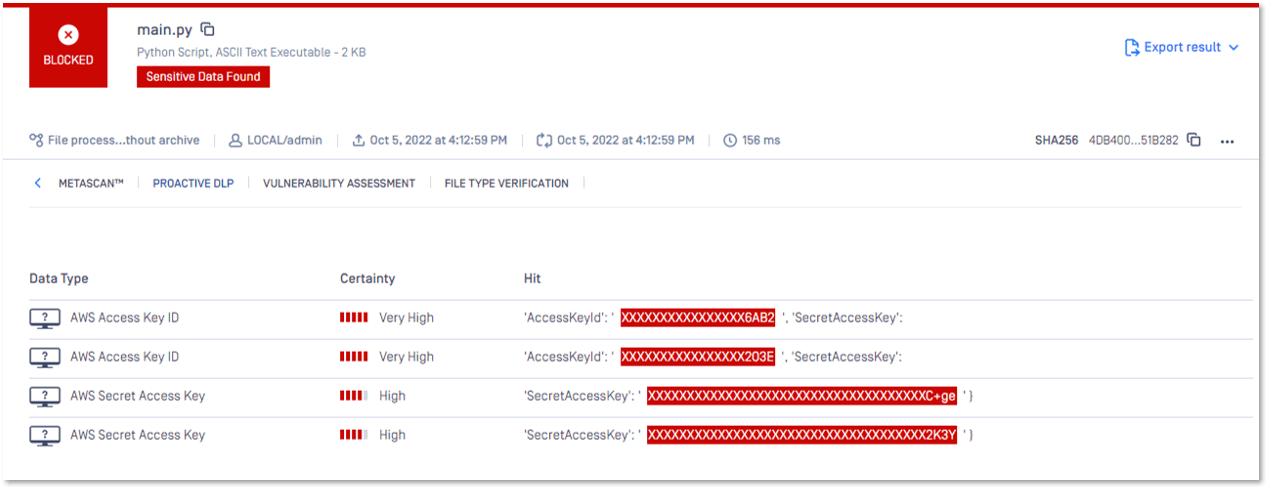

Íme egy forgatókönyv, ahol négy keményen kódolt titok van a demófájlban. A MetaDefender Core felhasználói felületet használtuk a demófájl feltöltéséhez és beolvasásához.

Proactive DLP sikeresen azonosította a titkokat a forráskódban, és blokkolta a fájlt, hogy megakadályozza a titkok kiszivárgását.

2. Használja a TeamCity vagy a Jenkins bővítményt a tárolóhely átvizsgálására.

MetaDefender a TeamCity és a Jenkins bővítményei biztosítják a CI/CD csővezetéket, megvédve a forráskódot és az artefaktumokat a különböző típusú fenyegetésekkel szemben, beleértve a titok kiszivárgását is. Beépített, automatikus hibabiztosításokon keresztül értesítést kap, ha potenciális problémák merülnek fel, amelyek megakadályozzák az érzékeny információk kiszivárgását.

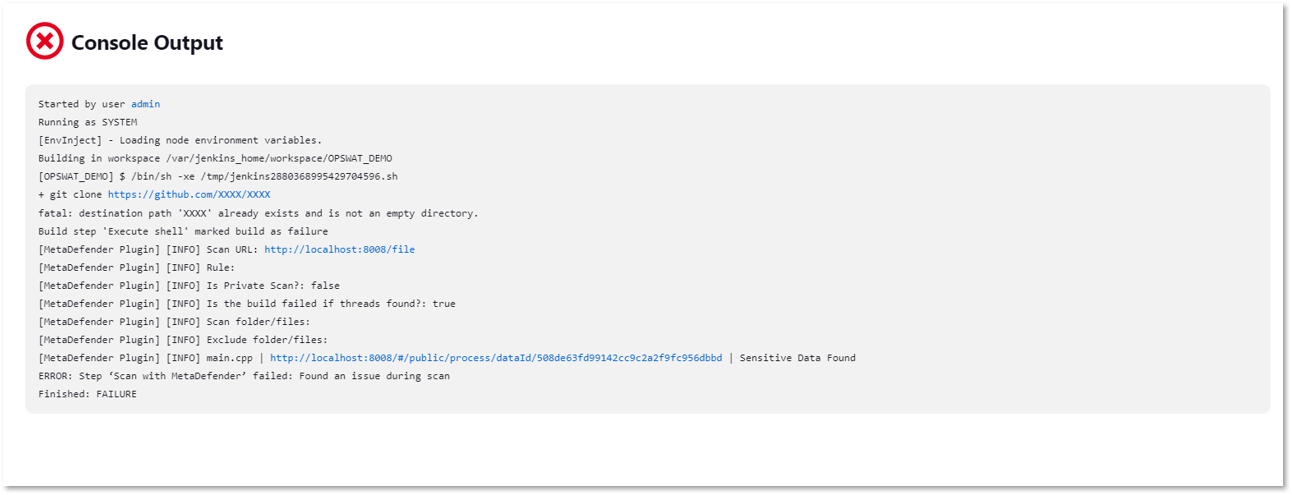

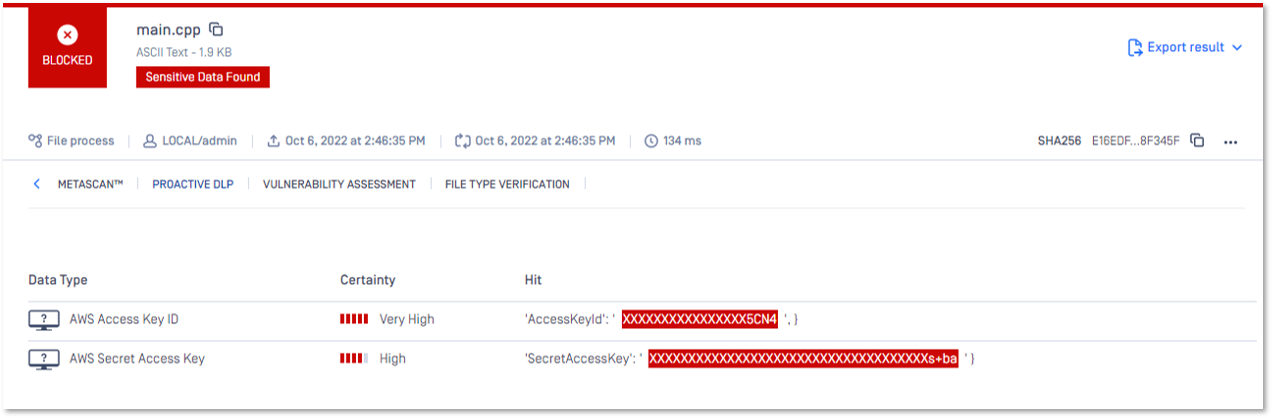

Megnézzük, hogy a MetaDefender Jenkins plugin hogyan használja a titokfelismerő motort a buildek átvizsgálására az esetlegesen jelenlévő titkok után.

A titokfelismerés hatékonyságának demonstrálására a fejlesztőink egy tesztfájlban hagytak egy titkot. A Jenkins segítségével végzett építési folyamat sikertelen volt, amikor a példa fájlban egy titkot észlelt. A hibaüzenetben az szerepelt, hogy "Érzékeny adatot találtak".

Proactive DLP sikeresen azonosítani tudta a forráskódban található titkokat, és a fejlesztőnek a kiszivárgás előtt történő értesítésével megakadályozta a titkok kiszivárgását.

Tudjon meg többet arról, hogy az OPSWAT Proactive DLP hogyan akadályozza meg, hogy az érzékeny és szabályozott adatok elhagyják a szervezet rendszereit, vagy belépjenek azokba.

További információért és segítségért forduljon kritikus infrastruktúrák kiberbiztonsági szakértőink egyikéhez.