Örömmel mutatjuk be a kiberbiztonság legújabb mérföldkövét: MetaDefender v1.9.3 verziót. Ez a kiadás bizonyítja elkötelezettségünket az iránt, hogy a szervezeteket felkészítsük az új fenyegetésekkel szemben.

Python kicsomagolás és dekompilálás: A rejtett veszélyek leleplezése

A Python Unpacking & Decompilation támogatásának beépítésével a PyInstaller, Nuitka és py2exe programokhoz, MetaDefender v1.9.3 fényt derít a korábban rejtett rosszindulatú elemekre. A kompilált Python fájlok boncolásával és elemzésével a szervezetek felfedhetik a rejtett fenyegetéseket, és proaktív módon védekezhetnek ellenük.

Kibővített malware konfiguráció-kivonatolás a Cobalt Strike malware család támogatásával: A fejlett fenyegetések elleni küzdelem

A továbbfejlesztett kártevő konfiguráció-kivonatoló mostantól támogatja a Cobalt Strike (CS) kártevőcsaládot. A fenyegető szereplők által széles körben használt CS feltört változatai lehetővé teszik egy memórián belüli ügynök (úgynevezett beacon) telepítését az áldozati gépre, megkerülve a lemezes interakciókat. A CS beacon különböző protokollokon keresztül megkönnyíti a parancs- és vezérlési (C2) kommunikációt, és számos funkciót kínál, például jogosultságok kiterjesztését, hitelesítő adatok megszerzését, oldalirányú mozgást és adatkiáramlást.

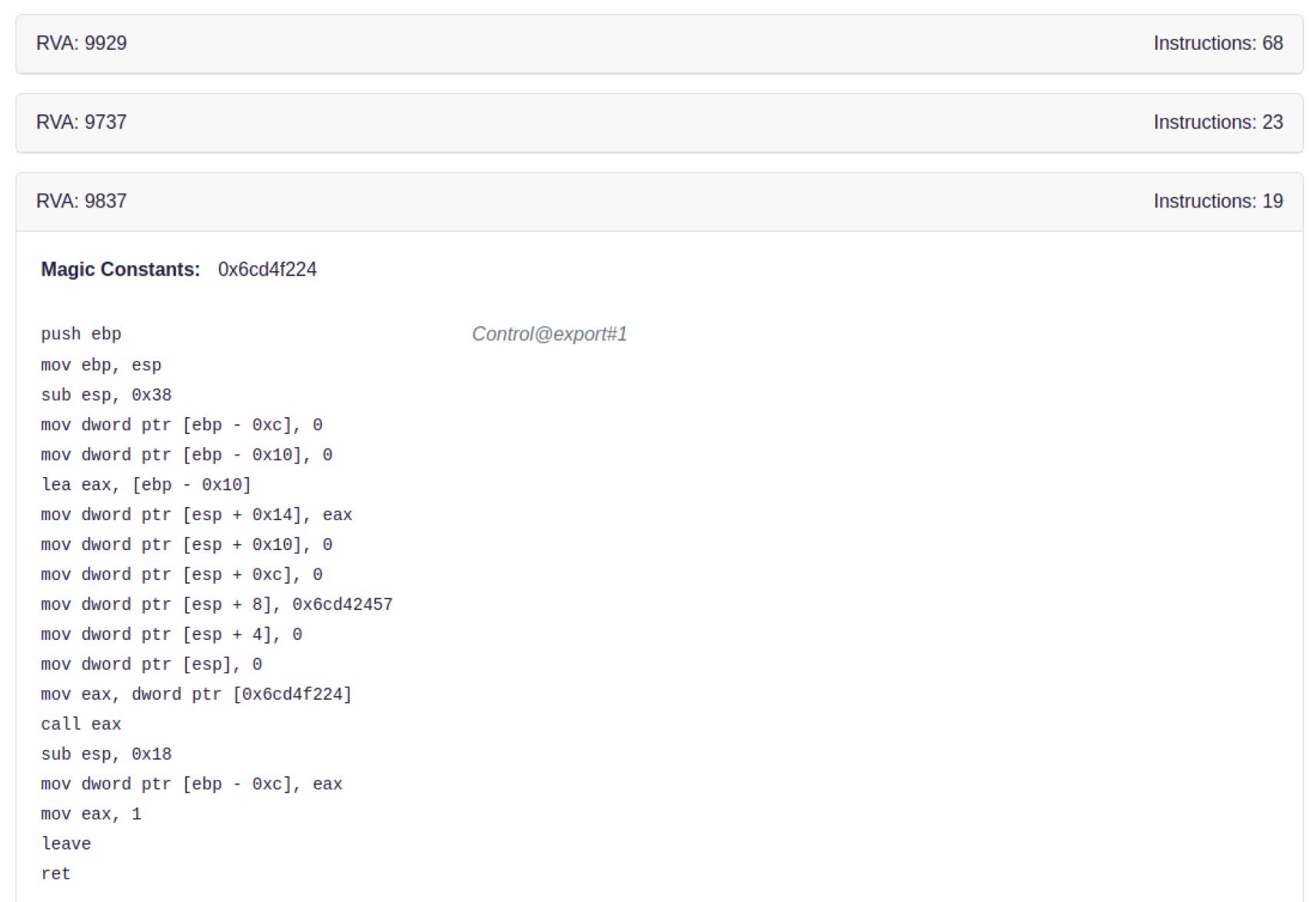

Exportált funkciók szétszerelése: Windows binárisok megértése

MetaDefender túllép a felszíni elemzésen, mivel megjeleníti a bináris funkciókat, hogy látható legyen, hogyan viselkedne a fájl Windows környezetben, és mely funkciók kerülnek végrehajtásra (pl. amikor az exportált funkció hálózatot próbál létrehozni és rosszindulatú URL-t megnyitni). Mostantól a szervezetek új betekintést nyerhetnek viselkedésükbe és a potenciális kockázatokba, ami lehetővé teszi számukra, hogy megalapozott biztonsági döntéseket hozzanak.

A fenyegetésjelző finomítása: Gyanús tevékenység azonosítása

Az új fenyegetésjelzőnk megelőző intézkedésként megjelöli az olyan futtatható fájlokat, amelyek két különböző, azonos nevű szekciót tartalmaznak; ezek az azonos szekciónevek összezavarhatják az AV-motorokat. Ez az intézkedés segít a szervezeteknek azonosítani a potenciális IOC-ket, mielőtt azok eszkalálódhatnának.

VBA makrókód-kivonatolás: DWG fájlok rosszindulatú szándékának leleplezése: Rosszindulatú szándék a DWG fájlokban

A kiadás tartalmazza a VBA makró kódok DWG fájlokból történő kinyerését, ami mélyebb betekintést nyújt az AutoCAD dokumentumokban rejlő potenciális fenyegetésekbe. Az AutoCAD fájlok "Kill" funkciókat hajthatnak végre, amelyek rosszindulatú szándékra utalhatnak. A DWG-fájlokba ágyazott rosszindulatú kódok feltárásával a zsarolóprogramok kulcsszavain túl a szervezetek csökkenthetik az ilyen, gyakran figyelmen kívül hagyott támadási vektorokkal kapcsolatos kockázatokat.

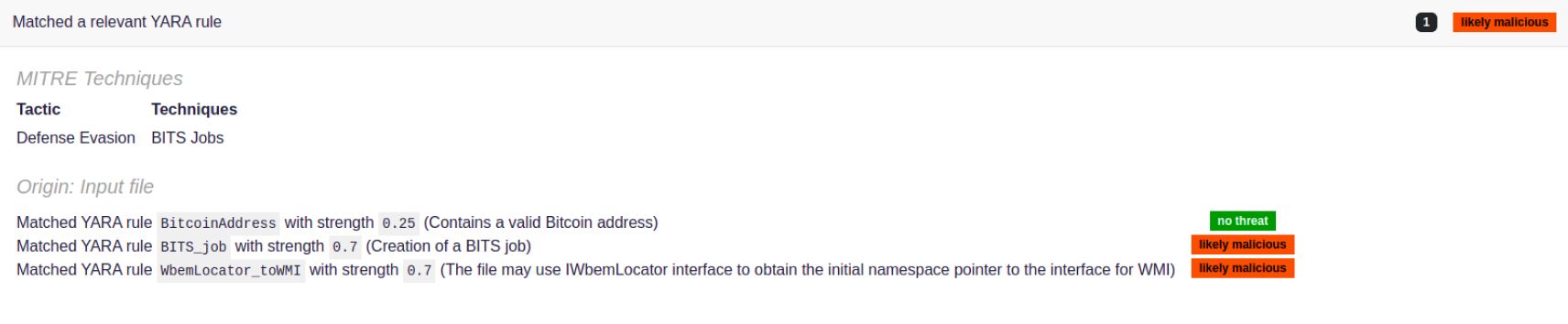

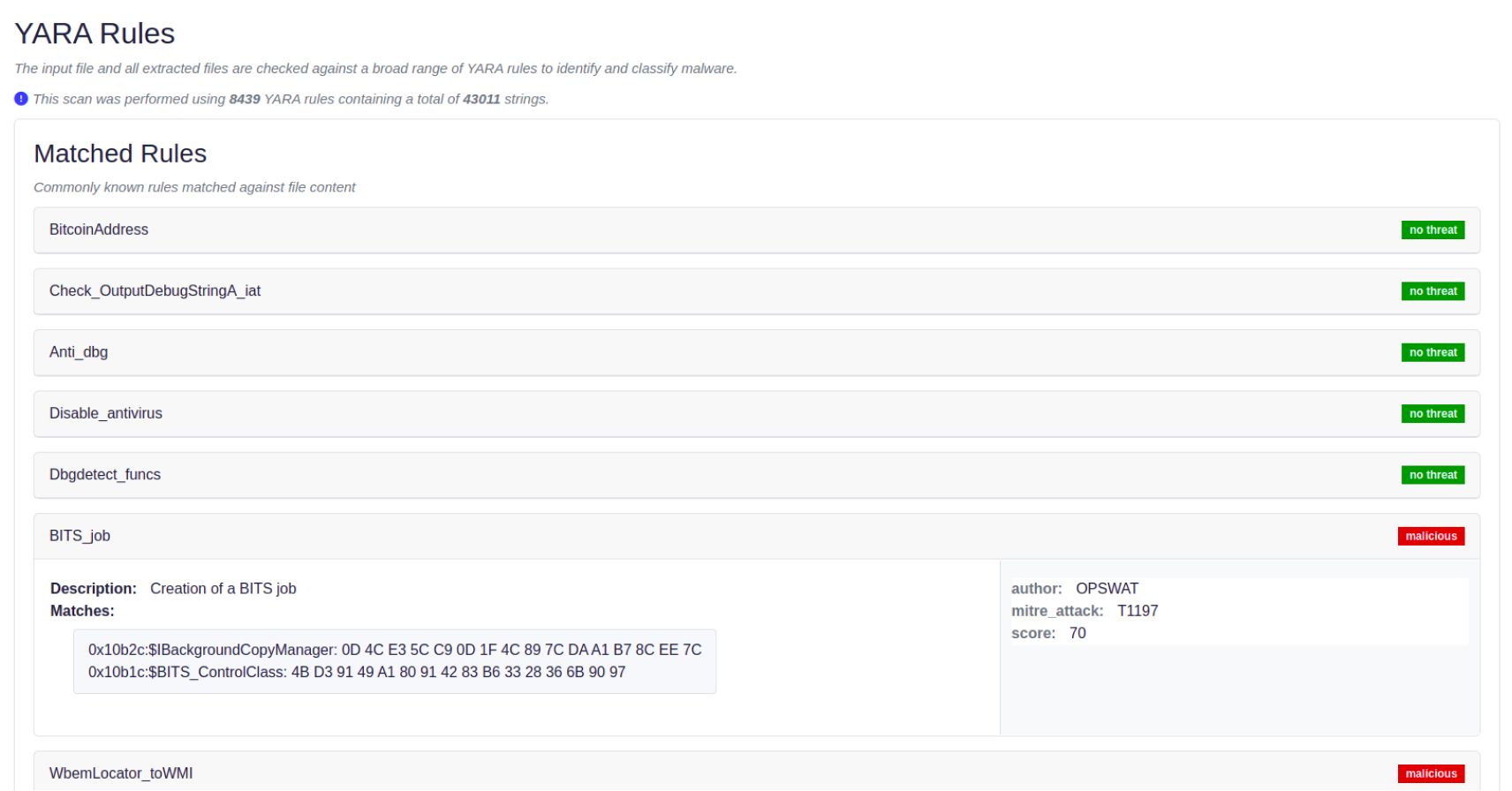

MITRE Att&ck Technique Mapping: Az ipari szabványokhoz igazodva

MetaDefender mostantól támogatja a MITRE Att&ck technikák YARA szabály metaadatokból történő leképezését. Az iparági szabványokhoz való igazodással a szervezetek javíthatják fenyegetés-információs képességeiket.

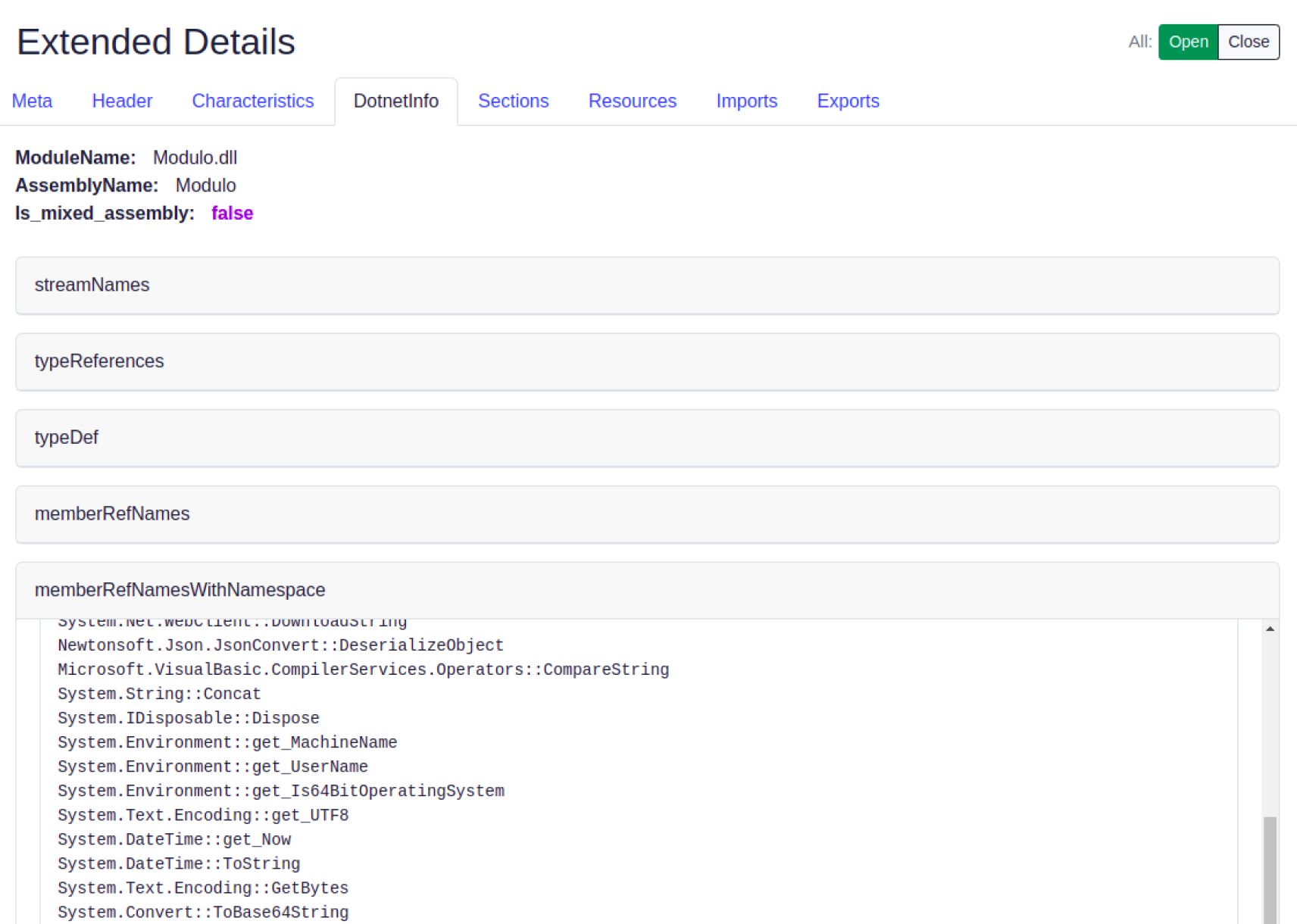

Új DotnetInfo lap a .NET futtatható fájlok részleteit tartalmazó szakaszban

Az új DotInfo lap közvetlenül a Dotnet sajátosságait szolgálja ki, megkönnyítve a szétszerelést és felbecsülhetetlen betekintést nyújtva a funkciókba. A Sandbox saját mutatókkal büszkélkedhet, a határozott akcióktól, mint például a "Killing", és a finom manőverektől, mint például a "Sleep" a folyamatok esetében, a stratégiai kitérésekig, mint például a "Load" a statikus észlelés elkerülése érdekében.

Adminisztratív fejlesztések: A műveletek racionalizálása

A fejlett fenyegetésérzékelési funkciók mellett MetaDefender v1.9.3 adminisztrációs fejlesztéseket is bevezet, amelyek célja a műveletek egyszerűsítése és a hatékonyság javítása. A továbbfejlesztett proxykezeléstől a továbbfejlesztett sorkezelésig ezek a funkciók biztosítják a sandbox környezet zökkenőmentes és zavartalan működését.

MISP integráció

Ez az integráció jelentős fejlesztéseket vezet be a threat intelligence strukturált megosztásában, lehetővé téve a szervezetek számára, hogy proaktívan kezeljék a megelőzési intézkedéseiket.

Továbbá, a növekvő igényekre reagálva létrehoztunk egy új Auditor-szerepet, amely a "csak olvasó" adminisztrátori szerepkör szükségességét oldja meg, rugalmasabb jogosultságokat és átláthatóságot biztosítva a platformon belül.

További információk ezekről a változásokról és frissítésekről a MetaDefender v1.9.3 kiadási megjegyzésekben találhatók.