Valószínűleg olvastad a közelmúltban a macOS Monterey kritikus biztonsági frissítéséről szóló bejelentést, amely tetszőleges kód sebezhetőségeket tartalmaz, mindkettő nulladik napi, amelyeket már ki is használtak(CVE-2022-32894 és CVE-2022-32893).

Mit jelent ez a felhasználók számára? Foltoztak már?

Különösen a nagyobb vállalatok számára kihívást jelent a sebezhetőségek javításainak véget nem érő áradatában a csúcson maradni. Az idő azonban kulcsfontosságú, és a legtöbb szervezet bőséges időt hagy a potenciális támadóknak a támadásra - a Ponemon Intézet kutatása szerint átlagosan 16 napot vesz igénybe egy kritikus sebezhetőség foltozása az észlelést követően.

Patch Management bármilyen léptékben kihívást jelent

A Ponemon Intézet kutatása szerint a szervezetek 60%-ánál történt betörés egy ismert, de javítatlan sebezhetőség miatt. Vannak módszerek arra, hogy a javítások kezelése kisebb kihívást jelentsen, hogy legyőzzük az átlagos válaszidőt, és elkerüljük, hogy a statisztika részévé váljunk.

Az öt kihívás Patch Management

1. Számos rendszer és alkalmazás létezik. Ma már minden szervezetnél az operációs rendszerek és a harmadik féltől származó alkalmazások keveréke található meg. Valószínűleg ez macOS-t, Windows-t, Linuxot és mást jelent, valamint több száz különböző gyártó alkalmazásait.

2. Hibrid dolgozók olyan rendszerekkel, amelyek csak alkalmanként kapcsolódnak egy tartományhoz. Éppen elég nehéz a közvetlenül kezelt eszközökön rajta maradni, de még nagyobb kihívás és talán még kritikusabb annak biztosítása, hogy a BYOD vagy a vállalkozói eszközök foltozva legyenek, mielőtt hozzáférnének a szervezet erőforrásaihoz.

3. Még a sürgős, kritikus biztonsági javításokat is tesztelni kell, és a bevezetés során óvatosan kell eljárni, hogy biztosítsuk, hogy ne befolyásolják a rendelkezésre állást. Ehhez olyan folyamatokra és automatizálásra van szükség, amelyek támogatják a javítások fokozatos kiadását az eszközök nagyobb csoportjaira.

4. A sérülékeny rendszerek folyamatos láthatósága és felügyelete elengedhetetlen. Még azután sem végeztünk a munkával, hogy mérlegeltük a kockázatokat, teszteltük és befoltoztuk a legújabb kritikus sebezhetőséget. Továbbra is létfontosságú az aktív monitorozás, hogy egy olyan eszköz, amely esetleg nem volt csatlakoztatva, amikor Ön reagált a fenyegetésre, javítva legyen, amikor újra csatlakozik az erőforrásokhoz. Egyszerre van szüksége a nem foltozott eszközök láthatóságára és a sebezhető eszközzel szembeni folyamatos védelemre.

5. Hiány van biztonsági és IT személyzetből. Bármilyen méretű biztonsági vagy IT szervezet számára közös kihívás, hogy túl kevés az erőforrás a napi munkához, nem is beszélve a tűzoltó gyakorlatokról, amelyeket minden egyes nagy horderejű sebezhetőség kivált.

MetaDefender Hozzáférés: Egy alapvető megoldás

A kihívások nehéznek tűnhetnek, de a jó hír az, hogy vannak megoldások. Amint azt itt részletezzük, az OPSWAT MetaDefender Access olyan teljes körű megoldást kínál, amely segít gyorsabban javítani, és biztosítja a védelmet.

1. MetaDefender Az Access segít biztosítani, hogy az összes rendszer és alkalmazás javítva legyen:

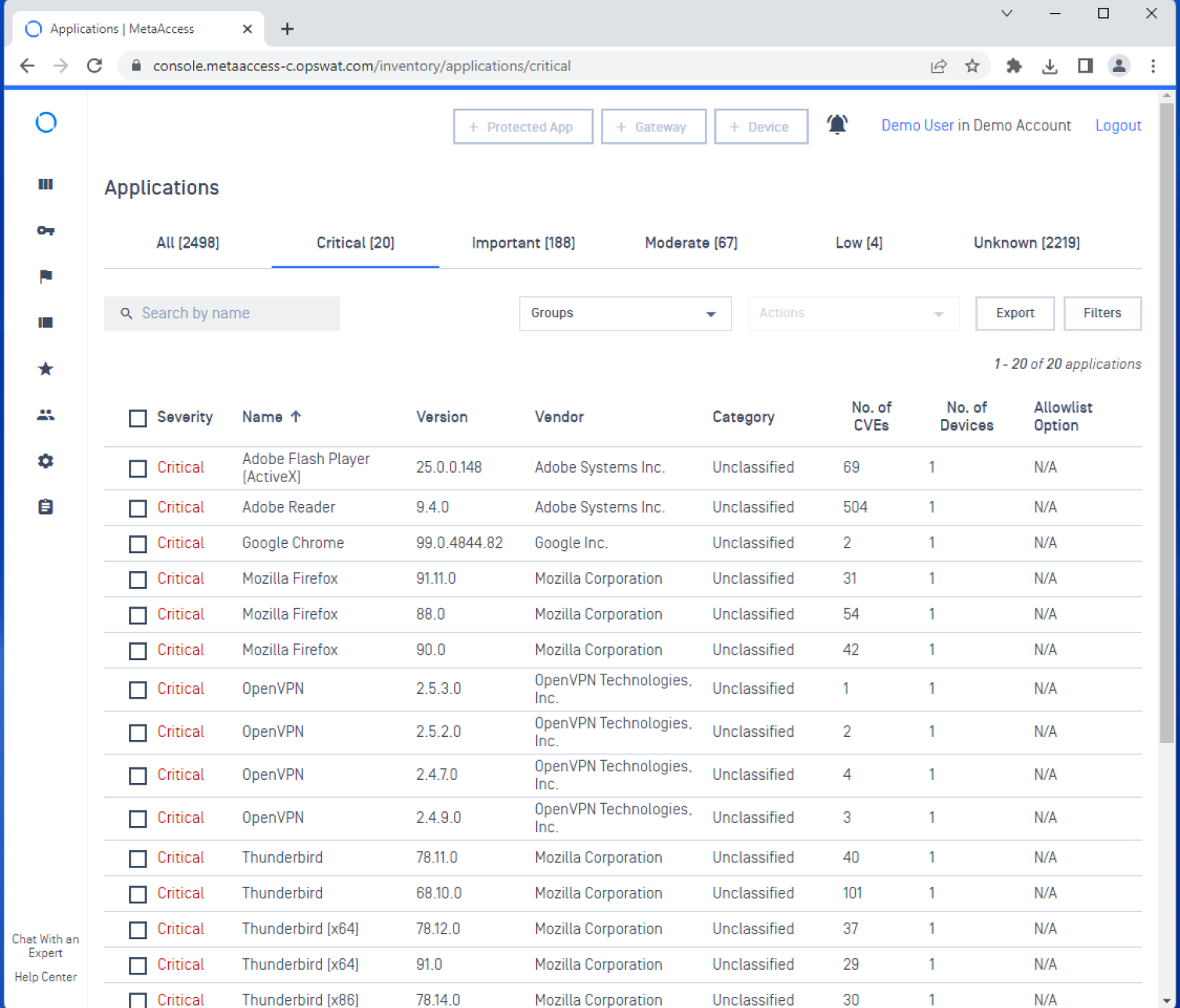

- A sebezhetőség és az elavult szoftverek észlelésével átláthatóságot biztosít, és a MetaDefender Access műszerfalon és a napi jelentésekben használható összefoglalót mutat be. Ezek segítségével részletesebben is megismerheti a részleteket, ahogyan az itt látható:

- A sebezhetőségek láthatóságának biztosítása az alkalmazás szemszögéből:

- Biztosítani kell, hogy az Ön által választott javításkezelési megoldás megfelelően legyen konfigurálva a végponton, és figyelmeztetni kell Önt, illetve potenciálisan blokkolni a felhasználói eszközt, ha a javításkezelési megoldás nincs megfelelően konfigurálva:

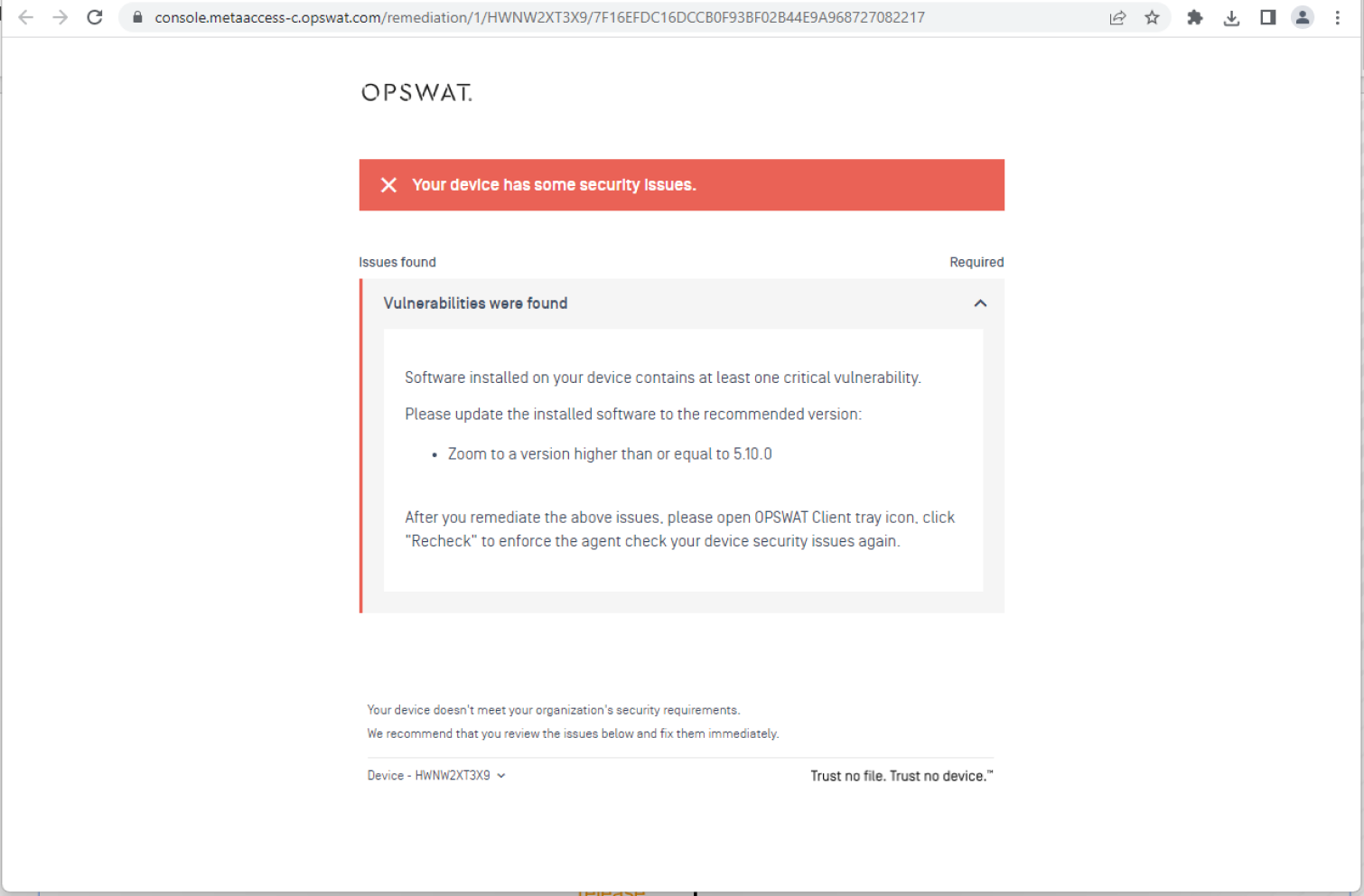

- Lehetséges, hogy blokkolja az eszköz hozzáférését az alkalmazásokhoz és más erőforrásokhoz, többek között akkor, ha egy operációs rendszer vagy egy harmadik féltől származó alkalmazás nincs javítva, mint például a Monterey 12.5.1 javítás. A felhasználót egy beállítható számú napig lehet figyelmeztetni, és ha a javítás még mindig nem került alkalmazásra, akkor blokkolható, hogy esélyt adjon a kockázat és a hatás munkafolyamatának kezelésére.

2. A hibrid munka normalizálódásával kritikus fontosságú, hogy bármilyen megoldást is használ az eszközök foltozására, az működjön a helyben vagy a távoli felhasználók számára. Mivel a MetaDefender Access felhőben hosztolt, a MetaDefender Endpoint biztosítja az eszközök biztonságát, függetlenül attól, hogy hol találhatóak, amikor a vállalati erőforrásokhoz férnek hozzá.

3. Kritikus fontosságú a javítások fokozatos bevezetése a széles körű hatás kockázatának csökkentése érdekében, ha rejtett meglepetésekkel jár. MetaDefender Az Access lehetővé teszi a javítások automatikus bevezetését támogató eszközcsoportonként különböző házirendek érvényesítését, bizonyos javítások kizárását, sőt bizonyos eszközök mentesítését is. Az eszközök mentesítésén túlmenően bizonyos javítások és CVE-k is mentesíthetők, lehetővé téve, hogy egy eszköz továbbra is megfelelőnek minősüljön, ha úgy dönt, hogy a hatás túl nagy ahhoz, hogy alkalmazza azt.

4. MetaDefender Az Access biztonságos hozzáférési funkciói megvédik szervezetét a kockázatos vagy nem megfelelő eszközökről történő hozzáféréstől. Ennek egyik alapvető szempontja annak biztosítása, hogy egy olyan eszköz, amely esetleg nemrég csatlakozott, de régebbi kritikus sebezhetőséggel rendelkezik, blokkolva legyen, amíg nem javítják, függetlenül attól, hogy mennyi idő telt el azóta, hogy az eredeti sebezhetőséget más rendszereken orvosolták.

5. A MetaDefender Access részletes javítási üzenetet küld a felhasználónak a sebezhetőségre vonatkozó információkkal. A felhasználók figyelmeztetése miatt nagyobb valószínűséggel foltozzák be hamarabb saját eszközeiket. Ha nem cselekszenek, a MetaDefender Access továbbra is figyelmeztetheti őket minden alkalommal, amikor megpróbálnak hozzáférni egy szervezeti erőforráshoz, és ha túl sokáig várnak, a MetaDefender Access házirend úgy konfigurálható, hogy a vállalati erőforrásokhoz való hozzáféréshez a javítás elvégzését írja elő. Ez lehetővé teszi a kritikus javítások gyors bevezetését, még a legterheltebb IT csapatok számára is, függetlenül az időzítéstől, és mindezt automatikusan.

MetaDefender Az Access mindezeket a kihívásokat megoldja, segítve a szervezet túlterhelt személyzetét abban, hogy gyorsabban és hatékonyabban reagáljon a kritikus sebezhetőségekre, további munkaterhelés nélkül. Próbálja ki ingyenesen a MetaDefender Access-t!

Lépjen kapcsolatba szakértőnkkel még ma, hogy többet megtudjon.