Az olyan képalapú támadási technikák, mint a steganográfia és a poliglott nem újak a biztonsági csapatok számára. A kockázatok mérséklésére létező megoldások ellenére a fenyegető szereplők folyamatosan új módszereket dolgoznak ki a rosszindulatú programok megbízható képformátumokban való elrejtésére. Az egyik fejlett képalapú támadási technika az úgynevezett cross-site scripting (XSS) poliglott hasznos terhelések. Ezek a hasznos terhek poliglott képeket használnak ki, amelyek egy érvényes képet és rejtett kódot vagy szkripteket is tartalmaznak. A hasznos terhelések kifejezetten a webböngésző sebezhetőségeit célozzák meg, hogy XSS-támadásokat hajtsanak végre, amelyekkel adatokat lopnak el vagy rosszindulatú szoftvereket telepítenek, megkerülve az észlelést, például a tartalombiztonsági politika (CSP) korlátozásait.

Ahhoz, hogy a megtévesztő új fenyegetések előtt maradjanak, a szervezeteknek olyan zéró bizalomra épülő biztonsági megoldásokra van szükségük, amelyek túlmutatnak az ismert kockázatok észlelésén, és megelőző intézkedéseket tesznek annak érdekében, hogy a jövőbeni támadásokat meghiúsítsák - függetlenül attól, hogy a rosszindulatú szoftverek ismertek vagy újak. OPSWAT Deep Content Disarm and Reconstruction (CDR) megakadályozza a lopakodó képalapú támadásokat a képfájlok szanálásával, a potenciálisan rosszindulatú kódok eltávolításával és rekonstruálásával, hogy azok biztonságosan használhatók legyenek bármilyen digitális környezetben.

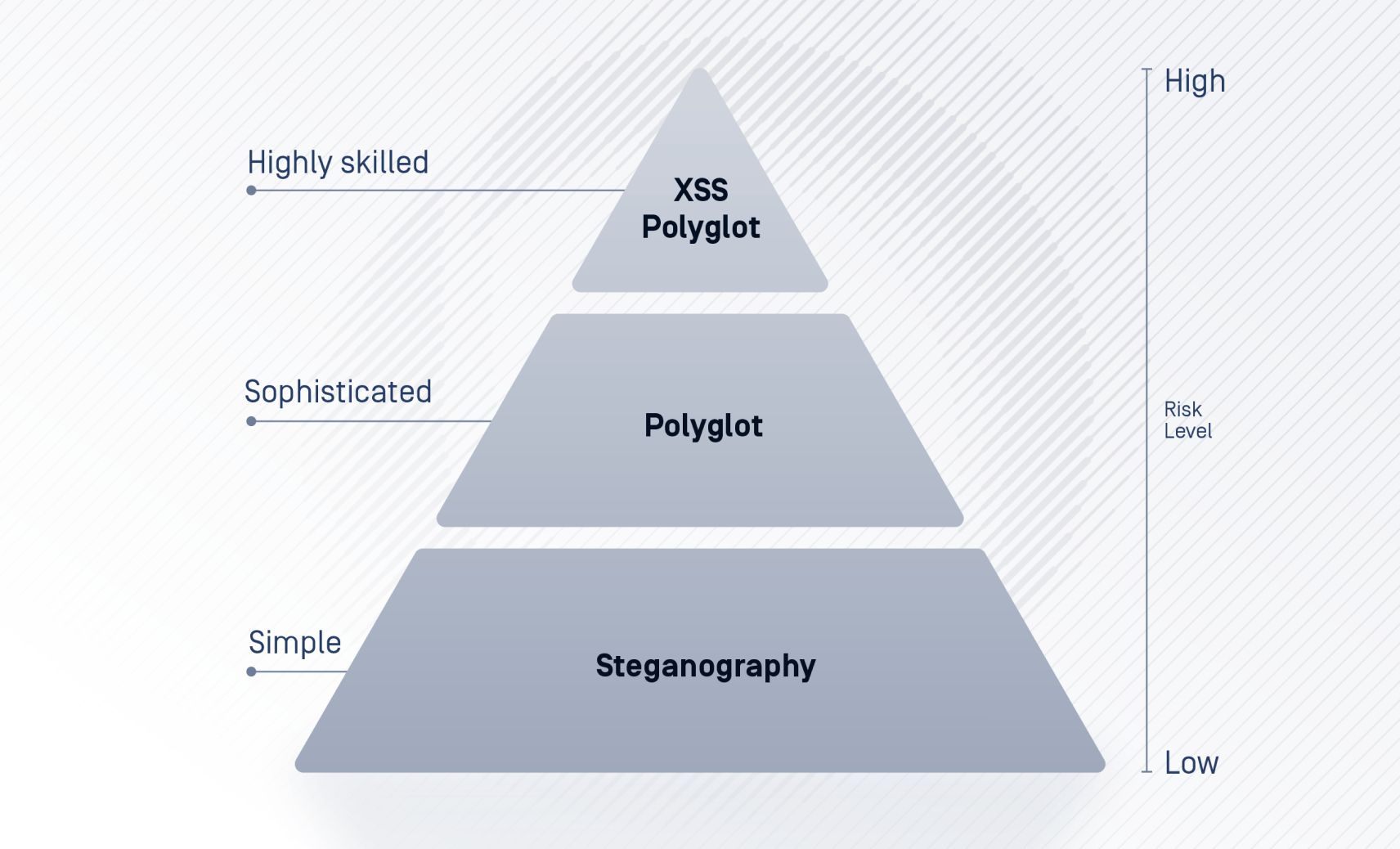

A képalapú rosszindulatú programok támadási vektorainak kockázati szintje

Steganográfia

A képsteganográfiát először 2011-ben figyelték meg egy kibertámadásban a Duqu malware esetében. Ebben a kampányban az információkat titkosították és elrejtették egy egyszerű JPEG-fájlban, azzal a céllal, hogy adatokat nyerjenek ki a célzott rendszerből. A steganográfia az egyik módja annak, hogy a rosszindulatú szereplők a radar alatt maradjanak. A képpontadatok módosításával képfájlokba ágyazza a rosszindulatú programok hasznos terhét, és a dekódolásig teljesen észrevétlen marad.

A steganográfia azonban csak akkor működik, ha rendelkezésre áll egy dekódoló eszköz, így ez a legkevésbé kifinomult módja a képalapú rosszindulatú programok terjesztésének.

Poliglott

A steganográfiánál kifinomultabbnak tekinthető poliglott két különböző fájltípus kombinációját igényli. Például PHAR + JPEG (PHP archívumok és JPEG fájlok), GIFRAR (GIF és RAR fájlok), JS+ JPEG (JavaScript és JPEG fájlok) stb. A poliglott képek tökéletesen úgy működnek, mint a normál képfájlok.

Azonban arra is kihasználhatók, hogy rejtett rosszindulatú szkripteket vagy hasznos adatokat csempésszenek be. Ezek a hasznos terhelések megkerülik a szokásos védelmet, és a célzott környezetben, például webböngészőkben megnyitva végrehajtják a beágyazott támadásokat. A poliglott veszélye abban rejlik, hogy a rosszindulatú kód kivonásához nincs szükség szkriptre; a böngésző funkciója automatikusan lefuttatja azt.

XSS poliglott hasznos terhek

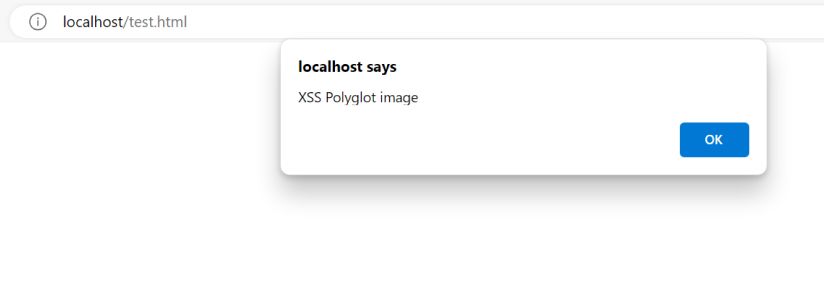

Az XSS poliglott hasznos terhek fokozott kockázatot jelentenek a poliglott technikák és az XSS-támadások kombinálásával. A hasznos terhek poliglott képeket használnak olyan szkriptek elrejtésére, amelyek kihasználják a böngésző sebezhetőségeit és megkerülik az olyan kulcsfontosságú védelmeket, mint a CSP-k. Ez lehetővé teszi, hogy sokkal veszélyesebb szkripteket juttassanak be megbízható webhelyekre és alkalmazásokba.

A többnyelvű képek használata megkerülhet bizonyos weboldalszűrőket, amelyek blokkolják a külső tartalmak tárhelyét. Ehhez az injekciót megelőző HTML-struktúrának legitimnek kell lennie, érvényes változóként kell működnie. A folyamat az XSS-re támaszkodik, hogy a befecskendezett tartalmat JavaScriptként értelmezze, ami megkerülheti a képek feltöltésére vonatkozó korlátozásokat, valamint az ezekből következő cross-origin irányelveket és whitelist korlátozást. A JavaScript-kódot ezután az adott webhelyen tárolják, lehetővé téve, hogy a tervezett kontextusban fusson.

Fejlett fenyegetésmegelőzés Deep CDR™ technológiával

A Deep CDR™ technológia, amely az SE Lab jelentésében 100%-os védelmi értékelést kapott, piacvezető szerepet tölt be az ismert és ismeretlen fájlalapú fenyegetések megelőzésében, védelmet nyújtva a rosszindulatú programok és a zero-day támadások ellen. A Deep CDR™ technológia olyan kiváló funkciókat kínál, mint a rekurzív tisztítás és a pontos fájl-rekonstrukció, így biztonságos és használható fájlokat biztosít. Ezenkívül több száz fájltípust támogat, beleértve a PDF-eket, archívumokat és az archívumokkal kompatibilis formátumokat.

2018-ban OPSWAT két blogbejegyzésben OPSWAT a steganográfia és a poliglottok kockázataival, valamint a Deep CDR™ technológia használatával ezeknek a támadási technikáknak a megelőzésére. Ebben az útmutatóban inkább az XSS poliglott payloadokra fogunk összpontosítani.

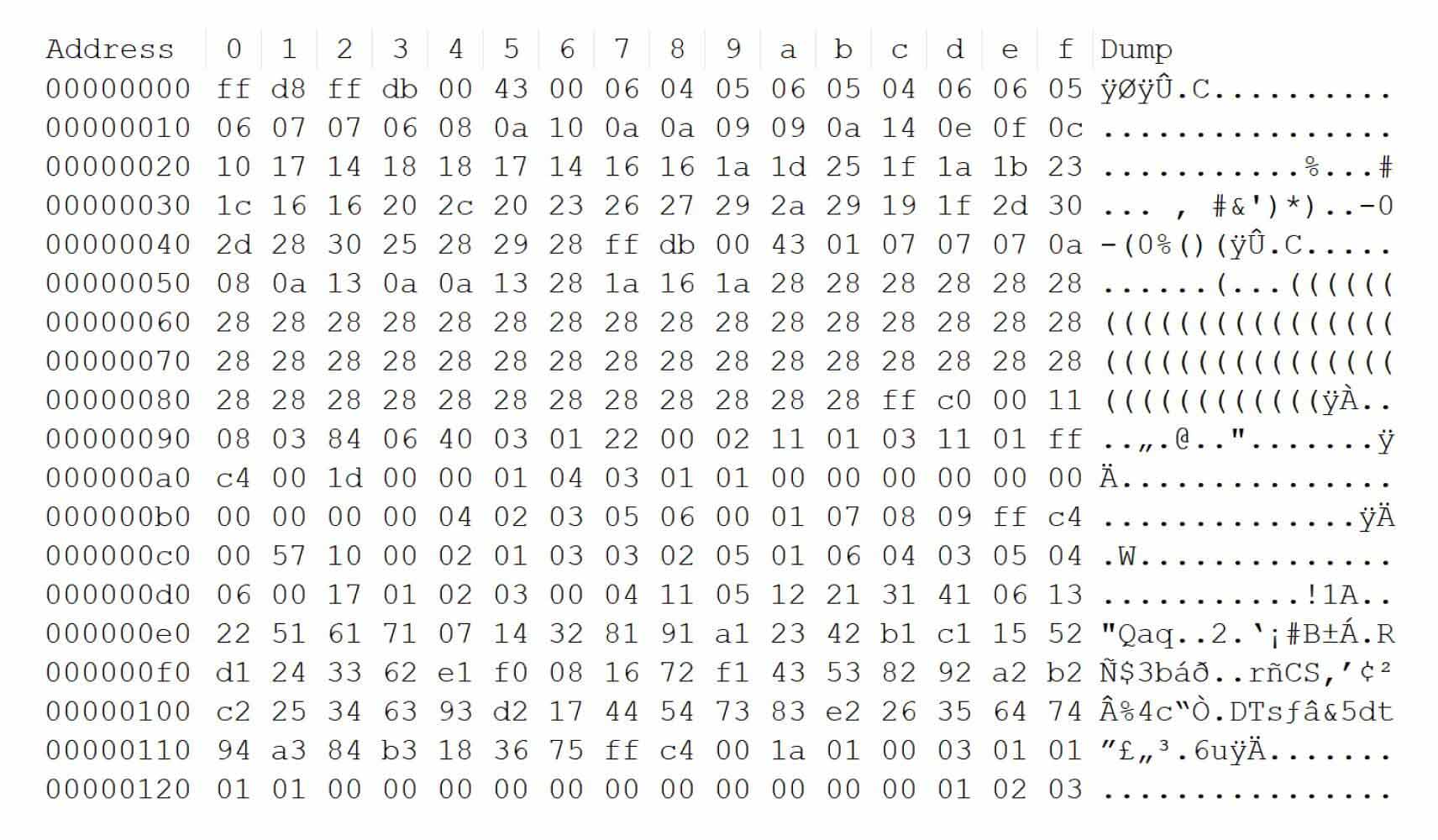

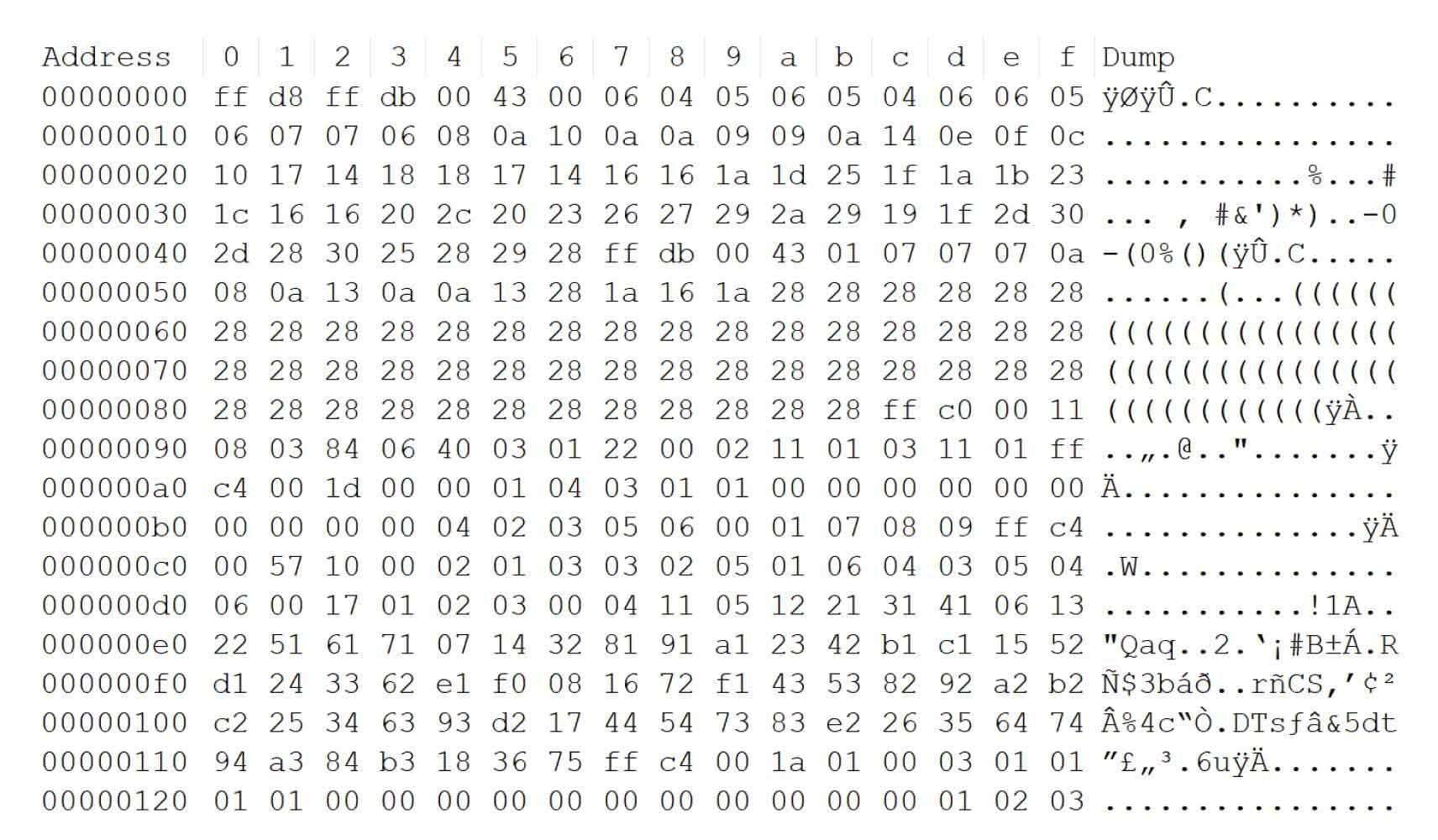

Az XSS kihasználása a Polyglot JPEG és JavaScript használatával a CSP-k megkerülésére

Az XSS poliglott hasznos teher több kontextusban is futtatható, beleértve a HTML-t, a szkript karakterláncokat, a JavaScriptet és az URL-címeket.

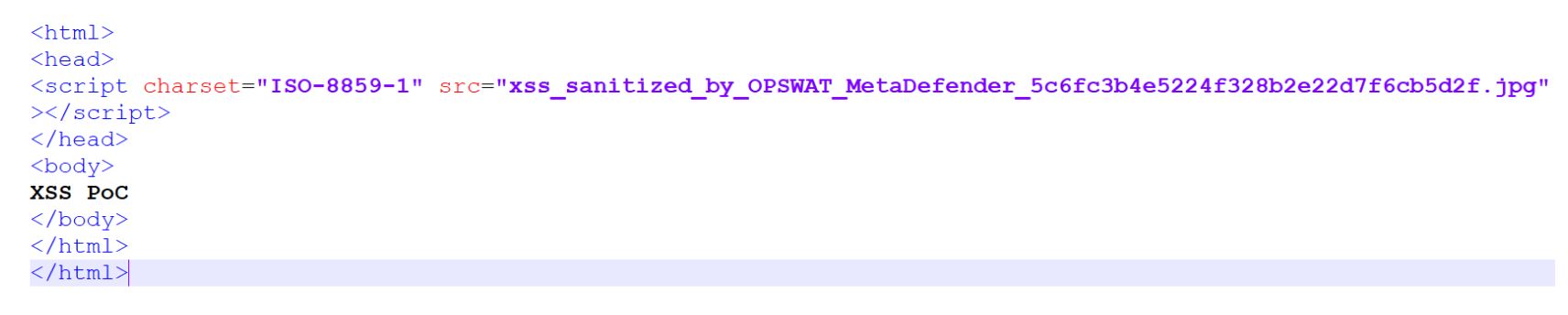

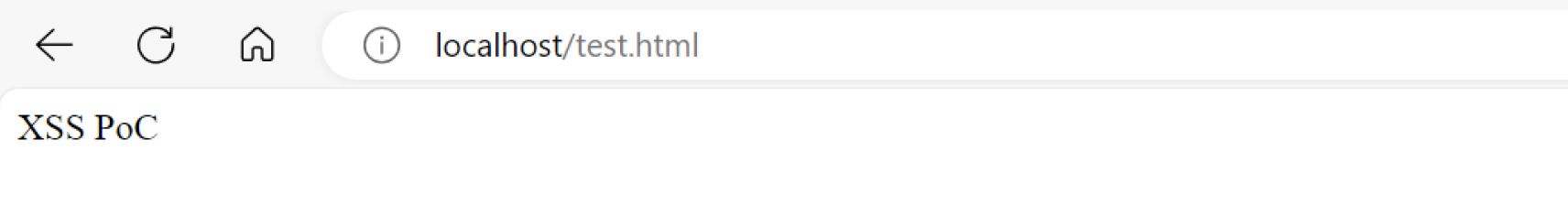

A fenyegető szereplő ezután megváltoztatja src attribútum értéke a index.html a kimeneti fájl nevéhez, futtassa a HTTP-kiszolgálót és nyissa meg a http://localhost:8000 a böngészőben. Lásd az alábbi mintákat.

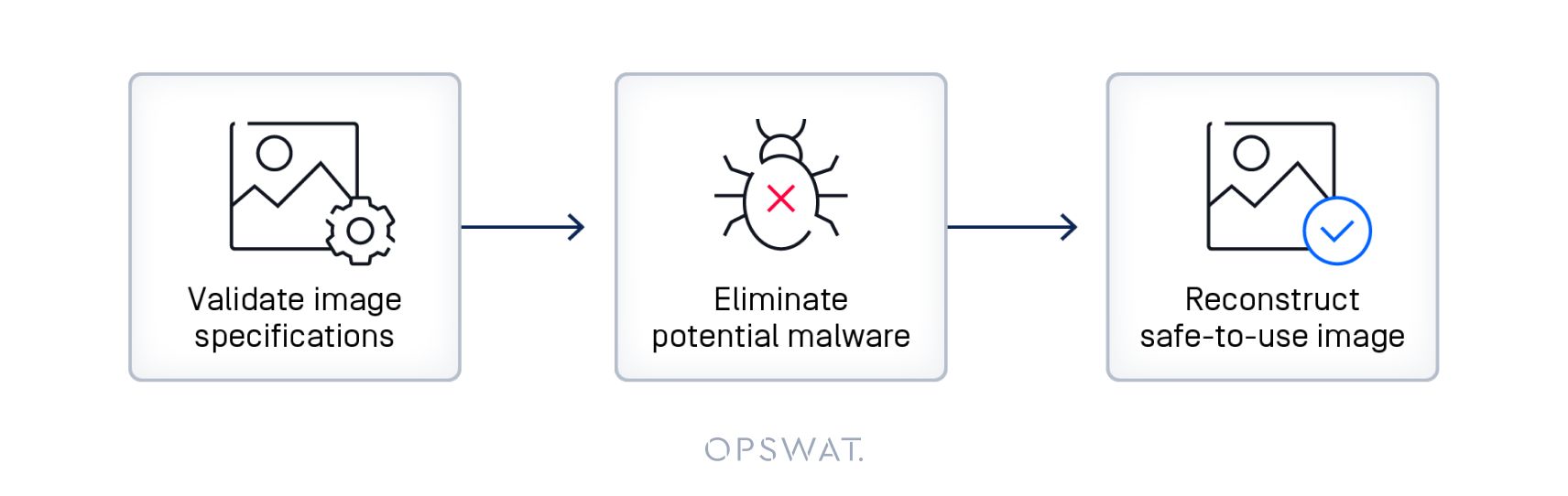

Az XSS Polyglot megelőzése lépésről lépésre a Deep CDR™ technológiával

- Elemezi a kép szerkezetét, hogy ellenőrizze az ismert, megbízható képspecifikációknak való megfelelést. A Deep CDR™ technológia optimalizálja a bitmap adatokat, eltávolítja a fel nem használt adatokat, majd feldolgozza a metaadatokat.

- Semlegesíti a potenciális rosszindulatú programokat a hasznos terhelés eltávolítása révén, hogy biztonságosan eltávolítsa a rejtett szkripteket és adatokat.

- A képeket hatástalanítja és eltávolítja a fenyegetésvektorokat, miközben a képet biztonságosan használhatóvá teszi. A felhasználók csak a rendeltetésszerű képet látják, minden idegen vagy ismeretlen, potenciálisan rosszindulatú kód nélkül.

Mélyreható védelem az OPSWAT MetaDefender platformmal Platform

A OPSWAT MetaDefender platform a képeken túlmenően többszintű védelmet nyújt a fájlalapú fenyegetések ellen. OPSWAT MetaDefender az új támadástípusok folyamatos fejlődése ellen az alábbiakkal küzd:

- Több száz ismert fenyegetés azonnali blokkolása.

- Viselkedéselemzés alkalmazása nulladik napi fenyegetések észlelésére.

- Annak biztosítása, hogy minden gyanús fájl biztonságosan szanálásra vagy blokkolásra kerüljön.

Ez az ökoszisztéma-megközelítés a legérzékenyebb adatokat és rendszereket még a nem hagyományos támadási vektoroktól is védi.

Végső gondolatok

Ahogy az ellenfeleink technikái egyre fejlettebbek lesznek, a biztonsági technológiának még gyorsabban kell fejlődnie. OPSWAT több mint 20 éves mélyreható biztonsági szakértelemmel OPSWAT , amely olyan termékekbe épült be, mint MetaDefender és a Deep CDR™ Technology. Ez a tapasztalat folyamatosan frissülő fenyegetési információkat, fejlett felismerési algoritmusokat és konfigurálható réteges védelmet egyesít, hogy megakadályozza a támadásokat, mielőtt azok veszélybe sodornák a szervezetét.

Ha többet szeretne megtudni a rejtett képalapú fenyegetések semlegesítéséről és a vállalati biztonsági védelem megerősítéséről az OPSWAT MetaDefender címen, forduljon még ma csapatunkhoz. Ha a holnap kibertámadásainak túljárása érdekében érdemes már ma megfelelő biztonsági védelmet telepíteni.