Our skillful team has been quite productive, focusing on hardening the MetaDefender Aether analysis engine, supporting additional threat types (such as our newly added URL analysis capability), growing the community with common trends globally, and building an enterprise-grade product.

Ebben a rövid blogbejegyzésben bemutatunk néhány olyan admin panel/backend képességet, amelyekkel a legtöbb felhasználó nem lép kapcsolatba a mindennapokban, mivel ezek a funkciók csak a rendszergazdák számára elérhetőek.

Hogyan férhet hozzá az adminisztrátori panelhez

A rendszergazdai státuszú felhasználók az OPSWAT Filescan webszolgáltatásba való bejelentkezés után férhetnek hozzá az Admin Panelhez. Az Admin gombot a képernyő jobb felső sarkában található Felhasználói profil menüpontra navigálva és az"Admin panel" gombra kattintva találja meg.

Megjegyzés: Az admin státusz automatikusan hozzárendelődik a kezdeti felhasználóhoz a vanilla rendszer telepítésekor.

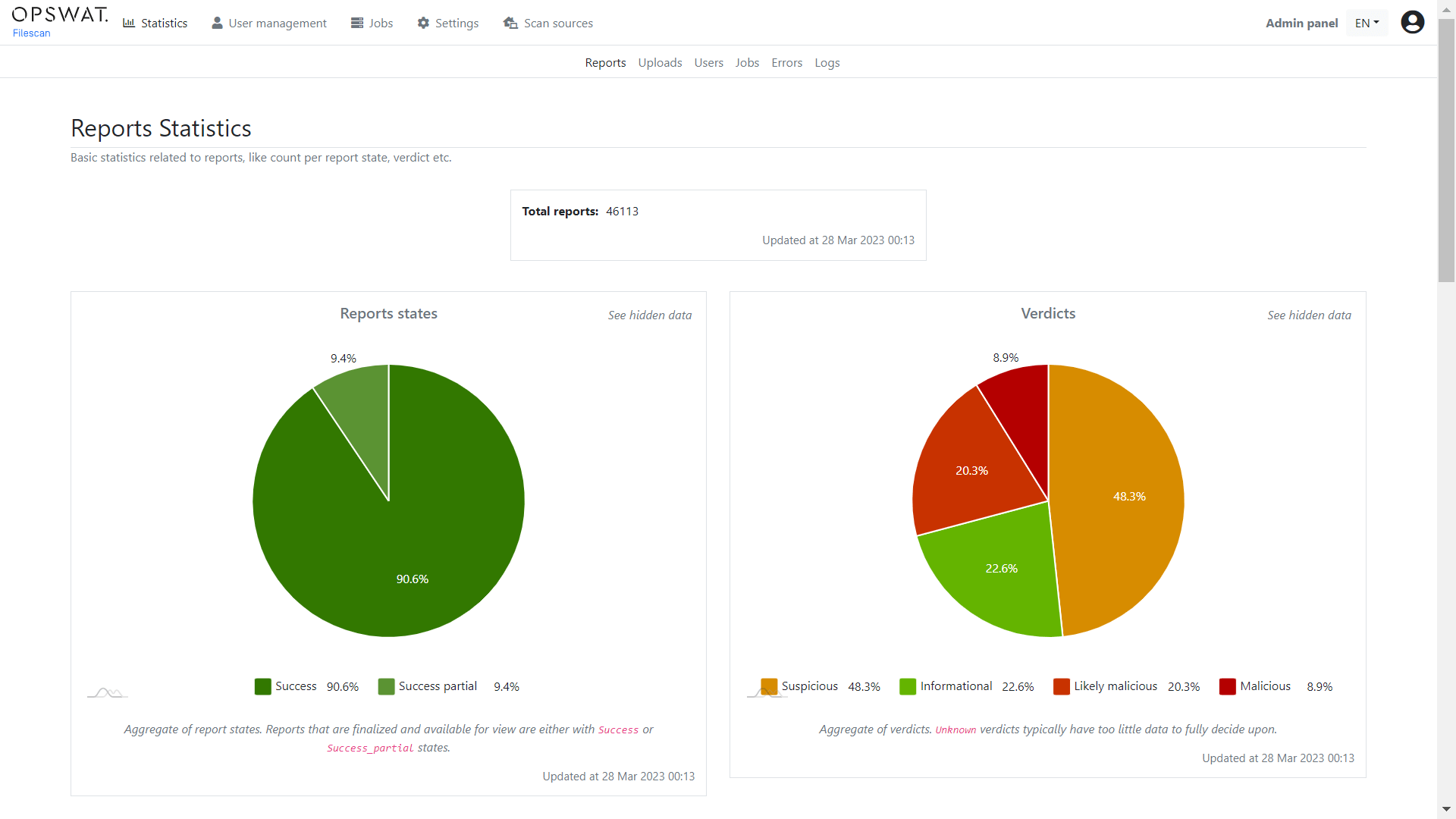

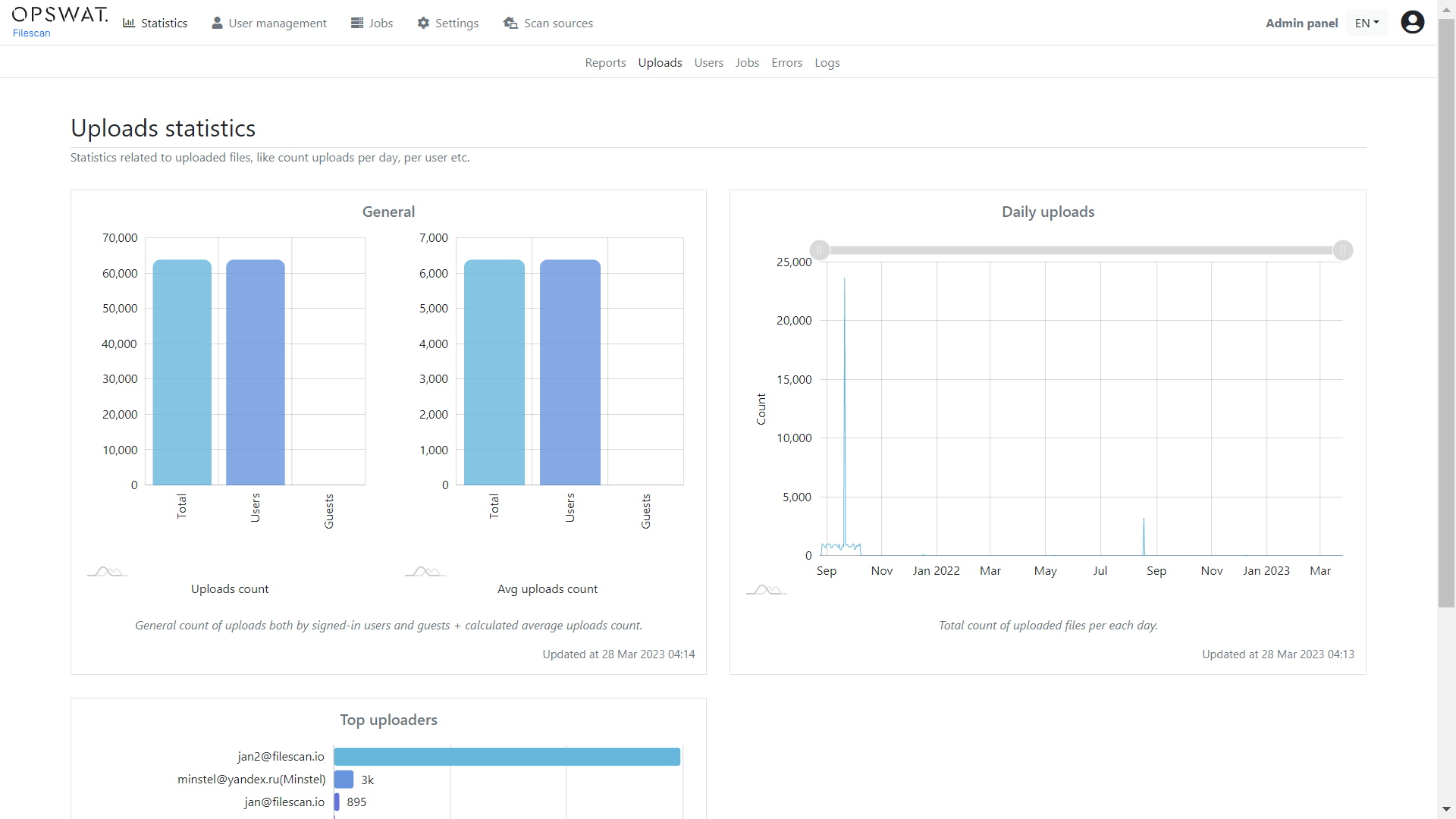

Az Admin panel tartalmazza az összes statisztikai aloldalt, amelyeket az alábbi képen látható felső menüsor segítségével érhet el. Ezen kívül a rendszeres felhasználók a Trendek oldalra is beléphetnek a hasonló kimenethez.

A Statisztika oldalakon számos adatelemzés található a látott fájltípusokról, az aktív felhasználók összlétszámáról, a legtöbbet feltöltőkről, a feltöltők számáról és még sok másról.

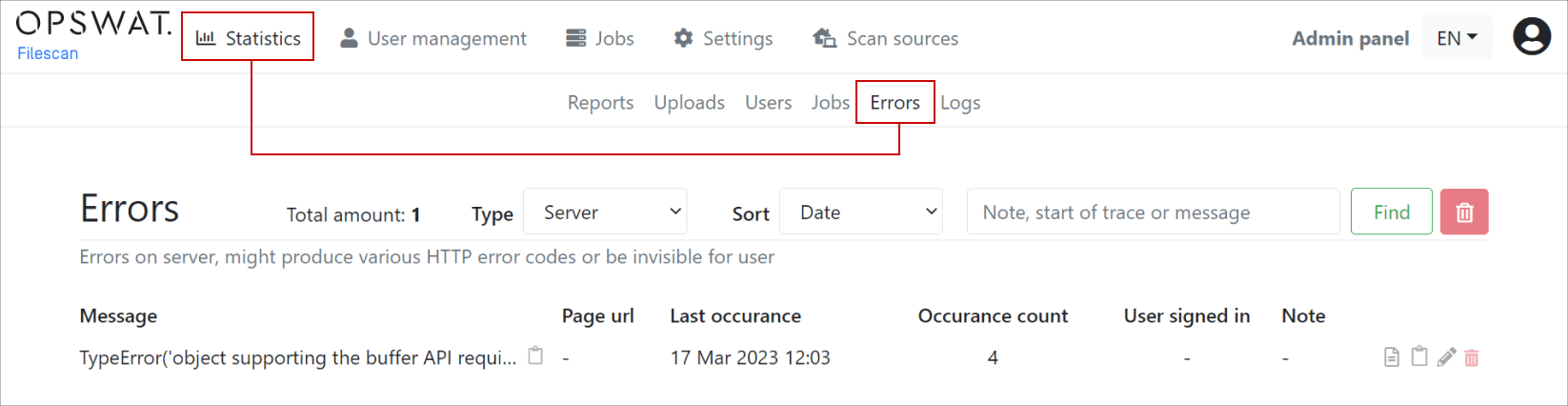

A Hibák aloldal tartalmaz egy duplikációmentesített listanézetet is, amely szűrési lehetőségekkel rendelkezik a felhasználók által esetlegesen tapasztalt ügyfélhibákról. Ez a legmegfelelőbb hely az olyan éles esetek megtalálására, amelyeket még nem vett figyelembe.

Megjegyzés: A nyilvános közösségi szolgáltatás működtetésének egyik előnye, hogy a fájlok és URL-ek széles skáláját kapjuk. Folyamatosan keményítjük rendszerünket valós adatokkal.

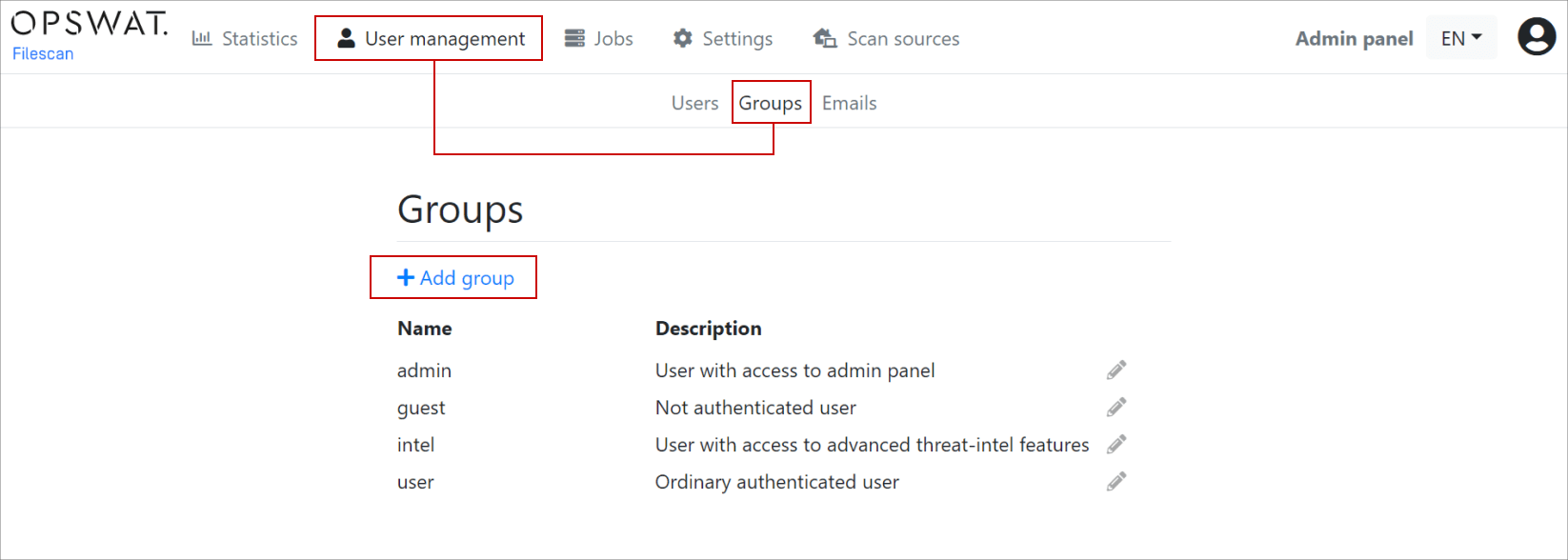

Felhasználó kezelése

A Felhasználókezelés oldal a felhasználók oldalankénti listáját tartalmazza, beleértve a felhasználói fiók státuszát, a csoport nevét, az utolsó bejelentkezés dátumát és egyéb információkat. Adatvédelmi okokból nem mellékelünk képernyőképet. Érdemes azonban megemlíteni, hogy van egy jól konfigurálható felhasználói csoport lehetőség, amely lehetővé teszi az adminisztrátor számára, hogy tetszőleges számú csoportot hozzon létre és jogosultságokat osszon ki. Bármely felhasználó tagja lehet egy vagy több csoportnak, és a végső hozzáférési jogosultságok csoportonként vannak összevonva, hasonlóan ahhoz, ahogyan a felhasználók az UN*X (Unix-szerű) rendszerekben működnek.

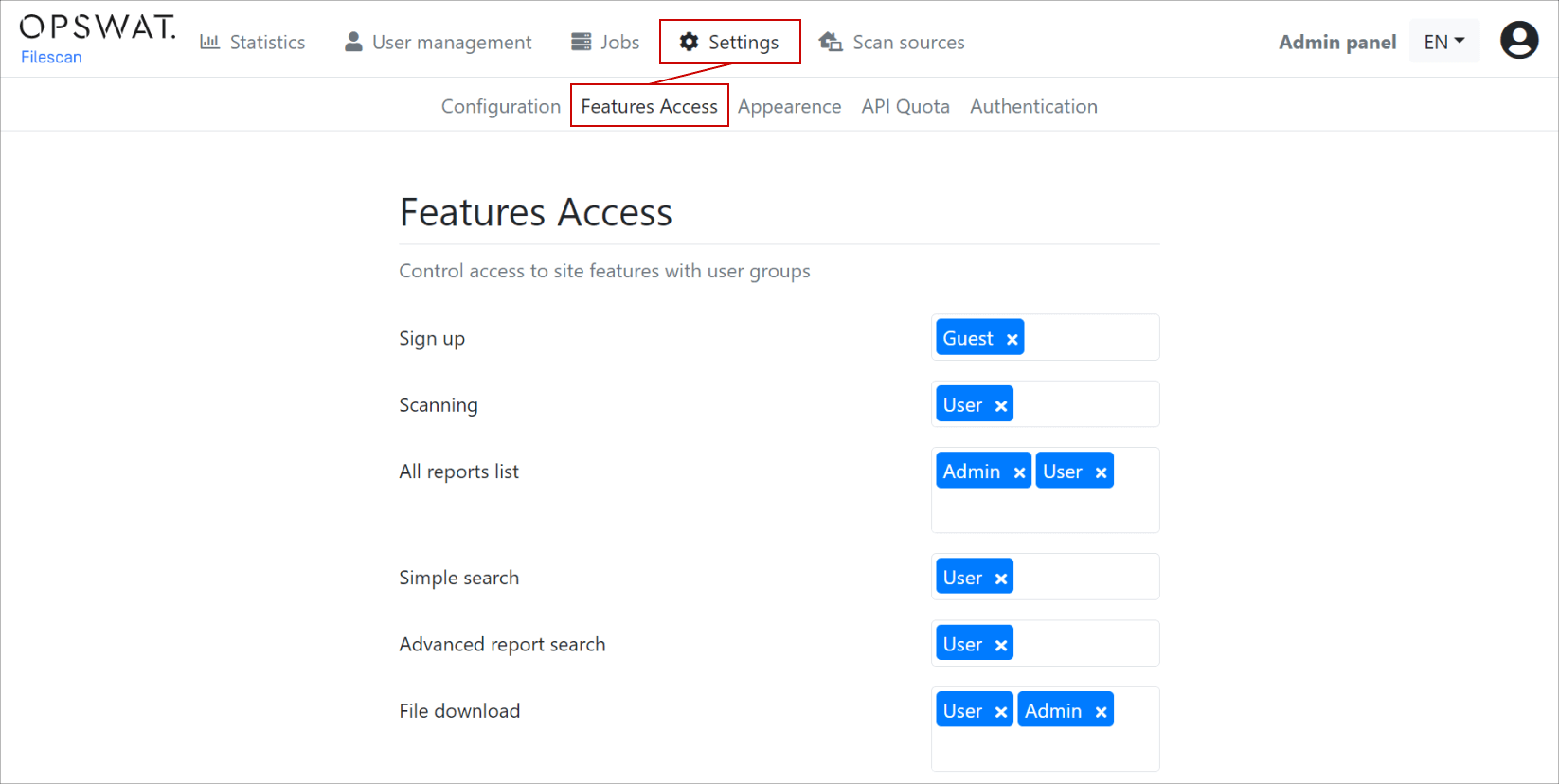

Az egyéni csoportos jogosultságok a felső menüsoron aBeállítások > Funkcióhozzáférésmenüpontra navigálva konfigurálhatók. Beállíthatja például, hogy melyik csoport melyik funkcióhoz férjen hozzá.

Vegye figyelembe, hogy alapértelmezés szerint minden felhasználó tagja a felhasználói csoportnak. Az Intel-felhasználók hozzáférhetnek mind az Alapvető Threat Intelligence , mind a Fejlett intelligencia funkciókhoz.

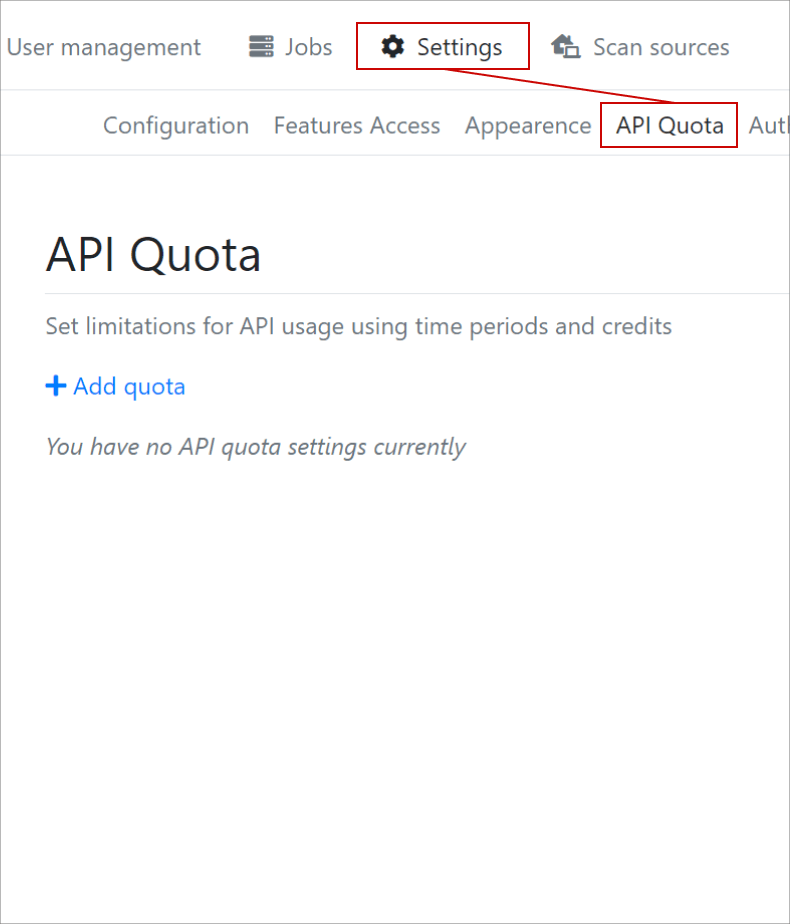

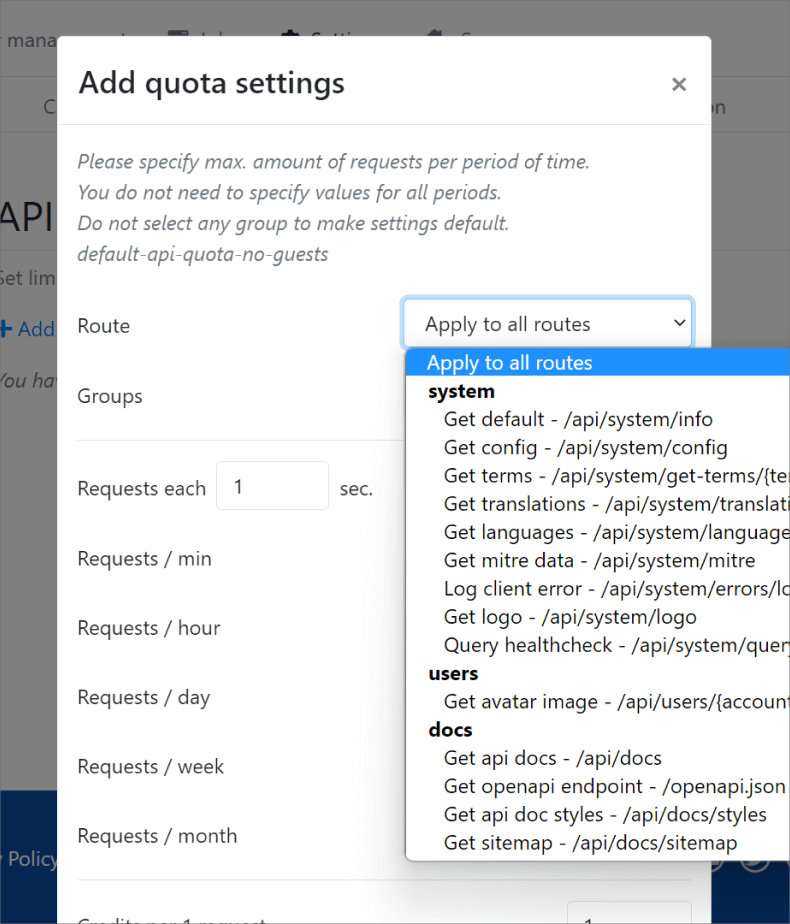

API Kontingensek

Van egy nagyon kiterjedt API kvóta beállítások aloldalunk, amely lehetővé teszi a API kvóta beállítását útvonal vagy csoport alapon, nagyon részletes beállítási lehetőségekkel.

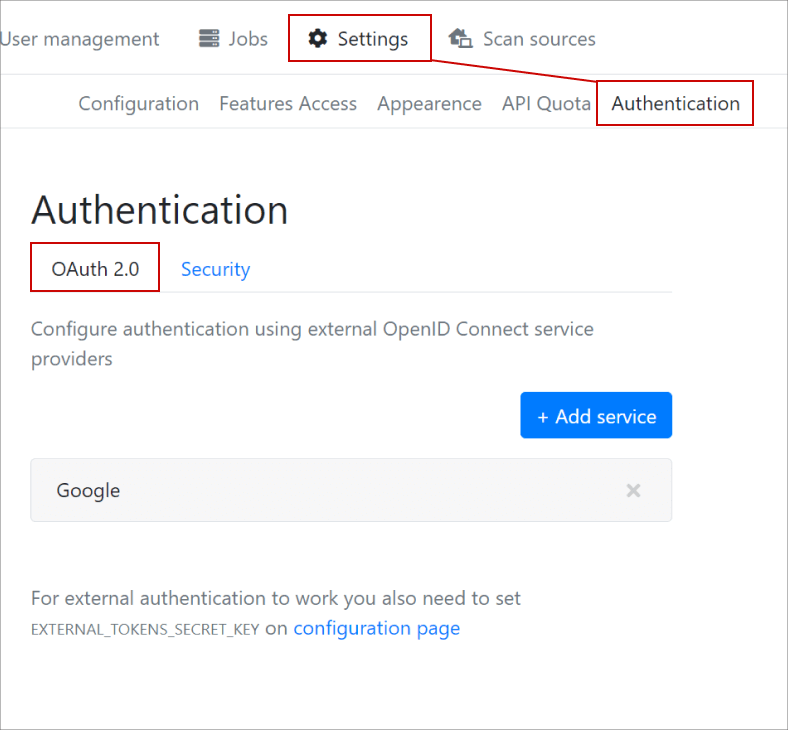

OAuth 2.0

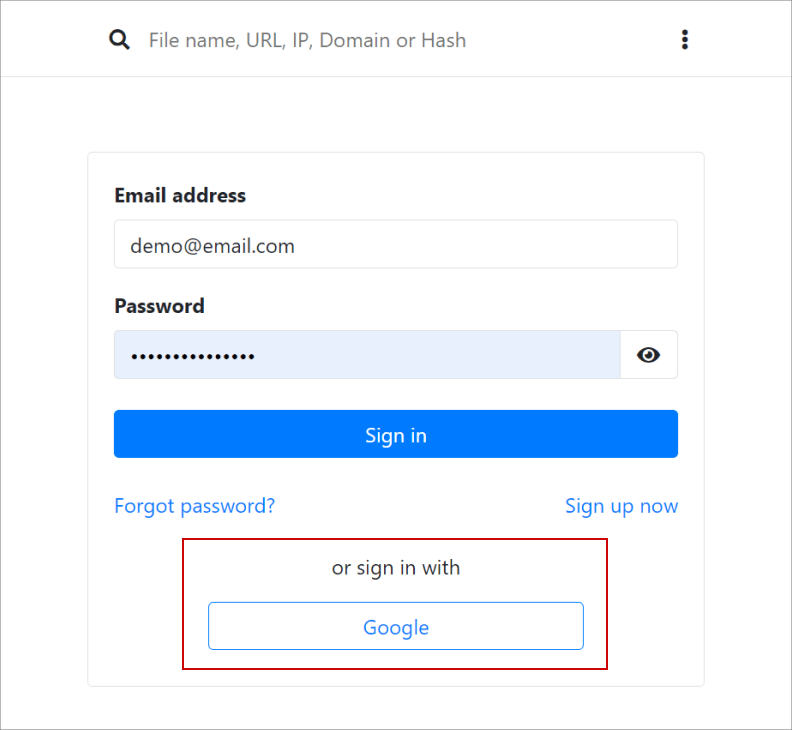

Kevésbé ismert funkció a webszolgáltatással való hitelesítés engedélyezése az OAuth 2.0 használatával, például a Google vagy az Azure Active Directory segítségével.

Ha ez a funkció engedélyezve van, a Felhasználó a helyi fiókjával vagy az OAuth 2.0 szolgáltatóval tud bejelentkezni a webszolgáltatásba.

Megjegyzés: egy érdekes funkció, hogy lehetővé teszi több OAuth szolgáltató megadását, és automatikusan felismeri és egyesíti az azonos azonosítóval rendelkező felhasználókat.

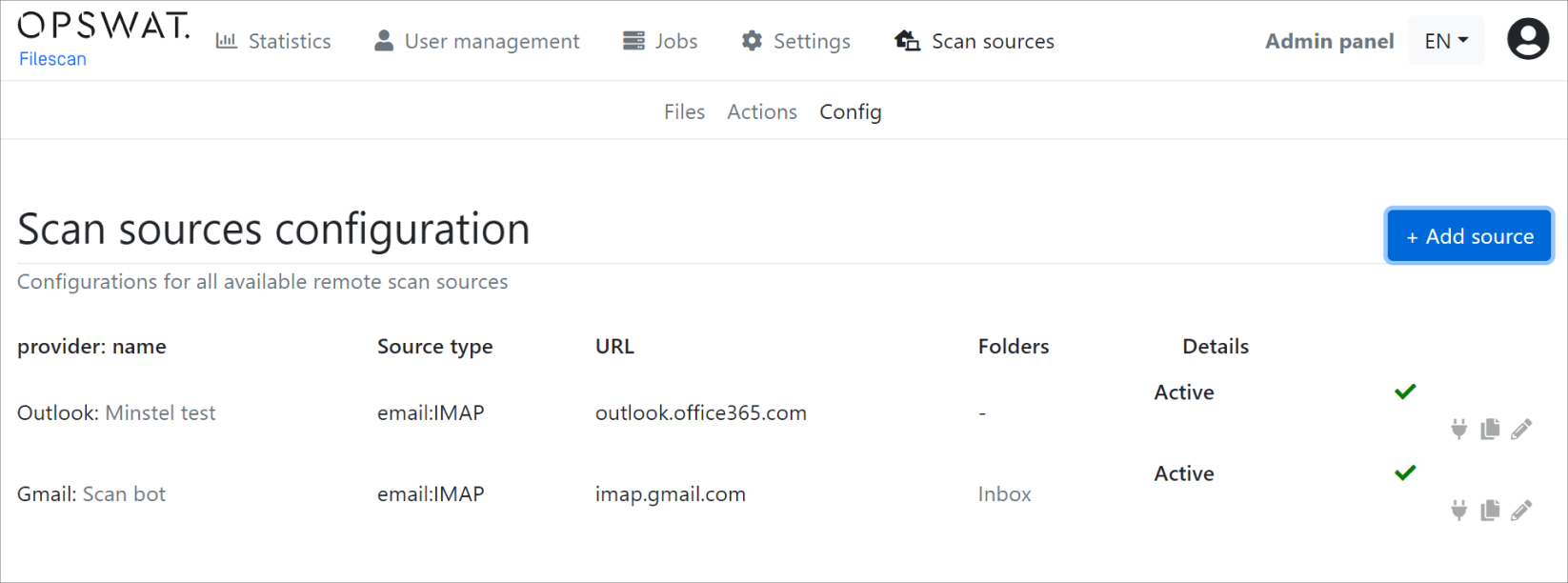

Beolvasás források

Egy másik új webszolgáltatás a felső menüből elérhető Források keresése. Ez lehetővé teszi a webszolgáltatás konfigurálását, hogy különböző forrásokból származó fájlokat/URL-eket hívjon be.

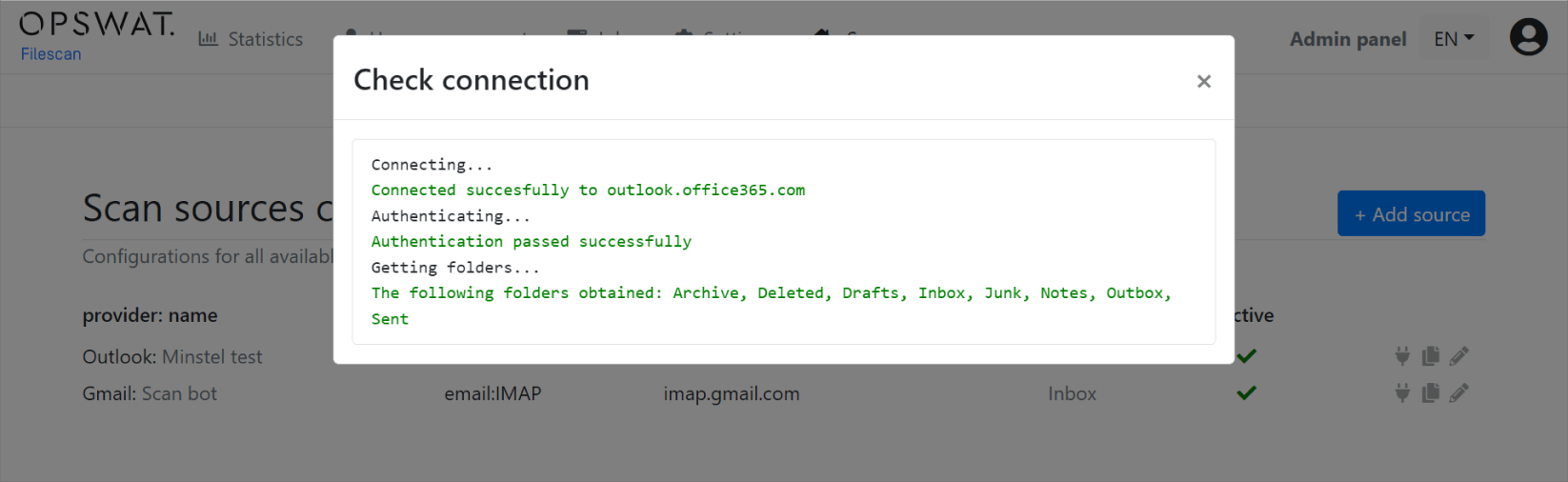

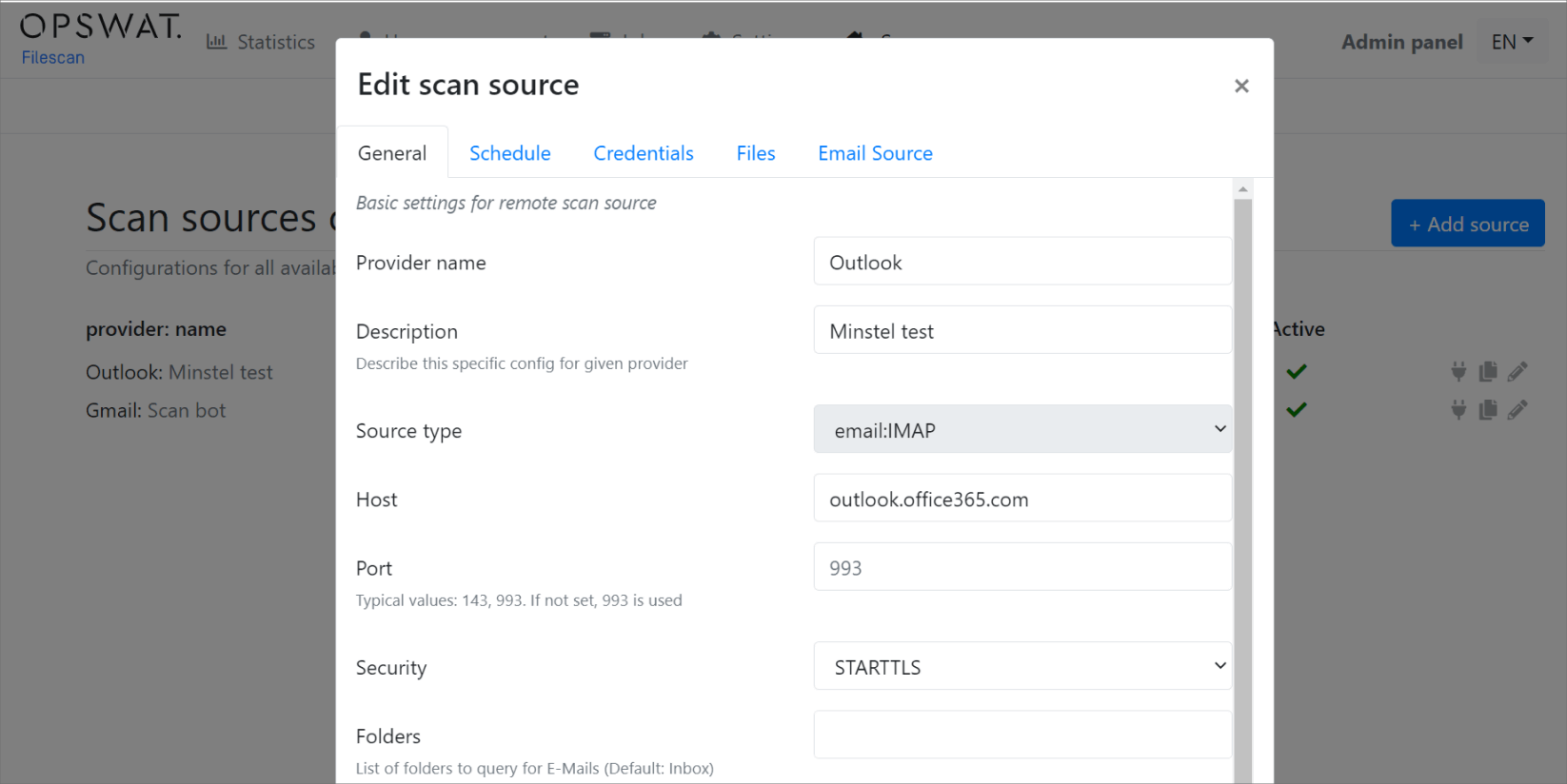

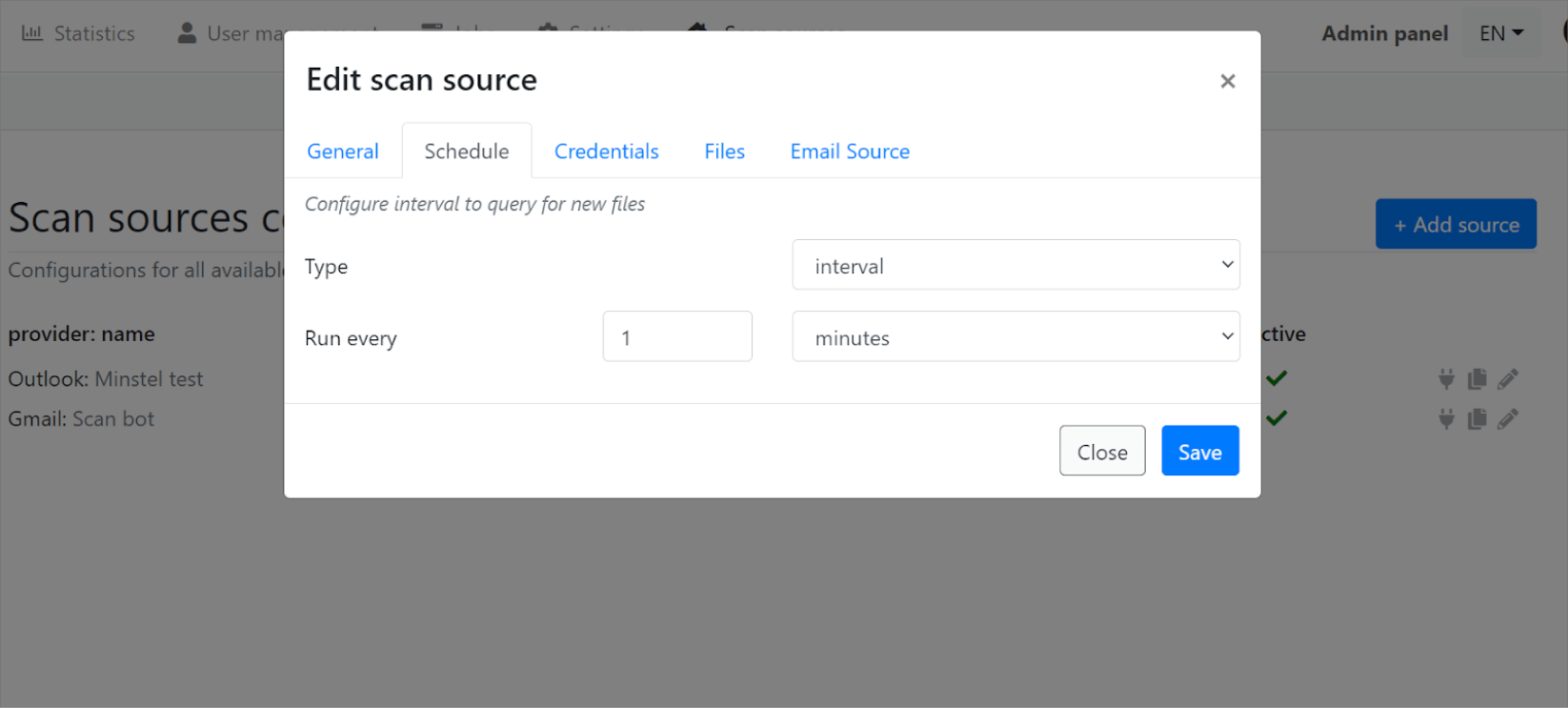

Az e-mail beolvasási forrás beállításához navigáljon a Beolvasási források -> Konfiguráció -> Forrás hozzáadása menüpontba.

Jelenleg támogatjuk IMAP-fiókok konfigurálását, amelyeket aztán rendszeresen lekérdezünk egy háttérben futó (cron-szerű) feladattal, és automatikusan beemeljük a webszolgáltatásba. Íme néhány példa:

A beolvasási forrást a Beolvasási forrás -> Konfiguráció menüpontra navigálva és a ceruza ikonra kattintva szerkesztheti.

Gyakran figyelmen kívül hagyott jellemzők

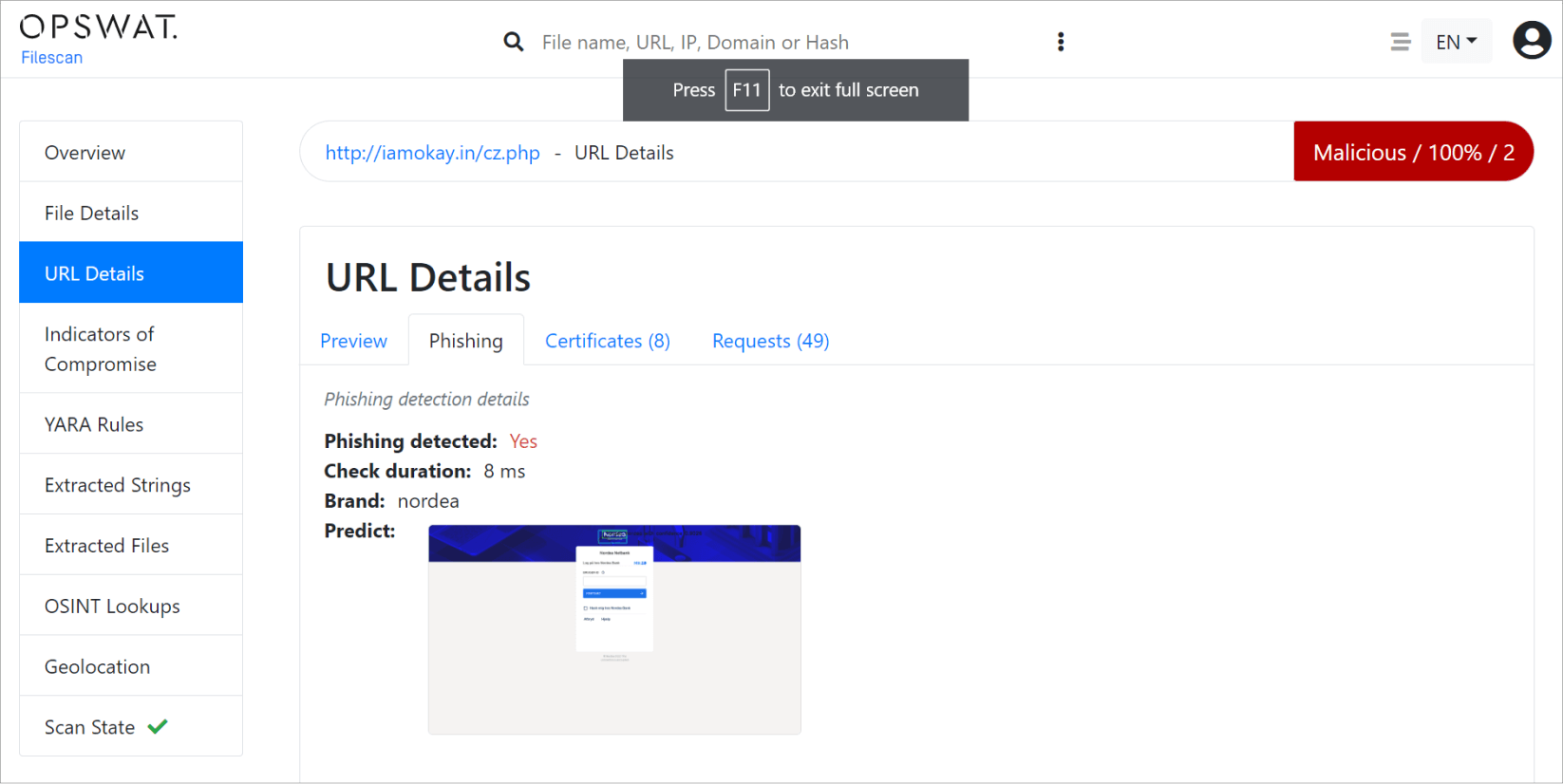

URL adathalászat észlelése

When submitting a URL, MetaDefender Aether will automatically determine if it's a "URL to a file" or a webpage. In the case of a regular webpage, a full browser emulation is performed, including machine-learning based image analysis of a phishing attack. Here's a great example of how MetaDefender Aether detects and alerts users of a potential phishing attack:

OpenAPI / Python CLI

A API és az OpenAPI (OAS3) dokumentációja a következő címen érhető elAPIlinkről a felsőmenüben. A API kulcsot az engedélyezéshez aprofilbeállítások API Kulcs lapján generálhatja. Egy kényelmes pip csomag / CLI eszköz itt érhető el: https://github.com/filescanio/fsio-cli.

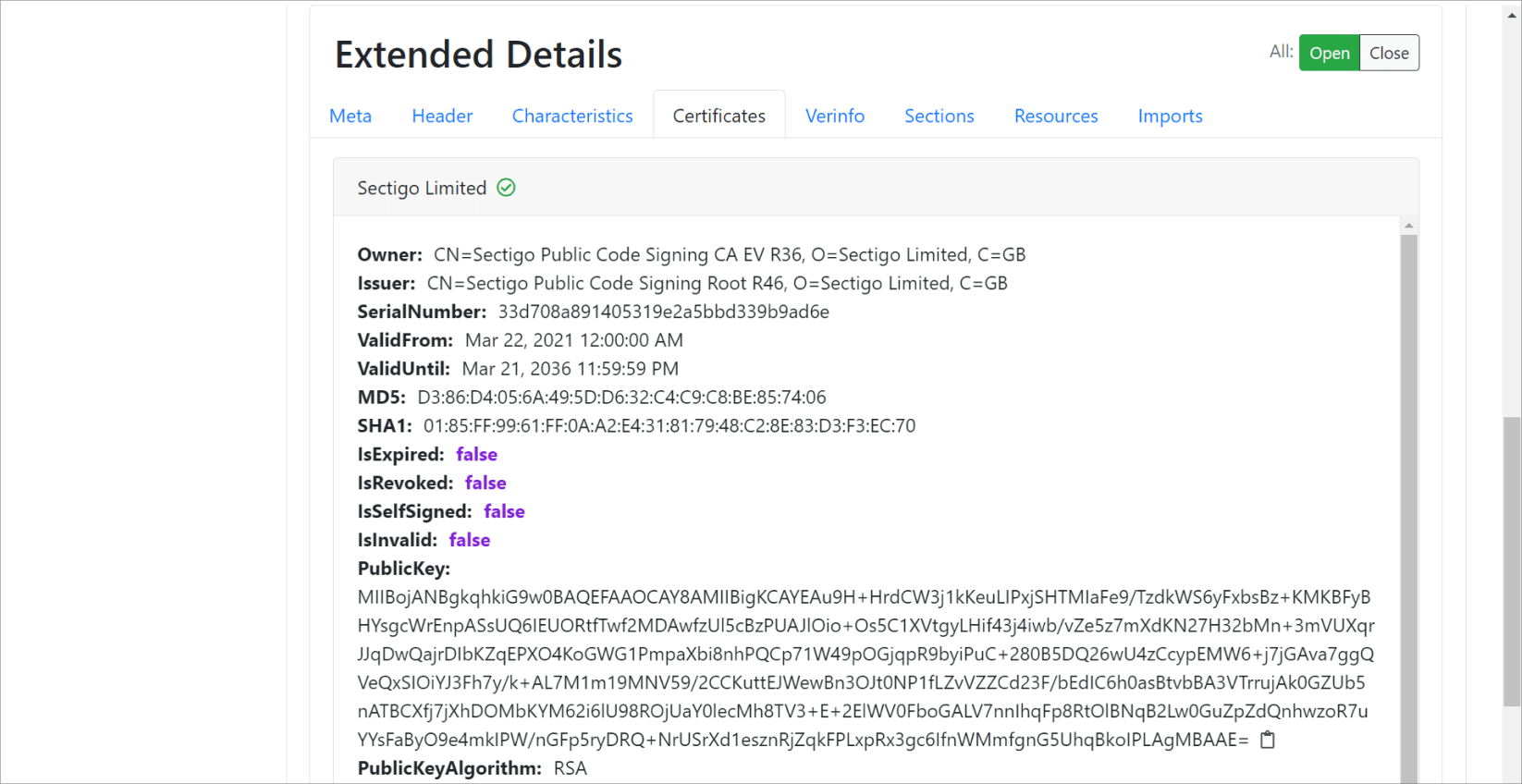

Tanúsítvány fehérlistázás és érvényesítés

MetaDefender Aether.io extracts certificates not only from PE files but also productivity files such as PDF or VBA macros. All extracted certificates are checked to determine whether they are expired, revoked, or self-signed. When a trusted software vendor issues a certificate, the verdict for that binary artifact is set to benign automatically.

Utolsó szavak

Ebben a blogbejegyzésben az Admin Panel és a backend funkciók néhány kulcsfontosságú területét mutattuk be, felvázolva a teljes termék érettségét és rugalmasságát az ACL és a testreszabás szempontjából.

Ha többet szeretne megtudni a www.filescan.io vagy erről a blogbejegyzésről, és érdekli egy élő technikai bemutató, adatlapok és/vagy egy árajánlat, kérjük, lépjen kapcsolatba az értékesítéssel a vállalati elérhetőségünkön keresztül.