Digitális világban élünk, amely gyorsan változtatja a működési eszközökkel és kommunikációs csatornákkal kapcsolatos igényeket. Egyre nagyobb szükség van a távoli munkavégzésre, ami a jövőben valószínűleg még a COVID-19 ellenőrzésétkövetően is növekedni fog . Az emberek keresik a munkájuk egyszerűsítésének módjait, hogy megőrizzék a szakmai és a magánélet közötti egészséges egyensúlyt. Ez az új valóság arra kényszeríti a szervezeteket, hogy alkalmazkodjanak és új módszereket találjanak a kapcsolódó kockázatokra:

- Azok az emberek, akik újak az otthoni munkavégzésben, azok rendelkeznek a legkevesebb IT tudással arról, hogyan kell óvatosnak lenniük a biztonsági incidensek tekintetében,

- A személyes használatú szoftverek nagyobb valószínűséggel tartalmaznak olyan kódot, amellyel a hackerek eltéríthetik a végpontot,

- Spikes a VPN-használat nagymértékben növeli a zsarolóprogramok és rosszindulatú programok terjedésének kockázatát.

- A kiváltságos vagy nagy felhatalmazással rendelkező fiókok vonzó célpontok a támadók számára - az ilyen fiókok feltörése a PII a feketepiacon; zsarolóprogram-támadások; betörések létrehozásaamelyek nulladik napi támadásokhoz vezethetnek; a rendszer leállítása; üzleti veszteség;hírnév károkozás.

IT A szakemberek és a biztonsági szakemberek nagyobb kihívásoknak vannak kitéve, mint valaha. Akár adnak jogosultságokat, akár nem, biztonsági stratégia és kiváltságos hozzáférés-kezelési megoldás (PAM) nélkül a helyzet idő- és pénzveszteséghez, feszültséghez és frusztrációhoz vezet. Olyan komplex megoldásra van szükségük, amely mindenki munkáját hatékonyabbá és biztonságosabbá teszi , és felhatalmazza az embereket arra, hogy az igényeiknek legmegfelelőbb szoftvert telepítsék és használják anélkül, hogy a rendszer biztonságát veszélyeztetné. Ezért az OPSWAT's MetaDefender Cloud integrálták a FastTrack Software Admin by Request. Az eredmény: egy GDPR-konform felhőalapú PAM-megoldás, amelyet a rendszergazdák nyugalmának megőrzésére terveztek, hogy afő tevékenységeikre koncentrálhassanak.

Fast Track Admin kérésre

Felhasználói élmény

Az emberek különböző okokból használják a szoftvert, például kommunikációs eszközként. Nem érdekli őket a szoftverek elsajátítása, sem az, hogy szakértői legyenek a különböző operációs rendszerekre való telepítésnek. Csak üzleti vagy személyes célokra akarják használni. Az ideális helyzet az, amikor afelhasználók akkor telepíthetik a szoftvert, amikor szükségük van rá, a lehető legkevesebb felelősséggel, különösen a telepítések kezelése vagy az esetlegesen felmerülő biztonsági kockázatok tekintetében. A helyi rendszergazdai jogok eltávolítása a kezelt végpontokról enyhíti a kritikus sebezhetőségeket, de nem teszi lehetővé a felhasználók számára, hogy olyan megbízható feladatokat futtassanak, amelyekhez jogosultsági szintemelésre van szükség. Itt az Admin by Requests jelenti a különbséget: a megoldás elveszi az adminjogokat, de a felhasználói élmény ugyanaz marad, mint korábban. A felhasználók rendszergazdai jogai visszavonásra kerülnek, de a felhasználó továbbra is telepíthet szoftvereket, még olyan típusúakat is, amelyekhez rendszergazdai jogok szükségesek, mint például a WebEx, az Adobe Reader vagy a TeamViewer. A felhasználóknak csupán annyi a dolguk, hogy megkeressék és letöltsék a telepítőfájlt. Az Admin by Request innen veszi át a feladatot. A videó a felhasználói élményt mutatja be az IT jóváhagyás engedélyezésével.

A megoldás a szervezet Active Directory-csoportjai / szervezeti egységei / Azure AD-csoportjai alapján azonosítja a szoftvertelepítést kérő felhasználókat egyszeri bejelentkezéssel. Figyelemmel kíséri és ellenőrzi a viselkedést, hogy a kockázatos felhasználókat és eszközöket feltárja a szálak és a viselkedéselemzés révén a rosszindulatú támadások elleni küzdelem érdekében.

Telepítések és rendszergazdai jogok jóváhagyási folyamata

Az adminisztrátornak folyamatosan egyensúlyt kell tartania a felhasználók boldoggá tétele és a rendszerek védelme között. PAM-megoldás nélkül két lehetséges forgatókönyvvel kell szembenézniük az adminoknak bármely szervezetben, amelyek mindkettő stresszes helyzetekhez és biztonsági kockázatokhoz vezetnek:

- Ha a vállalat engedélyezis felhasználóknak a helyi rendszergazdai jogok fenntartását, megbízhatatlan szoftverek települhetnek, ami fokozott biztonsági incidenseket (rosszindulatú programok, betörések, nulladik napi/ransomware támadások) és üzleti kockázatokat (érzékeny adatok/PII, rossz hírnév, üzleti veszteség stb.) jelent ,

- Ha a vállalat nem engedélyezi a felhasználók számára a helyi rendszergazdai jogok fenntartását, számtalan távoli telepítést kell elvégezni, ami kevesebb időt és figyelmet jelent a legfontosabb feladatokra. Emellett fehérlistás megoldásokat is be kell vezetniük. Lehetetlen előre látni az összes megoldást, amelyre a felhasználóknak szükségük lehet, így előfordulhat, hogy a felhasználóknaknem állrendelkezésre a szükséges szoftver, amikor szükségük van rá. Emellett a fájlok fehérlistázása nem jelenti azt, hogy a fájlok biztonságosak, ami további biztonsági kockázatokhoz vezet.

Az Admin by Request mindkét forgatókönyvet támogatja, lehetővé téve a felhasználók számára a szoftverek telepítését, miközben elveszi az adminisztrátori jogokat. Ellenőrzi a felhasználók tevékenységeit és szándékait, a rendszergazdák számára pedig egyszerű jóváhagyási folyamatot biztosít: amikor a felhasználó jóváhagyást kér egy telepítéshez, a telepítés a portál Auditlog menüjében naplózásra kerül. Amikor a telepítés megkezdődik, a folyamatot elfogja és sandboxolja anélkül, hogy a felhasználó rendszergazda lenne, és teljes körű auditálással az alkalmazásban és a portálon a későbbi dokumentációhoz. A felhasználónak meg kell indokolnia, hogy miért van szüksége erre a szoftverre, és hitelesítő adatokat (e-mail és telefonszám) kell megadnia a folytatáshoz.

Az admin dönti el, hogy minden egyes lehallgatást felül kell-e vizsgálni, vagy automatikus jóváhagyást kell használni. Ezt figyelje videót a teljes jóváhagyási folyamatról. A fájlok soha semmilyen formában nem tartózkodnak vagy haladnak át az Admin by Request felhőszolgáltatáson. A MetaDefender címre kerülnek, ahol nem tárolódnak, hanem csak beolvasásra kerülnek - csak akkor léteznek ott , ha beolvasásra kerülnek. A "Futtatás adminként" vagy "Admin munkamenet" kérés jóváhagyásának legegyszerűbb és leggyorsabb módja a mobile alkalmazás vagy egy Apple Watch használata. Ez egy valós idejű push, és a reakció gyors lesz. Amikor az Admin megnyomja a jóváhagyás vagy elutasítás gombot, a felhasználó kap egy e-mailt az utasításokkal. Az adminok a portált is használhatják a kérelmek jóváhagyására. Az időmegtakarítás érdekében ajánlott e-mail értesítést küldeni minden felhasználónak, aki jóváhagyhatja a kérelmeket. A jóváhagyás teljes folyamata a következő itt:.

Az Admin by Request olyan szerepkörök számára is készült, amelyeknek szélesebb körű jogosultságokra van szükségük, mint például a fejlesztőknek, akiknek a szoftverek telepítésénél vagy az alkalmazások rendszergazdaként történő futtatásánál több feladat uk van. Ezt nézze meg videót az IT jóváhagyás engedélyezésével egy rendszergazdai munkamenet felhasználói élményének megértéséhez.

Rosszindulatú programok felderítése a MetaDefender Cloud segítségével

Hogyan biztosíthatják a rendszergazdák a szigorú biztonságot egy olyan szervezetben, ahol a felhasználóknak kiváltságos jogokra van szükségük, és a szoftverek telepítésének dinamikája egyre nő? A fájlok feltöltése, különösen a személyes végpontok használatával, amelyek mindenféle forrásból személyes internetes hálózatokhoz kapcsolódnak, számos biztonsági incidens forgatókönyvéhez vezethet.

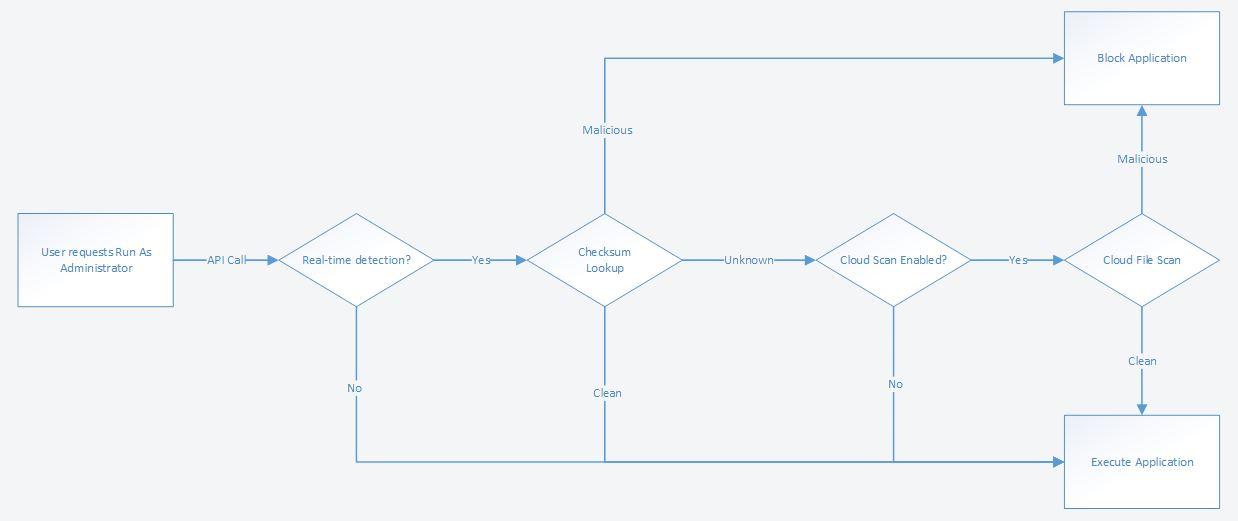

Admin by Request integrálta a MetaDefender Cloud , hogy a rosszindulatú programok felderítését amire az adminoknak szükségük van, mielőtt bármilyen új fájlt beengednének a rendszerbe. Amikor egy felhasználó rendszergazdai jogosultságokkal kér egy fájl futtatását, a fájlt valós időben vizsgálják vírusirtó motorjaink. A rosszindulatú programok felismerése teljesítmény- vagy várakozási büntetés nélkül zajlik, és nem ütközik az ügyfelek végpontjaikon lévő biztonsági szoftvereivel, mivel ez a felhőben történik.

Amikor egy felhasználó megpróbál egy fájlt rendszergazdai jogosultságokkal futtatni a Rendszergazdaként futtatása funkció segítségével, a MetaDefender Cloud ellenőrzi a fájlt, és ha az rosszindulatúnak minősül, a végpont blokkolja a fájlt és leállítja a folyamatot, mint a következőkben látható módon. videó. Az auditnaplóban egy bejegyzés kerül hozzáadásra , hogy a fájl blokkolva lett, és hogy melyik motorok jelölték meg.

Ha aCloud ismeretlen fájlok kereséseCloud kikapcsolja, de a "Valós idejű észlelés" opciót bekapcsolva hagyja, akkor csak az ismert 75%-os ellenőrző összegek keresése történik meg, a többit a helyi végponti vírusirtó terméknek kell kezelnie. Ha egy fájl rosszindulatúnak van megjelölve, a rendszergazdák a "Művelet" beállításban döntenek arról, hogy mi történjen ezután. Két lehetőség van:

- Küldje a fájlokat karanténba, lehetővé téve az IT munkatársainak, hogy megnézzék a jelentett adatokat, és eldöntsék, hogy az adott fájl engedélyezhető-e vagy sem,

- Blokkolja a fájlt a "Tartósan blokkolni" opcióval. Ebben az esetben a fájl futtatása egyáltalán nem engedélyezhető.

Következtetés

Adminkérésre és MetaDefender Cloud egyesítették erőiket, hogy egyszerű, gyors és biztonságos fájlutazást kínáljanak, egyetlen céllal: a rendszergazdáknak minden szükséges információt megadnak, hogy eldönthessék, hogy a szoftver belépjen-e a rendszerbe vagy sem: a felhasználói hitelesítő adatokat, a használat okát és a rosszindulatú programok elemzését.

További információkért látogasson el a Admin kérésre dedikált oldalvagy a MetaDefender Cloudoldal. Kapcsolatfelvétel a csapattal ha szeretné megismerni a felhasználói és a rendszergazdai tapasztalatokat, vagy további részletek iránt érdeklődik.