Megvizsgáljuk, hogy a támadók milyen típusú fenyegetéseket rejthetnek el média- vagy videofájlokban, például WMV fájlokban, hogy támadásokat indítsanak és rosszindulatú programokat töltsenek le. Emellett megvizsgáljuk, hogyan csökkenthető ezeknek a támadásoknak a kockázata az OPSWAT technológiák segítségével a fájlalapú fenyegetések felismerésével, megelőzésével és elemzésével.

Tartalomjegyzék:

- Video fájl támadási technikák

- Hogyan válthat ki rosszindulatú szoftverek letöltését egy videófájl megnyitása?

- Hogyan lehet eltávolítani a rosszindulatú objektumokat a Deep Content Disarm and Reconstruction technológiával?

- Hogyan lehet felismerni és leleplezni a kitérő rosszindulatú szoftvereket az Adaptive fenyegetéselemzéssel?

- OPSWAT Advanced Threat Detection és megelőzés

Video fájl támadási technikák

Néhány évvel ezelőtt közzétettünk egy blogbejegyzést, amelyben rávilágítottunk a videofájlok kockázataira és arra, hogy a támadók hogyan használják őket rosszindulatú programok terjesztésére. Két taktikát tárgyaltunk: a sebezhetőség kihasználását és a törvényes funkciókkal való visszaélést.

Kihasználni egy sebezhetőséget

A fájltípus-ellenőrzés a fájltípus érvényesítését végzi. Nem bízhatunk a Content-Type fejlécben vagy a kiterjesztés nevében, amely meghatározza a fájltípust, mivel ezek hamisíthatók. Sajnos sok médialejátszó nem ellenőrzi szigorúan a videofájlok szerkezetét, ami számos kihasználható sebezhetőséghez vezet.

Például a VLC Media Player 3.0.11-ben volt a CVE-2021-25801, amely lehetővé tette a támadók számára, hogy egy crafted AVI fájlon keresztül korlátokon kívüli olvasást okozzanak, amely adatokat olvas ki egy pufferből a tervezett határokon kívülről, ami összeomlást, helytelen program viselkedést vagy érzékeny információk felfedését okozhatja. A CVE-2019-14553 a VideoLAN VLC médialejátszó 3.0.7.1 verziójában use-after-free sebezhetőséget okozhat - egy olyan típusú memóriakorrupciós hibát, amelyben az alkalmazás megpróbálja használni a felszabadított memóriát, ami összeomlást, váratlan eredményeket vagy rosszindulatú hasznos terhek végrehajtását eredményezi.

Visszaélés egy törvényes funkcióval

Egy másik támadási technika visszaél egy legitim médialejátszó funkcióval, hogy videókon keresztül rosszindulatú programokat juttasson el. A támadók például kihasználhatják a Windows Media Player Script Command (Szkriptparancs) funkcióját úgy, hogy a videóban lévő hiperhivatkozásba beágyaznak egy rosszindulatú programot.

Hogyan válthat ki rosszindulatú szoftverek letöltését egy videófájl megnyitása?

Az alábbi demó azt mutatja be, hogyan tölthet le egy áldozat akaratlanul rosszindulatú programot a készülékére egy videófájl megnyitásával.

Ez a technika azt mutatja be, hogy a támadók hogyan élnek vissza egy törvényes funkcióval támadási vektorként. A Script Command a Windows Media Player alapvető funkciója - lehetővé teszi a médialejátszó számára, hogy egy fájl lejátszása közben interakcióba lépjen a böngészővel, hogy letöltse a videokodecet vagy a nyomkövetést. A Script Command a kihasználási lehetőségei ellenére a Window Media Player alapvető funkciója. A WMV videófájl aMicrosoft Advanced Systems Format (ASF)konténerformátumán alapul, és a Windows Media tömörítéssel tömörített. Az ASF tartalmazhat egy Script Command objektumot, amelyet szöveg áramoltatására és az ügyfélkörnyezet elemeit vezérlő parancsok biztosítására használnak.

Az ASF lehetővé teszi az olyan egyszerű szkriptparancsok használatát, mint az URLANDEXIT, amely végrehajtáskor automatikusan elindítja a videofájlba ágyazott URL-címet egy alapértelmezett böngészőben. A fenyegető szereplők ezt a funkciót kihasználva arra kérik az áldozatot, hogy töltsön le egy rosszindulatú fájlt, amely a média lejátszásához szükséges bővítménynek, frissítésnek vagy kodeknek álcázza magát, és veszélyeztesse a felhasználó rendszerét.

Ebben a példában a támadó rosszindulatú URL-t illesztett be egy legitim médiafájlba.

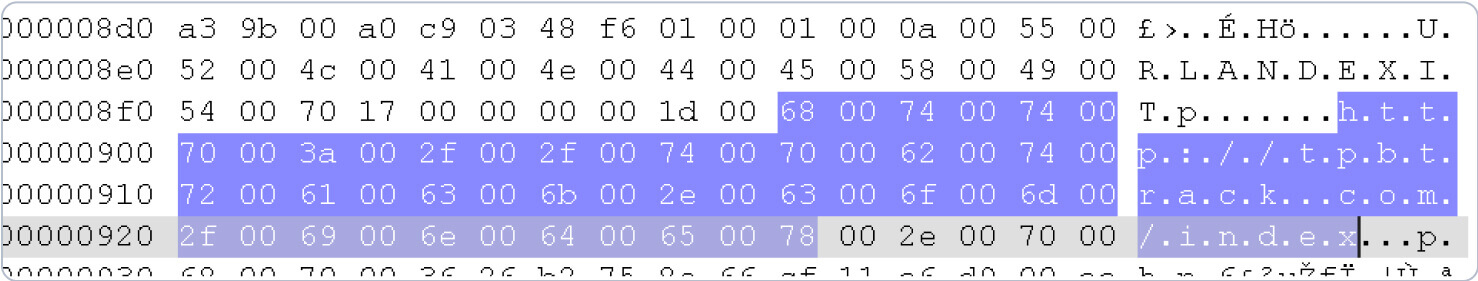

Az URL-t egy hexaolvasó alkalmazással tekinthetjük meg:

Hogyan lehet eltávolítani a rosszindulatú objektumokat a Deep Content Disarm and Reconstruction technológiával?

A Deep CDR™ technológia (Content Disarm and Reconstruction) minden fájlt potenciális fenyegetésként kezel. Feldolgozza és elemzi a fájlokat, hogy eltávolítsa az engedélyezetlen elemeket, így biztosítva, hogy a szervezetbe beérkező összes fájl biztonságosan felhasználható legyen. Ugyanakkor a Deep CDR™ technológia rekonstruálja a fájl tartalmát a teljes funkcionalitás érdekében, így a felhasználók a rosszindulatú szoftverek letöltése nélkül is megtekinthetik a videót.

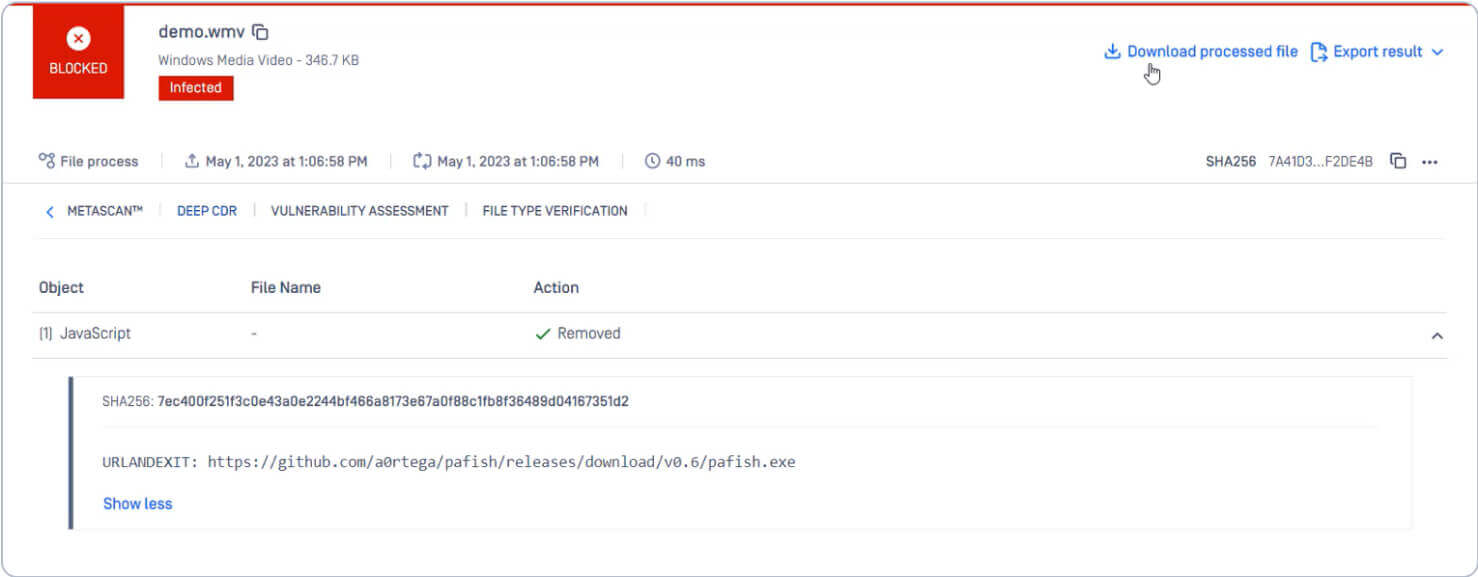

A fertőzött fájl feldolgozása MetaDefender Core az URLANDEXIT parancsot észleli a fájlban.

A Deep CDR™ technológia eltávolítja az URLANDEXIT objektumot és a Script Command Objectet. Az új, helyreállított fájl továbbra is teljes mértékben használható. A támadók nem tudnak rosszindulatú szoftvert letölteni.

Hogyan lehet felismerni és leleplezni a kitérő rosszindulatú szoftvereket az Adaptive fenyegetéselemzéssel?

A fájlt MetaDefender sandbox adaptív fenyegetéselemző motorjával átvizsgálhatjuk, hogy alaposabban megismerjük a kártevő viselkedését és képességeit.

MetaDefender egy új generációs sandbox, amely adaptív fenyegetéselemzést alkalmaz, lehetővé téve a zero-day kártevők észlelését, több kompromittáltsági jelző (IOC) kinyerését, valamint a gyakorlatban is hasznosítható fenyegetési információk biztosítását.

A Deep CDR™ technológiával és Filescan segítségével feldolgozva a WMV fájlt mélyebb betekintést nyerünk a fenyegetésbe. Filescan a fájlt az URLANDEXIT-ről, majd statikus elemzést hajt végre, hogy további részleteket nyújtson a kártevő viselkedéséről, taktikájáról, technikájáról és az IOC-kről.

OPSWAT Advanced Threat Detection és megelőzés

OPSWAT technológiái védelmet nyújtanak az alkalmazásoknak, hálózatoknak és eszközöknek a zero-day támadások, a nehezen felismerhető kártevő programok és a kifinomult célzott támadások ellen. A Deep CDR™ technológia a médiafájlok mellett több mint 130 fájltípust is rekurzív módon ellenőriz és tisztít meg, beleértve az olyan összetett fájltípusokat is, mint a beágyazott archívumok, e-mail mellékletek, beágyazott dokumentumok és hiperhivatkozások. A rekonstruált fájl teljes mértékben használható és működőképes marad.

Vegye fel a kapcsolatot egyik műszaki szakértőnkkel, hogy többet tudjon meg a Deep CDR™ technológiáról, Filescan és más fenyegetésmegelőző technológiákról.