MetaDefender Core AMI™

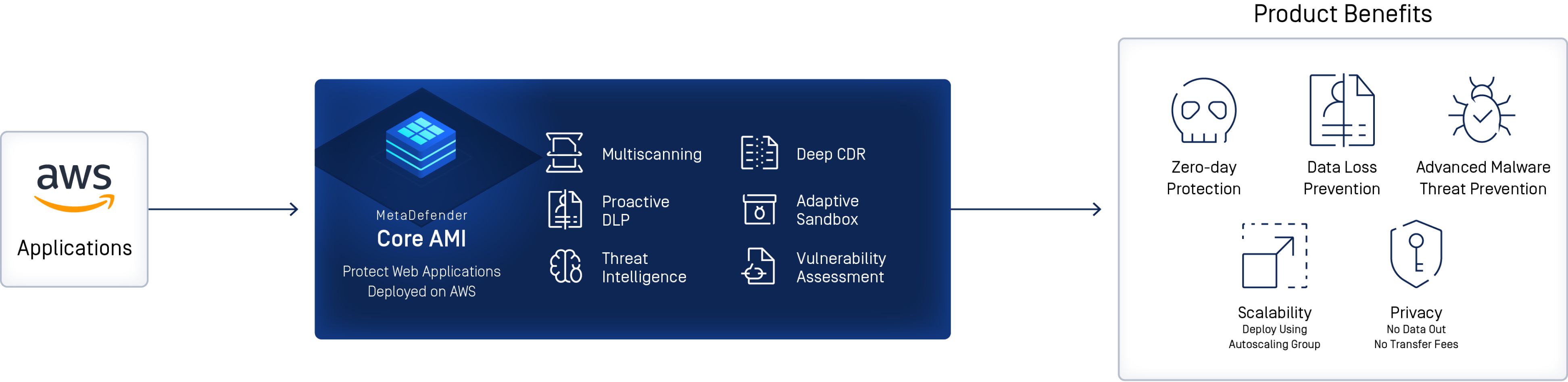

Az AWS-en telepített webes alkalmazások védelme

A MetaDefender Core AMI™ (Amazon Machine Image) egy fejlett, többrétegű biztonsági platformot kínál, amely megakadályozza, hogy a rosszindulatú forgalom beszivárogjon az AWS Cloud telepítésébe, és megvédi a kritikus fontosságú adatokat a szándékos lopástól, a véletlen kiszivárgástól és a kompromittálódástól.

Veszélyeztetett érzékeny Cloud

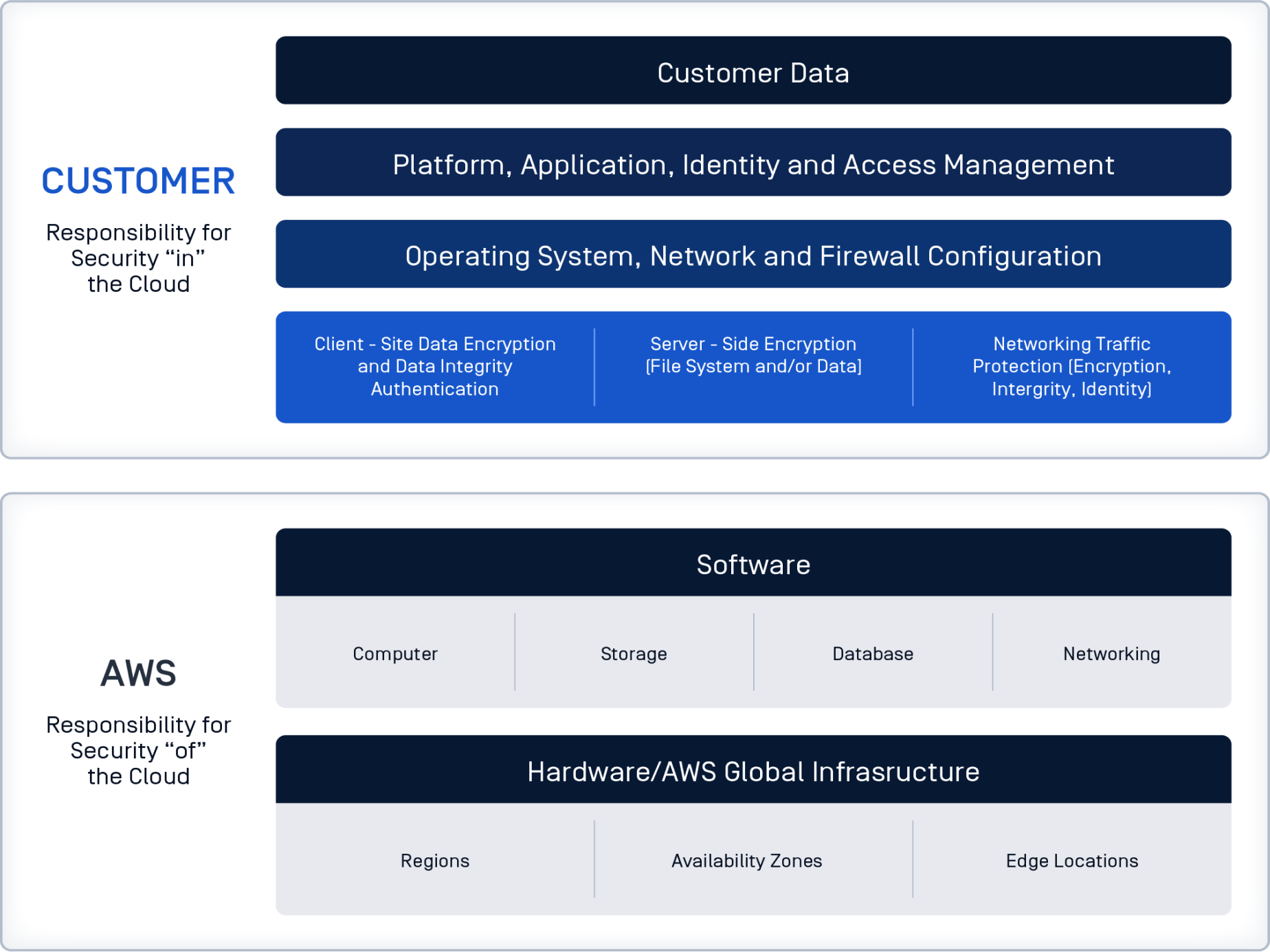

A kiberbiztonság kritikus fontosságú az Amazon Web Services (AWS) felhőinfrastruktúráját kiépítő vállalkozások számára. Az AWS megosztott felelősségi modellje szerint az ügyfelek felelősek a felhőben telepített tartalmuk, platformjaik, alkalmazásaik, rendszereik és hálózataik biztonságáért. Ez megegyezik a helyben lévő rendszerekhez előírt biztonsági gyakorlatokkal.

Megelőzni. Felismerés. Reagálj

- Az AWS-en telepített AWS webes alkalmazásokba feltöltött fájlok vizsgálata több mint 30 vírusirtó motorral, és az ismert rosszindulatú programok több mint 99%-ának blokkolása.

- Tisztítsa meg rendszerét az iparágban vezető Deep CDR™ technológiával, és távolítsa el a potenciális fenyegetések 100%-át.

- A fájlokban lévő érzékeny és bizalmas adatok blokkolhatók, szerkeszthetők vagy vízjelezhetők, mielőtt belépnének az alkalmazásokba vagy elhagynák azokat.

- A telepítők, bináris programok vagy alkalmazások sebezhetőségének azonosítása a telepítés előtt, így nem maradnak biztonsági rések.

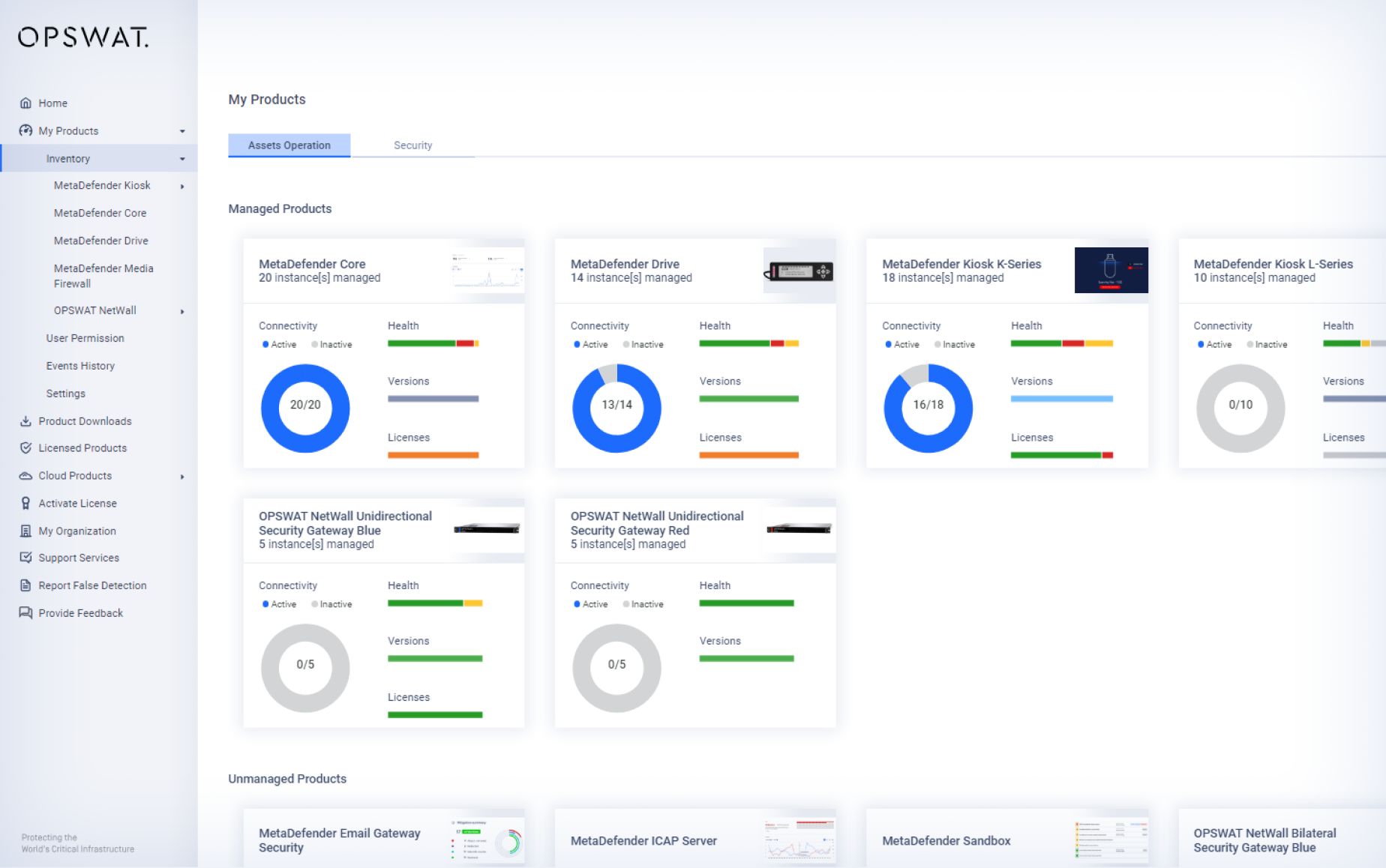

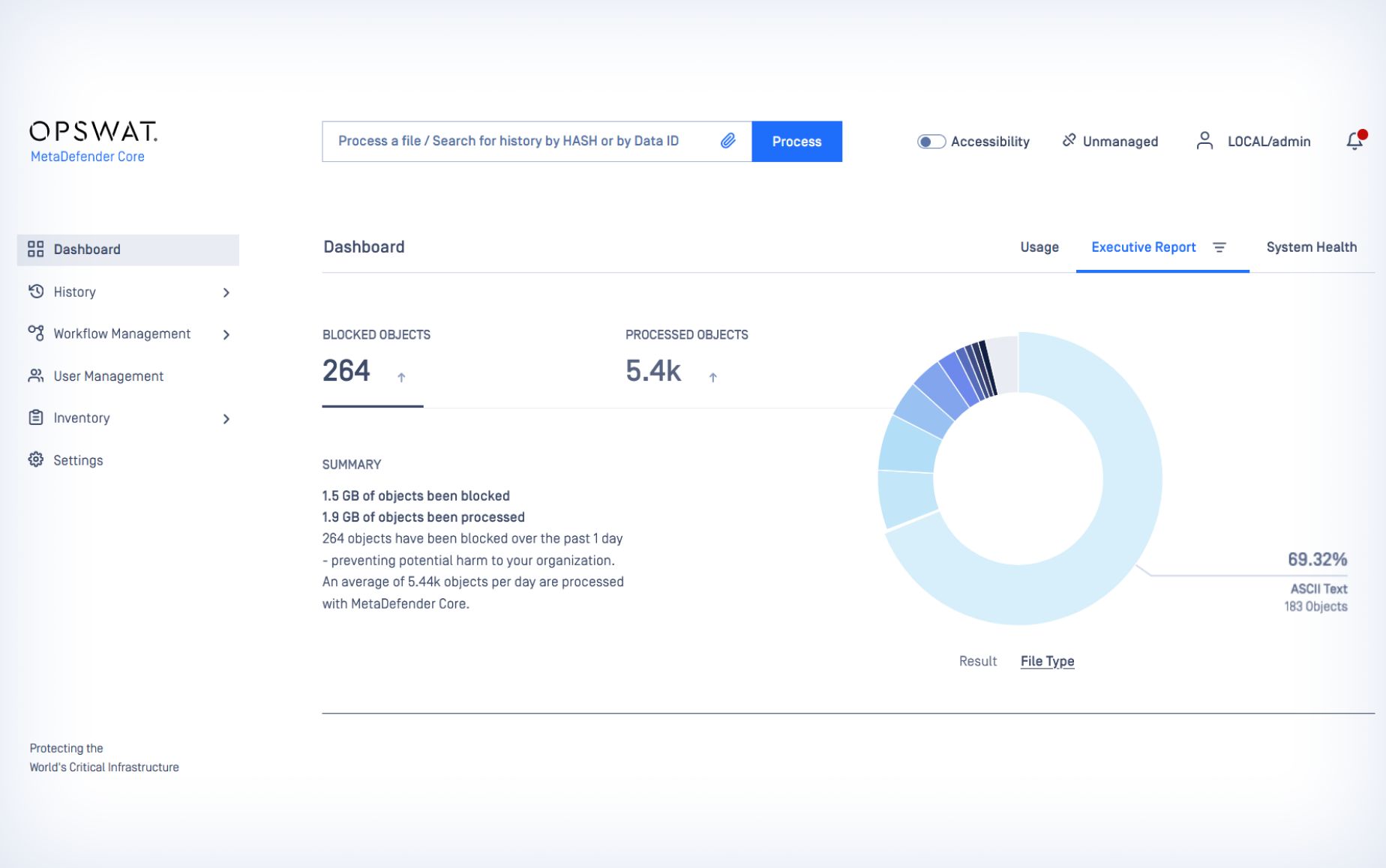

- Valós időben felügyelheti és biztosíthatja az összes felhőalapú munkaterhelést a Central Management konzolon és interaktív műszerfalon keresztül.

- Az automatizált jelentések azonosítják és rangsorolják a felhasználói és szolgáltatási kockázatokat, lehetővé téve a gyors javítást.

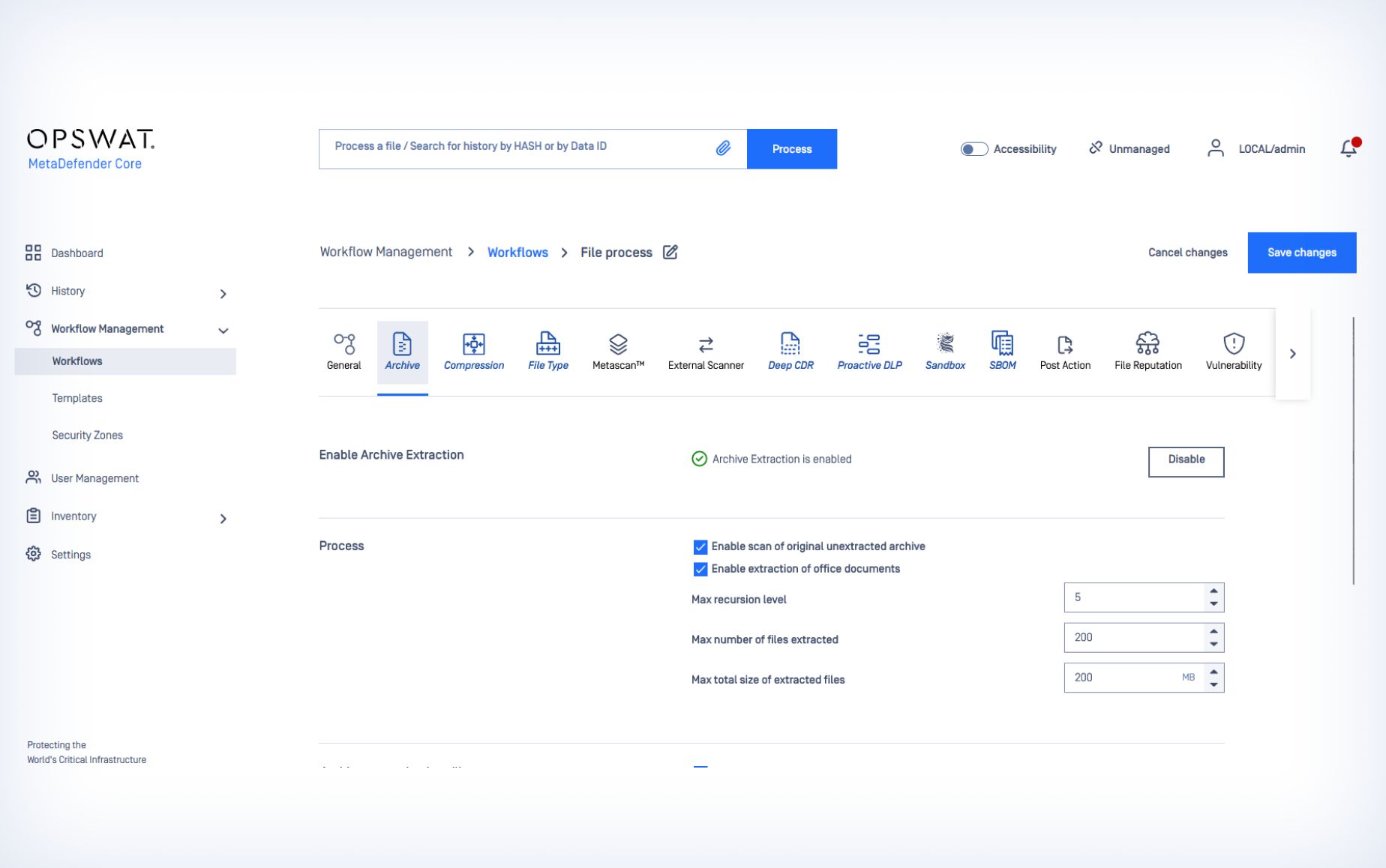

- A felhasználó, a fájlforrás és a fájltípus alapján konfigurálhat munkafolyamat- és elemzési szabályokat, hogy megfeleljen az egyedi biztonsági követelményeknek.

- Rugalmas telepítési lehetőségek:töltse le és telepítse MetaDefender Corea meglévő AWS telepítésére, vagy válassza az előre telepített telepítést az Amazon Elastic Compute Cloud (EC2) rendszerre.

Miért OPSWAT

Egyszerű telepítés és zökkenőmentes skálázhatóság

A MetaDefender Core minden egyes telepítése az aktiválástól számított perceken belül működőképessé válik. A telepítése My OPSWAT tovább egyszerűsíti a folyamatot a licencelt modulok és motorok előzetes gyorsítótárazásával, ami jelentősen csökkenti a telepítési időt.

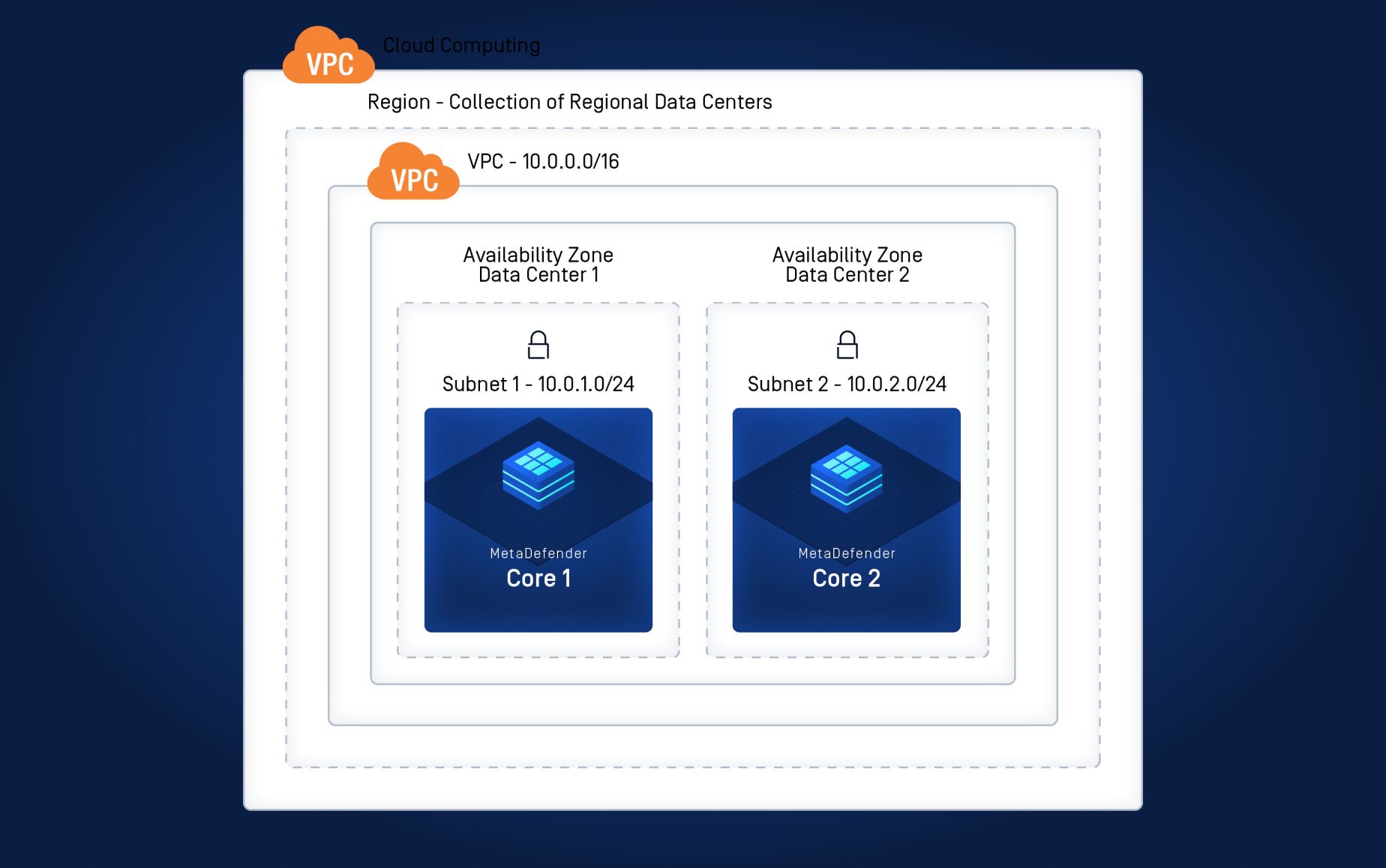

Nagy teljesítmény és megbízhatóság

Telepítse a MetaDefender oldalt a rendelkezésre állási zónák között egy terheléskiegyenlítővel az automatikus hibaelhárítás érdekében, biztosítva a folyamatos működést. A részletek az AWS telepítési útmutatójában találhatók.

Egyéni házirendek és munkafolyamatok

Egyéni házirendek létrehozása a különböző biztonsági igények kezeléséhez. Határozzon meg munkafolyamatokat felhasználók, fájlforrások és fájltípusok alapján az átfogó védelem érdekében.

Folyamatos láthatóság és ellenőrzés

Teljes körű, valós idejű rálátást nyerhet eszközeire, és azonnali riasztásokat kaphat a potenciális fenyegetésekről.

A Metadefender Core AMI átfogó védelmet nyújt a Cloud számára

A nulladik napi támadások és a kitérő rosszindulatú programok megelőzése

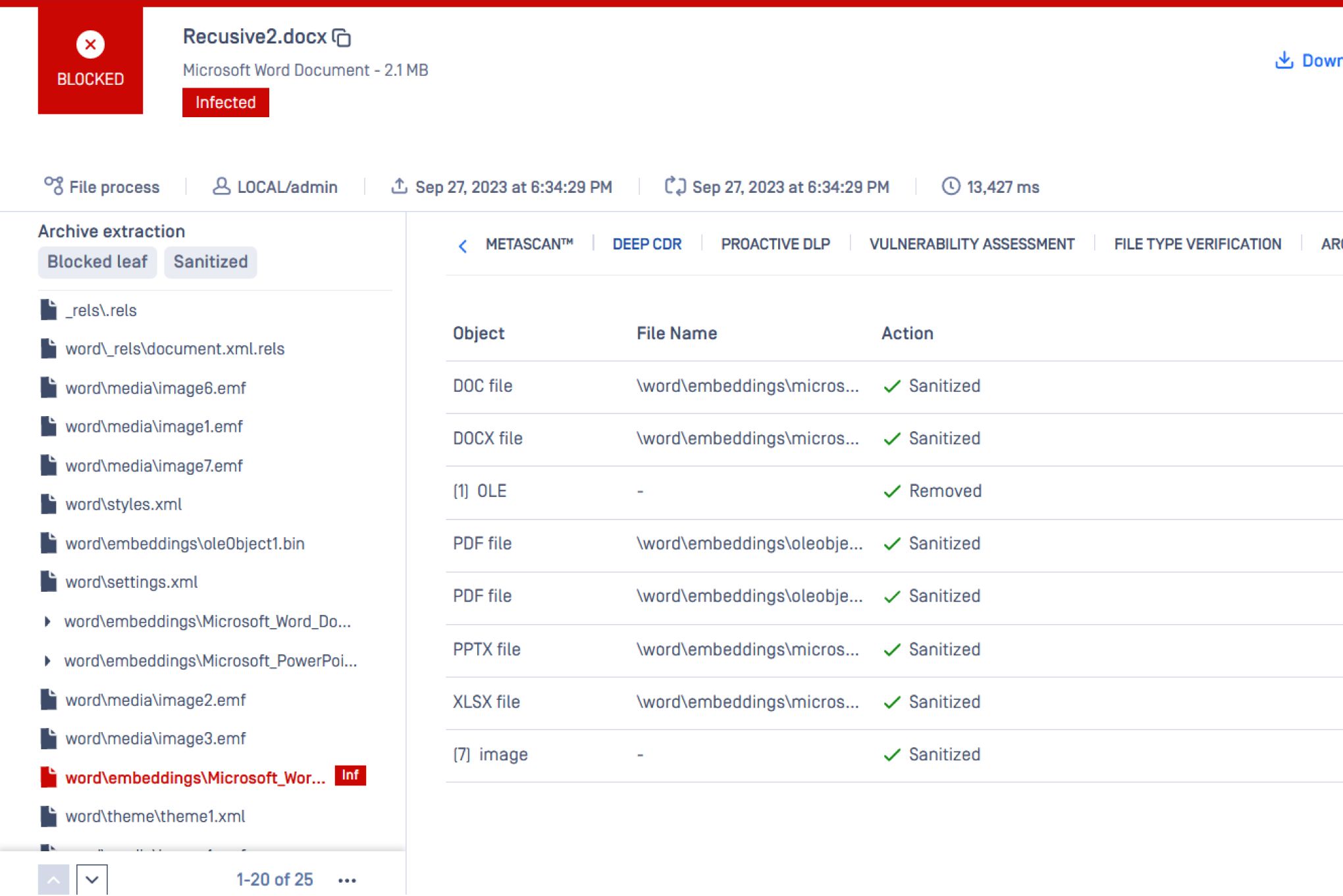

A Deep CDR™ technológia segítségével elemezheti és tisztíthatja az AWS-környezetbe beérkező vagy onnan kilépő fájlokat.

Használja ki a mesterséges intelligenciát több ezer fájltípus elemzésére és ellenőrzésére a hamisított fájltámadások leküzdése és az egyszerűbbnek álcázott összetett fájlok felismerése érdekében. Azonosítja és semlegesíti a beágyazott fenyegetéseket, például a makrókat, hiperlinkeket és OLE-objektumokat. Vörös jelzés és figyelmeztetés a szervezeteknek a rosszindulatú tartalmakra a potenciális kibertámadások megelőzése érdekében.

A Deep CDR™ technológia több mint 200 elterjedt fájltípus fertőtlenítését támogatja, beleértve a PDF-, a Microsoft Office-, a HTML- és a különféle képfájlokat. Speciális formátumok, mint például a JTD és a HWP, szintén támogatottak.

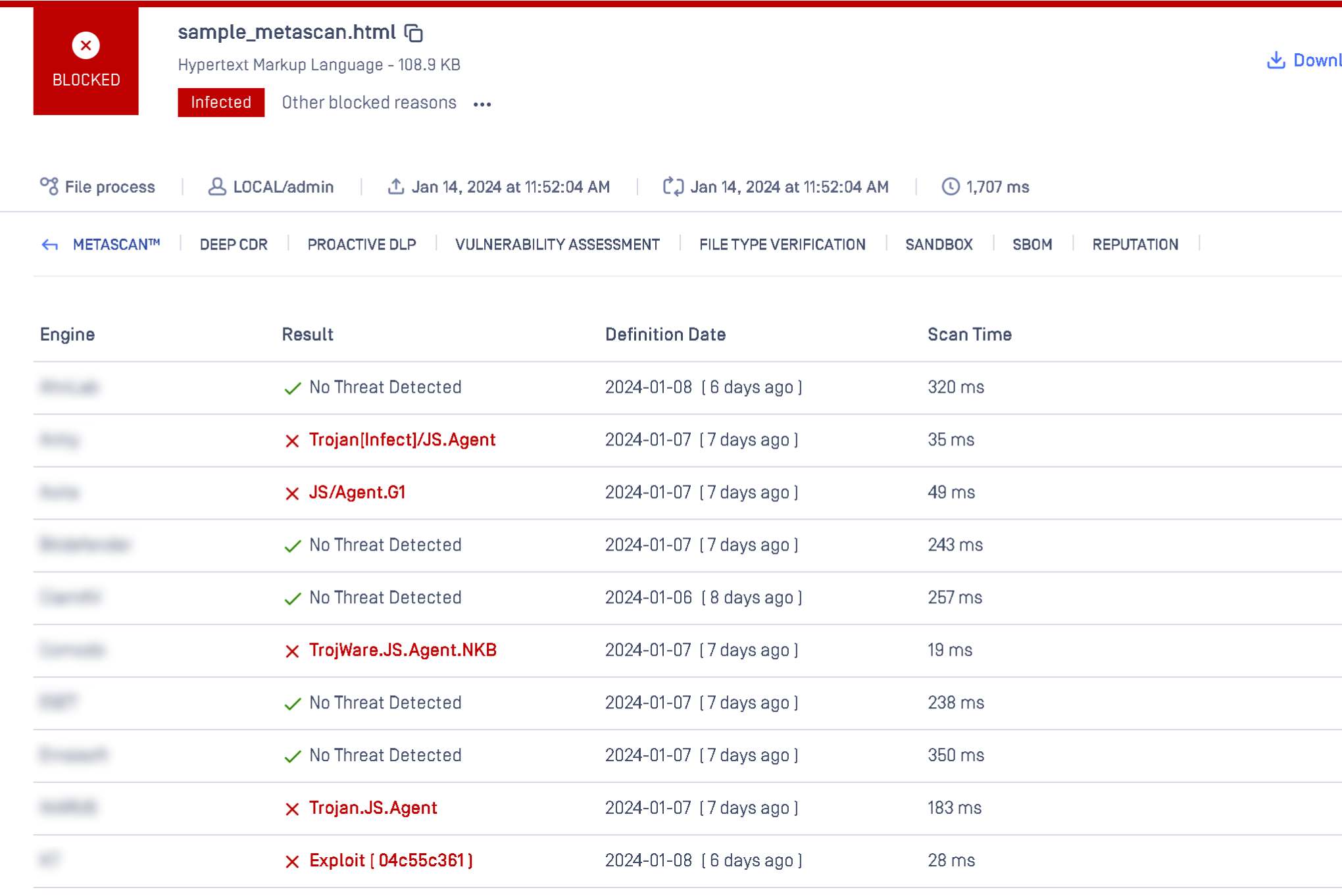

Maximális ismert rosszindulatú programok észlelése

OPSWAT Multiscanning technológia több mint 30 rosszindulatú szoftverek elleni programot használ, és kombinálja a szignatúra-alapú, heurisztika-alapú és gépi tanulási felismerési módszereket. A több vizsgálómotor eredményeinek kombinálásával jelentősen javíthatja a felismerési arányt, csökkentheti a kitettségi időt, és gyakorlatilag nulla kitettséget érhet el.

A Multiscanning több mint 10 000 legaktívabb fenyegetésen végzett tesztünkből kiderül, hogy 12 kombinált motorral több mint 95 százalékos, 16 motorral több mint 97 százalékos, 20 vagy több motorral pedig több mint 99 százalékos felismerést értünk el.

Az egy forrásból származó vírusvédelmi licencelés az OPSWAT oldalon keresztül segít csökkenteni a rezsiköltségeket.

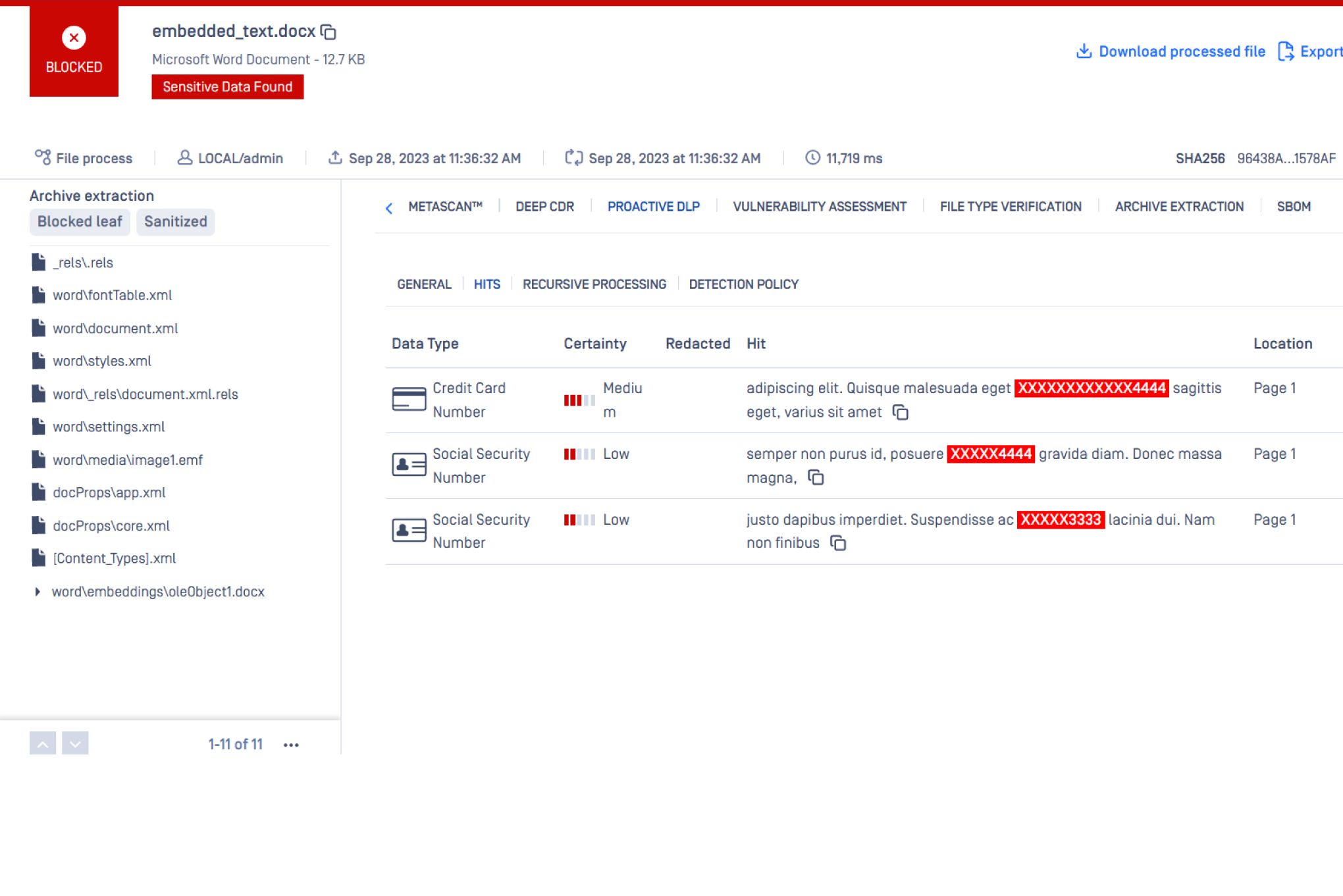

Érzékeny és titkos adatok felderítése fájlokban

A PCI, HIPAA, Gramm-Leach-Bliley, FINRA stb. adatszabályozásoknak és az iparági szabványos biztonsági követelményeknek való megfelelés elősegítése a következők használatával Proactive DLP. A fájlok érzékeny és bizalmas adatainak szerkesztése, eltávolítása, vízjelek elhelyezése vagy blokkolása. MetaDefender Core AMI több mint 110 fájltípus tartalomellenőrzésére képes az érzékeny tartalom szempontjából, beleértve a következőket:

- Társadalombiztosítási számok

- Hitelkártya számok

- IPv4-címek

- Osztályok nélküli tartományközi útválasztás (CIDR)

- Egyéni reguláris kifejezések (RegEx)

- Titkok szöveges fájlokban (AWS, Microsoft Azure és Google Cloud Platform)

- Védett egészségügyi információk (PHI) és PII a DICOM (Digital Imaging and Communications in Medicine) fájlokban

- Felnőtt tartalom a képeken és nem megfelelő nyelvezet a szövegben

- Személyazonosító okmányok

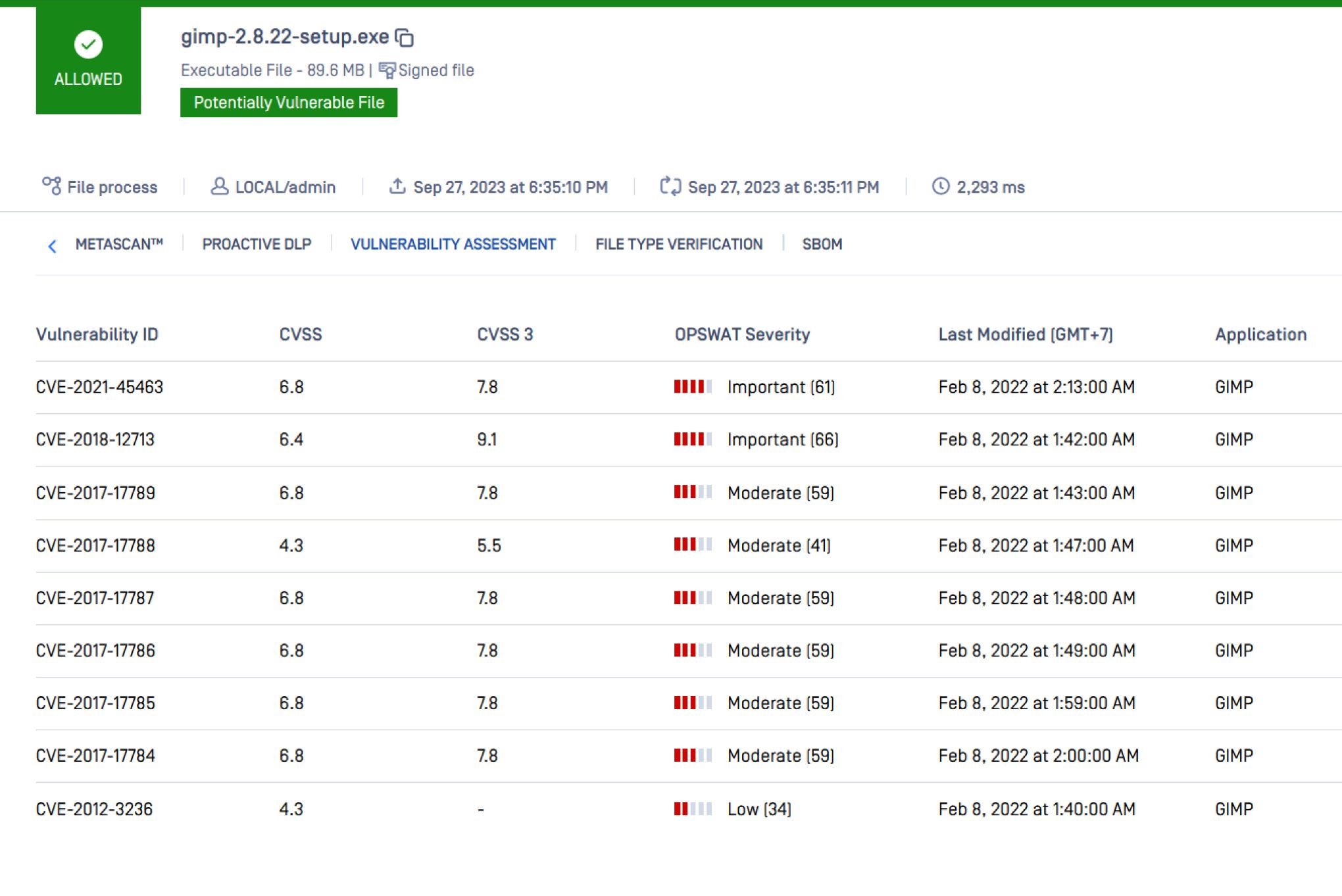

A sebezhetőségek értékelése előtt Telepítésük előtt

A hagyományos sebezhetőségi vizsgálat gyakran nehezen azonosítja a sebezhetőségeket az egyes bináris komponenseken belül. Szabadalmaztatott technológiánk (U.S. 9749349 B1) egy hatalmas, több mint egymilliárd (és egyre növekvő) sebezhető szoftveradatpontot tartalmazó, valós eszközökről gyűjtött adatbázist használ fel a szoftverkomponensek sebezhetőségének pontos értékeléséhez. Ez lehetővé teszi az IT rendszergazdák számára, hogy:

- A telepítés előtt ellenőrizze az egyes szoftvertípusokat az ismert sebezhetőségek szempontjából.

- A rendszerek átfogó vizsgálata az ismert sebezhetőségek szempontjából, ha inaktívak.

- A futó alkalmazások és a hozzájuk kapcsolódó könyvtárak sebezhetőségének azonosítása.