Összefoglaló

2021 júliusában egy kifinomult kibertámadás történt, amely a Google Feed Proxy szolgáltatására mutató linket használt fel arra, hogy egy káros Microsoft Word-fájlt töltsön le az áldozatok eszközére. Amint a felhasználók gyanútlanul engedélyezték a makrókat, egy Hancitor nevű hasznos tehertartalmú dinamikus linkkönyvtár (DLL) futott le, amely elindította a széles körben elterjedt Cobalt Strike eszközt; ez pedig a megfertőzött hálózat felmérése után több hasznos tehertartalmat is elhelyezett a rendszeren. Egy órán belül a támadó domain adminisztrátori jogosultságokat és teljes ellenőrzést szerezhet a domain felett. Ebben a blogbejegyzésben leírjuk, hogyan fedezte felMultiscanning OPSWAT Multiscanning – a Metascan és a Deep CDR™ technológia (Content Disarm and Reconstruction) – a potenciális fenyegetést, és hogyan akadályozta meg ezt a fejlett támadást.

A támadás

Mint manapság sok kibertámadás, a behatolás is egy spear-phishing e-maillel kezdődött, amelyet a célzott hálózat egy vagy több felhasználójának küldtek. Ismerjük azokat a támadási taktikákat, amelyek fájlokban elrejtett makrókat használnak rosszindulatú hasznos terhek letöltésére. Ez a támadás még kitérőbb és kifinomultabb, mivel a beágyazott makró nem közvetlenül tölti le a hasznos terheléseket, hanem a dokumentumon belül egy shellcode-ot (OLE objektum) von ki és futtat le a káros hasznos terhelés letöltéséhez.

A felhasználóknak egy Microsoft Word dokumentumot küldtek, amely rosszindulatú makrókat tartalmazott, és képes volt a Hancitor trójai letöltő program[1] beágyazott példányainak telepítésére. Amikor a felhasználók megnyitották és engedélyezték a fájlban elrejtett makrókat, a fájl írt és végrehajtott egy DLL fájlt az áldozatok appdata mappájából. Ezután a Hancitor DLL letöltötte és továbbította a Cobalt Strike-ot[2] tartalmazó különböző hasznos terheléseket. és Ficker Stealer[3] tartalmakat tartalmazott.

Hogyan segíthet az OPSWAT megelőzni ezt a fejlett támadást?

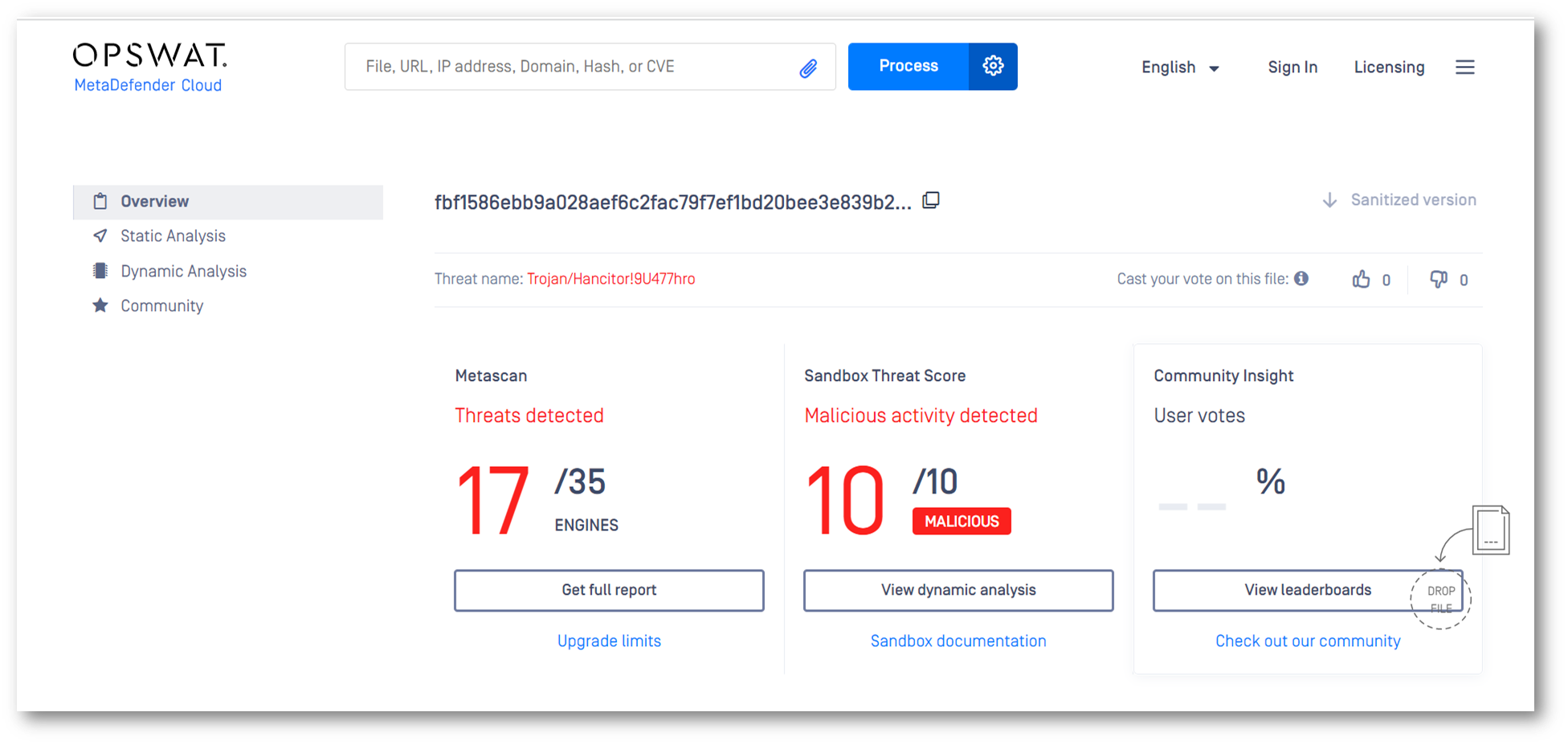

A rosszindulatú MS Word fájl vizsgálata az OPSWAT MetaDefender címen, csak 17/35 vírusirtó motor találta meg a fenyegetést. Ez határozottan bizonyítja, hogy egyetlen vagy néhány AV-motorral végzett vizsgálat nem elegendő a szervezet és a felhasználók védelméhez. A fejlett, kitérő taktikával rendelkező rosszindulatú szoftverek képesek kijátszani a hagyományos védelmet. Egyetlen vírusirtó motor a rosszindulatú programok 40-80%-át képes felismerni. OPSWAT Metascan lehetővé teszi a fájlok gyors vizsgálatát több mint 30 kártevőirtó motorral helyben és a felhőben, így 99%-nál nagyobb felismerési arányt érhet el.

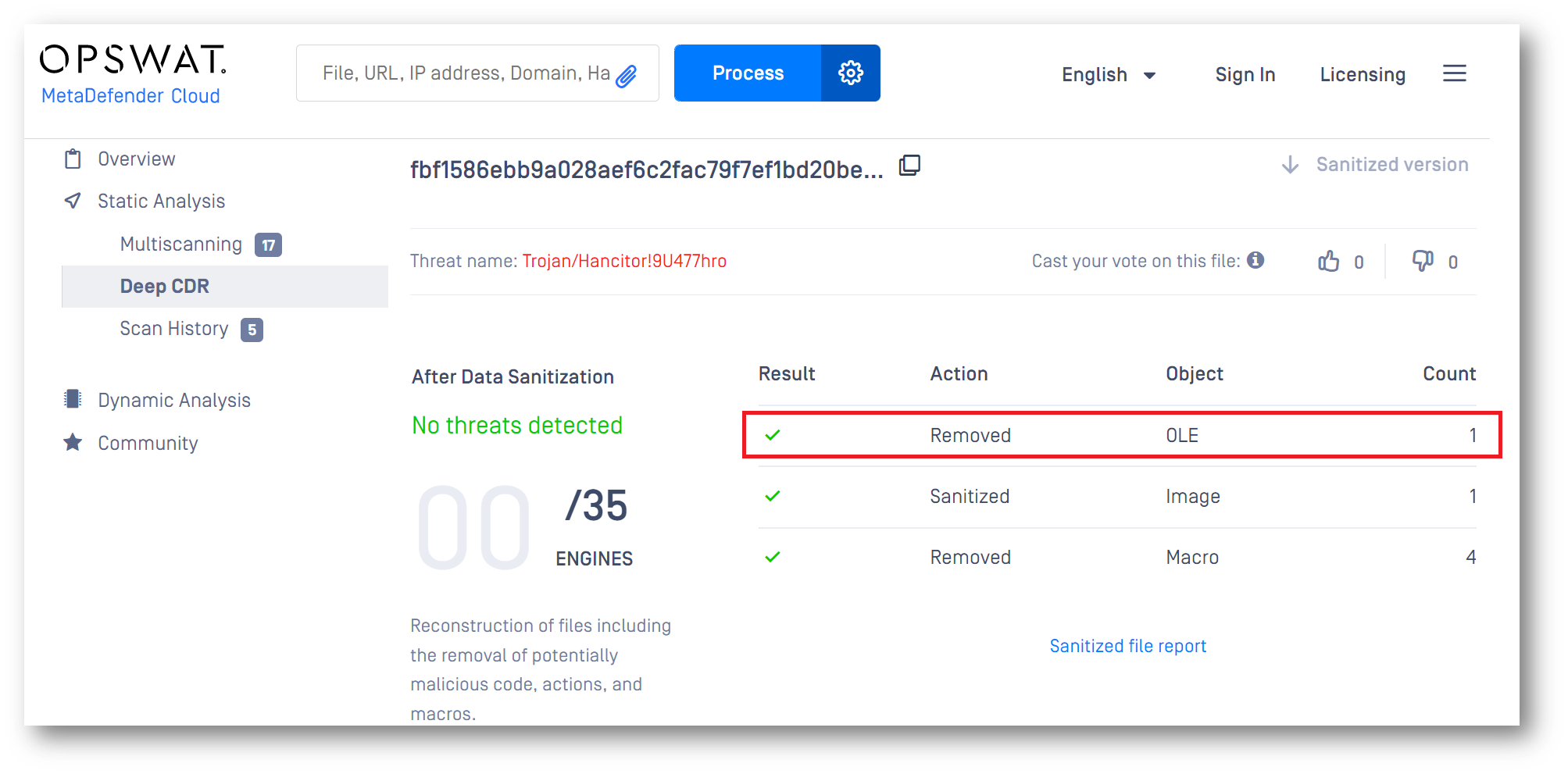

A szervezet és a felhasználók védelmének biztosítására azonban a leghatékonyabb módszer a kifinomult és zero-day támadások ellen az összes fájl Deep CDR™ technológiával történő tisztítása. A fájlokat a tisztító rendszerbe való belépéskor értékelik és ellenőrzik, hogy biztosítsák a fájltípust és az összhangot. Ezután a fájl összes elemét különálló komponensekre bontják, és az esetlegesen rosszindulatú elemeket eltávolítják vagy megtisztítják. A Deep CDR™ technológia részletes tisztítási jelentést is biztosít, amelynek köszönhetően a rendszergazdák további elemző eszközök nélkül is elemezhetik a rosszindulatú programok viselkedését. Az alábbiakban bemutatjuk, hogyan távolította el a Deep CDR™ technológia az összes potenciális fenyegetést a fájlból, és biztosított a felhasználók számára egy biztonságosan használható fájlt.

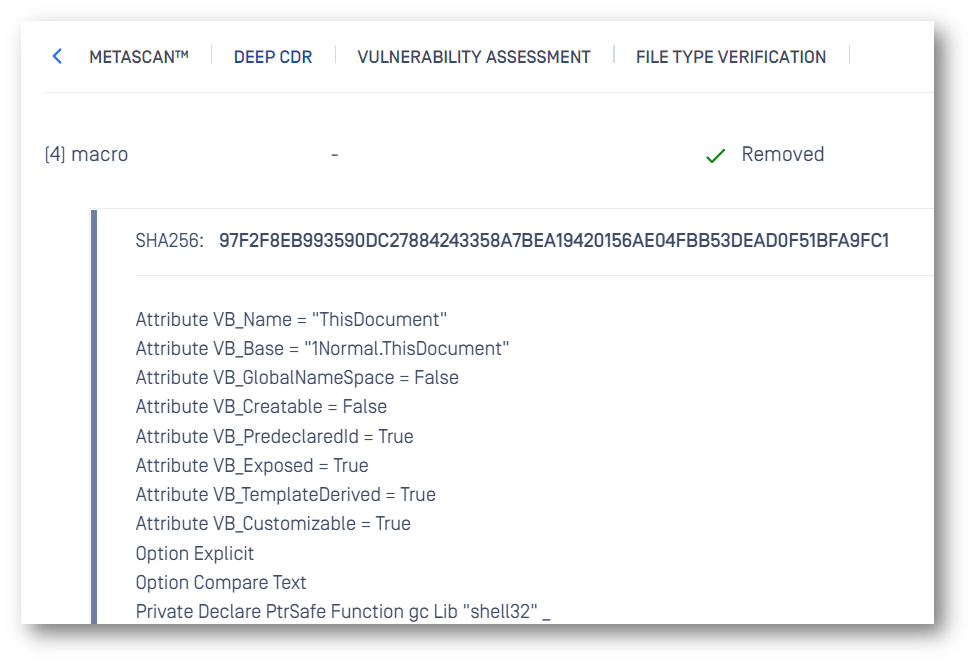

A rosszindulatú Word-dokumentumot a Deep CDR™ technológiával elemezve több aktív komponenst is találtunk, köztük egy OLE-objektumot és négy makrót. A kódot dekódoltuk, és láttuk, hogy a következő parancsot próbálta végrehajtani: (C:\Windows\System32\rundll32.exe C:\users\admin\appdata\roaming\microsoft\templates\ier.dll,HEEPUBQQNOG).

Amint a szanálási eredmény mutatja, a dokumentum összes aktív tartalma eltávolításra került a fájlból. Az egyik beágyazott objektum (az OLE objektum) telepítené a Hancitor trójai vírust (ier.dll fájl) a felhasználók gépére (miután azok véletlenül aktiválták), ha nem semlegesítenék, mielőtt elérnék őket.

A hálózat védelme érdekében minden szervezet számára létfontosságú, hogy a belső munkatársaknak küldött fájlok/ e-mailek biztonságban legyenek, ugyanakkor biztosítsák a fájlok használhatóságát. Ezredmásodperceken belül biztonságos fájlokat szállítunk maximális használhatóság mellett, így a munkafolyamatok nem szakadnak meg.

A Deep CDR™ technológia az egyes fájlok fertőtlenítésével és az esetleges beágyazott fenyegetések eltávolításával hatékonyan „hatástalanítja” az összes fájlalapú fenyegetést, ideértve az ismert és ismeretlen fenyegetéseket, a komplex és a sandbox-t felismerő fenyegetéseket, valamint azokat a fenyegetéseket, amelyek rosszindulatú programok elkerülési technológiákkal rendelkeznek, mint például a teljesen felderíthetetlen kártevők, a VMware-felismerés, az elrejtés és még sok más.

Tudjon meg többet a Deep CDR™ technológiáról, vagy vegye fel a kapcsolatot OPSWAT egyik OPSWAT szakértőjével, hogy megtalálja a legjobb biztonsági megoldást a zero-day és a fejlett, felderítést elkerülő kártevő programok elleni védekezéshez.

1. A Hancitor egy olyan rosszindulatú letöltőprogram, amely "hátsó ajtókat" nyit más vírusok számára, hogy beszivároghassanak.

2. A Cobalt Strike egy távoli hozzáférési eszköz, amelyet a kiberbűnözők követő kártevők terjesztésére használtak fel.

3. A FickerStealer egy információlopó kártevő, amelyet érzékeny információk megszerzésére terveztek.