A technológia és a kényelem gyakran kéz a kézben jár, de ez azt jelenti, hogy egy olyan hétköznapi dolog, mint a USB meghajtó, kapu lehet a kiberbűnözők számára. A The Hacker News közelmúltbeli jelentései egy kifinomult támadásra hívták fel a figyelmet, amely olasz vállalkozásokat célzott meg olyan ágazatokban, mint az egészségügy, a szállítás, az építőipar és a logisztika. A támadások elkövetője feltehetően az UNC4990, egy pénzügyileg motivált fenyegető csoport, amely a USB-alapú támadások bevetésére fejlesztette ki képességeit, hogy érzékeny adatokat lopjon el.

A támadás

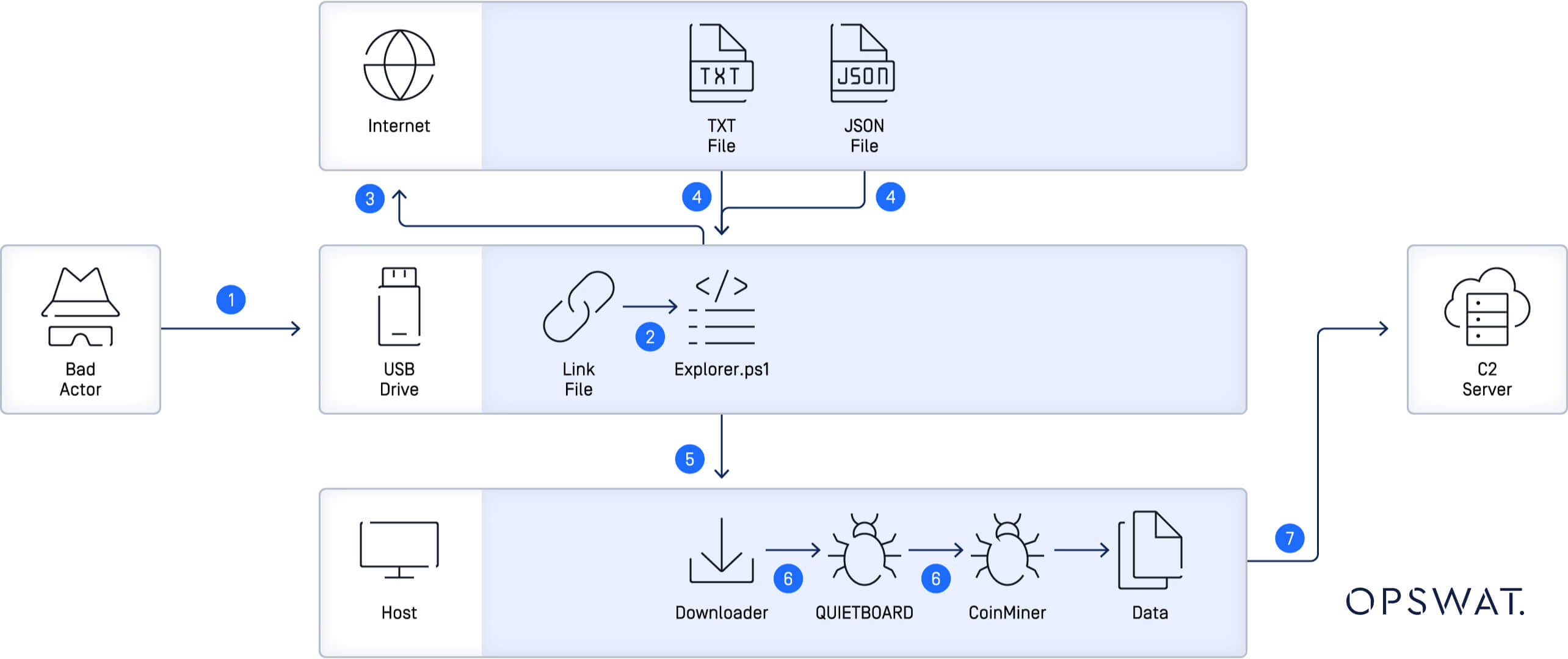

Az olasz vállalkozások elleni támadás során a jelentések szerint fegyverként használták a USB meghajtókat, ami a végponti eszközök tartós sebezhetőségét hangsúlyozza. Ezek a rosszindulatú USB meghajtók a gyanú szerint olyan rosszindulatú szoftvereket hordoznak, amelyek képesek kritikus és érzékeny információk, többek között hitelkártya- és társadalombiztosítási számok ellopására. Az eszközre csatlakoztatva a rosszindulatú szoftver gyorsan elterjedhet a szervezet hálózatán, veszélyeztetve az adatokat és potenciálisan jelentős pénzügyi károkat okozva.

A USB meghajtók használata ezekben a támadásokban nem újdonság, de az a pontosság és kifinomultság, amellyel az UNC4990 működik, a taktika fejlődését jelzi. Azzal, hogy az UNC4990 a USB eszközöket használja kezdeti fertőzési vektorként, kihasználja a végpontok védelmének gyakran figyelmen kívül hagyott biztonsági réseit. Módszereik közé tartozik a törvényes platformokon, például a GitHubon és a Vimeón elhelyezett kódolt szöveges fájlok használata a rosszindulatú hasznos terhek eljuttatásához, ami megnehezíti a felderítést és a kárenyhítést.

UNC4990

Az UNC4990 legalább 2020 óta aktív, és elsősorban olaszországi felhasználókat céloz meg. Idővel finomították a megközelítésüket, és olyan fejlett hátsó ajtókat használnak, mint a QUIETBOARD és az EMPTYSPACE, hogy beszivárogjanak a célzott hálózatokba, és ott is maradjanak. Az, hogy ez a csoport olyan iparágakra összpontosít, mint az egészségügy és a közlekedés, ahol a zavarok széles körű következményekkel járhatnak, rávilágít arra, hogy az átfogó kiberbiztonsági intézkedések kritikusabbak, mint valaha.

A USB eszközök fertőzési vektorként való használata különösen aggasztó, mivel számos hagyományos biztonsági intézkedést megkerül. Az UNC4990 képessége, hogy alkalmazkodik és fegyverként használja az olyan hétköznapi eszközöket, mint a USB meghajtók, a kiberfenyegetések kifinomultságáról és fejlődő természetéről árulkodik.

Az USB fenyegetések csökkentése a MetaDefender Endpoint segítségével

Az USB fenyegetések elleni védelem nem fontos - ez elengedhetetlen. AzOPSWAT MetaDefender Endpoint kliense hatékony védelmet nyújt az USB fenyegetések ellen, biztosítva, hogy a perifériás eszközökön található rosszindulatú tartalmakat észleljük és semlegesítsük, mielőtt azok veszélyeztethetnék a szervezet rendszereit.

MetaDefender Endpoint megállítja azokat a fenyegetéseket, amelyeket a hagyományos kiberbiztonsági módszerek nem vesznek észre, átfogó fenyegetésmegelőzést biztosít a USB eszközök valós idejű átvizsgálásával és tisztításával, blokkolva a potenciálisan káros fájlokat, mielőtt azok elérhetők lennének.

Az olyan iparágvezető technológiákra épülve, mint a Deep CDR™ Technology™, Sandbox és Multiscanning legfeljebb 30 vezető víruskereső Multiscanning , amelyekkel az ismert és ismeretlen fenyegetések is megakadályozhatók, ez a proaktív és sokoldalú megközelítés elengedhetetlen azokban a környezetekben, ahol a külső eszközök használata elkerülhetetlen. MetaDefender Endpoint bevezetésével a vállalkozások jelentősen csökkenthetik annak kockázatát, hogy olyan támadások áldozatává váljanak, mint amilyeneket az UNC4990 hajt végre.

A jövőbeli támadások megelőzése

Az olasz vállalkozások ellen nemrégiben elkövetett, USB-alapú támadások élesen emlékeztetnek a végpontok szintjén létező sebezhetőségekre. Mivel az UNC4990-hez hasonló fenyegető szereplők folyamatosan finomítják taktikájukat, az átfogó és proaktív biztonsági intézkedések egyre sürgetőbbé válnak. az OPSWAT's MetaDefender Endpoint-hoz hasonló megoldások kihasználásával a szervezetek megvédhetik magukat a USB-borne malware növekvő fenyegetésétől, és biztosíthatják, hogy kritikus adataik biztonságban maradjanak.

MetaDefender Endpoint csak egy része az OPSWAT's nagyobb perifériás adathordozóvédelmistratégiájának - beszéljen még ma egy szakértővel egy ingyenes bemutatóért, és fedezze fel a kritikus előnyt a kiberfenyegetések elleni harcban.