Az adathalász-támadások a kiberbűnözők egyik legelterjedtebb módszerévé váltak a kritikus infrastruktúrával foglalkozó szervezetek - olyan szervezetek, amelyek alapvető szolgáltatásokat nyújtanak, mint például az energia, a víz, az egészségügy és a közlekedés - ellen. Ahogy ezek a támadások egyre kifinomultabbá válnak, úgy nőnek az ezeket a szervezeteket fenyegető kockázatok, amelyek működési zavarokat, pénzügyi veszteségeket és hírnévkárosodást foglalnak magukban.

Az Osterman Research Report legfontosabb megállapításai alapján ez a cikk a valós idejű adathalászat elleni megoldások fontosságát vizsgálja a kritikus infrastruktúrák védelmében.

Az adathalászat növekvő fenyegetése a kritikus infrastruktúrában

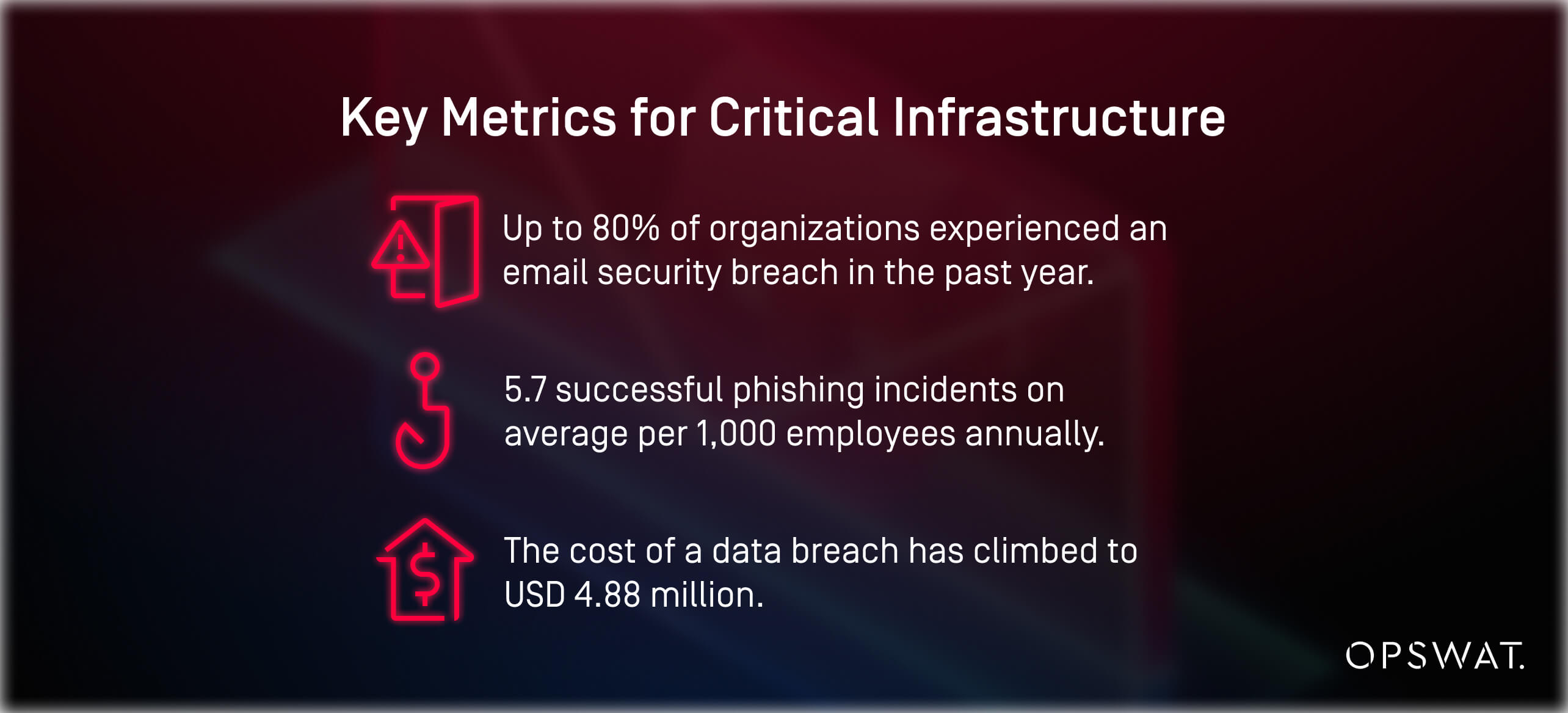

Az adathalászat az általuk kezelt adatok és műveletek érzékeny jellege miatt jelentős fenyegetést jelent a kritikus infrastruktúrával foglalkozó szervezetekre. Az Osterman Research jelentése szerint a kritikus infrastruktúrával foglalkozó szervezetek akár 80%-a tapasztalt már e-mailes biztonsági incidenst az elmúlt egy évben. Az ilyen jogsértések gyakran adatlopáshoz, működési zavarokhoz és szabályozási következményekhez vezetnek, amelyek súlyosan érinthetik a szervezet működését, márkájának hírnevét és pénzügyeit.

A kritikus infrastrukturális ágazatokban évente átlagosan 5,7 sikeres adathalász incidens jut 1000 alkalmazottra, ami veszélyeztetett fiókokat, adatszivárgást és akár zsarolóprogram-támadásokat is eredményezhet.

A CISO-k számára ezek az incidensek több mint biztonsági aggályok - ezek közvetlen üzleti kockázatok. Egyetlen adathalász-támadás is milliós veszteségeket okozhat a leállásokból, adatvesztésből és szabályozási szankciókból adódóan. Az adathalászathoz kapcsolódó jogsértések átlagos költsége 4,88 millió dollárra emelkedett, és 261 napot vesz igénybe az adathalászathoz kapcsolódó jogsértések megfékezése.

Tekintettel a nagy tétre, a kritikus infrastruktúrával foglalkozó szervezeteknek valós idejű adathalász-érzékelésre van szükségük, hogy proaktívan, még mielőtt a végfelhasználókhoz eljutnának, megállítsák az adathalász-kísérleteket. A hagyományos e-mail biztonsági megoldások nem elegendőek a mai fenyegetések kezelésére, mivel a támadók egyre inkább fejlett taktikákat alkalmaznak, beleértve a társadalmilag manipulált üzeneteket és a kifinomult adathalászkampányokat.

Legutóbbi Phishing-indukált A kiberbiztonság megsértése

Az adathalász-támadások az elmúlt években folyamatosan veszélyeztették a kritikus infrastruktúrával foglalkozó szervezeteket, ami jelentős működési és pénzügyi következményekkel járt. A figyelemre méltó incidensek közé tartoznak a következők:

- A POCO RAT malware (2024) spanyol nyelvű bányászati vállalatokat célzott meg, kihasználva az ágazatspecifikus sebezhetőségeket. Az alkalmazottak megtévesztésére és az érzékeny adatok ellopására adathalász taktikákat alkalmaztak, beleértve a törvényes iparági kommunikációt utánzó e-mail hamisítást.

- Ausztrália kritikus infrastruktúráját továbbra is egyre nagyobb mértékben fenyegetik az adathalász-támadások: a közelmúltban történt kiberincidensek 25%-a olyan alapvető szolgáltatásokat célzott meg, mint az áram, a gáz, a víz, az oktatás és a közlekedés.

- Az Andariel csoportként ismert észak-koreai kiberkémkedés (2024) globális kampányt hajtott végre katonai és nukleáris titkok ellopására, valamint az orvosi, energetikai és mérnöki ágazatokat vette célba.

- Az észak-koreai Advanced Persistent Threat (APT) csoport, a Kimsuky továbbra is kifinomult kiberkémkedési kampányt folytat japán szervezetek ellen rosszindulatú szoftverek és adathalászat segítségével. Olyan rosszindulatú szoftvereket vetnek be, amelyek célja a rendszerekbe való behatolás, hogy érzékeny információkat gyűjtsenek.

Ezek a jogsértések hangsúlyozzák, hogy a szervezeteknek sürgősen fokozott észlelést kell alkalmazniuk a fejlett fenyegetések, köztük a nulladik napi és az újonnan megjelenő támadások, a legitim, de veszélyeztetett fiókokról küldött adathalász e-mailek, valamint a social engineering és a technikai támadások megállítása érdekében.

Az adathalász-támadások üzleti következményei

A CISO-k számára az adathalász-támadások következményei túlmutatnak az azonnali adatvesztésen. A pénzügyi, működési és hírnevet érintő kockázatok jelentősek. Az Egress Email Security Guide 2024:

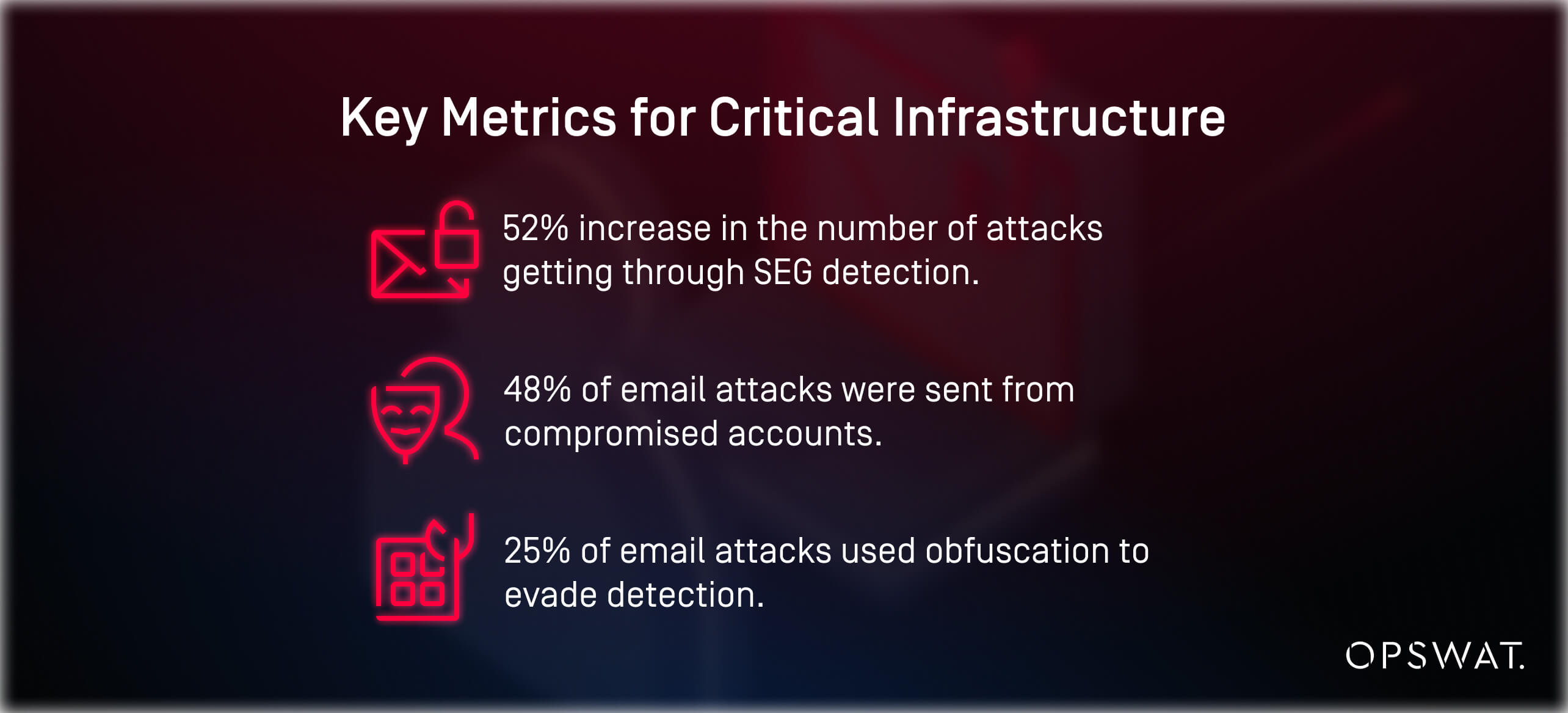

- A SEG-érzékelésen átjutó támadások száma 52%-kal nőtt, és ezen e-mailek 68%-a ment át a hitelesítési ellenőrzéseken, beleértve a DMARC-ot is (a SEG-k által használt elsődleges érzékelési képesség).

- A támadások 48%-át kompromittált fiókokból küldték, így könnyebben megkerülhették a hírnév alapú észlelést.

- Az adathalász hiperhivatkozások voltak a leggyakoribb hasznos töltet, mivel ezeket a weboldalakat gyorsabban lehet létrehozni és újra létrehozni, mint ahogyan blokkolni lehetne őket.

- Az e-mailes támadások 25%-a olyan technikai elhomályosító intézkedéseket tartalmazott, amelyek lehetővé tették a felderítés elkerülését, mint például a legitim hiperlinkek eltérítése (pl. fájlmegosztó oldalakra), html-csempészet és quishing.

Tekintettel ezekre a nagy tétekre, a valós idejű adathalászat-felismerés kritikus fontosságú - nemcsak a jogsértések megelőzése, hanem a szervezet eredményeinek és hírnevének védelme szempontjából is.

Hogyan jelent különbséget a valós idejű adathalászat-érzékelés

Mivel a Verizon Data Breach Investigations Report szerint az adathalászattal kapcsolatos jogsértések 82%-a emberi hiba miatt történik, a valós idejű észlelésnek még azelőtt meg kell történnie, hogy a felhasználók potenciális fenyegetéseknek lennének kitéve. A CISO-k számára ez aláhúzza annak szükségességét, hogy megszüntessék a felhasználói éberségre való hagyatkozást olyan valós idejű észlelés bevezetésével, amely semlegesíti a fenyegetéseket, mielőtt azok kárt okozhatnának.

Az Osterman Research jelentése kiemeli, hogy az adathalászat és a kapcsolódó kibertámadások fenyegetettségi szintje várhatóan minden régióban növekedni fog, és a szervezetek több mint 80%-a számít arra, hogy az adathalászat, az adatszivárgás és a nulladik napi rosszindulatú támadások száma növekedni fog. A fenyegetettségi szintek várható növekedése azt tükrözi, hogy sürgősen szükség van olyan valós idejű adathalászat elleni megoldásokra, amelyek képesek alkalmazkodni a fejlődő támadási technikákhoz.

A valós idejű adathalászat-felismerő megoldások olyan fejlett funkciókat biztosítanak a szervezetek számára, mint például a Time-of-Click elemzés, amely a rosszindulatú linkeket már a kattintáskor blokkolja, megakadályozva, hogy a felhasználók adathalász webhelyeken landoljanak. Emellett többrétegű e-mail tartalomellenőrzést és viselkedéselemzést használnak a gyanús minták azonosítására, valamint fejlett DNS-szűrést az ismert adathalász-tartományokhoz való hozzáférés blokkolására.

A valós idejű adathalászat-felismerés néhány kulcsfontosságú összetevője a következőkre is kiterjed:

URL-szűrés és blokkolás

Az adathalász e-mailek gyakran tartalmaznak rosszindulatú webhelyekre mutató linkeket, amelyek célja a hitelesítő adatok vagy érzékeny adatok ellopása. A valós idejű URL-szűrés biztosítja, hogy ezeket a linkeket azonnal blokkolja, amint észleli őket, csökkentve ezzel a sikeres adathalász-támadások valószínűségét.

E-mail tartalom és mellékletek vizsgálata

A fejlett adathalászat elleni megoldások valós időben elemzik az e-mailek tartalmát és mellékleteit, és még azelőtt jelzik a gyanús nyelvi mintákat vagy a rosszindulatú fájlokat, hogy azok eljutnának a postaládába. Ez megállítja azokat a fenyegetéseket, amelyek kihasználják a felhasználók bizalmát az ismerős vagy hivatalosnak tűnő e-mailek iránt.

Mély tartalmi hatástalanítás és rekonstrukció (CDR)

OPSWATDeep CDR™ technológiája a fájlokba rejtett potenciális fenyegetéseket hatástalanítva kezeli a rosszindulatú mellékletek kockázatát. Ez a technológia több mint 180 fájltípust elemz és rekonstruál, így biztosítva, hogy még a mellékletekbe ágyazott legbonyolultabb fenyegetések is hatástalanítva legyenek.

Valós idejű Adaptive Sandbox

Az OPSWAThomokozó megoldása másodperceken belül - tízszer gyorsabban, mint a hagyományos homokozó - elemzi a rosszindulatú szoftvereket, azonosítja és blokkolja a veszélyes mellékleteket vagy linkeket, mielőtt azok hatással lennének a hálózatra. Ez a technológia különösen értékes a nulladik napi támadások megelőzésében, amelyek megkerülik a szabványos védelmet.

Az adathalász-támadások elleni ellenálló képesség biztosítása

Az adathalász-támadások tartós és egyre növekvő fenyegetést jelentenek a kritikus infrastruktúrával foglalkozó szervezetekre, és súlyos pénzügyi, szabályozási és hírnévbeli károkat okozhatnak. Az Osterman Research jelentése megerősíti, hogy az adathalászat továbbra is a legnagyobb aggodalomra ad okot, és a fenyegetettségi szintek várhatóan világszerte növekedni fognak. A CISO-k számára ez rávilágít arra, hogy a hagyományos védekezésen túlmutató, valós idejű adathalászat-felismerő megoldásoknak kell prioritást adniuk.