Mélyreható Endpoint

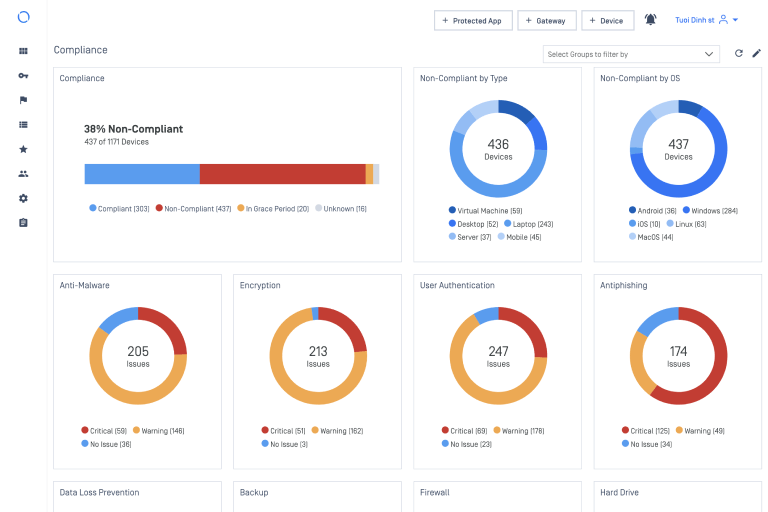

MetaDefender A MetaDefender Access Platform alapszolgáltatásában szereplő Access Endpoint Compliance jóval túlmutat a szabványos jogszabályi megfelelőségi ellenőrzéseken, és a legnagyobb biztonsággal biztosítja a végpontok biztonságát. Olyan ellenőrzéseket tartalmaz, mint az operációs rendszer szintje, a biztonsági szoftverek, a titkosítás, a földrajzi helymeghatározás, a sebezhetőségek és a javításkezelés. Az Advanced Endpoint Compliance modullal kombinálva a MetaDefender Access az iparág legátfogóbb ellenőrzését nyújtja.

MetaDefender Az Access Endpoint Compliance a végpontokra telepített alkalmazások észlelésével és osztályozásával segít a szervezetnek a jogszabályi megfelelőség betartásában, lehetővé téve a szervezet számára ezen alkalmazások felügyeletét és kezelését. Segít szervezetének az alkalmazásspecifikus beállítások értékelésében és javításában.

A nagy kockázatú kapcsolatok megelőzése a pontos földrajzi kerítés képességekkel

A földrajzi helymeghatározáson alapuló ellenőrzésekkel a rendszergazdáknak lehetőségük van arra, hogy az eszközök földrajzi elhelyezkedése alapján határozzák meg és szabályozzák az eszközök jogszabályi megfelelőségi szabályait. Bizonyos helyeket "blokkolt helyként" jelölhet ki, és az ezekből a régiókból származó eszközöket nem megfelelőnek jelölheti meg. Következésképpen a kijelölt erőforrásokhoz való hozzáférés korlátozható a biztonságos hozzáférési konfigurációk alapján.

Biztosítsa, hogy az alkalmazások bármely Endpoint megfeleljenek a szabályzatoknak és előírásoknak

MetaDefender Az Access lehetőséget biztosít a potenciálisan nem kívánt alkalmazások blokkolására vagy eltávolítására. Olyan funkciókat hozhat létre, amelyek szelektíven blokkolják vagy eltávolítják a népszerű alkalmazások (vállalati és fogyasztói szoftverek) több mint 2000 verzióját, a végfelhasználó beavatkozása nélkül. Segítségükkel a szervezet csendben észlelheti az ilyen alkalmazásokat bármely végponton, és teljesen eltávolíthatja azokat. Emellett felismeri és eltávolítja a potenciálisan nem kívánt alkalmazásokat (PUA-k), amelyek a felhasználó tudatos beleegyezése nélkül felfedhetnek érzékeny végponti információkat (például böngésző eszköztárak, nyilvános fájlmegosztó programok, valamint biztonsági mentési vagy felhőszinkronizációs alkalmazások).

Alkalmazás- és operációsrendszer-frissítések és javítások felügyelete és javítása

MetaDefender Access Endpoint Compliance érzékeli a harmadik féltől származó javításkezelő alkalmazásokat, és szükség esetén engedélyezi azokat. Ez a modul azt is érzékeli, hogy mely javítások vannak jelenleg telepítve bármely végponton, létrehozza a hiányzó javítások listáját, és automatikusan telepíti azokat.

Hatékony és alapos adatszolgáltatás és javítás

MetaDefender Az Access Endpoint Compliance több mint 30 különböző termék-specifikus javítást támogat az összes főbb operációs rendszerben. Összegyűjti a minősített és nem minősített alkalmazások adatait, valamint a biztonsági alkalmazások mélyreható konfigurációit, beleértve a rosszindulatú programok elleni védelmet, a személyes tűzfalat, a merevlemez titkosítását, a javításkezelést, a böngészőket, a böngésző plug-ineket és sok mást. Ez lehetővé teszi, hogy azok a szervezetek, amelyeknek meg kell felelniük a szabályozási kereteknek, könnyen gyűjtsenek információkat a végpontokról, hogy segítsék őket a jogszabályi megfelelőség elérésében.

Ellenőrizze, hogy a végpontok titkosítva vannak-e a házirend és az előírások szerint

MetaDefender Access Endpoint Compliance érzékeli az egyes eszközökön található merevlemez-titkosító szoftvereket, és jelenti, hogy az egyes lemezek mely részei vannak titkosítva. A program kihasználja a szabadalmaztatott módszerünket a kiválasztott lemezek titkosítási állapotának értékelésére (10,229,069 számú szabadalom), és harmadik fél titkosítási algoritmusaitól és konfigurációitól függetlenül működik. Támogatja az összes népszerű titkosítási megoldást is.